1. Giới thiệu

Tài liệu này cung cấp một kiến trúc tham chiếu để định cấu hình một miền tuỳ chỉnh nhằm truy cập vào AgentSpace. Thay vì URL do Google quản lý được chỉ định trong quá trình tạo ứng dụng Agentspace, người dùng có thể sử dụng miền tuỳ chỉnh. Lớp học lập trình này minh hoạ quyền truy cập vào các ứng dụng lịch và ổ đĩa của Agentspace bằng miền nip.io. nip.io là một dịch vụ mã nguồn mở miễn phí cung cấp DNS ký tự đại diện cho mọi địa chỉ IP. Về cơ bản, tính năng này cho phép bạn tạo một tên máy chủ phân giải thành một địa chỉ IP cụ thể mà không cần thiết lập máy chủ DNS của riêng bạn hoặc sửa đổi tệp /etc/hosts.

Bạn nên sử dụng miền của riêng mình, tuy nhiên, vì mục đích minh hoạ, hướng dẫn này sẽ sử dụng nip.io.

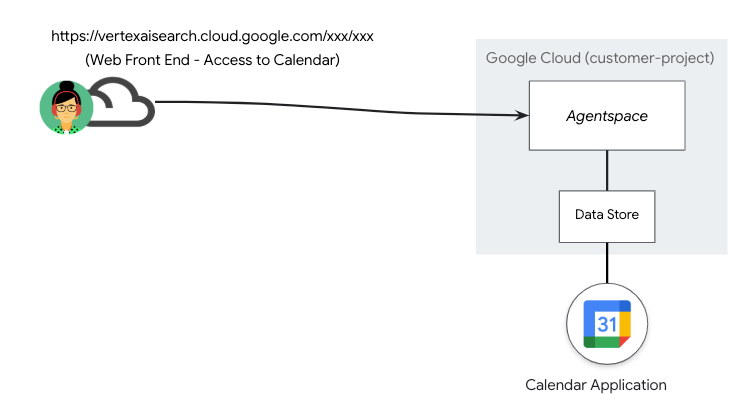

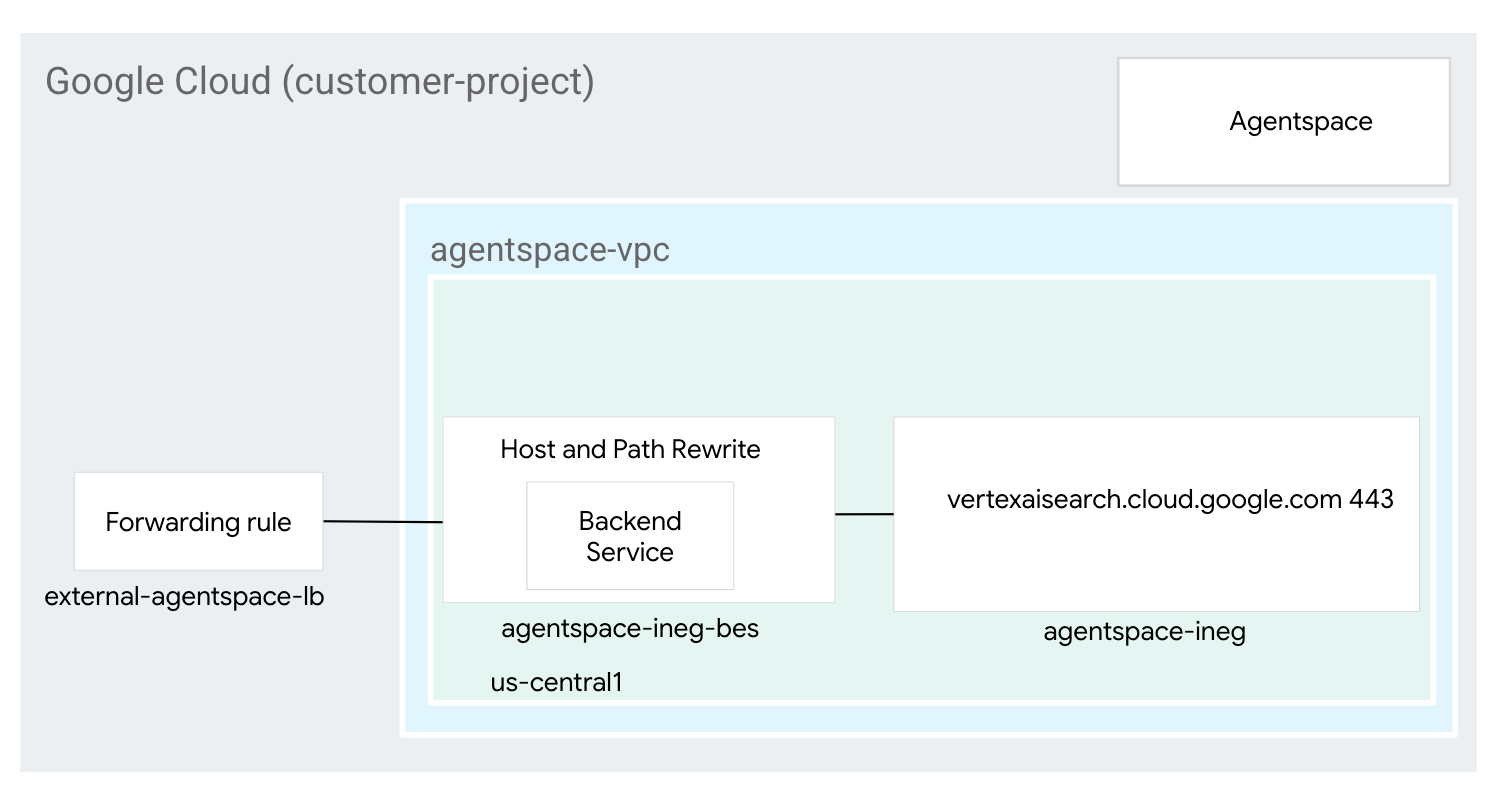

Trong tình huống triển khai được mô tả bên dưới (Hình 1), AgentSpace đã xuất bản một kho dữ liệu chứa Ứng dụng lịch được truy cập thông qua một URL công khai do Google quản lý.

Hình 1

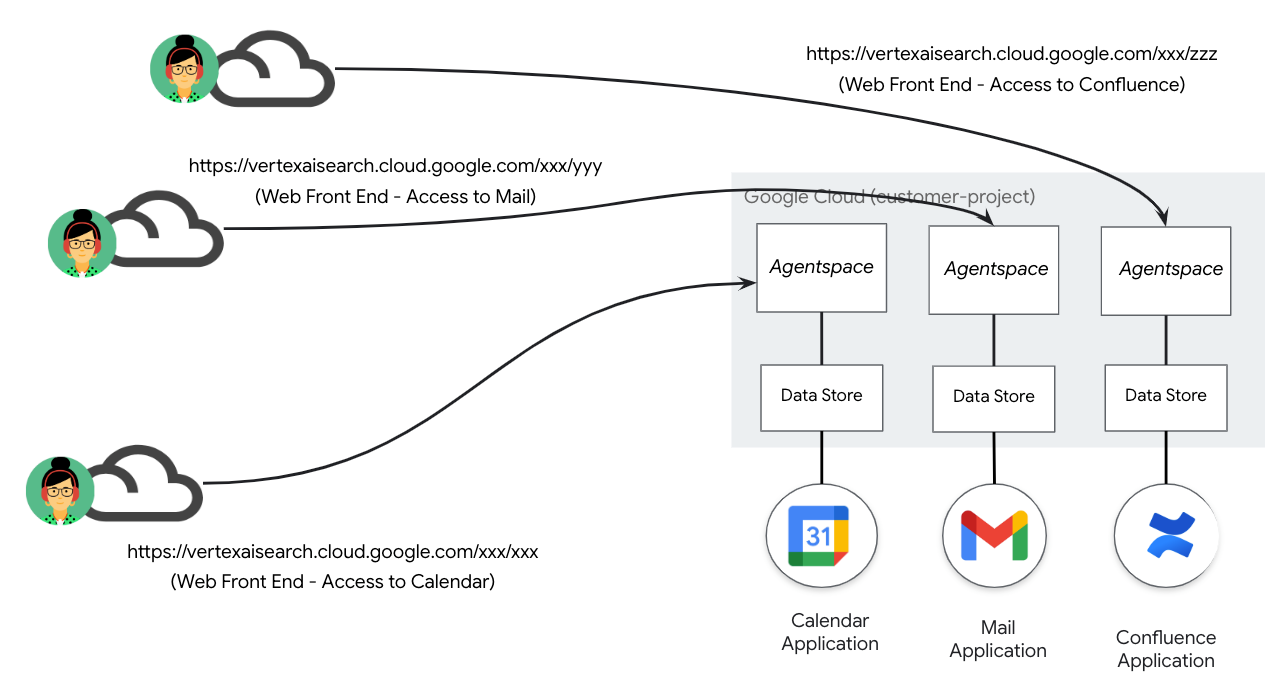

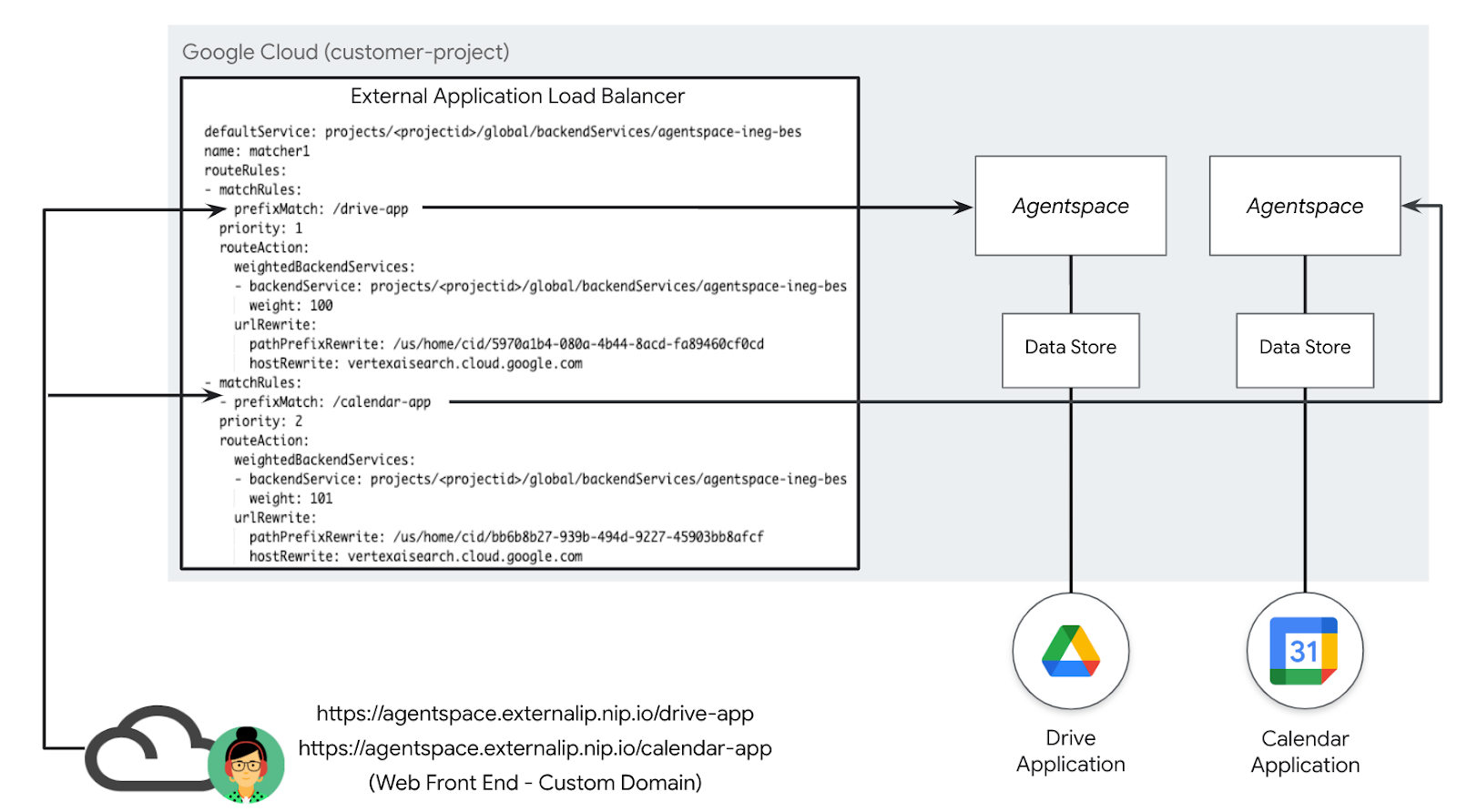

Sự tăng trưởng liên tục của kho dữ liệu và các ứng dụng tiếp theo dẫn đến việc quản lý thêm các URL công khai do Google quản lý như được mô tả trong tình huống triển khai bên dưới (Hình 2), dẫn đến việc ánh xạ 1:1 giữa các ứng dụng Agentspace và URL.

Hình 2.

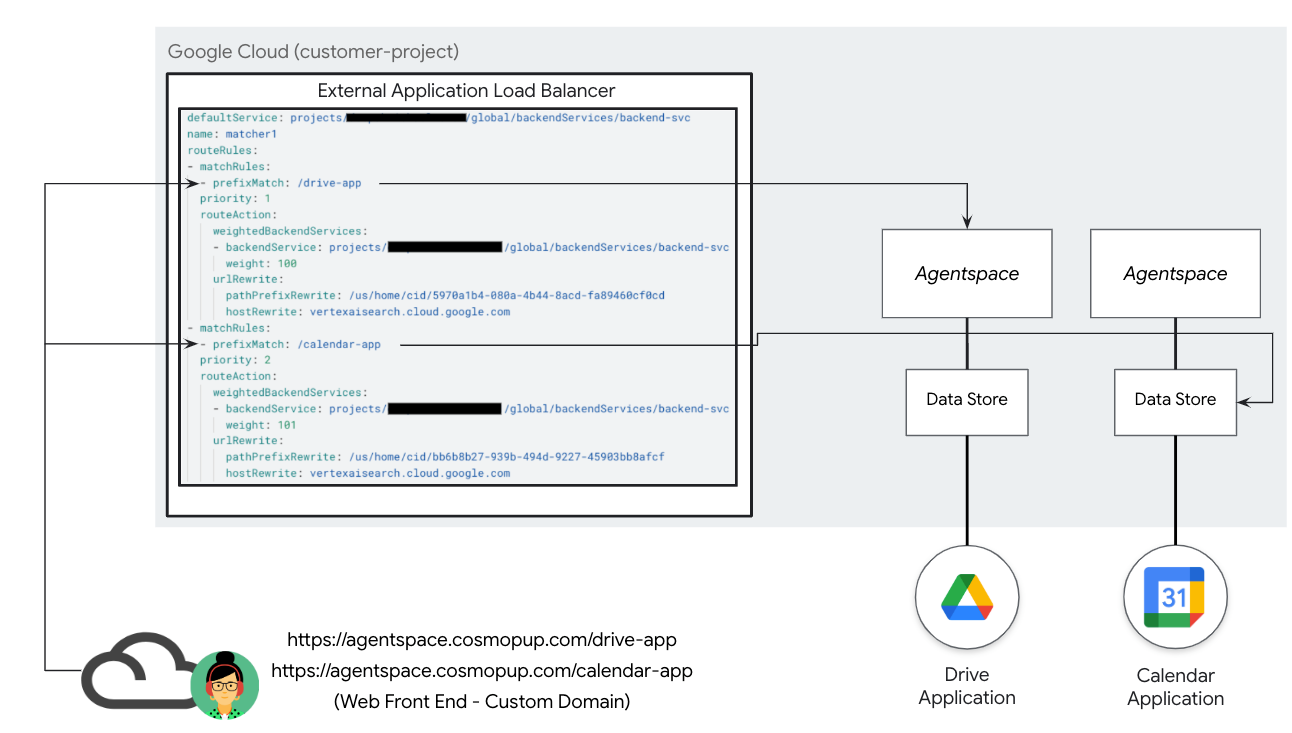

Miền tuỳ chỉnh cho phép liên kết nhiều ứng dụng AgentSpace với một miền duy nhất do khách hàng chỉ định. Tính năng này cho phép liên kết một đường dẫn URL cụ thể với từng ứng dụng Agentspace, mang lại tính linh hoạt cao hơn như minh hoạ trong tình huống triển khai bên dưới (Hình 3). Ví dụ: một miền do khách hàng quản lý agentspace.cosmopup.com được phân đoạn thành các quy tắc đường dẫn, mỗi quy tắc được liên kết với một ứng dụng Agentspace cụ thể, ví dụ:

- agentspace.cosmopup.com/drive-app ánh xạ đến ứng dụng Agentspace cho Workspace Drive

- agentspace.cosmopup.com/calendar-app liên kết đến ứng dụng Agentspace cho Lịch Workspace

Quy tắc về máy chủ và đường dẫn của Trình cân bằng tải ứng dụng bên ngoài (được định cấu hình thông qua MAP URL) kiểm soát logic liên kết miền tuỳ chỉnh với URL do Google quản lý. Nó thực hiện chức năng sau bằng cách sử dụng không gian tác nhân ví dụ: agentspace.cosmopup.com/drive-app

- Đường dẫn máy chủ miền tuỳ chỉnh agentspace.cosmopup.com/drive-app được loadbalancer nhận

- Bản đồ URL được định cấu hình cho tính năng So khớp nâng cao theo quy tắc về máy chủ lưu trữ và đường dẫn

- Máy chủ agentpace.cosmopup.com đủ điều kiện để so khớp và viết lại đường dẫn

- Đường dẫn máy chủ miền tuỳ chỉnh agentspace.cosmopup.com/drive-app phải tuân theo UrlRewrite

- PathPrefixRewrite là đường dẫn Agentspace: /us/home/cid/5970a1b4-080a-4b44-8acd-fa89460cf0cd

- hostRewrite là máy chủ Agentspace: vertexaisearch.cloud.google.com

- Thao tác viết lại được thực hiện trước khi định tuyến đến dịch vụ phụ trợ

- Dịch vụ phụ trợ định tuyến lưu lượng truy cập đến ứng dụng drive-app dựa trên URL của Agentspace

Hình 3

Kiến thức bạn sẽ học được

- Tạo Trình cân bằng tải ứng dụng bên ngoài toàn cầu

- Tạo một quy tắc viết lại dịch vụ phụ trợ bằng cách sử dụng miền tuỳ chỉnh và thao tác viết lại cho một ứng dụng Agentspace

- Cách tích hợp nip.io và Cloud DNS để tạo miền tuỳ chỉnh

- Cách xác thực quyền truy cập vào miền tuỳ chỉnh của Agentspace

Bạn cần có

- Dự án trên Google Cloud có quyền của chủ sở hữu

- (Các) URL ứng dụng Agentspace hiện có

- Miền tuỳ chỉnh của chủ sở hữu (không bắt buộc)

- Chứng chỉ – Tự ký hoặc do Google quản lý

2. Sản phẩm bạn sẽ tạo ra

Bạn sẽ thiết lập một Trình cân bằng tải ứng dụng bên ngoài toàn cầu với các khả năng quản lý lưu lượng truy cập nâng cao để bật tính năng so khớp đường dẫn miền tuỳ chỉnh cho các ứng dụng Agentspace bằng cách sử dụng tính năng viết lại máy chủ và đường dẫn. Sau khi triển khai, bạn sẽ thực hiện các thao tác sau để xác thực quyền truy cập vào ứng dụng Agentspace:

- Truy cập vào ứng dụng Agentspace bằng cách mở một trình duyệt web rồi chuyển đến miền tuỳ chỉnh và đường dẫn đã chỉ định.

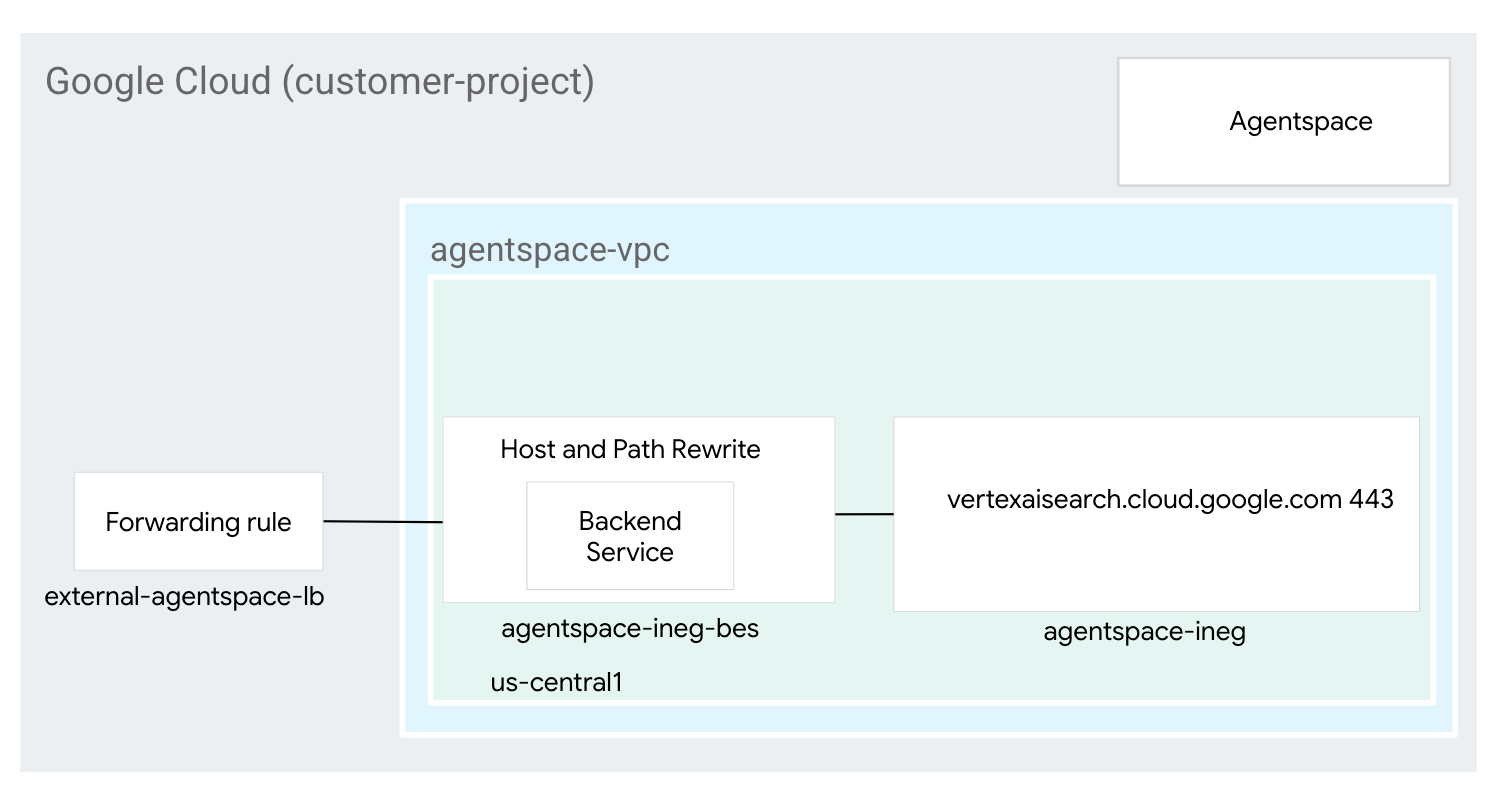

3. Yêu cầu về mạng

Dưới đây là thông tin chi tiết về các yêu cầu đối với mạng:

Thành phần | Mô tả |

VPC (agentspace-vpc) | VPC ở chế độ tuỳ chỉnh |

NEG Internet | Một tài nguyên dùng để xác định một phần phụ trợ bên ngoài cho bộ cân bằng tải được định cấu hình dưới dạng FQDN biểu thị FQDN do Google quản lý của Agentspace (vertexaisearch.cloud.google.com). FQDN trên Internet thực hiện tra cứu DNS trong VPC để phân giải. |

Dịch vụ phụ trợ | Dịch vụ phụ trợ đóng vai trò là cầu nối giữa trình cân bằng tải và các tài nguyên phụ trợ. Trong hướng dẫn này, dịch vụ phụ trợ được liên kết với NEG Internet. |

Các chứng chỉ | Để định cấu hình chứng chỉ cho Bộ cân bằng tải ứng dụng trong Google Cloud, bạn sẽ sử dụng dịch vụ Trình quản lý chứng chỉ và chứng chỉ SSL do Google quản lý hoặc chứng chỉ SSL tự quản lý |

Cloud DNS | Vùng công khai Cloud DNS được dùng để phân giải IP bên ngoài của trình cân bằng tải ứng dụng bên ngoài thành nip.io (agentspace.externalip.nip.io). Ngoài ra, hãy sử dụng miền tuỳ chỉnh và bản ghi A bao gồm địa chỉ IP của bộ cân bằng tải. |

4. Cấu trúc liên kết lớp học lập trình

5. Thiết lập và yêu cầu

Thiết lập môi trường theo tốc độ của riêng bạn

- Đăng nhập vào Google Cloud Console rồi tạo một dự án mới hoặc sử dụng lại một dự án hiện có. Nếu chưa có tài khoản Gmail hoặc Google Workspace, bạn phải tạo một tài khoản.

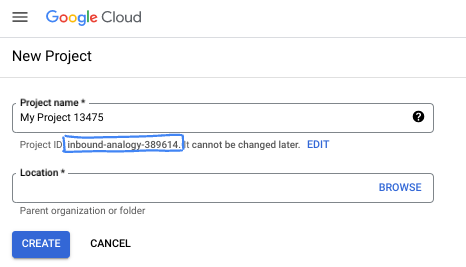

- Tên dự án là tên hiển thị của những người tham gia dự án này. Đây là một chuỗi ký tự mà các API của Google không sử dụng. Bạn luôn có thể cập nhật thông tin này.

- Mã dự án là mã duy nhất trên tất cả các dự án trên Google Cloud và không thể thay đổi (bạn không thể thay đổi mã này sau khi đã đặt). Cloud Console sẽ tự động tạo một chuỗi duy nhất; thường thì bạn không cần quan tâm đến chuỗi này. Trong hầu hết các lớp học lập trình, bạn sẽ cần tham chiếu đến Mã dự án (thường được xác định là

PROJECT_ID). Nếu không thích mã nhận dạng được tạo, bạn có thể tạo một mã nhận dạng ngẫu nhiên khác. Hoặc bạn có thể thử tên người dùng của riêng mình để xem tên đó có được chấp nhận hay không. Bạn không thể thay đổi tên này sau bước này và tên này sẽ tồn tại trong suốt thời gian của dự án. - Để bạn nắm được thông tin, có một giá trị thứ ba là Số dự án mà một số API sử dụng. Tìm hiểu thêm về cả 3 giá trị này trong tài liệu.

- Tiếp theo, bạn cần bật tính năng thanh toán trong Cloud Console để sử dụng các tài nguyên/API trên đám mây. Việc thực hiện lớp học lập trình này sẽ không tốn nhiều chi phí, nếu có. Để tắt các tài nguyên nhằm tránh bị tính phí ngoài phạm vi hướng dẫn này, bạn có thể xoá các tài nguyên đã tạo hoặc xoá dự án. Người dùng mới của Google Cloud đủ điều kiện tham gia chương trình Dùng thử miễn phí trị giá 300 USD.

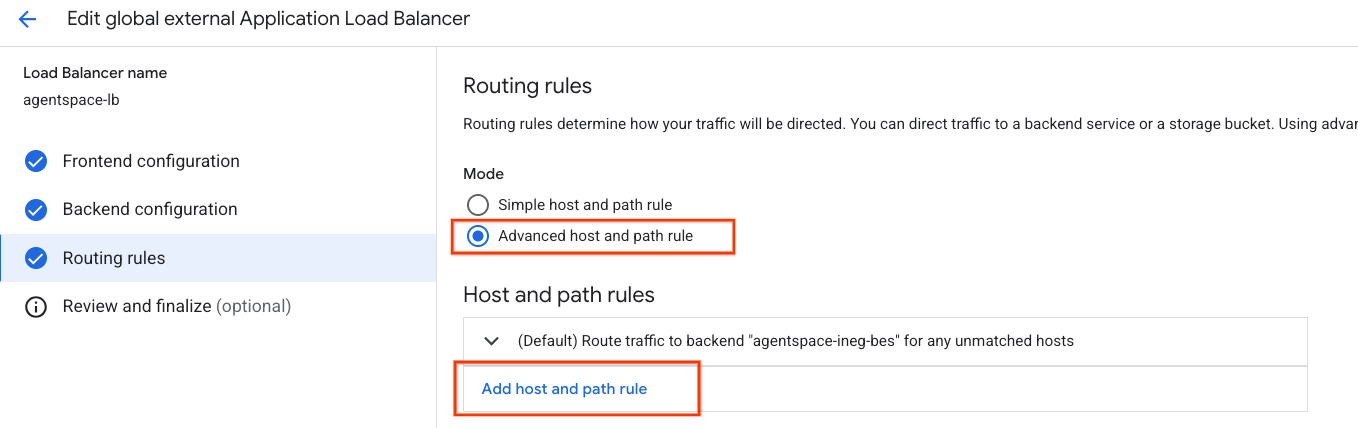

Khởi động Cloud Shell

Mặc dù có thể vận hành Google Cloud từ xa trên máy tính xách tay, nhưng trong lớp học lập trình này, bạn sẽ sử dụng Google Cloud Shell, một môi trường dòng lệnh chạy trên Cloud.

Trên Bảng điều khiển Google Cloud, hãy nhấp vào biểu tượng Cloud Shell trên thanh công cụ ở trên cùng bên phải:

Quá trình này chỉ mất vài phút để cung cấp và kết nối với môi trường. Khi quá trình này kết thúc, bạn sẽ thấy như sau:

Máy ảo này được trang bị tất cả các công cụ phát triển mà bạn cần. Nó cung cấp một thư mục chính có dung lượng 5 GB và chạy trên Google Cloud, giúp tăng cường đáng kể hiệu suất mạng và hoạt động xác thực. Bạn có thể thực hiện mọi thao tác trong lớp học lập trình này trong trình duyệt. Bạn không cần cài đặt bất cứ thứ gì.

6. Trước khi bắt đầu

Bật API

Trong Cloud Shell, hãy đảm bảo rằng bạn đã thiết lập mã dự án:

gcloud config list project

gcloud config set project [YOUR-PROJECT-ID]

project=[YOUR-PROJECT-ID]

region=[YOUR-REGION]

echo $project

echo $region

Bật tất cả các dịch vụ cần thiết:

gcloud services enable compute.googleapis.com

gcloud services enable dns.googleapis.com

7. Tạo mạng VPC

Mạng VPC

Trong Cloud Shell, hãy thực hiện các bước sau:

gcloud compute networks create agentspace-vpc --subnet-mode custom

8. Thiết lập các thành phần của Trình cân bằng tải

Dự trữ địa chỉ IP ngoài của trình cân bằng tải

Trong Cloud Shell, hãy đặt trước một địa chỉ IP ngoài cho trình cân bằng tải:

gcloud compute addresses create external-ip \

--network-tier=PREMIUM \

--ip-version=IPV4 \

--global

Trong Cloud Shell, hãy xem địa chỉ IP dành riêng:

gcloud compute addresses describe external-ip \

--global | grep -i address:

Ví dụ về đầu ra:

user@cloudshell$ gcloud compute addresses describe external-ip \

--global | grep -i address:

address: 34.54.158.206

Thiết lập NEG Internet

Tạo một NEG trên Internet và đặt –network-endpoint-type thành internet-fqdn-port (tên máy chủ và cổng mà bạn có thể truy cập vào phụ trợ bên ngoài). Để phân giải Agentspace, FQDN vertexaisearch.cloud.google.com và PORT 443 sẽ được dùng.

gcloud compute network-endpoint-groups create agentspace-ineg \

--network-endpoint-type="internet-fqdn-port" \

--global

gcloud compute network-endpoint-groups update agentspace-ineg \

--add-endpoint="fqdn=vertexaisearch.cloud.google.com,port=443" \

--global

Tạo Bộ cân bằng tải

Trong Cloud Shell, hãy thực hiện các bước sau:

gcloud compute backend-services create agentspace-ineg-bes \

--load-balancing-scheme=EXTERNAL_MANAGED \

--protocol=HTTPS \

--global

gcloud compute backend-services add-backend agentspace-ineg-bes \

--network-endpoint-group=agentspace-ineg \

--global-network-endpoint-group \

--global

Tạo chứng chỉ

Tại thời điểm này, bạn đã tạo dịch vụ phụ trợ và neg trên internet. Trong phần sau, bạn sẽ cần tạo một tài nguyên chứng chỉ để sử dụng trong proxy đích HTTP. Bạn có thể tạo một tài nguyên chứng chỉ SSL bằng cách sử dụng chứng chỉ SSL do Google quản lý hoặc chứng chỉ SSL tự quản lý. Bạn nên sử dụng chứng chỉ do Google quản lý vì Google Cloud sẽ tự động lấy, quản lý và gia hạn các chứng chỉ này.

Để tìm hiểu thêm về các chứng chỉ được hỗ trợ cho Trình cân bằng tải ứng dụng bên ngoài toàn cầu được dùng trong hướng dẫn này, hãy tham khảo những thông tin sau:

Tổng quan về chứng chỉ SSL | Cân bằng tải | Google Cloud

Trong phần sau, bạn sẽ tạo một chứng chỉ tự ký (mặc dù bạn có thể sử dụng chứng chỉ do Google quản lý) yêu cầu ánh xạ tên chung với tên miền đủ điều kiện (agentspace.YOUR-EXTERNAL-IP.nip.io) tương ứng với địa chỉ IP bên ngoài của bộ cân bằng tải đã được tạo trước đó, ví dụ:

Tên thông thường: agentspace.34.54.158.206.nip.io

Trong Cloud Shell, hãy tạo khoá riêng tư

openssl genrsa -out private-key-file.pem 2048

Trong Cloud Shell, hãy tạo một tệp config.txt dùng để tạo tệp pem. Chỉ định tên miền đủ điều kiện trong mục DNS 1 agentspace.YOUR-EXTERNAL-IP.nip.io, ví dụ: agentspace.34.54.158.206.nip.io trong cấu hình bên dưới.

cat <<'EOF' >config.txt

[req]

default_bits = 2048

req_extensions = extension_requirements

distinguished_name = dn_requirements

[extension_requirements]

basicConstraints = CA:FALSE

keyUsage = nonRepudiation, digitalSignature, keyEncipherment

subjectAltName = @sans_list

[dn_requirements]

countryName = Country Name (2 letter code)

stateOrProvinceName = State or Province Name (full name)

localityName = Locality Name (eg, city)

organizationName = Organization Name (eg, company)

organizationalUnitName = Organizational Unit Name (eg, section)

commonName = Common Name (e.g. server FQDN or YOUR name)

emailAddress = Email Address

[sans_list]

DNS.1 = agentspace.YOUR-EXTERNAL-IP.nip.io

EOF

Trong Cloud Shell, hãy xác thực rằng config.txt và private-key-file.pem đã được tạo.

user@cloudshell:$ ls

config.txt private-key-file.pem

Trong Cloud Shell, hãy thực hiện các thao tác sau.

sudo openssl req -new -key private-key-file.pem \

-out csr.pem \

-config config.txt

Ví dụ:

user@cloudshell:$ sudo openssl req -new -key private-key-file.pem \

-out csr.pem \

-config config.txt

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) []:

State or Province Name (full name) []:

Locality Name (eg, city) []:

Organization Name (eg, company) []:

Organizational Unit Name (eg, section) []:

Common Name (e.g. server FQDN or YOUR name)[]:agentspace.34.54.158.206.nip.io

Email Address []:

Trong Cloud Shell, hãy xác thực việc tạo tệp pem bắt buộc để ký chứng chỉ.

user@cloudshell:$ ls

config.txt csr.pem private-key-file.pem

Trong Cloud Shell, hãy tạo chứng chỉ.

sudo openssl x509 -req \

-signkey private-key-file.pem \

-in csr.pem \

-out cert.cert \

-extfile config.txt \

-extensions extension_requirements \

-days 365

Ví dụ về kết quả đầu ra:

user@cloudshell:$ sudo openssl x509 -req \

-signkey private-key-file.pem \

-in csr.pem \

-out cert.cert \

-extfile config.txt \

-extensions extension_requirements \

-days 365

Certificate request self-signature ok

subject=CN = agentspace.34.54.158.206.nip.io

Trong Cloud Shell, hãy xác thực việc tạo tệp cert.cert

user@cloudshell:$ ls

cert.cert config.txt csr.pem private-key-file.pem

Tạo một tài nguyên chứng chỉ để liên kết với trình cân bằng tải bên ngoài. Thay thế các tham số chứng chỉ và khoá riêng tư bằng tên tệp cụ thể của bạn.

Trong Cloud Shell, hãy thực hiện các bước sau:

gcloud compute ssl-certificates create agentspace-self-signed-cert \

--certificate=cert.cert \

--private-key=private-key-file.pem \

--global

Trong Cloud Shell, hãy thực hiện các bước sau:

gcloud compute url-maps create agentspace-lb \

--default-service=agentspace-ineg-bes \

--global

Trong Cloud Shell, hãy thực hiện các bước sau:

gcloud compute target-https-proxies create https-proxy \

--ssl-certificates=agentspace-self-signed-cert \

--url-map=agentspace-lb \

--global

Trong Cloud Shell, hãy thực hiện các bước sau:

gcloud compute forwarding-rules create agentspace-fr \

--load-balancing-scheme=EXTERNAL_MANAGED \

--network-tier=PREMIUM \

--address=external-ip \

--target-https-proxy=https-proxy \

--global \

--ports=443

9. Tạo vùng DNS công khai

Trong phần sau, bạn sẽ tạo một Vùng DNS công khai mà nip.io dùng để phân giải theo Địa chỉ IP của bộ cân bằng tải bên ngoài.

Trong Cloud Shell, hãy thực hiện các thao tác sau để tạo một biến cho địa chỉ IP của trình cân bằng tải bên ngoài:

externalip=<YOUR-EXTERNAL-IP>

echo $externalip

Trong Cloud Shell, hãy thực hiện các bước sau:

gcloud dns --project=$project managed-zones create agentspace-dns --description="Agentspace public dns" --dns-name="$externalip.nip.io." --visibility="public"

Trong Cloud Shell, hãy thực hiện các bước sau:

gcloud dns --project=$project record-sets create agentspace.$externalip.nip.io. --zone="agentspace-dns" --type="A" --ttl="300" --rrdatas="$externalip"

10. Thông tin đăng nhập OAuth

Trong phần tiếp theo, bạn sẽ tạo thông tin đăng nhập OAuth cho các ứng dụng web chuyển hướng URL do Google quản lý đến oauth-redirect để xác thực. Bạn không cần thông tin đăng nhập được tạo cho hướng dẫn này.

Để tìm hiểu thêm về OAuth, hãy tham khảo những thông tin sau:

Thêm các thao tác trên Lịch Google và Gmail | Google Agentspace

Tạo ứng dụng OAuth và thêm các phạm vi

- Chuyển đến phần API và Dịch vụ > Màn hình xin phép bằng OAuth: Chuyển đến màn hình xin phép bằng OAuth

- Chọn Nội bộ rồi nhấp vào Tạo.

- Nhập tên cho ứng dụng OAuth.

- Nhập email hỗ trợ người dùng.

- Nhập thông tin liên hệ của nhà phát triển.

- Nhấp vào Lưu và tiếp tục.

Tạo mã ứng dụng khách OAuth

Quy trình này mô tả cách tạo mã ứng dụng OAuth mới cho các thao tác trên Google Cloud. Bạn cũng có thể dùng mã ứng dụng khách và khoá bí mật của ứng dụng OAuth này cho các thao tác khác trên Google Cloud. Nếu đã có mã ứng dụng khách OAuth của Google Cloud cho các thao tác trên Google Cloud, bạn có thể sử dụng mã ứng dụng khách và khoá bí mật đó cho các thao tác trên Lịch Google thay vì tạo mã ứng dụng khách mới.

- Truy cập vào trang Thông tin đăng nhập rồi nhấp vào Tạo thông tin đăng nhập > Mã ứng dụng khách OAuth.

- Chọn Ứng dụng web.

- Nhập tên cho mã ứng dụng khách.

- Nhấp vào Thêm URI rồi nhập URI sau: https://vertexaisearch.cloud.google.com/oauth-redirect

- Nhấp vào Tạo rồi sao chép thông tin sau:

- ID khách hàng

- Mật khẩu ứng dụng khách

11. Xác định URL ứng dụng Agentspace

Quy trình sau đây xác định các URL công khai của Agentspace do Google quản lý mà Google tạo và được liên kết với Agentspace của từng ứng dụng. Đầu ra của các URL là ví dụ dựa trên cấu trúc tham chiếu, do đó, bạn phải đảm bảo rằng các URL của mình chính xác.

Đảm bảo bạn lưu trữ đường liên kết đến ứng dụng web của mình cho mỗi ứng dụng.

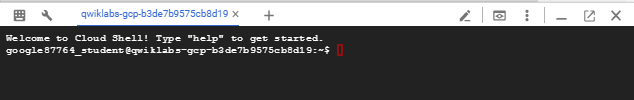

Ứng dụng Lịch

URL của Agentspace trên web: https://vertexaisearch.cloud.google.com/us/home/cid/bb6b8b27-939b-494d-9227-45903bb8afcf

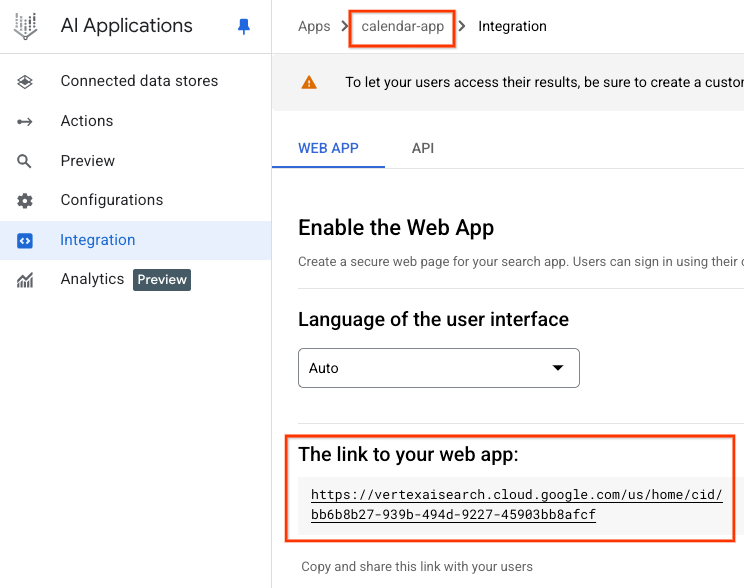

Ứng dụng Drive

URL web của Agentspace:

https://vertexaisearch.cloud.google.com/us/home/cid/5970a1b4-080a-4b44-8acd-fa89460cf0cd

12. Tạo quy tắc nâng cao về máy chủ lưu trữ và đường dẫn

Trong phần sau, bạn sẽ cập nhật các quy tắc định tuyến của bộ cân bằng tải để bật lựa chọn xác định quy tắc về máy chủ lưu trữ và đường dẫn bằng bảng điều khiển đám mây. Bảng dưới đây trình bày các giá trị tuỳ chỉnh (theo thứ tự từ trên xuống), hãy cập nhật dựa trên môi trường của bạn:

Giá trị tuỳ chỉnh | Ví dụ dựa trên hướng dẫn | |

Người dẫn chương trình | agentspace.YOUR-EXTERNAL-IP.nip.io | agentspace.34.54.158.206.nip.io |

defaultService | projects/<projectid>/global/backendServices/agentspace-ineg-bes | Xem ảnh chụp màn hình |

prefixMatch | /<name of Agentspace app#1> | /drive-app |

backendService | projects/<projectid>/global/backendServices/agentspace-ineg-bes | Xem ảnh chụp màn hình |

pathPrefixRewrite | /<Agentspace URL path of app#1> | /us/home/cid/5970a1b4-080a-4b44-8acd-fa89460cf0cd |

hostRewrite | vertexaisearch.cloud.google.com | vertexaisearch.cloud.google.com |

prefixMatch | /<name of Agentspace app#2> | /calendar-app |

backendService | projects/<projectid>/global/backendServices/agentspace-ineg-bes | Xem ảnh chụp màn hình |

pathPrefixRewrite | /<Agentspace URL path of app#2> | /us/home/cid/bb6b8b27-939b-494d-9227-45903bb8afcf |

hostRewrite | vertexaisearch.cloud.google.com | vertexaisearch.cloud.google.com |

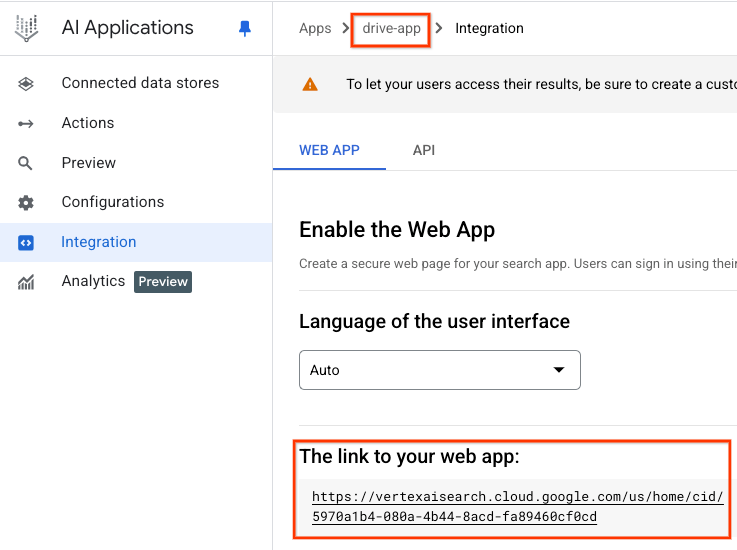

Chuyển đến phần sau để truy cập vào các quy tắc về máy chủ lưu trữ và đường dẫn

Cân bằng tải → agentspace-lb → Chọn chỉnh sửa

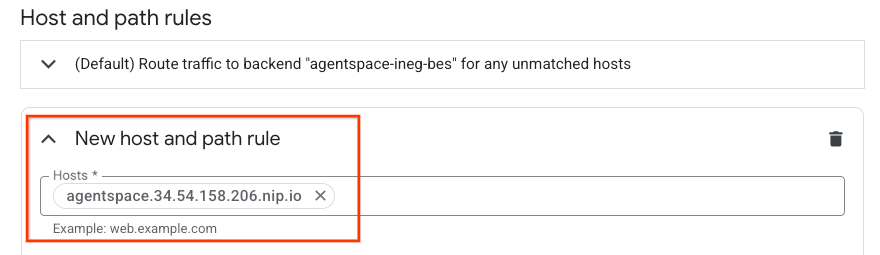

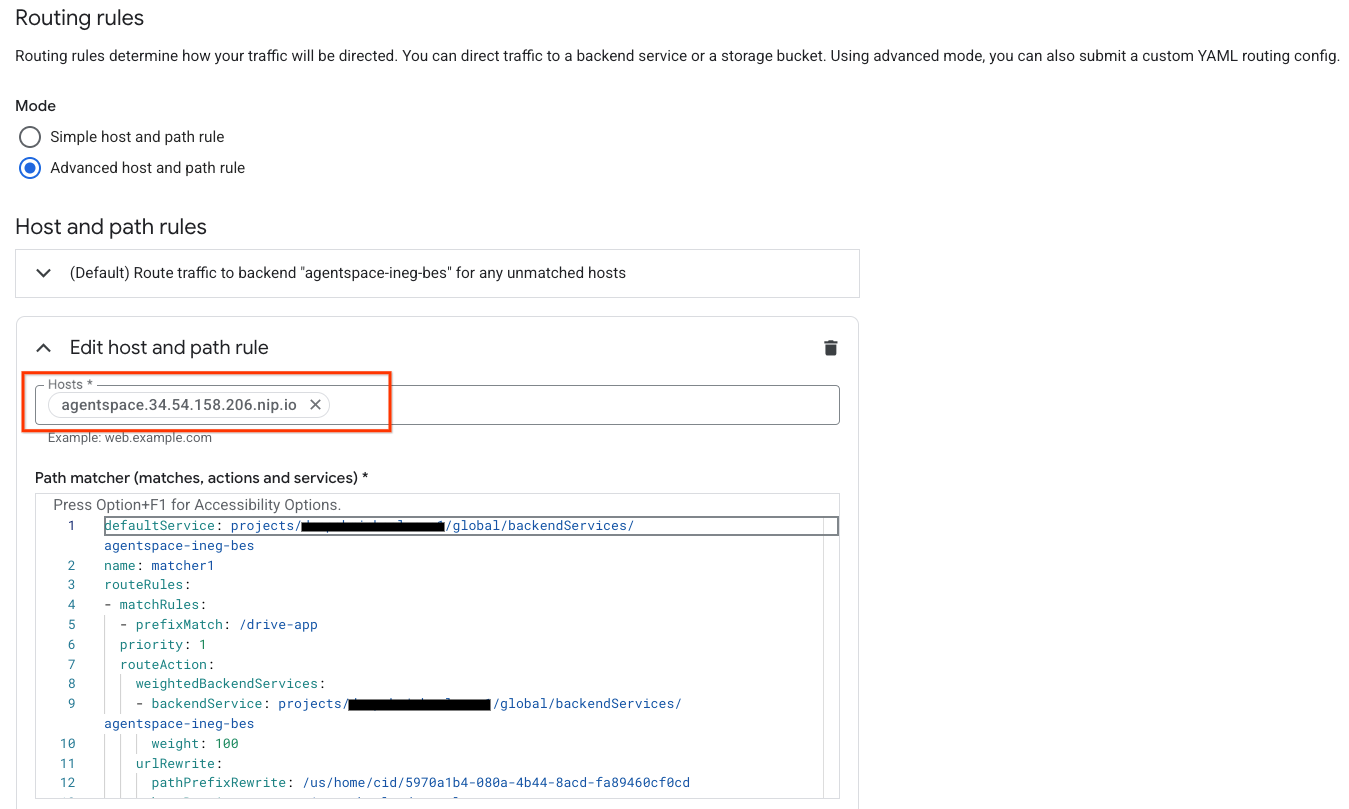

Chọn Quy tắc định tuyến → Quy tắc nâng cao về máy chủ lưu trữ và đường dẫn

Chọn Thêm quy tắc về máy chủ lưu trữ và đường dẫn

Giờ đây, bạn có thể tạo một quy tắc mới về máy chủ lưu trữ và đường dẫn. Trong phần máy chủ lưu trữ, hãy chèn agentspace.YOUR-EXTERNAL-IP.nip.io hoặc miền tuỳ chỉnh.

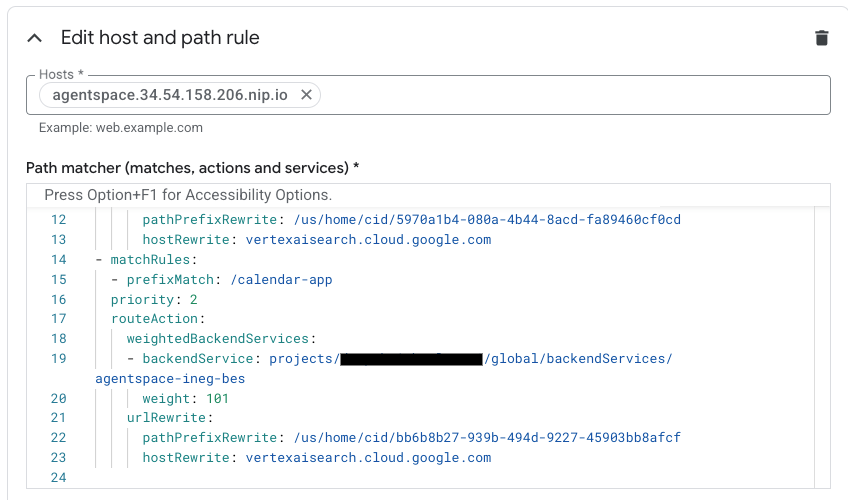

Trong trường Path matcher (Trình so khớp đường dẫn) (matches, actions and services), hãy cập nhật nội dung bên dưới bằng cấu hình môi trường của bạn rồi chọn update (cập nhật).

defaultService: projects/<projectid>/global/backendServices/agentspace-ineg-bes

name: matcher1

routeRules:

- matchRules:

- prefixMatch: /<name of Agentspace app#1>

priority: 1

routeAction:

weightedBackendServices:

- backendService: projects/<projectid>/global/backendServices/agentspace-ineg-bes

weight: 100

urlRewrite:

pathPrefixRewrite: /<Agentspace URL path of app#1>

hostRewrite: vertexaisearch.cloud.google.com

- matchRules:

- prefixMatch: /<name of Agentspace app#2>

priority: 2

routeAction:

weightedBackendServices:

- backendService: projects/<projectid>/global/backendServices/agentspace-ineg-bes

weight: 101

urlRewrite:

pathPrefixRewrite: /<Agentspace URL path of app#2>

hostRewrite: vertexaisearch.cloud.google.com

Ảnh chụp màn hình ví dụ:

13. Xác thực

Đã triển khai xong! Bạn có thể truy cập vào ứng dụng Agentspace bằng miền tuỳ chỉnh thông qua trình duyệt web hoặc thiết bị đầu cuối bằng cách chỉ định agentspace.YOUR-EXTERNAL-IP.nip.io/path, ví dụ: agentspace.34.54.158.206.nip.io, (các) ví dụ bên dưới:

Ứng dụng Agentspace: drive-app

Đường dẫn: agentspace.34.54.158.206.nip.io/drive-app

Ứng dụng Agentspace: drive-app

Đường dẫn: agentspace.34.54.158.206.nip.io/calendar-app

14. Dọn dẹp

Xoá thông tin đăng nhập OAuth, hãy làm như sau:

Chuyển đến phần API và Dịch vụ → Thông tin xác thực

Trong phần Mã ứng dụng OAuth 2.0, hãy chọn thông tin đăng nhập của bạn rồi xoá

Xoá các thành phần trong phòng thí nghiệm khỏi một thiết bị đầu cuối Cloud Shell:

gcloud compute forwarding-rules delete agentspace-fr --global -q

gcloud compute target-https-proxies delete https-proxy --global -q

gcloud compute url-maps delete agentspace-lb --global -q

cloud compute ssl-certificates delete agentspace-self-signed-cert --global -q

gcloud compute backend-services delete agentspace-ineg-bes --global -q

gcloud compute network-endpoint-groups delete agentspace-ineg --global -q

gcloud dns --project=$projectid record-sets delete agentspace.$externalip.nip.io --zone="agentspace-dns" --type="A"

gcloud dns --project=$projectid managed-zones delete agentspace-dns

gcloud compute addresses delete external-ip --global -q

gcloud compute networks delete agentspace-vpc -q

15. Xin chúc mừng

Chúc mừng bạn đã định cấu hình và xác thực thành công khả năng kết nối với Agentspace bằng một miền tuỳ chỉnh thông qua Trình cân bằng tải ứng dụng bên ngoài có tính năng quản lý lưu lượng truy cập nâng cao.

Bạn đã tạo cơ sở hạ tầng trình cân bằng tải, tìm hiểu cách tạo NEG trên Internet, Cloud DNS và tính năng quản lý lưu lượng truy cập nâng cao cho phép viết lại máy chủ lưu trữ và đường dẫn, nhờ đó cho phép kết nối với Agentspace bằng một miền tuỳ chỉnh.

Cosmopup cho rằng các lớp học lập trình rất tuyệt!!