1. Wprowadzenie

Private Service Connect (PSC) to funkcja sieci Google Cloud, która umożliwia konsumentom prywatny dostęp do usług zarządzanych z poziomu sieci VPC. Backendy PSC to podzbiór funkcji PSC, które umożliwiają umieszczenie systemu równoważenia obciążenia przed globalnymi usługami zarządzanymi przez Google, takimi jak Google Cloud Storage, co pozwala na zastosowanie innych integracji równoważenia obciążenia, takich jak inna w pełni kwalifikowana nazwa domeny. W momencie publikacji tych ćwiczeń z programowania tylko podzbiór usług Google może być używany z globalnymi backendami PSC. Listę znajdziesz tutaj.

W tym module dowiesz się, jak skonfigurować backendy PSC, aby uzyskiwać dostęp do Google Cloud Storage za pomocą wewnętrznej w pełni kwalifikowanej nazwy domeny.

Czego się nauczysz

- Wdrażanie podstawowej infrastruktury sieci VPC

- Wdrażanie podstawowych zasobników w Google Cloud Storage

- Wdrażanie wewnętrznego systemu równoważenia obciążenia aplikacji między regionami z backendem PSC w Google Cloud Storage

Czego potrzebujesz

- Projekt Google Cloud z uprawnieniami właściciela

- W projekcie Google Cloud nie są egzekwowane te zasady organizacji: chronione maszyny wirtualne.

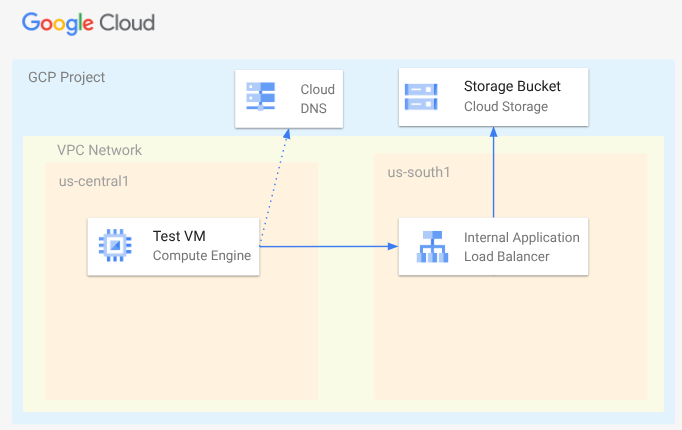

2. Topologia ćwiczeń z programowania

W tym module Codelabs wdrożysz sieć VPC, podsieci, prywatną strefę DNS, reguły zapory sieciowej, zasobnik Cloud Storage, przykładowy plik i testową maszynę wirtualną. Następnie wdrożysz międzyregionalny system równoważenia obciążenia aplikacji z backendem PSC dla Google Cloud Storage. Na koniec sprawdzisz połączenie z plikiem w zasobniku Cloud Storage w Google Cloud.

3. Konfiguracja i wymagania

Samodzielne konfigurowanie środowiska

- Zaloguj się w konsoli Google Cloud i utwórz nowy projekt lub użyj istniejącego. Jeśli nie masz jeszcze konta Gmail ani Google Workspace, musisz je utworzyć.

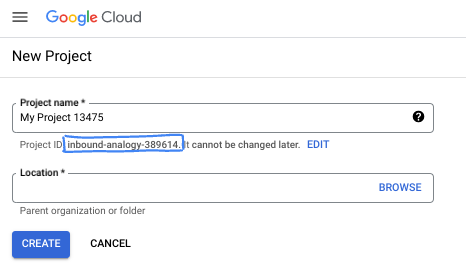

- Nazwa projektu to wyświetlana nazwa uczestników tego projektu. Jest to ciąg znaków, który nie jest używany przez interfejsy API Google. Zawsze możesz ją zaktualizować.

- Identyfikator projektu jest unikalny we wszystkich projektach Google Cloud i nie można go zmienić po ustawieniu. Konsola Cloud automatycznie generuje unikalny ciąg znaków. Zwykle nie musisz się tym przejmować. W większości ćwiczeń z programowania musisz odwoływać się do identyfikatora projektu (zwykle oznaczanego jako

PROJECT_ID). Jeśli wygenerowany identyfikator Ci się nie podoba, możesz wygenerować inny losowy identyfikator. Możesz też spróbować własnej nazwy i sprawdzić, czy jest dostępna. Po tym kroku nie można go zmienić i pozostaje on taki przez cały czas trwania projektu. - Warto wiedzieć, że istnieje też trzecia wartość, numer projektu, której używają niektóre interfejsy API. Więcej informacji o tych 3 wartościach znajdziesz w dokumentacji.

- Następnie musisz włączyć płatności w konsoli Cloud, aby korzystać z zasobów i interfejsów API Google Cloud. Wykonanie tego laboratorium nie będzie kosztować dużo, a może nawet nic. Aby wyłączyć zasoby i uniknąć naliczania opłat po zakończeniu tego samouczka, możesz usunąć utworzone zasoby lub projekt. Nowi użytkownicy Google Cloud mogą skorzystać z bezpłatnego okresu próbnego, w którym mają do dyspozycji środki w wysokości 300 USD.

Uruchamianie Cloud Shell

Z Google Cloud można korzystać zdalnie na laptopie, ale w tym module praktycznym będziesz używać Google Cloud Shell, czyli środowiska wiersza poleceń działającego w chmurze.

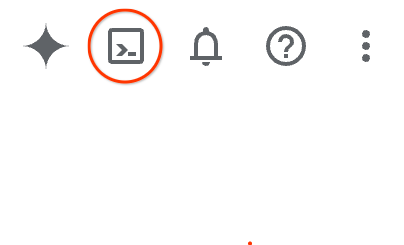

W konsoli Google Cloud kliknij ikonę Cloud Shell na pasku narzędzi w prawym górnym rogu:

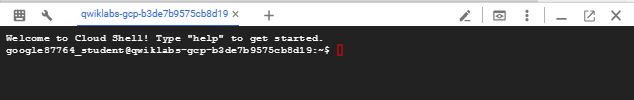

Uzyskanie dostępu do środowiska i połączenie się z nim powinno zająć tylko kilka chwil. Po zakończeniu powinno wyświetlić się coś takiego:

Ta maszyna wirtualna zawiera wszystkie potrzebne narzędzia dla programistów. Zawiera również stały katalog domowy o pojemności 5 GB i działa w Google Cloud, co znacznie zwiększa wydajność sieci i usprawnia proces uwierzytelniania. Wszystkie zadania w tym laboratorium możesz wykonać w przeglądarce. Nie musisz niczego instalować.

4. Zanim zaczniesz

Włącz interfejsy API

W Cloud Shell sprawdź, czy projekt jest skonfigurowany, i skonfiguruj zmienne.

gcloud auth login gcloud config list project gcloud config set project [YOUR-PROJECT-ID] export projectid=[YOUR-PROJECT-ID] export region1=us-central1 export zone1=us-central1-a export region2=us-south1 echo $projectid echo $region1 echo $zone1 echo $region2

Włącz wszystkie niezbędne usługi

gcloud services enable compute.googleapis.com gcloud services enable networkmanagement.googleapis.com gcloud services enable storage.googleapis.com gcloud services enable dns.googleapis.com

5. Tworzenie sieci VPC

Utwórz sieć VPC, w której będą hostowane komponenty klienta maszyny wirtualnej i równoważenia obciążenia.

Sieć VPC

Z Cloud Shell

gcloud compute networks create myvpc \

--subnet-mode=custom \

--bgp-routing-mode=global

Utwórz podsieci w sieci VPC. W pierwszej podsieci będzie hostowany system równoważenia obciążenia. Druga podsieć to podsieć tylko-proxy dla systemu równoważenia obciążenia, a trzecia to miejsce, w którym będzie hostowany klient maszyny wirtualnej.

Tworzenie podsieci

Z Cloud Shell

gcloud compute networks subnets create $region2-subnet \

--network=myvpc \

--range=10.100.0.0/24 \

--region=$region2

gcloud compute networks subnets create $region2-proxy-subnet \

--network=myvpc \

--range=10.100.100.0/24 \

--region=$region2 \

--purpose=GLOBAL_MANAGED_PROXY \

--role=ACTIVE

gcloud compute networks subnets create $region1-subnet \

--network=myvpc \

--region=$region1 \

--range=10.200.0.0/24

Tworzenie zasad zapory sieciowej i reguł zapory sieciowej

Z Cloud Shell

gcloud compute network-firewall-policies create my-vpc-policy --global

gcloud compute network-firewall-policies associations create \

--firewall-policy my-vpc-policy \

--network myvpc \

--name network-myvpc \

--global-firewall-policy

Aby umożliwić IAP połączenie z instancjami maszyn wirtualnych, utwórz regułę zapory sieciowej, która:

- Dotyczy wszystkich instancji maszyn wirtualnych, które mają być dostępne przez IAP.

- Zezwala na ruch przychodzący z zakresu adresów IP 35.235.240.0/20. Ten zakres zawiera wszystkie adresy IP, których IAP używa do przekierowywania TCP.

Z Cloud Shell

gcloud compute network-firewall-policies rules create 1000 \

--action ALLOW \

--firewall-policy my-vpc-policy \

--description "SSH with IAP" \

--direction INGRESS \

--src-ip-ranges 35.235.240.0/20 \

--layer4-configs tcp:22 \

--global-firewall-policy

6. Tworzenie zasobnika Cloud Storage, pliku przykładowego i przyznawanie uprawnień

Z Cloud Shell

gcloud storage buckets create gs://$projectid-pscbackend --location=us

echo "Here is my bucket file contents" > my-bucket-contents.txt

gcloud storage cp my-bucket-contents.txt gs://$projectid-pscbackend/my-bucket-contents.txt

computesa=$(gcloud iam service-accounts list \

--filter='displayName:Compute Engine default service account' \

--format='value(email)')

echo $computesa

gcloud storage buckets add-iam-policy-binding gs://$projectid-pscbackend \

--member="serviceAccount:$computesa" \

--role="roles/storage.objectViewer"

Przykładowe dane wyjściowe

Creating gs://xxxxxxxxxxx-pscbackend/... Copying file://my-bucket-contents.txt to gs://xxxxxxxxxxx-pscbackend/my-bucket-contents.txt Completed files 1/1 | 32.0B/32.0B xxxxxxxxxxx-compute@developer.gserviceaccount.com bindings: - members: - projectEditor:xxxxxxxxxxx - projectOwner:xxxxxxxxxxx role: roles/storage.legacyBucketOwner - members: - projectViewer:xxxxxxxxxxx role: roles/storage.legacyBucketReader - members: - projectEditor:xxxxxxxxxxx - projectOwner:xxxxxxxxxxx role: roles/storage.legacyObjectOwner - members: - projectViewer:xxxxxxxxxxx role: roles/storage.legacyObjectReader - members: - serviceAccount:xxxxxxxxxxx-compute@developer.gserviceaccount.com role: roles/storage.objectViewer etag: CAI= kind: storage#policy resourceId: projects/_/buckets/xxxxxxxxxxx-pscbackend version: 1

7. Udostępnianie Google Cloud Storage za pomocą wewnętrznego systemu równoważenia obciążenia aplikacji między regionami

Tworzenie wewnętrznego systemu równoważenia obciążenia aplikacji między regionami

Najpierw utwórz komponenty systemu równoważenia obciążenia. Utworzysz grupę NEG usługi PSC, usługę backendu, mapę URL i docelowe serwery proxy HTTP.

W Cloud Shell

gcloud compute network-endpoint-groups create gcs-$region2-neg \

--region=$region2 \

--network-endpoint-type=private-service-connect \

--psc-target-service=storage.googleapis.com

gcloud compute backend-services create gcs-bes \

--load-balancing-scheme=INTERNAL_MANAGED \

--protocol=HTTP \

--global

gcloud compute backend-services add-backend gcs-bes \

--global \

--network-endpoint-group=gcs-$region2-neg \

--network-endpoint-group-region=$region2

gcloud compute url-maps create gcsilb \

--default-service=gcs-bes \

--global

gcloud compute target-http-proxies create gcs-http-proxy \

--url-map=gcsilb \

--global

Utwórz regułę przekierowania systemu równoważenia obciążenia.

W Cloud Shell

gcloud compute forwarding-rules create gcs-ilb-fr \

--load-balancing-scheme=INTERNAL_MANAGED \

--network=myvpc \

--subnet=$region2-subnet \

--target-http-proxy=gcs-http-proxy \

--ports=80 \

--subnet-region=$region2 \

--global

8. Tworzenie prywatnej strefy Cloud DNS dla domeny company.com

Najpierw ustalmy adres IP systemu równoważenia obciążenia dla rekordu A i wyeksportujmy go jako zmienną.

W Cloud Shell

gcloud compute forwarding-rules describe gcs-ilb-fr \

--global

export lbip=$(gcloud compute forwarding-rules describe gcs-ilb-fr \

--global \

--format='value(IPAddress)')

echo $lbip

Przykładowe dane wyjściowe

IPAddress: 10.100.0.4 IPProtocol: TCP creationTimestamp: 'xxxxxxxxxxxxxxx' description: '' fingerprint: xxxxxxxxxx id: 'xxxxxxxxxxxxxx' kind: compute#forwardingRule labelFingerprint: xxxxxxxxxx loadBalancingScheme: INTERNAL_MANAGED name: gcs-ilb-fr network: https://www.googleapis.com/compute/v1/projects/[projectID]/global/networks/myvpc networkTier: PREMIUM portRange: 80-80 selfLink: https://www.googleapis.com/compute/v1/projects/[projectID]/global/forwardingRules/gcs-ilb-fr selfLinkWithId: https://www.googleapis.com/compute/v1/projects/[projectID]/global/forwardingRules/xxxxxxxxxxxxxx subnetwork: https://www.googleapis.com/compute/v1/projects/[projectID]/regions/us-south1/subnetworks/us-south1-subnet target: https://www.googleapis.com/compute/v1/projects/[projectID]/global/targetHttpProxies/gcs-http-proxy 10.100.0.4

Następnie utwórz prywatną strefę DNS i rekord A dla utworzonego przed chwilą wewnętrznego systemu równoważenia obciążenia.

Z Cloud Shell

gcloud dns managed-zones create "company-com" \

--dns-name=company.com. \

--description="company.com private dns zone" \

--visibility=private \

--networks=myvpc

gcloud dns record-sets create "storage.company.com" \

--zone="company-com" \

--type="A" \

--ttl="300" \

--rrdatas="$lbip"

9. Tworzenie testowej maszyny wirtualnej

Tworzenie maszyny wirtualnej klienta

Z Cloud Shell

gcloud compute instances create testvm \

--zone="$zone1" \

--subnet="$region1-subnet" \

--no-address \

--metadata "startup-script=#! /bin/bash

cat <<EOF > /etc/profile.d/gcp-startup-vars.sh

export MYBUCKET=\"$projectid-pscbackend\"

export computesa=\"$computesa\"

EOF

chmod +x /etc/profile.d/gcp-startup-vars.sh"

10. Testowanie połączenia z Google Cloud Storage za pomocą systemu równoważenia obciążenia

Nawiązywanie połączenia z testową maszyną wirtualną

W Cloud Shell

gcloud compute ssh "testvm"\

--zone "$zone1"\

--tunnel-through-iap \

--project $projectid

Sprawdź połączenie

Na maszynie wirtualnej testowej

TOKEN=$(curl -s -H "Metadata-Flavor: Google" "http://metadata.google.internal/computeMetadata/v1/instance/service-accounts/$computesa/token" | jq -r .access_token) curl -H "Authorization: Bearer $TOKEN" "http://storage.company.com/$MYBUCKET/my-bucket-contents.txt"

Oczekiwane dane wyjściowe

Here is my bucket file contents

Zakończ sesję na maszynie wirtualnej.

W TestVM

exit

UDAŁO SIĘ!

11. Procedura czyszczenia

Z Cloud Shell

gcloud dns record-sets delete "storage.company.com" \

--zone="company-com" \

--type="A"

gcloud dns managed-zones delete "company-com"

gcloud compute forwarding-rules delete gcs-ilb-fr \

--global \

--quiet

gcloud compute target-http-proxies delete gcs-http-proxy \

--global \

--quiet

gcloud compute url-maps delete gcsilb \

--global \

--quiet

gcloud compute backend-services delete gcs-bes \

--global \

--quiet

gcloud compute network-endpoint-groups delete gcs-$region2-neg \

--region=$region2 \

--quiet

gcloud storage rm -r gs://$projectid-pscbackend \

--quiet

gcloud compute instances delete testvm \

--zone=$zone1 \

--quiet

gcloud compute network-firewall-policies rules delete 1000 \

--firewall-policy my-vpc-policy \

--global-firewall-policy \

--quiet

gcloud compute network-firewall-policies associations delete \

--firewall-policy my-vpc-policy \

--name=network-myvpc \

--global-firewall-policy \

--quiet

gcloud compute network-firewall-policies delete my-vpc-policy \

--global \

--quiet

gcloud compute networks subnets delete $region1-subnet \

--region=$region1 \

--quiet

gcloud compute networks subnets delete $region2-proxy-subnet \

--region=$region2 \

--quiet

gcloud compute networks subnets delete $region2-subnet \

--region=$region2 \

--quiet

gcloud compute networks delete myvpc \

--quiet

12. Gratulacje!

Gratulujemy ukończenia ćwiczenia.

Omówione zagadnienia

- Wdrażanie podstawowych plików w Google Cloud Storage

- Wdrażanie backendu PSC dla Google Cloud Storage

- Wdrażanie wewnętrznego systemu równoważenia obciążenia aplikacji między regionami