1. परिचय

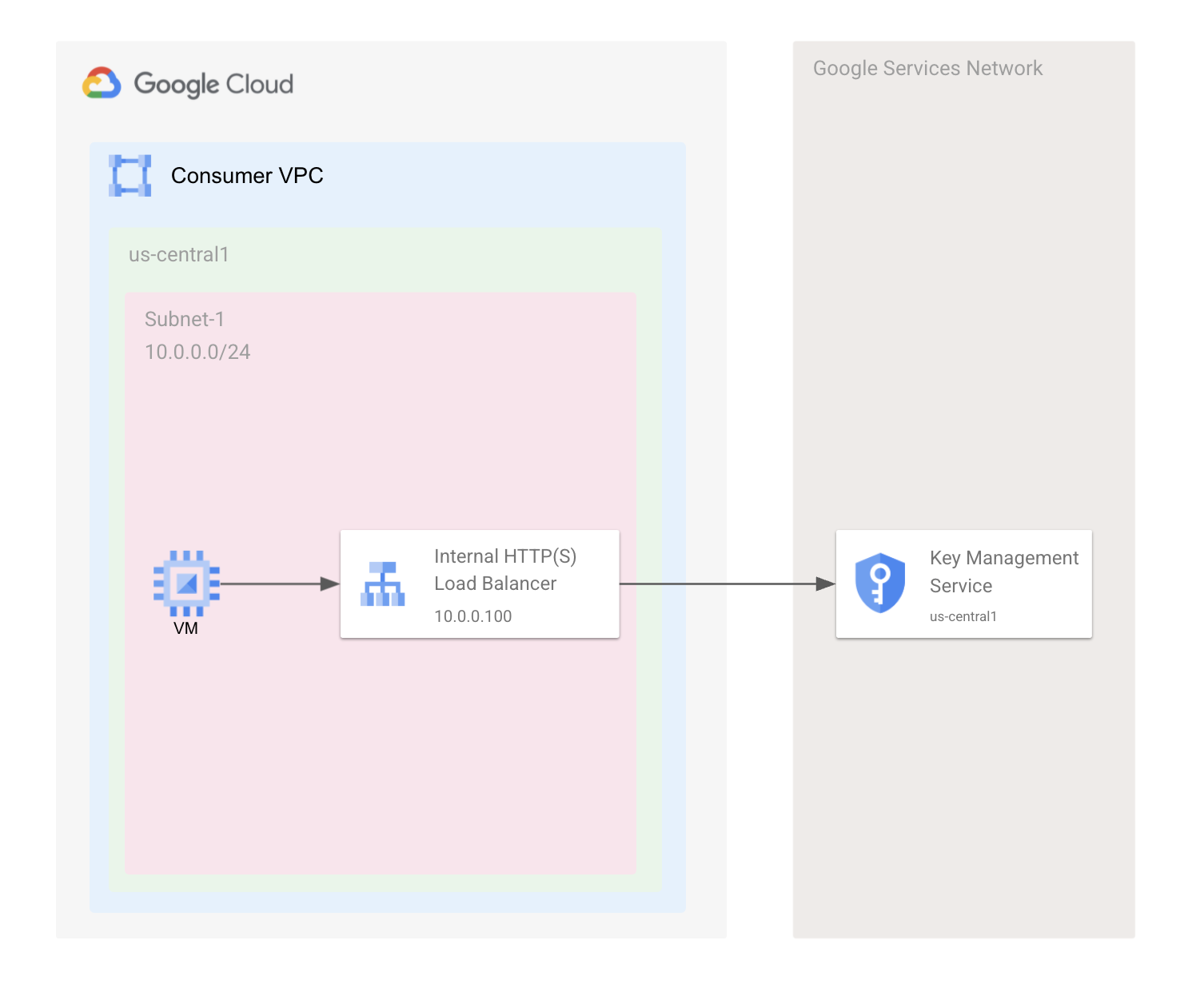

Private Service Connect की मदद से, Google API को ऐक्सेस करने के लिए, अपने VPC नेटवर्क में ग्लोबल इंटरनल आईपी पतों का इस्तेमाल करके निजी एंडपॉइंट बनाए जा सकते हैं. इस कॉन्सेप्ट के मुताबिक, अब इंटरनल एचटीटीपी या एचटीटीपीएस लोड बैलेंसर का इस्तेमाल करके, उपभोक्ता के एचटीटीपी(एस) सर्विस कंट्रोल की मदद से Private Service Connect का एंडपॉइंट बनाया जा सकता है. इससे आपको ये सुविधाएं मिलती हैं:

- यूआरएल मैप का इस्तेमाल करके, यह चुना जा सकता है कि कौनसी सेवाएं उपलब्ध हैं; पाथ के हिसाब से फ़िल्टर करने से, ज़्यादा बारीकी से जांच की जा सकती है.

- सेवाओं के नाम बदले जा सकते हैं और उन्हें अपनी पसंद के यूआरएल से मैप किया जा सकता है.

- आपके पास यह विकल्प होता है कि आप ग्राहक की ओर से मैनेज किए जाने वाले TLS सर्टिफ़िकेट का इस्तेमाल करें.

- एक ही क्षेत्र के वर्कलोड से Google API के लिए रीजनल एंडपॉइंट से कनेक्ट करके, ट्रांज़िट में डेटा रेज़ीडेंसी को चालू किया जा सकता है.

ये नाम और आईपी पते, आपके VPC नेटवर्क और कंपनी की इमारत में मौजूद ऐसे नेटवर्क के अंदर के होते हैं जिन्हें Cloud VPN टनल या Cloud इंटरकनेक्ट अटैचमेंट (VLAN) का इस्तेमाल करके इससे कनेक्ट किया गया है.

आप इन चीज़ों के बारे में जानेंगे

- उपभोक्ता एचटीटीपी या एचटीटीपीएस सेवा नियंत्रण की मदद से Private Service Connect का एंडपॉइंट बनाना

- क्लाउड क्रिप्टोग्राफ़िक की मैनेजमेंट सेवा (KMS) कुंजी रिंग और कुंजी बनाएं.

- Cloud DNS से मैनेज किया जाने वाला प्राइवेट ज़ोन और A रिकॉर्ड बनाना.

- सार्वजनिक एपीआई के इस्तेमाल से हल किए गए KMS API (क्षेत्र के हिसाब से और दुनिया भर में, दोनों के लिए) को ऐक्सेस करें.

- PSC एंडपॉइंट से, KMS API (क्षेत्र के हिसाब से और दुनिया भर में, दोनों के लिए) को ऐक्सेस करें.

आपको इन चीज़ों की ज़रूरत होगी

- इंस्टेंस को डिप्लॉय करने और नेटवर्किंग कॉम्पोनेंट को कॉन्फ़िगर करने की जानकारी

2. टेस्ट एनवायरमेंट

वीएम और एचटीटीपी या इंटरनल लोड बैलेंसर फ़ॉरवर्ड करने के नियम को होस्ट करने के लिए, us-central1 इलाके में एक सबनेट के साथ उपभोक्ता VPC बनाया जाएगा. साथ ही, एचटीटीपी या इंटरनल लोड बैलेंसर के साथ इस्तेमाल करने के लिए, सिर्फ़ एक प्रॉक्सी सबनेट बनाया जाएगा. हम सबसे पहले, की मैनेजमेंट सिस्टम (केएमएस) में एक 'की रिंग' और 'की' बनाएंगे. इसके बाद, हम सार्वजनिक एपीआई एंडपॉइंट पर कार्रवाई करेंगे. इसके बाद, हम us-central1 में रीजनल केएमएस एंडपॉइंट के समाधान के लिए पीएससी एंडपॉइंट बनाएंगे.

3. सेटअप और ज़रूरी शर्तें

अपने हिसाब से एनवायरमेंट सेटअप करना

- Google Cloud Console में साइन इन करें और नया प्रोजेक्ट बनाएं या किसी मौजूदा प्रोजेक्ट का फिर से इस्तेमाल करें. अगर आपके पास पहले से Gmail या Google Workspace खाता नहीं है, तो आपको नया खाता बनाना होगा.

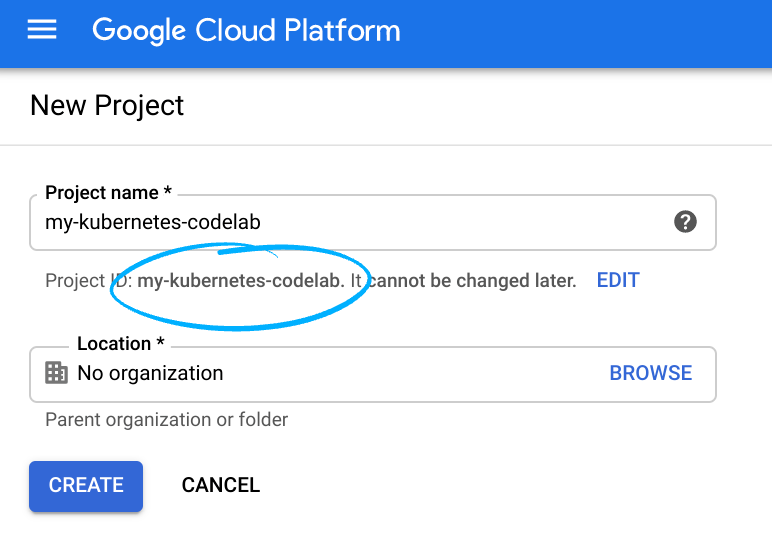

- प्रोजेक्ट का नाम, इस प्रोजेक्ट में हिस्सा लेने वाले लोगों का डिसप्ले नेम होता है. यह एक वर्ण स्ट्रिंग है, जिसका इस्तेमाल Google API नहीं करता. साथ ही, आप इसे किसी भी समय अपडेट कर सकते हैं.

- प्रोजेक्ट आईडी, Google Cloud के सभी प्रोजेक्ट के लिए यूनीक होना चाहिए. साथ ही, आईडी को बदला नहीं जा सकता. सेट अप के बाद इसे बदला नहीं जा सकता. Cloud Console, एक यूनीक स्ट्रिंग अपने-आप जनरेट करता है; आम तौर पर, आपको उसके होने की कोई परवाह नहीं होती. ज़्यादातर कोडलैब में, आपको प्रोजेक्ट आईडी का रेफ़रंस देना पड़ता है और आम तौर पर इसकी पहचान

PROJECT_IDके रूप में की जाती है. इसलिए, अगर आपको यह पसंद नहीं आता है, तो कोई भी कोड जनरेट करें. इसके अलावा, खुद का भी कोड बनाकर देखा जा सकता है कि वह उपलब्ध है या नहीं. फिर यह "फ़्रोज़न" होता है प्रोजेक्ट बनने के बाद. - तीसरी वैल्यू, प्रोजेक्ट नंबर है, जिसका इस्तेमाल कुछ एपीआई करते हैं. दस्तावेज़ में इन तीनों वैल्यू के बारे में ज़्यादा जानें.

- इसके बाद, आपको क्लाउड संसाधनों/एपीआई का इस्तेमाल करने के लिए, Cloud Console में बिलिंग की सुविधा चालू करनी होगी. इस कोडलैब का इस्तेमाल करने पर, आपको ज़्यादा पैसे नहीं चुकाने होंगे. इस ट्यूटोरियल के अलावा किसी अन्य प्लैटफ़ॉर्म पर बिलिंग न करने के लिए, संसाधनों को बंद करने के लिए, "साफ़-सफ़ाई" का पालन करें कोडलैब के आखिर में दिए गए निर्देश देखें. Google Cloud के नए उपयोगकर्ता, 300 डॉलर के मुफ़्त ट्रायल वाले प्रोग्राम में हिस्सा ले सकते हैं.

Cloud Shell शुरू करना

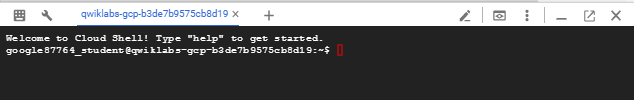

Google Cloud को आपके लैपटॉप से, कहीं से भी ऑपरेट किया जा सकता है. हालांकि, इस कोडलैब में Google Cloud Shell का इस्तेमाल किया जा रहा है. यह क्लाउड में चलने वाला कमांड लाइन एनवायरमेंट है.

Google Cloud Console में जाकर, सबसे ऊपर दाईं ओर मौजूद टूलबार पर क्लाउड शेल आइकॉन पर क्लिक करें:

प्रावधान करने और एनवायरमेंट से कनेक्ट होने में कुछ ही समय लगेगा. उसके पूरा हो जाने पर, आपको कुछ ऐसा दिखाई देगा:

इस वर्चुअल मशीन में ऐसे सभी डेवलपमेंट टूल मौजूद हैं जिनकी आपको ज़रूरत पड़ेगी. यह पांच जीबी की स्थायी होम डायरेक्ट्री उपलब्ध कराता है और Google Cloud पर चलता है. यह नेटवर्क की परफ़ॉर्मेंस और पुष्टि करने की प्रक्रिया को बेहतर बनाता है. इस लैब में आपका सारा काम बस एक ब्राउज़र से किया जा सकता है.

4. शुरू करने से पहले

एपीआई चालू करें

Cloud Shell में, पक्का करें कि आपका प्रोजेक्ट आईडी सेट अप किया गया हो

gcloud config list project gcloud config set project [YOUR-PROJECT-NAME] export project=YOUR-PROJECT-NAME export region=us-central1 export zone=us-central1-a echo $project echo $region echo $zone

सभी ज़रूरी सेवाएं चालू करें

gcloud services enable compute.googleapis.com gcloud services enable servicedirectory.googleapis.com gcloud services enable dns.googleapis.com gcloud services enable cloudkms.googleapis.com

5. VPC नेटवर्क, सबनेट, और फ़ायरवॉल के नियम बनाएं

VPC नेटवर्क

Cloud Shell से

gcloud compute networks create consumer-vpc --subnet-mode custom

सबनेट बनाना

Cloud Shell से

gcloud compute networks subnets create consumer-subnet-1 \ --network consumer-vpc \ --range 10.0.0.0/24 \ --region $region \ --enable-private-ip-google-access

इस लैब के लिए, आपको रीजनल एपीआई बैकएंड पर ले जाने के लिए, इंटरनल L7 रीजनल लोड बैलेंसर बनाना होगा. Google का इंटरनल L7 लोड बैलेंसर, एक प्रॉक्सी लोड बैलेंसर है. इसलिए, आपको एक ऐसा प्रॉक्सी सबनेट बनाना होगा जो प्रॉक्सी करने के लिए, लोड बैलेंसर के लिए बना हो. सिर्फ़ प्रॉक्सी के लिए इस्तेमाल किए जाने वाले सबनेट के बारे में ज़्यादा जानकारी यहां मिल सकती है.

Cloud Shell से

gcloud compute networks subnets create proxy-subnet1 \ --purpose=INTERNAL_HTTPS_LOAD_BALANCER \ --role=ACTIVE \ --network consumer-vpc \ --range 10.100.100.0/24 \ --region $region

फ़ायरवॉल के नियम बनाएं

इस लैब के लिए, आपको अपने बनाए गए इंस्टेंस से कनेक्ट करने के लिए आईएपी (IAP) का इस्तेमाल करना होगा. फ़ायरवॉल के ये नियम, आपको आईएपी के ज़रिए इंस्टेंस से कनेक्ट करने में मदद करेंगे. अगर आपको IAP का इस्तेमाल नहीं करना है, तो इस चरण को छोड़ें. इस चरण को छोड़कर, इंस्टेंस पर सार्वजनिक आईपी पते जोड़ें. इसके बाद, एक फ़ायरवॉल नियम बनाएं, जो टीसीपी पोर्ट 22 पर 0.0.0.0/0 से इन्ग्रेस डेटा ट्रैफ़िक की अनुमति देता है.

आईएपी को अपने वीएम इंस्टेंस से कनेक्ट करने की अनुमति देने के लिए, फ़ायरवॉल का नियम बनाएं:

- यह उन सभी वीएम इंस्टेंस पर लागू होता है जिन्हें आपको आईएपी का इस्तेमाल करके ऐक्सेस करना है.

- आईपी रेंज 35.235.240.0/20 से, इन्ग्रेस डेटा ट्रैफ़िक की अनुमति देता है. इस रेंज में वे सभी आईपी पते शामिल होते हैं जिनका इस्तेमाल आईएपी, टीसीपी फ़ॉरवर्ड करने के लिए करता है.

Cloud Shell से

gcloud compute firewall-rules create allow-ssh-iap \

--network consumer-vpc \

--allow tcp:22 \

--source-ranges=35.235.240.0/20

Cloud NAT इंस्टेंस बनाएं

Linux पैकेज डिस्ट्रिब्यूशन को डाउनलोड करने के लिए, Cloud NAT बनाना ज़रूरी है.

क्लाउड राऊटर बनाना

Cloud Shell से

gcloud compute routers create crnat \

--network consumer-vpc \

--region $region

Cloud NAT बनाना

Cloud Shell से

gcloud compute routers nats create central-nat \

--router=crnat \

--auto-allocate-nat-external-ips \

--nat-all-subnet-ip-ranges \

--enable-logging \

--region $region

6. कुंजी प्रबंधन कुंजी की रिंग और कुंजी बनाएं

Cloud Shell से

gcloud kms keyrings create central-keyring \

--location $region

gcloud kms keyrings create global-keyring \

--location global

Cloud Shell से

gcloud kms keys create central-key \

--location $region \

--keyring central-keyring \

--purpose encryption

gcloud kms keys create global-key \

--location global \

--keyring global-keyring \

--purpose encryption

Cloud Shell से, पुष्टि करें कि us-central1 क्षेत्र में की-रिंग और की-की बनाई गई हो.

gcloud kms keys list \

--location $region \

--keyring central-keyring

नतीजे

NAME: projects/<PROJECT_ID>/locations/us-central1/keyRings/central-keyring/cryptoKeys/central-key PURPOSE: ENCRYPT_DECRYPT ALGORITHM: GOOGLE_SYMMETRIC_ENCRYPTION PROTECTION_LEVEL: SOFTWARE LABELS: PRIMARY_ID: 1 PRIMARY_STATE: ENABLED

Cloud Shell से

gcloud kms keys list \

--location global \

--keyring global-keyring

नतीजे

NAME: projects/<PROJECT_ID>/locations/global/keyRings/global-keyring/cryptoKeys/global-key PURPOSE: ENCRYPT_DECRYPT ALGORITHM: GOOGLE_SYMMETRIC_ENCRYPTION PROTECTION_LEVEL: SOFTWARE LABELS: PRIMARY_ID: 1 PRIMARY_STATE: ENABLED

कुंजियों के लिए दिए गए पूरे पाथ के नाम नोट करें क्योंकि आप इसका इस्तेमाल बाद में कनेक्ट करने के लिए करेंगे.

7. क्लाइंट वीएम बनाएं और केएमएस रीजनल एंडपॉइंट से कनेक्ट करें

इसके बाद, वर्चुअल मशीन (वीएम) में क्लाइंट वीएम और एसएसएच बनाएं. साथ ही, us-central1 के रीजनल केएमएस एपीआई एंडपॉइंट के रिज़ॉल्यूशन की जांच करें.

Cloud Shell से

gcloud compute instances create client-vm \

--network=consumer-vpc \

--subnet=consumer-subnet-1 \

--zone=$zone \

--no-address \

--scopes=https://www.googleapis.com/auth/cloud-platform \

--image-family=debian-10 \

--image-project=debian-cloud \

--metadata startup-script='#! /bin/bash

sudo apt-get update

sudo apt-get install dnsutils -y

sudo apt-get install tcpdump -y'

इसके बाद, अपनी बनाई गई केएमएस कुंजी का ऐक्सेस पाने के लिए, आपको डिफ़ॉल्ट Compute सेवा खाता अपडेट करना होगा. Compute के लिए डिफ़ॉल्ट सेवा खाता, <Project_Number> फ़ॉर्मैट में होगा -compute@developer.gserviceaccount.com. प्रोजेक्ट नंबर पाने के लिए Cloud Shell से नीचे दिया गया कमांड चलाएं और लौटाए गए नतीजों की आखिरी लाइन पर दिख रही संख्या कॉपी करें.

gcloud projects describe $project

आपने केएमएस कुंजी जो बनाया है उसका ऐक्सेस पाने के लिए, डिफ़ॉल्ट Compute सेवा खाता अपडेट करें.

Cloud Shell से

gcloud kms keys add-iam-policy-binding central-key \

--location $region \

--keyring central-keyring \

--member serviceAccount:<PROJECT_NUMBER>-compute@developer.gserviceaccount.com \

--role roles/cloudkms.admin

gcloud kms keys add-iam-policy-binding global-key \

--location global \

--keyring global-keyring \

--member serviceAccount:<PROJECT_NUMBER>-compute@developer.gserviceaccount.com \

--role roles/cloudkms.admin

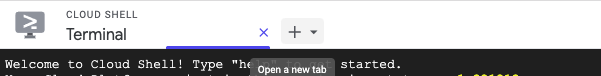

+ (नीचे स्क्रीनशॉट) पर क्लिक करके एक और क्लाउड शेल टर्मिनल बनाएं

टैब 2 में, आईएपी से एसएसएच से क्लाइंट-वीएम में टनल करें. ध्यान दें कि एनवायरमेंट वैरिएबल नहीं मिलेंगे और आपको नीचे दिए गए कमांड से अपना प्रोजेक्ट-आईडी जोड़ना होगा.

Cloud Shell से

gcloud beta compute ssh --zone us-central1-a "client-vm" \ --tunnel-through-iap \ --project <PROJECT_ID>

आपने पहले जो केएमएस कुंजी नाम नोट किया है उसका इस्तेमाल करके, केएमएस रीजनल एपीआई एंडपॉइंट से कनेक्ट करें.

टैब 2 से, client-vm

curl -s -H "Authorization: Bearer $(gcloud auth print-access-token)" \ --resolve cloudkms.googleapis.com:443:us-central1-cloudkms.googleapis.com \ https://cloudkms.googleapis.com/v1/projects/<YOUR_PROJECT_ID>/locations/us-central1/keyRings/central-keyring/cryptoKeys/central-key

नतीजे

{

"name": "projects/<PROJECT_ID>/locations/us-central1/keyRings/central-keyring/cryptoKeys/central-key",

"primary": {

"name": "projects/<PROJECT_ID>/locations/us-central1/keyRings/central-keyring/cryptoKeys/central-key/cryptoKeyVersions/1",

"state": "ENABLED",

"createTime": "2021-11-12T17:41:21.543348620Z",

"protectionLevel": "SOFTWARE",

"algorithm": "GOOGLE_SYMMETRIC_ENCRYPTION",

"generateTime": "2021-11-12T17:41:21.543348620Z"

},

"purpose": "ENCRYPT_DECRYPT",

"createTime": "2021-11-12T17:41:21.543348620Z",

"versionTemplate": {

"protectionLevel": "SOFTWARE",

"algorithm": "GOOGLE_SYMMETRIC_ENCRYPTION"

},

"destroyScheduledDuration": "86400s"

}

टैब 2 से, client-vm

curl -s -H "Authorization: Bearer $(gcloud auth print-access-token)" \ --resolve cloudkms.googleapis.com:443:cloudkms.googleapis.com \ https://cloudkms.googleapis.com/v1/projects/<YOUR_PROJECT_ID>/locations/global/keyRings/global-keyring/cryptoKeys/global-key

नतीजे

{

"name": "projects/<PROJECT_ID>/locations/global/keyRings/global-keyring/cryptoKeys/global-key",

"primary": {

"name": "projects/<PROJECT_ID>/locations/global/keyRings/global-keyring/cryptoKeys/global-key/cryptoKeyVersions/1",

"state": "ENABLED",

"createTime": "2021-11-22T19:19:43.271238847Z",

"protectionLevel": "SOFTWARE",

"algorithm": "GOOGLE_SYMMETRIC_ENCRYPTION",

"generateTime": "2021-11-22T19:19:43.271238847Z"

}, "purpose": "ENCRYPT_DECRYPT",

"createTime": "2021-11-22T19:19:43.271238847Z",

"versionTemplate": {

"protectionLevel": "SOFTWARE",

"algorithm": "GOOGLE_SYMMETRIC_ENCRYPTION"

},

"destroyScheduledDuration": "86400s"}

देखें कि ग्लोबल एंडपॉइंट की तुलना में डीएनएस, us-सेंट्रल केएमएस एंडपॉइंट का समाधान कहां करता है.

टैब2 से, client-vm

dig us-central1-cloudkms.googleapis.com

नतीजे

; <<>> DiG 9.11.5-P4-5.1+deb10u6-Debian <<>> us-central1-cloudkms.googleapis.com ;; global options: +cmd ;; Got answer: ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 4383 ;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1 ;; OPT PSEUDOSECTION: ; EDNS: version: 0, flags:; udp: 512 ;; QUESTION SECTION: ;us-central1-cloudkms.googleapis.com. IN A ;; ANSWER SECTION: us-central1-cloudkms.googleapis.com. 300 IN A 142.250.125.95 ;; Query time: 4 msec ;; SERVER: 169.254.169.254#53(169.254.169.254) ;; WHEN: Fri Nov 12 20:40:05 UTC 2021 ;; MSG SIZE rcvd: 80

टैब 2 से, client-vm

dig cloudkms.googleapis.com

नतीजे

; <<>> DiG 9.11.5-P4-5.1+deb10u6-Debian <<>> cloudkms.googleapis.com ;; global options: +cmd ;; Got answer: ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 49528 ;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1 ;; OPT PSEUDOSECTION: ; EDNS: version: 0, flags:; udp: 512 ;; QUESTION SECTION: ;cloudkms.googleapis.com. IN A ;; ANSWER SECTION: cloudkms.googleapis.com. 300 IN A 209.85.200.95 ;; Query time: 8 msec ;; SERVER: 169.254.169.254#53(169.254.169.254) ;; WHEN: Mon Nov 22 15:26:17 UTC 2021 ;; MSG SIZE rcvd: 68

खुदाई के नतीजों से हमें पता चला है कि us-central1 रीजनल केएमएस एंडपॉइंट और ग्लोबल केएमएस एंडपॉइंट का डीएनएस रिज़ॉल्यूशन बाहरी आईपी पते से काम करता है. (ध्यान दें: आपको दिखने वाला आईपी पता, कोई और बाहरी आईपी पता हो सकता है. यह Google API का सामान्य व्यवहार है.)

अगले सेक्शन के लिए, Cloud Shell में पहले टैब पर वापस स्विच करें.

8. Private Service Connect का एंडपॉइंट बनाएं

आपको एक इंटरनल एचटीटीपी या एचटीटीपीएस लोड बैलेंसर बनाना होगा. इसमें नेटवर्क एंडपॉइंट ग्रुप शामिल होगा, जो बैकएंड सेवा के तौर पर us-central1 रीजनल केएमएस एंडपॉइंट को पॉइंट करेगा. लोड बैलेंसर के फ़ॉरवर्ड करने का नियम, Private Service Connect के एंडपॉइंट के तौर पर काम करता है.

Privet Service Connect टाइप के साथ, Network एंडपॉइंट ग्रुप (NEG) बनाएं और service us-central1-cloudkms.googleapis.com को टारगेट करें.

Cloud Shell से

gcloud beta compute network-endpoint-groups create l7psc-kms-neg \ --network-endpoint-type=private-service-connect \ --psc-target-service=us-central1-cloudkms.googleapis.com \ --region=$region

लोड बैलेंसर के लिए बैकएंड सेवा बनाएं.

Cloud Shell से

gcloud compute backend-services create l7-psc-kms \ --load-balancing-scheme=INTERNAL_MANAGED \ --protocol=HTTP \ --region=$region

बैकएंड सेवा में NEG जोड़ें.

Cloud Shell से

gcloud beta compute backend-services add-backend l7-psc-kms \ --network-endpoint-group=l7psc-kms-neg \ --region=$region

लोड बैलेंसर के लिए, यूआरएल मैप बनाएं.

Cloud Shell से

gcloud compute url-maps create l7-psc-url-map \ --default-service=l7-psc-kms \ --region=$region

उस कस्टम यूआरएल के लिए पाथ मैचर बनाएं जिसका इस्तेमाल एंडपॉइंट करेगा.

Cloud Shell से

gcloud compute url-maps add-path-matcher l7-psc-url-map \ --path-matcher-name=example \ --default-service=l7-psc-kms \ --region=$region

कस्टम यूआरएल us-central1-cloudkms.example.com के लिए होस्ट नियम बनाएं.

Cloud Shell से

gcloud compute url-maps add-host-rule l7-psc-url-map \ --hosts=us-central1-cloudkms.example.com \ --path-matcher-name=example \ --region=$region

लोड बैलेंसर के लिए टारगेट प्रॉक्सी बनाएं. प्रोडक्शन के इस्तेमाल के उदाहरण के लिए, यह सुझाव दिया जाता है कि आखिरी निर्देश में कॉन्फ़िगर किए गए होस्ट के लिए एचटीटीपी और कस्टम सर्टिफ़िकेट का इस्तेमाल करें.

Cloud Shell से

gcloud compute target-http-proxies create psc-http-proxy \

--url-map=l7-psc-url-map \

--region=$region

लोड बैलेंसर के लिए, फ़ॉरवर्ड करने का नियम बनाएं. यह नियम Private Service Connect एंडपॉइंट की तरह काम करेगा.

Cloud Shell से

gcloud beta compute forwarding-rules create l7-psc-forwarding-rule \ --load-balancing-scheme=INTERNAL_MANAGED \ --network=consumer-vpc \ --subnet=consumer-subnet-1 \ --address=10.0.0.100 \ --ports=80 \ --region=$region \ --target-http-proxy=psc-http-proxy \ --target-http-proxy-region=$region

9. डीएनएस कॉन्फ़िगरेशन

इस सेक्शन में, example.com के लिए एक निजी डीएनएस ज़ोन बनाया जाएगा. साथ ही, फ़ॉरवर्ड करने के उस नियम पर ले जाने वाला A रिकॉर्ड बनाया जाएगा जो हमने आखिरी चरण में बनाया था.

मैनेज किया जा रहा डीएनएस निजी ज़ोन बनाएं.

Cloud Shell से

gcloud dns managed-zones create example \

--description="example domain for KMS" \

--dns-name=example.com \

--networks=consumer-vpc \

--visibility=private

us-central1-cloudkms.example.com के लिए एक रिकॉर्ड बनाएं.

Cloud Shell से

gcloud dns record-sets transaction start \ --zone=example gcloud dns record-sets transaction add 10.0.0.100 \ --name=us-central1-cloudkms.example.com \ --ttl=300 \ --type=A \ --zone=example gcloud dns record-sets transaction execute \ --zone=example

10. PSC के ज़रिए रीजनल केएमएस एंडपॉइंट से कनेक्ट करें

कनेक्शन की सभी जानकारी देखने के लिए, टैब 2 में client-vm पर वापस स्विच करें. इससे tcpdump को चलाया जा सकता है. साथ ही, PSC एंडपॉइंट के ज़रिए, रीजनल और ग्लोबल, दोनों एंडपॉइंट के कनेक्शन की जांच की जा सकती है.

sudo tcpdump -i any net 10.0.0.100 or port 53 -n

Cloud Shell में तीसरा टैब खोलें और एसएसएच को Client-vm में खोलें.

curl -s -H "Authorization: Bearer $(gcloud auth print-access-token)" \ http://us-central1-cloudkms.example.com/v1/projects/<YOUR_PROJECT_ID>/locations/us-central1/keyRings/central-keyring/cryptoKeys/central-key

इसके बाद होने वाला नतीजा + टीसीपीडीयूएमपी

{

"name": "projects/psc-2-321213/locations/us-central1/keyRings/central-keyring/cryptoKeys/central-key",

"primary": {

"name": "projects/psc-2-321213/locations/us-central1/keyRings/central-keyring/cryptoKeys/central-key/cryptoKeyVersions/1",

"state": "ENABLED",

"createTime": "2021-11-12T17:41:21.543348620Z",

"protectionLevel": "SOFTWARE",

"algorithm": "GOOGLE_SYMMETRIC_ENCRYPTION",

"generateTime": "2021-11-12T17:41:21.543348620Z"

},

"purpose": "ENCRYPT_DECRYPT",

"createTime": "2021-11-12T17:41:21.543348620Z",

"versionTemplate": {

"protectionLevel": "SOFTWARE",

"algorithm": "GOOGLE_SYMMETRIC_ENCRYPTION"

},

"destroyScheduledDuration": "86400s"

}

---

19:54:42.924923 IP 10.0.0.3.55290 > 169.254.169.254.53: 26132+ A? cloudkms.googleapis.com. (41)

19:54:42.925137 IP 10.0.0.3.55290 > 169.254.169.254.53: 40734+ AAAA? cloudkms.googleapis.com. (41)

19:54:42.931480 IP 169.254.169.254.53 > 10.0.0.3.55290: 26132 1/0/0 A 10.0.0.100 (57)

19:54:42.931781 IP 169.254.169.254.53 > 10.0.0.3.55290: 40734 1/0/0 AAAA 2607:f8b0:4001:c0d::5f (69)

19:54:42.932285 IP 10.0.0.3.57136 > 10.0.0.100.80: Flags [S], seq 3382081170, win 65320, options [mss 1420,sackOK,TS val 1907763603 ecr 0,nop,wscale 7], length 0

19:54:42.934951 IP 10.0.0.100.80 > 10.0.0.3.57136: Flags [S.], seq 3147938658, ack 3382081171, win 65535, options [mss 1420,sackOK,TS val 3206048204 ecr 1907763603,nop,wscale 8], length 0

19:54:42.934978 IP 10.0.0.3.57136 > 10.0.0.100.80: Flags [.], ack 1, win 511, options [nop,nop,TS val 1907763606 ecr 3206048204], length 0

19:54:42.935182 IP 10.0.0.3.57136 > 10.0.0.100.80: Flags [P.], seq 1:422, ack 1, win 511, options [nop,nop,TS val 1907763606 ecr 3206048204], length 421: HTTP: GET /v1/projects/<PROJECT_ID/locations/us-central1/keyRings/central-keyring/cryptoKeys/central-key HTTP/1.1

19:54:42.935614 IP 10.0.0.100.80 > 10.0.0.3.57136: Flags [.], ack 422, win 261, options [nop,nop,TS val 3206048205 ecr 1907763606], length 0

19:54:43.010268 IP 10.0.0.100.80 > 10.0.0.3.57136: Flags [P.], seq 1:1072, ack 422, win 261, options [nop,nop,TS val 3206048280 ecr 1907763606], length 1071: HTTP: HTTP/1.1 200 OK

19:54:43.010295 IP 10.0.0.3.57136 > 10.0.0.100.80: Flags [.], ack 1072, win 503, options [nop,nop,TS val 1907763681 ecr 3206048280], length 0

19:54:43.011545 IP 10.0.0.3.57136 > 10.0.0.100.80: Flags [F.], seq 422, ack 1072, win 503, options [nop,nop,TS val 1907763683 ecr 3206048280], length 0

19:54:43.012013 IP 10.0.0.100.80 > 10.0.0.3.57136: Flags [F.], seq 1072, ack 423, win 261, options [nop,nop,TS val 3206048282 ecr 1907763683], length 0

19:54:43.012021 IP 10.0.0.3.57136 > 10.0.0.100.80: Flags [.], ack 1073, win 503, options [nop,nop,TS val 1907763683 ecr 3206048282], length 0

टैब 2 विंडो में फिर से देखें और tcpdump जानकारी की जांच करें. आपको दिखेगा कि आपके बनाए गए पीएससी एंडपॉइंट के ज़रिए, क्लाउड केएमएस रीजनल एंडपॉइंट को ऐक्सेस किया जा सकता है. साथ ही, us-central1 रीजनल एंडपॉइंट, आपके बनाए गए मैनेज किए गए क्लाउड डीएनएस ज़ोन से जुड़ा हो सकता है.

टैब 3 से, client-vm

curl -s -H "Authorization: Bearer $(gcloud auth print-access-token)" \ http://us-central1-cloudkms.example.com/v1/projects/<YOUR_PROJECT_ID>/locations/global/keyRings/global-keyring/cryptoKeys/global-key

इसके बाद होने वाला नतीजा + टीसीपीडीयूएमपी

{

"error": {

"code": 404,

"message": "The request concerns location 'global' but was sent to location 'us-central1'. Either Cloud KMS is not available in 'global' or the request was misrouted. gRPC clients must ensure that 'x-goog-request-params' is specified in request metadata. See https://cloud.google.com/kms/docs/grpc for more information.",

"status": "NOT_FOUND"

}

}

---

20:04:32.199247 IP 10.0.0.3.57162 > 10.0.0.100.80: Flags [S], seq 2782317346, win 65320, options [mss 1420,sackOK,TS val 1908352831 ecr 0,nop,wscale 7], length 0

20:04:32.201643 IP 10.0.0.100.80 > 10.0.0.3.57162: Flags [S.], seq 1927472124, ack 2782317347, win 65535, options [mss 1420,sackOK,TS val 3731555085 ecr 1908352831,nop,wscale 8], length 0

20:04:32.201666 IP 10.0.0.3.57162 > 10.0.0.100.80: Flags [.], ack 1, win 511, options [nop,nop,TS val 1908352834 ecr 3731555085], length 0

20:04:32.201812 IP 10.0.0.3.57162 > 10.0.0.100.80: Flags [P.], seq 1:415, ack 1, win 511, options [nop,nop,TS val 1908352834 ecr 3731555085], length 414: HTTP: GET /v1/projects/<YOUR_PROJECT_ID>/locations/global/keyRings/global-keyring/cryptoKeys/global-key HTTP/1.1

20:04:32.202308 IP 10.0.0.100.80 > 10.0.0.3.57162: Flags [.], ack 415, win 261, options [nop,nop,TS val 3731555086 ecr 1908352834], length 0

20:04:32.237629 IP 10.0.0.100.80 > 10.0.0.3.57162: Flags [P.], seq 1:760, ack 415, win 261, options [nop,nop,TS val 3731555121 ecr 1908352834], length 759: HTTP: HTTP/1.1 404 Not Found

20:04:32.237656 IP 10.0.0.3.57162 > 10.0.0.100.80: Flags [.], ack 760, win 506, options [nop,nop,TS val 1908352870 ecr 3731555121], length 0

20:04:32.238283 IP 10.0.0.3.57162 > 10.0.0.100.80: Flags [F.], seq 415, ack 760, win 506, options [nop,nop,TS val 1908352870 ecr 3731555121], length 0

20:04:32.238833 IP 10.0.0.100.80 > 10.0.0.3.57162: Flags [F.], seq 760, ack 416, win 261, options [nop,nop,TS val 3731555122 ecr 1908352870], length 0

20:04:32.238851 IP 10.0.0.3.57162 > 10.0.0.100.80: Flags [.], ack 761, win 506, options [nop,nop,TS val 1908352871 ecr 3731555122], length 0

ग्लोबल क्लाउड केएमएस कुंजी/कुंजी रिंग को ऐक्सेस करने की कोशिश करने पर गड़बड़ी हो सकती है. कनेक्शन की ये कोशिशें आपको tcpdump में भी दिखेंगी.

टैब 3 में, client-vm

dig us-central1-cloudkms.example.com

नतीजे

; <<>> DiG 9.11.5-P4-5.1+deb10u7-Debian <<>> us-central1-cloudkms.example.com ;; global options: +cmd ;; Got answer: ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 27474 ;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1 ;; OPT PSEUDOSECTION: ; EDNS: version: 0, flags:; udp: 512 ;; QUESTION SECTION: ;us-central1-cloudkms.example.com. IN A ;; ANSWER SECTION: us-central1-cloudkms.example.com. 300 IN A 10.0.0.100 ;; Query time: 7 msec ;; SERVER: 169.254.169.254#53(169.254.169.254) ;; WHEN: Mon May 23 16:22:12 UTC 2022 ;; MSG SIZE rcvd: 77

खुदाई करने से, अब आपको पता चलेगा कि us-central1-cloudkms.googleapis.com के लिए हमने जो कस्टम यूआरएल बनाया है वह PSC एंडपॉइंट पर ले जाता है और सिर्फ़ उसी क्षेत्र में बनाए गए संसाधनों का समाधान करता है.

अब दोनों एसएसएच टैब को client-vm पर बंद किया जा सकता है.

11. क्लीनअप का तरीका

किसी एक Cloud Shell टर्मिनल से लैब के कॉम्पोनेंट मिटाएं

gcloud dns record-sets transaction start --zone=example

gcloud dns record-sets transaction remove 10.0.0.100 \

--name=us-central1-cloudkms.example.com \

--ttl=300 \

--type=A \

--zone=example

gcloud dns record-sets transaction execute --zone=example

gcloud dns managed-zones delete example

gcloud compute forwarding-rules delete l7-psc-forwarding-rule --region=$region --quiet

gcloud compute target-http-proxies delete psc-http-proxy --region=$region --quiet

gcloud compute url-maps delete l7-psc-url-map --region=$region --quiet

gcloud compute backend-services delete l7-psc-kms --region=$region --quiet

gcloud compute network-endpoint-groups delete l7psc-kms-neg --region=$region --quiet

gcloud compute instances delete client-vm --zone=$zone --quiet

#Replace PROJECT_NUMBER

gcloud kms keys remove-iam-policy-binding global-key --keyring=global-keyring --location=global \

--member=serviceAccount:<PROJECT_NUMBER>-compute@developer.gserviceaccount.com \

--role roles/cloudkms.admin

#Replace PROJECT_NUMBER

gcloud kms keys remove-iam-policy-binding central-key --keyring=central-keyring --location=$region \

--member=serviceAccount:<PROJECT_NUMBER>-compute@developer.gserviceaccount.com \

--role roles/cloudkms.admin

gcloud kms keys versions destroy 1 --location=global --keyring=global-keyring --key=global-key

gcloud kms keys versions destroy 1 --location=$region --keyring=central-keyring --key=central-key

gcloud compute routers nats delete central-nat --router=crnat --region=$region --quiet

gcloud compute routers delete crnat --region=$region --quiet

gcloud compute firewall-rules delete allow-ssh-iap --quiet

gcloud compute networks subnets delete proxy-subnet1 --region=$region --quiet

gcloud compute networks subnets delete consumer-subnet-1 --region=$region --quiet

gcloud compute networks delete consumer-vpc --quiet

12. बधाई हो!

कोडलैब पूरा करने के लिए बधाई.

इसमें हमने इन विषयों के बारे में बताया

- कंज़्यूमर एचटीटीपी(एस) सर्विस कंट्रोल की मदद से Private Service Connect का एंडपॉइंट बनाना

- क्लाउड क्रिप्टोग्राफ़िक की मैनेजमेंट सेवा (केएमएस) वाली कुंजी और कुंजी बनाना.

- Cloud DNS से मैनेज किया जाने वाला प्राइवेट ज़ोन और A रिकॉर्ड बनाना.

- KMS API (क्षेत्र के हिसाब से और दुनिया भर में), सार्वजनिक एपीआई को ऐक्सेस करने का समाधान किया गया.

- PSC एंडपॉइंट के ज़रिए, केएमएस एपीआई (क्षेत्र के हिसाब से और दुनिया भर में, दोनों के लिए) को ऐक्सेस करना.