1. परिचय

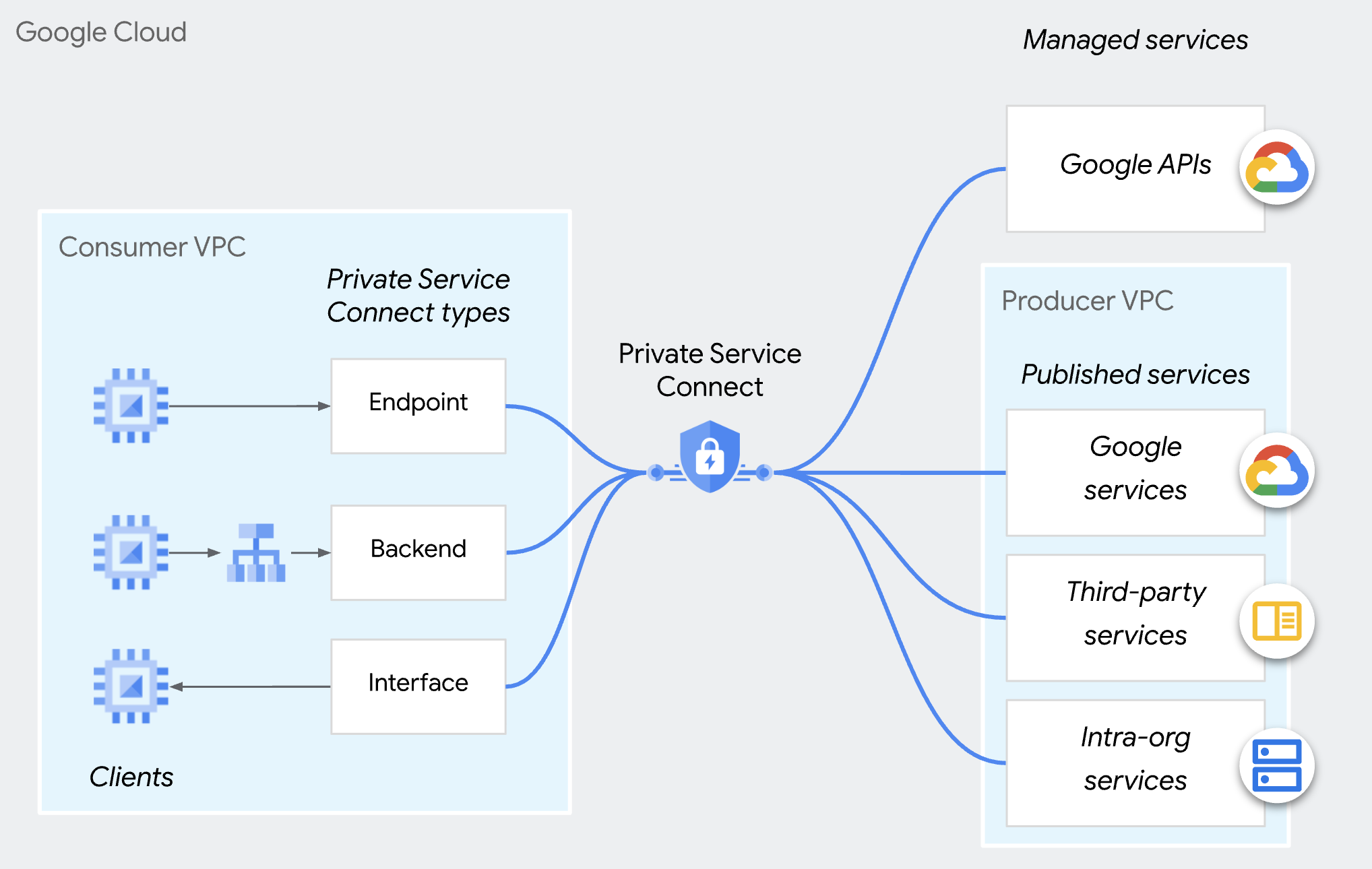

Private Service Connect

Private Service Connect, Google Cloud नेटवर्किंग की एक सुविधा है. इसकी मदद से, उपयोगकर्ता अपने वीपीसी नेटवर्क में, मैनेज की गई सेवाओं को निजी तौर पर ऐक्सेस कर सकते हैं. इसी तरह, यह मैनेज की गई सेवा प्रॉडक्ट बनाने वाली कंपनियों को इन सेवाओं को अपने अलग-अलग वीपीसी नेटवर्क में होस्ट करने की अनुमति देता है. साथ ही, यह उनके उपभोक्ताओं को निजी कनेक्शन उपलब्ध कराता है.

Private Service Connect की मदद से सेवा देने वाली कंपनी के लिए ऐक्सेस कंट्रोल

किसी भी उपभोक्ता से मिलने वाले सभी कनेक्शन अपने-आप स्वीकार करने के बजाय, प्रोड्यूसर सिर्फ़ उन कनेक्शन के अनुरोधों को स्वीकार कर सकते हैं जो उपभोक्ता की स्वीकार की गई सूची में शामिल हैं. उपयोगकर्ताओं को प्रोजेक्ट, वीपीसी नेटवर्क या अलग-अलग पीएससी एंडपॉइंट के हिसाब से तय किया जा सकता है. उपयोगकर्ता के स्वीकार या अस्वीकार करने की सूची में, अलग-अलग तरह के उपभोक्ताओं को शामिल नहीं किया जा सकता.

कनेक्शन की किसी भी प्राथमिकता के लिए, स्वीकार किए गए कनेक्शन को संगठन की नीति (compute.restrictPrivateServiceConnectConsumer) के ज़रिए बदला और अस्वीकार किया जा सकता है. यह नीति, आने वाले कनेक्शन को ब्लॉक करती है.

कृपया ध्यान दें कि संगठन की नीति (compute.restrictPrivateServiceConnectConsumer) संगठन,फ़ोल्डर या प्रोजेक्ट पर लागू होती है. अगर आपको पीएससी एंडपॉइंट के लिए, ऐक्सेस कंट्रोल की सुविधा का बेहतर तरीके से इस्तेमाल करना है, तो पीएससी के अलग-अलग एंडपॉइंट के लिए, उपभोक्ता की स्वीकार की गई सूची का इस्तेमाल किया जा सकता है.

एंडपॉइंट के आधार पर ऐक्सेस कंट्रोल

पीएससी एंडपॉइंट पर आधारित ऐक्सेस कंट्रोल की मदद से, प्रोड्यूसर सेवा अटैचमेंट की नीतियों में अलग-अलग पीएससी एंडपॉइंट के ज़रिए उपभोक्ताओं को अनुमति दे सकता है.

हमारा सुझाव है कि एक से ज़्यादा किरायेदार वाली सेवाओं के लिए, इस तरीके का इस्तेमाल करें. इससे कनेक्शन मैनेज करने के लिए, ज़्यादा कंट्रोल मिलता है.

इस कोडलैब में, इस सुविधा को कॉन्फ़िगर करने का तरीका बताया गया है.

कृपया ध्यान दें कि यह तरीका, Private Service Connect बैकएंड पर लागू नहीं होता.

2. आपको क्या सीखने को मिलेगा

- पीएसए का इस्तेमाल करके, सेवा को पब्लिश करने का तरीका.

- प्रोड्यूसर के तौर पर, पीएससी एंडपॉइंट पर आधारित ऐक्सेस कंट्रोल कैसे बनाया जाता है.

- उपभोक्ता के तौर पर, पीएससी सेवा को कैसे ऐक्सेस करें.

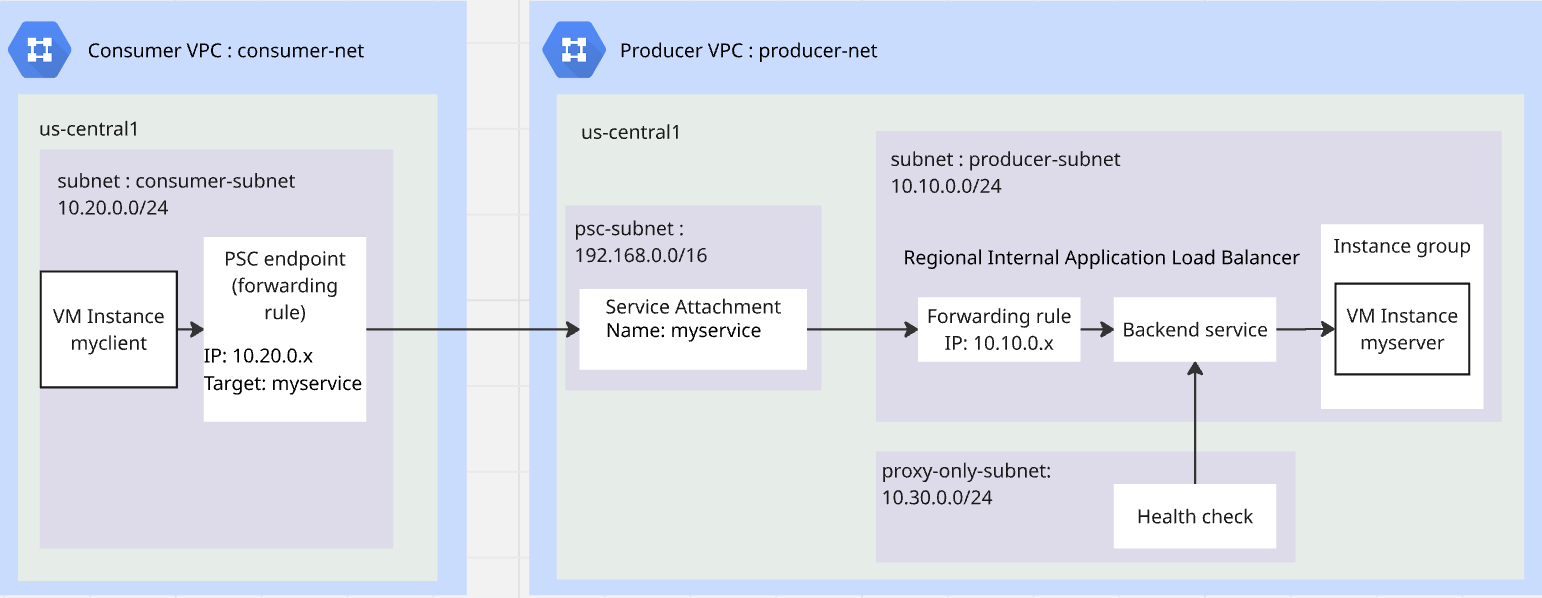

3. कुल लैब आर्किटेक्चर

4. तैयारी के चरण

लैब पर काम करने के लिए ज़रूरी IAM भूमिकाएं

सबसे पहले, प्रोजेक्ट लेवल पर GCP खाते को ज़रूरी IAM भूमिकाएं असाइन करें.

- Compute Network Admin (

roles/compute.networkAdmin) इस भूमिका से, आपको Compute Engine के नेटवर्किंग संसाधनों का पूरा कंट्रोल मिलता है. - लॉगिंग एडमिन (

roles/logging.admin) इस भूमिका से, आपको लॉगिंग से जुड़ी सभी अनुमतियों और उनसे जुड़ी अनुमतियों का ऐक्सेस मिलता है. - सेवा के इस्तेमाल का एडमिन (

roles/serviceusage.serviceUsageAdmin) इस भूमिका से, आपको सेवा की स्थितियां चालू और बंद करने के साथ-साथ उनकी जांच करने की सुविधा मिलती है. साथ ही, आपको कार्रवाइयों की जांच करने और उपभोक्ता प्रोजेक्ट के लिए कोटा और बिलिंग का इस्तेमाल करने की सुविधा मिलती है. - Compute Instance Admin (

roles/compute.instanceAdmin.v1) इस भूमिका से, आपको Compute Engine इंस्टेंस, इंस्टेंस ग्रुप, डिस्क, स्नैपशॉट, और इमेज का पूरा कंट्रोल मिलता है. Compute Engine के नेटवर्किंग के सभी संसाधनों को पढ़ने का ऐक्सेस. - कंप्यूट सुरक्षा एडमिन (

roles/compute.securityAdmin) इस भूमिका से आपको फ़ायरवॉल के नियम और एसएसएल सर्टिफ़िकेट बनाने, उनमें बदलाव करने, और उन्हें मिटाने की अनुमतियां मिलती हैं. साथ ही, शील्डेड वीएम की सेटिंग कॉन्फ़िगर करने की अनुमति भी मिलती है.

एपीआई चालू करें

Cloud Shell में, पक्का करें कि आपका प्रोजेक्ट सही तरीके से कॉन्फ़िगर किया गया हो और एनवायरमेंट वैरिएबल सेट किए गए हों.

Cloud Shell में, यह तरीका अपनाएं:

gcloud auth login

gcloud config set project <your project id>

export project_id=$(gcloud config get-value project)

export region=us-central1

export zone=$region-a

echo $project_id

echo $region

echo $zone

प्रोजेक्ट में सभी ज़रूरी Google API चालू करें. Cloud Shell में, यह तरीका अपनाएं:

gcloud services enable \

compute.googleapis.com

प्रोड्यूसर वीपीसी बनाना

प्रोजेक्ट में, कस्टम सबनेट मोड वाला वीपीसी नेटवर्क बनाएं. Cloud Shell में यह कार्रवाई करें:

gcloud compute networks create producer-net \

--subnet-mode=custom

प्रोड्यूसर वीपीसी में सबनेट बनाएं

आपको तीन सबनेट की ज़रूरत होगी: आपकी सेवा के लिए producer-subnet; लोड बैलेंसर के लिए proxy-only-subnet, ताकि आपकी सेवा पब्लिश की जा सके; और PSC के लिए psc-subnet, ताकि सेवा पब्लिश की जा सके.

Cloud Shell में, IPv4 सबनेट बनाने के लिए यह तरीका अपनाएं:

gcloud compute networks subnets create producer-subnet \

--network=producer-net \

--range=10.10.0.0/24 \

--region=$region

gcloud compute networks subnets create proxy-only-subnet \

--purpose=REGIONAL_MANAGED_PROXY \

--role=ACTIVE \

--region=$region \

--network=producer-net \

--range=10.30.0.0/24

gcloud compute networks subnets create psc-subnet \

--network=producer-net \

--region=$region \

--range=192.168.0.0/16 \

--purpose=PRIVATE_SERVICE_CONNECT

प्रोड्यूसर वीपीसी के लिए Cloud NAT और Cloud Router बनाएं

Cloud NAT का इस्तेमाल, वीएम को ऐप्लिकेशन डाउनलोड और इंस्टॉल करने की अनुमति देने के लिए किया जाता है.

gcloud compute routers create $region-cr \

--network=producer-net \

--region=$region

gcloud compute routers nats create $region-nat \

--router=$region-cr \

--region=$region \

--nat-all-subnet-ip-ranges \

--auto-allocate-nat-external-ips

उपयोगकर्ता वीपीसी बनाना

प्रोजेक्ट में, कस्टम सबनेट मोड वाला वीपीसी नेटवर्क बनाएं. Cloud Shell में यह कार्रवाई करें:

gcloud compute networks create consumer-net \

--subnet-mode=custom

उपयोगकर्ता के वीपीसी में सबनेट बनाएं

Cloud Shell में, IPv4 सबनेट बनाने के लिए यह तरीका अपनाएं:

gcloud compute networks subnets create consumer-subnet \

--network=consumer-net \

--range=10.20.0.0/24 \

--region=$region

प्रोड्यूसर वीपीसी और कंज्यूमर वीपीसी के लिए, ग्लोबल फ़ायरवॉल नीति बनाना

आपको ग्लोबल नेटवर्क फ़ायरवॉल नीति बनानी होगी. साथ ही, इसे प्रोड्यूसर वीपीसी और कंज्यूमर वीपीसी से जोड़ना होगा.

gcloud compute network-firewall-policies create global-fw-policy \

--global

gcloud compute network-firewall-policies associations create \

--firewall-policy=global-fw-policy \

--name=producer-fw-policy \

--network=producer-net \

--global-firewall-policy

gcloud compute network-firewall-policies associations create \

--firewall-policy=global-fw-policy \

--name=consumer-fw-policy \

--network=consumer-net \

--global-firewall-policy

एसएसएच की अनुमति दें

पहचान के बारे में जानकारी रखने वाली प्रॉक्सी (IAP) को अपने वीएम इंस्टेंस से कनेक्ट करने की अनुमति देने के लिए, एक फ़ायरवॉल नियम बनाएं. यह नियम:

- यह उन सभी वीएम इंस्टेंस पर लागू होता है जिन्हें आपको आईएपी का इस्तेमाल करके ऐक्सेस करना है.

- इसकी मदद से, 35.235.240.0/20 आईपी रेंज से इन्ग्रेस ट्रैफ़िक को आने की अनुमति मिलती है. इस रेंज में वे सभी आईपी पते शामिल हैं जिनका इस्तेमाल IAP, टीसीपी फ़ॉरवर्डिंग के लिए करता है.

gcloud compute network-firewall-policies rules create 100 \

--action=ALLOW \

--firewall-policy=global-fw-policy \

--description="producer-allow-iap" \

--direction=INGRESS \

--src-ip-ranges=35.235.240.0/20 \

--layer4-configs=tcp:22 \

--global-firewall-policy

अपनी सेवा में इनग्रेस फ़ायरवॉल के नियम जोड़ना

सेवा को पब्लिश करने के लिए, रीजनल इंटरनल ऐप्लिकेशन लोड बैलेंसर का इस्तेमाल किया जाएगा.साथ ही, इनग्रेस फ़ायरवॉल के नियम y के तहत, प्रॉक्सी-ओनली-सबनेट को सेवा ऐक्सेस करने की अनुमति मिलनी चाहिए. ज़्यादा जानकारी के लिए, यह दस्तावेज़ देखें.

gcloud compute network-firewall-policies rules create 200 \

--action=ALLOW \

--firewall-policy=global-fw-policy \

--description="producer-allow-access-service" \

--direction=INGRESS \

--src-ip-ranges=10.30.0.0/24 \

--layer4-configs=tcp:80 \

--global-firewall-policy

अपनी सेवा के लिए, लोड बैलेंसर की हेल्थ चेक की सुविधा चालू करना

रीजनल इंटरनल ऐप्लिकेशन लोड बैलेंसर की हेल्थचेक जांच, 35.191.0.0/16 और 130.211.0.0/22 की रेंज का इस्तेमाल करती हैं. आपको इन्ग्रेस फ़ायरवॉल का एक नियम बनाना होगा, ताकि जांच करने वाले टूल से हेल्थ चेक की अनुमति दी जा सके. ज़्यादा जानकारी के लिए, यह दस्तावेज़ देखें.

gcloud compute network-firewall-policies rules create 300 \

--action=ALLOW \

--firewall-policy=global-fw-policy \

--description="producer-allow-health-check" \

--direction=INGRESS \

--src-ip-ranges=35.191.0.0/16,130.211.0.0/22\

--layer4-configs=tcp:80 \

--global-firewall-policy

उपयोगकर्ता के वीपीसी में, एचटीटीपी क्लाइंट के तौर पर वीएम बनाना

Cloud Shell में, वीएम इंस्टेंस को टेस्ट क्लाइंट के तौर पर बनाने के लिए, यह तरीका अपनाएं:

gcloud compute instances create myclient \

--zone=$zone \

--subnet=consumer-subnet \

--shielded-secure-boot \

--no-address

प्रोड्यूसर वीपीसी में वीएम को एचटीटीपी सर्वर के तौर पर बनाना

Cloud Shell में, वीएम इंस्टेंस को एचटीटीपी सर्वर के तौर पर बनाने के लिए, यह तरीका अपनाएं:

gcloud compute instances create myserver \

--subnet=producer-subnet \

--zone=$zone \

--no-address \

--shielded-secure-boot \

--metadata startup-script='#! /bin/bash

sudo apt-get update

sudo apt-get install apache2 -y

a2enmod ssl

sudo a2ensite default-ssl

echo "I am a Http Server." | \

tee /var/www/html/index.html

systemctl restart apache2'

5. Producer publish PSC service

रीजनल इंटरनल ऐप्लिकेशन लोड बैलेंसर बनाना

आपको सेवा के फ़्रंट एंड के तौर पर, एक रीजनल इंटरनल ऐप्लिकेशन लोड बैलेंसर बनाना होगा. साथ ही, बैकएंड के तौर पर बिना मैनेज किया गया इंस्टेंस ग्रुप बनाना होगा. इसका एंडपॉइंट, वह एचटीटीपी सर्वर होगा जिसे हमने पहले बनाया था.

लोड बैलेंसर का आईपी पता रिज़र्व करना

gcloud compute addresses create l7-ilb-ip-address \

--region=$region \

--subnet=producer-subnet

इंस्टेंस ग्रुप बनाना

आपको एक अनमैनेज्ड इंस्टेंस ग्रुप बनाना होगा. साथ ही, वीएम इंस्टेंस, myserver को इंस्टेंस ग्रुप में जोड़ना होगा.

gcloud compute instance-groups unmanaged create my-service-ig \

--zone=$zone

gcloud compute instance-groups unmanaged add-instances my-service-ig \

--zone=$zone \

--instances=myserver

एचटीटीपी हेल्थ चेक बनाना

gcloud compute health-checks create http l7-ilb-basic-check \

--region=$region \

--use-serving-port

बैकएंड सेवा बनाना

gcloud compute backend-services create l7-ilb-backend-service \

--load-balancing-scheme=INTERNAL_MANAGED \

--protocol=HTTP \

--health-checks=l7-ilb-basic-check \

--health-checks-region=$region \

--region=$region

बैकएंड सेवा में बैकएंड जोड़ना

gcloud compute backend-services add-backend l7-ilb-backend-service \

--balancing-mode=UTILIZATION \

--instance-group=my-service-ig \

--instance-group-zone=$zone \

--region=$region

यूआरएल मैप बनाना

gcloud compute url-maps create l7-ilb-map \

--default-service=l7-ilb-backend-service \

--region=$region

टारगेट प्रॉक्सी बनाना

gcloud compute target-http-proxies create l7-ilb-proxy \

--url-map=l7-ilb-map \

--url-map-region=$region \

--region=$region

फ़ॉरवर्ड करने का नियम बनाना

gcloud compute forwarding-rules create l7-ilb-forwarding-rule \

--load-balancing-scheme=INTERNAL_MANAGED \

--network=producer-net \

--subnet=producer-subnet \

--address=l7-ilb-ip-address \

--ports=80 \

--region=$region \

--target-http-proxy=l7-ilb-proxy \

--target-http-proxy-region=$region

पीएसडी प्रोड्यूसर, सेवा को पब्लिश करता है

कनेक्शन-प्रिफ़रंस=ACCEPT_MANUAL और उपभोक्ता सूची खाली होने पर, सेवा को पब्लिश करने के लिए पीएससी का इस्तेमाल किया जाएगा.

gcloud compute service-attachments create my-psc-service \

--region=$region \

--target-service=projects/$project_id/regions/$region/forwardingRules/l7-ilb-forwarding-rule \

--connection-preference=ACCEPT_MANUAL \

--nat-subnets=psc-subnet

export myserver_service_attachment=$(gcloud compute service-attachments describe my-psc-service --region=$region --format="value(selfLink.scope(v1))")

echo $myserver_service_attachment

6. उपयोगकर्ता, पीएससी एंडपॉइंट बनाता है

पीएससी एंडपॉइंट के लिए आईपी रिज़र्व करना

gcloud compute addresses create myserver-psc-endpoint-ip \

--region=$region \

--subnet=consumer-subnet \

--ip-version=IPV4

पीएससी एंडपॉइंट बनाना

पीएसई एंडपॉइंट बनाएं और अगले चरण में जांच करने के लिए, पीएससी एंडपॉइंट का आईपी पता पाएं.

gcloud compute forwarding-rules create myserver-psc-endpoint \

--region=$region \

--network=consumer-net \

--address=myserver-psc-endpoint-ip \

--target-service-attachment=$myserver_service_attachment

psc_endpoint_ip=$(gcloud compute forwarding-rules describe myserver-psc-endpoint \

--region=$region --format="value(IPAddress)")

echo $psc_endpoint_ip

उपयोगकर्ता, पीएससी एंडपॉइंट का स्टेटस देखता है

जब तक प्रोड्यूसर, उपभोक्ता की सूची में पीएससी एंडपॉइंट नहीं जोड़ता, तब तक उपभोक्ता के कनेक्ट किए गए एंडपॉइंट में कनेक्शन दिखता है. इसकी स्थिति 'मंज़ूरी बाकी है' होती है.

gcloud compute forwarding-rules describe myserver-psc-endpoint \

--region=$region

आपको नीचे दिए गए नतीजों जैसा ही नतीजा दिखेगा.

IPAddress: 10.20.0.3

allowPscGlobalAccess: false

creationTimestamp: '2026-02-23T16:27:27.920-08:00'

fingerprint: yh_UiYqjHCc=

id: '934193159895862912'

kind: compute#forwardingRule

labelFingerprint: 42WmSpB8rSM=

name: myserver-psc-endpoint

network: https://www.googleapis.com/compute/v1/projects/<project_id>/global/networks/consumer-net

networkTier: PREMIUM

pscConnectionId: '160443618817212419'

pscConnectionStatus: PENDING

region: https://www.googleapis.com/compute/v1/projects/<project_id>/regions/us-central1

selfLink: https://www.googleapis.com/compute/v1/projects/<project_id>/regions/us-central1/forwardingRules/myserver-psc-endpoint

selfLinkWithId: https://www.googleapis.com/compute/v1/projects/<project_id>/regions/us-central1/forwardingRules/934193159895862912

serviceDirectoryRegistrations:

- namespace: goog-psc-default

target: https://www.googleapis.com/compute/v1/projects/<project_id>/regions/us-central1/serviceAttachments/my-psc-service

7. उपयोगकर्ता वीएम से प्रोड्यूसर वीएम तक ऐक्सेस की जांच करना

पीएसई एंडपॉइंट का आईपी पता देखें.

echo $psc_endpoint_ip

myclient नाम की वीएम से एसएसएच करें और जांच करें कि क्या यह एचटीटीपी 80 पोर्ट पर myserver को ऐक्सेस कर सकता है.

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute ssh \

--zone=$zone "myclient" \

--tunnel-through-iap

आपने जो पीएससी एंडपॉइंट बनाया है उसे ऐक्सेस करने के लिए, curl का इस्तेमाल करें.

curl -m 10 <psc_endpoint_ip>

आपको कर्ल कमांड के लिए समयसीमा खत्म होने का मैसेज दिखेगा. उपयोगकर्ता के वीपीसी का टेस्ट क्लाइंट, प्रोड्यूसर वीपीसी में मौजूद एचटीटीपी सर्वर को ऐक्सेस नहीं कर सकता.

curl: (28) Connection timed out after 10001 milliseconds

एसएसएच सेशन से बाहर निकलकर, Cloud Shell पर वापस जाएं.

exit

8. प्रोड्यूसर, पीएससी एंडपॉइंट को स्वीकार करता है

प्रोड्यूसर, पीएससी एंडपॉइंट का स्टेटस देखता है

जब तक प्रोड्यूसर, उपभोक्ता की सूची में पीएससी एंडपॉइंट नहीं जोड़ता, तब तक कनेक्शन, सेवा अटैचमेंट में 'मंज़ूरी बाकी है' स्थिति के साथ दिखता है.

gcloud compute service-attachments describe my-psc-service --region=$region

आपको नीचे दिए गए नतीजों जैसा ही नतीजा दिखेगा.

connectedEndpoints:

- consumerNetwork: https://www.googleapis.com/compute/projects/<project_id>/global/networks/consumer-net

endpoint: https://www.googleapis.com/compute/projects/<project_id>/regions/us-central1/forwardingRules/myserver-psc-endpoint

endpointWithId: https://www.googleapis.com/compute/projects/<project_id>/regions/us-central1/forwardingRules/934193159895862912

pscConnectionId: '160443618817212419'

status: PENDING

connectionPreference: ACCEPT_MANUAL

creationTimestamp: '2026-02-23T13:27:33.886-08:00'

description: ''

enableProxyProtocol: false

fingerprint: -9EI8FCALrA=

id: '2578692595155826858'

kind: compute#serviceAttachment

name: my-psc-service

natSubnets:

- https://www.googleapis.com/compute/projects/<project_id>/regions/us-central1/subnetworks/psc-subnet

pscServiceAttachmentId:

high: '149466704441770984'

low: '2578692595155826858'

reconcileConnections: false

region: https://www.googleapis.com/compute/projects/<project_id>/regions/us-central1

selfLink: https://www.googleapis.com/compute/projects/<project_id>/regions/us-central1/serviceAttachments/my-psc-service

targetService: https://www.googleapis.com/compute/projects/<project_id>/regions/us-central1/forwardingRules/l7-ilb-forwarding-rule

आईडी के आधार पर पीएससी एंडपॉइंट का यूआरआई पाना

पीएसटी एंडपॉइंट का आईडी-आधारित यूआरआई, फ़ॉरवर्ड करने के उस नियम का आईडी होता है जिसे उपभोक्ता ने अभी बनाया है. ऊपर दिए गए उदाहरण में, ‘endpointWithId' उपभोक्ता की ओर से बनाए गए पीएससी एंडपॉइंट का यूआरआई है. एंडपॉइंट के आधार पर ऐक्सेस कंट्रोल बनाने के लिए, प्रोड्यूसर को इस यूआरआई की ज़रूरत होगी.

( कृपया ध्यान दें, पीएससी कनेक्शन आईडी वह आईडी नहीं है जिसकी हमें ज़रूरत है. )

export psc_endpoint_uri=$(gcloud compute service-attachments describe my-psc-service --region=$region --format="value(connectedEndpoints.endpointWithId)")

echo $psc_endpoint_uri

उपयोगकर्ता की सहमति वाली सूची में, पीएससी एंडपॉइंट आईडी के आधार पर यूआरआई जोड़ना

gcloud compute service-attachments update my-psc-service \

--region=$region \

--consumer-accept-list=$psc_endpoint_uri

प्रोड्यूसर, पीएससी एंडपॉइंट का स्टेटस देखता है

gcloud compute service-attachments describe my-psc-service --region=$region --format="value(connectedEndpoints)"

आपको नीचे दिए गए नतीजों जैसा ही नतीजा दिखेगा. स्टेटस बदलकर ‘ACCEPTED' हो गया है.

{'consumerNetwork': 'https://www.googleapis.com/compute/projects/<project_id>/global/networks/consumer-net', 'endpoint': 'https://www.googleapis.com/compute/projects/<project_id>/regions/us-central1/forwardingRules/myserver-psc-endpoint', 'endpointWithId': 'https://www.googleapis.com/compute/projects/<project_id>/regions/us-central1/forwardingRules/47564871796017232', 'pscConnectionId': '54547416268144643', 'status': 'ACCEPTED'}

9. उपयोगकर्ता वीएम से प्रोड्यूसर वीएम तक ऐक्सेस की जांच करना

पीएसई एंडपॉइंट का आईपी पता देखें.

echo $psc_endpoint_ip

myclient नाम की वीएम से एसएसएच करें और जांच करें कि क्या यह एचटीटीपी 80 पोर्ट पर myserver को ऐक्सेस कर सकता है.

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute ssh \

--zone=$zone "myclient" \

--tunnel-through-iap

आपने जो पीएससी एंडपॉइंट बनाया है उसे ऐक्सेस करने के लिए, curl का इस्तेमाल करें.

curl <psc_endpoint_ip>

आपको दिखेगा कि curl कमांड ने myserver से मिले जवाब को सफलतापूर्वक वापस कर दिया है. उपभोक्ता वीपीसी के टेस्ट क्लाइंट ने, प्रोड्यूसर वीपीसी में मौजूद एचटीटीपी सर्वर को ऐक्सेस किया है.

I am a Http Server.

एसएसएच सेशन से बाहर निकलकर, Cloud Shell पर वापस जाएं.

exit

10. व्यवस्थित करें

वीएम मिटाना

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute instances delete myserver --zone $zone --quiet

gcloud compute instances delete myclient --zone $zone --quiet

पीएसएसी उपभोक्ता कॉम्पोनेंट को क्लीन अप करना

gcloud compute forwarding-rules delete myserver-psc-endpoint \

--region=$region --quiet

gcloud compute addresses delete myserver-psc-endpoint-ip \

--region=$region --quiet

पीएसडी फ़ाइल बनाने वाले कॉम्पोनेंट को हटाना

gcloud compute service-attachments delete my-psc-service \

--region=$region --quiet

gcloud compute forwarding-rules delete l7-ilb-forwarding-rule \

--region=$region --quiet

gcloud compute target-http-proxies delete l7-ilb-proxy \

--region=$region --quiet

gcloud compute url-maps delete l7-ilb-map \

--region=$region --quiet

gcloud compute backend-services remove-backend l7-ilb-backend-service \

--instance-group=my-service-ig \

--instance-group-zone=$zone \

--region=$region --quiet

gcloud compute backend-services delete l7-ilb-backend-service \

--region=$region --quiet

gcloud compute health-checks delete l7-ilb-basic-check \

--region=$region --quiet

gcloud compute instance-groups unmanaged delete my-service-ig \

--zone=$zone --quiet

gcloud compute addresses delete l7-ilb-ip-address \

--region=$region --quiet

फ़ायरवॉल, Cloud एनएटी, क्लाउड राऊटर, और वीपीसी को हटाएं

gcloud compute network-firewall-policies rules delete 100 \

--firewall-policy=global-fw-policy \

--global-firewall-policy --quiet

gcloud compute network-firewall-policies rules delete 200 \

--firewall-policy=global-fw-policy \

--global-firewall-policy --quiet

gcloud compute network-firewall-policies rules delete 300 \

--firewall-policy=global-fw-policy \

--global-firewall-policy --quiet

gcloud compute network-firewall-policies associations delete \

--firewall-policy=global-fw-policy \

--name=producer-fw-policy \

--global-firewall-policy --quiet

gcloud compute network-firewall-policies associations delete \

--firewall-policy=global-fw-policy \

--name=consumer-fw-policy \

--global-firewall-policy --quiet

gcloud compute network-firewall-policies delete global-fw-policy \

--global --quiet

gcloud compute routers nats delete $region-nat \

--router=$region-cr \

--region=$region --quiet

gcloud compute routers delete $region-cr \

--region=$region --quiet

gcloud compute networks subnets delete producer-subnet \

--region=$region --quiet

gcloud compute networks subnets delete proxy-only-subnet \

--region=$region --quiet

gcloud compute networks subnets delete psc-subnet \

--region=$region --quiet

gcloud compute networks delete producer-net --quiet

gcloud compute networks subnets delete consumer-subnet \

--region=$region --quiet

gcloud compute networks delete consumer-net --quiet

11. बधाई हो

आपने Private Service Connect के प्रोड्यूसर एंडपॉइंट पर आधारित ऐक्सेस कंट्रोल की जांच कर ली है.