1. Pengantar

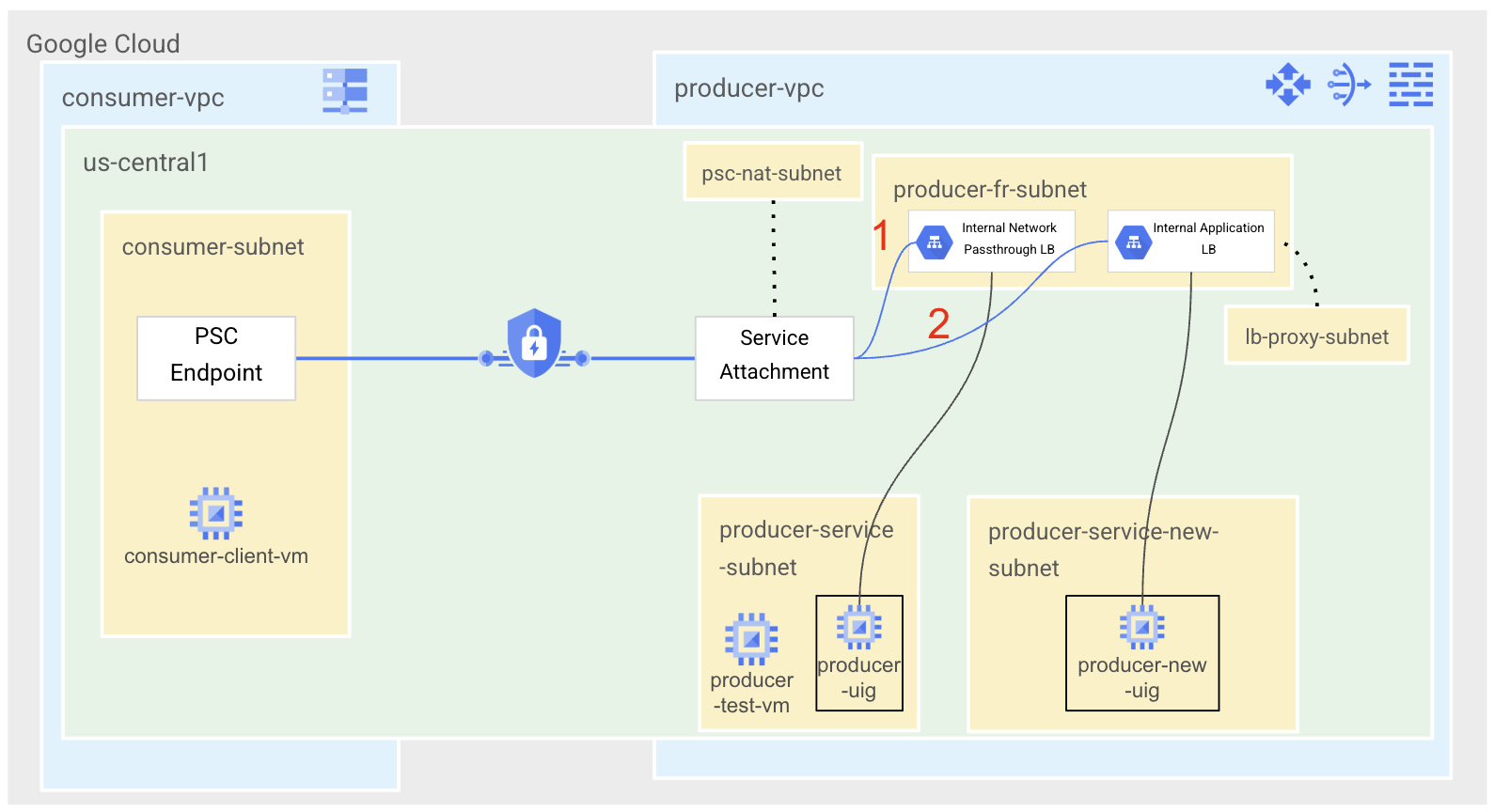

Private Service Connect adalah kemampuan jaringan Google Cloud yang memungkinkan konsumen mengakses layanan terkelola secara pribadi dari dalam jaringan VPC mereka. Demikian pula, hal ini memungkinkan produsen layanan terkelola untuk menghosting layanan ini di jaringan VPC masing-masing yang terpisah dan menawarkan koneksi pribadi kepada konsumen mereka.

Hingga saat ini, setelah layanan PSC diekspos melalui lampiran layanan, perubahan tidak dapat dilakukan pada load balancer layanan tanpa menghapus lampiran layanan dan mengganggu konektivitas endpoint PSC konsumen. Dengan diperkenalkannya kemampuan perubahan PSC, produsen dapat memperbarui load balancer mereka sambil mempertahankan koneksi endpoint PSC. Mempertahankan koneksi endpoint PSC ke lampiran layanan saat mengubah load balancer memiliki manfaat karena tidak memerlukan tindakan apa pun di sisi konsumen.

Saat ini, kemampuan perubahan PSC akan mendukung

- Migrasi ke aturan penerusan load balancer dengan jenis yang sama (mis. Network Passthrough ke Network Passthrough)

- Migrasi ke aturan penerusan load balancer dengan jenis yang berbeda (mis. Network Passthrough ke load balancer Aplikasi)

Kemampuan berubah PSC tidak mendukung pengeditan aturan penerusan di tempat.

Dalam lab ini, Anda akan membuat layanan web produsen yang diekspos melalui load balancer Network Passthrough internal, memastikan bahwa layanan memiliki konektivitas melalui endpoint PSC, lalu memperbarui asosiasi lampiran layanan ke aturan penerusan baru untuk load balancer Aplikasi internal.

Yang akan Anda pelajari

- Buat layanan web Apache sederhana yang diekspos sebagai layanan produsen PSC.

- Buat endpoint PSC.

- Buat zona pribadi Cloud DNS untuk panggilan layanan konsumen.

- Perbarui aturan penerusan yang terkait dengan lampiran layanan menggunakan Kemampuan Mutasi PSC.

Yang Anda butuhkan

- Project Google Cloud dengan izin pemilik

- Pengetahuan dasar tentang jaringan Google Cloud

2. Lingkungan Pengujian

Biasanya, Produsen dan Konsumen bekerja dalam project yang berbeda. Untuk tujuan kesederhanaan, kita akan melakukan semua tindakan dalam project yang sama, tetapi setiap langkah akan diberi label dengan project Produsen atau Konsumen jika pengguna lebih suka bekerja di project yang berbeda.

Untuk lab ini, kita akan mulai dengan membuat producer-vpc dengan tiga subnet; satu untuk menghosting layanan produsen dan VM pengujian, satu untuk aturan penerusan load balancer, dan satu untuk subnet PSC NAT. Kita memerlukan Cloud Router dan Cloud NAT agar dapat mengakses internet untuk mendownload paket Linux. Kita akan mengekspos layanan Apache, yang dikonfigurasi melalui grup instance tidak terkelola, melalui load balancer Network Passthrough regional internal dan mengaitkan aturan penerusan dengan lampiran layanan.

Di sisi konsumen, kita akan membuat consumer-vpc dengan satu subnet untuk menghosting endpoint PSC dan VM klien pengujian. Kita akan mengonfigurasi zona pribadi Cloud DNS untuk mengakses layanan melalui nama host.

Untuk mendemonstrasikan fitur Mutabilitas PSC, di sisi produsen, kita akan menambahkan dua subnet tambahan; satu untuk menghosting VM layanan baru, dan satu untuk subnet khusus proxy load balancer. Kita akan membuat VM baru yang menghosting server web Apache, yang dikonfigurasi lagi melalui grup instance yang tidak dikelola, dan mengeksposnya melalui Load Balancer Aplikasi regional internal baru. Kami akan memperbarui lampiran layanan agar mengarah ke aturan penerusan baru dan menguji bahwa konektivitas di sisi konsumen tetap ada.

3. Penyiapan dan Persyaratan

Penyiapan lingkungan mandiri

- Login ke Google Cloud Console dan buat project baru atau gunakan kembali project yang sudah ada. Jika belum memiliki akun Gmail atau Google Workspace, Anda harus membuatnya.

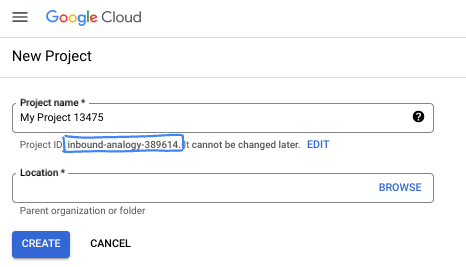

- Project name adalah nama tampilan untuk peserta project ini. String ini adalah string karakter yang tidak digunakan oleh Google API. Anda dapat memperbaruinya kapan saja.

- Project ID bersifat unik di semua project Google Cloud dan tidak dapat diubah (tidak dapat diubah setelah ditetapkan). Cloud Console otomatis membuat string unik; biasanya Anda tidak mementingkan kata-katanya. Di sebagian besar codelab, Anda harus merujuk Project ID-nya (umumnya diidentifikasi sebagai

PROJECT_ID). Jika tidak suka dengan ID yang dibuat, Anda dapat membuat ID acak lainnya. Atau, Anda dapat mencobanya sendiri, dan lihat apakah ID tersebut tersedia. ID tidak dapat diubah setelah langkah ini dan tersedia selama durasi project. - Sebagai informasi, ada nilai ketiga, Project Number, yang digunakan oleh beberapa API. Pelajari lebih lanjut ketiga nilai ini di dokumentasi.

- Selanjutnya, Anda harus mengaktifkan penagihan di Konsol Cloud untuk menggunakan resource/API Cloud. Menjalankan operasi dalam codelab ini tidak akan memakan banyak biaya, bahkan mungkin tidak sama sekali. Guna mematikan resource agar tidak menimbulkan penagihan di luar tutorial ini, Anda dapat menghapus resource yang dibuat atau menghapus project-nya. Pengguna baru Google Cloud memenuhi syarat untuk mengikuti program Uji Coba Gratis senilai $300 USD.

Mulai Cloud Shell

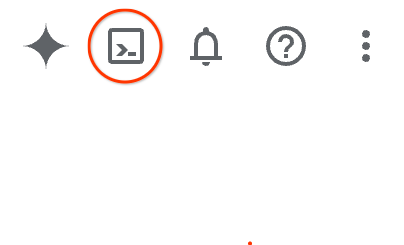

Meskipun Google Cloud dapat dioperasikan dari jarak jauh menggunakan laptop Anda, dalam codelab ini, Anda akan menggunakan Google Cloud Shell, lingkungan command line yang berjalan di Cloud.

Dari Google Cloud Console, klik ikon Cloud Shell di toolbar kanan atas:

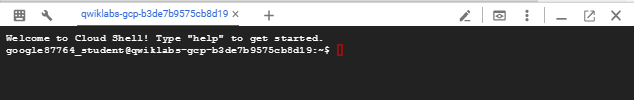

Hanya perlu waktu beberapa saat untuk penyediaan dan terhubung ke lingkungan. Jika sudah selesai, Anda akan melihat tampilan seperti ini:

Mesin virtual ini berisi semua alat pengembangan yang Anda perlukan. Layanan ini menawarkan direktori beranda tetap sebesar 5 GB dan beroperasi di Google Cloud, sehingga sangat meningkatkan performa dan autentikasi jaringan. Semua pekerjaan Anda dalam codelab ini dapat dilakukan di browser. Anda tidak perlu menginstal apa pun.

4. Sebelum memulai

Mengaktifkan API

Di dalam Cloud Shell, pastikan project ID Anda sudah disiapkan

gcloud config list project gcloud config set project [YOUR-PROJECT-NAME] export project=[YOUR-PROJECT-NAME] export region=us-central1 export zone=$region-a echo $project echo $region echo $zone

Aktifkan semua layanan yang diperlukan

gcloud services enable compute.googleapis.com gcloud services enable dns.googleapis.com

5. Membangun Jaringan Produsen [Project Produsen]

Buat Jaringan VPC

Dari Cloud Shell

gcloud compute networks create producer-vpc \

--subnet-mode=custom

Buat Subnet

Kita akan mulai dengan men-deploy 3 subnet ke producer-vpc. Satu untuk men-deploy layanan produsen, satu untuk aturan penerusan load balancer, dan satu yang akan dikaitkan dengan Lampiran Layanan PSC untuk subnet NAT PSC kita.

Dari Cloud Shell

gcloud compute networks subnets create producer-service-subnet \

--network=producer-vpc \

--range=10.0.0.0/28 \

--region=$region

gcloud compute networks subnets create producer-fr-subnet \

--network=producer-vpc \

--range=192.168.0.0/28 \

--region=$region

gcloud compute networks subnets create psc-nat-subnet \

--network=producer-vpc \

--range=10.100.0.0/28 \

--region=$region \

--purpose=PRIVATE_SERVICE_CONNECT

Buat Cloud NAT

Cloud NAT diperlukan untuk menginstal paket yang tepat untuk layanan produser kami.

Dari Cloud Shell

gcloud compute routers create $region-cr \

--network=producer-vpc \

--region=$region

Dari Cloud Shell

gcloud compute routers nats create $region-nat \

--router=$region-cr \

--region=$region \

--nat-all-subnet-ip-ranges \

--auto-allocate-nat-external-ips

Membuat Kebijakan dan Aturan Firewall Jaringan

Dari Cloud Shell

gcloud compute network-firewall-policies create producer-vpc-policy --global

gcloud compute network-firewall-policies associations create \

--firewall-policy producer-vpc-policy \

--network producer-vpc \

--name network-producer-vpc \

--global-firewall-policy

Untuk mengizinkan IAP terhubung ke instance VM Anda, buat aturan firewall yang:

- Berlaku untuk semua instance VM yang ingin Anda akses menggunakan IAP.

- Mengizinkan traffic masuk dari rentang IP 35.235.240.0/20. Rentang ini berisi semua alamat IP yang digunakan IAP untuk penerusan TCP.

Dari Cloud Shell

gcloud compute network-firewall-policies rules create 1000 \

--action ALLOW \

--firewall-policy producer-vpc-policy \

--description "SSH with IAP" \

--direction INGRESS \

--src-ip-ranges 35.235.240.0/20 \

--layer4-configs tcp:22 \

--global-firewall-policy

Kita akan mulai dengan tiga aturan firewall. Satu untuk mengizinkan akses ke VM untuk health check load balancer (2000), satu untuk mengizinkan akses ke VM dari rentang PSC NAT (3000), dan satu untuk mengizinkan konektivitas antar-VM di subnet layanan untuk tujuan pengujian (4000). Kita akan membuat semua aturan untuk port 80 karena kita akan menggunakan port ini untuk layanan kita.

Dari Cloud Shell

gcloud compute network-firewall-policies rules create 2000 \

--action ALLOW \

--firewall-policy producer-vpc-policy \

--description "LB healthchecks" \

--direction INGRESS \

--src-ip-ranges 130.211.0.0/22,35.191.0.0/16 \

--layer4-configs tcp:80 \

--global-firewall-policy

gcloud compute network-firewall-policies rules create 3000 \

--action ALLOW \

--firewall-policy producer-vpc-policy \

--description "allow access from PSC NAT subnet" \

--direction INGRESS \

--src-ip-ranges 10.100.0.0/28 \

--layer4-configs tcp:80 \

--global-firewall-policy

gcloud compute network-firewall-policies rules create 4000 \

--action ALLOW \

--firewall-policy producer-vpc-policy \

--description "allow access between producer service VMs and testing client for testing purposes" \

--direction INGRESS \

--src-ip-ranges 10.0.0.0/28 \

--layer4-configs tcp:80 \

--global-firewall-policy

6. Buat Layanan Produsen [Project Produsen]

Kita akan membuat layanan web Apache sederhana menggunakan grup instance tidak terkelola yang menampilkan "I am a Producer Service".

Buat Instance

Dari Cloud Shell

gcloud compute instances create producer-service-vm \

--network producer-vpc \

--subnet producer-service-subnet \

--zone $zone \

--no-address \

--metadata startup-script='#! /bin/bash

sudo apt-get update

sudo apt-get install apache2 -y

a2enmod ssl

sudo a2ensite default-ssl

echo "I am a Producer Service." | \

tee /var/www/html/index.html

systemctl restart apache2'

Buat Grup Instance Tidak Terkelola

Dari Cloud Shell

gcloud compute instance-groups unmanaged create producer-uig \ --zone=$zone

Tambahkan producer-service-vm ke grup instance tidak terkelola yang baru saja kita buat.

Dari Cloud Shell

gcloud compute instance-groups unmanaged add-instances producer-uig \ --zone=$zone \ --instances=producer-service-vm

Membuat Komponen Load Balancer

Untuk layanan produsen versi 1, kita akan mengekspos layanan menggunakan Load Balancer Passthrough Jaringan di port 80.

Deploy health check untuk port 80.

Dari Cloud Shell

gcloud compute health-checks create http producer-hc \

--region=$region

Deploy layanan backend dan tambahkan backend ke layanan backend.

Dari Cloud Shell

gcloud compute backend-services create producer-bes \ --load-balancing-scheme=internal \ --protocol=tcp \ --region=$region \ --health-checks=producer-hc \ --health-checks-region=$region gcloud compute backend-services add-backend producer-bes \ --region=$region \ --instance-group=producer-uig \ --instance-group-zone=$zone

Buat alamat IP statis yang akan digunakan untuk aturan penerusan load balancer.

Dari Cloud Shell

gcloud compute addresses create producer-fr-ip\ --region $region \ --subnet producer-fr-subnet \ --addresses 192.168.0.2

Buat aturan penerusan load balancer yang mengekspos port 80, menggunakan layanan backend dan alamat IP yang sebelumnya kita buat.

Dari Cloud Shell

gcloud compute forwarding-rules create producer-fr \ --region=$region \ --load-balancing-scheme=internal \ --network=producer-vpc \ --subnet=producer-fr-subnet \ --address=producer-fr-ip \ --ip-protocol=TCP \ --ports=80 \ --backend-service=producer-bes \ --backend-service-region=$region

7. Menguji Layanan Produsen [Project Produsen]

Buat VM pengujian di producer-service-subnet, login ke VM, dan uji panggilan ke layanan Apache.

Dari Cloud Shell

gcloud compute instances create producer-test-vm \

--zone=$zone \

--subnet=producer-service-subnet \

--no-address

Dari Cloud Shell

gcloud compute ssh producer-test-vm \

--zone=$zone \

--command="curl -s 192.168.0.2/index.html"

Output yang diharapkan

I am a Producer Service.

8. Mengekspos Layanan Produsen Melalui Lampiran Layanan [Project Produsen]

Buat lampiran layanan. Asosiasikan dengan aturan penerusan yang kita buat menggunakan psc-nat-subnet.

Dari Cloud Shell

gcloud compute service-attachments create producer-attachment \

--region=$region \

--producer-forwarding-rule=producer-fr \

--connection-preference=ACCEPT_AUTOMATIC \

--nat-subnets=psc-nat-subnet

Anda harus mencatat URI Lampiran Layanan (selfLink) karena Anda akan memerlukannya pada langkah berikutnya untuk konfigurasi Endpoint PSC. Anda bisa mendapatkannya dengan menjalankan perintah berikut di Cloud Shell.

Dari Cloud Shell

gcloud compute service-attachments describe producer-attachment --region=$region

Contoh output

connectionPreference: ACCEPT_AUTOMATIC creationTimestamp: '2026-02-10T07:50:04.250-08:00' description: '' enableProxyProtocol: false fingerprint: xxx id: 'xxx' kind: compute#serviceAttachment name: producer-attachment natSubnets: - https://www.googleapis.com/compute/v1/projects/$project/regions/$region/subnetworks/psc-nat-subnet pscServiceAttachmentId: high: 'xxx' low: 'xxx' reconcileConnections: false region: https://www.googleapis.com/compute/v1/projects/$project/regions/$region selfLink: https://www.googleapis.com/compute/v1/projects/$project/regions/$region/serviceAttachments/producer-attachment targetService: https://www.googleapis.com/compute/v1/projects/$project/regions/$region/forwardingRules/producer-fr

Salin URI yang dimulai dari projects

Contoh: projects/$project/regions/$region/serviceAttachments/producer-attachment

9. Bangun Jaringan Konsumen [Project Konsumen]

Create VPC Network

Dari Cloud Shell

gcloud compute networks create consumer-vpc \

--subnet-mode=custom

Buat Subnet

Satu subnet akan di-deploy tempat kita akan men-deploy endpoint PSC dan VM klien pengujian.

Dari Cloud Shell

gcloud compute networks subnets create consumer-subnet \

--network=consumer-vpc \

--range=10.0.0.0/28 \

--region=$region

Membuat Kebijakan dan Aturan Firewall Jaringan

Dari Cloud Shell

gcloud compute network-firewall-policies create consumer-vpc-policy --global

gcloud compute network-firewall-policies associations create \

--firewall-policy consumer-vpc-policy \

--network consumer-vpc \

--name network-consumer-vpc \

--global-firewall-policy

Kita juga akan mengonfigurasi consumer-vpc untuk menggunakan IAP for SSH.

Dari Cloud Shell

gcloud compute network-firewall-policies rules create 1000 \

--action ALLOW \

--firewall-policy consumer-vpc-policy \

--description "SSH with IAP" \

--direction INGRESS \

--src-ip-ranges 35.235.240.0/20 \

--layer4-configs tcp:22 \

--global-firewall-policy

10. Buat Endpoint Private Service Connect [Project Konsumen]

Cadangkan alamat IP statis yang akan digunakan untuk endpoint PSC.

Dari Cloud Shell

gcloud compute addresses create psc-endpoint-ip \

--region=$region \

--subnet=consumer-subnet \

--addresses 10.0.0.2

Buat endpoint PSC menggunakan alamat IP statis yang dicadangkan dan URI lampiran layanan yang kita catat sebelumnya.

Dari Cloud Shell

gcloud compute forwarding-rules create psc-endpoint \ --region=$region \ --network=consumer-vpc \ --address=psc-endpoint-ip \ --target-service-attachment=projects/$project/regions/$region/serviceAttachments/producer-attachment

11. Mengonfigurasi zona DNS pribadi untuk Endpoint PSC [Project Konsumen]

Dengan menggunakan Cloud DNS, kita akan mengonfigurasi zona DNS pribadi dengan nama DNS myservice.com, untuk digunakan dengan endpoint PSC kita.

Dari Cloud Shell

gcloud dns managed-zones create "consumer-service" \

--dns-name=myservice.com \

--description="consumer service dns" \

--visibility=private \

--networks=consumer-vpc

gcloud dns record-sets transaction start \

--zone="consumer-service"

Buat data A untuk myservice.com dan arahkan ke alamat IP endpoint PSC.

Dari Cloud Shell

gcloud dns record-sets transaction add 10.0.0.2 \ --name=myservice.com \ --ttl=300 \ --type=A \ --zone="consumer-service" gcloud dns record-sets transaction execute \ --zone="consumer-service"

12. Uji Endpoint PSC [Project Konsumen]

Membuat VM klien

Dari Cloud Shell

gcloud compute instances create consumer-client-vm \

--zone=$zone \

--subnet=consumer-subnet \

--no-address

Menguji konektivitas endpoint PSC

Dari Cloud Shell

gcloud compute ssh consumer-client-vm \

--zone=$zone \

--command="curl -s myservice.com/index.html"

Output yang diharapkan

I am a Producer Service.

Di bagian berikutnya dari codelab ini, kita akan membuat dan bermigrasi ke layanan produsen baru, yang menunjukkan fitur Mutabilitas PSC yang memungkinkan update lancar ini tanpa memerlukan update apa pun pada konfigurasi sisi konsumen.

13. Buat Layanan Produsen yang Diperbarui [Project Produsen]

Untuk memperbarui layanan produsen, kita akan men-deploy VM baru yang menjalankan server web Apache serupa dengan pesan "I am a NEW Producer service". Kita akan menambahkan VM tersebut ke grup instance tidak terkelola yang baru dan menggunakan grup instance tidak terkelola tersebut sebagai backend untuk load balancer baru kita. Daripada menggunakan load balancer Network Passthrough, kita akan memperbarui load balancer ke load balancer Aplikasi internal regional.

Memperbarui Jaringan

Buat subnet baru yang akan digunakan untuk subnet khusus proxy bagi Load balancer Aplikasi.

Dari Cloud Shell

gcloud compute networks subnets create lb-proxy-subnet \

--network=producer-vpc \

--range=10.200.0.0/24 \

--region=$region \

--purpose=REGIONAL_MANAGED_PROXY \

--role=ACTIVE

Buat subnet baru tempat layanan baru kita akan dihosting.

Dari Cloud Shell

gcloud compute networks subnets create producer-service-new-subnet \

--network=producer-vpc \

--range=10.0.1.0/28 \

--region=$region

Buat aturan firewall baru yang akan mengizinkan konektivitas ke layanan produsen baru dari subnet khusus proxy.

Dari Cloud Shell

gcloud compute network-firewall-policies rules create 3001 \

--action ALLOW \

--firewall-policy producer-vpc-policy \

--description "allow access from proxy only subnet" \

--direction INGRESS \

--src-ip-ranges 10.200.0.0/24 \

--layer4-configs tcp:80 \

--global-firewall-policy

Buat Instance

Dari Cloud Shell

gcloud compute instances create new-producer-service-vm \

--network producer-vpc \

--subnet producer-service-new-subnet \

--zone $zone \

--no-address \

--metadata startup-script='#! /bin/bash

sudo apt-get update

sudo apt-get install apache2 -y

a2enmod ssl

sudo a2ensite default-ssl

echo "I am a NEW Producer Service." | \

tee /var/www/html/index.html

systemctl restart apache2'

Buat Grup Instance Tidak Terkelola

Dari Cloud Shell

gcloud compute instance-groups unmanaged create producer-new-uig \

--zone=$zone

gcloud compute instance-groups unmanaged add-instances producer-new-uig \

--zone=$zone \

--instances=new-producer-service-vm

gcloud compute instance-groups unmanaged set-named-ports producer-new-uig \

--named-ports=http:80 \

--zone=$zone

Membuat Komponen Load Balancer Baru

Buat layanan backend. Perhatikan bahwa kita menggunakan skema load balancing INTERNAL_MANAGED karena kita melakukan update ke load balancer aplikasi internal.

Dari Cloud Shell

gcloud compute backend-services create producer-new-bes \ --load-balancing-scheme=INTERNAL_MANAGED \ --protocol=http \ --region=$region \ --health-checks=producer-hc \ --health-checks-region=$region

Tambahkan Grup Instance Tidak Terkelola sebagai backend ke layanan backend.

Dari Cloud Shell

gcloud compute backend-services add-backend producer-new-bes \ --region=$region \ --instance-group=producer-new-uig \ --instance-group-zone=$zone

Buat Peta URL dan proxy HTTP target.

Dari Cloud Shell

gcloud compute url-maps create producer-url-map \ --default-service=producer-new-bes \ --region=$region gcloud compute target-http-proxies create http-proxy \ --url-map=producer-url-map \ --region=$region

Buat alamat IP statis yang akan kita gunakan untuk aturan penerusan. Ini akan berasal dari subnet yang sama dengan yang kita gunakan untuk aturan penerusan asli.

Dari Cloud Shell

gcloud compute addresses create producer-fr-new-ip\ --region $region \ --subnet producer-fr-subnet \ --addresses 192.168.0.3

Membuat aturan penerusan.

Dari Cloud Shell

gcloud compute forwarding-rules create new-producer-fr \ --load-balancing-scheme=INTERNAL_MANAGED \ --network=producer-vpc \ --subnet=producer-fr-subnet \ --address=producer-fr-new-ip \ --ports=80 \ --region=$region \ --target-http-proxy=http-proxy \ --target-http-proxy-region=$region

14. Menguji Layanan Produsen yang Diperbarui [Project Produsen]

Kita akan menggunakan VM pengujian yang sama yang kita buat untuk menguji layanan yang di-deploy sebelumnya.

Dari Cloud Shell

gcloud compute ssh producer-test-vm \

--zone=$zone \

--command="curl -s 192.168.0.3/index.html"

Perhatikan bahwa kita memanggil alamat IP yang diperbarui. 192.168.0.3 adalah alamat IP untuk load balancer Aplikasi internal regional kita.

Output yang diharapkan

I am a NEW Producer Service.

15. Perbarui Lampiran Layanan [Project Produsen]

Untuk memvisualisasikan pembaruan pada aturan penerusan Lampiran Layanan dengan lebih baik, kita dapat menjalankan deskripsi pada Lampiran Layanan sebelum dan setelah perubahan.

Dari Cloud Shell

gcloud compute service-attachments describe producer-attachment \

--region=$region \

--format="value(targetService)"

Output yang diharapkan

https://www.googleapis.com/compute/v1/projects/$project/regions/$region/forwardingRules/producer-fr

Perbarui Lampiran Layanan.

Dari Cloud Shell

gcloud compute service-attachments update producer-attachment \ --region=$region \ --target-service=projects/$project/regions/$region/forwardingRules/new-producer-fr

Sekarang jalankan describe lagi untuk melihat aturan penerusan baru.

Dari Cloud Shell

gcloud compute service-attachments describe producer-attachment \

--region=$region \

--format="value(targetService)"

Output yang diharapkan

https://www.googleapis.com/compute/v1/projects/$project/regions/$region/forwardingRules/new-producer-fr

16. Uji Ulang Koneksi PSC Konsumen [Project Konsumen]

Login ke klien konsumen yang sama.

Dari Cloud Shell

gcloud compute ssh consumer-client-vm \

--zone=$zone \

--command="curl -s myservice.com/index.html"

Output yang diharapkan

I am a NEW Producer Service.

Selamat! Anda telah berhasil mengupdate load balancer layanan produsen PSC dan tidak memerlukan perubahan konfigurasi di sisi konsumen.

17. Langkah-langkah penghapusan [Project Konsumen]

Menghapus komponen lab dari satu terminal Cloud Shell

gcloud dns record-sets delete myservice.com --zone="consumer-service" --type=A -q gcloud dns managed-zones delete "consumer-service" -q gcloud compute forwarding-rules delete psc-endpoint --region=$region -q gcloud compute addresses delete psc-endpoint-ip --region=$region -q gcloud compute instances delete consumer-client-vm --zone=$zone --project $project -q gcloud compute network-firewall-policies rules delete 1000 --firewall-policy consumer-vpc-policy --global-firewall-policy -q gcloud compute network-firewall-policies associations delete --firewall-policy=consumer-vpc-policy --name=network-consumer-vpc --global-firewall-policy -q gcloud compute network-firewall-policies delete consumer-vpc-policy --global -q gcloud compute networks subnets delete consumer-subnet --region $region -q gcloud compute networks delete consumer-vpc -q

18. Langkah-langkah pembersihan [Project Produser]

Menghapus komponen lab dari satu terminal Cloud Shell

gcloud compute service-attachments delete producer-attachment --region=$region -q gcloud compute instances delete producer-test-vm --zone=$zone --project $project -q gcloud compute forwarding-rules delete new-producer-fr --region=$region -q gcloud compute addresses delete producer-fr-new-ip --region $region -q gcloud compute target-http-proxies delete http-proxy --region $region -q gcloud compute url-maps delete producer-url-map --region $region -q gcloud compute backend-services delete producer-new-bes --region $region -q gcloud compute instance-groups unmanaged delete producer-new-uig --zone $zone -q gcloud compute instances delete new-producer-service-vm --zone $zone --project $project -q gcloud compute networks subnets delete producer-service-new-subnet --region $region -q gcloud compute networks subnets delete lb-proxy-subnet --region $region -q gcloud compute forwarding-rules delete producer-fr --region=$region -q gcloud compute addresses delete producer-fr-ip --region $region -q gcloud compute backend-services delete producer-bes --region $region -q gcloud compute health-checks delete producer-hc --region $region -q gcloud compute instance-groups unmanaged delete producer-uig --zone $zone -q gcloud compute instances delete producer-service-vm --zone $zone --project $project -q gcloud compute network-firewall-policies rules delete 4000 --firewall-policy producer-vpc-policy --global-firewall-policy -q gcloud compute network-firewall-policies rules delete 3001 --firewall-policy producer-vpc-policy --global-firewall-policy -q gcloud compute network-firewall-policies rules delete 3000 --firewall-policy producer-vpc-policy --global-firewall-policy -q gcloud compute network-firewall-policies rules delete 2000 --firewall-policy producer-vpc-policy --global-firewall-policy -q gcloud compute network-firewall-policies rules delete 1000 --firewall-policy producer-vpc-policy --global-firewall-policy -q gcloud compute network-firewall-policies associations delete --firewall-policy=producer-vpc-policy --name=network-producer-vpc --global-firewall-policy -q gcloud compute network-firewall-policies delete producer-vpc-policy --global -q gcloud compute routers nats delete $region-nat --router=$region-cr --region=$region -q gcloud compute routers delete $region-cr --region=$region -q gcloud compute networks subnets delete psc-nat-subnet --region=$region -q gcloud compute networks subnets delete producer-fr-subnet --region=$region -q gcloud compute networks subnets delete producer-service-subnet --region=$region -q gcloud compute networks delete producer-vpc -q

19. Selamat!

Selamat, Anda telah menyelesaikan codelab.

Yang telah kita bahas

- Buat layanan web Apache sederhana yang diekspos sebagai layanan produsen PSC.

- Buat endpoint PSC.

- Buat zona pribadi Cloud DNS untuk panggilan layanan konsumen.

- Perbarui aturan penerusan yang terkait dengan lampiran layanan menggunakan Kemampuan Mutasi PSC.