1. Introdução

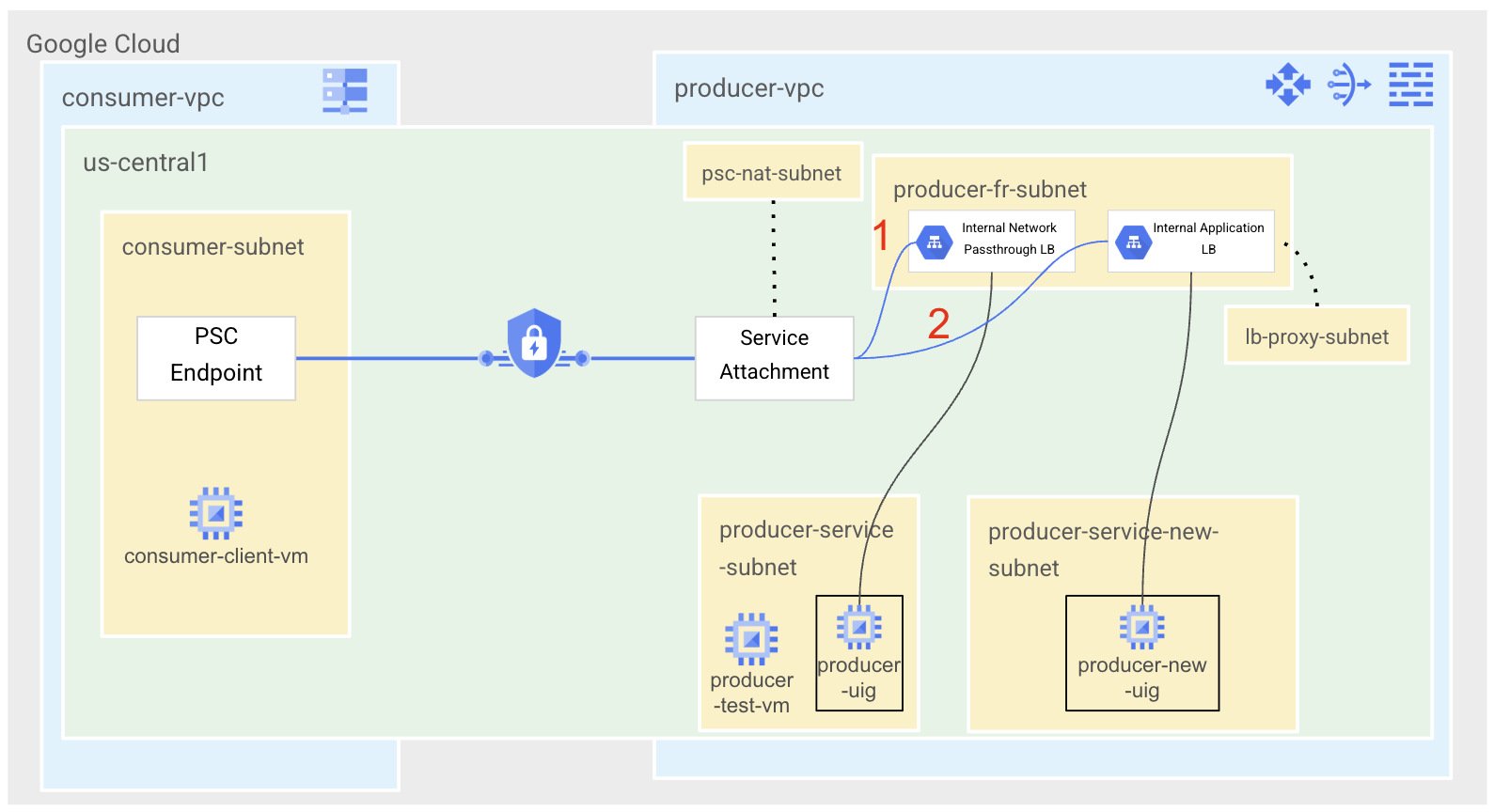

O Private Service Connect é um recurso da rede do Google Cloud que permite que os consumidores acessem serviços gerenciados de maneira particular na rede VPC deles. Da mesma forma, ele permite que produtores de serviços gerenciados hospedem esses serviços em redes VPC separadas e ofereçam uma conexão particular aos consumidores.

Até agora, depois que os serviços do PSC eram expostos por um anexo de serviço, não era possível fazer mudanças nos balanceadores de carga de serviço sem remover o anexo e interromper a conectividade do endpoint do PSC do consumidor. Com a introdução da mutabilidade do PSC, os produtores podem atualizar o balanceador de carga e preservar a conexão do endpoint do PSC. Manter a conexão de endpoint do PSC ao anexo de serviço ao mudar o balanceador de carga tem o benefício de não exigir nenhuma ação do lado do consumidor.

No momento, a mutabilidade do PSC é compatível com

- Migração para uma regra de encaminhamento do balanceador de carga do mesmo tipo (por exemplo, Passagem de rede para passagem de rede)

- Migração para uma regra de encaminhamento de balanceador de carga de um tipo diferente (por exemplo, Passagem de rede para balanceador de carga de aplicativo)

A mutabilidade do PSC não permite editar a regra de encaminhamento no local.

Neste laboratório, você vai criar um serviço da Web produtor exposto por um balanceador de carga de passagem de rede interno, garantir que o serviço tenha conectividade por um endpoint do PSC e atualizar a associação de anexo de serviço para uma nova regra de encaminhamento para um balanceador de carga de aplicativo interno.

O que você vai aprender

- Crie um serviço da Web Apache simples exposto como um serviço de produtor do PSC.

- Crie um endpoint do PSC.

- Crie uma zona particular do Cloud DNS para as chamadas de serviço do consumidor.

- Atualize a regra de encaminhamento associada ao anexo de serviço usando a mutabilidade do PSC.

O que é necessário

- Um projeto do Google Cloud com permissões de proprietário

- Conhecimento básico de redes do Google Cloud

2. Ambiente de teste

Tradicionalmente, produtores e consumidores trabalham em projetos diferentes. Para simplificar, vamos realizar todas as ações no mesmo projeto, mas cada uma das etapas será rotulada com projetos de produtor ou consumidor caso o usuário prefira trabalhar em projetos diferentes.

Neste laboratório, vamos começar criando a producer-vpc com três sub-redes: uma para hospedar o serviço do produtor e a VM de teste, uma para as regras de encaminhamento do balanceador de carga e uma sub-rede NAT do PSC. Vamos precisar de um Cloud Router e do Cloud NAT para a acessibilidade da Internet e fazer o download de pacotes do Linux. Vamos expor nosso serviço do Apache, configurado por um grupo de instâncias não gerenciado, usando um balanceador de carga de rede de passagem regional interna e associar a regra de encaminhamento a um anexo de serviço.

No lado do consumidor, vamos criar a consumer-vpc com uma única sub-rede para hospedar nosso endpoint do PSC e uma VM cliente de teste. Vamos configurar uma zona particular do Cloud DNS para acessar o serviço por um nome de host.

Para mostrar o recurso de mutabilidade do PSC, no lado do produtor, vamos adicionar duas sub-redes: uma para hospedar a nova VM de serviço e outra para a sub-rede somente proxy do balanceador de carga. Vamos criar uma nova VM que hospede um servidor da Web Apache, novamente configurada por um grupo de instâncias não gerenciado, e expor essa VM por um novo balanceador de carga de aplicativo interno regional. Vamos atualizar o anexo de serviço para apontar para a nova regra de encaminhamento e testar se a conectividade do lado do consumidor permanece.

3. Configuração e requisitos

Configuração de ambiente autoguiada

- Faça login no Console do Google Cloud e crie um novo projeto ou reutilize um existente. Crie uma conta do Gmail ou do Google Workspace, se ainda não tiver uma.

- O Nome do projeto é o nome de exibição para os participantes do projeto. É uma string de caracteres não usada pelas APIs do Google e pode ser atualizada quando você quiser.

- O ID do projeto precisa ser exclusivo em todos os projetos do Google Cloud e não pode ser mudado após a definição. O console do Cloud gera automaticamente uma string exclusiva. Em geral, não importa o que seja. Na maioria dos codelabs, é necessário fazer referência ao ID do projeto, normalmente identificado como

PROJECT_ID. Se você não gostar do ID gerado, crie outro aleatório. Se preferir, teste o seu e confira se ele está disponível. Ele não pode ser mudado após essa etapa e permanece durante o projeto. - Para sua informação, há um terceiro valor, um Número do projeto, que algumas APIs usam. Saiba mais sobre esses três valores na documentação.

- Em seguida, ative o faturamento no console do Cloud para usar os recursos/APIs do Cloud. A execução deste codelab não vai ser muito cara, se tiver algum custo. Para encerrar os recursos e evitar cobranças além deste tutorial, exclua os recursos criados ou exclua o projeto. Novos usuários do Google Cloud estão qualificados para o programa de US$ 300 de avaliação sem custos.

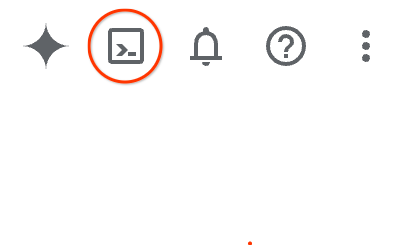

Inicie o Cloud Shell

Embora o Google Cloud e o Spanner possam ser operados remotamente do seu laptop, neste codelab usaremos o Google Cloud Shell, um ambiente de linha de comando executado no Cloud.

No Console do Google Cloud, clique no ícone do Cloud Shell na barra de ferramentas superior à direita:

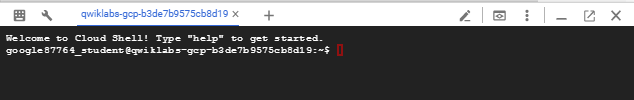

O provisionamento e a conexão com o ambiente levarão apenas alguns instantes para serem concluídos: Quando o processamento for concluído, você verá algo como:

Essa máquina virtual contém todas as ferramentas de desenvolvimento necessárias. Ela oferece um diretório principal persistente de 5 GB, além de ser executada no Google Cloud. Isso aprimora o desempenho e a autenticação da rede. Neste codelab, todo o trabalho pode ser feito com um navegador. Você não precisa instalar nada.

4. Antes de começar

Ativar APIs

No Cloud Shell, verifique se o ID do projeto está configurado.

gcloud config list project gcloud config set project [YOUR-PROJECT-NAME] export project=[YOUR-PROJECT-NAME] export region=us-central1 export zone=$region-a echo $project echo $region echo $zone

Ative todos os serviços necessários

gcloud services enable compute.googleapis.com gcloud services enable dns.googleapis.com

5. Criar rede de produtores [projeto do produtor]

Criar rede VPC

No Cloud Shell

gcloud compute networks create producer-vpc \

--subnet-mode=custom

Criar sub-redes

Vamos começar implantando três sub-redes na producer-vpc. Um será para implantar o serviço do produtor, outro para as regras de encaminhamento do balanceador de carga e um que será associado ao anexo de serviço do PSC para nossa sub-rede NAT do PSC.

No Cloud Shell

gcloud compute networks subnets create producer-service-subnet \

--network=producer-vpc \

--range=10.0.0.0/28 \

--region=$region

gcloud compute networks subnets create producer-fr-subnet \

--network=producer-vpc \

--range=192.168.0.0/28 \

--region=$region

gcloud compute networks subnets create psc-nat-subnet \

--network=producer-vpc \

--range=10.100.0.0/28 \

--region=$region \

--purpose=PRIVATE_SERVICE_CONNECT

Criar o Cloud NAT

Um Cloud NAT é necessário para instalar os pacotes adequados para nossos serviços de produtor.

No Cloud Shell

gcloud compute routers create $region-cr \

--network=producer-vpc \

--region=$region

No Cloud Shell

gcloud compute routers nats create $region-nat \

--router=$region-cr \

--region=$region \

--nat-all-subnet-ip-ranges \

--auto-allocate-nat-external-ips

Criar uma política e regras de firewall de rede

No Cloud Shell

gcloud compute network-firewall-policies create producer-vpc-policy --global

gcloud compute network-firewall-policies associations create \

--firewall-policy producer-vpc-policy \

--network producer-vpc \

--name network-producer-vpc \

--global-firewall-policy

Para permitir que o IAP se conecte às suas instâncias de VM, crie uma regra de firewall que:

- Aplica-se a todas as instâncias de VM que você quer acessar usando o IAP.

- Permite o tráfego de entrada do intervalo de IP 35.235.240.0/20. Esse intervalo contém todos os endereços IP que o IAP usa para o encaminhamento de TCP.

No Cloud Shell

gcloud compute network-firewall-policies rules create 1000 \

--action ALLOW \

--firewall-policy producer-vpc-policy \

--description "SSH with IAP" \

--direction INGRESS \

--src-ip-ranges 35.235.240.0/20 \

--layer4-configs tcp:22 \

--global-firewall-policy

Vamos começar com três regras de firewall. Uma permitirá o acesso às VMs para as verificações de integridade do balanceador de carga (2000), outra para permitir o acesso às VMs do intervalo de NAT do PSC (3000) e outra para permitir a conectividade entre as VMs na sub-rede de serviço para fins de teste (4000). Vamos criar todas as regras para a porta 80, já que vamos usar essa porta para nosso serviço.

No Cloud Shell

gcloud compute network-firewall-policies rules create 2000 \

--action ALLOW \

--firewall-policy producer-vpc-policy \

--description "LB healthchecks" \

--direction INGRESS \

--src-ip-ranges 130.211.0.0/22,35.191.0.0/16 \

--layer4-configs tcp:80 \

--global-firewall-policy

gcloud compute network-firewall-policies rules create 3000 \

--action ALLOW \

--firewall-policy producer-vpc-policy \

--description "allow access from PSC NAT subnet" \

--direction INGRESS \

--src-ip-ranges 10.100.0.0/28 \

--layer4-configs tcp:80 \

--global-firewall-policy

gcloud compute network-firewall-policies rules create 4000 \

--action ALLOW \

--firewall-policy producer-vpc-policy \

--description "allow access between producer service VMs and testing client for testing purposes" \

--direction INGRESS \

--src-ip-ranges 10.0.0.0/28 \

--layer4-configs tcp:80 \

--global-firewall-policy

6. Criar serviço do produtor [projeto do produtor]

Vamos criar um serviço da Web Apache simples usando um grupo de instâncias não gerenciadas que mostra "I am a Producer Service".

Criar instância

No Cloud Shell

gcloud compute instances create producer-service-vm \

--network producer-vpc \

--subnet producer-service-subnet \

--zone $zone \

--no-address \

--metadata startup-script='#! /bin/bash

sudo apt-get update

sudo apt-get install apache2 -y

a2enmod ssl

sudo a2ensite default-ssl

echo "I am a Producer Service." | \

tee /var/www/html/index.html

systemctl restart apache2'

Criar grupo de instâncias não gerenciadas

No Cloud Shell

gcloud compute instance-groups unmanaged create producer-uig \ --zone=$zone

Adicione producer-service-vm ao grupo de instâncias não gerenciadas que acabamos de criar.

No Cloud Shell

gcloud compute instance-groups unmanaged add-instances producer-uig \ --zone=$zone \ --instances=producer-service-vm

Criar componentes do balanceador de carga

Para a versão 1 do serviço do produtor, vamos expor o serviço usando um balanceador de carga de rede de passagem na porta 80.

Implante a verificação de integridade para a porta 80.

No Cloud Shell

gcloud compute health-checks create http producer-hc \

--region=$region

Implante o serviço de back-end e adicione o back-end a ele.

No Cloud Shell

gcloud compute backend-services create producer-bes \ --load-balancing-scheme=internal \ --protocol=tcp \ --region=$region \ --health-checks=producer-hc \ --health-checks-region=$region gcloud compute backend-services add-backend producer-bes \ --region=$region \ --instance-group=producer-uig \ --instance-group-zone=$zone

Crie o endereço IP estático que será usado para a regra de encaminhamento do balanceador de carga.

No Cloud Shell

gcloud compute addresses create producer-fr-ip\ --region $region \ --subnet producer-fr-subnet \ --addresses 192.168.0.2

Crie a regra de encaminhamento do balanceador de carga expondo a porta 80, usando o serviço de back-end e o endereço IP que criamos anteriormente.

No Cloud Shell

gcloud compute forwarding-rules create producer-fr \ --region=$region \ --load-balancing-scheme=internal \ --network=producer-vpc \ --subnet=producer-fr-subnet \ --address=producer-fr-ip \ --ip-protocol=TCP \ --ports=80 \ --backend-service=producer-bes \ --backend-service-region=$region

7. Testar o serviço do produtor [projeto do produtor]

Crie uma VM de teste na sub-rede producer-service-subnet, faça login nela e teste uma chamada para o serviço Apache.

No Cloud Shell

gcloud compute instances create producer-test-vm \

--zone=$zone \

--subnet=producer-service-subnet \

--no-address

No Cloud Shell

gcloud compute ssh producer-test-vm \

--zone=$zone \

--command="curl -s 192.168.0.2/index.html"

Resultado esperado

I am a Producer Service.

8. Expor o serviço do produtor usando um anexo de serviço [projeto do produtor]

Crie o anexo de serviço. Associe-o à regra de encaminhamento que criamos usando a psc-nat-subnet.

No Cloud Shell

gcloud compute service-attachments create producer-attachment \

--region=$region \

--producer-forwarding-rule=producer-fr \

--connection-preference=ACCEPT_AUTOMATIC \

--nat-subnets=psc-nat-subnet

Anote o URI do anexo de serviço (selfLink), porque você vai precisar dele em uma etapa futura para a configuração do endpoint do PSC. Para isso, execute o seguinte no Cloud Shell.

No Cloud Shell

gcloud compute service-attachments describe producer-attachment --region=$region

Exemplo de saída

connectionPreference: ACCEPT_AUTOMATIC creationTimestamp: '2026-02-10T07:50:04.250-08:00' description: '' enableProxyProtocol: false fingerprint: xxx id: 'xxx' kind: compute#serviceAttachment name: producer-attachment natSubnets: - https://www.googleapis.com/compute/v1/projects/$project/regions/$region/subnetworks/psc-nat-subnet pscServiceAttachmentId: high: 'xxx' low: 'xxx' reconcileConnections: false region: https://www.googleapis.com/compute/v1/projects/$project/regions/$region selfLink: https://www.googleapis.com/compute/v1/projects/$project/regions/$region/serviceAttachments/producer-attachment targetService: https://www.googleapis.com/compute/v1/projects/$project/regions/$region/forwardingRules/producer-fr

Copie o URI começando com projects.

Exemplo:projects/$project/regions/$region/serviceAttachments/producer-attachment

9. Criar rede do consumidor [projeto do consumidor]

Criar rede VPC

No Cloud Shell

gcloud compute networks create consumer-vpc \

--subnet-mode=custom

Criar sub-rede

Uma única sub-rede será implantada para o endpoint do PSC e uma VM de cliente de teste.

No Cloud Shell

gcloud compute networks subnets create consumer-subnet \

--network=consumer-vpc \

--range=10.0.0.0/28 \

--region=$region

Criar uma política e regras de firewall de rede

No Cloud Shell

gcloud compute network-firewall-policies create consumer-vpc-policy --global

gcloud compute network-firewall-policies associations create \

--firewall-policy consumer-vpc-policy \

--network consumer-vpc \

--name network-consumer-vpc \

--global-firewall-policy

Também vamos configurar a consumer-vpc para usar o IAP com SSH.

No Cloud Shell

gcloud compute network-firewall-policies rules create 1000 \

--action ALLOW \

--firewall-policy consumer-vpc-policy \

--description "SSH with IAP" \

--direction INGRESS \

--src-ip-ranges 35.235.240.0/20 \

--layer4-configs tcp:22 \

--global-firewall-policy

10. Criar o endpoint do Private Service Connect [projeto do consumidor]

Reserve o endereço IP estático que será usado para o endpoint do PSC.

No Cloud Shell

gcloud compute addresses create psc-endpoint-ip \

--region=$region \

--subnet=consumer-subnet \

--addresses 10.0.0.2

Crie o endpoint do PSC usando o endereço IP estático reservado e o URI do anexo de serviço que observamos anteriormente.

No Cloud Shell

gcloud compute forwarding-rules create psc-endpoint \ --region=$region \ --network=consumer-vpc \ --address=psc-endpoint-ip \ --target-service-attachment=projects/$project/regions/$region/serviceAttachments/producer-attachment

11. Configurar uma zona de DNS particular para o endpoint do PSC [projeto do consumidor]

Usando o Cloud DNS, vamos configurar uma zona de DNS particular com o nome DNS myservice.com, que será usado com nosso endpoint do PSC.

No Cloud Shell

gcloud dns managed-zones create "consumer-service" \

--dns-name=myservice.com \

--description="consumer service dns" \

--visibility=private \

--networks=consumer-vpc

gcloud dns record-sets transaction start \

--zone="consumer-service"

Crie um registro A para myservice.com e aponte para o endereço IP do endpoint do PSC.

No Cloud Shell

gcloud dns record-sets transaction add 10.0.0.2 \ --name=myservice.com \ --ttl=300 \ --type=A \ --zone="consumer-service" gcloud dns record-sets transaction execute \ --zone="consumer-service"

12. Testar o endpoint do PSC [projeto do consumidor]

Criar uma VM de cliente

No Cloud Shell

gcloud compute instances create consumer-client-vm \

--zone=$zone \

--subnet=consumer-subnet \

--no-address

Testar a conectividade do endpoint do PSC

No Cloud Shell

gcloud compute ssh consumer-client-vm \

--zone=$zone \

--command="curl -s myservice.com/index.html"

Resultado esperado

I am a Producer Service.

Na próxima parte do codelab, vamos criar e migrar para o novo serviço de produtor, mostrando o recurso de mutabilidade do PSC, que permite essa atualização sem problemas sem exigir atualizações na configuração do consumidor.

13. Criar serviço atualizado do produtor [projeto do produtor]

Para atualizar nosso serviço de produtor, vamos implantar uma nova VM executando um servidor da Web Apache semelhante com a mensagem "Sou um NOVO serviço de produtor". Vamos adicionar essa VM a um novo grupo de instâncias não gerenciadas e usar esse grupo como back-end para o novo balanceador de carga. Em vez de usar um balanceador de carga de rede de passagem, vamos atualizar nosso balanceador de carga para um balanceador de carga de aplicativo interno regional.

Atualizar a rede

Crie uma sub-rede que será usada para a sub-rede somente proxy do balanceador de carga de aplicativo.

No Cloud Shell

gcloud compute networks subnets create lb-proxy-subnet \

--network=producer-vpc \

--range=10.200.0.0/24 \

--region=$region \

--purpose=REGIONAL_MANAGED_PROXY \

--role=ACTIVE

Crie uma sub-rede em que o novo serviço será hospedado.

No Cloud Shell

gcloud compute networks subnets create producer-service-new-subnet \

--network=producer-vpc \

--range=10.0.1.0/28 \

--region=$region

Crie uma regra de firewall que permita a conectividade com o novo serviço de produtor da sub-rede somente proxy.

No Cloud Shell

gcloud compute network-firewall-policies rules create 3001 \

--action ALLOW \

--firewall-policy producer-vpc-policy \

--description "allow access from proxy only subnet" \

--direction INGRESS \

--src-ip-ranges 10.200.0.0/24 \

--layer4-configs tcp:80 \

--global-firewall-policy

Criar instância

No Cloud Shell

gcloud compute instances create new-producer-service-vm \

--network producer-vpc \

--subnet producer-service-new-subnet \

--zone $zone \

--no-address \

--metadata startup-script='#! /bin/bash

sudo apt-get update

sudo apt-get install apache2 -y

a2enmod ssl

sudo a2ensite default-ssl

echo "I am a NEW Producer Service." | \

tee /var/www/html/index.html

systemctl restart apache2'

Criar grupo de instâncias não gerenciadas

No Cloud Shell

gcloud compute instance-groups unmanaged create producer-new-uig \

--zone=$zone

gcloud compute instance-groups unmanaged add-instances producer-new-uig \

--zone=$zone \

--instances=new-producer-service-vm

gcloud compute instance-groups unmanaged set-named-ports producer-new-uig \

--named-ports=http:80 \

--zone=$zone

Criar novos componentes do balanceador de carga

Crie o serviço de back-end: Observe que estamos usando o esquema de balanceamento de carga INTERNAL_MANAGED porque estamos atualizando para um balanceador de carga de aplicativo interno.

No Cloud Shell

gcloud compute backend-services create producer-new-bes \ --load-balancing-scheme=INTERNAL_MANAGED \ --protocol=http \ --region=$region \ --health-checks=producer-hc \ --health-checks-region=$region

Adicione o grupo de instâncias não gerenciadas como um back-end ao serviço de back-end.

No Cloud Shell

gcloud compute backend-services add-backend producer-new-bes \ --region=$region \ --instance-group=producer-new-uig \ --instance-group-zone=$zone

Crie o mapa de URL e os proxies HTTP de destino.

No Cloud Shell

gcloud compute url-maps create producer-url-map \ --default-service=producer-new-bes \ --region=$region gcloud compute target-http-proxies create http-proxy \ --url-map=producer-url-map \ --region=$region

Crie o endereço IP estático que será usado para a regra de encaminhamento. Ela virá da mesma sub-rede usada para a regra de encaminhamento original.

No Cloud Shell

gcloud compute addresses create producer-fr-new-ip\ --region $region \ --subnet producer-fr-subnet \ --addresses 192.168.0.3

Crie a regra de encaminhamento.

No Cloud Shell

gcloud compute forwarding-rules create new-producer-fr \ --load-balancing-scheme=INTERNAL_MANAGED \ --network=producer-vpc \ --subnet=producer-fr-subnet \ --address=producer-fr-new-ip \ --ports=80 \ --region=$region \ --target-http-proxy=http-proxy \ --target-http-proxy-region=$region

14. Testar o serviço de produtor atualizado [projeto do produtor]

Vamos usar a mesma VM de teste que criamos para testar o serviço implantado originalmente.

No Cloud Shell

gcloud compute ssh producer-test-vm \

--zone=$zone \

--command="curl -s 192.168.0.3/index.html"

Observe que estamos chamando um endereço IP atualizado! 192.168.0.3 é o endereço IP do nosso balanceador de carga de aplicativo interno regional.

Resultado esperado

I am a NEW Producer Service.

15. Atualizar o anexo de serviço [projeto do produtor]

Para visualizar melhor a atualização da regra de encaminhamento do anexo de serviço, podemos executar uma descrição do anexo de serviço antes e depois da mudança.

No Cloud Shell

gcloud compute service-attachments describe producer-attachment \

--region=$region \

--format="value(targetService)"

Resultado esperado

https://www.googleapis.com/compute/v1/projects/$project/regions/$region/forwardingRules/producer-fr

Atualize o anexo de serviço.

No Cloud Shell

gcloud compute service-attachments update producer-attachment \ --region=$region \ --target-service=projects/$project/regions/$region/forwardingRules/new-producer-fr

Agora execute o comando "describe" novamente para conferir a nova regra de encaminhamento.

No Cloud Shell

gcloud compute service-attachments describe producer-attachment \

--region=$region \

--format="value(targetService)"

Resultado esperado

https://www.googleapis.com/compute/v1/projects/$project/regions/$region/forwardingRules/new-producer-fr

16. Testar novamente a conexão do PSC do consumidor [projeto do consumidor]

Faça login no mesmo cliente consumidor.

No Cloud Shell

gcloud compute ssh consumer-client-vm \

--zone=$zone \

--command="curl -s myservice.com/index.html"

Resultado esperado

I am a NEW Producer Service.

Parabéns! Você atualizou um balanceador de carga de serviço produtor do PSC sem precisar fazer mudanças de configuração no lado do consumidor.

17. Etapas de limpeza [projeto do consumidor]

Excluir componentes do laboratório em um único terminal do Cloud Shell

gcloud dns record-sets delete myservice.com --zone="consumer-service" --type=A -q gcloud dns managed-zones delete "consumer-service" -q gcloud compute forwarding-rules delete psc-endpoint --region=$region -q gcloud compute addresses delete psc-endpoint-ip --region=$region -q gcloud compute instances delete consumer-client-vm --zone=$zone --project $project -q gcloud compute network-firewall-policies rules delete 1000 --firewall-policy consumer-vpc-policy --global-firewall-policy -q gcloud compute network-firewall-policies associations delete --firewall-policy=consumer-vpc-policy --name=network-consumer-vpc --global-firewall-policy -q gcloud compute network-firewall-policies delete consumer-vpc-policy --global -q gcloud compute networks subnets delete consumer-subnet --region $region -q gcloud compute networks delete consumer-vpc -q

18. Etapas de limpeza [projeto do produtor]

Excluir componentes do laboratório em um único terminal do Cloud Shell

gcloud compute service-attachments delete producer-attachment --region=$region -q gcloud compute instances delete producer-test-vm --zone=$zone --project $project -q gcloud compute forwarding-rules delete new-producer-fr --region=$region -q gcloud compute addresses delete producer-fr-new-ip --region $region -q gcloud compute target-http-proxies delete http-proxy --region $region -q gcloud compute url-maps delete producer-url-map --region $region -q gcloud compute backend-services delete producer-new-bes --region $region -q gcloud compute instance-groups unmanaged delete producer-new-uig --zone $zone -q gcloud compute instances delete new-producer-service-vm --zone $zone --project $project -q gcloud compute networks subnets delete producer-service-new-subnet --region $region -q gcloud compute networks subnets delete lb-proxy-subnet --region $region -q gcloud compute forwarding-rules delete producer-fr --region=$region -q gcloud compute addresses delete producer-fr-ip --region $region -q gcloud compute backend-services delete producer-bes --region $region -q gcloud compute health-checks delete producer-hc --region $region -q gcloud compute instance-groups unmanaged delete producer-uig --zone $zone -q gcloud compute instances delete producer-service-vm --zone $zone --project $project -q gcloud compute network-firewall-policies rules delete 4000 --firewall-policy producer-vpc-policy --global-firewall-policy -q gcloud compute network-firewall-policies rules delete 3001 --firewall-policy producer-vpc-policy --global-firewall-policy -q gcloud compute network-firewall-policies rules delete 3000 --firewall-policy producer-vpc-policy --global-firewall-policy -q gcloud compute network-firewall-policies rules delete 2000 --firewall-policy producer-vpc-policy --global-firewall-policy -q gcloud compute network-firewall-policies rules delete 1000 --firewall-policy producer-vpc-policy --global-firewall-policy -q gcloud compute network-firewall-policies associations delete --firewall-policy=producer-vpc-policy --name=network-producer-vpc --global-firewall-policy -q gcloud compute network-firewall-policies delete producer-vpc-policy --global -q gcloud compute routers nats delete $region-nat --router=$region-cr --region=$region -q gcloud compute routers delete $region-cr --region=$region -q gcloud compute networks subnets delete psc-nat-subnet --region=$region -q gcloud compute networks subnets delete producer-fr-subnet --region=$region -q gcloud compute networks subnets delete producer-service-subnet --region=$region -q gcloud compute networks delete producer-vpc -q

19. Parabéns!

Parabéns por concluir o codelab.

O que vimos

- Crie um serviço da Web Apache simples exposto como um serviço de produtor do PSC.

- Crie um endpoint do PSC.

- Crie uma zona particular do Cloud DNS para as chamadas de serviço do consumidor.

- Atualize a regra de encaminhamento associada ao anexo de serviço usando a mutabilidade do PSC.