1. 簡介

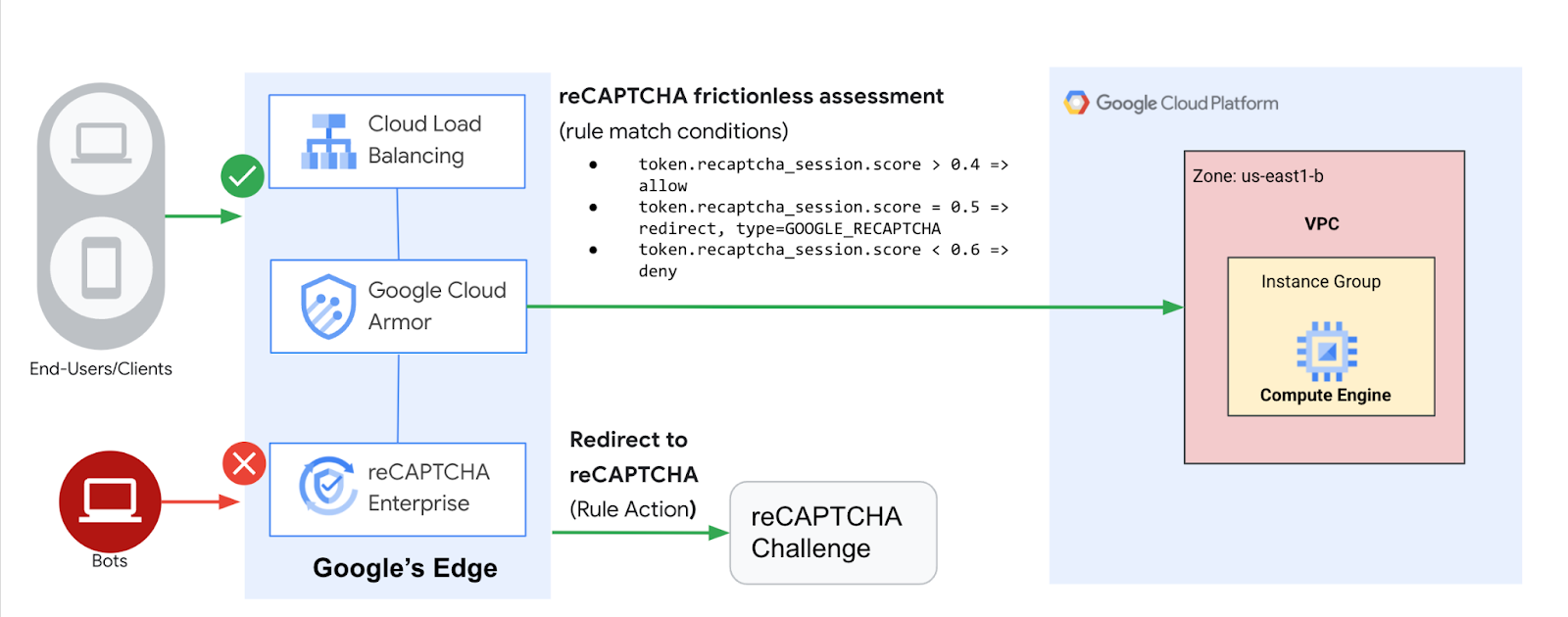

Google 在自家遍布全球的網路邊緣服務點(POP) 部署 Google Cloud HTTP (S) 負載平衡服務。導向至 HTTP(S) 負載平衡器的使用者流量會進入離使用者最近的 POP,接著透過 Google 的全球網路進行負載平衡,再傳至有足夠容量且距離最近的後端。

Cloud Armor 是 Google 的分散式阻斷服務和網路應用程式防火牆 (WAF) 偵測系統。Cloud Armor 與 Google Cloud HTTP 負載平衡器緊密整合,可保護 Google Cloud 客戶的應用程式免於網際網路攻擊。reCAPTCHA Enterprise 是一項服務,可保護您的網站免於遭受垃圾內容和濫用行為的侵擾。這項服務以現有的 reCAPTCHA API 為基礎,採用進階風險分析技術來區分真人與機器人。Cloud Armor 機器人管理服務提供端對端解決方案,整合 reCAPTCHA Enterprise 機器人偵測和評分功能,並在網路邊緣透過 Cloud Armor 執行防護措施,保護下游應用程式。

在本實驗室中,您會設定具有後端的 HTTP 負載平衡器,如下圖所示。接著,您將瞭解如何設定 reCAPTCHA 工作階段符記網站金鑰,並將其嵌入網站。您也會瞭解如何設定重新導向,以進行 reCAPTCHA Enterprise 手動驗證。接著,我們會設定 Cloud Armor 機器人管理政策,展示機器人偵測功能如何防範惡意機器人流量,保護應用程式。

課程內容

- 如何設定具備適當健康狀態檢查功能的 HTTP 負載平衡器。

- 如何建立 reCAPTCHA WAF 驗證頁面網站金鑰,並與 Cloud Armor 安全性政策建立關聯。

- 如何建立 reCAPTCHA 工作階段符記網站金鑰,並安裝在網頁上。

- 如何建立 Cloud Armor 機器人管理政策。

- 如何驗證機器人管理政策是否根據設定的規則處理流量。

軟硬體需求

- 具備基本網路和 HTTP 知識

- 基本的 Unix/Linux 指令列知識

2. 設定和需求

自修實驗室環境設定

- 登入 Google Cloud 控制台,然後建立新專案或重複使用現有專案。如果沒有 Gmail 或 Google Workspace 帳戶,請先建立帳戶。

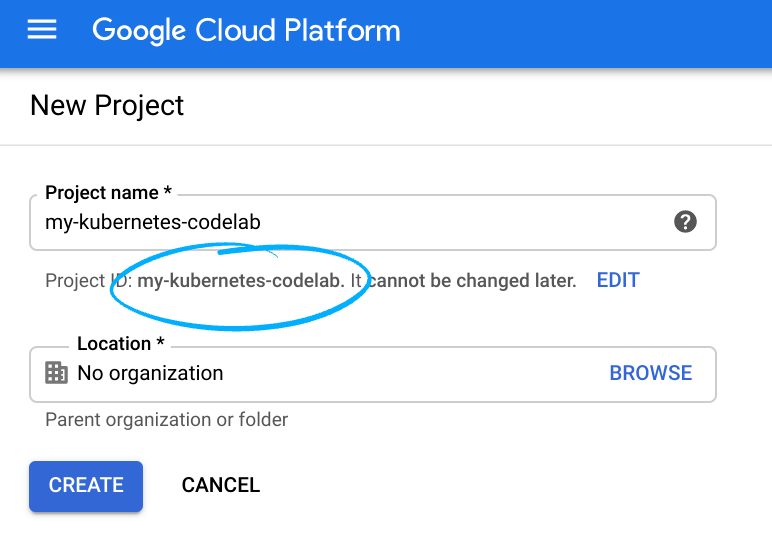

- 專案名稱是這個專案參與者的顯示名稱。這是 Google API 未使用的字元字串,您隨時可以更新。

- 專案 ID 在所有 Google Cloud 專案中不得重複,且設定後即無法變更。Cloud 控制台會自動產生專屬字串,通常您不需要在意該字串為何。在大多數程式碼研究室中,您需要參照專案 ID (通常會標示為

PROJECT_ID),因此如果您不喜歡該字串,可以產生另一個隨機字串,或是嘗試使用自己的字串,看看是否可用。專案建立後,系統就會「凍結」該值。 - 還有第三個值,也就是部分 API 使用的「專案編號」。如要進一步瞭解這三種值,請參閱說明文件。

- 接著,您需要在 Cloud 控制台中啟用帳單,才能使用 Cloud 資源/API。完成本程式碼研究室的費用應該不高,甚至完全免費。如要停用資源,避免在本教學課程結束後繼續產生帳單費用,請按照程式碼研究室結尾的「清除」操作說明操作。Google Cloud 新使用者可參加價值$300 美元的免費試用計畫。

啟動 Cloud Shell

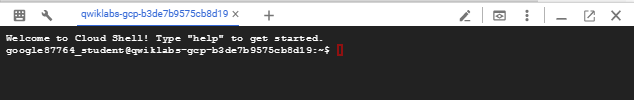

雖然可以透過筆電遠端操作 Google Cloud,但在本程式碼研究室中,您將使用 Google Cloud Shell,這是可在雲端執行的指令列環境。

在 GCP 主控台,按一下右上角工具列的 Cloud Shell 圖示:

佈建並連線至環境的作業需要一些時間才能完成。完成後,您應該會看到如下的內容:

這部虛擬機器搭載各種您需要的開發工具,並提供永久的 5GB 主目錄,而且可在 Google Cloud 運作,大幅提升網路效能並強化驗證功能。本實驗室的所有工作都可在瀏覽器上完成。

事前準備

在 Cloud Shell 中,確認專案 ID 已設定完畢

gcloud config list project gcloud config set project [YOUR-PROJECT-NAME] PROJECT_ID=[YOUR-PROJECT-NAME] echo $PROJECT_ID

啟用 API

啟用所有必要服務

gcloud services enable compute.googleapis.com gcloud services enable logging.googleapis.com gcloud services enable monitoring.googleapis.com gcloud services enable recaptchaenterprise.googleapis.com

3. 設定防火牆規則,允許傳送至後端的 HTTP 和 SSH 流量

設定防火牆規則,允許來自 Google Cloud 健康狀態檢查和負載平衡器的 HTTP 流量傳送至後端。此外,請設定防火牆規則,允許透過 SSH 連線至執行個體。

我們將使用專案中建立的預設虛擬私有雲網路。建立防火牆規則,允許將 HTTP 流量導向至後端。健康狀態檢查會判斷負載平衡器的哪些執行個體能接收新的連線。以 HTTP 負載平衡來說,如果對達到負載平衡的執行個體執行健康狀態檢查探測,這類要求是從位址範圍 130.211.0.0/22 和 35.191.0.0/16 傳出。虛擬私有雲防火牆規則必須允許這類連線。此外,負載平衡器也會在相同的 IP 範圍內與後端通訊。

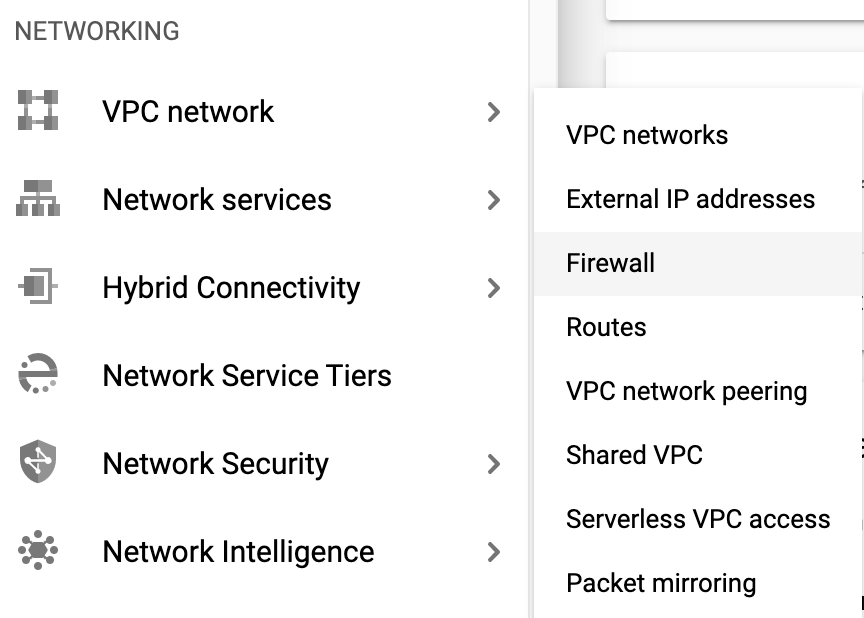

- 前往 Cloud 控制台,依序點選「導覽選單」圖示

>「虛擬私有雲網路」 >「防火牆」。

>「虛擬私有雲網路」 >「防火牆」。

- 留意現有的 ICMP、內部、RDP 和 SSH 防火牆規則。各項 Google Cloud 專案一開始時都有 default 網路和這些防火牆規則。

- 按一下「建立防火牆規則」。

- 設定下方的值,其他屬性均保留預設值:

屬性 | 值 (按照指示輸入值或選取選項) |

名稱 | default-allow-health-check |

網路 | 預設 |

目標 | 指定的目標標記 |

目標標記 | allow-health-check |

來源篩選器 | IP 範圍 |

來源 IP 範圍 | 130.211.0.0/22、35.191.0.0/16 |

通訊協定和通訊埠 | 指定的通訊協定和通訊埠:勾選「TCP」。輸入通訊埠編號 80 |

- 點選「建立」。

或者,如果您使用 gcloud 指令列,指令如下:

gcloud compute firewall-rules create default-allow-health-check --direction=INGRESS --priority=1000 --network=default --action=ALLOW --rules=tcp:80 --source-ranges=130.211.0.0/22,35.191.0.0/16 --target-tags=allow-health-check

- 同樣地,建立防火牆規則,允許連線至執行個體的 SSH -

gcloud compute firewall-rules create allow-ssh --direction=INGRESS --priority=1000 --network=default --action=ALLOW --rules=tcp:22 --source-ranges=0.0.0.0/0 --target-tags=allow-health-check

4. 設定執行個體範本並建立代管執行個體群組

代管執行個體群組會使用執行個體範本,以建立相同執行個體的群組。請運用這些範本建立 HTTP 負載平衡器的後端。

設定執行個體範本

執行個體範本是一種資源,可用來建立 VM 執行個體和代管執行個體群組。執行個體範本會定義機型、開機磁碟映像檔、子網路、標籤和其他執行個體屬性。按照下列指示建立執行個體範本。

- 前往 Cloud 控制台,依序點選「導覽選單」圖示

>「Compute Engine」>「執行個體範本」>「建立執行個體範本」。

>「Compute Engine」>「執行個體範本」>「建立執行個體範本」。 - 在「名稱」部分,輸入「lb-backend-template」。

- 為「系列」選取 N1。

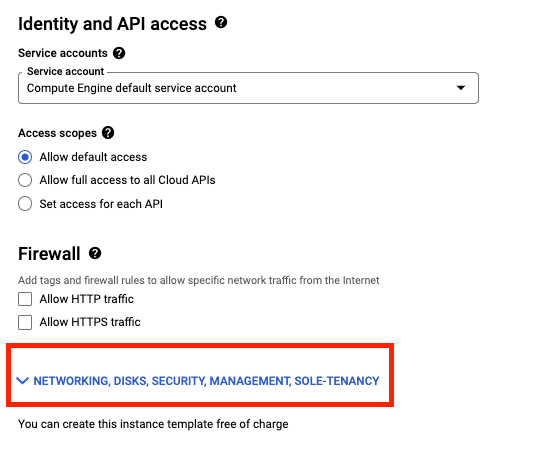

- 按一下「網路、磁碟、安全性、管理、單一用戶群」。

- 前往「管理」部分,然後將下列指令碼插入「開機指令碼」欄位。

#! /bin/bash sudo apt-get update sudo apt-get install apache2 -y sudo a2ensite default-ssl sudo a2enmod ssl sudo vm_hostname="$(curl -H "Metadata-Flavor:Google" \ http://169.254.169.254/computeMetadata/v1/instance/name)" sudo echo "Page served from: $vm_hostname" | \ tee /var/www/html/index.html

- 按一下「Networking」(網路) 分頁,新增網路標記:allow-health-check

- 設定下列值,其他值均保留預設值:

屬性 | 值 (按照指示輸入值或選取選項) |

網路 (位於「網路介面」下方) | 預設 |

子網路 (位於「網路介面」下方) | 預設 (us-east1) |

網路標記 | allow-health-check |

- 點選「建立」。

- 等待執行個體範本建立完成。

建立代管執行個體群組

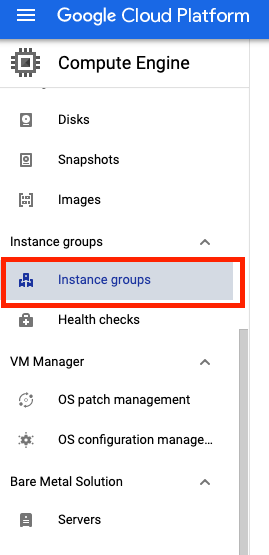

- 一樣在「Compute Engine」頁面,點選左選單中的「執行個體群組」。

- 按一下「建立執行個體群組」。選取「New managed instance group (stateless)」(新增代管執行個體群組 (無狀態))。

- 設定下方的值,其他屬性均保留預設值:

屬性 | 值 (按照指示輸入值或選取選項) |

名稱 | lb-backend-example |

位置 | 單一可用區 |

區域 | us-east1 |

可用區 | us-east1-b |

執行個體範本 | lb-backend-template |

自動調度資源 | 不啟用自動調度資源功能 |

執行個體數量 | 1 |

- 點選「建立」。

將具名通訊埠新增至執行個體群組

為執行個體群組定義一個 HTTP 服務,並將通訊埠名稱對應至相關通訊埠。負載平衡服務會將流量轉送至該具名通訊埠。

gcloud compute instance-groups set-named-ports lb-backend-example \

--named-ports http:80 \

--zone us-east1-b

5. 設定 HTTP 負載平衡器

設定 HTTP 負載平衡器,將流量傳送至後端 lb-backend-example:

開始設定

- 前往 Cloud 控制台,依序點選「導覽選單」圖示 (

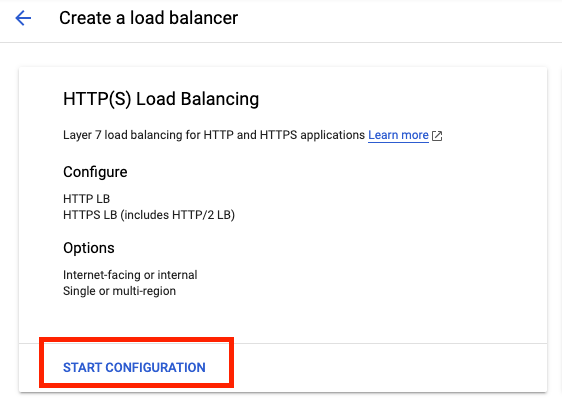

) >「網路服務」>「負載平衡」>「建立負載平衡器」。

) >「網路服務」>「負載平衡」>「建立負載平衡器」。 - 在「HTTP(S) 負載平衡」下方,按一下「開始設定」。

- 選取「From Internet to my VMs」(從網際網路到我的 VM) 和「Classic HTTP(S) Load Balancer」(傳統版 HTTP(S) 負載平衡器),然後按一下「Continue」(繼續)。

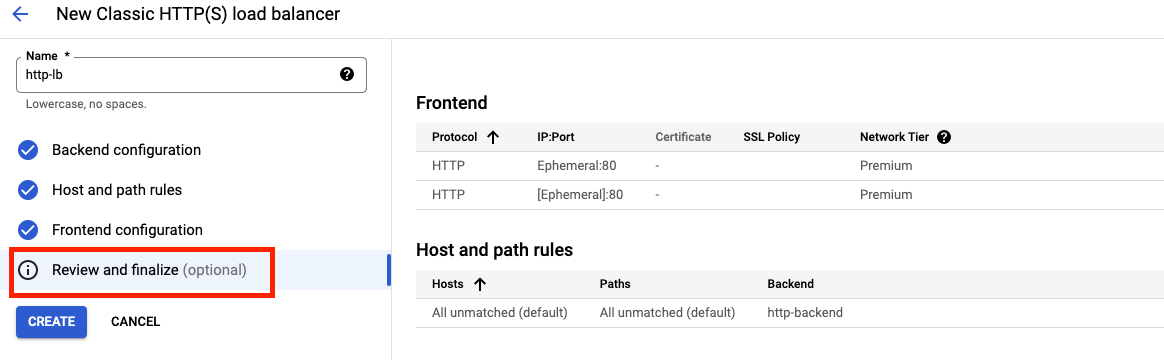

- 將「Name」(名稱) 設為 http-lb。

設定後端

後端服務會將傳入流量導向至一或多個連接的後端。每個後端都含有執行個體群組,以及其他負載能力中繼資料。

- 點選「後端設定」。

- 在「後端服務和後端值區」部分,點選「建立後端服務」。

- 設定下方的值,其他屬性均保留預設值:

屬性 | 值 (依指示選取選項) |

名稱 | http-backend |

通訊協定 | HTTP |

具名通訊埠 | htp |

執行個體群組 | lb-backend-example |

通訊埠編號 | 80 |

- 按一下 [完成]。

- 點選「新增後端」。

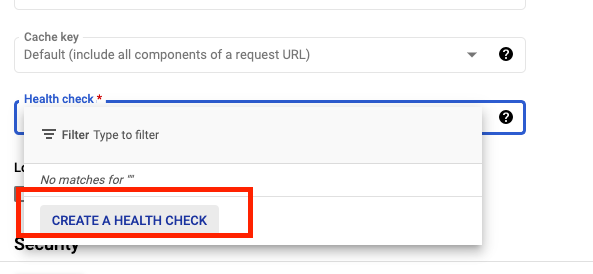

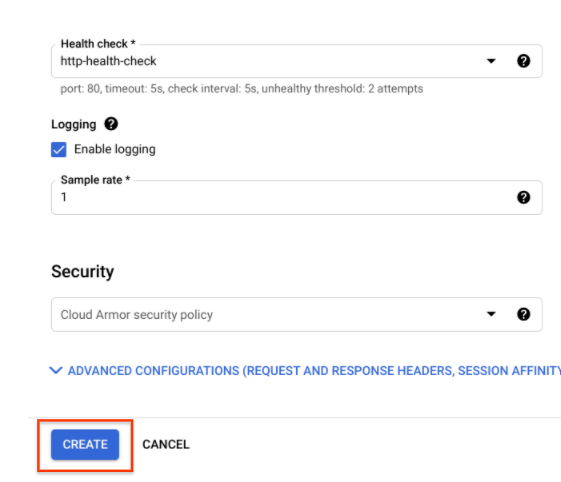

- 在「健康狀態檢查」部分,選取「建立健康狀態檢查」。

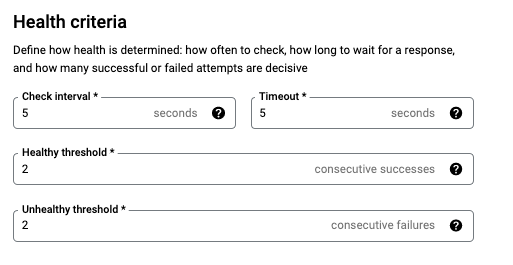

- 設定下方的值,其他屬性均保留預設值:

屬性 | 值 (依指示選取選項) |

名稱 | http-health-check |

通訊協定 | TCP |

通訊埠 | 80 |

- 按一下 [儲存]。

- 勾選「啟用記錄功能」方塊。

- 將「取樣率」設為 1:

- 點選「建立」即可建立後端服務。

設定前端

主機與路徑規則會決定流量的導向方式。舉例來說,您可以將影片流量導向至其中一個後端,並將靜態內容流量導向至另一個後端。不過,您不會在本研究室中設定主機和路徑規則。

- 點選「前端設定」。

- 指定下方的值,其他屬性均保留預設值:

屬性 | 值 (按照指示輸入值或選取選項) |

通訊協定 | HTTP |

IP 版本 | IPv4 |

IP 位址 | 臨時 |

通訊埠 | 80 |

- 按一下 [完成]。

檢查並建立 HTTP 負載平衡器

- 點選「檢查並完成」。

- 檢查「後端服務」和「前端」。

- 點選「建立」。

- 等待負載平衡器建立完成。

- 按一下負載平衡器的名稱 (http-lb)。

- 記下負載平衡器的 IPv4 位址,以便在下一項工作中使用。我們將其稱為 [LB_IP_v4]。

6. 測試 HTTP 負載平衡器

為後端建立 HTTP 負載平衡器後,接著確認流量是否轉送至後端服務。在瀏覽器中開啟新分頁並前往 http://[LB_IP_v4],測試能否透過 IPv4 存取 HTTP 負載平衡器。請務必將負載平衡器的 IPv4 位址換成 [LB_IP_v4]。

7. 建立及部署 reCAPTCHA 工作階段符記和驗證頁面網站金鑰

適用於網路應用程式防火牆和 Google Cloud Armor 整合作業的 reCAPTCHA Enterprise 提供下列功能:reCAPTCHA 驗證頁面、reCAPTCHA 動作權杖和 reCAPTCHA 工作階段權杖。在本程式碼研究室中,我們將實作 reCAPTCHA 工作階段符記網站金鑰和 reCAPTCHA WAF 驗證頁面網站。

建立 reCAPTCHA 工作階段權杖和 WAF 驗證頁面網站金鑰

建立工作階段權杖網站金鑰和驗證頁面網站金鑰前,請先確認您已啟用 reCAPTCHA Enterprise API,如開頭的「啟用 API」一節所述。

評估完成後,reCAPTCHA JavaScript 會在使用者瀏覽器中,將 reCAPTCHA 工作階段權杖設為 Cookie。只要 reCAPTCHA JavaScript 保持啟用狀態,使用者的瀏覽器就會附加 Cookie 並重新整理 Cookie。

- 建立 reCAPTCHA 工作階段權杖網站金鑰,並為該金鑰啟用 WAF 功能。我們也會將網路應用程式防火牆服務設為 Cloud Armor,以啟用 Cloud Armor 整合服務。

gcloud recaptcha keys create --display-name=test-key-name \ --web --allow-all-domains --integration-type=score --testing-score=0.5 \ --waf-feature=session-token --waf-service=ca

- 上述指令的輸出內容會顯示建立的金鑰。請記下這項資訊,我們會在下一個步驟中將其新增至網站。

- 建立 reCAPTCHA WAF 驗證頁面網站金鑰,並為該金鑰啟用 WAF 功能。您可以透過 reCAPTCHA 驗證頁面功能,將傳入的要求重新導向至 reCAPTCHA Enterprise,判斷每項要求是否可能為詐欺或正當行為。稍後我們會將這組金鑰與 Cloud Armor 安全性政策建立關聯,啟用手動驗證。我們會在後續步驟中將這個金鑰稱為 CHALLENGE-PAGE-KEY。

gcloud recaptcha keys create --display-name=challenge-page-key \ --web --allow-all-domains --integration-type=INVISIBLE \ --waf-feature=challenge-page --waf-service=ca

- 依序前往「導覽選單」 (

) >「安全性」 >「reCAPTCHA Enterprise」。您應該會在「Enterprise 金鑰」下方看到您建立的金鑰 -

) >「安全性」 >「reCAPTCHA Enterprise」。您應該會在「Enterprise 金鑰」下方看到您建立的金鑰 -

導入 reCAPTCHA 工作階段權杖網站金鑰

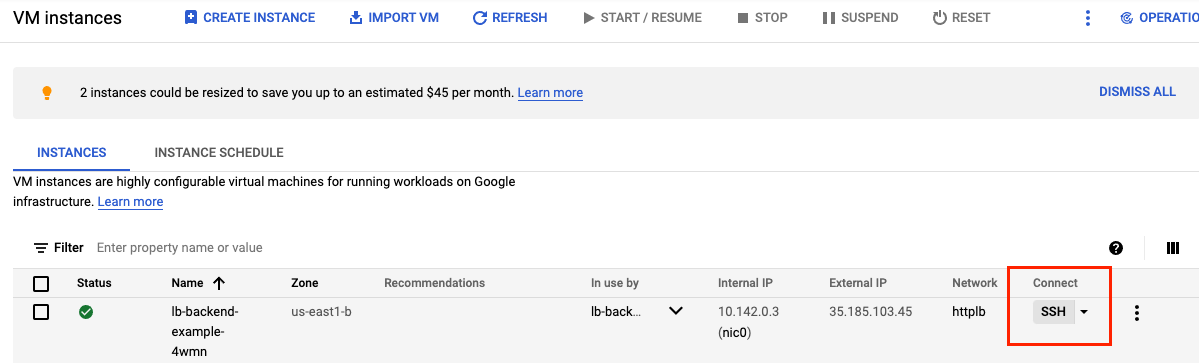

- 依序前往「導覽選單」 (

) >「Compute Engine」 >「VM 執行個體」。在執行個體群組中找到 VM,然後透過 SSH 連線至該 VM。

) >「Compute Engine」 >「VM 執行個體」。在執行個體群組中找到 VM,然後透過 SSH 連線至該 VM。

- 前往網頁伺服器根目錄,並將使用者變更為根目錄 -

@lb-backend-example-4wmn:~$ cd /var/www/html/ @lb-backend-example-4wmn:/var/www/html$ sudo su

- 更新登陸頁面的 index.html 頁面,並嵌入 reCAPTCHA 工作階段符記網站金鑰。工作階段符記網站金鑰會設定在到達網頁的 head 區段,如下所示:

<script src="https://www.google.com/recaptcha/enterprise.js?render=<REPLACE_TOKEN_HERE>&waf=session" async defer></script>

請務必先替換權杖,再更新 index.html 檔案,如下所示:

root@lb-backend-example-4wmn:/var/www/html# echo '<!doctype html><html><head><title>ReCAPTCHA Session Token</title><script src="https://www.google.com/recaptcha/enterprise.js?render=<REPLACE_TOKEN_HERE>&waf=session" async defer></script></head><body><h1>Main Page</h1><p><a href="/good-score.html">Visit allowed link</a></p><p><a href="/bad-score.html">Visit blocked link</a></p><p><a href="/median-score.html">Visit redirect link</a></p></body></html>' > index.html

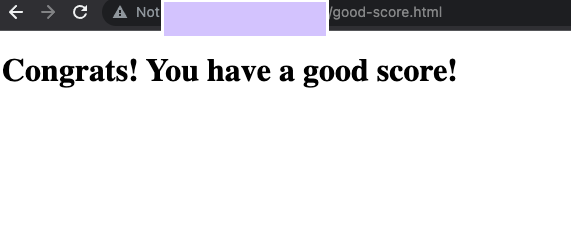

- 建立另外三個範例網頁,測試機器人管理政策:

- good-score.html

root@lb-backend-example-4wmn:/var/www/html# echo '<!DOCTYPE html><html><head><meta http-equiv="Content-Type" content="text/html; charset=windows-1252"></head><body><h1>Congrats! You have a good score!!</h1></body></html>' > good-score.html

- bad-score.html

root@lb-backend-example-4wmn:/var/www/html# echo '<!DOCTYPE html><html><head><meta http-equiv="Content-Type" content="text/html; charset=windows-1252"></head><body><h1>Sorry, You have a bad score!</h1></body></html>' > bad-score.html

- median-score.html

root@lb-backend-example-4wmn:/var/www/html# echo '<!DOCTYPE html><html><head><meta http-equiv="Content-Type" content="text/html; charset=windows-1252"></head><body><h1>You have a median score that we need a second verification.</h1></body></html>' > median-score.html

- 在瀏覽器中開啟所有網頁,確認可以存取。請務必將負載平衡器的 IPv4 位址換成 [LB_IP_v4]。

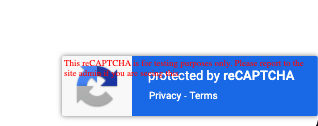

- 開啟 http://[LB_IP_v4]/index.html。當您在網頁右下角看到「這個網站採用 reCAPTCHA 保護機制」時,表示 reCAPTCHA 實作作業運作正常 -

- 點選每個連結。

- 確認你可以存取所有網頁。

8. 為機器人管理功能建立 Cloud Armor 安全性政策規則

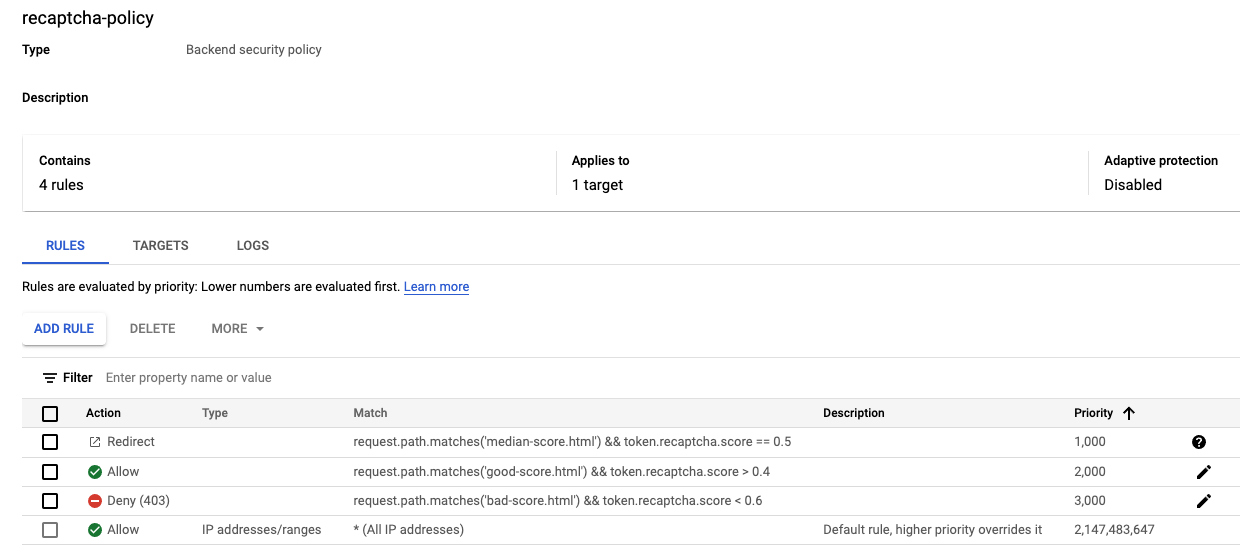

在本節中,您將使用 Cloud Armor 機器人管理規則,根據 reCAPTCHA 分數允許、拒絕及重新導向要求。請注意,您在建立工作階段權杖網站金鑰時,將測試分數設為 0.5。

- 在 Cloud Shell 中(如需如何使用 Cloud Shell 的說明,請參閱「設定和需求條件」一節中的「啟動 Cloud Shell」),透過 gcloud 建立安全性政策:

gcloud compute security-policies create recaptcha-policy \

--description "policy for bot management"

- 如要使用 reCAPTCHA Enterprise 手動驗證,區分人為和自動化用戶端,請將為手動驗證建立的 reCAPTCHA WAF 驗證網站金鑰,與安全性政策建立關聯。將「CHALLENGE-PAGE-KEY」替換為我們建立的金鑰 -

gcloud compute security-policies update recaptcha-policy \ --recaptcha-redirect-site-key "CHALLENGE-PAGE-KEY"

- 新增機器人管理規則,允許網址路徑符合 good-score.html 且分數大於 0.4 的流量。

gcloud compute security-policies rules create 2000 \

--security-policy recaptcha-policy\

--expression "request.path.matches('good-score.html') && token.recaptcha_session.score > 0.4"\

--action allow

- 如果網址路徑符合 bad-score.html,且分數低於 0.6,請新增機器人管理規則來拒絕流量。

gcloud compute security-policies rules create 3000 \

--security-policy recaptcha-policy\

--expression "request.path.matches('bad-score.html') && token.recaptcha_session.score < 0.6"\

--action "deny-403"

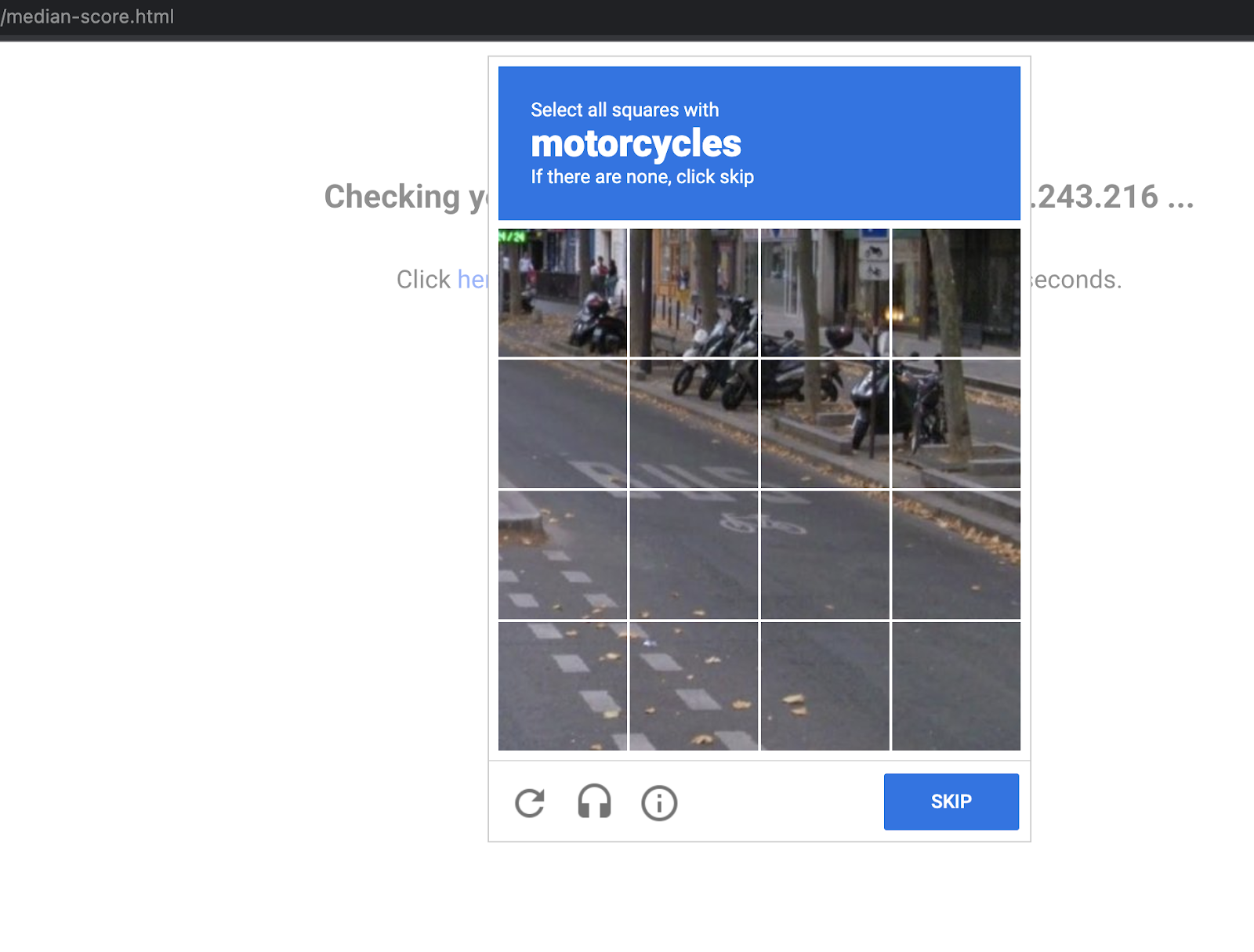

- 新增機器人管理規則,如果網址路徑符合 median-score.html,且分數等於 0.5,則將流量重新導向至 Google reCAPTCHA

gcloud compute security-policies rules create 1000 \

--security-policy recaptcha-policy\

--expression "request.path.matches('median-score.html') && token.recaptcha_session.score == 0.5"\

--action redirect \

--redirect-type google-recaptcha

- 將安全性政策附加至後端服務 http-backend:

gcloud compute backend-services update http-backend \

--security-policy recaptcha-policy –-global

- 前往控制台,依序點選「導覽選單」 >「網路安全性」 >「Cloud Armor」。

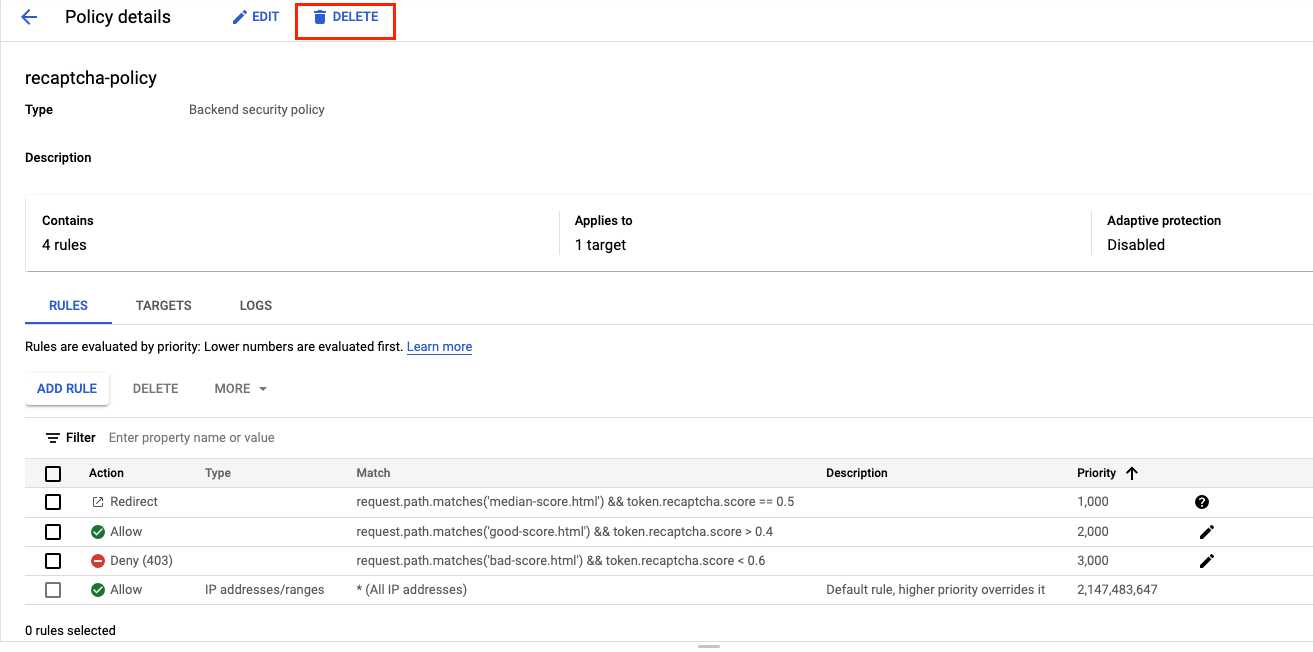

- 按一下 recaptcha-policy。政策應如下所示:

9. 使用 Cloud Armor 驗證機器人管理功能

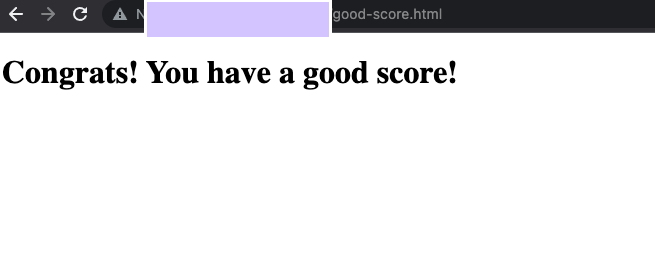

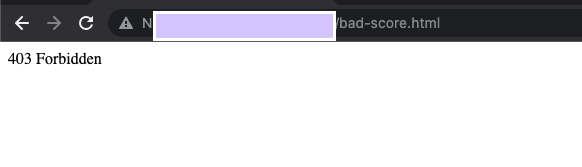

- 開啟瀏覽器並輸入網址 http://[LB_IP_v4]/index.html。前往「Visit allow link」(前往允許連結)。您應該可以透過以下方式通過驗證:

- 以無痕模式開啟新視窗,確保我們有新的工作階段。輸入網址 http://[LB_IP_v4]/index.html,然後前往「Visit blocked link」(造訪遭封鎖的連結)。您應該會收到 HTTP 403 錯誤 -

- 以無痕模式開啟新視窗,確保我們有新的工作階段。輸入網址 http://[LB_IP_v4]/index.html,然後前往「Visit redirect link」(造訪重新導向連結)。您應該會看到系統將您重新導向至 Google reCAPTCHA 和手動驗證頁面,如下所示:

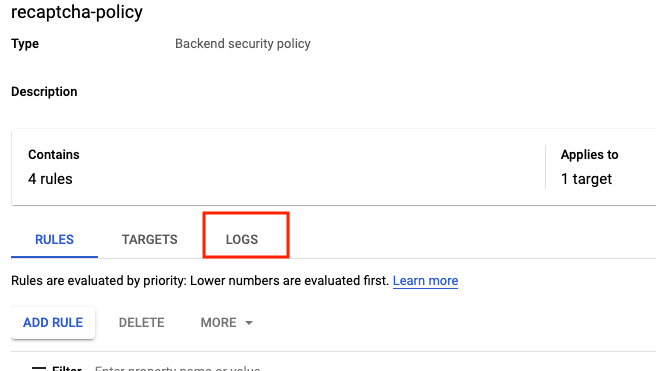

驗證 Cloud Armor 記錄

查看安全性政策記錄檔,確認機器人管理功能是否正常運作。

- 在控制台中,依序前往「導覽選單」>「網路安全性」>「Cloud Armor」。

- 按一下「recaptcha-policy」。

- 按一下「Logs」(記錄檔)。

- 點選「查看政策記錄檔」。

- 以下是 MQL(監控查詢語言) 查詢,您可以複製並貼到查詢編輯器中:

resource.type:(http_load_balancer) AND jsonPayload.enforcedSecurityPolicy.name:(recaptcha-policy)

- 現在點選「執行查詢」。

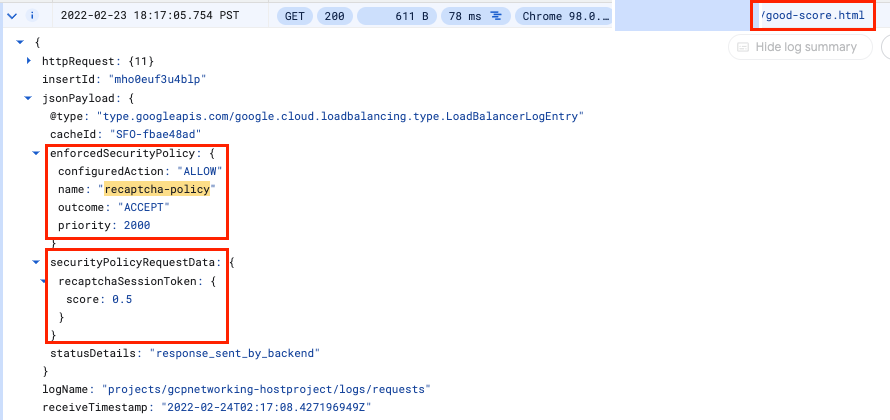

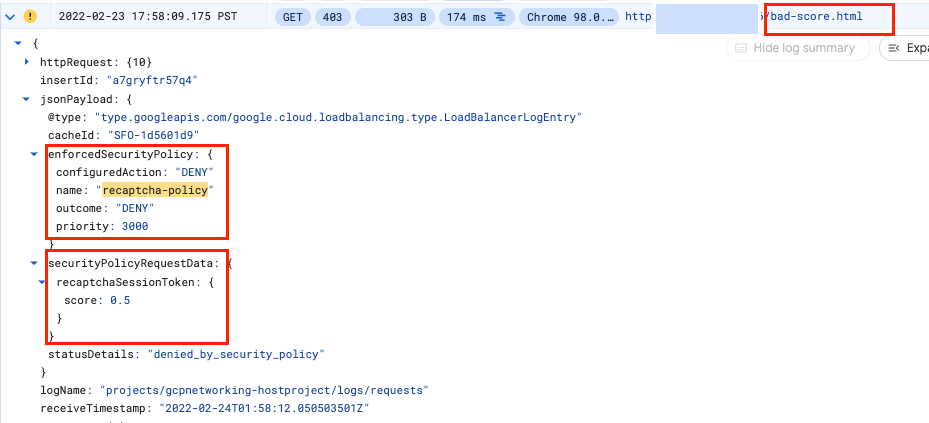

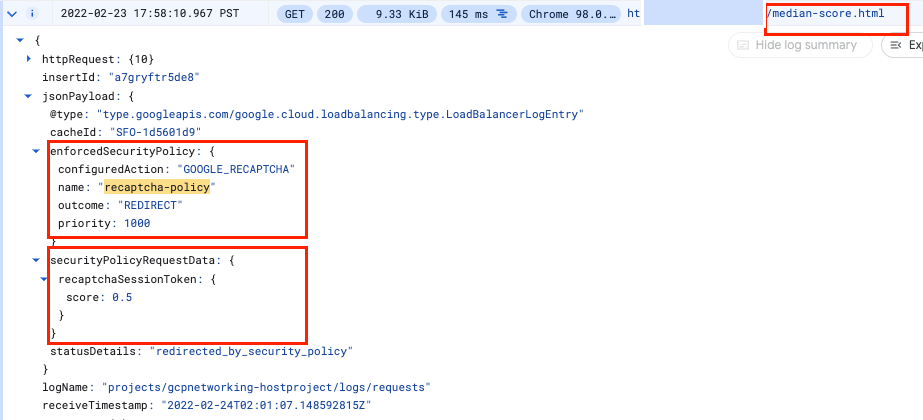

- 在「查詢結果」中找出要求為 http://[LB_IP_v4]/good-score.html 的記錄項目。展開 jsonPayload。展開 enforcedSecurityPolicy。

- 針對 http://[LB_IP_v4]/bad-score.html 和 http://[LB_IP_v4]/median-score.html 重複相同步驟

請注意,configuredAction 已設為 ALLOW、DENY 或 GOOGLE_RECAPTCHA,名稱為 recaptcha-policy。

恭喜!您已完成本實驗室,瞭解如何使用 Cloud Armor 管理機器人

©2020 Google LLC 保留所有權利。Google 和 Google 標誌是 Google LLC 的商標,所有其他公司和產品的名稱可能為其相關公司的商標。

10. 實驗室清理

- 依序前往「Network Security」>>「Cloud Armor」>>「%POLICY NAME%」,然後選取「delete」-

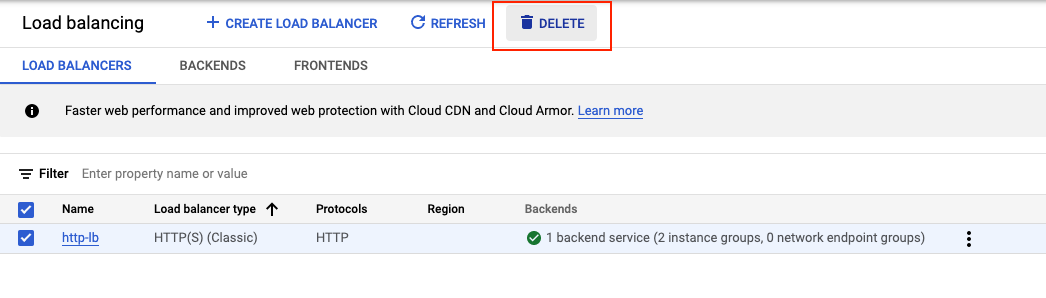

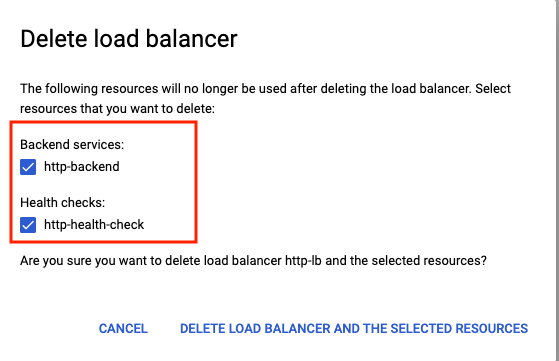

- 依序前往「網路」>>「網路服務」>>「負載平衡」。選取您建立的負載平衡器,然後按一下「刪除」。

選取要刪除的後端服務和健康狀態檢查,做為額外資源 -

- 依序前往「導覽選單」 (

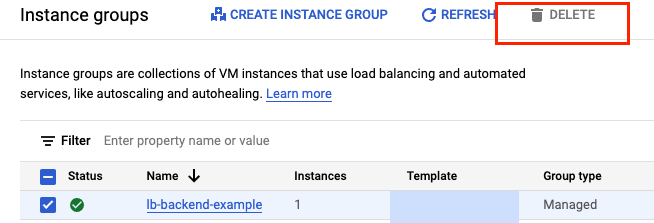

) >「Compute Engine」 >「執行個體群組」。選取代管執行個體群組,然後按一下「刪除」-

) >「Compute Engine」 >「執行個體群組」。選取代管執行個體群組,然後按一下「刪除」-

在文字方塊中輸入「delete」,確認刪除湖泊。

等待代管執行個體群組刪除完成。這也會刪除群組中的執行個體。您必須先刪除執行個體群組,才能刪除範本。

- 前往左側窗格中的「Instance templates」。選取執行個體範本,然後按一下「刪除」。

- 依序點選「導覽選單」 (

) >「虛擬私有雲網路」 >「防火牆」。選取 default-allow-health-check 和 allow-ssh 規則,然後按一下「刪除」。

) >「虛擬私有雲網路」 >「防火牆」。選取 default-allow-health-check 和 allow-ssh 規則,然後按一下「刪除」。 - 依序前往「導覽選單」 (

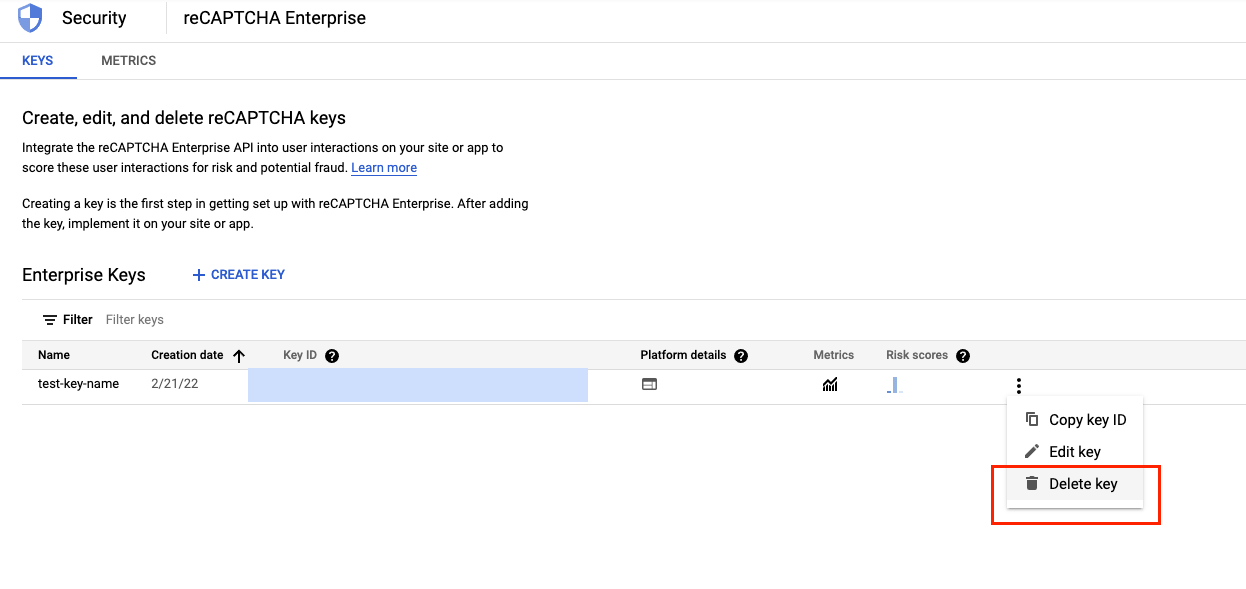

) >「安全性」 >「reCAPTCHA Enterprise」。選取我們建立的金鑰並刪除。在文字方塊中輸入「DELETE」,確認刪除湖泊。

) >「安全性」 >「reCAPTCHA Enterprise」。選取我們建立的金鑰並刪除。在文字方塊中輸入「DELETE」,確認刪除湖泊。

11. 恭喜!

您已成功使用 Cloud Armor 實作機器人管理功能。您設定了 HTTP 負載平衡器,然後,您在網頁上建立並實作 reCAPTCHA 工作階段符記網站金鑰。您也學會建立驗證頁面網站金鑰。您已設定 Cloud Armor 機器人管理政策,並驗證政策如何根據規則處理要求。您成功探索安全性政策記錄檔,識別流量獲允許、遭封鎖或重新導向的原因。

涵蓋內容

- 如何設定執行個體範本及建立代管執行個體群組。

- 如何設定 HTTP 負載平衡器。

- 如何建立 Cloud Armor 機器人管理政策。

- 如何建立及實作 reCAPTCHA 工作階段符記網站金鑰。

- 如何建立及導入 reCAPTCHA 驗證頁面網站金鑰。

- 如何驗證機器人管理政策是否正常運作。

後續步驟

- 請嘗試設定 reCAPTCHA 動作權杖。