1. Introducción

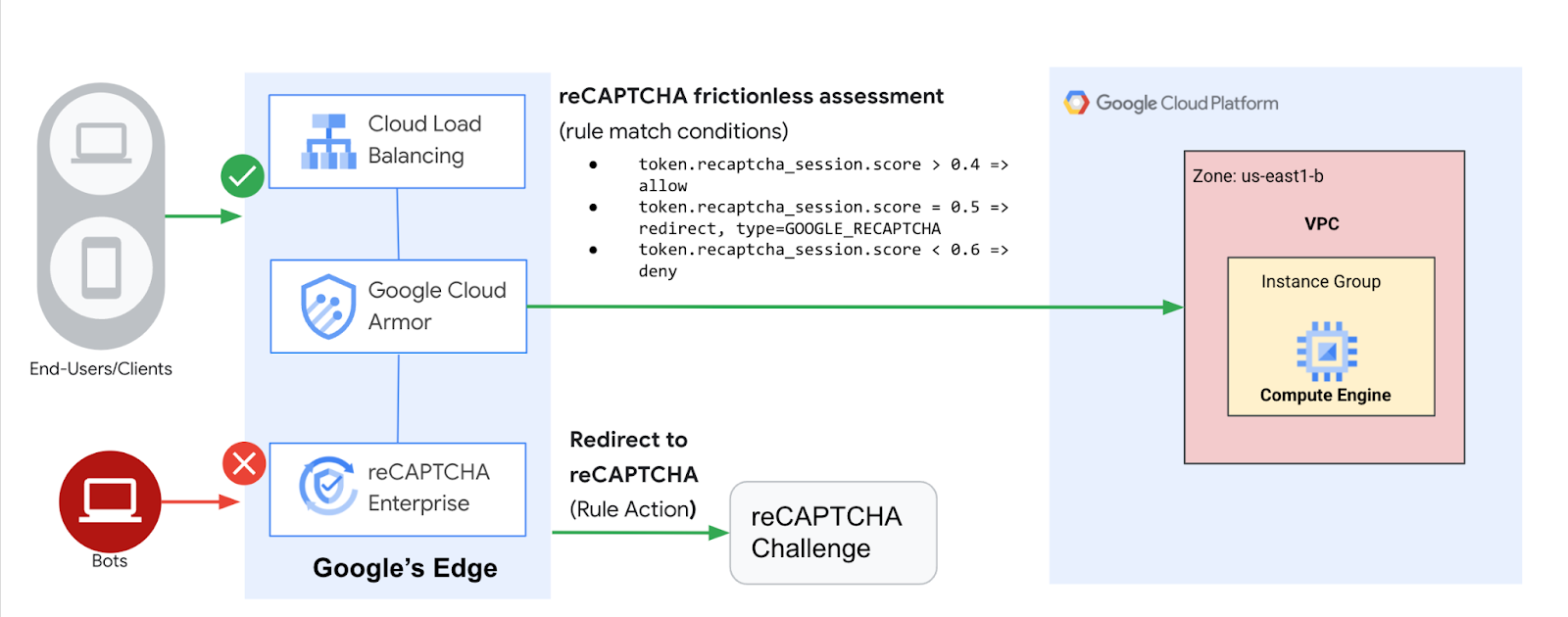

El balanceo de cargas HTTP(S) de Google Cloud se implementa en el perímetro de la red de Google, en los puntos de presencia (PoP) de Google de todo el mundo. El tráfico de usuario dirigido a un balanceador de cargas HTTP(S) ingresa al POP que se encuentra más cerca del usuario. Luego, su carga se balancea a través de la red global de Google al backend más cercano que cuente con capacidad disponible suficiente.

Cloud Armor es el sistema de detección de firewall de aplicación web (WAF) y denegación de servicio distribuido de Google. Cloud Armor está estrechamente vinculado al balanceador de cargas HTTP de Google Cloud y protege las aplicaciones de los clientes de Google Cloud de los ataques desde Internet. reCAPTCHA Enterprise es un servicio que protege tu sitio contra el spam y el abuso, y se basa en la API de reCAPTCHA existente, que utiliza técnicas avanzadas de análisis de riesgos para distinguir entre humanos y bots. La administración de bots de Cloud Armor proporciona una solución integral que incorpora la detección y la puntuación de bots de reCAPTCHA Enterprise con la aplicación de Cloud Armor en el perímetro de la red para proteger las aplicaciones downstream.

En este lab, configurarás un balanceador de cargas HTTP con un backend, como se muestra en el siguiente diagrama. Luego, aprenderás a configurar una clave de sitio del token de sesión de reCAPTCHA y a incorporarla en tu sitio web. También aprenderás a configurar el redireccionamiento al desafío manual de reCAPTCHA Enterprise. Luego, configuraremos una política de administración de bots de Cloud Armor para mostrar cómo la detección de bots protege tu aplicación del tráfico malicioso de bots.

Qué aprenderás

- Cómo configurar un balanceador de cargas HTTP con verificaciones de estado adecuadas

- Cómo crear una clave de sitio de página de desafío del WAF de reCAPTCHA y asociarla a una política de seguridad de Cloud Armor

- Cómo crear una clave de sitio del token de sesión de reCAPTCHA y, luego, instalarla en tus páginas web

- Cómo crear una política de administración de bots de Cloud Armor

- Cómo validar que la política de administración de bots esté manejando el tráfico en función de las reglas configuradas

Requisitos

- Conocimientos básicos de redes y HTTP

- Conocimiento básico de la línea de comandos de Unix/Linux

2. Configuración y requisitos

Configuración del entorno de autoaprendizaje

- Accede a Google Cloud Console y crea un proyecto nuevo o reutiliza uno existente. Si aún no tienes una cuenta de Gmail o de Google Workspace, debes crear una.

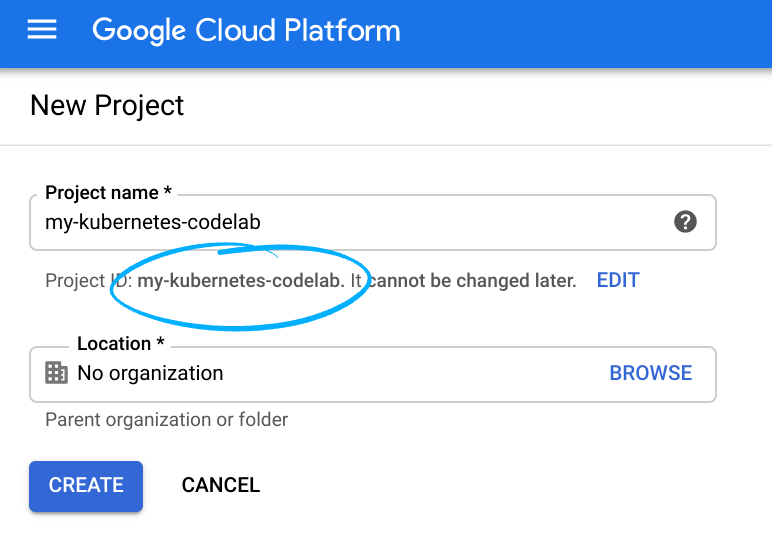

- El Nombre del proyecto es el nombre visible de los participantes de este proyecto. Es una string de caracteres que no se utiliza en las API de Google y se puede actualizar en cualquier momento.

- El ID del proyecto debe ser único en todos los proyectos de Google Cloud y es inmutable (no se puede cambiar después de configurarlo). Cloud Console genera automáticamente una string única, que, por lo general, no importa cuál sea. En la mayoría de los codelabs, debes hacer referencia al ID del proyecto (suele ser

PROJECT_ID). Por lo tanto, si no te gusta, genera otro aleatorio o prueba con uno propio y comprueba si está disponible. Después de crear el proyecto, este ID se “congela” y no se puede cambiar. - Además, hay un tercer valor, el Número de proyecto, que usan algunas API. Obtén más información sobre estos tres valores en la documentación.

- A continuación, deberás habilitar la facturación en Cloud Console para usar las API o los recursos de Cloud. Ejecutar este codelab no debería costar mucho, tal vez nada. Si quieres cerrar los recursos para no se te facture más allá de este instructivo, sigue las instrucciones de “limpieza” que se encuentran al final del codelab. Los usuarios nuevos de Google Cloud son aptos para participar en el programa Prueba gratuita de USD 300.

Inicia Cloud Shell

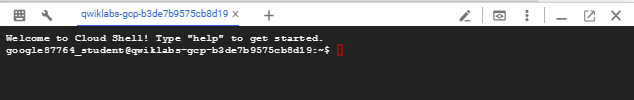

Si bien Google Cloud y Spanner se pueden operar de manera remota desde tu laptop, en este codelab usarás Google Cloud Shell, un entorno de línea de comandos que se ejecuta en la nube.

En GCP Console, haga clic en el ícono de Cloud Shell en la barra de herramientas superior derecha:

El aprovisionamiento y la conexión al entorno deberían tomar solo unos minutos. Cuando termine el proceso, debería ver algo como lo siguiente:

Esta máquina virtual está cargada con todas las herramientas de desarrollo que necesitarás. Ofrece un directorio principal persistente de 5 GB y se ejecuta en Google Cloud, lo que permite mejorar considerablemente el rendimiento de la red y la autenticación. Puedes realizar todo tu trabajo en este lab usando simplemente un navegador.

Antes de comenzar

En Cloud Shell, asegúrate de que tu ID del proyecto esté configurado.

gcloud config list project gcloud config set project [YOUR-PROJECT-NAME] PROJECT_ID=[YOUR-PROJECT-NAME] echo $PROJECT_ID

Habilita las APIs

Habilita todos los servicios necesarios

gcloud services enable compute.googleapis.com gcloud services enable logging.googleapis.com gcloud services enable monitoring.googleapis.com gcloud services enable recaptchaenterprise.googleapis.com

3. Configura reglas de firewall para permitir el tráfico HTTP y SSH a los backends

Configura reglas de firewall para permitir el tráfico HTTP a los backends desde las verificaciones de estado de Google Cloud y el balanceador de cargas. Además, configura una regla de firewall para permitir el acceso SSH a las instancias.

Usaremos la red de VPC predeterminada creada en tu proyecto. Crea una regla de firewall para permitir el tráfico HTTP a los backends. Las verificaciones de estado determinan qué instancias de un balanceador de cargas pueden recibir conexiones nuevas. En el balanceo de cargas HTTP, los sondeos de verificación de estado de tus instancias de balanceo de cargas provienen de las direcciones dentro de los rangos 130.211.0.0/22 y 35.191.0.0/16. Tus reglas de firewall de VPC deben permitir esas conexiones. Además, los balanceadores de cargas se comunican con el backend en el mismo rango de IP.

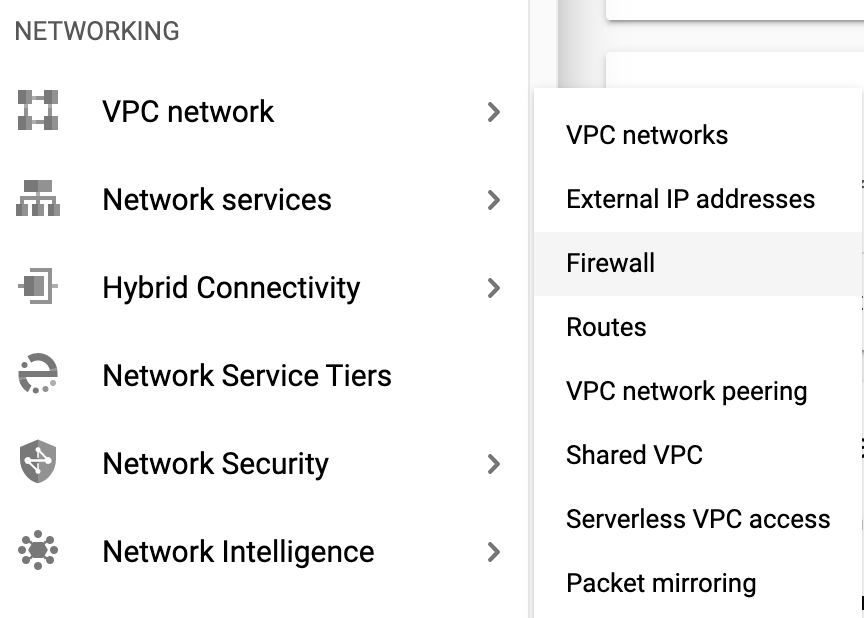

- En la consola de Cloud, navega al menú de navegación (

) > Red de VPC > Firewall.

) > Red de VPC > Firewall.

- Observa las reglas de firewall existentes de ICMP, internas, RDP y SSH.Cada proyecto de Google Cloud comienza con la red predeterminada y estas reglas de firewall.

- Haz clic en Crear regla de firewall.

- Establece los siguientes valores y deja el resto con la configuración predeterminada:

Propiedad | Valor (escribe el valor o selecciona la opción como se especifica) |

Nombre | default-allow-health-check |

Red | default |

Destinos | Etiquetas de destino especificadas |

Etiquetas de destino | allow-health-check |

Filtro de origen | Rangos de IP |

Rangos de IP de origen | 130.211.0.0/22, 35.191.0.0/16 |

Protocolos y puertos | Protocolos y puertos especificados; marca tcp Escribe 80 para el número de puerto |

- Haz clic en Crear.

Como alternativa, puedes usar la línea de comandos de gcloud. A continuación, se muestra el comando:

gcloud compute firewall-rules create default-allow-health-check --direction=INGRESS --priority=1000 --network=default --action=ALLOW --rules=tcp:80 --source-ranges=130.211.0.0/22,35.191.0.0/16 --target-tags=allow-health-check

- De manera similar, crea una regla de firewall para permitir el acceso SSH a las instancias:

gcloud compute firewall-rules create allow-ssh --direction=INGRESS --priority=1000 --network=default --action=ALLOW --rules=tcp:22 --source-ranges=0.0.0.0/0 --target-tags=allow-health-check

4. Configura las plantillas de instancias y crea los grupos de instancias

Un grupo de instancias administrado usa una plantilla de instancias para crear un grupo de instancias idénticas. Úsalas para crear los backends del balanceador de cargas HTTP.

Configura las plantillas de instancias

Una plantilla de instancias es un recurso que puedes usar para crear instancias de VM y grupos de instancias administrados. Las plantillas de instancias definen el tipo de máquina, la imagen de disco de arranque, la subred, las etiquetas y otras propiedades de las instancias. Crea una plantilla de instancias como se indica a continuación.

- En la consola de Cloud, ve al menú de navegación (

) > Compute Engine > Plantillas de instancias y, luego, haz clic en Crear plantilla de instancias.

) > Compute Engine > Plantillas de instancias y, luego, haz clic en Crear plantilla de instancias. - En Nombre, escribe lb-backend-template.

- En Serie, selecciona N1.

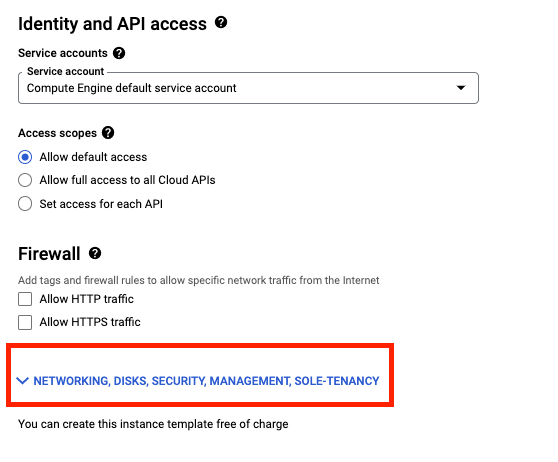

- Haz clic en Herramientas de redes, Discos, Seguridad, Administración , Usuario único.

- Ve a la sección Administración y, luego, inserta la siguiente secuencia de comandos en el campo Secuencia de comandos de inicio.

#! /bin/bash sudo apt-get update sudo apt-get install apache2 -y sudo a2ensite default-ssl sudo a2enmod ssl sudo vm_hostname="$(curl -H "Metadata-Flavor:Google" \ http://169.254.169.254/computeMetadata/v1/instance/name)" sudo echo "Page served from: $vm_hostname" | \ tee /var/www/html/index.html

- Haz clic en la pestaña Herramientas de redes y agrega las siguientes etiquetas de red: allow-health-check

- Establece los siguientes valores y deja el resto con la configuración predeterminada:

Propiedad | Valor (escribe el valor o selecciona la opción como se especifica) |

Red (en Interfaces de red) | predeterminado |

Subred (en Interfaces de red) | default (us-east1) |

Etiquetas de red | allow-health-check |

- Haz clic en Crear.

- Espera a que se cree la plantilla de instancias.

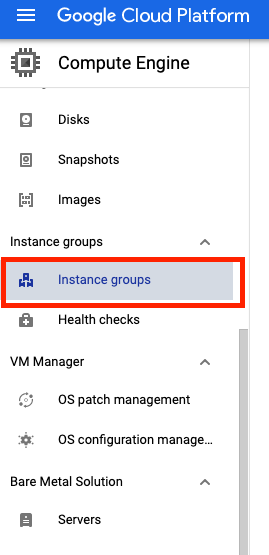

Crea el grupo de instancias administrado

- En la página de Compute Engine, haz clic en Grupos de instancias en el menú de la izquierda.

- Haga clic en Crear grupo de instancias. Selecciona Nuevo grupo de instancias administrado (sin estado).

- Establece los siguientes valores y deja el resto con la configuración predeterminada:

Propiedad | Valor (escribe el valor o selecciona la opción como se especifica) |

Nombre | lb-backend-example |

Ubicación | Zona única |

Región | us-east1 |

Zone | us-east1-b |

Plantilla de instancias | lb-backend-template |

Ajuste de escala automático | Sin ajuste de escala automático |

Cantidad de instancias | 1 |

- Haz clic en Crear.

Agrega un puerto con nombre al grupo de instancias

En tu grupo de instancias, define un servicio HTTP y asigna un nombre de puerto al puerto pertinente. El servicio de balanceo de cargas reenvía el tráfico al puerto especificado.

gcloud compute instance-groups set-named-ports lb-backend-example \

--named-ports http:80 \

--zone us-east1-b

5. Configura el balanceador de cargas HTTP

Configura el balanceador de cargas HTTP para enviar tráfico a tu backend lb-backend-example:

Inicie la configuración

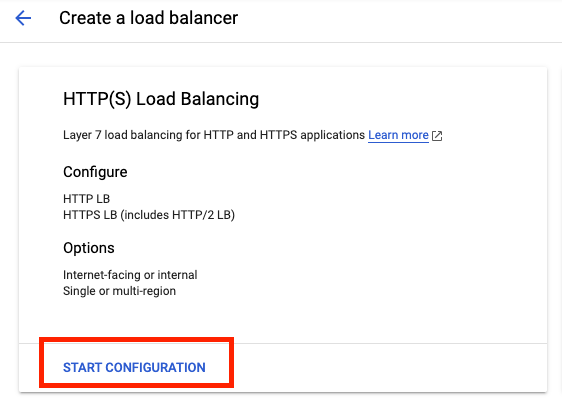

- En la consola de Cloud, haz clic en el menú de navegación (

) > Servicios de red > Balanceo de cargas y, luego, en Crear balanceador de cargas.

) > Servicios de red > Balanceo de cargas y, luego, en Crear balanceador de cargas. - En Balanceo de cargas HTTP(S), haz clic en Iniciar configuración.

- Selecciona De Internet a mis VMs, Balanceador de cargas HTTP(S) clásico y haz clic en Continuar.

- Configura el Nombre como http-lb.

Configure el backend

Los servicios de backend dirigen el tráfico entrante a uno o más backends adjuntos. Cada backend está compuesto por un grupo de instancias y metadatos con capacidad de entrega adicional.

- Haz clic en Configuración de backend.

- En Servicios y buckets de backend, haz clic en Crear un servicio de backend.

- Establece los siguientes valores y deja el resto con la configuración predeterminada:

Propiedad | Valor (selecciona la opción como se especifica) |

Nombre | http-backend |

Protocolo | HTTP |

Puerto con nombre | htp |

Grupo de instancias | lb-backend-example |

Números de puerto | 80 |

- Haz clic en Listo.

- Haz clic en Agregar backend.

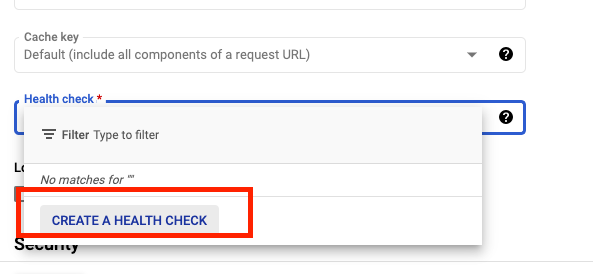

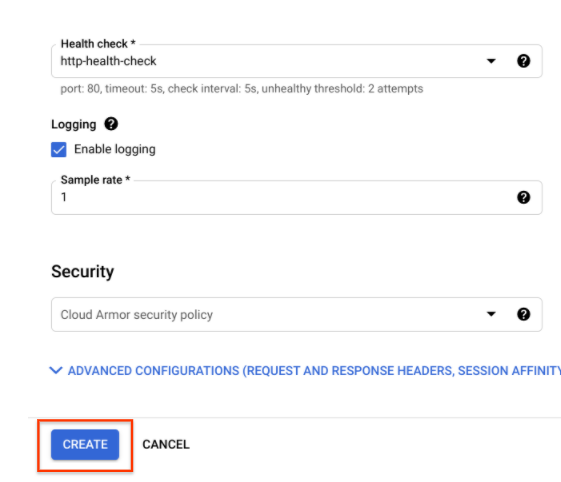

- En Verificación de estado, selecciona Crear una verificación de estado.

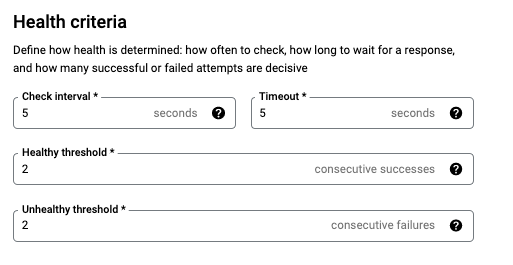

- Establece los siguientes valores y deja el resto con la configuración predeterminada:

Propiedad | Valor (selecciona la opción como se especifica) |

Nombre | http-health-check |

Protocolo | TCP |

Puerto | 80 |

- Haz clic en Guardar.

- Marca la casilla Habilitar registro.

- Configura la Tasa de muestreo en 1:

- Haz clic en Crear para crear el servicio de backend.

Configura el frontend

Las reglas de host y ruta de acceso determinan cómo se dirigirá tu tráfico. Por ejemplo, puedes dirigir el tráfico de video a un backend y el tráfico estático a otro. Sin embargo, no configuraremos dichas reglas en este lab.

- Haz clic en Configuración de frontend.

- Especifica los siguientes valores y deja el resto con la configuración predeterminada:

Propiedad | Valor (escribe el valor o selecciona la opción como se especifica) |

Protocolo | HTTP |

Versión de IP | IPv4 |

Dirección IP | Efímera |

Puerto | 80 |

- Haga clic en Listo.

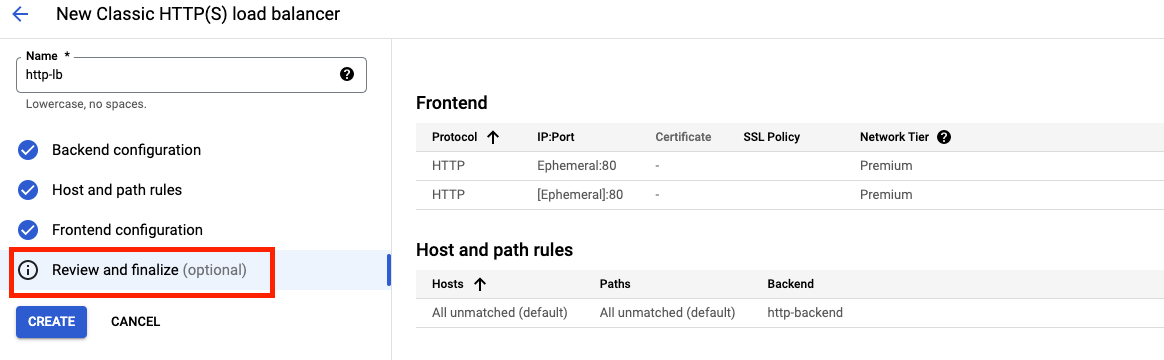

Revise y cree el balanceador de cargas HTTP

- Haz clic en Revisar y finalizar.

- Revisa los Servicios de backend y el Frontend.

- Haz clic en Crear.

- Espera a que se cree el balanceador de cargas.

- Haz clic en el nombre del balanceador de cargas (http-lb).

- Anota la dirección IPv4 del balanceador de cargas para la siguiente tarea. Nos referiremos a ella como [LB_IP_v4].

6. Prueba el balanceador de cargas HTTP

Ahora que creaste el balanceador de cargas HTTP para tus backends, verifica que el tráfico se desvíe al servicio de backend. Para probar el acceso de IPv4 al balanceador de cargas HTTP, abre una nueva pestaña en tu navegador y navega a http://[LB_IP_v4]. Asegúrate de reemplazar [LB_IP_v4] por la dirección IPv4 del balanceador de cargas.

7. Crea e implementa un token de sesión de reCAPTCHA y una clave de sitio de página de desafío

La integración de reCAPTCHA Enterprise para WAF y Google Cloud Armor ofrece las siguientes funciones: página de desafío de reCAPTCHA, tokens de acción de reCAPTCHA y tokens de sesión de reCAPTCHA. En este codelab, implementaremos la clave de sitio del token de sesión de reCAPTCHA y el sitio de la página de desafío del WAF de reCAPTCHA.

Crea un token de sesión de reCAPTCHA y una clave de sitio de página de desafío del WAF

Antes de crear la clave de sitio del token de sesión y la clave de sitio de la página de desafío, verifica que hayas habilitado la API de reCAPTCHA Enterprise como se indica en la sección "Habilita la API" al principio.

El JavaScript de reCAPTCHA establece un token de sesión de reCAPTCHA como una cookie en el navegador del usuario final después de la evaluación. El navegador del usuario final adjunta la cookie y la actualiza mientras el JavaScript de reCAPTCHA permanezca activo.

- Crea la clave de sitio del token de sesión de reCAPTCHA y habilita la función WAF para la clave. También estableceremos el servicio de WAF en Cloud Armor para habilitar la integración de Cloud Armor.

gcloud recaptcha keys create --display-name=test-key-name \ --web --allow-all-domains --integration-type=score --testing-score=0.5 \ --waf-feature=session-token --waf-service=ca

- El resultado del comando anterior te proporciona la clave creada. Toma nota de él, ya que lo agregaremos a tu sitio web en el siguiente paso.

- Crea la clave de sitio de la página de desafío del WAF de reCAPTCHA y habilita la función de WAF para la clave. Puedes usar la función de página de desafío de reCAPTCHA para redireccionar las solicitudes entrantes a reCAPTCHA Enterprise y determinar si cada solicitud es potencialmente fraudulenta o legítima. Más adelante, asociaremos esta clave con la política de seguridad de Cloud Armor para habilitar el desafío manual. En los pasos posteriores, nos referiremos a esta clave como CHALLENGE-PAGE-KEY.

gcloud recaptcha keys create --display-name=challenge-page-key \ --web --allow-all-domains --integration-type=INVISIBLE \ --waf-feature=challenge-page --waf-service=ca

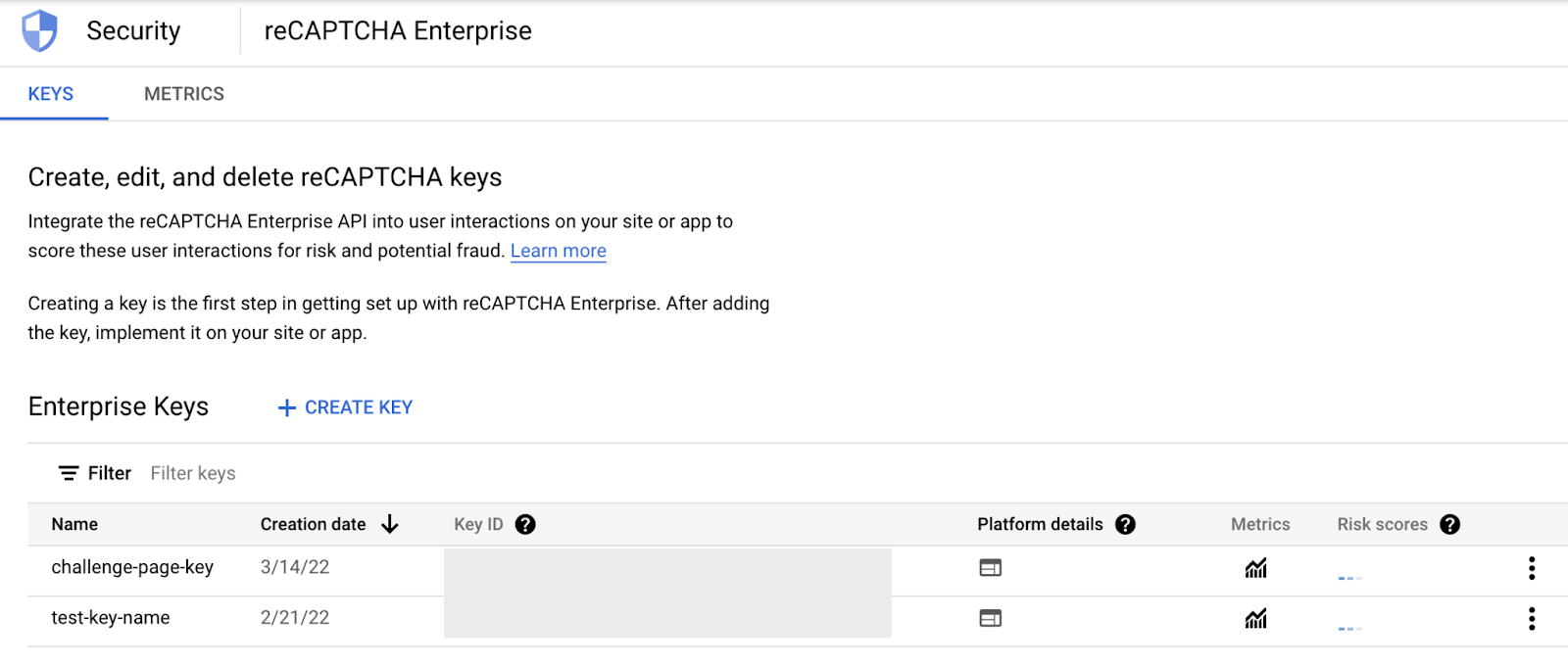

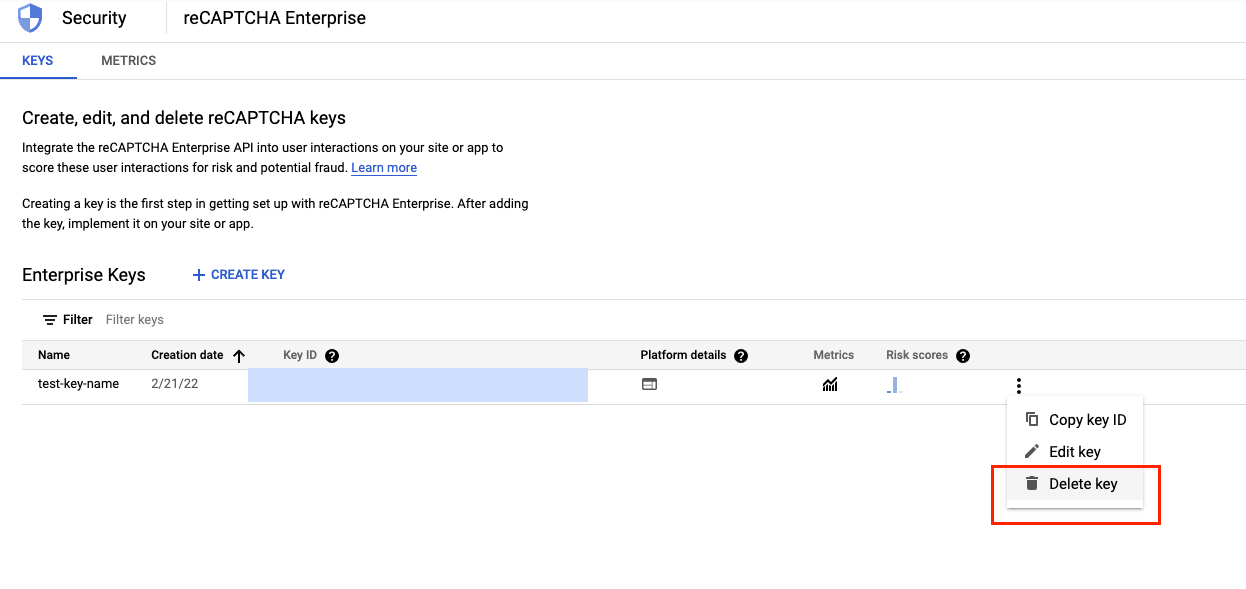

- Navega al menú de navegación (

) > Seguridad > reCAPTCHA Enterprise. Deberías ver las claves que creaste en Claves de Enterprise:

) > Seguridad > reCAPTCHA Enterprise. Deberías ver las claves que creaste en Claves de Enterprise:

Implementa la clave de sitio del token de sesión de reCAPTCHA

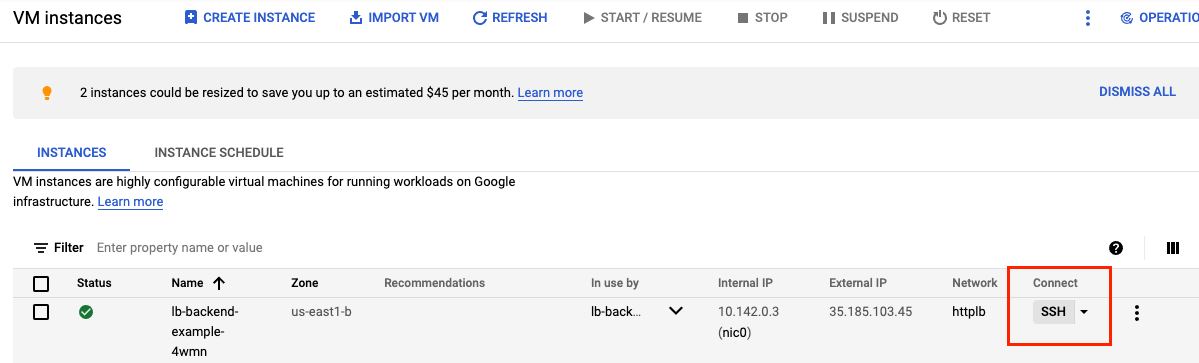

- Navega al menú de navegación (

) > Compute Engine > Instancias de VM. Ubica la VM en tu grupo de instancias y establece una conexión SSH con ella.

) > Compute Engine > Instancias de VM. Ubica la VM en tu grupo de instancias y establece una conexión SSH con ella.

- Ve al directorio raíz del servidor web y cambia el usuario a raíz:

@lb-backend-example-4wmn:~$ cd /var/www/html/ @lb-backend-example-4wmn:/var/www/html$ sudo su

- Actualiza la página de destino index.html y, luego, incorpora la clave de sitio del token de sesión de reCAPTCHA. La clave de sitio del token de sesión se establece en la sección head de tu página de destino de la siguiente manera:

<script src="https://www.google.com/recaptcha/enterprise.js?render=<REPLACE_TOKEN_HERE>&waf=session" async defer></script>

Recuerda reemplazar el token antes de actualizar el archivo index.html como se indica a continuación:

root@lb-backend-example-4wmn:/var/www/html# echo '<!doctype html><html><head><title>ReCAPTCHA Session Token</title><script src="https://www.google.com/recaptcha/enterprise.js?render=<REPLACE_TOKEN_HERE>&waf=session" async defer></script></head><body><h1>Main Page</h1><p><a href="/good-score.html">Visit allowed link</a></p><p><a href="/bad-score.html">Visit blocked link</a></p><p><a href="/median-score.html">Visit redirect link</a></p></body></html>' > index.html

- Crea otras tres páginas de muestra para probar las políticas de administración de bots:

- good-score.html

root@lb-backend-example-4wmn:/var/www/html# echo '<!DOCTYPE html><html><head><meta http-equiv="Content-Type" content="text/html; charset=windows-1252"></head><body><h1>Congrats! You have a good score!!</h1></body></html>' > good-score.html

- bad-score.html

root@lb-backend-example-4wmn:/var/www/html# echo '<!DOCTYPE html><html><head><meta http-equiv="Content-Type" content="text/html; charset=windows-1252"></head><body><h1>Sorry, You have a bad score!</h1></body></html>' > bad-score.html

- median-score.html

root@lb-backend-example-4wmn:/var/www/html# echo '<!DOCTYPE html><html><head><meta http-equiv="Content-Type" content="text/html; charset=windows-1252"></head><body><h1>You have a median score that we need a second verification.</h1></body></html>' > median-score.html

- Valida que puedas acceder a todas las páginas web abriéndolas en tu navegador. Asegúrate de reemplazar [LB_IP_v4] por la dirección IPv4 del balanceador de cargas.

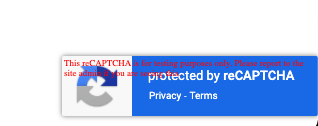

- Abre http://[LB_IP_v4]/index.html. Podrás verificar que la implementación de reCAPTCHA funciona cuando veas "protected by reCAPTCHA" en la esquina inferior derecha de la página:

- Haz clic en cada uno de los vínculos.

- Valida que puedes acceder a todas las páginas.

8. Crea reglas de política de seguridad de Cloud Armor para la administración de bots

En esta sección, usarás las reglas de administración de bots de Cloud Armor para permitir, denegar y redireccionar solicitudes en función de la puntuación de reCAPTCHA. Recuerda que, cuando creaste la clave de sitio del token de sesión, estableciste una puntuación de prueba de 0.5.

- En Cloud Shell(consulta "Cómo iniciar Cloud Shell" en "Configuración y requisitos" para obtener instrucciones sobre cómo usar Cloud Shell), crea una política de seguridad con gcloud:

gcloud compute security-policies create recaptcha-policy \

--description "policy for bot management"

- Para usar el desafío manual de reCAPTCHA Enterprise para distinguir entre clientes humanos y automatizados, asocia la clave del sitio de desafío del WAF de reCAPTCHA que creamos para el desafío manual con la política de seguridad. Reemplaza “CHALLENGE-PAGE-KEY” por la clave que creamos:

gcloud compute security-policies update recaptcha-policy \ --recaptcha-redirect-site-key "CHALLENGE-PAGE-KEY"

- Agrega una regla de administración de bots para permitir el tráfico si la ruta de la URL coincide con good-score.html y tiene una puntuación superior a 0.4.

gcloud compute security-policies rules create 2000 \

--security-policy recaptcha-policy\

--expression "request.path.matches('good-score.html') && token.recaptcha_session.score > 0.4"\

--action allow

- Agrega una regla de administración de bots para denegar el tráfico si la ruta de URL coincide con bad-score.html y tiene una puntuación inferior a 0.6.

gcloud compute security-policies rules create 3000 \

--security-policy recaptcha-policy\

--expression "request.path.matches('bad-score.html') && token.recaptcha_session.score < 0.6"\

--action "deny-403"

- Agrega una regla de administración de bots para redireccionar el tráfico a Google reCAPTCHA si la ruta de la URL coincide con median-score.html y tiene una puntuación igual a 0.5

gcloud compute security-policies rules create 1000 \

--security-policy recaptcha-policy\

--expression "request.path.matches('median-score.html') && token.recaptcha_session.score == 0.5"\

--action redirect \

--redirect-type google-recaptcha

- Vincula la política de seguridad al http-backend del servicio de backend:

gcloud compute backend-services update http-backend \

--security-policy recaptcha-policy –-global

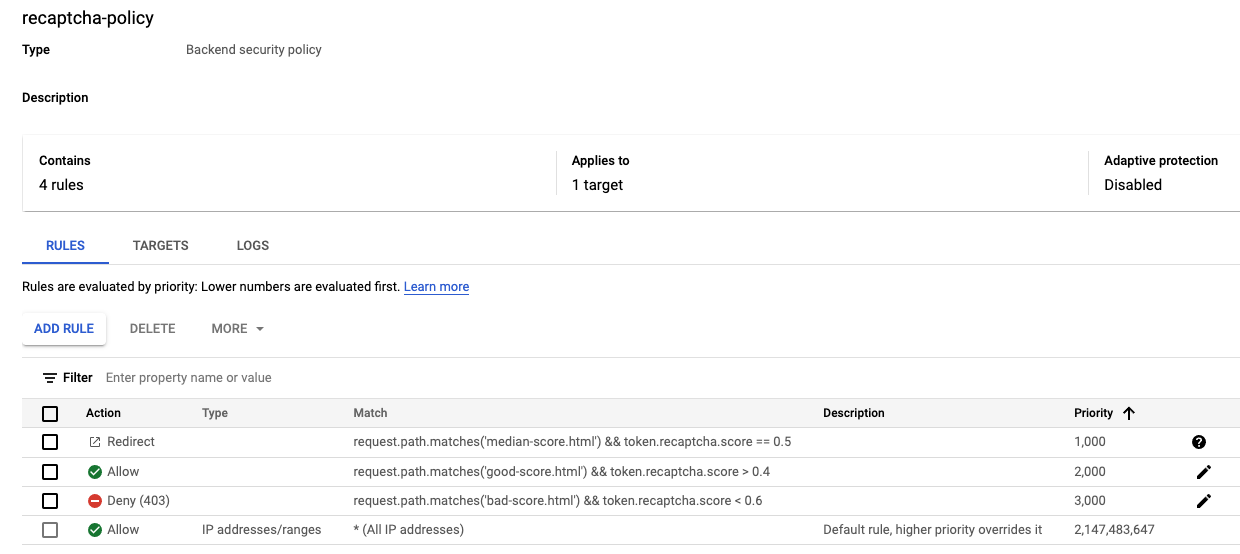

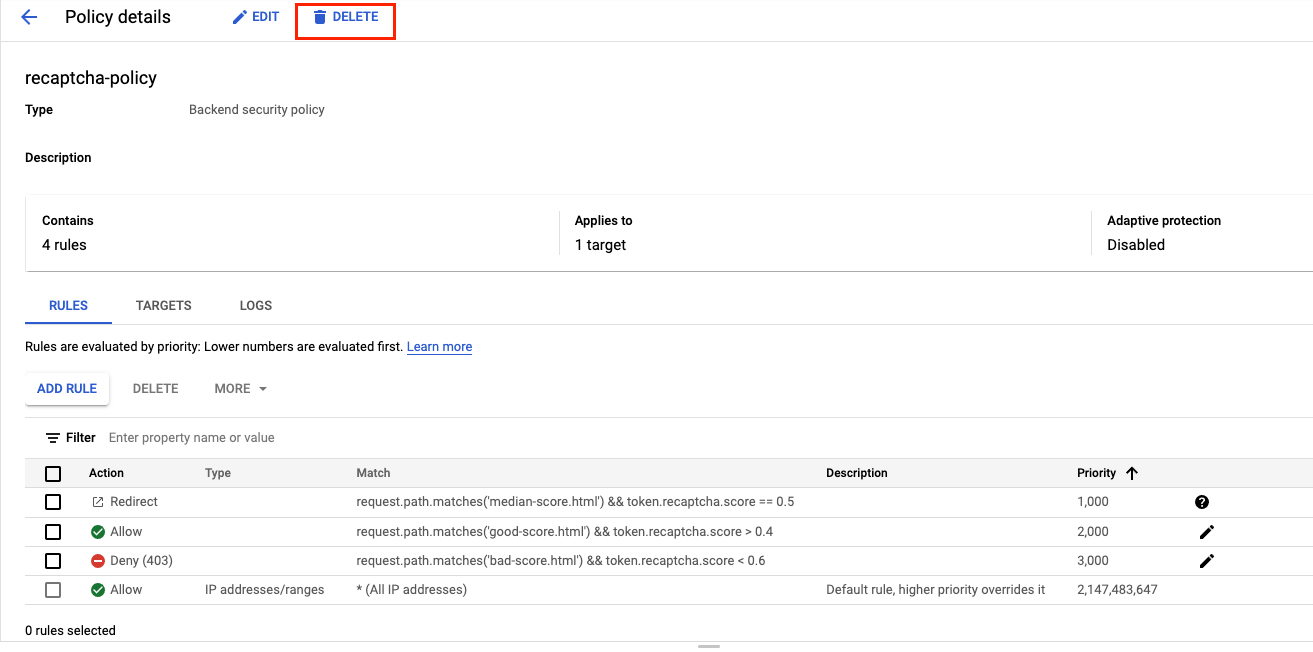

- En la consola de Cloud, navega al menú de navegación > Seguridad de red > Cloud Armor.

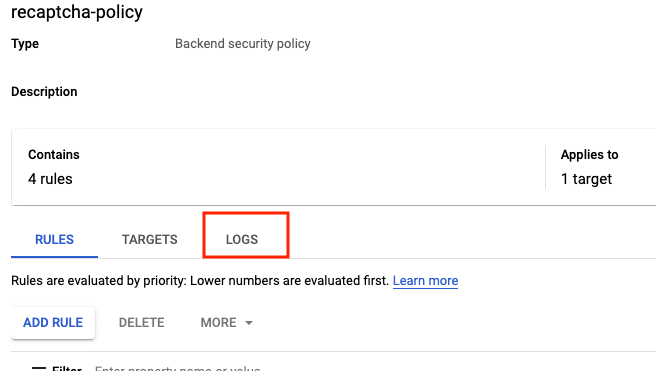

- Haz clic en recaptcha-policy. La política debería ser similar a la siguiente:

9. Valida la administración de bots con Cloud Armor

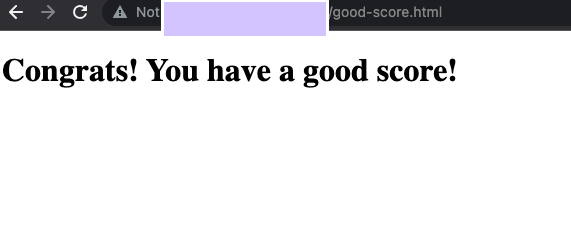

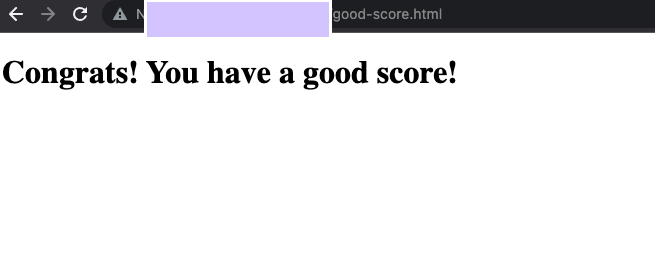

- Abre un navegador y escribe la URL http://[LB_IP_v4]/index.html. Navega a "Visit allowed link". Deberías poder pasar.

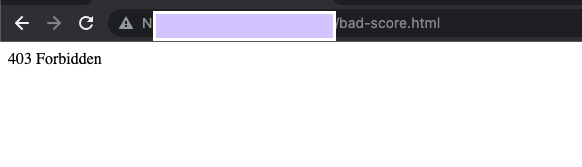

- Abre una ventana nueva en modo Incógnito para asegurarte de que tenemos una sesión nueva. Ingresa la URL http://[LB_IP_v4]/index.html y navega a "Visit blocked link". Deberías recibir un error HTTP 403:

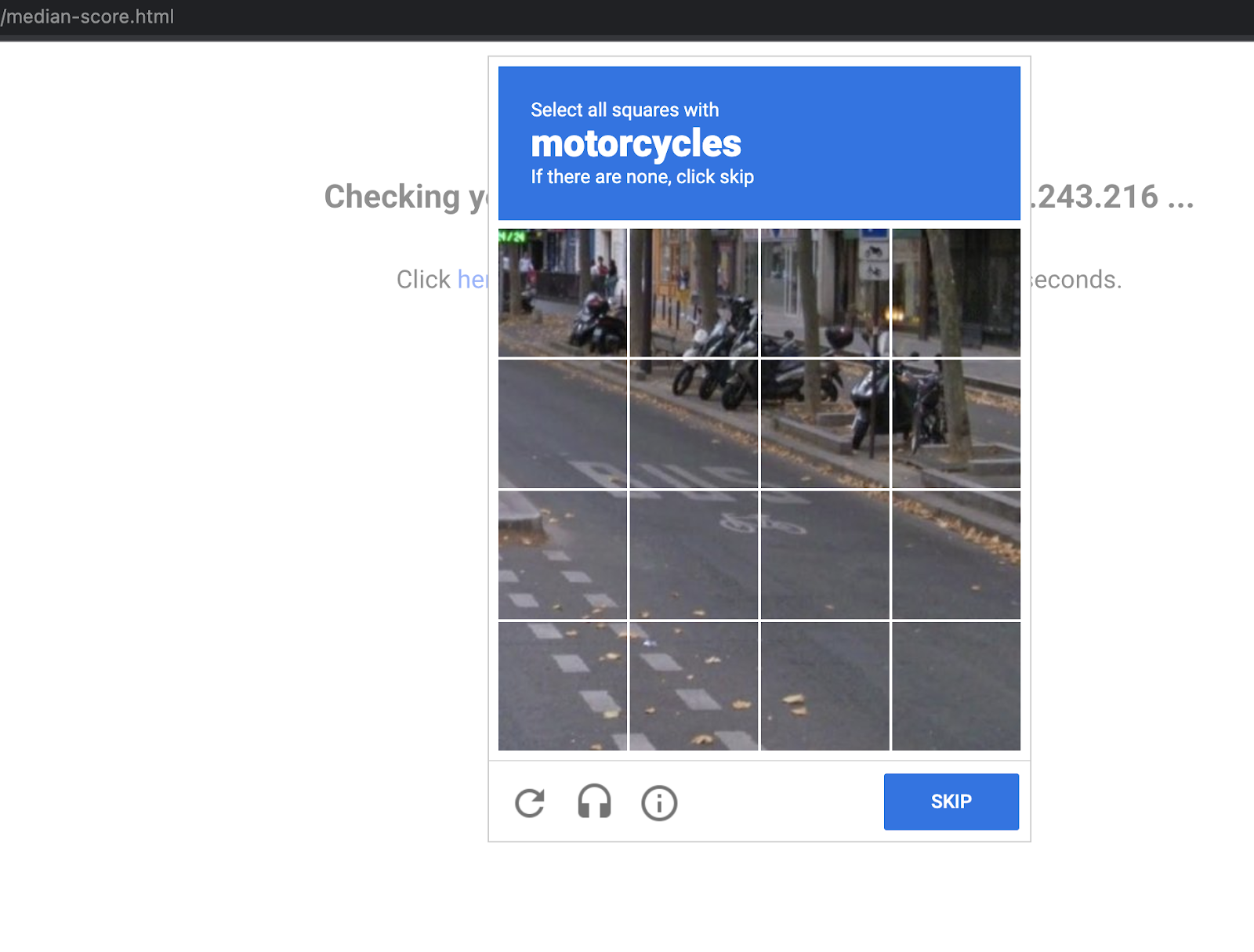

- Abre una ventana nueva en modo Incógnito para asegurarte de que tenemos una sesión nueva. Ingresa la URL http://[LB_IP_v4]/index.html y navega a "Visit redirect link". Deberías ver el redireccionamiento a Google reCAPTCHA y la página de desafío manual como se muestra a continuación:

Verifica los registros de Cloud Armor

Explora los registros de la política de seguridad para validar que la administración de bots funcionó como se esperaba.

- En la consola, navega a Menú de navegación > Seguridad de red > Cloud Armor.

- Haz clic en recaptcha-policy.

- Haz clic en Registros.

- Haz clic en Ver registros de políticas.

- A continuación, se muestra la consulta en MQL(Monitoring Query Language). Puedes copiarla y pegarla en el editor de consultas:

resource.type:(http_load_balancer) AND jsonPayload.enforcedSecurityPolicy.name:(recaptcha-policy)

- Haz clic en Ejecutar consulta.

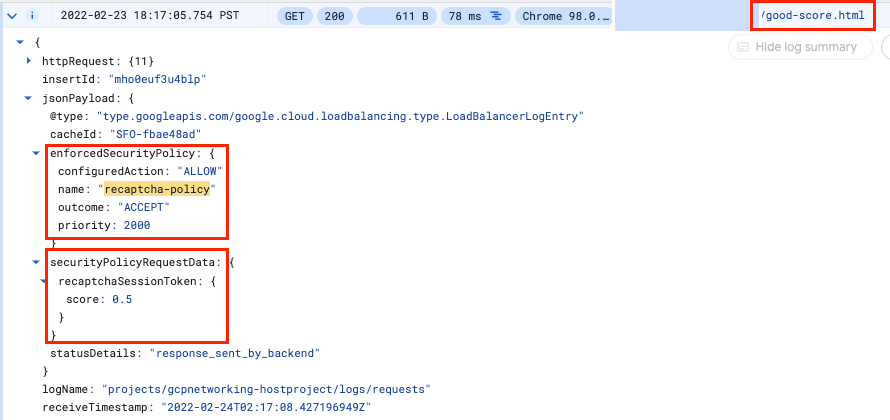

- Busca una entrada de registro en Resultados de la consulta en la que la solicitud sea para http://[LB_IP_v4]/good-score.html. Expande jsonPayload.Expand enforcedSecurityPolicy.

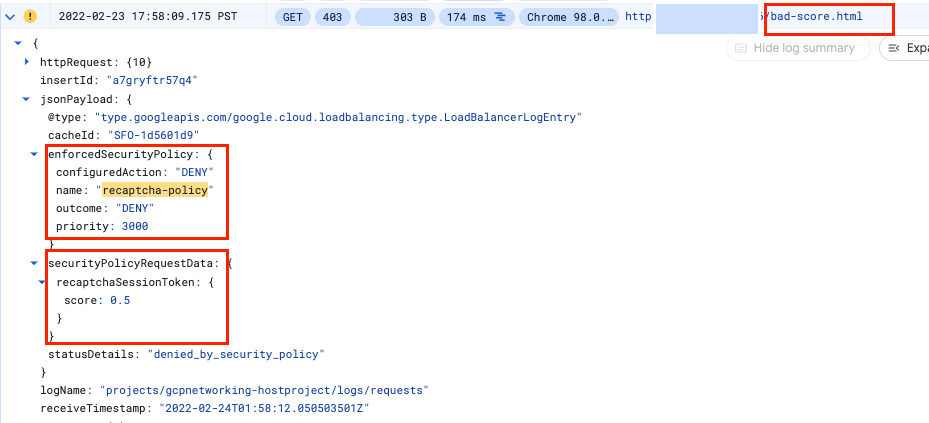

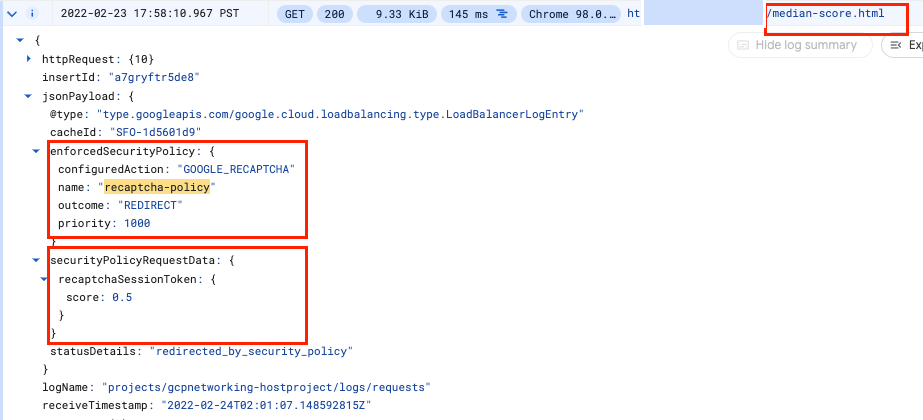

- Repite el mismo procedimiento para http://[LB_IP_v4]/bad-score.html y http://[LB_IP_v4]/median-score.html.

Ten en cuenta que configuredAction se configuró como ALLOW, DENY o GOOGLE_RECAPTCHA con el nombre recaptcha-policy.

¡Felicitaciones! Completaste este lab sobre la administración de bots con Cloud Armor.

©2020 Google LLC Todos los derechos reservados. Google y el logotipo de Google son marcas de Google LLC. El resto de los nombres de productos y empresas pueden ser marcas de las respectivas empresas a las que están asociados.

10. Borra el lab

- Navega a Seguridad de red >> Cloud Armor >> %NOMBRE DE LA POLÍTICA% y selecciona borrar:

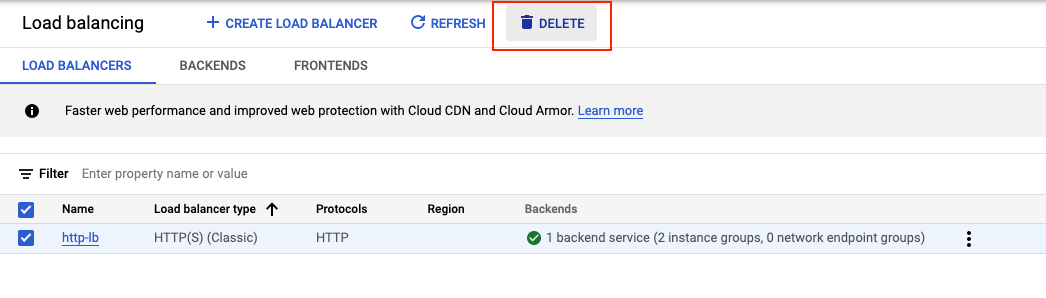

- Navega a Networking >> Network services >> Load Balancing. Selecciona el balanceador de cargas que creaste y haz clic en Borrar.

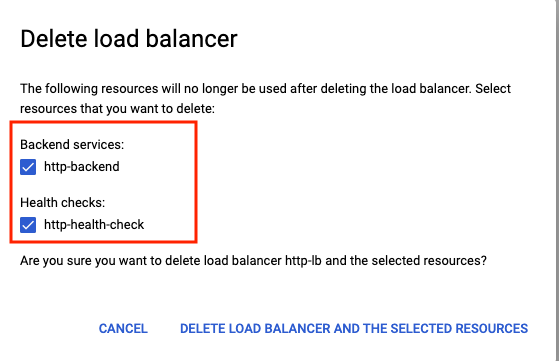

Selecciona el servicio de backend y la verificación de estado como recursos adicionales que se borrarán:

- Navega al menú de navegación (

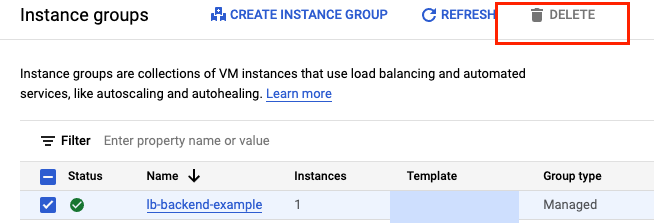

) > Compute Engine > Grupos de instancias. Selecciona el grupo de instancias administrado y haz clic en Borrar:

) > Compute Engine > Grupos de instancias. Selecciona el grupo de instancias administrado y haz clic en Borrar:

Para confirmar la eliminación, escribe “delete” en el cuadro de texto.

Espera a que se borre el grupo de instancias administrado. Con esta acción, también se borrará la instancia del grupo. Solo puedes borrar las plantillas después de que se borre el grupo de instancias.

- Navega a Plantillas de instancias en el panel lateral izquierdo**.** Selecciona la plantilla de instancia y haz clic en Borrar.

- Navega al menú de navegación (

) > Red de VPC > Firewall. Selecciona las reglas default-allow-health-check y allow-ssh, y haz clic en Borrar.

) > Red de VPC > Firewall. Selecciona las reglas default-allow-health-check y allow-ssh, y haz clic en Borrar. - Navega al menú de navegación (

) > Seguridad > reCAPTCHA Enterprise. Selecciona las claves que creamos y bórralas. Para confirmar la eliminación, escribe “DELETE” en el cuadro de texto.

) > Seguridad > reCAPTCHA Enterprise. Selecciona las claves que creamos y bórralas. Para confirmar la eliminación, escribe “DELETE” en el cuadro de texto.

11. ¡Felicitaciones!

Implementaste correctamente la administración de bots con Cloud Armor. Configuraste un balanceador de cargas HTTP. Luego, creaste y aplicaste una clave de sitio del token de sesión de reCAPTCHA en una página web. También aprendiste a crear una clave de sitio de la página de desafío. Configuraste una política de administración de bots de Cloud Armor y validaste cómo maneja las solicitudes en función de las reglas. Pudiste explorar los registros de políticas de seguridad para identificar por qué se permitió, bloqueó o redireccionó el tráfico.

Temas abordados

- Cómo configurar plantillas de instancias y crear grupos de instancias administrados

- Cómo configurar un balanceador de cargas HTTP

- Cómo crear una política de administración de bots de Cloud Armor

- Cómo crear e implementar una clave de sitio del token de sesión de reCAPTCHA

- Cómo crear e implementar la clave de sitio de la página de desafío de reCAPTCHA

- Cómo validar que la política de administración de bots funcione según lo previsto

Próximos pasos

- Intenta configurar tokens de acción de reCAPTCHA.