1. परिचय

GCP, लंबे समय से वीएम इंस्टेंस लेवल पर कई इंटरफ़ेस के साथ काम करता है. एक से ज़्यादा इंटरफ़ेस की सुविधा का इस्तेमाल करके, कोई वीएम अलग-अलग वीपीसी से ज़्यादा से ज़्यादा सात नए इंटरफ़ेस (डिफ़ॉल्ट + सात इंटरफ़ेस) कनेक्ट कर सकता है. GKE नेटवर्किंग अब इस सुविधा को उन पॉड के लिए भी उपलब्ध कराती है जो नोड पर चल रहे हैं. इस सुविधा से पहले, GKE क्लस्टर में सभी NodePools के लिए सिर्फ़ एक इंटरफ़ेस होता था. इसलिए, उन्हें सिर्फ़ एक वीपीसी से मैप किया जा सकता था. Pods पर मल्टी-नेटवर्क की सुविधा की मदद से, उपयोगकर्ता अब GKE क्लस्टर में नोड और पॉड पर एक से ज़्यादा इंटरफ़ेस चालू कर सकता है.

आपको क्या बनाने को मिलेगा

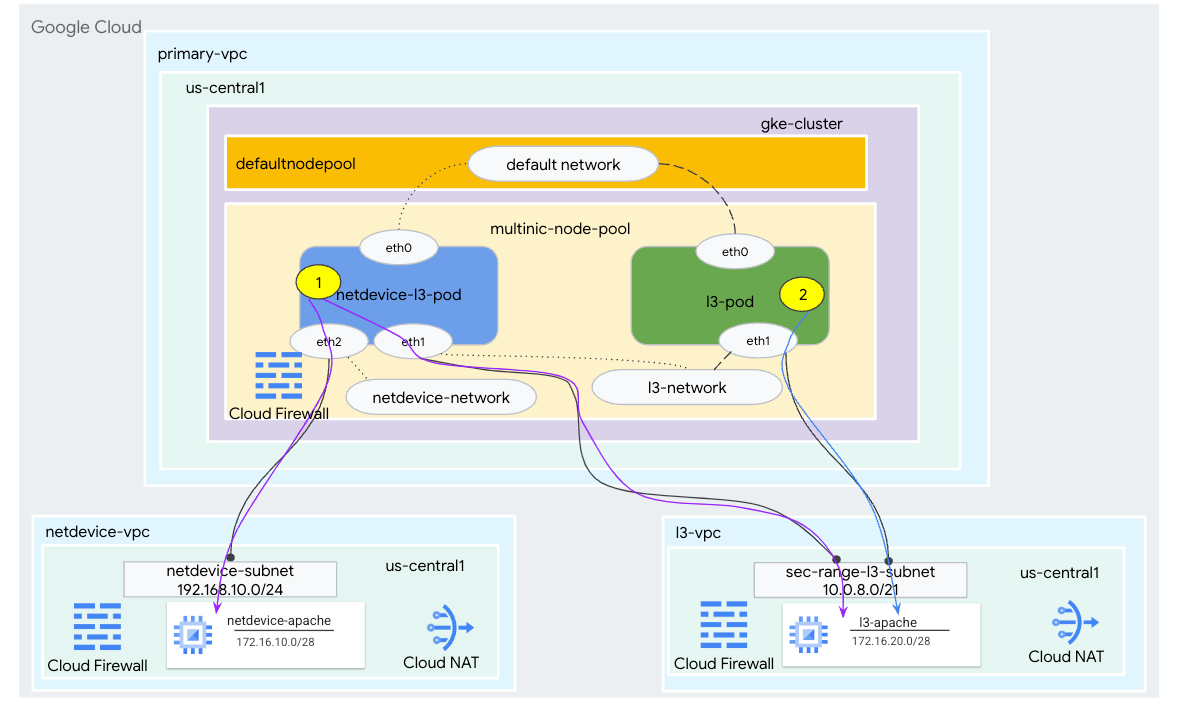

इस ट्यूटोरियल में, आपको एक ऐसा GKE मल्टीनिक एनवायरमेंट बनाना है जिसमें फ़िगर 1 में दिखाए गए इस्तेमाल के उदाहरणों को दिखाया गया हो.

- busybox का इस्तेमाल करके, netdevice-l3-pod बनाएं. इससे ये काम किए जा सकते हैं:

- eth2 पर netdevice-vpc में netdevice-apache इंस्टेंस के लिए PING और wget -S करें

- eth1 पर l3-vpc में l3-apache इंस्टेंस के लिए, PING और wget -S कमांड का इस्तेमाल करें

- eth1 पर l3-apache इंस्टेंस पर PING और wget -S करने के लिए, busybox का इस्तेमाल करके l3-pod बनाएं

इस्तेमाल के दोनों उदाहरणों में, पॉड का eth0 इंटरफ़ेस डिफ़ॉल्ट नेटवर्क से कनेक्ट होता है.

इमेज 1

आपको क्या सीखने को मिलेगा

- L3 टाइप का सबनेट बनाने का तरीका

- नेटडिवाइस टाइप सबनेट बनाने का तरीका

- एक से ज़्यादा एनआईसी वाला GKE नोडपूल कैसे बनाया जाता है

- नेटडिवाइस और L3 की सुविधाओं वाला पॉड बनाने का तरीका

- L3 की सुविधाओं वाला पॉड बनाने का तरीका

- GKE ऑब्जेक्ट नेटवर्क बनाने और उसकी पुष्टि करने का तरीका

- PING, wget, और फ़ायरवॉल लॉग का इस्तेमाल करके, रिमोट Apache सर्वर से कनेक्टिविटी की पुष्टि कैसे करें

आपको इन चीज़ों की ज़रूरत होगी

- Google Cloud प्रोजेक्ट

2. शब्दावली और कॉन्सेप्ट

प्राइमरी वीपीसी: प्राइमरी वीपीसी, पहले से कॉन्फ़िगर किया गया वीपीसी होता है. इसमें डिफ़ॉल्ट सेटिंग और संसाधन होते हैं. GKE क्लस्टर, इस वीपीसी में बनाया जाता है.

सबनेट: Google Cloud में, सबनेट का इस्तेमाल करके वीपीसी में नेटमास्क के साथ क्लासलेस इंटर-डोमेन रूटिंग (सीआईडीआर) बनाया जाता है. किसी सबनेट में एक प्राइमरी आईपी पते की रेंज होती है. यह रेंज नोड को असाइन की जाती है. इसमें कई सेकंडरी रेंज हो सकती हैं. ये रेंज पॉड और सेवाओं से जुड़ी हो सकती हैं.

नोड-नेटवर्क: नोड-नेटवर्क, वीपीसी और सबनेट पेयर के खास कॉम्बिनेशन को कहते हैं. इस नोड-नेटवर्क में, नोड पूल से जुड़े नोड को आईपी पते, प्राइमरी आईपी पते की रेंज से असाइन किए जाते हैं.

सेकंडरी रेंज: Google Cloud की सेकंडरी रेंज, वीपीसी के किसी क्षेत्र से जुड़ा सीआईडीआर और नेटमास्क होता है. GKE इसका इस्तेमाल लेयर 3 पॉड-नेटवर्क के तौर पर करता है. किसी वीपीसी में कई सेकंडरी रेंज हो सकती हैं. साथ ही, कोई पॉड कई पॉड-नेटवर्क से कनेक्ट हो सकता है.

नेटवर्क (L3 या डिवाइस): यह एक नेटवर्क ऑब्जेक्ट होता है, जो पॉड के लिए कनेक्शन पॉइंट के तौर पर काम करता है. ट्यूटोरियल में नेटवर्क, l3-network और netdevice-network हैं. इनमें डिवाइस, netdevice या dpdk हो सकता है. डिफ़ॉल्ट नेटवर्क ज़रूरी है. इसे क्लस्टर बनाते समय, डिफ़ॉल्ट-नोडपूल सबनेट के आधार पर बनाया जाता है.

लेयर 3 नेटवर्क, सबनेट पर मौजूद सेकंडरी रेंज से मेल खाते हैं. इन्हें इस तरह दिखाया जाता है:

वीपीसी -> सबनेट का नाम -> सेकंडरी रेंज का नाम

डिवाइस नेटवर्क, वीपीसी पर मौजूद सबनेट से मेल खाता है. इसे इस तरह दिखाया जाता है:

VPC -> सबनेट का नाम

डिफ़ॉल्ट पॉड-नेटवर्क: Google Cloud, क्लस्टर बनाते समय एक डिफ़ॉल्ट पॉड-नेटवर्क बनाता है. डिफ़ॉल्ट पॉड-नेटवर्क, नोड-नेटवर्क के तौर पर प्राइमरी वीपीसी का इस्तेमाल करता है. डिफ़ॉल्ट पॉड-नेटवर्क, डिफ़ॉल्ट रूप से सभी क्लस्टर नोड और पॉड पर उपलब्ध होता है.

एक से ज़्यादा इंटरफ़ेस वाले पॉड: GKE में एक से ज़्यादा इंटरफ़ेस वाले पॉड, एक ही पॉड-नेटवर्क से कनेक्ट नहीं हो सकते. ऐसा इसलिए, क्योंकि पॉड के हर इंटरफ़ेस को एक यूनीक नेटवर्क से कनेक्ट होना चाहिए.

कोडलैब के साथ काम करने के लिए प्रोजेक्ट को अपडेट करना

इस कोडलैब में, Cloud Shell में gcloud कॉन्फ़िगरेशन लागू करने में मदद करने के लिए, $variables का इस्तेमाल किया गया है.

Cloud Shell में, यह तरीका अपनाएं:

gcloud config list project

gcloud config set project [YOUR-PROJECT-NAME]

projectid=YOUR-PROJECT-NAME

echo $projectid

3. प्राइमरी वीपीसी सेटअप करना

प्राइमरी वीपीसी बनाना

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute networks create primary-vpc --project=$projectid --subnet-mode=custom

नोड और सेकंडरी सबनेट बनाना

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute networks subnets create primary-node-subnet --project=$projectid --range=192.168.0.0/24 --network=primary-vpc --region=us-central1 --enable-private-ip-google-access --secondary-range=sec-range-primay-vpc=10.0.0.0/21

4. GKE क्लस्टर बनाना

ज़रूरी फ़्लैग –enable-multi-networking और –enable-dataplane-v2 के साथ डिफ़ॉल्ट नोडपूल बनाने के लिए, प्राइमरी-वीपीसी सबनेट तय करके, निजी GKE क्लस्टर बनाएं. इससे मल्टी-निक नोडपूल इस्तेमाल किए जा सकेंगे.

Cloud Shell में, GKE क्लस्टर बनाएं:

gcloud container clusters create multinic-gke \

--zone "us-central1-a" \

--enable-dataplane-v2 \

--enable-ip-alias \

--enable-multi-networking \

--network "primary-vpc" --subnetwork "primary-node-subnet" \

--num-nodes=2 \

--max-pods-per-node=32 \

--cluster-secondary-range-name=sec-range-primay-vpc \

--no-enable-master-authorized-networks \

--release-channel "regular" \

--enable-private-nodes --master-ipv4-cidr "100.100.10.0/28" \

--enable-ip-alias

multinic-gke क्लस्टर की पुष्टि करना

Cloud Shell में, क्लस्टर की पुष्टि करें:

gcloud container clusters get-credentials multinic-gke --zone us-central1-a --project $projectid

Cloud Shell में, पुष्टि करें कि डिफ़ॉल्ट-पूल से दो नोड जनरेट हुए हैं:

kubectl get nodes

उदाहरण:

user@$ kubectl get nodes

NAME STATUS ROLES AGE VERSION

gke-multinic-gke-default-pool-3d419e48-1k2p Ready <none> 2m4s v1.27.3-gke.100

gke-multinic-gke-default-pool-3d419e48-xckb Ready <none> 2m4s v1.27.3-gke.100

5. netdevice-vpc सेटअप

netdevice-vpc नेटवर्क बनाना

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute networks create netdevice-vpc --project=$projectid --subnet-mode=custom

netdevice-vpc सबनेट बनाना

Cloud Shell में, मल्टीनिक नेटडिवाइस-नेटवर्क के लिए इस्तेमाल किया गया सबनेट बनाएं:

gcloud compute networks subnets create netdevice-subnet --project=$projectid --range=192.168.10.0/24 --network=netdevice-vpc --region=us-central1 --enable-private-ip-google-access

Cloud Shell में, netdevice-apache इंस्टेंस के लिए एक सबनेट बनाएं:

gcloud compute networks subnets create netdevice-apache --project=$projectid --range=172.16.10.0/28 --network=netdevice-vpc --region=us-central1 --enable-private-ip-google-access

क्लाउड राऊटर और एनएटी कॉन्फ़िगरेशन

सॉफ़्टवेयर पैकेज इंस्टॉल करने के लिए, ट्यूटोरियल में Cloud NAT का इस्तेमाल किया जाता है. ऐसा इसलिए, क्योंकि वीएम इंस्टेंस के पास कोई बाहरी आईपी पता नहीं होता.

Cloud Shell में, क्लाउड राउटर बनाएं.

gcloud compute routers create netdevice-cr --network netdevice-vpc --region us-central1

Cloud Shell में, NAT गेटवे बनाएं.

gcloud compute routers nats create cloud-nat-netdevice --router=netdevice-cr --auto-allocate-nat-external-ips --nat-all-subnet-ip-ranges --region us-central1

netdevice-apache इंस्टेंस बनाना

यहां दिए गए सेक्शन में, netdevice-apache इंस्टेंस बनाया जाएगा.

Cloud Shell में, इंस्टेंस बनाएं:

gcloud compute instances create netdevice-apache \

--project=$projectid \

--machine-type=e2-micro \

--image-family debian-11 \

--no-address \

--image-project debian-cloud \

--zone us-central1-a \

--subnet=netdevice-apache \

--metadata startup-script="#! /bin/bash

sudo apt-get update

sudo apt-get install apache2 -y

sudo service apache2 restart

echo 'Welcome to the netdevice-apache instance !!' | tee /var/www/html/index.html

EOF"

6. l3-vpc सेटअप

l3-vpc नेटवर्क बनाना

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute networks create l3-vpc --project=$projectid --subnet-mode=custom

l3-vpc सबनेट बनाना

Cloud Shell में, प्राइमरी और सेकंडरी-रेंज सबनेट बनाएं. सेकंडरी-रेंज(sec-range-l3-subnet) का इस्तेमाल, मल्टीनिक l3-नेटवर्क के लिए किया जाता है:

gcloud compute networks subnets create l3-subnet --project=$projectid --range=192.168.20.0/24 --network=l3-vpc --region=us-central1 --enable-private-ip-google-access --secondary-range=sec-range-l3-subnet=10.0.8.0/21

Cloud Shell में, l3-apache इंस्टेंस के लिए एक सबनेट बनाएं:

gcloud compute networks subnets create l3-apache --project=$projectid --range=172.16.20.0/28 --network=l3-vpc --region=us-central1 --enable-private-ip-google-access

क्लाउड राऊटर और एनएटी कॉन्फ़िगरेशन

सॉफ़्टवेयर पैकेज इंस्टॉल करने के लिए, ट्यूटोरियल में Cloud NAT का इस्तेमाल किया जाता है. ऐसा इसलिए, क्योंकि वीएम इंस्टेंस के पास कोई बाहरी आईपी पता नहीं होता.

Cloud Shell में, क्लाउड राउटर बनाएं.

gcloud compute routers create l3-cr --network l3-vpc --region us-central1

Cloud Shell में, NAT गेटवे बनाएं.

gcloud compute routers nats create cloud-nat-l3 --router=l3-cr --auto-allocate-nat-external-ips --nat-all-subnet-ip-ranges --region us-central1

l3-apache इंस्टेंस बनाना

इस सेक्शन में, l3-apache इंस्टेंस बनाया जाएगा.

Cloud Shell में, इंस्टेंस बनाएं:

gcloud compute instances create l3-apache \

--project=$projectid \

--machine-type=e2-micro \

--image-family debian-11 \

--no-address \

--image-project debian-cloud \

--zone us-central1-a \

--subnet=l3-apache \

--metadata startup-script="#! /bin/bash

sudo apt-get update

sudo apt-get install apache2 -y

sudo service apache2 restart

echo 'Welcome to the l3-apache instance !!' | tee /var/www/html/index.html

EOF"

7. मल्टीनिक नोडपूल बनाएं

इस सेक्शन में, आपको कई नोडपूल वाला एक नोडपूल बनाना होगा. इसमें ये फ़्लैग शामिल होंगे:

–additional-node-network (डिवाइस टाइप इंटरफ़ेस के लिए ज़रूरी है)

उदाहरण:

--additional-node-network network=netdevice-vpc,subnetwork=netdevice-subnet

–additional-node-network और –additional-pod-network ( L3 टाइप इंटरफ़ेस के लिए ज़रूरी है)

उदाहरण:

--additional-node-network network=l3-vpc,subnetwork=l3-subnet --additional-pod-network subnetwork=l3-subnet,pod-ipv4-range=sec-range-l3-subnet,max-pods-per-node=8

मशीन का टाइप: नोड पूल को डिप्लॉय करते समय, मशीन के टाइप की डिपेंडेंसी पर ध्यान दें. उदाहरण के लिए, "e2-standard-4" जैसे मशीन टाइप में चार वीसीपीयू होते हैं. यह ज़्यादा से ज़्यादा चार वीपीसी को सपोर्ट कर सकता है. उदाहरण के लिए, netdevice-l3-pod में कुल तीन इंटरफ़ेस (डिफ़ॉल्ट, netdevice, और l3) होंगे. इसलिए, ट्यूटोरियल में इस्तेमाल किया गया मशीन टाइप e2-standard-4 है.

Cloud Shell में, टाइप डिवाइस और L3 वाला नोडपूल बनाएं:

gcloud container --project "$projectid" node-pools create "multinic-node-pool" --cluster "multinic-gke" --zone "us-central1-a" --additional-node-network network=netdevice-vpc,subnetwork=netdevice-subnet --additional-node-network network=l3-vpc,subnetwork=l3-subnet --additional-pod-network subnetwork=l3-subnet,pod-ipv4-range=sec-range-l3-subnet,max-pods-per-node=8 --machine-type "e2-standard-4"

8. multnic-node-pool की पुष्टि करना

Cloud Shell में, पुष्टि करें कि multinic-node-pool से तीन नोड जनरेट हुए हैं:

kubectl get nodes

उदाहरण:

user@$ kubectl get nodes

NAME STATUS ROLES AGE VERSION

gke-multinic-gke-default-pool-3d419e48-1k2p Ready <none> 15m v1.27.3-gke.100

gke-multinic-gke-default-pool-3d419e48-xckb Ready <none> 15m v1.27.3-gke.100

gke-multinic-gke-multinic-node-pool-135699a1-0tfx Ready <none> 3m51s v1.27.3-gke.100

gke-multinic-gke-multinic-node-pool-135699a1-86gz Ready <none> 3m51s v1.27.3-gke.100

gke-multinic-gke-multinic-node-pool-135699a1-t66p Ready <none> 3m51s v1.27.3-gke.100

9. netdevice-network बनाएं

यहां दिए गए चरणों में, Network और GKENetworkParamSet Kubernetes ऑब्जेक्ट जनरेट किए जाएंगे. इनकी मदद से, netdevice-network बनाया जाएगा. इसका इस्तेमाल बाद के चरणों में पॉड को जोड़ने के लिए किया जाएगा.

netdevice-network ऑब्जेक्ट बनाना

Cloud Shell में, VI एडिटर या nano का इस्तेमाल करके, नेटवर्क ऑब्जेक्ट YAML netdevice-network.yaml बनाएं. ध्यान दें कि netdevice-vpc में "routes to" सबनेट 172.16.10.0/28 (netdevice-apache) है.

apiVersion: networking.gke.io/v1

kind: Network

metadata:

name: netdevice-network

spec:

type: "Device"

parametersRef:

group: networking.gke.io

kind: GKENetworkParamSet

name: "netdevice"

routes:

- to: "172.16.10.0/28"

Cloud Shell में, netdevice-network.yaml लागू करें:

kubectl apply -f netdevice-network.yaml

Cloud Shell में, पुष्टि करें कि netdevice-network का स्टेटस टाइप, Ready है.

kubectl describe networks netdevice-network

उदाहरण:

user@$ kubectl describe networks netdevice-network

Name: netdevice-network

Namespace:

Labels: <none>

Annotations: networking.gke.io/in-use: false

API Version: networking.gke.io/v1

Kind: Network

Metadata:

Creation Timestamp: 2023-07-30T22:37:38Z

Generation: 1

Resource Version: 1578594

UID: 46d75374-9fcc-42be-baeb-48e074747052

Spec:

Parameters Ref:

Group: networking.gke.io

Kind: GKENetworkParamSet

Name: netdevice

Routes:

To: 172.16.10.0/28

Type: Device

Status:

Conditions:

Last Transition Time: 2023-07-30T22:37:38Z

Message: GKENetworkParamSet resource was deleted: netdevice

Reason: GNPDeleted

Status: False

Type: ParamsReady

Last Transition Time: 2023-07-30T22:37:38Z

Message: Resource referenced by params is not ready

Reason: ParamsNotReady

Status: False

Type: Ready

Events: <none>

GKENetworkParamSet बनाएं

Cloud Shell में, VI एडिटर या nano का इस्तेमाल करके, नेटवर्क ऑब्जेक्ट YAML netdevice-network-parm.yaml बनाएं. यह स्पेसिफ़िकेशन, netdevice-vpc सबनेट डिप्लॉयमेंट से मैप होता है.

apiVersion: networking.gke.io/v1

kind: GKENetworkParamSet

metadata:

name: "netdevice"

spec:

vpc: "netdevice-vpc"

vpcSubnet: "netdevice-subnet"

deviceMode: "NetDevice"

Cloud Shell में, netdevice-network-parm.yaml लागू करें

kubectl apply -f netdevice-network-parm.yaml

Cloud Shell में, netdevice-network की स्थिति की वजह GNPParmsReady और NetworkReady की पुष्टि करें:

kubectl describe networks netdevice-network

उदाहरण:

user@$ kubectl describe networks netdevice-network

Name: netdevice-network

Namespace:

Labels: <none>

Annotations: networking.gke.io/in-use: false

API Version: networking.gke.io/v1

Kind: Network

Metadata:

Creation Timestamp: 2023-07-30T22:37:38Z

Generation: 1

Resource Version: 1579791

UID: 46d75374-9fcc-42be-baeb-48e074747052

Spec:

Parameters Ref:

Group: networking.gke.io

Kind: GKENetworkParamSet

Name: netdevice

Routes:

To: 172.16.10.0/28

Type: Device

Status:

Conditions:

Last Transition Time: 2023-07-30T22:39:44Z

Message:

Reason: GNPParamsReady

Status: True

Type: ParamsReady

Last Transition Time: 2023-07-30T22:39:44Z

Message:

Reason: NetworkReady

Status: True

Type: Ready

Events: <none>

Cloud Shell में, gkenetworkparamset सीआईडीआर ब्लॉक 192.168.10.0/24 की पुष्टि करें. इसका इस्तेमाल बाद के चरण में पॉड के इंटरफ़ेस के लिए किया जाता है.

kubectl describe gkenetworkparamsets.networking.gke.io netdevice

उदाहरण:

user@$ kubectl describe gkenetworkparamsets.networking.gke.io netdevice

Name: netdevice

Namespace:

Labels: <none>

Annotations: <none>

API Version: networking.gke.io/v1

Kind: GKENetworkParamSet

Metadata:

Creation Timestamp: 2023-07-30T22:39:43Z

Finalizers:

networking.gke.io/gnp-controller

networking.gke.io/high-perf-finalizer

Generation: 1

Resource Version: 1579919

UID: 6fe36b0c-0091-4b6a-9d28-67596cbce845

Spec:

Device Mode: NetDevice

Vpc: netdevice-vpc

Vpc Subnet: netdevice-subnet

Status:

Conditions:

Last Transition Time: 2023-07-30T22:39:43Z

Message:

Reason: GNPReady

Status: True

Type: Ready

Network Name: netdevice-network

Pod CID Rs:

Cidr Blocks:

192.168.10.0/24

Events: <none>

10. L3 नेटवर्क बनाना

यहां दिए गए चरणों में, आपको Network और GKENetworkParamSet Kubernetes ऑब्जेक्ट जनरेट करने होंगे. इससे L3 नेटवर्क बनाया जा सकेगा. इस नेटवर्क का इस्तेमाल, बाद के चरणों में पॉड को जोड़ने के लिए किया जाएगा.

l3 नेटवर्क ऑब्जेक्ट बनाना

Cloud Shell में, VI एडिटर या nano का इस्तेमाल करके, नेटवर्क ऑब्जेक्ट YAML l3-network.yaml बनाएं. ध्यान दें कि l3-vpc में "routes to" सबनेट 172.16.20.0/28 (l3-apache) है.

apiVersion: networking.gke.io/v1

kind: Network

metadata:

name: l3-network

spec:

type: "L3"

parametersRef:

group: networking.gke.io

kind: GKENetworkParamSet

name: "l3-network"

routes:

- to: "172.16.20.0/28"

Cloud Shell में, l3-network.yaml लागू करें:

kubectl apply -f l3-network.yaml

Cloud Shell में, पुष्टि करें कि l3-network का स्टेटस टाइप, 'तैयार है' के तौर पर सेट है.

kubectl describe networks l3-network

उदाहरण:

user@$ kubectl describe networks l3-network

Name: l3-network

Namespace:

Labels: <none>

Annotations: networking.gke.io/in-use: false

API Version: networking.gke.io/v1

Kind: Network

Metadata:

Creation Timestamp: 2023-07-30T22:43:54Z

Generation: 1

Resource Version: 1582307

UID: 426804be-35c9-4cc5-bd26-00b94be2ef9a

Spec:

Parameters Ref:

Group: networking.gke.io

Kind: GKENetworkParamSet

Name: l3-network

Routes:

to: 172.16.20.0/28

Type: L3

Status:

Conditions:

Last Transition Time: 2023-07-30T22:43:54Z

Message: GKENetworkParamSet resource was deleted: l3-network

Reason: GNPDeleted

Status: False

Type: ParamsReady

Last Transition Time: 2023-07-30T22:43:54Z

Message: Resource referenced by params is not ready

Reason: ParamsNotReady

Status: False

Type: Ready

Events: <none>

GKENetworkParamSet बनाएं

Cloud Shell में, VI एडिटर या nano का इस्तेमाल करके, नेटवर्क ऑब्जेक्ट YAML l3-network-parm.yaml बनाएं. ध्यान दें कि खास जानकारी, l3-vpc सबनेट डिप्लॉयमेंट से जुड़ी है.

apiVersion: networking.gke.io/v1

kind: GKENetworkParamSet

metadata:

name: "l3-network"

spec:

vpc: "l3-vpc"

vpcSubnet: "l3-subnet"

podIPv4Ranges:

rangeNames:

- "sec-range-l3-subnet"

Cloud Shell में, l3-network-parm.yaml लागू करें

kubectl apply -f l3-network-parm.yaml

Cloud Shell में, पुष्टि करें कि l3-network की स्थिति की वजह GNPParmsReady और NetworkReady है:

kubectl describe networks l3-network

उदाहरण:

user@$ kubectl describe networks l3-network

Name: l3-network

Namespace:

Labels: <none>

Annotations: networking.gke.io/in-use: false

API Version: networking.gke.io/v1

Kind: Network

Metadata:

Creation Timestamp: 2023-07-30T22:43:54Z

Generation: 1

Resource Version: 1583647

UID: 426804be-35c9-4cc5-bd26-00b94be2ef9a

Spec:

Parameters Ref:

Group: networking.gke.io

Kind: GKENetworkParamSet

Name: l3-network

Routes:

To: 172.16.20.0/28

Type: L3

Status:

Conditions:

Last Transition Time: 2023-07-30T22:46:14Z

Message:

Reason: GNPParamsReady

Status: True

Type: ParamsReady

Last Transition Time: 2023-07-30T22:46:14Z

Message:

Reason: NetworkReady

Status: True

Type: Ready

Events: <none>

Cloud Shell में, पॉड इंटरफ़ेस बनाने के लिए इस्तेमाल किए गए gkenetworkparamset l3-network CIDR 10.0.8.0/21 की पुष्टि करें.

kubectl describe gkenetworkparamsets.networking.gke.io l3-network

उदाहरण:

user@$ kubectl describe gkenetworkparamsets.networking.gke.io l3-network

Name: l3-network

Namespace:

Labels: <none>

Annotations: <none>

API Version: networking.gke.io/v1

Kind: GKENetworkParamSet

Metadata:

Creation Timestamp: 2023-07-30T22:46:14Z

Finalizers:

networking.gke.io/gnp-controller

Generation: 1

Resource Version: 1583656

UID: 4c1f521b-0088-4005-b000-626ca5205326

Spec:

podIPv4Ranges:

Range Names:

sec-range-l3-subnet

Vpc: l3-vpc

Vpc Subnet: l3-subnet

Status:

Conditions:

Last Transition Time: 2023-07-30T22:46:14Z

Message:

Reason: GNPReady

Status: True

Type: Ready

Network Name: l3-network

Pod CID Rs:

Cidr Blocks:

10.0.8.0/21

Events: <none>

11. netdevice-l3-pod बनाएं

इस सेक्शन में, busybox चलाने वाला netdevice-l3-pod बनाया जाएगा. इसे "स्विस आर्मी नाइफ़" कहा जाता है. यह 300 से ज़्यादा सामान्य कमांड के साथ काम करता है. पॉड को eth1 का इस्तेमाल करके l3-vpc और eth2 का इस्तेमाल करके netdevice-vpc के साथ कम्यूनिकेट करने के लिए कॉन्फ़िगर किया गया है.

Cloud Shell में, VI एडिटर या nano का इस्तेमाल करके, netdevice-l3-pod.yaml नाम का बिज़ी बॉक्स कंटेनर बनाएं.

apiVersion: v1

kind: Pod

metadata:

name: netdevice-l3-pod

annotations:

networking.gke.io/default-interface: 'eth0'

networking.gke.io/interfaces: |

[

{"interfaceName":"eth0","network":"default"},

{"interfaceName":"eth1","network":"l3-network"},

{"interfaceName":"eth2","network":"netdevice-network"}

]

spec:

containers:

- name: netdevice-l3-pod

image: busybox

command: ["sleep", "10m"]

ports:

- containerPort: 80

restartPolicy: Always

Cloud Shell में, netdevice-l3-pod.yaml लागू करें

kubectl apply -f netdevice-l3-pod.yaml

netdevice-l3-pod बनाने की पुष्टि करना

Cloud Shell में, पुष्टि करें कि netdevice-l3-pod चल रहा है:

kubectl get pods netdevice-l3-pod

उदाहरण:

user@$ kubectl get pods netdevice-l3-pod

NAME READY STATUS RESTARTS AGE

netdevice-l3-pod 1/1 Running 0 74s

Cloud Shell में, पॉड इंटरफ़ेस को असाइन किए गए आईपी पतों की पुष्टि करें.

kubectl get pods netdevice-l3-pod -o yaml

यहां दिए गए उदाहरण में, networking.gke.io/pod-ips फ़ील्ड में, l3-network और netdevice-network से जुड़े पॉड इंटरफ़ेस के आईपी पते शामिल हैं. डिफ़ॉल्ट नेटवर्क आईपी पता 10.0.1.22 की जानकारी, podIPs में दी गई है:

user@$ kubectl get pods netdevice-l3-pod -o yaml

apiVersion: v1

kind: Pod

metadata:

annotations:

kubectl.kubernetes.io/last-applied-configuration: |

{"apiVersion":"v1","kind":"Pod","metadata":{"annotations":{"networking.gke.io/default-interface":"eth0","networking.gke.io/interfaces":"[\n{\"interfaceName\":\"eth0\",\"network\":\"default\"},\n{\"interfaceName\":\"eth1\",\"network\":\"l3-network\"},\n{\"interfaceName\":\"eth2\",\"network\":\"netdevice-network\"}\n]\n"},"name":"netdevice-l3-pod","namespace":"default"},"spec":{"containers":[{"command":["sleep","10m"],"image":"busybox","name":"netdevice-l3-pod","ports":[{"containerPort":80}]}],"restartPolicy":"Always"}}

networking.gke.io/default-interface: eth0

networking.gke.io/interfaces: |

[

{"interfaceName":"eth0","network":"default"},

{"interfaceName":"eth1","network":"l3-network"},

{"interfaceName":"eth2","network":"netdevice-network"}

]

networking.gke.io/pod-ips: '[{"networkName":"l3-network","ip":"10.0.8.4"},{"networkName":"netdevice-network","ip":"192.168.10.2"}]'

creationTimestamp: "2023-07-30T22:49:27Z"

name: netdevice-l3-pod

namespace: default

resourceVersion: "1585567"

uid: d9e43c75-e0d1-4f31-91b0-129bc53bbf64

spec:

containers:

- command:

- sleep

- 10m

image: busybox

imagePullPolicy: Always

name: netdevice-l3-pod

ports:

- containerPort: 80

protocol: TCP

resources:

limits:

networking.gke.io.networks/l3-network.IP: "1"

networking.gke.io.networks/netdevice-network: "1"

networking.gke.io.networks/netdevice-network.IP: "1"

requests:

networking.gke.io.networks/l3-network.IP: "1"

networking.gke.io.networks/netdevice-network: "1"

networking.gke.io.networks/netdevice-network.IP: "1"

terminationMessagePath: /dev/termination-log

terminationMessagePolicy: File

volumeMounts:

- mountPath: /var/run/secrets/kubernetes.io/serviceaccount

name: kube-api-access-f2wpb

readOnly: true

dnsPolicy: ClusterFirst

enableServiceLinks: true

nodeName: gke-multinic-gke-multinic-node-pool-135699a1-86gz

preemptionPolicy: PreemptLowerPriority

priority: 0

restartPolicy: Always

schedulerName: default-scheduler

securityContext: {}

serviceAccount: default

serviceAccountName: default

terminationGracePeriodSeconds: 30

tolerations:

- effect: NoExecute

key: node.kubernetes.io/not-ready

operator: Exists

tolerationSeconds: 300

- effect: NoExecute

key: node.kubernetes.io/unreachable

operator: Exists

tolerationSeconds: 300

- effect: NoSchedule

key: networking.gke.io.networks/l3-network.IP

operator: Exists

- effect: NoSchedule

key: networking.gke.io.networks/netdevice-network

operator: Exists

- effect: NoSchedule

key: networking.gke.io.networks/netdevice-network.IP

operator: Exists

volumes:

- name: kube-api-access-f2wpb

projected:

defaultMode: 420

sources:

- serviceAccountToken:

expirationSeconds: 3607

path: token

- configMap:

items:

- key: ca.crt

path: ca.crt

name: kube-root-ca.crt

- downwardAPI:

items:

- fieldRef:

apiVersion: v1

fieldPath: metadata.namespace

path: namespace

status:

conditions:

- lastProbeTime: null

lastTransitionTime: "2023-07-30T22:49:28Z"

status: "True"

type: Initialized

- lastProbeTime: null

lastTransitionTime: "2023-07-30T22:49:33Z"

status: "True"

type: Ready

- lastProbeTime: null

lastTransitionTime: "2023-07-30T22:49:33Z"

status: "True"

type: ContainersReady

- lastProbeTime: null

lastTransitionTime: "2023-07-30T22:49:28Z"

status: "True"

type: PodScheduled

containerStatuses:

- containerID: containerd://dcd9ead2f69824ccc37c109a47b1f3f5eb7b3e60ce3865e317dd729685b66a5c

image: docker.io/library/busybox:latest

imageID: docker.io/library/busybox@sha256:3fbc632167424a6d997e74f52b878d7cc478225cffac6bc977eedfe51c7f4e79

lastState: {}

name: netdevice-l3-pod

ready: true

restartCount: 0

started: true

state:

running:

startedAt: "2023-07-30T22:49:32Z"

hostIP: 192.168.0.4

phase: Running

podIP: 10.0.1.22

podIPs:

- ip: 10.0.1.22

qosClass: BestEffort

startTime: "2023-07-30T22:49:28Z"

netdevice-l3-pod रास्तों की पुष्टि करना

Cloud Shell में, netdevice-l3-pod से netdevice-vpc और l3-vpc के रूट की पुष्टि करें:

kubectl exec --stdin --tty netdevice-l3-pod -- /bin/sh

पॉड इंटरफ़ेस की पुष्टि करने के लिए, इंस्टेंस बनाएं:

ifconfig

इस उदाहरण में, eth0 डिफ़ॉल्ट नेटवर्क से कनेक्ट है, eth1 l3-network से कनेक्ट है, और eth2 netdevice-network से कनेक्ट है.

/ # ifconfig

eth0 Link encap:Ethernet HWaddr 26:E3:1B:14:6E:0C

inet addr:10.0.1.22 Bcast:10.0.1.255 Mask:255.255.255.0

UP BROADCAST RUNNING MULTICAST MTU:1460 Metric:1

RX packets:5 errors:0 dropped:0 overruns:0 frame:0

TX packets:7 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:0

RX bytes:446 (446.0 B) TX bytes:558 (558.0 B)

eth1 Link encap:Ethernet HWaddr 92:78:4E:CB:F2:D4

inet addr:10.0.8.4 Bcast:0.0.0.0 Mask:255.255.255.255

UP BROADCAST RUNNING MULTICAST MTU:1460 Metric:1

RX packets:5 errors:0 dropped:0 overruns:0 frame:0

TX packets:6 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:446 (446.0 B) TX bytes:516 (516.0 B)

eth2 Link encap:Ethernet HWaddr 42:01:C0:A8:0A:02

inet addr:192.168.10.2 Bcast:0.0.0.0 Mask:255.255.255.255

UP BROADCAST RUNNING MULTICAST MTU:1460 Metric:1

RX packets:73 errors:0 dropped:0 overruns:0 frame:0

TX packets:50581 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:26169 (25.5 KiB) TX bytes:2148170 (2.0 MiB)

lo Link encap:Local Loopback

inet addr:127.0.0.1 Mask:255.0.0.0

UP LOOPBACK RUNNING MTU:65536 Metric:1

RX packets:0 errors:0 dropped:0 overruns:0 frame:0

TX packets:0 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:0 (0.0 B) TX bytes:0 (0.0 B)

netdevice-l3-pod से, netdevice-vpc (172.16.10.0/28) और l3-vpc (172.16.20.0/28) के रूट की पुष्टि करें.

इंस्टेंस से, पॉड के रास्तों की पुष्टि करें:

ip route

उदाहरण:

/ # ip route

default via 10.0.1.1 dev eth0 #primary-vpc

10.0.1.0/24 via 10.0.1.1 dev eth0 src 10.0.1.22

10.0.1.1 dev eth0 scope link src 10.0.1.22

10.0.8.0/21 via 10.0.8.1 dev eth1 #l3-vpc (sec-range-l3-subnet)

10.0.8.1 dev eth1 scope link

172.16.10.0/28 via 192.168.10.1 dev eth2 #netdevice-vpc (netdevice-apache subnet)

172.16.20.0/28 via 10.0.8.1 dev eth1 #l3-vpc (l3-apache subnet)

192.168.10.0/24 via 192.168.10.1 dev eth2 #pod interface subnet

192.168.10.1 dev eth2 scope link

क्लाउड शेल पर वापस जाने के लिए, इंस्टेंस से पॉड को बंद करें.

exit

12. l3-pod बनाना

इस सेक्शन में, busybox चलाने वाला l3-pod बनाया जाएगा. इसे "स्विस आर्मी नाइफ़" कहा जाता है. यह 300 से ज़्यादा सामान्य कमांड के साथ काम करता है. पॉड को सिर्फ़ eth1 का इस्तेमाल करके, l3-vpc से कम्यूनिकेट करने के लिए कॉन्फ़िगर किया गया है.

Cloud Shell में, VI एडिटर या nano का इस्तेमाल करके, l3-pod.yaml नाम का बिज़ी बॉक्स कंटेनर बनाएं.

apiVersion: v1

kind: Pod

metadata:

name: l3-pod

annotations:

networking.gke.io/default-interface: 'eth0'

networking.gke.io/interfaces: |

[

{"interfaceName":"eth0","network":"default"},

{"interfaceName":"eth1","network":"l3-network"}

]

spec:

containers:

- name: l3-pod

image: busybox

command: ["sleep", "10m"]

ports:

- containerPort: 80

restartPolicy: Always

Cloud Shell में, l3-pod.yaml लागू करें

kubectl apply -f l3-pod.yaml

l3-pod बनाने की पुष्टि करना

Cloud Shell में, पुष्टि करें कि netdevice-l3-pod चल रहा है:

kubectl get pods l3-pod

उदाहरण:

user@$ kubectl get pods l3-pod

NAME READY STATUS RESTARTS AGE

l3-pod 1/1 Running 0 52s

Cloud Shell में, पॉड इंटरफ़ेस को असाइन किए गए आईपी पतों की पुष्टि करें.

kubectl get pods l3-pod -o yaml

यहां दिए गए उदाहरण में, networking.gke.io/pod-ips फ़ील्ड में, l3-नेटवर्क से जुड़े पॉड इंटरफ़ेस के आईपी पते शामिल हैं. डिफ़ॉल्ट नेटवर्क आईपी पता 10.0.2.12 की जानकारी podIPs में दी गई है:

user@$ kubectl get pods l3-pod -o yaml

apiVersion: v1

kind: Pod

metadata:

annotations:

kubectl.kubernetes.io/last-applied-configuration: |

{"apiVersion":"v1","kind":"Pod","metadata":{"annotations":{"networking.gke.io/default-interface":"eth0","networking.gke.io/interfaces":"[\n{\"interfaceName\":\"eth0\",\"network\":\"default\"},\n{\"interfaceName\":\"eth1\",\"network\":\"l3-network\"}\n]\n"},"name":"l3-pod","namespace":"default"},"spec":{"containers":[{"command":["sleep","10m"],"image":"busybox","name":"l3-pod","ports":[{"containerPort":80}]}],"restartPolicy":"Always"}}

networking.gke.io/default-interface: eth0

networking.gke.io/interfaces: |

[

{"interfaceName":"eth0","network":"default"},

{"interfaceName":"eth1","network":"l3-network"}

]

networking.gke.io/pod-ips: '[{"networkName":"l3-network","ip":"10.0.8.22"}]'

creationTimestamp: "2023-07-30T23:22:29Z"

name: l3-pod

namespace: default

resourceVersion: "1604447"

uid: 79a86afd-2a50-433d-9d48-367acb82c1d0

spec:

containers:

- command:

- sleep

- 10m

image: busybox

imagePullPolicy: Always

name: l3-pod

ports:

- containerPort: 80

protocol: TCP

resources:

limits:

networking.gke.io.networks/l3-network.IP: "1"

requests:

networking.gke.io.networks/l3-network.IP: "1"

terminationMessagePath: /dev/termination-log

terminationMessagePolicy: File

volumeMounts:

- mountPath: /var/run/secrets/kubernetes.io/serviceaccount

name: kube-api-access-w9d24

readOnly: true

dnsPolicy: ClusterFirst

enableServiceLinks: true

nodeName: gke-multinic-gke-multinic-node-pool-135699a1-t66p

preemptionPolicy: PreemptLowerPriority

priority: 0

restartPolicy: Always

schedulerName: default-scheduler

securityContext: {}

serviceAccount: default

serviceAccountName: default

terminationGracePeriodSeconds: 30

tolerations:

- effect: NoExecute

key: node.kubernetes.io/not-ready

operator: Exists

tolerationSeconds: 300

- effect: NoExecute

key: node.kubernetes.io/unreachable

operator: Exists

tolerationSeconds: 300

- effect: NoSchedule

key: networking.gke.io.networks/l3-network.IP

operator: Exists

volumes:

- name: kube-api-access-w9d24

projected:

defaultMode: 420

sources:

- serviceAccountToken:

expirationSeconds: 3607

path: token

- configMap:

items:

- key: ca.crt

path: ca.crt

name: kube-root-ca.crt

- downwardAPI:

items:

- fieldRef:

apiVersion: v1

fieldPath: metadata.namespace

path: namespace

status:

conditions:

- lastProbeTime: null

lastTransitionTime: "2023-07-30T23:22:29Z"

status: "True"

type: Initialized

- lastProbeTime: null

lastTransitionTime: "2023-07-30T23:22:35Z"

status: "True"

type: Ready

- lastProbeTime: null

lastTransitionTime: "2023-07-30T23:22:35Z"

status: "True"

type: ContainersReady

- lastProbeTime: null

lastTransitionTime: "2023-07-30T23:22:29Z"

status: "True"

type: PodScheduled

containerStatuses:

- containerID: containerd://1d5fe2854bba0a0d955c157a58bcfd4e34cecf8837edfd7df2760134f869e966

image: docker.io/library/busybox:latest

imageID: docker.io/library/busybox@sha256:3fbc632167424a6d997e74f52b878d7cc478225cffac6bc977eedfe51c7f4e79

lastState: {}

name: l3-pod

ready: true

restartCount: 0

started: true

state:

running:

startedAt: "2023-07-30T23:22:35Z"

hostIP: 192.168.0.5

phase: Running

podIP: 10.0.2.12

podIPs:

- ip: 10.0.2.12

qosClass: BestEffort

startTime: "2023-07-30T23:22:29Z"

L3-पॉड के रास्तों की पुष्टि करना

Cloud Shell में, netdevice-l3-pod से l3-vpc तक के रास्तों की पुष्टि करें:

kubectl exec --stdin --tty l3-pod -- /bin/sh

पॉड इंटरफ़ेस की पुष्टि करने के लिए, इंस्टेंस बनाएं:

ifconfig

उदाहरण में, eth0 डिफ़ॉल्ट नेटवर्क से कनेक्ट है और eth1, l3-network से कनेक्ट है.

/ # ifconfig

eth0 Link encap:Ethernet HWaddr 22:29:30:09:6B:58

inet addr:10.0.2.12 Bcast:10.0.2.255 Mask:255.255.255.0

UP BROADCAST RUNNING MULTICAST MTU:1460 Metric:1

RX packets:5 errors:0 dropped:0 overruns:0 frame:0

TX packets:7 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:0

RX bytes:446 (446.0 B) TX bytes:558 (558.0 B)

eth1 Link encap:Ethernet HWaddr 6E:6D:FC:C3:FF:AF

inet addr:10.0.8.22 Bcast:0.0.0.0 Mask:255.255.255.255

UP BROADCAST RUNNING MULTICAST MTU:1460 Metric:1

RX packets:5 errors:0 dropped:0 overruns:0 frame:0

TX packets:6 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:446 (446.0 B) TX bytes:516 (516.0 B)

lo Link encap:Local Loopback

inet addr:127.0.0.1 Mask:255.0.0.0

UP LOOPBACK RUNNING MTU:65536 Metric:1

RX packets:0 errors:0 dropped:0 overruns:0 frame:0

TX packets:0 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:0 (0.0 B) TX bytes:0 (0.0 B)

l3-pod से l3-vpc (172.16.20.0/28) के रूट की पुष्टि करें.

इंस्टेंस से, पॉड के रास्तों की पुष्टि करें:

ip route

उदाहरण:

/ # ip route

default via 10.0.2.1 dev eth0 #primary-vpc

10.0.2.0/24 via 10.0.2.1 dev eth0 src 10.0.2.12

10.0.2.1 dev eth0 scope link src 10.0.2.12

10.0.8.0/21 via 10.0.8.17 dev eth1 #l3-vpc (sec-range-l3-subnet)

10.0.8.17 dev eth1 scope link #pod interface subnet

172.16.20.0/28 via 10.0.8.17 dev eth1 #l3-vpc (l3-apache subnet)

क्लाउड शेल पर वापस जाने के लिए, इंस्टेंस से पॉड को बंद करें.

exit

13. फ़ायरवॉल से जुड़े अपडेट

GKE के मल्टीनिक-पूल से netdevice-vpc को कनेक्ट करने के लिए, l3-vpc के इनग्रेस फ़ायरवॉल के नियमों की ज़रूरत होती है. आपको फ़ायरवॉल के ऐसे नियम बनाने होंगे जिनमें सोर्स रेंज को पॉड नेटवर्क सबनेट के तौर पर तय किया गया हो. जैसे, netdevice-subnet, sec-range-l3-subnet.

उदाहरण के लिए, हाल ही में बनाया गया कंटेनर, l3-pod, eth2 इंटरफ़ेस 10.0.8.22 (sec-range-l3-subnet से असाइन किया गया) l3-vpc में l3-apache इंस्टेंस से कनेक्ट करते समय सोर्स आईपी पता होता है.

netdevice-vpc: netdevice-subnet से netdevice-apache तक अनुमति दें

Cloud Shell में, netdevice-vpc में फ़ायरवॉल का नियम बनाएं. इससे netdevice-subnet को netdevice-apache इंस्टेंस को ऐक्सेस करने की अनुमति मिलेगी.

gcloud compute --project=$projectid firewall-rules create allow-ingress-from-netdevice-network-to-all-vpc-instances --direction=INGRESS --priority=1000 --network=netdevice-vpc --action=ALLOW --rules=all --source-ranges=192.168.10.0/24 --enable-logging

l3-vpc: Allow from sec-range-l3-subnet to l3-apache

Cloud Shell में, l3-vpc में फ़ायरवॉल का नियम बनाएं. इससे sec-range-l3-subnet को l3-apache इंस्टेंस का ऐक्सेस मिल जाएगा.

gcloud compute --project=$projectid firewall-rules create allow-ingress-from-l3-network-to-all-vpc-instances --direction=INGRESS --priority=1000 --network=l3-vpc --action=ALLOW --rules=all --source-ranges=10.0.8.0/21 --enable-logging

14. पॉड कनेक्टिविटी की पुष्टि करना

यहां दिए गए सेक्शन में, netdevice-l3-pod और l3-pod से Apache इंस्टेंस के कनेक्टिविटी की पुष्टि की जाएगी. इसके लिए, पॉड में लॉग इन करें और wget -S चलाएं. इससे Apache सर्वर के होम पेज के डाउनलोड की पुष्टि होती है. netdevice-l3-pod को netdevice-network और l3-network के इंटरफ़ेस के साथ कॉन्फ़िगर किया गया है. इसलिए, netdevice-vpc और l3-vpc में Apache सर्वर से कनेक्ट किया जा सकता है.

इसके उलट, जब l3-pod से wget -S किया जाता है, तब netdevice-vpc में मौजूद Apache सर्वर से कनेक्ट नहीं किया जा सकता. ऐसा इसलिए, क्योंकि l3-pod को सिर्फ़ l3-network के इंटरफ़ेस के साथ कॉन्फ़िगर किया जाता है.

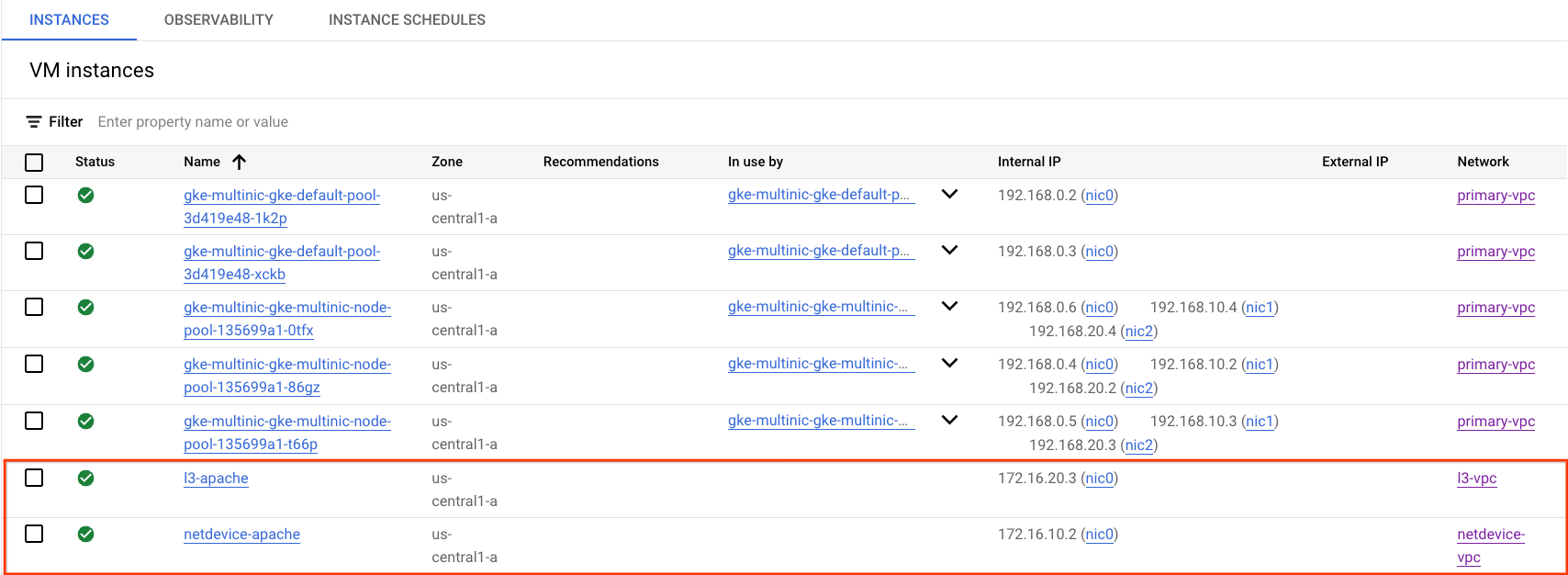

Apache सर्वर का आईपी पता पाना

Cloud Console में, Compute Engine → वीएम इंस्टेंस पर जाकर, Apache सर्वर का आईपी पता पाएं

netdevice-l3-pod से netdevice-apache तक कनेक्टिविटी की जांच

Cloud Shell में, netdevice-l3-pod में लॉग इन करें:

kubectl exec --stdin --tty netdevice-l3-pod -- /bin/sh

कंटेनर से, पिछले चरण में मिले आईपी पते के आधार पर netdevice-apache इंस्टेंस को पिंग करें.

ping <insert-your-ip> -c 4

उदाहरण:

/ # ping 172.16.10.2 -c 4

PING 172.16.10.2 (172.16.10.2): 56 data bytes

64 bytes from 172.16.10.2: seq=0 ttl=64 time=1.952 ms

64 bytes from 172.16.10.2: seq=1 ttl=64 time=0.471 ms

64 bytes from 172.16.10.2: seq=2 ttl=64 time=0.446 ms

64 bytes from 172.16.10.2: seq=3 ttl=64 time=0.505 ms

--- 172.16.10.2 ping statistics ---

4 packets transmitted, 4 packets received, 0% packet loss

round-trip min/avg/max = 0.446/0.843/1.952 ms

/ #

Cloud Shell में, पिछले चरण में मिले आईपी पते के आधार पर, netdevice-apache इंस्टेंस के लिए wget -S कमांड चलाएं. 200 OK का मतलब है कि वेबपेज डाउनलोड हो गया है.

wget -S <insert-your-ip>

उदाहरण:

/ # wget -S 172.16.10.2

Connecting to 172.16.10.2 (172.16.10.2:80)

HTTP/1.1 200 OK

Date: Mon, 31 Jul 2023 03:12:58 GMT

Server: Apache/2.4.56 (Debian)

Last-Modified: Sat, 29 Jul 2023 00:32:44 GMT

ETag: "2c-6019555f54266"

Accept-Ranges: bytes

Content-Length: 44

Connection: close

Content-Type: text/html

saving to 'index.html'

index.html 100% |********************************| 44 0:00:00 ETA

'index.html' saved

/ #

netdevice-l3-pod से l3-apache तक कनेक्टिविटी की जांच

Cloud Shell में, पिछले चरण में मिले आईपी पते के आधार पर l3-apache इंस्टेंस को पिंग करें.

ping <insert-your-ip> -c 4

उदाहरण:

/ # ping 172.16.20.3 -c 4

PING 172.16.20.3 (172.16.20.3): 56 data bytes

64 bytes from 172.16.20.3: seq=0 ttl=63 time=2.059 ms

64 bytes from 172.16.20.3: seq=1 ttl=63 time=0.533 ms

64 bytes from 172.16.20.3: seq=2 ttl=63 time=0.485 ms

64 bytes from 172.16.20.3: seq=3 ttl=63 time=0.462 ms

--- 172.16.20.3 ping statistics ---

4 packets transmitted, 4 packets received, 0% packet loss

round-trip min/avg/max = 0.462/0.884/2.059 ms

/ #

Cloud Shell में, index.html फ़ाइल को मिटाएं. इसके बाद, पिछले चरण में मिले आईपी पते के आधार पर, l3-apache इंस्टेंस पर wget -S कमांड चलाएं. 200 OK का मतलब है कि वेबपेज डाउनलोड हो गया है.

rm index.html

wget -S <insert-your-ip>

उदाहरण:

/ # rm index.html

/ # wget -S 172.16.20.3

Connecting to 172.16.20.3 (172.16.20.3:80)

HTTP/1.1 200 OK

Date: Mon, 31 Jul 2023 03:41:32 GMT

Server: Apache/2.4.56 (Debian)

Last-Modified: Mon, 31 Jul 2023 03:24:21 GMT

ETag: "25-601bff76f04b7"

Accept-Ranges: bytes

Content-Length: 37

Connection: close

Content-Type: text/html

saving to 'index.html'

index.html 100% |*******************************************************************************************************| 37 0:00:00 ETA

'index.html' saved

क्लाउड शेल पर वापस जाने के लिए, इंस्टेंस से पॉड को बंद करें.

exit

l3-pod से netdevice-apache तक कनेक्टिविटी की जांच

Cloud Shell में, l3-pod में लॉग इन करें:

kubectl exec --stdin --tty l3-pod -- /bin/sh

कंटेनर से, पिछले चरण में मिले आईपी पते के आधार पर netdevice-apache इंस्टेंस को पिंग करें. l3-pod में netdevice-network से जुड़ा कोई इंटरफ़ेस नहीं है. इसलिए, पिंग नहीं हो पाएगा.

ping <insert-your-ip> -c 4

उदाहरण:

/ # ping 172.16.10.2 -c 4

PING 172.16.10.2 (172.16.10.2): 56 data bytes

--- 172.16.10.2 ping statistics ---

4 packets transmitted, 0 packets received, 100% packet loss

ज़रूरी नहीं: Cloud Shell में, पिछले चरण से मिले आईपी पते के आधार पर, netdevice-apache इंस्टेंस के लिए wget -S कमांड चलाएं. इससे टाइम आउट हो जाएगा.

wget -S <insert-your-ip>

उदाहरण:

/ # wget -S 172.16.10.2

Connecting to 172.16.10.2 (172.16.10.2:80)

wget: can't connect to remote host (172.16.10.2): Connection timed out

l3-pod से l3-apache कनेक्टिविटी की जांच

Cloud Shell में, पिछले चरण में मिले आईपी पते के आधार पर l3-apache इंस्टेंस को पिंग करें.

ping <insert-your-ip> -c 4

उदाहरण:

/ # ping 172.16.20.3 -c 4

PING 172.16.20.3 (172.16.20.3): 56 data bytes

64 bytes from 172.16.20.3: seq=0 ttl=63 time=1.824 ms

64 bytes from 172.16.20.3: seq=1 ttl=63 time=0.513 ms

64 bytes from 172.16.20.3: seq=2 ttl=63 time=0.482 ms

64 bytes from 172.16.20.3: seq=3 ttl=63 time=0.532 ms

--- 172.16.20.3 ping statistics ---

4 packets transmitted, 4 packets received, 0% packet loss

round-trip min/avg/max = 0.482/0.837/1.824 ms

/ #

Cloud Shell में, पिछले चरण में मिले आईपी पते के आधार पर, l3-apache इंस्टेंस के लिए wget -S कमांड चलाएं. 200 OK का मतलब है कि वेबपेज डाउनलोड हो गया है.

wget -S <insert-your-ip>

उदाहरण:

/ # wget -S 172.16.20.3

Connecting to 172.16.20.3 (172.16.20.3:80)

HTTP/1.1 200 OK

Date: Mon, 31 Jul 2023 03:52:08 GMT

Server: Apache/2.4.56 (Debian)

Last-Modified: Mon, 31 Jul 2023 03:24:21 GMT

ETag: "25-601bff76f04b7"

Accept-Ranges: bytes

Content-Length: 37

Connection: close

Content-Type: text/html

saving to 'index.html'

index.html 100% |*******************************************************************************************************| 37 0:00:00 ETA

'index.html' saved

/ #

15. फ़ायरवॉल के लॉग

फ़ायरवॉल के नियमों की लॉगिंग की सुविधा की मदद से, फ़ायरवॉल के नियमों के असर की ऑडिट, पुष्टि, और विश्लेषण किया जा सकता है. उदाहरण के लिए, यह पता लगाया जा सकता है कि ट्रैफ़िक को अस्वीकार करने के लिए बनाया गया फ़ायरवॉल का नियम, उम्मीद के मुताबिक काम कर रहा है या नहीं. अगर आपको यह पता लगाना है कि फ़ायरवॉल के किसी नियम से कितने कनेक्शन पर असर पड़ा है, तो फ़ायरवॉल के नियमों की लॉगिंग भी काम की होती है.

आपने ट्यूटोरियल में, इनग्रेस फ़ायरवॉल के नियम बनाते समय फ़ायरवॉल लॉगिंग की सुविधा चालू की है. आइए, लॉग से मिली जानकारी पर एक नज़र डालें.

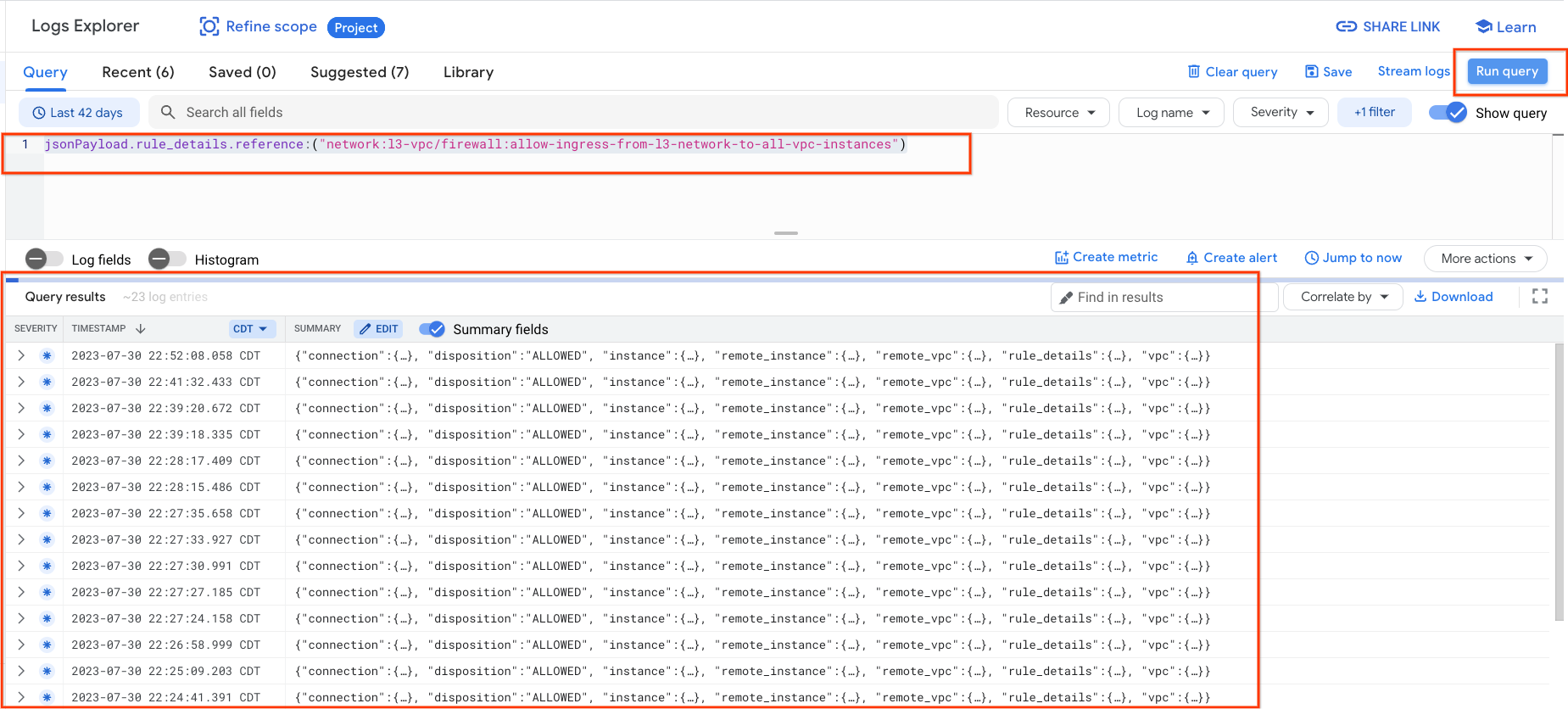

Cloud Console में, Logging → Logs Explorer पर जाएं

स्क्रीनशॉट के हिसाब से नीचे दी गई क्वेरी डालें और Run query jsonPayload.rule_details.reference:("network:l3-vpc/firewall:allow-ingress-from-l3-network-to-all-vpc-instances") को चुनें

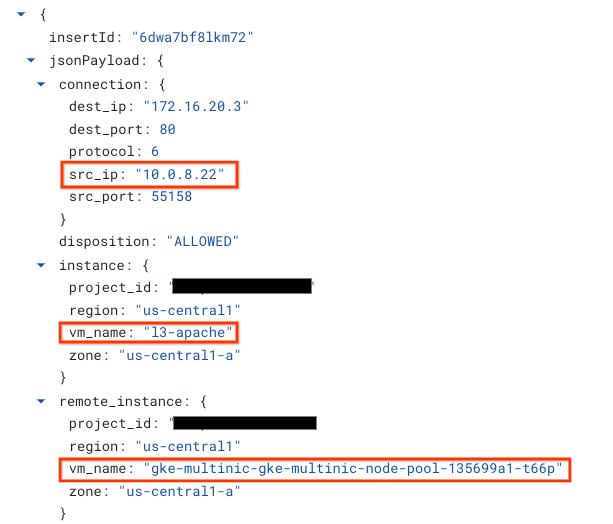

कैप्चर की बारीकी से जांच करने पर, सुरक्षा एडमिन को जानकारी के एलिमेंट मिलते हैं. इनमें सोर्स और डेस्टिनेशन आईपी पते, पोर्ट, प्रोटोकॉल, और नोडपूल का नाम शामिल है.

फ़ायरवॉल लॉग के बारे में ज़्यादा जानने के लिए, VPC नेटवर्क → फ़ायरवॉल → allow-ingress-from-netdevice-network-to-all-vpc-instances पर जाएं. इसके बाद, लॉग एक्सप्लोरर में देखें को चुनें.

16. व्यवस्थित करें

Cloud Shell से, ट्यूटोरियल के कॉम्पोनेंट मिटाएं.

gcloud compute instances delete l3-apache netdevice-apache --zone=us-central1-a --quiet

gcloud compute routers delete l3-cr netdevice-cr --region=us-central1 --quiet

gcloud container clusters delete multinic-gke --zone=us-central1-a --quiet

gcloud compute firewall-rules delete allow-ingress-from-l3-network-to-all-vpc-instances allow-ingress-from-netdevice-network-to-all-vpc-instances --quiet

gcloud compute networks subnets delete l3-apache l3-subnet netdevice-apache netdevice-subnet primary-node-subnet --region=us-central1 --quiet

gcloud compute networks delete l3-vpc netdevice-vpc primary-vpc --quiet

17. बधाई हो

बधाई हो, आपने एक से ज़्यादा नेटवर्क इंटरफ़ेस कार्ड (एनआईसी) वाली नोडपूल बनाने और L3 और डिवाइस टाइप कनेक्टिविटी की पुष्टि करने के लिए, Apache सर्वर से कनेक्ट किए गए busybox चलाने वाले पॉड बनाने की प्रोसेस को कॉन्फ़िगर और पुष्टि कर लिया है. इसके लिए, PING और wget का इस्तेमाल किया गया है.

आपने यह भी सीखा कि पॉड कंटेनर और Apache सर्वर के बीच सोर्स और डेस्टिनेशन पैकेट की जांच करने के लिए, फ़ायरवॉल लॉग का इस्तेमाल कैसे किया जाता है.

Cosmopup को ट्यूटोरियल बहुत पसंद हैं!!