1. Introduzione

Opzioni di indirizzamento IP in Google Cloud

Gli indirizzi IP aiutano a identificare sia le reti che gli host nella rete. Esistono tipi di indirizzi IPv4 e IPv6.Questi indirizzi devono essere univoci per consentire al traffico sulla rete di identificare l'origine e la destinazione per lo scambio di pacchetti. L'indirizzamento IP non è esclusivo di Google Cloud ed esiste sia negli ambienti cloud che on-premise.

Virtual Private Cloud (VPC)

Il VPC è una rappresentazione logica di un data center tradizionale. Oltre al VPC predefinito e al VPC in modalità automatica, Google Cloud ti consente di creare un VPC personalizzato. Questi VPC personalizzati ti consentono di amministrare completamente la configurazione VPC.

Bilanciatori del carico

Un bilanciatore del carico consente la distribuzione del traffico su più istanze dell'applicazione. Google Cloud offre diversi tipi di bilanciatori del carico elencati nella documentazione sul bilanciamento del carico. In questo lab creeremo un bilanciatore del carico delle applicazioni esterno globale per accedere al nostro semplice sito web.

Cloud NAT

In questo modo, le subnet private possono comunicare con internet. A questo scopo, l'indirizzo IP interno viene convertito in un indirizzo IP pubblico per stabilire una connessione all'host esterno. Il traffico di ritorno dalla sorgente esterna viene quindi tradotto al contrario nel gateway NAT per utilizzare l'indirizzamento privato per restituire il traffico al client. La connessione viene avviata in uscita.

Macchina virtuale

Si tratta di sistemi virtuali che eseguono sistemi operativi. Questi possono essere configurati in base ai requisiti dell'utente e comprendono componenti di memoria, spazio di archiviazione, rete e sistema operativo.

Cosa creerai

In questo codelab, creerai due VPC personalizzati, abiliterai e configurerai i tipi di indirizzi IPv4 e IPv6 (interni ed esterni). Creerai anche un semplice server nginx su una VM con un indirizzo IP privato, lo esporrai utilizzando un bilanciatore del carico delle applicazioni esterno e ti connetterai utilizzando indirizzi IPv4 e IPv6:

- Crea due VPC personalizzati e aggiungi alcune regole firewall

- Crea subnet IPv4 a stack singolo e IPv4_IPv6 a doppio stack

- Crea un gateway NAT per le risorse private nella subnet per ricevere gli aggiornamenti

- Crea un server Apache VM privato utilizzando un MIG

- Esporre server VM privati tramite Application LB con indirizzi IPv4 e IPv6 statici

- Crea un client IPv4, IPv6 esterno

- Connettersi all'indirizzo del bilanciatore del carico delle applicazioni IPv4 e IPv6 dal client

Cosa imparerai a fare

- Come creare un VPC personalizzato

- Come attivare IPv6 nelle subnet

- Come impostare le regole firewall

- Come creare un gateway NAT

- Come creare un gruppo di istanze gestite

- Come creare client IPv4 e IPv6

- Come creare IP statici

- Come creare un LB applicazione

Questo codelab si concentra sull'indirizzamento IP e utilizza anche VM e bilanciatori del carico in modo specifico.

Che cosa ti serve

- Un browser web per connettersi alla console Google Cloud

- Possibilità di creare VPC e regole firewall

- Possibilità di utilizzare SSH

- Un account Google Cloud

2. Preparazione

Configurazione del lab

Configurazione dell'ambiente autonomo

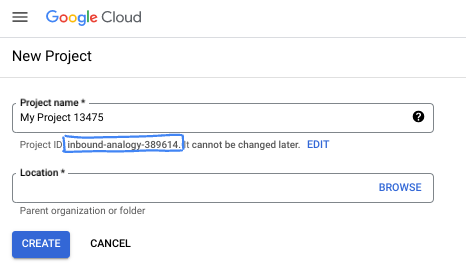

- Accedi alla console Google Cloud e crea un nuovo progetto o riutilizzane uno esistente. Se non hai ancora un account Gmail o Google Workspace, devi crearne uno.

- Il nome del progetto è il nome visualizzato per i partecipanti a questo progetto. È una stringa di caratteri non utilizzata dalle API di Google. Puoi sempre aggiornarlo.

- L'ID progetto è univoco in tutti i progetti Google Cloud ed è immutabile (non può essere modificato dopo l'impostazione). La console Cloud genera automaticamente una stringa univoca, di solito non ti interessa di cosa si tratta. Nella maggior parte dei codelab, dovrai fare riferimento all'ID progetto (in genere identificato come

PROJECT_ID). Se l'ID generato non ti piace, puoi generarne un altro casuale. In alternativa, puoi provare a crearne uno e vedere se è disponibile. Non può essere modificato dopo questo passaggio e rimane per tutta la durata del progetto. - Per tua informazione, esiste un terzo valore, un numero di progetto, utilizzato da alcune API. Scopri di più su tutti e tre questi valori nella documentazione.

- Successivamente, devi abilitare la fatturazione in Cloud Console per utilizzare le risorse/API Cloud. Completare questo codelab non costa molto, se non nulla. Per arrestare le risorse ed evitare addebiti oltre a quelli previsti in questo tutorial, puoi eliminare le risorse che hai creato o il progetto. I nuovi utenti di Google Cloud possono beneficiare del programma prova senza costi di 300$.

Avvia Cloud Shell

Sebbene Google Cloud possa essere gestito da remoto dal tuo laptop, in questo codelab utilizzerai Google Cloud Shell, un ambiente a riga di comando in esecuzione nel cloud.

Nella console Google Cloud, fai clic sull'icona di Cloud Shell nella barra degli strumenti in alto a destra:

Bastano pochi istanti per eseguire il provisioning e connettersi all'ambiente. Al termine, dovresti vedere un risultato simile a questo:

Questa macchina virtuale è caricata con tutti gli strumenti per sviluppatori di cui avrai bisogno. Offre una home directory permanente da 5 GB e viene eseguita su Google Cloud, migliorando notevolmente le prestazioni e l'autenticazione della rete. Tutto il lavoro in questo codelab può essere svolto all'interno di un browser. Non devi installare nulla.

3. Configura VPC personalizzato

Perché una VPC personalizzata?

In questo lab aggiungeremo alcune regole firewall, incluse quelle per il traffico IPv6, e sarebbe opportuno separarle dalla rete predefinita. Inoltre, abiliteremo IPv6 su una subnet. Uno dei requisiti è che sia attivato su una rete in modalità personalizzata. Le subnet create automaticamente nelle reti in modalità automatica non sono supportate.

Configurare un VPC personalizzato con IPv6 interno

- In Networking, seleziona Rete VPC.

- Nella parte superiore, seleziona Crea rete VPC.

- Nella sezione Crea una rete VPC, aggiungi quanto segue:

- Inserisci un Nome per la rete come ipv4-ipv6-network.

- Nella sezione Intervallo IPv6 interno ULA rete VPC, seleziona Attivato.

- Nella sezione Alloca intervallo IPv6 interno ULA, seleziona Automaticamente.

- Scegli Personalizzata per la Modalità di creazione subnet.

- Nella sezione Nuova subnet, specifica i seguenti parametri di configurazione per una subnet:

Configurazione | Valore |

Nome | ipv4 |

Regione | europe-west1 |

Tipo di stack IP | IPv4(stack singolo) |

Intervallo IPv4 | 192.168.10.0/24 |

Crea intervalli IPv4 secondari | seleziona |

Nome intervallo di subnet 1 | ipv4-sec |

Intervallo IPv4 secondario 1 | 10.0.10.0/24 |

- Seleziona Fine.

- Aggiungeremo un'altra subnet e abiliteremo IPv6. Per aggiungere un'altra subnet, seleziona AGGIUNGI SUBNET. Nella sezione Nuova subnet, specifica i seguenti parametri di configurazione per una subnet:

- Per il Nome della subnet, inserisci ipv6net.

- In Regione, seleziona us-central1.

- Per Tipo di stack IP, seleziona IPv4 e IPv6 (stack doppio).

- Inserisci un intervallo IPv4 utilizzando 192.168.20.0/24

- Per Tipo di accesso IPv6, seleziona Interno.

- Seleziona Fine.

- Nella sezione Regole firewall, seleziona le seguenti opzioni:

- Nella scheda Regole firewall IPv4, seleziona tutte le opzioni disponibili: allow-custom (per la comunicazione interna), allow-icmp, allow-rdp, allow-ssh.

- Nella scheda Regole firewall IPv6, seleziona tutte le opzioni disponibili: allow-ipv6-custom (per la comunicazione interna), allow-ipv6-icmp, allow-ipv6-rdp, allow-ipv6-ssh.

Queste opzioni creano automaticamente una regola di corrispondenza per la nuova subnet.

- Nella sezione Modalità di routing dinamico, seleziona Globale per la rete VPC. Per ulteriori informazioni, vedi Modalità di routing dinamico. Puoi modificare la modalità di routing dinamico in un secondo momento.

- Per l'unità massima di trasmissione (MTU), scegli 1460.

- Fai clic su Crea.

Configurare un VPC personalizzato con IPv6 esterno

- In Networking, seleziona Rete VPC.

- Nella parte superiore, seleziona Crea rete VPC.

- Nella sezione Crea una rete VPC, aggiungi quanto segue:

- Inserisci un Nome per la rete come external-ipv6-network

- Nella sezione Intervallo IPv6 interno ULA rete VPC, seleziona Attivato.

- Nella sezione Alloca intervallo IPv6 interno ULA, seleziona Automaticamente.

- Scegli Personalizzata per la Modalità di creazione subnet.

- Nella sezione Nuova subnet, specifica i seguenti parametri di configurazione per una subnet:

- Per il Nome della subnet, inserisci ipv6-external.

- In Regione, seleziona us-east1.

- Per Tipo di stack IP, seleziona IPv4 e IPv6 (stack doppio).

- Inserisci un intervallo IPv4 utilizzando 192.168.200.0/24

- Per Tipo di accesso IPv6, seleziona Esterno.

- Seleziona Fine.

- Nella sezione Regole firewall, seleziona le seguenti opzioni:

- Nella scheda Regole firewall IPv4, seleziona tutte le opzioni disponibili: allow-custom (per la comunicazione interna), allow-icmp, allow-rdp, allow-ssh.

- Nella scheda Regole firewall IPv6, seleziona tutte le opzioni disponibili: allow-ipv6-custom (per la comunicazione interna), allow-ipv6-icmp, allow-ipv6-rdp, allow-ipv6-ssh. In questo lab utilizzeremo questa opzione per creare automaticamente una regola di corrispondenza nella nuova subnet.

- Nella sezione Modalità di routing dinamico, seleziona Globale per la rete VPC. Per ulteriori informazioni, vedi Modalità di routing dinamico. Puoi modificare la modalità di routing dinamico in un secondo momento.

- Per l'unità massima di trasmissione (MTU), scegli 1460.

- Fai clic su Crea.

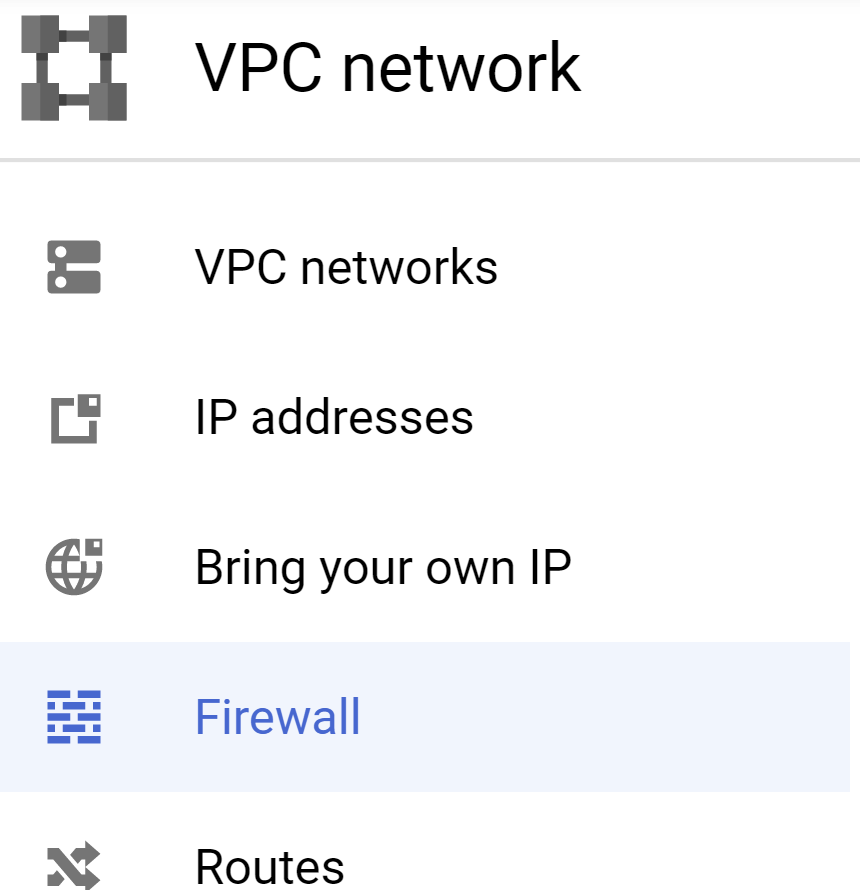

Verifica le regole firewall

Il controllo delle regole firewall ti consente di negare il traffico ai tuoi servizi.

Per verificare che le regole esistano:

- Vai a Rete VPC.

- Nel riquadro a sinistra, seleziona Firewall.

- Guarda l'area di visualizzazione e assicurati di vedere le regole firewall per le nuove reti create. Scorri orizzontalmente, cerca la colonna della rete e scorri verso il basso. Dovresti vedere il nome della rete che crei nella colonna della rete delle regole firewall. In questo caso, ipv4-ipv6-network e external-ipv6-network. Questo nome deve essere univoco per il progetto.

- Successivamente creeremo una nuova regola firewall per consentire i controlli di integrità

- Apri Cloud Run se non è già aperto selezionando Attiva Cloud Shell (

) nella barra superiore. Si apre una sessione di Cloud Shell e viene visualizzato un prompt della riga di comando. Assicurati di trovarti nel progetto corretto e incolla il seguente codice.

) nella barra superiore. Si apre una sessione di Cloud Shell e viene visualizzato un prompt della riga di comando. Assicurati di trovarti nel progetto corretto e incolla il seguente codice.

gcloud compute firewall-rules create ipv4-ipv6-hc \ --direction=INGRESS \ --network=ipv4-ipv6-network \ --action=ALLOW \ --rules=tcp:80,tcp:8080,tcp:443 \ --source-ranges=35.191.0.0/16,130.211.0.0/22,209.85.152.0/22,209.85.204.0/22 \ --target-tags=ipv6-server

- Al termine, verifica di visualizzare una voce per la regola firewall ipv6-ipv4-hc collegata a ipv4-ipv6-network

4. Configura il gateway NAT

- Vai a Servizi di rete

- Seleziona Cloud NAT e poi Inizia.

- Nome gateway utilizza ipv4-ipv6-nat

- Selezione della rete ipv4-ipv6-network

- Seleziona la regione us-central1.

- Router Cloud seleziona Crea nuovo router

- Crea una pagina del router e configura quanto segue:

- Nome ipv4-ipv6-nat-router

- Lascia invariati tutti gli altri valori predefiniti e seleziona Crea.

- Nella pagina Crea gateway Cloud NAT, lascia invariate le altre opzioni e seleziona Crea.

5. Configura le istanze nel VPC privato

Crea un VPC privato del modello di istanze

- Apri Cloud Shell.

- Se hai più progetti, verifica di essere in quello corretto.

- Copia e incolla quanto segue:

gcloud compute instance-templates create ipv6-internal-server \ --region=us-central1 \ --network-interface=subnet=ipv6net,no-address,stack-type=IPV4_IPV6 \ --machine-type=n1-standard-1 \ --metadata=^,@^startup-script=\#\!/bin/bash$'\n'\#\ package\ updates\ \ \ \ \ \ $'\n'apt\ update\ -y$'\n'apt\ install\ nginx\ -y$'\n'systemctl\ start\ nginx$'\n'systemctl\ enable\ nginx$'\n'systemctl\ status\ nginx\ \|\ grep\ Active$'\n'chown\ -R\ \$USER:\$USER\ /var/www$'\n'cd\ /var/www/html/$'\n'echo\ \'\<\!DOCTYPE\ html\>\'\ \>\ /var/www/html/index.html$'\n'echo\ \'\<html\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\<head\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\<title\>Awesome\ web\ app\</title\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\<meta\ charset=\"UTF-8\"\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\</head\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\<body\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\<h1\>IPv6\ server\</h1\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\<h3\>You\ are\ successful\</h3\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\</body\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\</html\>\'\ \>\>\ /var/www/html/index.html$'\n' --tags=ipv6-server,http-server,https-server \ --create-disk=auto-delete=yes,boot=yes,device-name=ipv6-internal-server,image=projects/debian-cloud/global/images/debian-11-bullseye-v20230306,mode=rw,size=20,type=pd-balanced

- Vai a Compute Engine

- Seleziona Template di istanza.

- Nella finestra del template di istanza, assicurati di visualizzare il template appena creato

- Fai clic sul nome del modello e scorri verso il basso per visualizzare la configurazione.

- In Interfacce di rete, assicurati che Tipo di stack sia IPv4 e IPv6

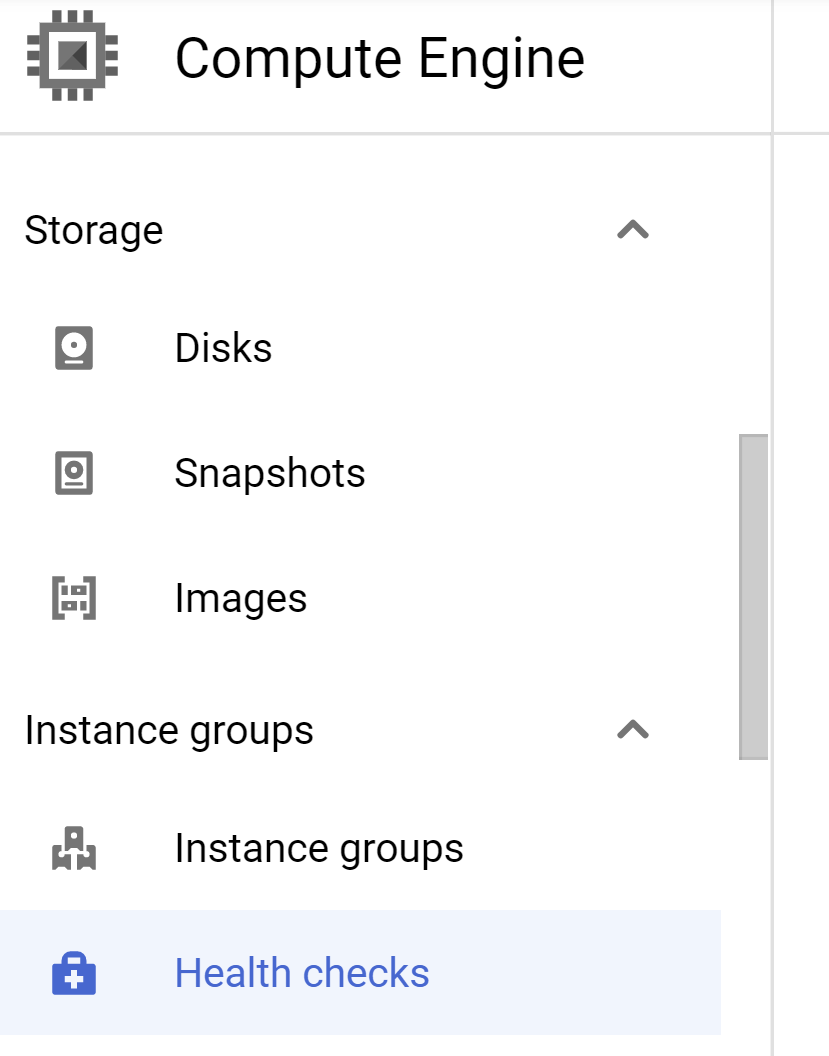

Crea un gruppo di istanze nel VPC privato

- Vai a Compute Engine

- Seleziona Espandi Gruppi di istanze.

- Seleziona Controlli di integrità.

- Seleziona Crea un controllo di integrità.

- Nella pagina Crea un controllo di integrità, utilizza quanto segue:

- Name utilizza ipv6-server-hc

- Porta TCP del protocollo 80

- Scorri fino alla sezione Criteri integrità.

- Intervallo di controllo 10, timeout 5

- Soglia stato integro 2, soglia stato non integro 4

- Scorri fino alla fine e seleziona Crea.

- Vai a Compute Engine

- Seleziona Gruppi di istanze.

- Seleziona Crea gruppo di istanze.

- Seleziona Nuovo gruppo di istanze gestite (stateful).

- Name utilizza ipv6-server-igp

- Per Template di istanza, utilizza ipv6-internal-server

- Per il numero di istanze, utilizza 2.

- Per la località, utilizza Zona singola e assicurati che la regione sia us-central1.

- Scorri verso il basso fino a Riparazione automatica:

- Utilizzo del controllo di integrità ipv6-server-hc

- In Ritardo iniziale, digita 120.

- Lascia invariati tutti gli altri valori predefiniti e seleziona Crea.

Il completamento della creazione del gruppo di istanze richiede alcuni minuti.

Verifica il gruppo di istanze e le VM

Una volta completato il gruppo di istanze, verifichiamo

- Vai a Compute Engine e seleziona Gruppi di istanze.

- Seleziona il nome del gruppo di istanze appena creato ipv6-server-igp.

- Assicurati di visualizzare quanto segue:

- Istanza per stato 2 istanze (concedi un po' di tempo per l'esecuzione di tutti i controlli di integrità se non è ancora visualizzato lo stato integro)

- Istanza per integrità 100% integro

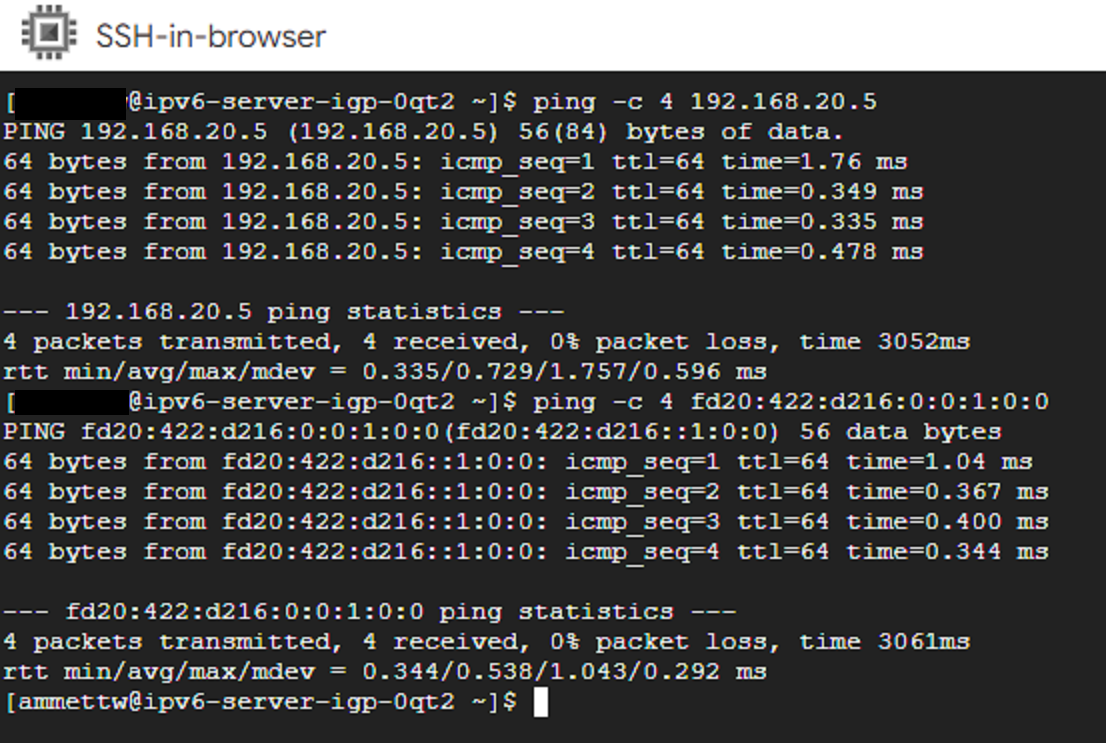

A questo punto, passiamo direttamente alle VM in questo gruppo di istanze ed eseguiamo alcuni test

- Seleziona le istanze VM. Dovresti visualizzare due VM con nomi che iniziano con ipv6-server-igp.

- Scorri in orizzontale e sotto la colonna IP interno dovresti vedere gli indirizzi IPV4 e IPV6. Prendi nota di entrambi gli indirizzi per ciascun server.

- Accanto alla prima VM, seleziona SSH. Si aprirà una sessione SSH direttamente sul server.

- Nella finestra SSH digita

curl localhost. Dovresti ricevere una risposta dal server web in esecuzione sulla VM che mostra l'HTML come di seguito:

- Poi digita

ip addrper visualizzare i dati dell'indirizzo. Verifica che l'interfaccia exxx abbia lo stesso indirizzo IPv4 e IPv6 che hai registrato prima nel passaggio 6 per questa VM - Esegui un

ping -c 4 XXXXda questa VM all'indirizzo IPv4 della seconda VM, poi fai lo stesso utilizzando l'indirizzo IPv6 della seconda VM.

- <(Facoltativo)> puoi accedere alla seconda VM tramite SSH ed eseguire lo stesso test. Prova a eseguire il ping degli indirizzi IPv4 e IPv6 della VM 1.

Crea un'istanza autonoma solo IPv4 nel VPC privato

- Vai a Compute Engine

- Seleziona Istanze VM e poi Crea istanza.

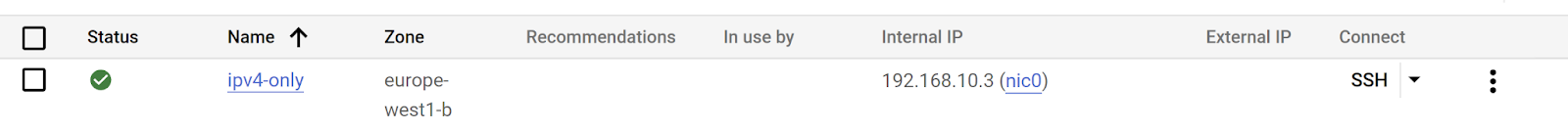

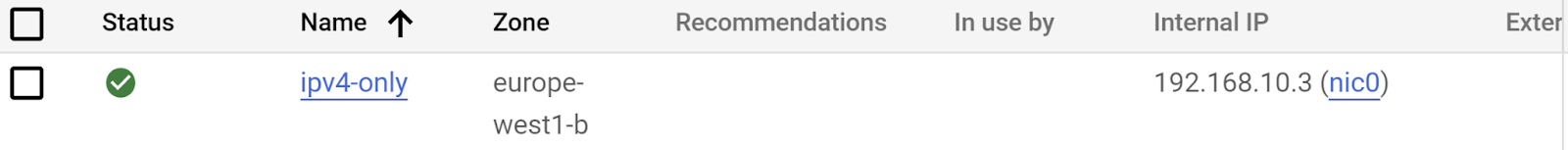

- Compila la pagina di configurazione come segue:

- Utilizzo del nome ipv4-only

- Seleziona la regione europe-west1.

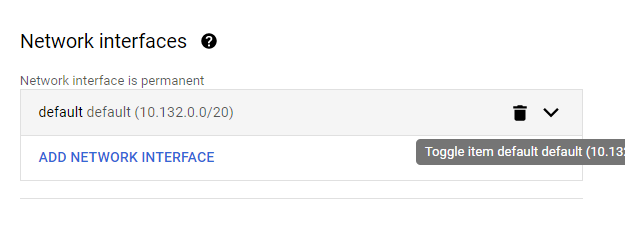

- Scorri verso il basso, espandi Opzioni avanzate e poi Networking. Ora utilizza quanto segue: in Interfacce di rete

- Seleziona la freccia del menu a discesa accanto a Predefinito per visualizzare le opzioni dell'interfaccia di modifica

- Per la modifica della rete in ipv4-ipv6-network

- Subnet ipv4

- Indirizzo IPv4 esterno seleziona Nessuno

- Seleziona Fine.

- Scorri fino alla fine e seleziona Crea.

- La creazione della VM richiederà alcuni minuti. Questa VM si trova in una subnet solo IPv4, senza indirizzo IP esterno assegnato. Per verificare, vai alla pagina Istanza VM e cerca la VM denominata ipv4-only

- Seleziona SSH per accedere tramite SSH alla VM denominata ipv4-only.

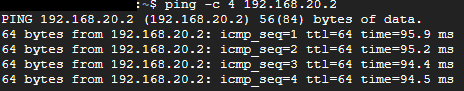

- Esegui un

ping -c 4 X.X.X.Xsugli indirizzi IPv4 privati di una delle VM create in precedenza a partire dal nome ipv6-server-igp. Puoi eseguire il ping degli indirizzi IPv4 interni di queste VM.

6. Crea un bilanciamento del carico delle applicazioni con indirizzi IPv4 e IPv6 in VPC privato

Crea due IP esterni statici

- Vai a Rete VPC.

- Seleziona Indirizzi IP e poi Prenota indirizzo statico esterno.

- Per l'indirizzo IPv4, utilizza quanto segue:

- Nome ipv4-lb-ip

- Versione IP IPv4

- Digita Global

- scorri fino alla fine e seleziona Prenota

- Per l'indirizzo IPv6, ripeti il passaggio 2 e utilizza quanto segue:

- Nome ipv6-lb-ip

- Versione IP IPv6

- Digita Global

- scorri fino alla fine e seleziona Prenota

Registra questi indirizzi IP. Ti serviranno per testare la connettività nell'ultima sezione.

Crea l'applicazione esterna LB

- Vai a Servizi di rete

- Seleziona Crea bilanciatore del carico.

- In Tipo di bilanciatore del carico, seleziona Bilanciatore del carico delle applicazioni (HTTP/HTTPS) e poi Avanti.

- In Pubblico o interno, seleziona Pubblico (esterno) e poi Avanti.

- In Deployment globale o in una regione singola, seleziona Ideale per workload globali e poi Avanti.

- In Generazione del bilanciatore del carico, seleziona Bilanciatore del carico delle applicazioni esterno globale e poi Avanti.

- Seleziona Configura.

- Nella parte superiore, in Crea bilanciatore del carico delle applicazioni esterno globale, utilizza il nome ipv4-ipv6-lb-demo.

- Poi seleziona Configurazione frontend e utilizza quanto segue:

- Nome ipv4-fe-lb

- Protocollo HTTP

- Versione IP IPv4

- In Indirizzo IP, seleziona ipv4-lb-ip per assegnare l'IP IPv4 esterno statico che abbiamo creato.

- Porta 80

- Seleziona Fine.

- In frontend, configuriamo e selezioniamo un collegamento IPv6. Fai clic su Aggiungi IP e porta frontend:

- Nome ipv6-fe-lb

- Protocollo HTTP

- Versione IP IPv6

- In Indirizzo IP, seleziona ipv6-lb-ip per assegnare l'IP IPv6 esterno statico che abbiamo creato.

- Porta 80

- Seleziona Fine.

- Seleziona Configurazione backend nel riquadro a destra in Servizi di backend e bucket di backend, scegli Crea un servizio di backend e poi utilizza quanto segue:

- Nome server-backend

- Tipo di backend Gruppo di istanze

- Protocollo HTTP

- Gruppo di istanze ipv6-server-igp

- Numeri di porta 80, 8080

- Deseleziona Abilita Cloud CDN

- Controllo di integrità seleziona ipv6-server-hc

- Scorri fino alla fine e seleziona Crea.

- Poi seleziona Ok

- Scorri fino in fondo alla pagina e scegli Crea. Al termine, dovresti visualizzare questo messaggio

- Fai clic sul nome del nuovo LB e prendi nota degli indirizzi IPv4 e IPv6 nel front-end. Ti serviranno per l'ultimo test.

7. Crea una singola istanza con indirizzi IPv4 e IPv6 esterni e interni

Crea un'istanza autonoma con indirizzo IPv4 e IPv6 esterno

- Vai a Compute Engine

- Seleziona Istanze VM e poi Crea istanza.

- Compila la pagina di configurazione come segue:

- Utilizzo del nome external-ipv4-ipv6

- Seleziona la regione us-east1

- Scorri verso il basso, espandi Opzioni avanzate e poi Networking. Ora utilizza quanto segue:

- In Interfaccia di rete, seleziona la rete external-ipv6-network.

- Subnet ipv6-external

- Tipo di stack IP IPv4 e IPv6 (stack doppio)

- Per l'indirizzo IPv4 esterno, seleziona Temporaneo.

- Seleziona Fine.

- Scorri fino alla fine e seleziona Crea.

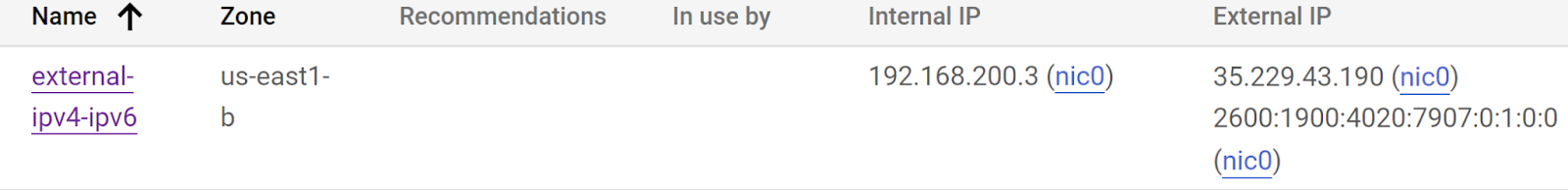

- La creazione della VM richiederà alcuni minuti. Questa VM si trova in una subnet IPv4_IPv6 con accesso all'indirizzo IPv6 esterno. Per verificare, vai alla pagina Istanza VM e cerca la VM denominata external-ipv4-ipv6

- Seleziona l'opzione SSH per accedere tramite SSH alla VM external-ipv4-ipv6.

- Digita

ip addrper controllare l'indirizzo IPv4 e IPv6 assegnato alla tua VM. - Vai all'indirizzo IPv4 di ipv4-ipv6-lb-demo

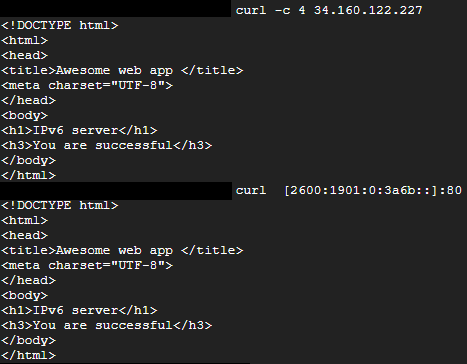

- Nella sessione SSH della VM external-ipv4-ipv6 digita

curl X.X.X.X, dove X.X.X.X è l'indirizzo IPv4 del bilanciatore del carico ipv4-ipv6-lb-demo. Dovresti visualizzare il codice HTML del sito web in esecuzione sui server nella rete ipv4-ipv6 - Nella sessione SSH della VM external-ipv4-ipv6, digita

curl [X:X:X:X]:80, dove X:X:X:X è l'indirizzo IPv6 del bilanciatore del carico ipv4-ipv6-lb-demo. Dovrebbe avere un aspetto simile a questocurl [2600:1901:X:XXXX::]:80Dovresti visualizzare l'HTML del sito web in esecuzione sui server nella ipv4-ipv6-network

8. Esegui la pulizia

Per liberare spazio nel progetto, puoi eseguire i seguenti comandi.

gcloud compute instances delete external-ipv4-ipv6 --zone=us-east1-b --quiet gcloud compute instances delete ipv4-only --zone=europe-west1-b --quiet gcloud compute forwarding-rules delete ipv4-fe-lb --global --quiet gcloud compute forwarding-rules delete ipv6-fe-lb --global --quiet gcloud compute target-http-proxies delete ipv4-ipv6-lb-demo-target-proxy --quiet gcloud compute target-http-proxies delete ipv4-ipv6-lb-demo-target-proxy-2 --quiet gcloud compute url-maps delete ipv4-ipv6-lb-demo --quiet gcloud compute backend-services delete server-backend --global --quiet gcloud compute addresses delete ipv4-lb-ip --global --quiet gcloud compute addresses delete ipv6-lp-ip --global --quiet gcloud compute instance-groups managed delete ipv6-server-igp --zone us-central1-a --quiet gcloud compute instance-templates delete "ipv6-internal-server" --quiet gcloud compute health-checks delete ipv6-server-hc --quiet gcloud compute routers nats delete ipv4-ipv6-nat --router=ipv4-ipv6-nat-router --region=us-central1 --quiet gcloud compute routers delete ipv4-ipv6-nat-router --region=us-central1 --quiet gcloud compute firewall-rules delete external-ipv6-network-allow-ipv6-custom external-ipv6-network-allow-ipv6-ssh external-ipv6-network-allow-rdp external-ipv6-network-allow-ipv6-rdp external-ipv6-network-allow-ssh external-ipv6-network-allow-ipv6-icmp external-ipv6-network-allow-custom external-ipv6-network-allow-icmp --quiet gcloud compute firewall-rules delete ipv4-ipv6-hc ipv4-ipv6-network-allow-custom ipv4-ipv6-network-allow-ipv6-icmp ipv4-ipv6-network-allow-icmp ipv4-ipv6-network-allow-ssh ipv4-ipv6-network-allow-rdp ipv4-ipv6-network-allow-ipv6-ssh ipv4-ipv6-network-allow-ipv6-rdp ipv4-ipv6-network-allow-ipv6-custom --quiet gcloud compute networks subnets delete ipv4 --region=europe-west1 --quiet gcloud compute networks subnets delete ipv6net --region=us-central1 --quiet gcloud compute networks subnets delete ipv6-external --region=us-east1 --quiet gcloud compute networks delete external-ipv6-network --quiet gcloud compute networks delete ipv4-ipv6-network --quiet

9. Complimenti

Congratulazioni, hai esplorato correttamente le opzioni di rete IPv4 e IPv6.

Documentazione di riferimento

- Documentazione: Indirizzamento IP

- Documentazione: Attiva IPv6 nella subnet.

- Documentazione: Terminazione IPv6 per HTTP(S) esterno, proxy SSL e TCP esterno

Ultimo aggiornamento del manuale: marzo 2023

Ultimo test del lab: marzo 2023