1. Введение

Параметры IP-адресации в Google Cloud

IP-адреса помогают идентифицировать как сети, так и хосты в сети. Существуют типы адресов IPv4 и IPv6. Эти адреса должны быть уникальными, чтобы трафик в сети мог идентифицировать источник и получателя для обмена пакетами. IP-адресация не является уникальной особенностью Google Cloud и существует как в облачной, так и в локальной среде.

Виртуальное частное облако (VPC)

VPC представляет собой логическое отображение традиционного центра обработки данных. В дополнение к VPC по умолчанию и VPC в автоматическом режиме, Google Cloud позволяет создавать собственные VPC. Эти пользовательские VPC предоставляют полный контроль над конфигурацией VPC.

Балансировщики нагрузки

Балансировщик нагрузки позволяет распределять трафик между несколькими экземплярами вашего приложения. В документации Google Cloud по балансировке нагрузки перечислены несколько типов балансировщиков нагрузки. В этой лабораторной работе мы создадим глобальный внешний балансировщик нагрузки для приложений, чтобы получить доступ к нашему простому веб-сайту.

Облачный NAT

Это позволяет вашим частным подсетям взаимодействовать с интернетом. Работает это путем преобразования вашего внутреннего IP-адреса в публичный IP-адрес для установления соединения с внешним хостом. Затем обратный трафик от внешнего источника преобразуется на NAT-шлюзе в обратном порядке с использованием частной адресации для возврата трафика клиенту. Соединение инициируется в режиме исходящего трафика.

Виртуальная машина

Это виртуальные системы, на которых работают операционные системы. Их можно настроить в соответствии с требованиями пользователя, и они включают в себя память, хранилище, сетевые компоненты и компоненты ОС.

Что вы построите

В этом практическом задании вы создадите две пользовательские VPC, включите и настроите типы адресов IPv4 и IPv6 (внутренний и внешний). Вы также создадите простой сервер nginx на виртуальной машине с частным IP-адресом, предоставите к нему доступ через внешний балансировщик нагрузки приложений и подключитесь к нему, используя адреса IPv4 и IPv6.

- Создайте две пользовательские VPC и добавьте в них правила брандмауэра.

- Создание подсетей IPv4 с одним стеком и подсетей IPv4_IPv6 с двумя стеками

- Создайте NAT-шлюз для частных ресурсов в подсети, чтобы получать обновления.

- Создайте частную виртуальную машину сервера Apache с помощью MIG.

- Предоставьте доступ к частным серверам виртуальных машин через балансировщик нагрузки приложений со статическими IPv4 и IPv6 адресами.

- Создайте внешний клиент IPv4 или IPv6.

- Подключение к адресу балансировщика нагрузки приложений IPv4 и IPv6 с клиентской стороны.

Что вы узнаете

- Как создать собственную VPC

- Как включить IPv6 в подсетях

- Как настроить правила брандмауэра

- Как создать NAT-шлюз

- Как создать группу управляемых экземпляров

- Как создать клиенты IPv4 и IPv6

- Как создать статические IP-адреса

- Как создать балансировщик нагрузки приложения

Данная практическая работа посвящена IP-адресации и будет также включать в себя использование виртуальных машин и балансировщиков нагрузки.

Что вам понадобится

- Веб-браузер для подключения к консоли Google Cloud.

- Возможность создавать VPC и правила межсетевого экрана.

- Возможность использовать SSH

- Учетная запись Google Cloud

2. Настройка

Настройка лаборатории

Настройка среды для самостоятельного обучения

- Войдите в консоль Google Cloud и создайте новый проект или используйте существующий. Если у вас еще нет учетной записи Gmail или Google Workspace, вам необходимо ее создать .

- Название проекта — это отображаемое имя участников данного проекта. Это строка символов, не используемая API Google. Вы всегда можете его изменить.

- Идентификатор проекта уникален для всех проектов Google Cloud и является неизменяемым (его нельзя изменить после установки). Консоль Cloud автоматически генерирует уникальную строку; обычно вам неважно, какая она. В большинстве практических заданий вам потребуется указать идентификатор вашего проекта (обычно обозначается как

PROJECT_ID). Если сгенерированный идентификатор вас не устраивает, вы можете сгенерировать другой случайный идентификатор. В качестве альтернативы вы можете попробовать свой собственный и посмотреть, доступен ли он. После этого шага его нельзя изменить, и он сохраняется на протяжении всего проекта. - К вашему сведению, существует третье значение — номер проекта , которое используется некоторыми API. Подробнее обо всех трех значениях можно узнать в документации .

- Далее вам потребуется включить оплату в консоли Cloud для использования ресурсов/API Cloud. Выполнение этого практического задания не потребует больших затрат, если вообще потребует. Чтобы отключить ресурсы и избежать дополнительных расходов после завершения этого урока, вы можете удалить созданные ресурсы или удалить проект. Новые пользователи Google Cloud имеют право на бесплатную пробную версию стоимостью 300 долларов США .

Запустить Cloud Shell

Хотя Google Cloud можно управлять удаленно с ноутбука, в этом практическом занятии вы будете использовать Google Cloud Shell — среду командной строки, работающую в облаке.

В консоли Google Cloud нажмите на значок Cloud Shell на панели инструментов в правом верхнем углу:

Подготовка и подключение к среде займут всего несколько минут. После завершения вы должны увидеть примерно следующее:

Эта виртуальная машина содержит все необходимые инструменты разработки. Она предоставляет постоянный домашний каталог объемом 5 ГБ и работает в облаке Google, что значительно повышает производительность сети и аутентификацию. Вся работа в этом практическом задании может выполняться в браузере. Вам не нужно ничего устанавливать.

3. Настройка пользовательской VPC

Почему именно VPC, созданный на заказ?

В этой лабораторной работе мы добавим несколько правил брандмауэра, в том числе для трафика IPv6, и было бы здорово отделить его от сети по умолчанию. Кроме того, мы включим IPv6 в подсети. Одним из требований для этого является включение IPv6 в сети с пользовательским режимом. Автоматически создаваемые подсети в сетях с автоматическим режимом не поддерживаются.

Настройте собственную VPC с внутренним IPv6.

- В разделе «Сеть» выберите сеть VPC.

- Вверху выберите «Создать сеть VPC» .

- В разделе «Создание сети VPC» добавьте следующее:

- Введите имя для сети в формате ipv4-ipv6-network

- В разделе «Внутренний диапазон IPv6 сети VPC ULA» выберите «Включено».

- В разделе « Выделить внутренний диапазон IPv6 ULA» выберите «Автоматически».

- Для режима создания подсети выберите «Пользовательский» .

- В разделе «Новая подсеть» укажите следующие параметры конфигурации для подсети:

Конфигурация | Ценить |

Имя | ipv4 |

Область | europe-west1 |

тип стека IP | IPv4 (единый стек) |

Диапазон IPv4 | 192.168.10.0/24 |

Создание дополнительных диапазонов IPv4 | выбирать |

Название диапазона подсети 1 | ipv4-sec |

Вторичный диапазон IPv4 1 | 10.0.10.0/24 |

- Выберите « Готово»

- Мы собираемся добавить еще одну подсеть и включить IPv6. Чтобы добавить еще одну подсеть, выберите «ДОБАВИТЬ ПОДСЕТЬ». В разделе «Новая подсеть» укажите следующие параметры конфигурации для подсети:

- В поле " Имя подсети" введите ipv6net

- Для выбора региона выберите us-central1

- Для выбора типа стека IP выберите IPv4 и IPv6 (двойной стек).

- Введите диапазон IPv4 , используя 192.168.20.0/24

- Для выбора типа доступа IPv6 выберите «Внутренний».

- Выберите « Готово»

- В разделе «Правила брандмауэра» выберите следующее.

- На вкладке «Правила брандмауэра IPv4» выберите все доступные параметры : allow-cutom (для внутренней связи), allow-icmp, allow-rdp, allow-ssh.

- На вкладке «Правила брандмауэра IPv6» выберите все доступные параметры : allow-ipv6-cutom (для внутренней связи), allow-ipv6-icmp, allow-ipv6-rdp, allow-ipv6-ssh.

Эти параметры автоматически создают правило соответствия для новой подсети.

- В разделе «Режим динамической маршрутизации» выберите «Глобальный» для сети VPC. Дополнительную информацию см. в разделе «Режим динамической маршрутизации ». Вы можете изменить режим динамической маршрутизации позже.

- Для параметра "Максимальный размер передаваемого блока" (MTU) выберите 1460.

- Нажмите «Создать» .

Настройте собственную VPC с внешним IPv6.

- В разделе «Сеть» выберите сеть VPC.

- Вверху выберите «Создать сеть VPC» .

- В разделе «Создание сети VPC» добавьте следующее:

- Введите имя для сети в формате external-ipv6-network.

- В разделе «Внутренний диапазон IPv6 сети VPC ULA» выберите «Включено».

- В разделе « Выделить внутренний диапазон IPv6 ULA» выберите «Автоматически».

- Для режима создания подсети выберите «Пользовательский» .

- В разделе «Новая подсеть» укажите следующие параметры конфигурации для подсети:

- В поле " Имя подсети" введите ipv6-external

- Для выбора региона выберите us-east1

- Для выбора типа стека IP-адресов выберите IPv4 и IPv6 (двойной стек).

- Введите диапазон IPv4 , используя 192.168.200.0/24

- Для выбора типа доступа IPv6 выберите «Внешний».

- Выберите « Готово»

- В разделе «Правила брандмауэра» выберите следующее.

- На вкладке «Правила брандмауэра IPv4» выберите все доступные параметры : allow-cutom (для внутренней связи), allow-icmp, allow-rdp, allow-ssh.

- На вкладке «Правила брандмауэра IPv6» выберите все доступные параметры : allow-ipv6-cutom (для внутренней связи), allow-ipv6-icmp, allow-ipv6-rdp, allow-ipv6-ssh. В этой лабораторной работе мы будем использовать этот параметр для автоматического создания соответствующего правила в новой подсети.

- В разделе «Режим динамической маршрутизации» выберите «Глобальный» для сети VPC. Дополнительную информацию см. в разделе «Режим динамической маршрутизации ». Вы можете изменить режим динамической маршрутизации позже.

- Для параметра "Максимальный размер передаваемого блока" (MTU) выберите 1460.

- Нажмите «Создать» .

Проверьте правила брандмауэра.

Управление правилами брандмауэра позволяет блокировать трафик к вашим сервисам.

Для проверки существования правил:

- Перейдите в сеть VPC.

- В левой панели выберите «Брандмауэр».

- Посмотрите на область отображения и убедитесь, что вы видите правила брандмауэра для новых созданных сетей. Прокрутите вниз, найдите столбец «Сеть». В столбце «Сеть» правил брандмауэра вы должны увидеть имя созданной вами сети. В данном случае это ipv4-ipv6-network и external-ipv6-network . Это имя должно быть уникальным для проекта.

- Далее мы создадим новое правило брандмауэра, разрешающее проверку работоспособности.

- Откройте Cloud Run, если он еще не открыт, выбрав «Активировать Cloud Shell ».

) на верхней панели. Открывается сессия Cloud Shell, отображающая командную строку. Убедитесь, что вы находитесь в правильном проекте, и вставьте следующий код.

) на верхней панели. Открывается сессия Cloud Shell, отображающая командную строку. Убедитесь, что вы находитесь в правильном проекте, и вставьте следующий код.

gcloud compute firewall-rules create ipv4-ipv6-hc \ --direction=INGRESS \ --network=ipv4-ipv6-network \ --action=ALLOW \ --rules=tcp:80,tcp:8080,tcp:443 \ --source-ranges=35.191.0.0/16,130.211.0.0/22,209.85.152.0/22,209.85.204.0/22 \ --target-tags=ipv6-server

- После завершения убедитесь, что вы видите запись для правила брандмауэра ipv6-ipv4-hc, подключенного к сети ipv4-ipv6-network.

4. Настройка NAT-шлюза

- Перейдите в раздел «Сетевые службы».

- Выберите Cloud NAT и нажмите « Начать».

- Имя шлюза использует ipv4-ipv6-nat

- Выберите сеть ipv4-ipv6-network

- Выберите регион us-central1

- Облачный маршрутизатор, выберите «Создать новый маршрутизатор».

- Создайте страницу маршрутизатора и настройте следующее:

- Имя ipv4-ipv6-nat-router

- Оставьте все остальные параметры по умолчанию и выберите «Создать».

- На странице создания шлюза Cloud NAT оставьте остальные параметры без изменений, поскольку они являются выбираемыми при создании.

5. Настройка экземпляров в частной VPC.

Создание шаблонов экземпляров для частной VPC

- Открытая облачная оболочка.

- Если у вас несколько проектов, убедитесь, что вы находитесь в правильном проекте.

- Скопируйте и вставьте следующее.

gcloud compute instance-templates create ipv6-internal-server \ --region=us-central1 \ --network-interface=subnet=ipv6net,no-address,stack-type=IPV4_IPV6 \ --machine-type=n1-standard-1 \ --metadata=^,@^startup-script=\#\!/bin/bash$'\n'\#\ package\ updates\ \ \ \ \ \ $'\n'apt\ update\ -y$'\n'apt\ install\ nginx\ -y$'\n'systemctl\ start\ nginx$'\n'systemctl\ enable\ nginx$'\n'systemctl\ status\ nginx\ \|\ grep\ Active$'\n'chown\ -R\ \$USER:\$USER\ /var/www$'\n'cd\ /var/www/html/$'\n'echo\ \'\<\!DOCTYPE\ html\>\'\ \>\ /var/www/html/index.html$'\n'echo\ \'\<html\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\<head\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\<title\>Awesome\ web\ app\</title\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\<meta\ charset=\"UTF-8\"\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\</head\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\<body\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\<h1\>IPv6\ server\</h1\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\<h3\>You\ are\ successful\</h3\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\</body\>\'\ \>\>\ /var/www/html/index.html$'\n'echo\ \'\</html\>\'\ \>\>\ /var/www/html/index.html$'\n' --tags=ipv6-server,http-server,https-server \ --create-disk=auto-delete=yes,boot=yes,device-name=ipv6-internal-server,image=projects/debian-cloud/global/images/debian-11-bullseye-v20230306,mode=rw,size=20,type=pd-balanced

- Перейдите в Compute Engine.

- Выберите шаблон экземпляра

- В окне шаблона экземпляра убедитесь, что отображается только что созданный вами шаблон.

- Щёлкните по названию шаблона и прокрутите вниз, чтобы увидеть настройки.

- В разделе «Сетевые интерфейсы» убедитесь, что тип стека указан как IPv4 и IPv6.

Создайте группу экземпляров в частной VPC.

- Перейдите в Compute Engine.

- Выберите и разверните группы экземпляров .

- Выберите медицинские обследования

- Выберите « Создать проверку состояния здоровья» .

- На странице «Создать проверку состояния здоровья» используйте следующие данные:

- Используйте имя ipv6-server-hc

- Протокол TCP, порт 80

- Прокрутите страницу до раздела «Критерии здоровья».

- Интервал проверки 10, тайм-аут 5

- Порог здоровья 2, порог нездоровья 4

- Прокрутите до конца и выберите «Создать».

- Перейдите в Compute Engine.

- Выберите группы экземпляров

- Выберите группу «Создать экземпляр» .

- Выберите новую группу управляемых экземпляров (с сохранением состояния).

- Используйте имя ipv6-server-igp

- Для шаблона экземпляра используйте ipv6-internal-server

- Для указания количества экземпляров используйте 2.

- Для определения местоположения используйте единую зону, убедитесь, что регион — us-central1.

- Прокрутите вниз в раздел «Автовосстановление» :

- Проверка работоспособности с использованием ipv6-server-hc

- Для начальной задержки введите 120

- Оставьте все остальные параметры по умолчанию и выберите «Создать».

Создание группы экземпляров займет несколько минут.

Проверьте группу экземпляров и виртуальные машины.

После завершения создания группы экземпляров давайте проверим это.

- Перейдите в Compute Engine и выберите «Группы экземпляров».

- Выберите имя только что созданной группы экземпляров : ipv6-server-igp

- Убедитесь, что вы видите следующее:

- Состояние экземпляра: 2 экземпляра (пожалуйста, подождите немного, пока завершится проверка работоспособности, если он еще не отображается как работоспособный).

- Пример здоровья, 100% здоровый

Теперь перейдём непосредственно к виртуальным машинам в этой группе экземпляров и проведём несколько тестов.

- Выберите экземпляры виртуальных машин, и вы должны увидеть две виртуальные машины с именами, начинающимися с ipv6-server-igp.

- Прокрутите список вправо, и в столбце «Внутренний IP-адрес» вы увидите адреса IPv4 и IPv6 . Запишите оба адреса для каждого сервера.

- Рядом с первой виртуальной машиной выберите SSH. Это откроет SSH-сессию непосредственно к серверу.

- В окне SSH введите команду

curl localhost. Вы должны получить ответ от веб-сервера, работающего на виртуальной машине, в формате HTML, как показано ниже:

- Далее введите команду

ip addr, чтобы отобразить информацию об адресе. Убедитесь, что интерфейс exxx имеет тот же IPv4 и IPv6 адрес, который вы записали ранее на шаге 6 для этой виртуальной машины. - Выполните команду

ping -c 4 XXXXс этой виртуальной машины на IPv4- адрес второй виртуальной машины, а затем повторите то же самое, используя IPv6- адрес второй виртуальной машины.

- < Необязательно > Вы можете подключиться ко второй виртуальной машине по SSH и выполнить тот же тест. Попробуйте пинговать IPv4 и IPv6 адреса виртуальной машины 1.

Создайте автономный экземпляр, работающий только с IPv4, в частной VPC.

- Перейдите в Compute Engine.

- Выберите «Экземпляры виртуальных машин» и нажмите «Создать экземпляр» .

- Заполните страницу настроек следующим образом:

- Имя использовать только IPv4

- Выберите регион europe-west1

- Прокрутите вниз, разверните «Дополнительные параметры», затем разверните «Сеть». Теперь используйте следующее: в разделе «Сетевые интерфейсы»

- Выберите стрелку раскрывающегося списка рядом с параметром «По умолчанию», чтобы увидеть параметры интерфейса редактирования.

- Для параметра «Сеть» измените значение на ipv4-ipv6-network.

- Подсеть IPv4

- Внешний IPv4-адрес (выберите None)

- Выберите « Готово»

- Прокрутите до конца и выберите «Создать».

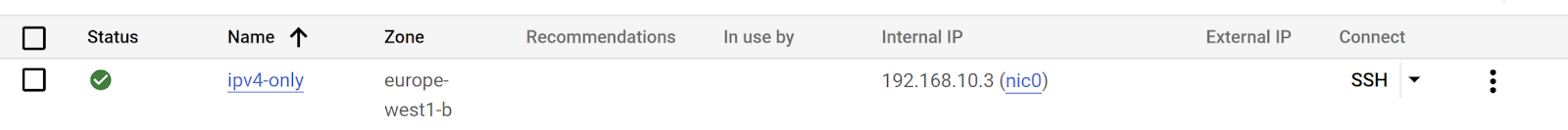

- Создание виртуальной машины займет несколько минут. Эта виртуальная машина находится в подсети, поддерживающей только IPv4, и ей не назначен внешний IP-адрес. Для проверки перейдите на страницу экземпляра виртуальной машины и найдите виртуальную машину с именем ipv4-only.

- Выберите SSH для подключения по SSH к виртуальной машине с именем ipv4-only.

- Выполните команду

ping -c 4 XXXXдля частных IPv4-адресов любых виртуальных машин, созданных ранее и начинающихся с имени ipv6-server-igp. Вы сможете успешно пинговать внутренние IPv4-адреса этих виртуальных машин.

6. Создайте балансировщик нагрузки приложений с адресами IPv4 и IPv6 в частной VPC.

Создайте два статических внешних IP-адреса.

- Перейдите в сеть VPC.

- Выберите IP-адреса и выберите опцию «зарезервировать внешний статический адрес».

- Для ввода IPv4-адреса используйте следующее:

- Имя ipv4-lb-ip

- IP-версия IPv4

- Тип Глобальный

- Прокрутите до конца и выберите «Зарезервировать».

- Для IPv6-адреса повторите шаг 2 и используйте следующее:

- Имя ipv6-lb-ip

- IP-версия IPv6

- Тип Глобальный

- Прокрутите до конца и выберите «Зарезервировать».

Запишите эти IP-адреса. Они понадобятся вам для проверки подключения в последнем разделе.

Создайте балансировщик нагрузки внешнего приложения.

- Перейдите в раздел «Сетевые службы».

- Выберите создание балансировщика нагрузки

- В разделе «Тип балансировщика нагрузки» выберите «Балансировщик нагрузки приложений (HTTP/HTTPS)» , затем нажмите «Далее».

- В разделе «Общедоступный или внутренний» выберите «Общедоступный (внешний)» , затем нажмите «Далее».

- В разделе «Глобальное или однорегиональное развертывание» выберите «Наилучший вариант для глобальных рабочих нагрузок», затем нажмите «Далее» .

- В разделе «Создание балансировщика нагрузки» выберите «Глобальный внешний балансировщик нагрузки приложений», затем нажмите «Далее» .

- Выберите «Настроить»

- Вверху, в разделе «Создать глобальный внешний балансировщик нагрузки приложений», используйте имя ipv4-ipv6-lb-demo.

- Далее выберите «Конфигурация интерфейса» и используйте следующие параметры:

- Имя ipv4-fe-lb

- Протокол HTTP

- IP-версия IPv4

- Выберите IP-адрес ipv4-lb-ip , чтобы назначить созданный нами статический внешний IP-адрес IPv4.

- Порт 80

- Выберите «Готово»

- В разделе «Фронтенд» настроим подключение IPv6, выбрав «Добавить IP-адрес и порт фронтенда»:

- Имя ipv6-fe-lb

- Протокол HTTP

- IP-версия IPv6

- Выберите IP-адрес ipv6-lb-ip , чтобы назначить созданный нами статический внешний IP-адрес IPv6.

- Порт 80

- Выберите «Готово»

- В правой панели выберите «Конфигурация бэкэнда», в разделе «Служба бэкэнда» и «Корзины бэкэнда» выберите «Создать службу бэкэнда», а затем используйте следующий код:

- сервер имен

- Группа экземпляров типа бэкэнда

- Протокол HTTP

- Группа экземпляров ipv6-server-igp

- Номера портов 80, 8080

- Снимите флажок «Включить облачную CDN».

- Проверка работоспособности: выберите ipv6-server-hc

- Прокрутите до конца и выберите «Создать».

- Затем выберите «ОК».

- Прокрутите страницу вниз и выберите «Создать». После завершения вы должны увидеть следующее.

- Щёлкните по имени нового балансировщика нагрузки и в интерфейсе запишите IPv4 и IPv6 адреса. Они понадобятся вам для последнего теста.

7. Создайте единый экземпляр с внешними и внутренними IPv4 и IPv6 адресами.

Создайте автономную систему с внешними IPv4 и IPv6 адресами.

- Перейдите в Compute Engine.

- Выберите «Экземпляры виртуальных машин» и нажмите «Создать экземпляр» .

- Заполните страницу настроек следующим образом:

- Name use external-ipv4-ipv6

- Выберите регион us-east1

- Прокрутите вниз, разверните «Дополнительные параметры», затем разверните «Сеть». Теперь используйте следующее:

- В разделе «Сетевой интерфейс» выберите «Внешняя сеть IPv6»

- Подсеть ipv6-external

- Типы стека IP: IPv4 и IPv6 (двойной стек)

- Выбор внешнего IPv4-адреса (временный)

- Выберите « Готово»

- Прокрутите до конца и выберите «Создать».

- Создание виртуальной машины займет несколько минут. Эта виртуальная машина находится в подсети IPv4_IPv6 с доступом к внешним IPv6-адресам. Для проверки перейдите на страницу экземпляра виртуальной машины и найдите виртуальную машину с именем external-ipv4-ipv6.

- Выберите опцию SSH для подключения по SSH к виртуальной машине external-ipv4-ipv6.

- Введите команду

ip addr, чтобы проверить IPv4 и IPv6 адреса, назначенные вашей виртуальной машине. - Перейдите по IPv4-адресу ipv4-ipv6-lb-demo.

- В SSH-сессии вашей виртуальной машины external-ipv4-ipv6 введите команду

curl XXXX, где XXXX — это IPv4-адрес балансировщика нагрузки ipv4-ipv6-lb-demo . Вы должны увидеть HTML-код веб-сайта, работающего на серверах в сети ipv4-ipv6. - В SSH-сессии вашей виртуальной машины external-ipv4-ipv6 введите команду

curl [X:X:X:X]:80где X:X:X:X — это IPv6-адрес балансировщика нагрузки ipv4-ipv6-lb-demo . Результат должен выглядеть примерно так:curl [2600:1901:X:XXXX::]:80Вы должны увидеть HTML-код веб-сайта, работающего на серверах в сети ipv4-ipv6.

8. Уборка

Для очистки проекта можно выполнить следующие команды.

gcloud compute instances delete external-ipv4-ipv6 --zone=us-east1-b --quiet gcloud compute instances delete ipv4-only --zone=europe-west1-b --quiet gcloud compute forwarding-rules delete ipv4-fe-lb --global --quiet gcloud compute forwarding-rules delete ipv6-fe-lb --global --quiet gcloud compute target-http-proxies delete ipv4-ipv6-lb-demo-target-proxy --quiet gcloud compute target-http-proxies delete ipv4-ipv6-lb-demo-target-proxy-2 --quiet gcloud compute url-maps delete ipv4-ipv6-lb-demo --quiet gcloud compute backend-services delete server-backend --global --quiet gcloud compute addresses delete ipv4-lb-ip --global --quiet gcloud compute addresses delete ipv6-lp-ip --global --quiet gcloud compute instance-groups managed delete ipv6-server-igp --zone us-central1-a --quiet gcloud compute instance-templates delete "ipv6-internal-server" --quiet gcloud compute health-checks delete ipv6-server-hc --quiet gcloud compute routers nats delete ipv4-ipv6-nat --router=ipv4-ipv6-nat-router --region=us-central1 --quiet gcloud compute routers delete ipv4-ipv6-nat-router --region=us-central1 --quiet gcloud compute firewall-rules delete external-ipv6-network-allow-ipv6-custom external-ipv6-network-allow-ipv6-ssh external-ipv6-network-allow-rdp external-ipv6-network-allow-ipv6-rdp external-ipv6-network-allow-ssh external-ipv6-network-allow-ipv6-icmp external-ipv6-network-allow-custom external-ipv6-network-allow-icmp --quiet gcloud compute firewall-rules delete ipv4-ipv6-hc ipv4-ipv6-network-allow-custom ipv4-ipv6-network-allow-ipv6-icmp ipv4-ipv6-network-allow-icmp ipv4-ipv6-network-allow-ssh ipv4-ipv6-network-allow-rdp ipv4-ipv6-network-allow-ipv6-ssh ipv4-ipv6-network-allow-ipv6-rdp ipv4-ipv6-network-allow-ipv6-custom --quiet gcloud compute networks subnets delete ipv4 --region=europe-west1 --quiet gcloud compute networks subnets delete ipv6net --region=us-central1 --quiet gcloud compute networks subnets delete ipv6-external --region=us-east1 --quiet gcloud compute networks delete external-ipv6-network --quiet gcloud compute networks delete ipv4-ipv6-network --quiet

9. Поздравляем!

Поздравляем, вы успешно изучили варианты сетей IPv4 и IPv6!

Справочная документация

- Документация: IP-адресация

- Документация: Включите IPv6 в подсети .

- Документация: Завершение IPv6-соединения для внешнего HTTP(S), SSL-прокси и внешнего TCP.

Руководство пользователя. Последнее обновление: март 2023 г.

Последнее лабораторное исследование проведено в марте 2023 года.