1. مقدمة

نظرة عامة

في هذا التمرين العملي، ستنشئ خطوة معالجة بيانات آلية لحماية المعلومات الحساسة المستخدَمة في تطوير الذكاء الاصطناعي. يمكنك استخدام خدمة Sensitive Data Protection من Google Cloud (المعروفة سابقًا باسم Cloud DLP) لفحص معلومات تكشف الهوية الشخصية وتصنيفها وإخفاء معلومات تحديد هويتها في مجموعة متنوعة من تنسيقات البيانات، بما في ذلك النصوص غير المنظَّمة والجداول المنظَّمة والصور.

السياق

أنت المسؤول عن الأمان والخصوصية في فريق التطوير، وهدفك هو إنشاء سير عمل يحدّد المعلومات الحسّاسة ويزيل تعريفها قبل إتاحتها للمطوّرين والنماذج. يحتاج فريقك إلى بيانات واقعية وعالية الجودة لضبط تطبيق جديد للذكاء الاصطناعي التوليدي واختباره، ولكن استخدام بيانات العملاء الأولية يطرح تحديات كبيرة بشأن الخصوصية.

يسرد الجدول التالي مخاطر الخصوصية التي تهمّك أكثر من غيرها:

المخاطرة | تخفيف الأثر |

عرض معلومات تحديد الهوية الشخصية في ملفات نصية غير منظَّمة (مثل سجلّات محادثات الدعم ونماذج الملاحظات) | أنشئ نموذج إخفاء معلومات تحديد الهوية يستبدل القيم الحسّاسة بنوع المعلومات الخاص بها، مع الحفاظ على السياق وإزالة التعرض. |

فقدان فائدة البيانات في مجموعات البيانات المنظَّمة (ملفات CSV) عند إزالة معلومات تحديد الهوية الشخصية | استخدِم عمليات تحويل السجلات لإخفاء المعرّفات بشكل انتقائي (مثل الأسماء) وتطبيق تقنيات مثل إخفاء الأحرف للحفاظ على الأحرف الأخرى في السلسلة، حتى يتمكّن المطوّرون من مواصلة الاختبار باستخدام البيانات. |

التعرّض لمعلومات تحديد الهوية الشخصية من النصوص المضمَّنة في الصور (مثل المستندات الممسوحة ضوئيًا وصور المستخدمين) | أنشئ نموذجًا لإخفاء معلومات تحديد الهوية خاصًا بالصور يعمل على إخفاء محتوى النص الذي يتم العثور عليه داخل الصور. |

إخفاء البيانات يدويًا بشكل غير متسق أو معرّض للأخطاء على مستوى أنواع البيانات المختلفة | إعداد مهمة واحدة ومبرمَجة في خدمة "حماية البيانات الحسّاسة" تطبِّق نموذج إخفاء معلومات تحديد الهوية الصحيح باستمرار استنادًا إلى نوع الملف الذي تتم معالجته |

أهداف الدورة التعليمية

في هذا الدرس التطبيقي، ستتعرّف على كيفية:

- حدِّد نموذج فحص لرصد أنواع معيّنة من المعلومات الحسّاسة (infoTypes).

- إنشاء قواعد إخفاء معلومات تحديد الهوية مميّزة للبيانات غير المنظَّمة والمنظَّمة وبيانات الصور.

- اضبط مهمة واحدة ونفِّذها لتطبيق التنقيح الصحيح تلقائيًا استنادًا إلى نوع الملف على محتوى حزمة كاملة.

- تأكَّد من تحويل البيانات الحسّاسة بنجاح في موقع إخراج آمن.

2. إعداد المشروع

حساب Google

إذا لم يكن لديك حساب Google شخصي، عليك إنشاء حساب على Google.

استخدام حساب شخصي بدلاً من حساب تابع للعمل أو تديره مؤسسة تعليمية

تسجيل الدخول إلى Google Cloud Console

سجِّل الدخول إلى Google Cloud Console باستخدام حساب Google شخصي.

تفعيل الفوترة

تحصيل قيمة أرصدة Google Cloud (اختياري)

لإجراء ورشة العمل هذه، يجب أن يكون لديك حساب فوترة يتضمّن بعض الرصيد. استخدِم الرصيد من البانر في أعلى هذا الدرس التطبيقي للبدء. إذا كنت مرتبطًا بحساب فوترة، يمكنك تخطّي هذه الخطوة.

إعداد حساب فوترة شخصي

إذا أعددت الفوترة باستخدام أرصدة Google Cloud، يمكنك تخطّي هذه الخطوة.

لإعداد حساب فوترة شخصي، يُرجى الانتقال إلى هنا لتفعيل الفوترة في Cloud Console.

ملاحظات:

- يجب أن تكلّف إكمال هذا الدرس التطبيقي أقل من دولار أمريكي واحد من موارد السحابة الإلكترونية.

- يمكنك اتّباع الخطوات في نهاية هذا المختبر لحذف الموارد وتجنُّب المزيد من الرسوم.

- يمكن للمستخدمين الجدد الاستفادة من فترة تجريبية مجانية بقيمة 300 دولار أمريكي.

إنشاء مشروع (اختياري)

إذا لم يكن لديك مشروع حالي تريد استخدامه في هذا المختبر، يمكنك إنشاء مشروع جديد هنا.

3- تفعيل واجهات برمجة التطبيقات

إعداد Cloud Shell

بعد إنشاء مشروعك بنجاح، اتّبِع الخطوات التالية لإعداد Cloud Shell.

تشغيل Cloud Shell

انتقِل إلى shell.cloud.google.com، وإذا ظهرت لك نافذة منبثقة تطلب منك التفويض، انقر على تفويض.

ضبط رقم تعريف المشروع

نفِّذ الأمر التالي في وحدة Cloud Shell الطرفية لضبط رقم تعريف المشروع الصحيح. استبدِل <your-project-id> برقم تعريف المشروع الفعلي الذي نسخته من خطوة إنشاء المشروع أعلاه.

gcloud config set project <your-project-id>

من المفترض أن يظهر لك الآن أنّه تم اختيار المشروع الصحيح في نافذة Cloud Shell.

تفعيل "حماية البيانات الحسّاسة"

لاستخدام خدمة Sensitive Data Protection وCloud Storage، عليك التأكّد من تفعيل واجهات برمجة التطبيقات هذه في مشروعك على Google Cloud.

- في الوحدة الطرفية، فعِّل واجهات برمجة التطبيقات:

gcloud services enable dlp.googleapis.com storage.googleapis.com

بدلاً من ذلك، يمكنك تفعيل واجهات برمجة التطبيقات هذه من خلال الانتقال إلى الأمان > حماية البيانات الحسّاسة وCloud Storage في وحدة التحكّم والنقر على الزر تفعيل إذا طُلب منك ذلك لكل خدمة.

4. إنشاء حِزم تتضمّن بيانات حسّاسة

إنشاء حزمة إدخال وإخراج

في هذه الخطوة، يمكنك إنشاء مجموعتَين: إحداهما لتضمين البيانات الحسّاسة التي يجب فحصها، والأخرى لتخزين ملفات الإخراج التي تمت إزالة تحديد الهوية منها باستخدام خدمة "حماية البيانات الحسّاسة". يمكنك أيضًا تنزيل ملفات بيانات نموذجية وتحميلها إلى حزمة الإدخال.

- في الوحدة الطرفية، شغِّل الأوامر التالية لإنشاء حزمة واحدة لبيانات الإدخال وأخرى للإخراج، ثم املأ حزمة الإدخال ببيانات نموذجية من

gs://dlp-codelab-data:PROJECT_ID=$(gcloud config get-value project) gsutil mb gs://input-$PROJECT_ID gsutil mb gs://output-$PROJECT_ID

إضافة بيانات حسّاسة إلى حزمة الإدخال

في هذه الخطوة، عليك تنزيل ملفات بيانات نموذجية تحتوي على معلومات تكشف الهوية الشخصية الاختبارية من GitHub وتحميلها إلى حزمة الإدخال.

- في Cloud Shell، نفِّذ الأمر التالي لاستنساخ مستودع

devrel-demosالذي يحتوي على بيانات نموذجية مطلوبة لهذا التمرين العملي.REPO_URL="https://github.com/GoogleCloudPlatform/devrel-demos.git" TARGET_PATH="security/sample-data" OUTPUT_FOLDER="sample-data" git clone --quiet --depth 1 --filter=blob:none --sparse "$REPO_URL" temp_loader cd temp_loader git sparse-checkout set "$TARGET_PATH" cd .. mv "temp_loader/$TARGET_PATH" "$OUTPUT_FOLDER" rm -rf temp_loader - بعد ذلك، انسخ بيانات النموذج إلى حزمة الإدخال التي أنشأتها سابقًا:

gsutil -m cp -r sample-data/* gs://input-$PROJECT_ID/ - انتقِل إلى Cloud Storage > الحِزم وانقر على حزمة الإدخال للاطّلاع على البيانات التي استوردتها.

5- إنشاء نموذج فحص

في هذه المهمة، يمكنك إنشاء نموذج يحدّد ما يجب أن تبحث عنه خدمة حماية البيانات الحسّاسة. يتيح لك ذلك تركيز الفحص على infoTypes ذات الصلة ببياناتك وموقعك الجغرافي، ما يحسّن الأداء والدقة.

إنشاء نموذج فحص

في هذه الخطوة، تحدِّد قواعد البيانات الحسّاسة التي يجب فحصها. ستعيد مهام إخفاء معلومات تحديد الهوية استخدام هذا النموذج لضمان الاتساق.

- من قائمة التنقّل، انتقِل إلى حماية البيانات الحسّاسة > الإعداد > النماذج.

- انقر على إنشاء نموذج.

- بالنسبة إلى نوع النموذج، اختَر فحص (العثور على البيانات الحسّاسة).

- اضبط رقم تعريف النموذج على

pii-finder. - انقر على متابعة للانتقال إلى ضبط عملية الرصد.

- انقر على إدارة infoTypes.

- باستخدام الفلتر، ابحث عن infoTypes التالية وضَع علامة في المربّع بجانب كل منها:

CREDIT_CARD_EXPIRATION_DATECREDIT_CARD_NUMBERDATE_OF_BIRTHDRIVERS_LICENSE_NUMBEREMAIL_ADDRESSGCP_API_KEYGCP_CREDENTIALSORGANIZATION_NAMEPASSWORDPERSON_NAMEPHONE_NUMBERUS_SOCIAL_SECURITY_NUMBER

- اختَر أي مواضيع أخرى تهمّك أيضًا، ثم انقر على تم.

- راجِع الجدول الناتج للتأكّد من إضافة جميع أنواع المعلومات هذه.

- انقر على إنشاء.

6. إنشاء نماذج إخفاء معلومات تحديد الهوية

بعد ذلك، يمكنك إنشاء ثلاثة نماذج منفصلة لإخفاء معلومات تحديد الهوية للتعامل مع تنسيقات البيانات المختلفة. يمنحك ذلك تحكّمًا دقيقًا في عملية التحويل، ما يتيح لك تطبيق الطريقة الأنسب لكل نوع ملف. تعمل هذه النماذج بالتزامن مع نموذج الفحص الذي أنشأته للتو.

إنشاء نموذج للبيانات غير المنظَّمة

سيحدّد هذا النموذج كيفية إخفاء معلومات تحديد الهوية من البيانات الحسّاسة التي يتم العثور عليها في النصوص الحرة، مثل سجلّات المحادثات أو نماذج الملاحظات. تستبدل الطريقة المحدّدة القيمة الحسّاسة باسم infoType، ما يحافظ على السياق.

- في صفحة النماذج، انقر على إنشاء نموذج.

- حدِّد نموذج إخفاء معلومات تحديد الهوية:

الموقع

القيمة (اكتب أو اختَر)

نوع النموذج

إخفاء معلومات تحديد الهوية (إزالة البيانات الحسّاسة)

نوع تحويل البيانات

InfoType

رقم تعريف النموذج

de-identify-unstructured - انقر على متابعة للانتقال إلى إعداد إخفاء معلومات تحديد الهوية.

- ضمن طريقة التحويل، اختَر التحويل: الاستبدال باسم infoType.

- انقر على إنشاء.

- انقر على اختبار.

- اختبِر رسالة تحتوي على معلومات تكشف الهوية الشخصية لمعرفة طريقة تحويلها:

Hi, my name is Alex and my SSN is 555-11-5555. You can reach me at +1-555-555-5555.

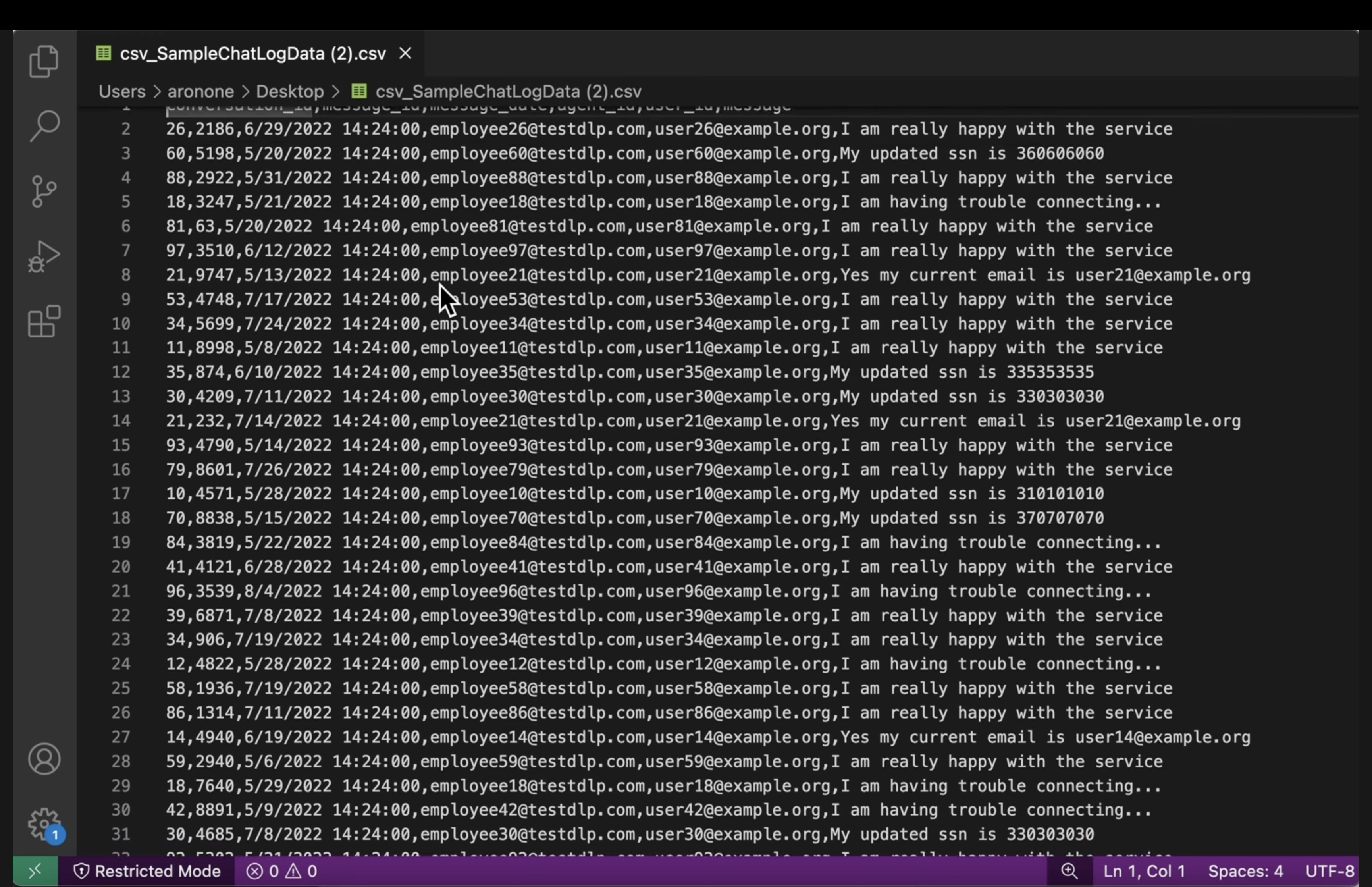

إنشاء نموذج للبيانات المنظَّمة

يستهدف هذا النموذج تحديدًا المعلومات الحسّاسة ضمن مجموعات البيانات المنظَّمة، مثل ملفات CSV. ستعمل على ضبطها لإخفاء البيانات بطريقة تحافظ على فائدة البيانات في الاختبار مع إزالة تعريف الحقول الحساسة.

- ارجع إلى صفحة النماذج، وانقر على إنشاء نموذج.

- حدِّد نموذج إخفاء معلومات تحديد الهوية:

الموقع

القيمة (اكتب أو اختَر)

نوع النموذج

إخفاء معلومات تحديد الهوية (إزالة البيانات الحسّاسة)

نوع تحويل البيانات

تسجيل

رقم تعريف النموذج

de-identify-structured - انقر على متابعة للانتقال إلى إخفاء معلومات تحديد الهوية.بما أنّ هذا النموذج ينطبق على البيانات المنظَّمة، يمكننا غالبًا توقّع الحقول أو الأعمدة التي ستحتوي على أنواع معيّنة من البيانات الحسّاسة. أنت تعلم أنّ ملف CSV الذي يستخدمه تطبيقك يتضمّن عناوين بريد إلكتروني للمستخدمين ضمن

user_idوأنّmessageغالبًا ما يحتوي على معلومات تكشف الهوية الشخصية من تفاعلات العملاء. لا يهمّك إخفاءagent_idلأنّ هؤلاء موظفون ويجب أن تكون المحادثات قابلة للتحديد. املأ هذا القسم على النحو التالي:- الحقول أو الأعمدة المطلوب تحويلها:

user_idوmessage - نوع التحويل: المطابقة حسب infoType

- طريقة التحويل: انقر على إضافة تحويل

- التحويل: إخفاء البيانات باستخدام حرف

- الأحرف التي يجب تجاهلها: علامات الترقيم الأمريكية

- الحقول أو الأعمدة المطلوب تحويلها:

- انقر على إنشاء.

إنشاء نموذج لبيانات الصور

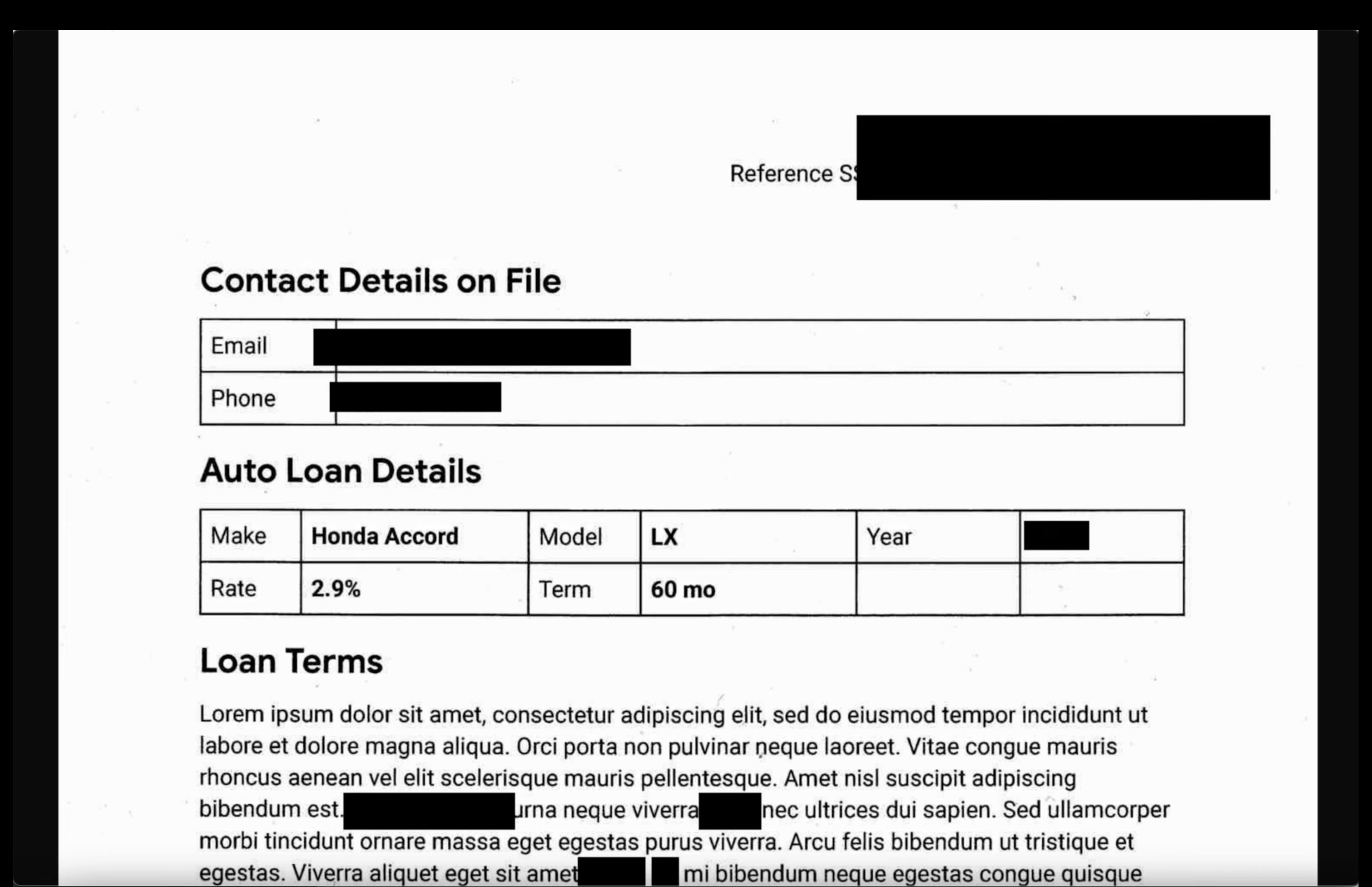

تم تصميم هذا النموذج لإخفاء معلومات تحديد الهوية من النصوص الحساسة المضمّنة في الصور، مثل المستندات الممسوحة ضوئيًا أو الصور التي يرسلها المستخدمون. تستفيد هذه الميزة من التعرّف البصري على الأحرف (OCR) لرصد معلومات تكشف الهوية الشخصية وإخفاء محتواها.

- ارجع إلى صفحة النماذج، وانقر على إنشاء نموذج.

- حدِّد نموذج إخفاء معلومات تحديد الهوية:

الموقع

القيمة (اكتب أو اختَر)

نوع النموذج

إخفاء معلومات تحديد الهوية (إزالة البيانات الحسّاسة)

نوع تحويل البيانات

صورة

رقم تعريف النموذج

de-identify-image - انقر على متابعة للانتقال إلى إعداد إخفاء معلومات تحديد الهوية.

- أنواع المعلومات التي سيتم تحويلها: أي أنواع معلومات تم رصدها ومحدّدة في نموذج فحص أو إعدادات فحص ولم يتم تحديدها في قواعد أخرى

- انقر على إنشاء.

7. إنشاء مهمة إخفاء معلومات تحديد الهوية وتنفيذها

بعد تحديد النماذج، يمكنك الآن إنشاء مهمة واحدة تطبّق نموذج إخفاء معلومات تحديد الهوية الصحيح استنادًا إلى نوع الملف الذي يتم رصده وفحصه. يؤدي ذلك إلى إتمام عملية حماية البيانات الحسّاسة المخزَّنة في Cloud Storage بشكل آلي.

ضبط بيانات الإدخال

في هذه الخطوة، عليك تحديد مصدر البيانات التي يجب إخفاء معلومات تحديد هويتها، وهو حزمة Cloud Storage تحتوي على أنواع مختلفة من الملفات تتضمّن معلومات حساسة.

- انتقِل إلى الأمان > حماية البيانات الحسّاسة من خلال شريط البحث.

- انقر على الفحص في القائمة.

- انقر على إنشاء مهمة وعبارات تشغيل المهمة.

- اضبط مهمة البحث عن وظيفة:

الموقع

القيمة (اكتب أو اختَر)

معرّف الوظيفة

pii-removerنوع وحدة التخزين

Google Cloud Storage

نوع الموقع الجغرافي

فحص حزمة باستخدام قواعد التضمين/الاستبعاد الاختيارية

اسم الحزمة

input-[your-project-id]

ضبط عملية الرصد والإجراءات

الآن، يمكنك ربط النماذج التي أنشأتها سابقًا بهذه المهمة، وإخبار خدمة "حماية البيانات الحسّاسة" بكيفية فحص معلومات تكشف الهوية الشخصية وطريقة إخفاء معلومات تحديد الهوية التي يجب تطبيقها استنادًا إلى نوع المحتوى.

- نموذج الفحص:

projects/[your-project-id]/locations/global/inspectTemplates/pii-finder - ضمن إضافة إجراءات، اختَر إنشاء نسخة تمّت إزالة معلومات التعريف الشخصية منها واضبط نماذج التحويل لتكون النماذج التي أنشأتها.

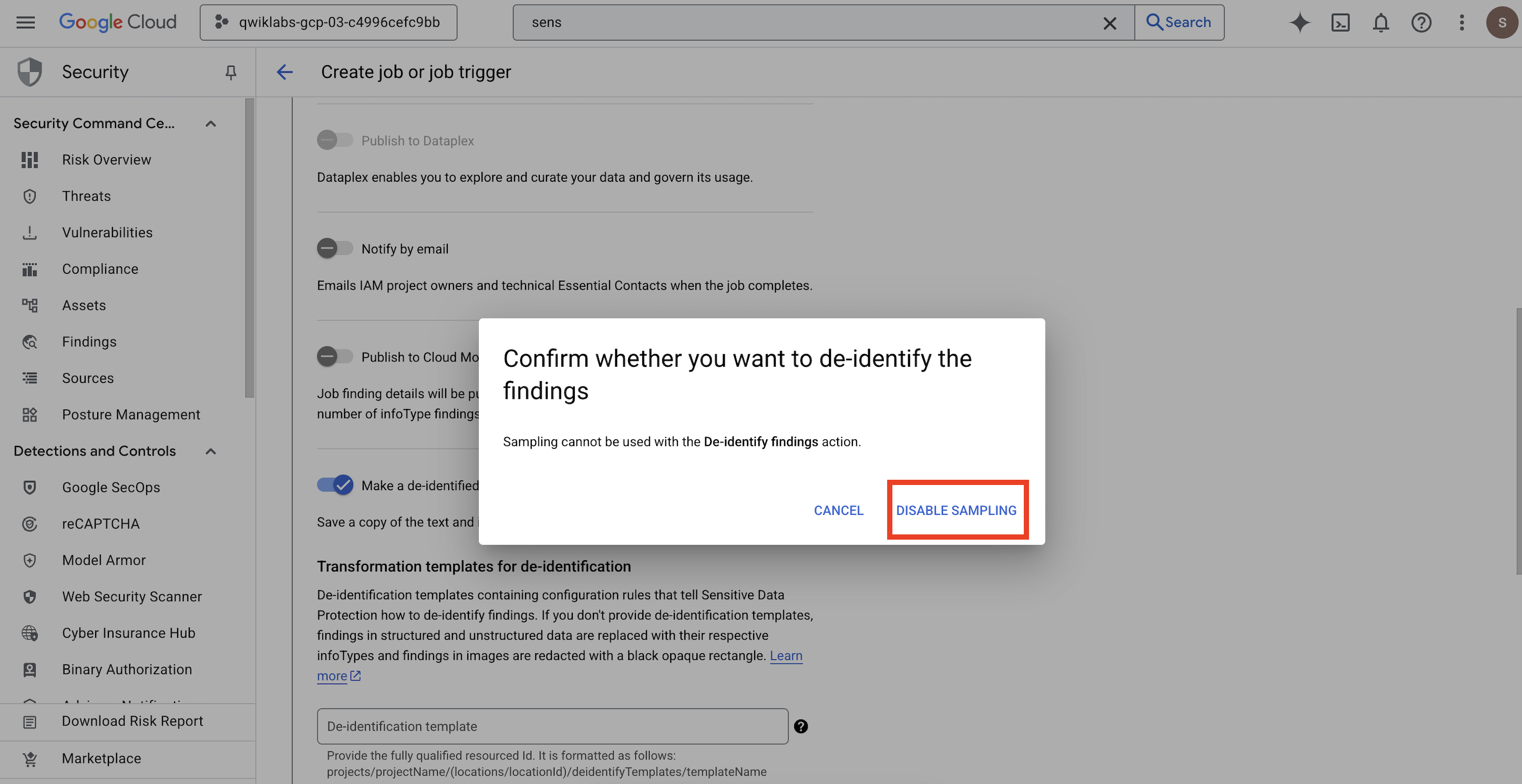

- ستظهر نافذة منبثقة تتيح لك

Confirm whether you want to de-identify the findings، انقر على إيقاف أخذ العيّنات.

الموقع

القيمة (اكتب أو اختَر)

نموذج إخفاء معلومات تحديد الهوية

projects/[your-project-id]/locations/global/deidentifyTemplates/de-identify-unstructuredنموذج إخفاء معلومات تحديد الهوية المنظَّم

projects/[your-project-id]/locations/global/deidentifyTemplates/de-identify-structuredنموذج إخفاء محتوى الصور

projects/[your-project-id]/locations/global/deidentifyTemplates/de-identify-image - اضبط موقع الإخراج في Cloud Storage:

- عنوان URL:

gs://output-[your-project-id]

- عنوان URL:

- ضمن الجدول الزمني، اترُك الخيار بدون لتشغيل المهمة على الفور.

- انقر على إنشاء.

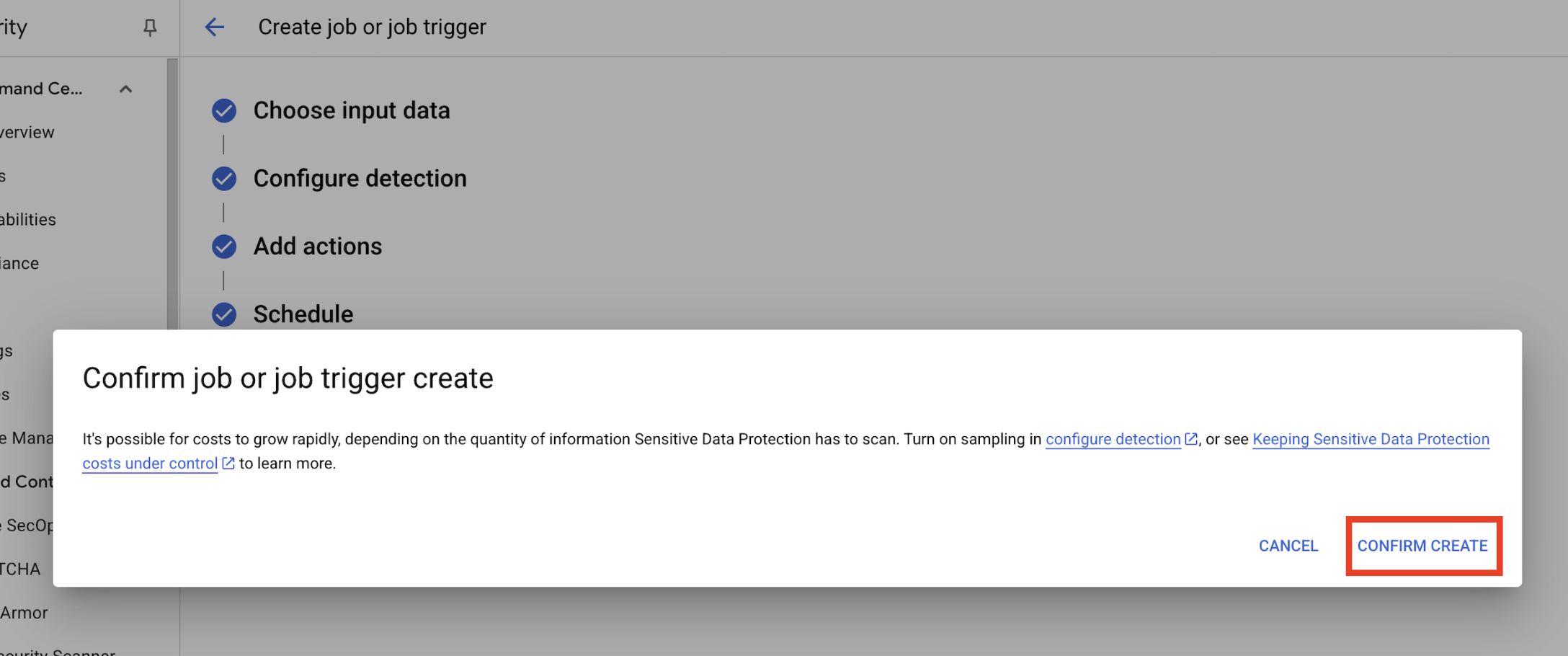

- ستفتح نافذة منبثقة

Confirm job or job trigger create، انقروا على تأكيد الإنشاء.

8. التحقَّق من النتائج

الخطوة الأخيرة هي التأكّد من أنّه تم إخفاء البيانات الحسّاسة بنجاح وبشكل صحيح في جميع أنواع الملفات في حزمة الإخراج. يضمن ذلك عمل مسار إخفاء معلومات تحديد الهوية على النحو المتوقّع.

مراجعة حالة المهمة

راقِب المهمة للتأكّد من اكتمالها بنجاح وراجِع ملخّص النتائج قبل التحقّق من ملفات الإخراج.

- في علامة التبويب تفاصيل المهام، انتظِر إلى أن تظهر حالة تم للمهمة.

- ضمن نظرة عامة، راجِع عدد النتائج والنسب المئوية لكل infoType تم رصده.

- انقر على الإعداد.

- انتقِل للأسفل إلى الإجراءات وانقر على حزمة الإخراج للاطّلاع على البيانات التي تمت إزالة تحديد الهوية منها:

gs://output-[your-project-id].

مقارنة ملفات الإدخال والإخراج

في هذه الخطوة، يمكنك فحص الملفات التي تمت إزالة المعلومات المحدّدة للهوية منها يدويًا للتأكّد من تطبيق عملية تنظيف البيانات بشكل صحيح وفقًا للنماذج التي تستخدمها.

- الصور: افتح صورة من حزمة الإخراج. تأكَّد من أنّه تم إخفاء محتوى كل النص الحسّاس في ملف الإخراج.

- السجلات غير المنظَّمة: يمكنك عرض ملف سجلّ من كلتا الحزمتَين. تأكَّد من أنّه تم استبدال معلومات تحديد الهوية الشخصية في سجلّ الإخراج باسم infoType (مثل

[US_SOCIAL_SECURITY_NUMBER]). - ملفات CSV منظَّمة: افتح ملف CSV من كلتا الحزمتين. تأكَّد من أنّه تم إخفاء عناوين البريد الإلكتروني وأرقام الضمان الاجتماعي للمستخدمين في ملف الإخراج باستخدام

####@####.com.

9- من المختبر إلى الواقع: كيفية استخدام هذه الميزة في مشاريعك

إنّ المبادئ والإعدادات التي طبّقتها هي المخطط الأولي لتأمين مشاريع الذكاء الاصطناعي الواقعية على Google Cloud. تعمل الموارد التي أنشأتها للتو، وهي نموذج الفحص ونماذج إخفاء معلومات تحديد الهوية والمهمة المبرمَجة، كنموذج آمن للبدء في أي عملية جديدة لتلقّي البيانات.

مسار تنظيف البيانات الآلي: عملية استيعاب البيانات الآمنة

كيفية استخدام هذا الإعداد

في كل مرة يحتاج فيها فريقك إلى نقل بيانات عملاء أولية جديدة لتطوير الذكاء الاصطناعي، يمكنك توجيهها من خلال مسار يتضمّن مهمة "حماية البيانات الحسّاسة" التي أعددتها. بدلاً من الفحص والتنقيح يدويًا، يمكنك الاستفادة من سير العمل المبرمَج هذا. ويضمن ذلك ألا يتفاعل علماء البيانات ونماذج الذكاء الاصطناعي إلا مع البيانات التي تمت إزالة المعلومات التعريفية منها، ما يقلّل بشكل كبير من مخاطر الخصوصية.

الربط بالإصدار العلني

في بيئة الإنتاج، يمكنك تطوير هذا المفهوم إلى أبعد من ذلك من خلال:

- التشغيل التلقائي باستخدام مشغّلات المهام: بدلاً من تشغيل المهمة يدويًا، يمكنك إعداد مشغّل مهمة عند تحميل ملف جديد إلى حزمة Cloud Storage الإدخالية. يؤدي ذلك إلى إنشاء عملية مبرمَجة بالكامل لرصد المعلومات وإخفاء معلومات تحديد الهوية.

- التكامل مع مستودعات البيانات/بحيرات البيانات: يتم عادةً إدخال بيانات الإخراج التي تمت إزالة تحديد الهوية منها إلى بحيرة بيانات آمنة (مثل Cloud Storage) أو مستودع بيانات (مثل BigQuery) لإجراء المزيد من التحليلات وتدريب النماذج، ما يضمن الحفاظ على الخصوصية طوال دورة حياة البيانات.

استراتيجيات إخفاء معلومات تحديد الهوية الدقيقة: تحقيق التوازن بين الخصوصية والفائدة

كيفية استخدام هذا الإعداد

تُعدّ نماذج إخفاء معلومات تحديد الهوية المختلفة (غير المنظَّمة والمنظَّمة والصورة) التي أنشأتها أساسية. يمكنك تطبيق استراتيجيات مماثلة ومختلفة استنادًا إلى الاحتياجات المحدّدة لنماذج الذكاء الاصطناعي. يتيح ذلك لفريق التطوير الحصول على بيانات عالية الفائدة لنماذجهم بدون المساس بالخصوصية.

الربط بالإصدار العلني

في بيئة الإنتاج، يصبح هذا التحكّم الدقيق أكثر أهمية للأسباب التالية:

- أنواع المعلومات والقواميس المخصّصة: بالنسبة إلى البيانات الحسّاسة الشديدة الخصوصية أو الخاصة بمجال معيّن، يمكنك تحديد أنواع المعلومات والقواميس المخصّصة ضمن خدمة "حماية البيانات الحسّاسة". ويضمن ذلك رصدًا شاملاً مخصّصًا لسياق نشاطك التجاري الفريد.

- التشفير مع الحفاظ على التنسيق (FPE): في الحالات التي يجب فيها أن تحتفظ البيانات التي تمت إخفاء معلومات تحديد هويتها بتنسيقها الأصلي (مثل أرقام بطاقات الائتمان لاختبار التكامل)، يمكنك استكشاف تقنيات متقدّمة لإخفاء معلومات تحديد الهوية، مثل التشفير مع الحفاظ على التنسيق. ويتيح ذلك إجراء اختبارات تحافظ على الخصوصية باستخدام أنماط بيانات واقعية.

المراقبة والتدقيق: ضمان الامتثال المستمر

كيفية استخدام هذا الإعداد

عليك مراقبة سجلّات "حماية البيانات الحسّاسة" باستمرار للتأكّد من أنّ جميع عمليات معالجة البيانات تتوافق مع سياسات الخصوصية ومن عدم الكشف عن أي معلومات حسّاسة عن غير قصد. وتشمل عملية التدقيق المستمرة هذه مراجعة ملخّصات الوظائف والنتائج بانتظام.

الربط بالإصدار العلني

للحصول على نظام إنتاج قوي، ننصحك باتّخاذ الإجراءات الرئيسية التالية:

- إرسال النتائج إلى Security Command Center: لإدارة التهديدات المتكاملة وعرض مركزي لوضع الأمان، اضبط مهام Sensitive Data Protection لإرسال ملخّص لنتائجها مباشرةً إلى Security Command Center. يؤدي ذلك إلى دمج تنبيهات الأمان والإحصاءات.

- التنبيه والاستجابة للحوادث: يمكنك إعداد تنبيهات Cloud Monitoring استنادًا إلى نتائج Sensitive Data Protection أو حالات تعذُّر تنفيذ المهام. يضمن ذلك إعلام فريق الأمان على الفور بأي انتهاكات محتملة للسياسات أو مشاكل في المعالجة، ما يتيح الاستجابة السريعة للحوادث.

10. الخاتمة

تهانينا! لقد أنشأت بنجاح سير عمل لأمان البيانات يمكنه تلقائيًا اكتشاف معلومات تحديد الهوية الشخصية وإخفاء معلومات تحديد هويتها من أنواع بيانات متعددة، ما يجعلها آمنة للاستخدام في تطوير الذكاء الاصطناعي والتحليلات.

ملخّص

في هذا الدرس التطبيقي، أنجزت ما يلي:

- تم تحديد نموذج فحص لرصد أنواع معيّنة من المعلومات الحسّاسة (infoTypes).

- إنشاء قواعد مميّزة لإخفاء معلومات تحديد الهوية للبيانات غير المنظَّمة والمنظَّمة وبيانات الصور

- تم إعداد مهمة واحدة وتنفيذها، وقد طبّقت هذه المهمة تلقائيًا عملية التنقيح الصحيحة استنادًا إلى نوع الملف على محتوى حزمة كاملة.

- تم التحقّق من تحويل البيانات الحسّاسة بنجاح في موقع إخراج آمن.

الخطوات التالية

- إرسال النتائج إلى Security Command Center: لإدارة التهديدات بشكل أكثر تكاملاً، اضبط إجراء المهمة لإرسال ملخّص للنتائج مباشرةً إلى Security Command Center.

- التنفيذ الآلي باستخدام Cloud Functions: في بيئة الإنتاج، يمكنك تشغيل مهمة الفحص هذه تلقائيًا كلما تم تحميل ملف جديد إلى حزمة الإدخال باستخدام Cloud Function.