1. परिचय

Private Service Connect इंटरफ़ेस एक ऐसा संसाधन है जिसकी मदद से, प्रोड्यूसर वर्चुअल प्राइवेट क्लाउड (VPC) नेटवर्क, कंज्यूमर वीपीसी नेटवर्क में मौजूद अलग-अलग डेस्टिनेशन से कनेक्शन शुरू कर सकता है. प्रड्यूसर और कंज्यूमर नेटवर्क, अलग-अलग प्रोजेक्ट और संगठनों में हो सकते हैं.

अगर कोई नेटवर्क अटैचमेंट, Private Service Connect इंटरफ़ेस से कनेक्शन स्वीकार करता है, तो Google Cloud, इंटरफ़ेस को उपभोक्ता सबनेट से एक आईपी पता असाइन करता है. यह सबनेट, नेटवर्क अटैचमेंट से तय होता है. उपभोक्ता और प्रॉड्यूसर नेटवर्क कनेक्ट होते हैं और इंटरनल आईपी पतों का इस्तेमाल करके कम्यूनिकेट कर सकते हैं.

नेटवर्क अटैचमेंट और Private Service Connect इंटरफ़ेस के बीच कनेक्शन, Private Service Connect एंडपॉइंट और सर्विस अटैचमेंट के बीच कनेक्शन जैसा ही होता है. हालांकि, इन दोनों में दो मुख्य अंतर होते हैं:

- नेटवर्क अटैचमेंट की मदद से, प्रोड्यूसर नेटवर्क, कंज्यूमर नेटवर्क (मैनेज की गई सेवा से बाहर निकलने वाला डेटा) से कनेक्शन शुरू कर सकता है. वहीं, एंडपॉइंट की मदद से, कंज्यूमर नेटवर्क, प्रोड्यूसर नेटवर्क (मैनेज की गई सेवा में आने वाला डेटा) से कनेक्शन शुरू कर सकता है.

- Private Service Connect इंटरफ़ेस कनेक्शन, ट्रांज़िटिव होता है. इसका मतलब है कि प्रोड्यूसर नेटवर्क, उपभोक्ता नेटवर्क से जुड़े अन्य नेटवर्क के साथ कम्यूनिकेट कर सकता है.

आपको क्या बनाना है

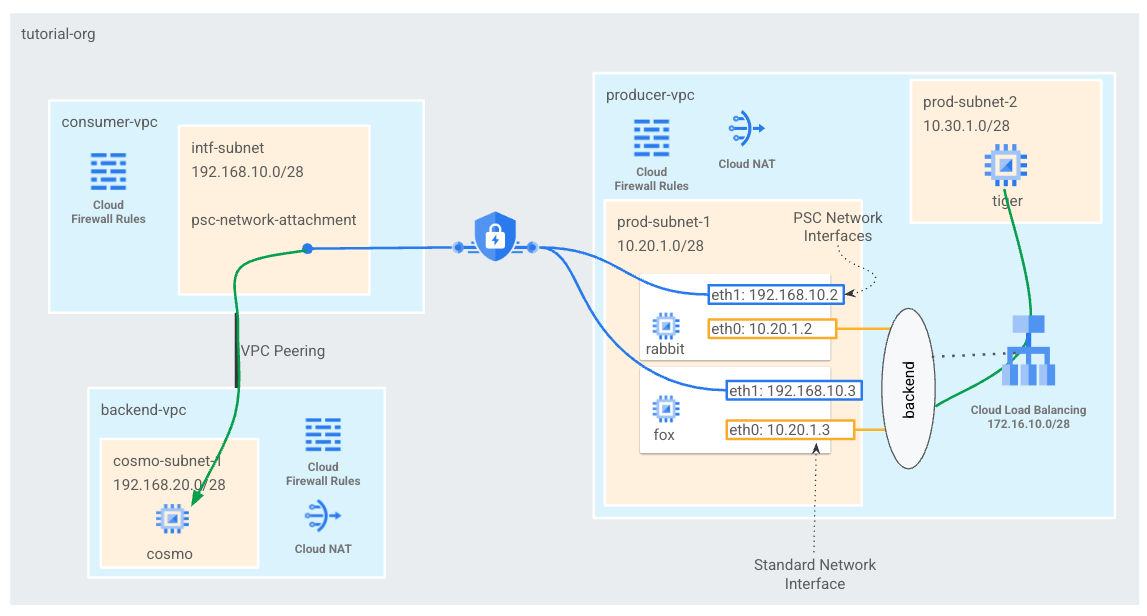

आपको उपभोक्ता वीपीसी में एक ही psc-network-attachment बनाना होगा. इससे L4 इंटरनल लोड बैलेंसर के बैकएंड के तौर पर दो पीएससी इंटरफ़ेस मिलेंगे. प्रोड्यूसर वीपीसी टाइगर, बैकएंड-वीपीसी में कॉस्मो को कर्ल भेजेगा. प्रोड्यूसर के वीपीसी में, डेस्टिनेशन ट्रैफ़िक 192.168.20.0/28 के लिए एक स्टैटिक रूट बनाया जाएगा. इसके बाद, इंटरनल लोड बैलेंसर के तौर पर अगला हॉप बनाया जाएगा. यह बैकएंड और बाद के पीएससी इंटरफ़ेस का इस्तेमाल करके, ट्रैफ़िक को cosmo पर रूट करेगा. खास जानकारी के लिए, पहली इमेज देखें.

इसी तरीके का इस्तेमाल, Google से मैनेज की जा रही उन सेवाओं के साथ किया जा सकता है जिनके लिए, प्राइवेट सर्विस ऐक्सेस का इस्तेमाल करते समय, ग्राहक के वीपीसी को पीयर किया जाता है.

इमेज 1

आपको क्या सीखने को मिलेगा

- नेटवर्क अटैचमेंट बनाने का तरीका

- कोई प्रोड्यूसर, नेटवर्क अटैचमेंट का इस्तेमाल करके पीएससी इंटरफ़ेस को बैकएंड के तौर पर कैसे बना सकता है

- आईएलबी को अगले हॉप के तौर पर इस्तेमाल करके, प्रोड्यूसर से उपभोक्ता तक कम्यूनिकेशन कैसे सेट अप करें

- वीपीसी पियरिंग के ज़रिए, प्रोड्यूसर वीएम (टाइगर) से कंज्यूमर वीएम (कॉस्मो) को ऐक्सेस करने की अनुमति कैसे दें

आपको इन चीज़ों की ज़रूरत होगी

- Google Cloud प्रोजेक्ट

- IAM अनुमतियां

- Compute Network Admin (roles/compute.networkAdmin)

- कंप्यूट इंस्टेंस एडमिन (roles/compute.instanceAdmin)

- कंप्यूट सिक्योरिटी एडमिन (roles/compute.securityAdmin)

2. शुरू करने से पहले

ट्यूटोरियल के साथ काम करने के लिए प्रोजेक्ट को अपडेट करना

इस ट्यूटोरियल में, Cloud Shell में gcloud कॉन्फ़िगरेशन लागू करने में मदद के लिए, $variables का इस्तेमाल किया गया है.

Cloud Shell में, यह तरीका अपनाएं:

gcloud config list project

gcloud config set project [YOUR-PROJECT-NAME]

projectid=YOUR-PROJECT-NAME

echo $projectid

3. उपयोगकर्ता का सेटअप

उपभोक्ता वीपीसी बनाएं

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute networks create consumer-vpc --project=$projectid --subnet-mode=custom

Private Service Connect नेटवर्क अटैचमेंट सबनेट बनाना

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute networks subnets create intf-subnet --project=$projectid --range=192.168.10.0/28 --network=consumer-vpc --region=us-central1

बैकएंड वीपीसी बनाएं

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute networks create backend-vpc --project=$projectid --subnet-mode=custom

बैकएंड वीपीसी सबनेट बनाना

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute networks subnets create cosmo-subnet-1 --project=$projectid --range=192.168.20.0/28 --network=backend-vpc --region=us-central1

बैकएंड-वीपीसी के लिए फ़ायरवॉल के नियम बनाना

क्लाउड शेल में, psc-network-attachment सबनेट से cosmo तक ट्रैफ़िक के लिए एक इनग्रेस नियम बनाएं

gcloud compute firewall-rules create allow-ingress-to-cosmo \

--network=backend-vpc \

--action=ALLOW \

--rules=ALL \

--direction=INGRESS \

--priority=1000 \

--source-ranges="192.168.10.0/28" \

--destination-ranges="192.168.20.0/28" \

--enable-logging

Cloud Router और NAT कॉन्फ़िगरेशन

सॉफ़्टवेयर पैकेज इंस्टॉल करने के लिए, ट्यूटोरियल में Cloud NAT का इस्तेमाल किया जाता है. ऐसा इसलिए, क्योंकि वीएम इंस्टेंस के पास सार्वजनिक आईपी पता नहीं होता. क्लाउड एनएटी की मदद से, निजी आईपी पते वाले वीएम इंटरनेट ऐक्सेस कर सकते हैं.

Cloud Shell में, क्लाउड राउटर बनाएं.

gcloud compute routers create cloud-router-for-nat --network backend-vpc --region us-central1

Cloud Shell में, NAT गेटवे बनाएं.

gcloud compute routers nats create cloud-nat-us-central1 --router=cloud-router-for-nat --auto-allocate-nat-external-ips --nat-all-subnet-ip-ranges --region us-central1

4. IAP की सुविधा चालू करना

आईएपी को अपने वीएम इंस्टेंस से कनेक्ट करने की अनुमति देने के लिए, फ़ायरवॉल का ऐसा नियम बनाएं जो:

- यह उन सभी वीएम इंस्टेंस पर लागू होता है जिन्हें आपको आईएपी का इस्तेमाल करके ऐक्सेस करना है.

- इसकी मदद से, 35.235.240.0/20 आईपी रेंज से इन्ग्रेस ट्रैफ़िक को आने की अनुमति मिलती है. इस रेंज में वे सभी आईपी पते शामिल हैं जिनका इस्तेमाल IAP, टीसीपी फ़ॉरवर्डिंग के लिए करता है.

Cloud Shell में, IAP फ़ायरवॉल नियम बनाएं.

gcloud compute firewall-rules create ssh-iap-consumer \

--network backend-vpc \

--allow tcp:22 \

--source-ranges=35.235.240.0/20

5. उपयोगकर्ता वीएम इंस्टेंस बनाना

Cloud Shell में, कंज्यूमर वीएम इंस्टेंस cosmo बनाएं

gcloud compute instances create cosmo \

--project=$projectid \

--machine-type=e2-micro \

--image-family debian-11 \

--no-address \

--image-project debian-cloud \

--zone us-central1-a \

--subnet=cosmo-subnet-1 \

--metadata startup-script="#! /bin/bash

sudo apt-get update

sudo apt-get install tcpdump

sudo apt-get install apache2 -y

sudo service apache2 restart

echo 'Welcome to cosmo's backend server !!' | tee /var/www/html/index.html

EOF"

इंस्टेंस के आईपी पते पाना और उन्हें सेव करना:

Cloud Shell में, cosmo वीएम इंस्टेंस के बारे में जानकारी पाएं.

gcloud compute instances describe cosmo --zone=us-central1-a | grep networkIP:

6. Private Service Connect नेटवर्क अटैचमेंट

नेटवर्क अटैचमेंट, क्षेत्रीय संसाधन होते हैं. ये Private Service Connect इंटरफ़ेस के उपभोक्ता पक्ष को दिखाते हैं. नेटवर्क अटैचमेंट से एक सबनेट को जोड़ा जाता है. इसके बाद, प्रोड्यूसर उस सबनेट से Private Service Connect इंटरफ़ेस को आईपी पते असाइन करता है. सबनेट उसी इलाके में होना चाहिए जहां नेटवर्क अटैचमेंट है. नेटवर्क अटैचमेंट, प्रोड्यूसर सेवा वाले क्षेत्र में ही होना चाहिए.

नेटवर्क अटैचमेंट बनाना

Cloud Shell में, नेटवर्क अटैचमेंट बनाएं.

gcloud compute network-attachments create psc-network-attachment \

--region=us-central1 \

--connection-preference=ACCEPT_MANUAL \

--producer-accept-list=$projectid \

--subnets=intf-subnet

नेटवर्क अटैचमेंट की सूची बनाना

Cloud Shell में, नेटवर्क अटैचमेंट की सूची बनाएं.

gcloud compute network-attachments list

नेटवर्क अटैचमेंट के बारे में जानकारी देना

Cloud Shell में, नेटवर्क अटैचमेंट के बारे में बताएं.

gcloud compute network-attachments describe psc-network-attachment --region=us-central1

psc-network-attachment यूआरआई को नोट करें. इसका इस्तेमाल, प्रोड्यूसर Private Service Connect इंटरफ़ेस बनाते समय करेगा. यहां दिया गया उदाहरण देखें:

user$ gcloud compute network-attachments describe psc-network-attachment --region=us-central1

connectionPreference: ACCEPT_MANUAL

creationTimestamp: '2023-06-07T11:27:33.116-07:00'

fingerprint: 8SDsvG6TfYQ=

id: '5014253525248340730'

kind: compute#networkAttachment

name: psc-network-attachment

network: https://www.googleapis.com/compute/v1/projects/$projectid/global/networks/consumer-vpc

producerAcceptLists:

- $projectid

region: https://www.googleapis.com/compute/v1/projects/$projectid/regions/us-central1

selfLink: https://www.googleapis.com/compute/v1/projects/$projectid/regions/us-central1/networkAttachments/psc-network-attachment

subnetworks:

- https://www.googleapis.com/compute/v1/projects/$projectid/regions/us-central1/subnetworks/intf-subnet

7. उपयोगकर्ता और बैकएंड वीपीसी के बीच वीपीसी पीयरिंग सेट अप करें

आपको उपभोक्ता और बैकएंड वीपीसी के बीच वीपीसी पियरिंग कनेक्शन बनाना होगा. इससे यह पता चलता है कि Google, मैनेज की गई सेवाओं के लिए ग्राहक के वीपीसी से कनेक्टिविटी कैसे सेट अप करता है. साथ ही, इससे नेटवर्क कनेक्टिविटी के लिए, अलग-अलग संगठनों के बीच पीयरिंग के बारे में भी पता चलता है. हर वीपीसी से वीपीसी पियरिंग को कॉन्फ़िगर किया जाना चाहिए.

उपयोगकर्ता के वीपीसी से बैकएंड वीपीसी पीयरिंग

उपयोगकर्ता से बैकएंड वीपीसी तक वीपीसी पियरिंग कनेक्शन बनाएं

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute networks peerings create consumer-to-backend-vpc \

--network=consumer-vpc \

--peer-project=$projectid \

--peer-network=backend-vpc \

--stack-type=IPV4_ONLY

बैकएंड से उपभोक्ता वीपीसी तक वीपीसी पियरिंग कनेक्शन बनाएं

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute networks peerings create backend-to-consumer-vpc \

--network=backend-vpc \

--peer-project=$projectid \

--peer-network=consumer-vpc \

--stack-type=IPV4_ONLY

वीपीसी पियरिंग की स्थिति की जानकारी की पुष्टि करना

Cloud Shell में जाकर पुष्टि करें कि वीपीसी पियरिंग की स्थिति "चालू है" और "कनेक्ट किया गया" है.

gcloud compute networks peerings list

उदाहरण:

user@cloudshell$ gcloud compute networks peerings list

NAME: backend-to-consumer-vpc

NETWORK: backend-vpc

PEER_PROJECT: $projectid

PEER_NETWORK: consumer-vpc

STACK_TYPE: IPV4_ONLY

PEER_MTU:

IMPORT_CUSTOM_ROUTES: False

EXPORT_CUSTOM_ROUTES: False

STATE: ACTIVE

STATE_DETAILS: [2023-06-07T11:42:27.634-07:00]: Connected.

NAME: consumer-to-backend-vpc

NETWORK: consumer-vpc

PEER_PROJECT: $projectid

PEER_NETWORK: backend-vpc

STACK_TYPE: IPV4_ONLY

PEER_MTU:

IMPORT_CUSTOM_ROUTES: False

EXPORT_CUSTOM_ROUTES: False

STATE: ACTIVE

STATE_DETAILS: [2023-06-07T11:42:27.634-07:00]: Connected.

8. Producer Setup

प्रोड्यूसर वीपीसी बनाएं

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute networks create producer-vpc --project=$projectid --subnet-mode=custom

प्रोड्यूसर सबनेट बनाना

Cloud Shell में, पीएससी इंटरफ़ेस के vNIC0 के लिए इस्तेमाल किया गया सबनेट बनाएं

gcloud compute networks subnets create prod-subnet --project=$projectid --range=10.20.1.0/28 --network=producer-vpc --region=us-central1

Cloud Shell में, इंस्टेंस टाइगर के लिए इस्तेमाल किया जाने वाला सबनेट बनाएं.

gcloud compute networks subnets create prod-subnet-2 --project=$projectid --range=10.30.1.0/28 --network=producer-vpc --region=us-central1

Cloud Shell में, इंटरनल लोड बैलेंसर के लिए इस्तेमाल किया जाने वाला सबनेट बनाएं.

gcloud compute networks subnets create prod-subnet-3 --project=$projectid --range=172.16.10.0/28 --network=producer-vpc --region=us-central1

Cloud Router और NAT कॉन्फ़िगरेशन

सॉफ़्टवेयर पैकेज इंस्टॉल करने के लिए, ट्यूटोरियल में Cloud NAT का इस्तेमाल किया जाता है. ऐसा इसलिए, क्योंकि वीएम इंस्टेंस के पास सार्वजनिक आईपी पता नहीं होता. क्लाउड एनएटी की मदद से, निजी आईपी पते वाले वीएम इंटरनेट ऐक्सेस कर सकते हैं.

Cloud Shell में, क्लाउड राउटर बनाएं.

gcloud compute routers create cloud-router-for-nat-producer --network producer-vpc --region us-central1

Cloud Shell में, NAT गेटवे बनाएं.

gcloud compute routers nats create cloud-nat-us-central1-producer --router=cloud-router-for-nat-producer --auto-allocate-nat-external-ips --nat-all-subnet-ip-ranges --region us-central1

IAP की सुविधा चालू करना

आईएपी को अपने वीएम इंस्टेंस से कनेक्ट करने की अनुमति देने के लिए, फ़ायरवॉल का ऐसा नियम बनाएं जो:

- यह उन सभी वीएम इंस्टेंस पर लागू होता है जिन्हें आपको आईएपी का इस्तेमाल करके ऐक्सेस करना है.

- इसकी मदद से, 35.235.240.0/20 आईपी रेंज से इन्ग्रेस ट्रैफ़िक को आने की अनुमति मिलती है. इस रेंज में वे सभी आईपी पते शामिल हैं जिनका इस्तेमाल IAP, टीसीपी फ़ॉरवर्डिंग के लिए करता है.

Cloud Shell में, IAP फ़ायरवॉल नियम बनाएं.

gcloud compute firewall-rules create ssh-iap-producer \

--network producer-vpc \

--allow tcp:22 \

--source-ranges=35.235.240.0/20

प्रोड्यूसर वीएम इंस्टेंस बनाना

Cloud Shell में, कंज्यूमर वीएम इंस्टेंस, tiger बनाएं

gcloud compute instances create tiger \

--project=$projectid \

--machine-type=e2-micro \

--image-family debian-11 \

--no-address \

--image-project debian-cloud \

--zone us-central1-a \

--subnet=prod-subnet-2 \

--metadata startup-script="#! /bin/bash

sudo apt-get update

sudo apt-get install tcpdump"

9. कॉन्टेंट बनाने वाले के लिए फ़ायरवॉल के नियम बनाना

प्रोड्यूसर वीपीसी में, इन्ग्रेस फ़ायरवॉल का ऐसा नियम बनाएं जो prod-subnet-2 से producer-vpc के सभी इंस्टेंस के साथ कम्यूनिकेशन की अनुमति दे.

Cloud Shell में, प्रोड्यूसर के लिए फ़ायरवॉल का नियम बनाएं.

gcloud compute --project=$projectid firewall-rules create allow-tiger-ingress --direction=INGRESS --priority=1000 --network=producer-vpc --action=ALLOW --rules=all --source-ranges=10.30.1.0/28 --enable-logging

10. Private Service Connect इंटरफ़ेस बनाना

Private Service Connect इंटरफ़ेस एक ऐसा संसाधन है जिसकी मदद से, प्रोड्यूसर वर्चुअल प्राइवेट क्लाउड (VPC) नेटवर्क, कंज्यूमर वीपीसी नेटवर्क में मौजूद अलग-अलग डेस्टिनेशन से कनेक्शन शुरू कर सकता है. प्रड्यूसर और कंज्यूमर नेटवर्क, अलग-अलग प्रोजेक्ट और संगठनों में हो सकते हैं.

अगर कोई नेटवर्क अटैचमेंट, Private Service Connect इंटरफ़ेस से कनेक्शन स्वीकार करता है, तो Google Cloud, इंटरफ़ेस को उपभोक्ता सबनेट से एक आईपी पता असाइन करता है. यह सबनेट, नेटवर्क अटैचमेंट से तय होता है. उपभोक्ता और प्रॉड्यूसर नेटवर्क कनेक्ट होते हैं और इंटरनल आईपी पतों का इस्तेमाल करके कम्यूनिकेट कर सकते हैं.

इस ट्यूटोरियल में, प्राइवेट सर्विस कनेक्ट नेटवर्क अटैचमेंट के साथ दो इंस्टेंस बनाए जाएंगे. ये इंटरनल लोड बैलेंसर के बैकएंड के तौर पर काम करेंगे.

Cloud Shell में, Private Service Connect इंटरफ़ेस (rabbit) बनाएं. साथ ही, नेटवर्क अटैचमेंट की जानकारी देने वाले आउटपुट से, पहले से पहचाना गया psc-network-attachment यूआरआई डालें.

gcloud compute instances create rabbit --zone us-central1-a --machine-type=f1-micro --can-ip-forward --network-interface subnet=prod-subnet,network=producer-vpc,no-address --network-interface network-attachment=https://www.googleapis.com/compute/v1/projects/$projectid/regions/us-central1/networkAttachments/psc-network-attachment --metadata startup-script="#! /bin/bash

sudo apt-get update

sudo apt-get install tcpdump

sudo apt-get install apache2 -y

sudo service apache2 restart"

Cloud Shell में, Private Service Connect इंटरफ़ेस (फ़ॉक्स) बनाएं. इसके बाद, नेटवर्क अटैचमेंट की जानकारी देने वाले आउटपुट से, पहले से पहचाना गया psc-network-attachment यूआरआई डालें.

gcloud compute instances create fox --zone us-central1-a --machine-type=f1-micro --can-ip-forward --network-interface subnet=prod-subnet,network=producer-vpc,no-address --network-interface network-attachment=https://www.googleapis.com/compute/v1/projects/$projectid/regions/us-central1/networkAttachments/psc-network-attachment --metadata startup-script="#! /bin/bash

sudo apt-get update

sudo apt-get install tcpdump

sudo apt-get install apache2 -y

sudo service apache2 restart"

एक से ज़्यादा एनआईसी की पुष्टि करना

पुष्टि करें कि पीएससी इंटरफ़ेस को सही आईपी पते के साथ कॉन्फ़िगर किया गया हो. vNIC0, प्रोड्यूसर prod-subnet (10.20.1.0/28) का इस्तेमाल करेगा और vNIC1, उपभोक्ता intf-subnet (192.168.10.0/28) का इस्तेमाल करेगा.

gcloud compute instances describe rabbit --zone=us-central1-a | grep networkIP:

gcloud compute instances describe fox --zone=us-central1-a | grep networkIP:

उदाहरण:

user$ gcloud compute instances describe rabbit --zone=us-central1-a | grep networkIP:

networkIP: 10.20.1.2

networkIP: 192.168.10.2

user$ gcloud compute instances describe fox --zone=us-central1-a | grep networkIP:

networkIP: 10.20.1.3

networkIP: 192.168.10.3

11. अनमैनेज्ड इंस्टेंस ग्रुप में खरगोश और लोमड़ी को जोड़ना

इस सेक्शन में, आपको एक ऐसा अनमैनेज्ड इंस्टेंस ग्रुप बनाना होगा जिसमें PSC इंटरफ़ेस के इंस्टेंस rabbit और fox शामिल होंगे.

Cloud Shell में, अनमैनेज्ड इंस्टेंस ग्रुप बनाएं.

gcloud compute instance-groups unmanaged create psc-interface-instances-ig --project=$projectid --zone=us-central1-a

Cloud Shell में, इंस्टेंस ग्रुप में फ़ॉक्स और रैबिट इंस्टेंस जोड़ें.

gcloud compute instance-groups unmanaged add-instances psc-interface-instances-ig --project=$projectid --zone=us-central1-a --instances=fox,rabbit

12. टीसीपी हेल्थ चेक, बैकएंड सेवाएं, फ़ॉरवर्ड करने का नियम, और फ़ायरवॉल बनाना

Cloud Shell में, बैकएंड हेल्थ चेक बनाएं.

gcloud compute health-checks create http hc-http-80 --port=80

Cloud Shell में बैकएंड सेवा बनाएं

gcloud compute backend-services create psc-interface-backend --load-balancing-scheme=internal --protocol=tcp --region=us-central1 --health-checks=hc-http-80

gcloud compute backend-services add-backend psc-interface-backend --region=us-central1 --instance-group=psc-interface-instances-ig --instance-group-zone=us-central1-a

Cloud Shell में, फ़ॉरवर्ड करने का नियम बनाएं

gcloud compute forwarding-rules create psc-ilb --region=us-central1 --load-balancing-scheme=internal --network=producer-vpc --subnet=prod-subnet-3 --address=172.16.10.10 --ip-protocol=TCP --ports=all --backend-service=psc-interface-backend --backend-service-region=us-central1

बैकएंड के हेल्थ चेक की सुविधा चालू करने के लिए, Cloud Shell से फ़ायरवॉल का नियम बनाएं

gcloud compute firewall-rules create ilb-health-checks --allow tcp:80,tcp:443 --network producer-vpc --source-ranges 130.211.0.0/22,35.191.0.0/16

13. PSC इंटरफ़ेस के लिए Linux IP टेबल बनाएं - rabbit

पीएसए इंटरफ़ेस इंस्टेंस से, Linux आईपी टेबल को कॉन्फ़िगर करें, ताकि प्रोड्यूसर, उपभोक्ता के सबनेट से कम्यूनिकेट कर सके.

अपने Private Service Connect इंटरफ़ेस के गेस्ट ओएस का नाम ढूंढना

राउटिंग को कॉन्फ़िगर करने के लिए, आपको Private Service Connect इंटरफ़ेस के गेस्ट ओएस का नाम पता होना चाहिए. यह नाम, Google Cloud में इंटरफ़ेस के नाम से अलग होता है.

Cloud Shell में IAP का इस्तेमाल करके, psc-interface vm, rabbit में लॉग इन करें.

gcloud compute ssh rabbit --project=$projectid --zone=us-central1-a --tunnel-through-iap

Cloud Shell में, psc-interface इंस्टेंस का आईपी पता पाएं

ip a

उदाहरण:

user@rabbit:~$ ip a

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

inet6 ::1/128 scope host

valid_lft forever preferred_lft forever

2: ens4: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1460 qdisc pfifo_fast state UP group default qlen 1000

link/ether 42:01:0a:14:01:02 brd ff:ff:ff:ff:ff:ff

altname enp0s4

inet 10.20.1.2/32 brd 10.20.1.2 scope global dynamic ens4

valid_lft 59396sec preferred_lft 59396sec

inet6 fe80::4001:aff:fe14:102/64 scope link

valid_lft forever preferred_lft forever

3: ens5: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1460 qdisc pfifo_fast state UP group default qlen 1000

link/ether 42:01:c0:a8:0a:02 brd ff:ff:ff:ff:ff:ff

altname enp0s5

inet 192.168.10.2/32 brd 192.168.10.2 scope global dynamic ens5

valid_lft 66782sec preferred_lft 66782sec

inet6 fe80::4001:c0ff:fea8:a02/64 scope link

valid_lft forever preferred_lft forever

अपने पीएससी इंटरफ़ेस का गेटवे आईपी ढूंढना

नेटवर्क इंटरफ़ेस की सूची में, उस इंटरफ़ेस का नाम ढूंढें और सेव करें जो आपके Private Service Connect इंटरफ़ेस के आईपी पते से जुड़ा है. उदाहरण के लिए, ens5 (vNIC1)

रूटिंग कॉन्फ़िगर करने के लिए, आपको Private Service Connect इंटरफ़ेस के डिफ़ॉल्ट गेटवे का आईपी पता पता होना चाहिए

क्लाउड शेल में, हम 1 का इस्तेमाल करेंगे, क्योंकि पीएससी इंटरफ़ेस vNIC1 से जुड़ा है.

curl http://metadata.google.internal/computeMetadata/v1/instance/network-interfaces/1/gateway -H "Metadata-Flavor: Google" && echo

इस उदाहरण से डिफ़ॉल्ट gw 192.168.10.1 बनता है

user@rabbit:~$ curl http://metadata.google.internal/computeMetadata/v1/instance/network-interfaces/1/gateway -H "Metadata-Flavor: Google" && echo

192.168.10.1

उपभोक्ता सबनेट के लिए रूट जोड़ना

आपको अपने Private Service Connect इंटरफ़ेस के डिफ़ॉल्ट गेटवे में एक रूट जोड़ना होगा. ऐसा हर उस उपभोक्ता सबनेट के लिए करना होगा जो आपके Private Service Connect इंटरफ़ेस से कनेक्ट होता है. इससे यह पक्का होता है कि उपभोक्ता नेटवर्क के लिए तय किया गया ट्रैफ़िक, Private Service Connect इंटरफ़ेस से बाहर निकल जाए.

रास्ते की जानकारी देने वाली टेबल की पुष्टि करना

Cloud Shell में, मौजूदा रास्तों की पुष्टि करें.

ip route show

उदाहरण.

user@rabbit:~$ ip route show

default via 10.20.1.1 dev ens4

10.20.1.0/28 via 10.20.1.1 dev ens4

10.20.1.1 dev ens4 scope link

192.168.10.0/28 via 192.168.10.1 dev ens5

192.168.10.1 dev ens5 scope link

Cloud Shell में, cosmo-subnet-1 में रूट जोड़ें

sudo ip route add 192.168.20.0/28 via 192.168.10.1 dev ens5

रास्ते की जानकारी देने वाली टेबल की पुष्टि करना

Cloud Shell में, जोड़े गए अपडेट किए गए रूट की पुष्टि करें.

ip route show

उदाहरण.

user@rabbit:~$ ip route show

default via 10.20.1.1 dev ens4

10.20.1.0/28 via 10.20.1.1 dev ens4

10.20.1.1 dev ens4 scope link

192.168.10.0/28 via 192.168.10.1 dev ens5

192.168.10.1 dev ens5 scope link

192.168.20.0/28 via 192.168.10.1 dev ens5

आईपी टेबल के नियम बनाना

Cloud Shell में, मौजूदा आईपी टेबल की पुष्टि करें.

sudo iptables -t nat -L -n -v

उदाहरण:

user@rabbit:~$ sudo iptables -t nat -L -n -v

Chain PREROUTING (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

Chain INPUT (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

Chain OUTPUT (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

Chain POSTROUTING (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

Cloud Shell में IP Tables अपडेट करें

sudo iptables -t nat -A POSTROUTING -o ens5 -j MASQUERADE

sudo sysctl net.ipv4.ip_forward=1

Cloud Shell में, अपडेट की गई आईपी टेबल की पुष्टि करें.

sudo iptables -t nat -L -n -v

उदाहरण:

user@rabbit:~$ sudo iptables -t nat -L -n -v

Chain PREROUTING (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

Chain INPUT (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

Chain OUTPUT (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

Chain POSTROUTING (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

0 0 MASQUERADE all -- * ens5 0.0.0.0/0 0.0.0.0/0

14. PSC इंटरफ़ेस के लिए Linux IP टेबल बनाएं - फ़ॉक्स

पीएसए इंटरफ़ेस इंस्टेंस से, Linux आईपी टेबल को कॉन्फ़िगर करें, ताकि प्रोड्यूसर, उपभोक्ता के सबनेट से कम्यूनिकेट कर सके.

अपने Private Service Connect इंटरफ़ेस के गेस्ट ओएस का नाम ढूंढना

राउटिंग को कॉन्फ़िगर करने के लिए, आपको Private Service Connect इंटरफ़ेस के गेस्ट ओएस का नाम पता होना चाहिए. यह नाम, Google Cloud में इंटरफ़ेस के नाम से अलग होता है.

Cloud Shell का नया टैब खोलें और अपने प्रोजेक्ट की सेटिंग अपडेट करें.

Cloud Shell में, यह तरीका अपनाएं:

gcloud config list project

gcloud config set project [YOUR-PROJECT-NAME]

projectid=YOUR-PROJECT-NAME

echo $projectid

Cloud Shell में IAP का इस्तेमाल करके, psc-interface vm, fox में लॉग इन करें.

gcloud compute ssh fox --project=$projectid --zone=us-central1-a --tunnel-through-iap

Cloud Shell में, psc-interface इंस्टेंस का आईपी पता पाएं

ip a

उदाहरण:

user@fox:~$ ip a

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

inet6 ::1/128 scope host

valid_lft forever preferred_lft forever

2: ens4: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1460 qdisc pfifo_fast state UP group default qlen 1000

link/ether 42:01:0a:14:01:03 brd ff:ff:ff:ff:ff:ff

altname enp0s4

inet 10.20.1.3/32 brd 10.20.1.3 scope global dynamic ens4

valid_lft 65601sec preferred_lft 65601sec

inet6 fe80::4001:aff:fe14:103/64 scope link

valid_lft forever preferred_lft forever

3: ens5: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1460 qdisc pfifo_fast state UP group default qlen 1000

link/ether 42:01:c0:a8:0a:03 brd ff:ff:ff:ff:ff:ff

altname enp0s5

inet 192.168.10.3/32 brd 192.168.10.3 scope global dynamic ens5

valid_lft 63910sec preferred_lft 63910sec

inet6 fe80::4001:c0ff:fea8:a03/64 scope link

valid_lft forever preferred_lft forever

अपने पीएससी इंटरफ़ेस का गेटवे आईपी ढूंढना

नेटवर्क इंटरफ़ेस की सूची में, उस इंटरफ़ेस का नाम ढूंढें और सेव करें जो आपके Private Service Connect इंटरफ़ेस के आईपी पते से जुड़ा है. उदाहरण के लिए, ens5 (vNIC1)

रूटिंग कॉन्फ़िगर करने के लिए, आपको Private Service Connect इंटरफ़ेस के डिफ़ॉल्ट गेटवे का आईपी पता पता होना चाहिए

क्लाउड शेल में, हम 1 का इस्तेमाल करेंगे, क्योंकि पीएससी इंटरफ़ेस vNIC1 से जुड़ा है.

curl http://metadata.google.internal/computeMetadata/v1/instance/network-interfaces/1/gateway -H "Metadata-Flavor: Google" && echo

इस उदाहरण से डिफ़ॉल्ट gw 192.168.10.1 बनता है

user@fox:~$ curl http://metadata.google.internal/computeMetadata/v1/instance/network-interfaces/1/gateway -H "Metadata-Flavor: Google" && echo

192.168.10.1

उपभोक्ता सबनेट के लिए रूट जोड़ना

आपको अपने Private Service Connect इंटरफ़ेस के डिफ़ॉल्ट गेटवे में एक रूट जोड़ना होगा. ऐसा हर उस उपभोक्ता सबनेट के लिए करना होगा जो आपके Private Service Connect इंटरफ़ेस से कनेक्ट होता है. इससे यह पक्का होता है कि उपभोक्ता नेटवर्क के लिए तय किया गया ट्रैफ़िक, Private Service Connect इंटरफ़ेस से बाहर निकल जाए.

रास्ते की जानकारी देने वाली टेबल की पुष्टि करना

Cloud Shell में, मौजूदा रास्तों की पुष्टि करें.

ip route show

उदाहरण.

user@fox:~$ ip route show

default via 10.20.1.1 dev ens4

10.20.1.0/28 via 10.20.1.1 dev ens4

10.20.1.1 dev ens4 scope link

192.168.10.0/28 via 192.168.10.1 dev ens5

192.168.10.1 dev ens5 scope link

Cloud Shell में, cosmo-subnet-1 में रूट जोड़ें

sudo ip route add 192.168.20.0/28 via 192.168.10.1 dev ens5

रास्ते की जानकारी देने वाली टेबल की पुष्टि करना

Cloud Shell में, जोड़े गए अपडेट किए गए रूट की पुष्टि करें.

ip route show

उदाहरण.

user@fox:~$ ip route show

default via 10.20.1.1 dev ens4

10.20.1.0/28 via 10.20.1.1 dev ens4

10.20.1.1 dev ens4 scope link

192.168.10.0/28 via 192.168.10.1 dev ens5

192.168.10.1 dev ens5 scope link

192.168.20.0/28 via 192.168.10.1 dev ens5

आईपी टेबल के नियम बनाना

Cloud Shell में, मौजूदा आईपी टेबल की पुष्टि करें.

sudo iptables -t nat -L -n -v

उदाहरण:

user@fox:~$ sudo iptables -t nat -L -n -v

Chain PREROUTING (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

Chain INPUT (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

Chain OUTPUT (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

Chain POSTROUTING (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

Cloud Shell में, आईपी टेबल अपडेट करें.

sudo iptables -t nat -A POSTROUTING -o ens5 -j MASQUERADE

sudo sysctl net.ipv4.ip_forward=1

Cloud Shell में, अपडेट की गई आईपी टेबल की पुष्टि करें.

sudo iptables -t nat -L -n -v

उदाहरण:

user@fox:~$ sudo iptables -t nat -L -n -v

Chain PREROUTING (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

Chain INPUT (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

Chain OUTPUT (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

Chain POSTROUTING (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

0 0 MASQUERADE all -- * ens5 0.0.0.0/0 0.0.0.0/0

15. रास्ते की जानकारी देने वाली टेबल अपडेट करना

प्रोड्यूसर-वीपीसी में, उपभोक्ताओं के सबनेट 192.168.20.0/28 के लिए एक स्टैटिक रूट बनाएं. साथ ही, इंटरनल लोड बैलेंसर को अगले हॉप के तौर पर सेट करें. बन जाने के बाद, प्रोड्यूसर-वीपीसी में मौजूद कोई भी पैकेट, डेस्टिनेशन 192.168.20.0/28 पर इंटरनल लोड बैलेंसर के ज़रिए भेजा जाएगा.

Cloud Shell का नया टैब खोलें और अपने प्रोजेक्ट की सेटिंग अपडेट करें.

Cloud Shell में, यह तरीका अपनाएं:

gcloud config list project

gcloud config set project [YOUR-PROJECT-NAME]

projectid=YOUR-PROJECT-NAME

echo $projectid

Cloud Shell में, स्टैटिक रूट का इस्तेमाल करके प्रोड्यूसर-वीपीसी की रूट टेबल को अपडेट करें.

gcloud beta compute routes create producer-to-cosmo-subnet-1 --project=$projectid --network=producer-vpc --priority=1000 --destination-range=192.168.20.0/28 --next-hop-ilb=psc-ilb --next-hop-ilb-region=us-central1

16. टाइगर से कॉस्मो तक कनेक्टिविटी की पुष्टि करना

कर्ल की पुष्टि करना

आइए, पुष्टि करते हैं कि प्रोड्यूसर वीएम इंस्टेंस, टाइगर, कर्ल करके उपभोक्ता इंस्टेंस, कॉस्मो से कम्यूनिकेट कर सकता है.

Cloud Shell का नया टैब खोलें और अपने प्रोजेक्ट की सेटिंग अपडेट करें.

Cloud Shell में, यह तरीका अपनाएं:

gcloud config list project

gcloud config set project [YOUR-PROJECT-NAME]

projectid=YOUR-PROJECT-NAME

echo $projectid

Cloud Shell में IAP का इस्तेमाल करके, टाइगर इंस्टेंस में लॉग इन करें.

gcloud compute ssh tiger --project=$projectid --zone=us-central1-a --tunnel-through-iap

टाइगर इंस्टेंस से, ट्यूटोरियल में पहले पहचाने गए cosmo के आईपी पते के लिए कर्ल करें.

curl -v <cosmo's IP Address>

उदाहरण:

user@tiger:~$ curl -v 192.168.20.2

* Trying 192.168.20.2:80...

* Connected to 192.168.20.2 (192.168.20.2) port 80 (#0)

> GET / HTTP/1.1

> Host: 192.168.20.2

> User-Agent: curl/7.74.0

> Accept: */*

>

* Mark bundle as not supporting multiuse

< HTTP/1.1 200 OK

< Date: Fri, 09 Jun 2023 03:49:42 GMT

< Server: Apache/2.4.56 (Debian)

< Last-Modified: Fri, 09 Jun 2023 03:28:37 GMT

< ETag: "27-5fda9f6ea060e"

< Accept-Ranges: bytes

< Content-Length: 39

< Content-Type: text/html

<

Welcome to cosmo's backend server !!

बधाई हो!! आपने curl कमांड का इस्तेमाल करके, प्रोड्यूसर-वीपीसी से बैकएंड-वीपीसी तक कनेक्टिविटी की पुष्टि कर ली है.

17. व्यवस्थित करें

Cloud Shell से, ट्यूटोरियल के कॉम्पोनेंट मिटाएं.

gcloud compute instances delete cosmo --zone=us-central1-a --quiet

gcloud compute instances delete rabbit --zone=us-central1-a --quiet

gcloud compute instances delete fox --zone=us-central1-a --quiet

gcloud compute instances delete tiger --zone=us-central1-a --quiet

gcloud compute network-attachments delete psc-network-attachment --region=us-central1 --quiet

gcloud compute firewall-rules delete allow-ingress-to-cosmo allow-tiger-ingress ilb-health-checks ssh-iap-consumer ssh-iap-producer --quiet

gcloud beta compute routes delete producer-to-cosmo-subnet-1 --quiet

gcloud compute forwarding-rules delete psc-ilb --region=us-central1 --quiet

gcloud compute backend-services delete psc-interface-backend --region=us-central1 --quiet

gcloud compute instance-groups unmanaged delete psc-interface-instances-ig --zone=us-central1-a --quiet

gcloud compute health-checks delete hc-http-80 --quiet

gcloud compute networks subnets delete cosmo-subnet-1 prod-subnet prod-subnet-2 prod-subnet-3 intf-subnet --region=us-central1 --quiet

gcloud compute routers delete cloud-router-for-nat --region=us-central1 --quiet

gcloud compute routers delete cloud-router-for-nat-producer --region=us-central1 --quiet

gcloud compute networks delete consumer-vpc --quiet

gcloud compute networks delete producer-vpc --quiet

gcloud compute networks delete backend-vpc --quiet

18. बधाई हो

बधाई हो, आपने Private Service Connect इंटरफ़ेस को कॉन्फ़िगर और पुष्टि कर ली है. साथ ही, वीपीसी पियरिंग के ज़रिए उपभोक्ता और प्रॉड्यूसर की कनेक्टिविटी की पुष्टि कर ली है.

आपने उपभोक्ता इंफ़्रास्ट्रक्चर बनाया है. साथ ही, आपने एक नेटवर्क अटैचमेंट जोड़ा है. इससे प्रॉड्यूसर, उपभोक्ता और प्रॉड्यूसर के बीच कम्यूनिकेशन को ब्रिज करने के लिए, मल्टी एनआईसी वीएम बना सकता है. आपने सीखा कि पीएससी इंटरफ़ेस का इस्तेमाल करके, वीपीसी पियरिंग के ज़रिए 1P/3P सेवाओं से कैसे कम्यूनिकेट किया जा सकता है. इसके लिए, प्रोड्यूसर के वीपीसी में इंटरनल लोड बैलेंसर और स्टैटिक रूट का इस्तेमाल किया जाता है.

Cosmopup को ट्यूटोरियल बहुत पसंद हैं!!

आगे क्या करना है?

इनमें से कुछ ट्यूटोरियल देखें...

- GKE के साथ Private Service Connect का इस्तेमाल करके, सेवाओं को पब्लिश और इस्तेमाल करना

- सेवाओं को पब्लिश करने और उनका इस्तेमाल करने के लिए Private Service Connect का इस्तेमाल करना

- Private Service Connect और इंटरनल टीसीपी प्रॉक्सी लोड बैलेंसर का इस्तेमाल करके, हाइब्रिड नेटवर्किंग के ज़रिए ऑन-प्रेम सेवाओं से कनेक्ट करना

ज़्यादा जानकारी और वीडियो

- Private Service Connect के बारे में खास जानकारी

- Private Service Connect क्या है?

- इन लोड बैलेंसर टाइप का इस्तेमाल किया जा सकता है