1. 總覽

Confidential Space 提供安全環境,讓多方協作。本程式碼研究室將示範如何使用 Confidential Space 保護機密智慧財產,例如機器學習模型。

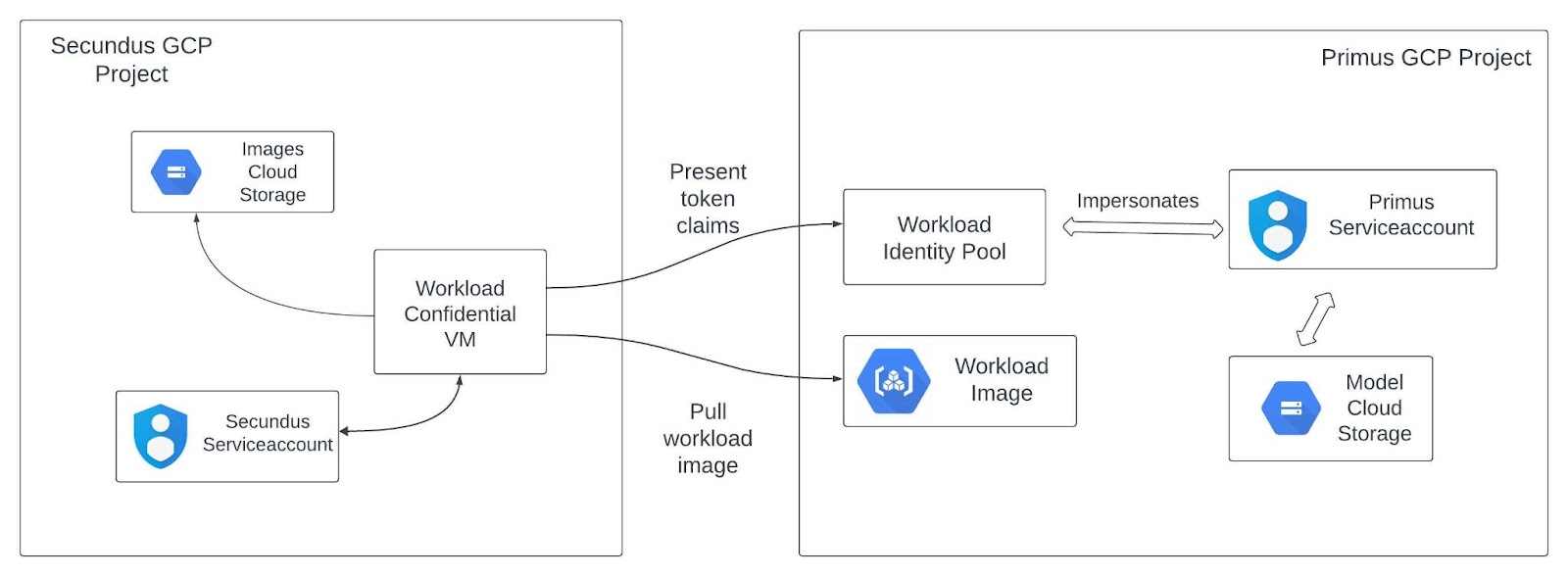

在本程式碼研究室中,您將使用 Confidential Space,讓一家公司安全地與另一家公司共用專屬的機器學習模型,供對方使用。具體來說,Primus 公司有一個機器學習模型,只會發布至在 Confidential Space 中執行的工作負載,讓 Primus 能夠完全掌控智慧財產。Secundus 公司將擔任工作負載運算子,並在 Confidential Space 中執行機器學習工作負載。Secundus 會載入這個模型,並使用 Secundus 擁有的範例資料執行推論作業。

在此,Primus 是工作負載的作者,負責撰寫工作負載程式碼,也是想保護智慧財產權的協作者,避免遭到不受信任的工作負載運算子 Secundus 竊取。Secundus 是機器學習工作負載的工作負載運算子。

課程內容

- 如何設定環境,讓一方能與另一方分享專屬的機器學習模型,同時保有智慧財產權的控制權。

軟硬體需求

- Google Cloud Platform 專案

- Google Compute Engine ( 程式碼研究室)、機密 VM、容器和遠端存放區的基本知識

- 服務帳戶、Workload Identity Federation 和屬性條件的基本知識。

設定 Confidential Space 時涉及的角色

在本程式碼研究室中,Company Primus 是資源擁有者和工作負載作者,負責下列事項:

- 使用機器學習模型設定必要的雲端資源

- 編寫工作負載程式碼

- 發布工作負載映像檔

- 設定 Workload Identity Pool 政策,防範不受信任的運算子竊取機器學習模型

Secundus Company 將成為營運商,負責:

- 設定必要的雲端資源,用於儲存工作負載使用的範例圖片和結果

- 使用 Primus 提供的模型,在 Confidential Space 中執行機器學習工作負載

Confidential Space 的運作方式

在 Confidential Space 中執行工作負載時,系統會使用設定的資源執行下列程序:

- 工作負載會向Workload Identity Pool要求

$PRIMUS_SERVICEACCOUNT的一般 Google 存取權杖。這項服務會提供工作負載和環境聲明,以及認證驗證器服務權杖。 - 如果 Attestation Verifier 服務權杖中的工作負載測量聲明,與 WIP 中的屬性條件相符,系統會傳回

$PRIMUS_SERVICEACCOUNT.的存取權杖 - 工作負載會使用與

$PRIMUS_SERVICEACCOUNT相關聯的服務帳戶存取權杖,存取儲存在$PRIMUS_INPUT_STORAGE_BUCKET值區中的機器學習模型。 - 工作負載會對 Secundus 擁有的資料執行作業,且該工作負載是由 Secundus 在其專案中運作及執行。

- 工作負載會使用

$WORKLOAD_SERVICEACCOUNT服務帳戶,將該作業的結果寫入$SECUNDUS_RESULT_STORAGE_BUCKET值區。

2. 設定雲端資源

事前準備

- 使用下列指令複製 這個存放區,取得本程式碼研究室所需的指令碼。

git clone https://github.com/GoogleCloudPlatform/confidential-space.git

- 變更本程式碼研究室的目錄。

cd confidential-space/codelabs/ml_model_protection/scripts

export PRIMUS_PROJECT_ID=<GCP project id of Primus>

export SECUNDUS_PROJECT_ID=<GCP project id of Secundus>

- 為專案啟用帳單。

- 為兩個專案啟用機密運算 API 和下列 API。

gcloud services enable \

cloudapis.googleapis.com \

cloudresourcemanager.googleapis.com \

cloudshell.googleapis.com \

container.googleapis.com \

containerregistry.googleapis.com \

iam.googleapis.com \

confidentialcomputing.googleapis.com

- 使用下列指令,為上述資源名稱的變數指派值。您可以視需要自訂資源名稱,也可以使用現有資源 (如果已建立)。(例如

export PRIMUS_INPUT_STORAGE_BUCKET='my-input-bucket')

- 您可以使用 Primus 專案中的現有雲端資源名稱,設定下列變數。如果已設定變數,系統會使用 Primus 專案中對應的現有雲端資源。如未設定變數,系統會根據專案名稱產生雲端資源名稱,並以該名稱建立新的雲端資源。以下是資源名稱支援的變數:

| 儲存 Primus 機器學習模型的 bucket。 |

| Primus 的 workload identity pool (WIP),用於驗證聲明。 |

| Primus 的工作負載身分集區提供者,包括用於 Attestation Verifier 服務簽署權杖的授權條件。 |

| Primus 服務帳戶, |

| 工作負載 Docker 映像檔的推送目標構件存放區。 |

- 您可以在 Secundus 專案中,使用現有的雲端資源名稱設定下列變數。如果已設定變數,系統會使用 Secundus 專案中對應的現有雲端資源。如果未設定變數,系統會從專案名稱產生雲端資源名稱,並以該名稱建立新的雲端資源。以下是資源名稱支援的變數:

| 這個 bucket 會儲存 Secundus 想使用 Primus 提供的模型分類的樣本圖片。 |

| 儲存工作負載結果的 bucket。 |

| 工作負載容器映像檔的名稱。 |

| 工作負載容器映像檔的標記。 |

| 有權存取執行工作負載的 Confidential VM 的服務帳戶。 |

- 您需要這兩個專案的特定權限,如要瞭解如何使用 GCP 主控台授予 IAM 角色,請參閱這份指南:

- 如要使用

$PRIMUS_PROJECT_ID,您需要具備儲存空間管理員、Artifact Registry 管理員、服務帳戶管理員和 IAM workload identity pool 管理員角色。 - 如要使用

$SECUNDUS_PROJECT_ID,您需要 Compute 管理員、Storage 管理員、服務帳戶管理員、IAM Workload Identity 集區管理員、安全管理員 (選用)。 - 執行下列指令碼,根據資源名稱的專案 ID,將其餘變數名稱設為值。

source config_env.sh

設定 Primus 公司資源

在這個步驟中,您將設定 Primus 的必要雲端資源。執行下列指令碼,設定 Primus 的資源。執行指令碼時,系統會建立下列資源:

- Cloud Storage bucket (

$PRIMUS_INPUT_STORAGE_BUCKET),用於儲存 Primus 的機器學習模型。 - Workload identity pool (

$PRIMUS_WORKLOAD_IDENTITY_POOL):根據提供者設定的屬性條件驗證聲明。 - 附加至上述工作負載身分集區 (

$PRIMUS_WORKLOAD_IDENTITY_POOL) 的服務帳戶 ($PRIMUS_SERVICEACCOUNT),具有從 Cloud Storage 儲存空間值區讀取資料的 IAM 存取權 (使用objectViewer角色),以及將這個服務帳戶連結至工作負載身分集區的 IAM 存取權 (使用roles/iam.workloadIdentityUser角色)。

在設定雲端資源時,我們會使用 TensorFlow 模型。我們可以將整個模型 (包括模型架構、權重和訓練設定) 儲存為 ZIP 封存檔。在本程式碼研究室中,我們會使用在 ImageNet 資料集上訓練的 MobileNet V1 模型,該模型位於這個位置。

./setup_primus_company_resources.sh

上述指令碼會設定雲端資源,我們現在要下載模型,並發布到指令碼建立的 Cloud Storage bucket。

- 從這裡下載預先訓練模型。

- 下載完成後,將下載的 tar 檔案重新命名為 model.tar.gz。

- 從內含 model.tar.gz 檔案的目錄執行下列指令,將 model.tar.gz 檔案發布至 Cloud Storage 值區。

gsutil cp model.tar.gz gs://${PRIMUS_INPUT_STORAGE_BUCKET}/

設定 Secundus Company 資源

在這個步驟中,您將為 Secundus 設定必要的雲端資源。執行下列指令碼,為 Secundus 設定資源。在這些步驟中,您將建立下列資源:

- Cloud Storage bucket (

$SECUNDUS_INPUT_STORAGE_BUCKET),用於儲存樣本圖片,供 Secundus 執行推論。 - Cloud Storage bucket (

$SECUNDUS_RESULT_STORAGE_BUCKET),用於儲存 Secundus 執行的機器學習工作負載結果。

本程式碼研究室提供一些範例圖片,請按這裡下載。

./setup_secundus_company_resources.sh

3. 建立工作負載

建立工作負載服務帳戶

現在,您要為工作負載建立服務帳戶,並指派必要角色和權限。執行下列指令碼,在 Secundus 專案中建立工作負載服務帳戶。執行 ML 工作負載的 VM 會使用這個服務帳戶。

這個工作負載服務帳戶 ($WORKLOAD_SERVICEACCOUNT) 將具備下列角色:

confidentialcomputing.workloadUser取得驗證權杖logging.logWriter,將記錄檔寫入 Cloud Logging。objectViewer,從$SECUNDUS_INPUT_STORAGE_BUCKETCloud Storage bucket 讀取資料。objectUser,將工作負載結果寫入$SECUNDUS_RESULT_STORAGE_BUCKET雲端儲存空間 bucket。

./create_workload_service_account.sh

建立工作負載

您將在本步驟中建立工作負載 Docker 映像檔。工作負載會由 Primus 撰寫。本程式碼研究室使用的工作負載是機器學習 Python 程式碼,可存取儲存在 Primus 儲存空間值區中的機器學習模型,並使用儲存在儲存空間值區中的範例圖片執行推論。

只有符合必要屬性條件的工作負載,才能存取儲存在 Primus 儲存空間 bucket 中的機器學習模型。下一節將詳細說明授權工作負載的屬性條件。

以下是本程式碼研究室中建立及使用的 workload 的 run_inference() 方法。如要查看完整的工作負載程式碼,請按這裡。

def run_inference(image_path, model):

try:

# Read and preprocess the image

image = tf.image.decode_image(tf.io.read_file(image_path), channels=3)

image = tf.image.resize(image, (128, 128))

image = tf.image.convert_image_dtype(image, tf.float32)

image = tf.expand_dims(image, axis=0)

# Get predictions from the model

predictions = model(image)

predicted_class = np.argmax(predictions)

top_k = 5

top_indices = np.argsort(predictions[0])[-top_k:][::-1]

# Convert top_indices to a TensorFlow tensor

top_indices_tensor = tf.convert_to_tensor(top_indices, dtype=tf.int32)

# Use TensorFlow tensor for indexing

top_scores = tf.gather(predictions[0], top_indices_tensor)

return {

"predicted_class": int(predicted_class),

"top_k_predictions": [

{"class_index": int(idx), "score": float(score)}

for idx, score in zip(top_indices, top_scores)

],

}

except Exception as e:

return {"error": str(e)}

執行下列指令碼,建立工作負載,其中會執行下列步驟:

- 建立 Primus 擁有的 Artifact Registry(

$PRIMUS_ARTIFACT_REGISTRY)。 - 使用必要資源名稱更新工作負載程式碼。

- 建構 ML 工作負載,並建立 Dockerfile,用於建構工作負載程式碼的 Docker 映像檔。本程式碼研究室使用的 Dockerfile 如下。

- 建構 Docker 映像檔,並發布至 Primus 擁有的 Artifact Registry (

$PRIMUS_ARTIFACT_REGISTRY)。 - 授予

$WORKLOAD_SERVICEACCOUNT的讀取權限給$PRIMUS_ARTIFACT_REGISTRY。工作負載容器需要這項權限,才能從 Artifact Registry 提取工作負載 Docker 映像檔。

./create_workload.sh

此外,您也可以編寫工作負載,在使用模型前檢查模型的雜湊或簽章,確保載入的是預期版本的機器學習模型。這類額外檢查的優點是可確保機器學習模型的完整性。因此,如果工作負載預計使用不同版本的機器學習模型,工作負載運算子也需要更新工作負載映像檔或其參數。

4. 授權並執行工作負載

授權工作負載

Primus 希望根據下列資源的屬性,授權工作負載存取其機器學習模型:

- 內容:已驗證的程式碼

- 地點:安全環境

- 對象:值得信賴的運算子

Primus 會使用 Workload Identity 聯盟,根據這些規定強制執行存取權政策。您可以透過 Workload Identity 聯盟指定屬性條件。這些條件會限制哪些身分可以透過workload identity pool (WIP) 進行驗證。您可以將 Attestation Verifier Service 新增至 WIP,做為workload identity pool provider,以便呈現測量結果及強制執行政策。

您稍早已在設定雲端資源的步驟中建立 workload identity pool。現在 Primus 會建立新的 OIDC 工作負載身分集區提供者。指定的 --attribute-condition 會授權存取工作負載容器。它需要:

- 內容:最新

$WORKLOAD_IMAGE_NAME已上傳至$PRIMUS_ARTIFACT_REPOSITORY存放區。 - 位置:Confidential Space 受信任的執行環境在完全支援的 Confidential Space VM 映像檔上執行。

- 對象:Secundus

$WORKLOAD_SERVICE_ACCOUNT服務帳戶。

export WORKLOAD_IMAGE_DIGEST=$(gcloud artifacts docker images describe ${PRIMUS_PROJECT_REPOSITORY_REGION}-docker.pkg.dev/$PRIMUS_PROJECT_ID/$PRIMUS_ARTIFACT_REPOSITORY/$WORKLOAD_IMAGE_NAME:$WORKLOAD_IMAGE_TAG --format="value(image_summary.digest)" --project ${PRIMUS_PROJECT_ID})

gcloud config set project $PRIMUS_PROJECT_ID

gcloud iam workload-identity-pools providers create-oidc $PRIMUS_WIP_PROVIDER \

--location="global" \

--workload-identity-pool="$PRIMUS_WORKLOAD_IDENTITY_POOL" \

--issuer-uri="https://confidentialcomputing.googleapis.com/" \

--allowed-audiences="https://sts.googleapis.com" \

--attribute-mapping="google.subject='assertion.sub'" \

--attribute-condition="assertion.swname == 'CONFIDENTIAL_SPACE' &&

'STABLE' in assertion.submods.confidential_space.support_attributes &&

assertion.submods.container.image_digest == '${WORKLOAD_IMAGE_DIGEST}' &&

assertion.submods.container.image_reference == '${PRIMUS_PROJECT_REPOSITORY_REGION}-docker.pkg.dev/$PRIMUS_PROJECT_ID/$PRIMUS_ARTIFACT_REPOSITORY/$WORKLOAD_IMAGE_NAME:$WORKLOAD_IMAGE_TAG' &&

'$WORKLOAD_SERVICEACCOUNT@$SECUNDUS_PROJECT_ID.iam.gserviceaccount.com' in assertion.google_service_accounts"

執行工作負載

在這個步驟中,我們會在 Confidential Space VM 中執行工作負載。使用 metadata 標記傳遞必要的 TEE 引數。工作負載容器的引數是透過旗標的「tee-cmd」部分傳遞。工作負載執行結果會發布至 $SECUNDUS_RESULT_STORAGE_BUCKET。

gcloud compute instances create ${WORKLOAD_VM} \

--confidential-compute-type=SEV \

--shielded-secure-boot \

--project=${SECUNDUS_PROJECT_ID} \

--maintenance-policy=MIGRATE \

--scopes=cloud-platform --zone=${SECUNDUS_PROJECT_ZONE} \

--image-project=confidential-space-images \

--image-family=confidential-space \

--service-account=${WORKLOAD_SERVICEACCOUNT}@${SECUNDUS_PROJECT_ID}.iam.gserviceaccount.com \

--metadata ^~^tee-image-reference=${PRIMUS_PROJECT_REPOSITORY_REGION}-docker.pkg.dev/${PRIMUS_PROJECT_ID}/${PRIMUS_ARTIFACT_REPOSITORY}/${WORKLOAD_IMAGE_NAME}:${WORKLOAD_IMAGE_TAG}

查看結果

工作負載順利完成後,系統會將 ML 工作負載的結果發布至 $SECUNDUS_RESULT_STORAGE_BUCKET。

gsutil cat gs://$SECUNDUS_RESULT_STORAGE_BUCKET/result

以下列舉幾個範例圖片的推論結果:

Image: sample_image_1.jpeg, Response: {'predicted_class': 531, 'top_k_predictions': [{'class_index': 531, 'score': 12.08437442779541}, {'class_index': 812, 'score': 10.269512176513672}, {'class_index': 557, 'score': 9.202644348144531}, {'class_index': 782, 'score': 9.08737564086914}, {'class_index': 828, 'score': 8.912498474121094}]}

Image: sample_image_2.jpeg, Response: {'predicted_class': 905, 'top_k_predictions': [{'class_index': 905, 'score': 9.53619384765625}, {'class_index': 557, 'score': 7.928380966186523}, {'class_index': 783, 'score': 7.70129919052124}, {'class_index': 531, 'score': 7.611623287200928}, {'class_index': 906, 'score': 7.021416187286377}]}

Image: sample_image_3.jpeg, Response: {'predicted_class': 905, 'top_k_predictions': [{'class_index': 905, 'score': 6.09878396987915}, {'class_index': 447, 'score': 5.992854118347168}, {'class_index': 444, 'score': 5.9582319259643555}, {'class_index': 816, 'score': 5.502010345458984}, {'class_index': 796, 'score': 5.450454235076904}]}

結果會顯示 Secundus 儲存空間 bucket 中每個樣本圖片的項目。這個項目會包含兩項重要資訊:

- predicted_class 的索引:這是代表模型預測圖片所屬類別的數字索引。

- Top_k_predictions:這項功能會提供最多 k 個圖片預測結果,並依可能性排序。在本程式碼研究室中,k 的值設為 5,但您可以在工作負載程式碼中調整這個值,以取得更多或更少的預測結果。

如要將類別索引翻譯成人類可解讀的類別名稱,請參閱這裡提供的標籤清單。舉例來說,如果看到類別索引為 2,這會對應至標籤清單中的「tench」類別標籤。

在本程式碼研究室中,我們已示範 Primus 擁有的模型只會發布至 TEE 中執行的工作負載。Secundus 會在 TEE 中執行 ML 工作負載,而這項工作負載可使用 Primus 擁有的模型,但 Primus 仍保有模型的完整控制權。

執行未授權的工作負載

Secundus 從自己的構件存放區 (未經 Primus 授權) 提取不同的工作負載映像檔,藉此變更工作負載映像檔。Primus 的 workload identity pool 只授權 ${PRIMUS_PROJECT_REPOSITORY_REGION}-docker.pkg.dev/$PRIMUS_PROJECT_ID/$PRIMUS_ARTIFACT_REPOSITORY/$WORKLOAD_IMAGE_NAME:$WORKLOAD_IMAGE_TAG Workload 映像檔。

重新執行工作負載

當 Secundus 嘗試使用這個新工作負載映像檔執行原始工作負載時,會失敗。如要查看錯誤,請刪除原始結果檔案和 VM 執行個體,然後嘗試再次執行工作負載。

請確認 Secundus 的 Artifact Registry (如 us-docker.pkg.dev/${SECUNDUS_PROJECT_ID}/custom-image/${WORKLOAD_IMAGE_NAME}:${WORKLOAD_IMAGE_TAG}) 下已發布新的 Docker 映像檔,且工作負載服務帳戶 ($WORKLOAD_SERVICEACCOUNT) 已授予 Artifact Registry 讀取者權限,可讀取這個新的工作負載映像檔。這是為了確保工作負載不會在 Primus 的 WIP 政策拒絕工作負載提供的權杖前結束。

刪除現有結果檔案和 VM 執行個體

- 將專案設為

$SECUNDUS_PROJECT_ID專案。

gcloud config set project $SECUNDUS_PROJECT_ID

- 刪除結果檔案。

gsutil rm gs://$SECUNDUS_RESULT_STORAGE_BUCKET/result

- 刪除機密 VM 執行個體。

gcloud compute instances delete ${WORKLOAD_VM} --zone=${SECUNDUS_PROJECT_ZONE}

執行未授權的工作負載:

gcloud compute instances create ${WORKLOAD_VM} \

--confidential-compute-type=SEV \

--shielded-secure-boot \

--maintenance-policy=MIGRATE \

--scopes=cloud-platform --zone=${SECUNDUS_PROJECT_ZONE} \

--image-project=confidential-space-images \

--image-family=confidential-space \

--service-account=${WORKLOAD_SERVICEACCOUNT}@${SECUNDUS_PROJECT_ID}.iam.gserviceaccount.com \

--metadata ^~^tee-image-reference=us-docker.pkg.dev/${SECUNDUS_PROJECT_ID}/custom-image/${WORKLOAD_IMAGE_NAME}:${WORKLOAD_IMAGE_TAG}

查看錯誤

您會看到錯誤訊息 (The given credential is rejected by the attribute condition),而不是工作負載的結果。

gsutil cat gs://$SECUNDUS_RESULT_STORAGE_BUCKET/result

5. 清除

這個指令碼可用於清理在本程式碼研究室中建立的資源。在這次清理作業中,系統會刪除下列資源:

- Primus 的輸入儲存空間值區 (

$PRIMUS_INPUT_STORAGE_BUCKET) - Primus 服務帳戶 (

$PRIMUS_SERVICEACCOUNT)。 - Primus 的構件存放區 (

$PRIMUS_ARTIFACT_REPOSITORY)。 - Primus workload identity pool (

$PRIMUS_WORKLOAD_IDENTITY_POOL)。 - Secundus 的工作負載服務帳戶 (

$WORKLOAD_SERVICEACCOUNT)。 - 輸入 Secundus 的儲存空間 bucket (

$SECUNDUS_INPUT_STORAGE_BUCKET)。 - 工作負載運算執行個體。

- Secundus 的結果儲存空間 bucket (

$SECUNDUS_RESULT_STORAGE_BUCKET)。

$ ./cleanup.sh

探索完畢後,請考慮刪除專案。

- 前往 Cloud Platform Console。

- 選取要關閉的專案,然後按一下頂端的「刪除」,系統就會排定刪除專案的時間

後續步驟

查看一些類似的程式碼研究室…