1. Avant de commencer

Cet atelier de programmation vous explique comment configurer un client OAuth et comment utiliser la console Google Cloud pour attribuer des rôles Identity and Access Management (IAM) aux comptes principaux de votre projet.

Prérequis

- Vous devez pouvoir parcourir la console Cloud.

Points abordés

- Configurer votre application en tant que client OAuth

- Découvrez comment restreindre l'accès à votre application avec Identity and Access Management (IAM).

Prérequis

- Un navigateur Web récent, tel que Google Chrome

- Un compte Google, tel qu'un compte Gmail ou un compte Google Workspace.

- Vous devez avoir accès à un compte de facturation Cloud ou à une carte de crédit pour vous inscrire à un essai sans frais.

2. Créer un projet Google Cloud et configurer un compte de facturation

- Connectez-vous à la console Cloud.

- Accédez à la page Sélecteur de projet.

- Cliquez sur Create Project (Créer un projet).

- Attribuez un nom à votre projet, puis notez l'ID de projet généré.

- Modifiez les autres champs si nécessaire.

- Cliquez sur Créer.

- Si ce n'est pas déjà fait, activez la facturation dans la console Cloud pour utiliser les ressources Google Cloud.

Bien que cet atelier de programmation ne devrait pas vous coûter cher, voire rien du tout, suivez les instructions de la section Nettoyer pour arrêter les ressources et éviter des frais supplémentaires. Notez que les nouveaux utilisateurs de Google Cloud peuvent bénéficier d'un essai sans frais pour un crédit de 300$.

3. Accorder l'accès avec IAM

IAM vous permet d'accorder aux utilisateurs un accès basé sur les rôles à votre projet et à vos ressources. Dans cette section, vous allez utiliser IAM pour accorder à un utilisateur l'accès à plusieurs rôles pour votre projet.

Activer les API IAM et Resource Manager

- Dans le menu de navigation de la console Cloud, cliquez sur API et services.

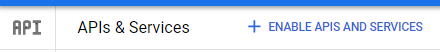

- Sélectionnez ACTIVER DES API ET DES SERVICES.

- Recherchez l'API IAM, puis activez-la.

- Recherchez

Resource Manager API, puis activez-le.

Attribuer un rôle avec IAM

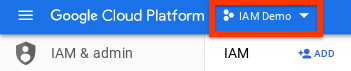

- Accédez à la page IAM.

Le nom de votre projet s'affiche dans le sélecteur de projet. Le sélecteur de projet vous indique le projet dans lequel vous vous trouvez.

Si le nom de votre projet n'apparaît pas, utilisez le sélecteur de projet pour le sélectionner.

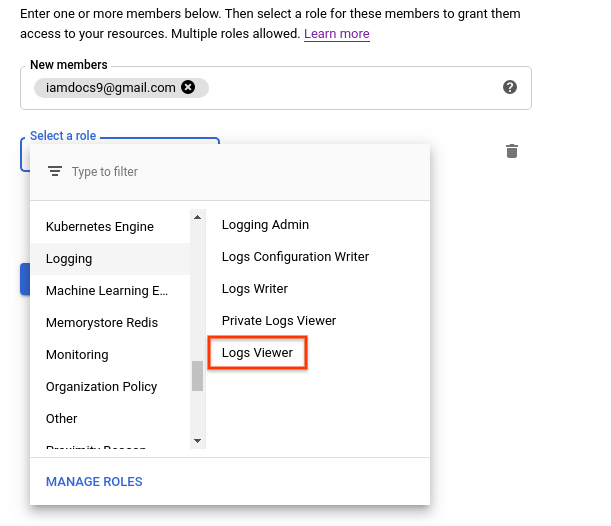

- Cliquez sur Ajouter.

- Saisissez l'adresse e-mail d'un compte principal.

- Dans le menu déroulant Sélectionner un rôle, sélectionnez Journalisation > Lecteur de journaux > Enregistrer.

- Vérifiez que le compte principal et le rôle sont listés sur la page IAM.

Voilà ! Vous venez d'attribuer un rôle Identity and Access Management à un compte principal.

Observer les effets des rôles de gestion de l'authentification et des accès

Dans cette section, vous allez vérifier que le compte principal auquel vous avez attribué un rôle peut accéder aux pages prévues de la console Cloud :

- Envoyez cette URL au compte principal auquel vous avez accordé le rôle :

https://console.cloud.google.com/logs?project=PROJECT_ID

- Vérifiez que le compte principal peut accéder à l'URL et l'afficher.

Le compte principal ne peut pas accéder à une page de la console Cloud s'il ne dispose pas du rôle approprié. À la place, il reçoit un message d'erreur semblable à celui-ci :

You don't have permissions to view logs.

Attribuer d'autres rôles au même compte principal

- Dans la console Cloud, accédez à la page IAM.

- Recherchez le compte principal auquel vous souhaitez accorder un autre rôle, puis cliquez sur Modifier

.

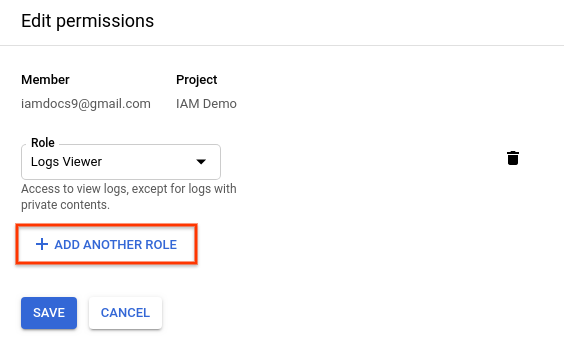

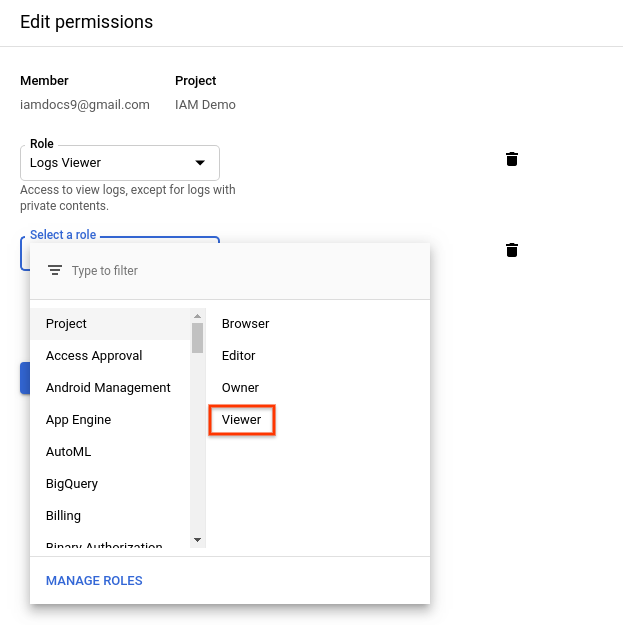

. - Dans le volet Edit permissions (Modifier les autorisations), cliquez sur Add another role (Ajouter un autre rôle).

- Dans le menu déroulant Sélectionnez un rôle, cliquez sur Projet > Lecteur > Enregistrer.

Le compte principal dispose désormais d'un second rôle Identity and Access Management.

Révoquer les rôles attribués au compte principal

- Recherchez le compte principal dont vous souhaitez révoquer le rôle, puis cliquez sur Modifier

.

. - Dans le volet Modifier les autorisations, cliquez sur

à côté des deux rôles que vous avez précédemment attribués au compte principal.

à côté des deux rôles que vous avez précédemment attribués au compte principal. - Cliquez sur Enregistrer.

Vous avez supprimé le compte principal des deux rôles. Si cette personne tente d'afficher l'une des pages auxquelles elle avait accès, un message d'erreur s'affiche.

4. Effectuer un nettoyage

Pour éviter que les ressources utilisées dans cet atelier de programmation soient facturées sur votre compte Google Cloud :

- Dans la console Cloud, accédez à la page Gérer les ressources.

- Dans la liste des projets, sélectionnez celui que vous souhaitez supprimer, puis cliquez sur Supprimer.

- Dans la boîte de dialogue, saisissez l'ID du projet, puis cliquez sur Arrêter pour supprimer le projet.

5. Félicitations

Félicitations ! Vous avez appris à configurer un client OAuth et à utiliser la console Cloud pour attribuer des rôles de gestion des identités et des accès aux comptes principaux de votre projet.