1. לפני שמתחילים

ב-Codelab הזה נראה לכם איך להגדיר לקוח OAuth ואיך להשתמש במסוף Google Cloud כדי להעניק לחשבונות משתמשים תפקידים בניהול הזהויות והרשאות הגישה (IAM) בפרויקט.

דרישות מוקדמות

- יכולת ניווט ב-Cloud Console.

מה תלמדו

- איך להגדיר את האפליקציה כלקוח OAuth.

- איך מגבילים את הגישה לאפליקציה באמצעות ניהול זהויות והרשאות גישה (IAM).

הדרישות

- דפדפן אינטרנט מודרני, כמו Google Chrome.

- חשבון Google, כמו חשבון Gmail או חשבון Google Workspace.

- גישה לחשבון לחיוב ב-Cloud או לכרטיס אשראי כדי להירשם לתקופת ניסיון בחינם.

2. יצירת פרויקט בענן ב-Google Cloud והגדרת חשבון לחיוב

- נכנסים ל-Cloud Console.

- עוברים לדף project- selector.

- לוחצים על יצירת פרויקט.

- נותנים שם לפרויקט ורושמים את מזהה הפרויקט שנוצר.

- עורכים את שאר השדות לפי הצורך.

- לוחצים על יצירה.

- אם עדיין לא עשיתם זאת, אתם צריכים להפעיל את החיוב במסוף Cloud כדי להשתמש במשאבי Google Cloud.

למרות שה-codelab הזה לא אמור לעלות הרבה, אם בכלל, כדאי לפעול לפי ההוראות שבקטע ניקוי כדי להשבית את המשאבים ולמנוע עלויות מעבר ל-codelab הזה. שימו לב: משתמשים חדשים ב-Google Cloud זכאים לתקופת ניסיון בחינם בשווי 300$.

3. הענקת גישה באמצעות IAM

בעזרת IAM תוכלו להעניק למשתמשים גישה מבוססת-תפקידים לפרויקט ולמשאבים שלכם. בקטע הזה, משתמשים ב-IAM כדי להעניק למשתמש גישה לכמה תפקידים בפרויקט.

הפעלת ממשקי ה-API של IAM ושל מנהל המשאבים

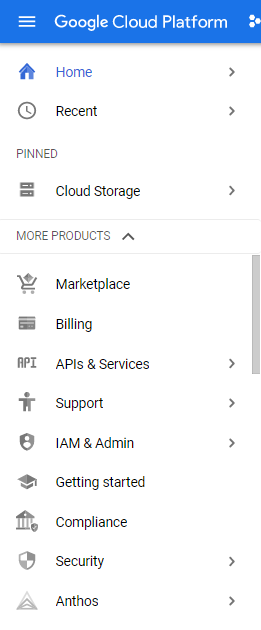

- בתפריט הניווט ב-Cloud Console, לוחצים על APIs & Services (ממשקי API ושירותים).

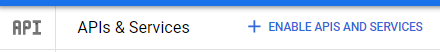

- לוחצים על הפעלת ממשקי API ושירותים.

- מחפשים את IAM API ומפעילים אותו.

- מחפשים את

Resource Manager APIומפעילים אותו.

מתן תפקיד באמצעות IAM

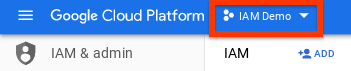

- נכנסים לדף IAM.

שם הפרויקט מופיע בבורר הפרויקטים. בבורר הפרויקטים אפשר לראות באיזה פרויקט אתם נמצאים.

אם שם הפרויקט לא מופיע, משתמשים בבורר הפרויקטים כדי לבחור אותו.

- לוחצים על הוספה.

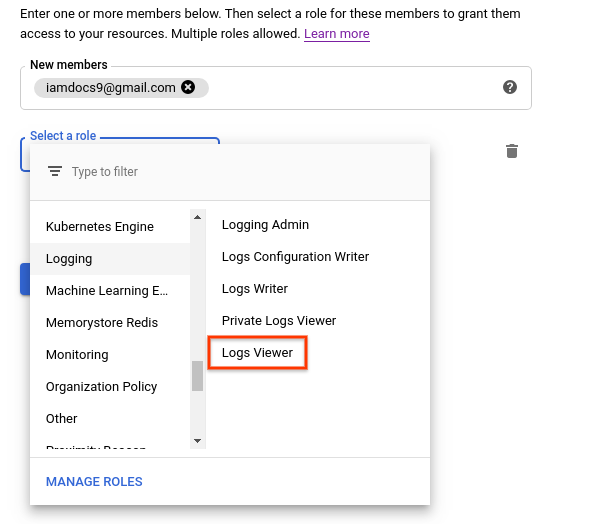

- מזינים את כתובת האימייל של חשבון משתמש.

- בתפריט הנפתח Select a role, בוחרים באפשרות Logging > Logs Viewer > Save.

- מוודאים שחשבון המשתמש והתפקיד מופיעים בדף IAM.

זהו – נתתם לחשבון משתמש תפקיד בניהול הזהויות והרשאות הגישה (IAM).

בדיקת ההשפעות של תפקידים בניהול זהויות והרשאות גישה

בקטע הזה תבדקו שלחשבון המשתמש שנתתם לו את התפקיד יש גישה לדפים במסוף Cloud:

- שולחים את כתובת ה-URL הזו לחשבון המשתמש שנתתם לו את התפקיד:

https://console.cloud.google.com/logs?project=PROJECT_ID

- מוודאים שלחשבון המשתמש יש גישה לכתובת ה-URL ושהדף נפתח.

למשתמש הראשי אין גישה לדף ב-Cloud Console שלא הוקצה לו בו תפקיד מתאים. במקום זאת, הם רואים הודעת שגיאה כמו בדוגמה הזו:

You don't have permissions to view logs.

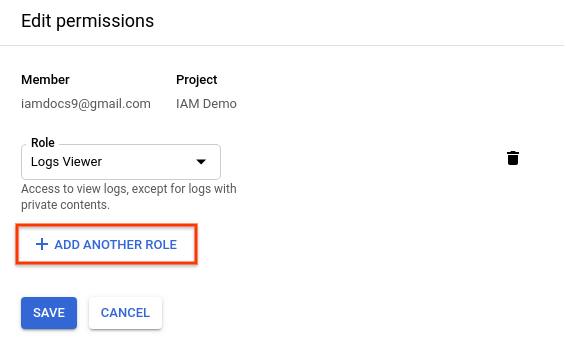

הקצאת תפקידים אחרים לאותה ישות מורשית

- במסוף Cloud, עוברים לדף IAM.

- מוצאים את הישות המורשית שרוצים לתת לה תפקיד נוסף ולוחצים על עריכה

.

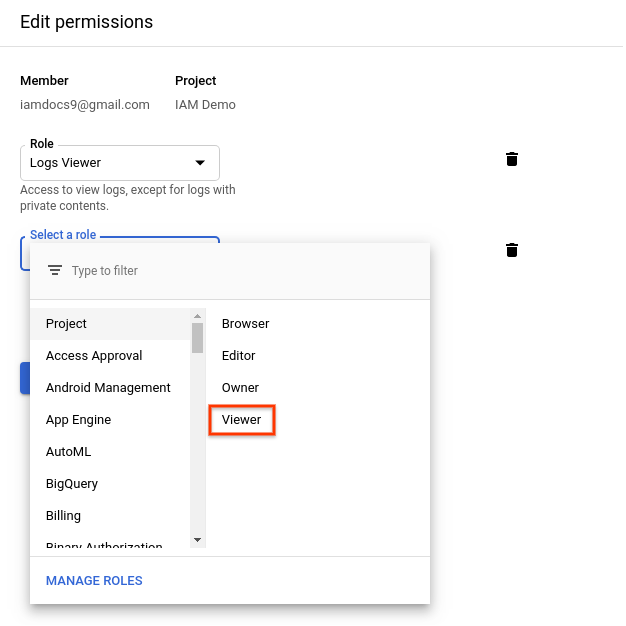

. - בחלונית Edit permissions לוחצים על Add another role.

- בתפריט הנפתח Select a role, לוחצים על Project > Viewer > Save.

זהו! לחשבון המשתמש יש עכשיו תפקיד נוסף ב-IAM.

ביטול התפקידים שניתנו לחשבון המשתמש

- מוצאים את חשבון המשתמש שרוצים לבטל את התפקיד שלו ולוחצים על

עריכה .

עריכה . - בחלונית Edit permissions, לוחצים על

ליד שני התפקידים שנתתם לחשבון המשתמש.

ליד שני התפקידים שנתתם לחשבון המשתמש. - לוחצים על שמירה.

הסרתם את שני התפקידים מחשבון המשתמש. אם האדם הזה ינסה לצפות באחד מהדפים שהייתה לו גישה אליהם בעבר, תופיע הודעת שגיאה.

4. הסרת המשאבים

כדי להימנע מחיובים בחשבון Google Cloud על המשאבים שבהם השתמשתם ב-codelab הזה:

- במסוף Cloud, נכנסים לדף Manage resources.

- ברשימת הפרויקטים, בוחרים את הפרויקט שרוצים למחוק ולוחצים על מחיקה.

- כדי למחוק את הפרויקט, כותבים את מזהה הפרויקט בתיבת הדו-שיח ולוחצים על Shut down.

5. מזל טוב

מעולה! למדתם איך להגדיר לקוח OAuth ואיך להשתמש במסוף Cloud כדי להעניק תפקידים של ניהול זהויות והרשאות גישה לחשבונות ראשיים בפרויקט.