1. Einführung

Statische benutzerdefinierte Routen beeinflussen das Standardroutingverhalten in einer VPC. Benutzerdefinierte IPv6-Routen unterstützen jetzt neue Attribute für den nächsten Hop: next-hop-gateway, next-hop-instance und next-hop-address. In diesem Codelab wird beschrieben, wie Sie benutzerdefinierte IPv6-Routen mit diesen neuen Optionen für den nächsten Hop verwenden. Dazu werden zwei VPCs verwendet, die über eine VM-Instanz mit mehreren NICs verbunden sind. Außerdem wird gezeigt, wie Sie ULA- und GUA-Adressierung kombinieren und die Erreichbarkeit der ULA-VPC über das öffentliche Internet mithilfe der neuen Funktion für benutzerdefinierte Routen ermöglichen.

Lerninhalte

- Benutzerdefinierte IPv6-Route mit next-hop-ilb als nächsten Hop erstellen, indem Sie den Namen des ILB angeben

- Benutzerdefinierte IPv6-Route mit next-hop-ilb als nächsten Hop erstellen, indem Sie die IPv6-Adresse des ILB angeben

Voraussetzungen

- Google Cloud-Projekt

2. Hinweis

Projekt für das Codelab aktualisieren

In diesem Codelab werden $Variablen verwendet, um die Implementierung der gcloud-Konfiguration in Cloud Shell zu erleichtern.

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud config list project

gcloud config set project [YOUR-PROJECT-NAME]

export projectname=$(gcloud config list --format="value(core.project)")

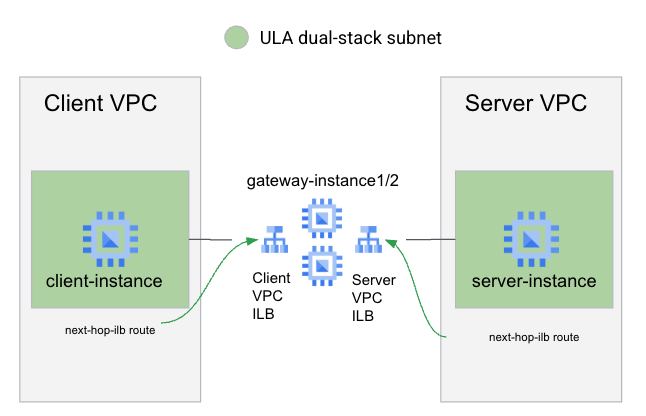

Gesamtarchitektur des Labs

Um beide Arten von benutzerdefinierten Routen für den nächsten Hop zu demonstrieren, erstellen Sie zwei VPCs: eine Client- und eine Server-VPC, die ULA-Adressierung verwenden.

Damit die Client-VPC auf den Server zugreifen kann, verwenden Sie eine benutzerdefinierte Route mit next-hop-ilb, die auf einen ILB (mit dem Namen des ILB) vor einer Gruppe von Gateway-Instanzen mit mehreren NICs verweist, die zwischen zwei ILBs liegen. Um das Routing zurück zur Clientinstanz zu ermöglichen (nachdem Sie die Standardroute ::/0 gelöscht haben), verwenden Sie eine benutzerdefinierte Route mit next-hop-ilb (mit der Adresse des ILB), die auf den ILB verweist.

3. Client-VPC einrichten

Client-VPC erstellen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute networks create client-vpc \

--project=$projectname \

--subnet-mode=custom --mtu=1500 \

--bgp-routing-mode=regional \

--enable-ula-internal-ipv6

Client-Subnetz erstellen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute networks subnets create client-subnet \

--network=client-vpc \

--project=$projectname \

--range=192.168.1.0/24 \

--stack-type=IPV4_IPV6 \

--ipv6-access-type=internal \

--region=us-central1

Erfassen Sie das zugewiesene IPv6-Subnetz in einer Umgebungsvariablen mit diesem Befehl:

export client_subnet=$(gcloud compute networks subnets \

describe client-subnet \

--project $projectname \

--format="value(internalIpv6Prefix)" \

--region us-central1)

Clientinstanz starten

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute instances create client-instance \

--subnet client-subnet \

--stack-type IPV4_IPV6 \

--zone us-central1-a \

--project=$projectname

Firewallregel für Client-VPC-Traffic hinzufügen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute firewall-rules create allow-gateway-client \

--direction=INGRESS --priority=1000 \

--network=client-vpc --action=ALLOW \

--rules=tcp --source-ranges=$client_subnet \

--project=$projectname

Firewallregel hinzufügen, um IAP für die Clientinstanz zuzulassen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute firewall-rules create allow-iap-client \

--direction=INGRESS --priority=1000 \

--network=client-vpc --action=ALLOW \

--rules=tcp:22 --source-ranges=35.235.240.0/20 \

--project=$projectname

SSH-Zugriff auf die Clientinstanz bestätigen

Melden Sie sich in Cloud Shell in der Clientinstanz an:

gcloud compute ssh client-instance \

--project=$projectname \

--zone=us-central1-a \

--tunnel-through-iap

Wenn die Anmeldung erfolgreich war, wird ein Terminalfenster der Clientinstanz angezeigt. Beenden Sie die SSH-Sitzung, um mit dem Codelab fortzufahren.

4. Server-VPC einrichten

Server-VPC erstellen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute networks create server-vpc \

--project=$projectname \

--subnet-mode=custom --mtu=1500 \

--bgp-routing-mode=regional \

--enable-ula-internal-ipv6

Server-Subnetze erstellen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute networks subnets create server-subnet \

--network=server-vpc \

--project=$projectname \

--range=192.168.0.0/24 \

--stack-type=IPV4_IPV6 \

--ipv6-access-type=internal \

--region=us-central1

Erfassen Sie das zugewiesene Subnetz in einer Umgebungsvariablen mit diesem Befehl:

export server_subnet=$(gcloud compute networks subnets \

describe server-subnet \

--project $projectname \

--format="value(internalIpv6Prefix)" \

--region us-central1)

Server-VM starten

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute instances create server-instance \

--subnet server-subnet \

--stack-type IPV4_IPV6 \

--zone us-central1-a \

--project=$projectname

Firewallregel hinzufügen, um den Zugriff vom Client auf den Server zuzulassen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute firewall-rules create allow-client-server \

--direction=INGRESS --priority=1000 \

--network=server-vpc --action=ALLOW \

--rules=tcp --source-ranges=$client_subnet \

--project=$projectname

Firewallregel hinzufügen, um IAP zuzulassen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute firewall-rules create allow-iap-server \

--direction=INGRESS --priority=1000 \

--network=server-vpc --action=ALLOW \

--rules=tcp:22 \

--source-ranges=35.235.240.0/20 \

--project=$projectname

Apache in der ULA-Serverinstanz installieren

Melden Sie sich in Cloud Shell in der Clientinstanz an:

gcloud compute ssh server-instance \

--project=$projectname \

--zone=us-central1-a \

--tunnel-through-iap

Führen Sie in der Shell der Server-VM den folgenden Befehl aus:

sudo apt update && sudo apt -y install apache2

Prüfen Sie, ob Apache ausgeführt wird.

sudo systemctl status apache2

Überschreiben Sie die Standardwebseite.

echo '<!doctype html><html><body><h1>Hello World! From Server Instance!</h1></body></html>' | sudo tee /var/www/html/index.html

Beenden Sie die SSH-Sitzung, um mit dem Codelab fortzufahren.

5. Gateway-Instanzen erstellen

Vorlage für Gateway-Instanz mit mehreren NICs erstellen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute instance-templates create gateway-instance-template \

--project=$projectname \

--instance-template-region=us-central1 \

--region=us-central1 \

--network-interface=stack-type=IPV4_IPV6,subnet=client-subnet,no-address \

--network-interface=stack-type=IPV4_IPV6,subnet=server-subnet,no-address \

--can-ip-forward \

--metadata=startup-script='#! /bin/bash

sudo sysctl -w net.ipv6.conf.ens4.accept_ra=2

sudo sysctl -w net.ipv6.conf.ens5.accept_ra=2

sudo sysctl -w net.ipv6.conf.ens4.accept_ra_defrtr=1

sudo sysctl -w net.ipv6.conf.all.forwarding=1'

Instanzgruppe für Gateway mit mehreren NICs erstellen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute instance-groups managed create gateway-instance-group \

--project=$projectname \

--base-instance-name=gateway-instance \

--template=projects/$projectname/regions/us-central1/instanceTemplates/gateway-instance-template \

--size=2 \

--zone=us-central1-a

Gateway-Instanzen prüfen

Prüfen Sie, ob das Startskript korrekt übergeben wurde und die IPv6-Routingtabelle korrekt ist. Stellen Sie eine SSH-Verbindung zu einer der Gateway-Instanzen her.

Listen Sie in Cloud Shell die Gateway-Instanzen mit dem folgenden Befehl auf:

gcloud compute instances list \

--project=$projectname \

--zones=us-central1-a \

--filter name~gateway \

--format 'csv(name)'

Notieren Sie sich einen der Instanznamen und verwenden Sie ihn im nächsten Befehl, um eine SSH-Verbindung zur Instanz herzustellen.

Melden Sie sich in Cloud Shell in einer der Gateway-Instanzen an:

gcloud compute ssh gateway-instance-<suffix> \

--project=$projectname \

--zone=us-central1-a \

--tunnel-through-iap

Führen Sie in der Shell der Gateway-VM den folgenden Befehl aus, um die IPv6-Weiterleitung zu prüfen:

sudo sysctl net.ipv6.conf.all.forwarding

Der Befehl sollte den Wert „1“ zurückgeben, was bedeutet, dass die IPv6-Weiterleitung aktiviert ist.

Prüfen Sie die IPv6-Routingtabelle in der Instanz.

ip -6 route show

Beispielausgabe mit ULA- und GUA-Subnetzrouten, wobei die Standardroute auf die GUA-Schnittstelle verweist.

::1 dev lo proto kernel metric 256 pref medium

2600:1900:4000:7a7f:0:1:: dev ens4 proto kernel metric 256 expires 83903sec pref medium

2600:1900:4000:7a7f::/65 via fe80::4001:c0ff:fea8:101 dev ens4 proto ra metric 1024 expires 88sec pref medium

fd20:3df:8d5c::1:0:0 dev ens5 proto kernel metric 256 expires 83904sec pref medium

fd20:3df:8d5c::/64 via fe80::4001:c0ff:fea8:1 dev ens5 proto ra metric 1024 expires 84sec pref medium

fe80::/64 dev ens5 proto kernel metric 256 pref medium

fe80::/64 dev ens4 proto kernel metric 256 pref medium

default via fe80::4001:c0ff:fea8:101 dev ens4 proto ra metric 1024 expires 88sec pref medium

Beenden Sie die SSH-Sitzung, um mit dem Codelab fortzufahren.

6. Load-Balancer-Komponenten erstellen

Bevor Sie Routen in beiden VPCs erstellen können, müssen Sie auf beiden Seiten der Gateway-Instanzen interne Passthrough-Load-Balancer erstellen, um Traffic weiterzuleiten.

Die in diesem Codelab erstellten Load-Balancer bestehen aus folgenden Komponenten:

- Systemdiagnose: In diesem Codelab erstellen Sie einfache Systemdiagnosen, die auf Port 22 ausgerichtet sind. Die Systemdiagnosen funktionieren nicht wie bereitgestellt. Dazu müssten Sie Firewallregeln hinzufügen, um Systemdiagnosen zuzulassen, und spezielle Routen auf den Gateway-Instanzen erstellen. Da sich dieses Codelab auf die IPv6-Weiterleitung konzentriert, verlassen Sie sich auf das Standardverhalten der Trafficverteilung interner Passthrough-Load-Balancer, wenn alle Backends fehlerhaft sind. In diesem Fall wird der Traffic als letzte Möglichkeit an alle Backends weitergeleitet.

- Backend-Dienst: Für den Backend-Dienst wird das TCP-Protokoll verwendet. Da die Load-Balancer jedoch für Routingzwecke erstellt werden, werden alle Protokolle unabhängig vom Protokoll des Backend-Dienstes weitergeleitet.

- Weiterleitungsregel: Sie erstellen eine Weiterleitungsregel pro VPC .

- Interne IPv6-Adresse: In diesem Codelab lassen Sie die Weiterleitungsregel IPv6-Adressen automatisch aus dem Subnetz zuweisen.

Systemdiagnose erstellen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute health-checks create tcp tcp-hc-22 \

--project=$projectname \

--region=us-central1 \

--port=22

Backend-Dienste erstellen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute backend-services create bes-ilb-clientvpc \

--project=$projectname \

--load-balancing-scheme=internal \

--protocol=tcp \

--network=client-vpc \

--region=us-central1 \

--health-checks=tcp-hc-22 \

--health-checks-region=us-central1

gcloud compute backend-services create bes-ilb-servervpc \

--project=$projectname \

--load-balancing-scheme=internal \

--protocol=tcp \

--network=server-vpc \

--region=us-central1 \

--health-checks=tcp-hc-22 \

--health-checks-region=us-central1

Instanzgruppe zum Backend-Dienst hinzufügen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute backend-services add-backend bes-ilb-clientvpc \

--project=$projectname \

--region=us-central1 \

--instance-group=gateway-instance-group \

--instance-group-zone=us-central1-a

gcloud compute backend-services add-backend bes-ilb-servervpc \

--project=$projectname \

--region=us-central1 \

--instance-group=gateway-instance-group \

--instance-group-zone=us-central1-a

Weiterleitungsregeln erstellen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute forwarding-rules create fr-ilb-clientvpc \

--project=$projectname \

--region=us-central1 \

--load-balancing-scheme=internal \

--network=client-vpc \

--subnet=client-subnet \

--ip-protocol=TCP \

--ip-version=IPV6 \

--ports=ALL \

--backend-service=bes-ilb-clientvpc \

--backend-service-region=us-central1

gcloud compute forwarding-rules create fr-ilb-servervpc \

--project=$projectname \

--region=us-central1 \

--load-balancing-scheme=internal \

--network=server-vpc \

--subnet=server-subnet \

--ip-protocol=TCP \

--ip-version=IPV6 \

--ports=ALL \

--backend-service=bes-ilb-servervpc \

--backend-service-region=us-central1

Erfassen Sie die IPv6-Adressen beider Weiterleitungsregeln, indem Sie die folgenden Befehle in Cloud Shell ausführen:

export fraddress_client=$(gcloud compute forwarding-rules \

describe fr-ilb-clientvpc \

--project $projectname \

--format="value(IPAddress)" \

--region us-central1)

export fraddress_server=$(gcloud compute forwarding-rules \

describe fr-ilb-servervpc \

--project $projectname \

--format="value(IPAddress)" \

--region us-central1)

7. Routen zu Load-Balancern erstellen und testen (mit der Load-Balancer-Adresse)

In diesem Abschnitt fügen Sie Routen zu beiden VPCs (Client und Server) hinzu, indem Sie die IPv6-Adressen der Load-Balancer als nächsten Hop verwenden.

Serveradressen notieren

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute instances list \

--project $projectname \

--zones us-central1-a \

--filter="name~server-instance" \

--format='value[separator=","](name,networkInterfaces[0].ipv6Address)'

Dadurch sollten beide Serverinstanznamen und ihre IPv6-Präfixe ausgegeben werden. Beispielausgabe:

server-instance,fd20:3df:8d5c:0:0:0:0:0

Notieren Sie sich die Serveradresse, da Sie sie später in curl-Befehlen von der Clientinstanz aus verwenden. Umgebungsvariablen können leider nicht einfach zum Speichern dieser Adressen verwendet werden, da sie nicht über SSH-Sitzungen übertragen werden.

curl-Befehl vom Client zur ULA-Serverinstanz ausführen

So sehen Sie das Verhalten, bevor Sie neue Routen hinzufügen. Führen Sie einen curl-Befehl von der Clientinstanz zur Serverinstanz 1 aus.

Melden Sie sich in Cloud Shell in der Clientinstanz an:

gcloud compute ssh client-instance \

--project=$projectname \

--zone=us-central1-a \

--tunnel-through-iap

Führen Sie in der Clientinstanz einen curl-Befehl mit der ULA-IPv6-Adresse der Serverinstanz 1 aus. Der Befehl legt ein kurzes Zeitlimit von 5 Sekunden fest, damit curl nicht zu lange wartet.

curl -m 5.0 -g -6 'http://[ULA-ipv6-address-of-server1]:80/'

Dieser curl-Befehl sollte eine Zeitüberschreitung verursachen, da die Client-VPC noch keine Route zur Server-VPC hat.

Das lässt sich beheben. Beenden Sie die SSH-Sitzung vorerst.

Benutzerdefinierte Route in der Client-VPC hinzufügen

In der Client-VPC fehlt eine Route zum ULA-Präfix. Fügen Sie sie jetzt hinzu, indem Sie eine Route erstellen, die per Adresse auf den clientseitigen ILB verweist.

Hinweis: Internen Passthrough-Load-Balancern für IPv6 werden /96-Adressen zugewiesen. Sie müssen die /96-Maske aus der Adresse entfernen, bevor Sie sie an den nächsten Befehl übergeben. (Unten wird die Bash-In-Place-Substitution verwendet.)

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute routes create client-to-server-route \

--project=$projectname \

--destination-range=$server_subnet \

--network=client-vpc \

--next-hop-ilb=${fraddress_client//\/96}

Stellen Sie wieder eine SSH-Verbindung zur Clientinstanz her:

gcloud compute ssh client-instance \

--project=$projectname \

--zone=us-central1-a \

--tunnel-through-iap

Versuchen Sie in der Clientinstanz noch einmal, den curl-Befehl an die Serverinstanz zu senden. Der Befehl legt ein kurzes Zeitlimit von 5 Sekunden fest, damit curl nicht zu lange wartet.

curl -m 5.0 -g -6 'http://[ULA-ipv6-address-of-server1]:80/'

Dieser curl-Befehl verursacht immer noch eine Zeitüberschreitung, da die Server-VPC noch keine Route zurück zur Client-VPC über die Gateway-Instanz hat.

Beenden Sie die SSH-Sitzung, um mit dem Codelab fortzufahren.

Benutzerdefinierte Route in der Server-VPC hinzufügen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute routes create server-to-client-route \

--project=$projectname \

--destination-range=$client_subnet \

--network=server-vpc \

--next-hop-ilb=${fraddress_server//\/96}

Stellen Sie wieder eine SSH-Verbindung zur Clientinstanz her:

gcloud compute ssh client-instance \

--project=$projectname \

--zone=us-central1-a \

--tunnel-through-iap

Versuchen Sie in der Clientinstanz noch einmal, den curl-Befehl an die Serverinstanz zu senden.

curl -m 5.0 -g -6 'http://[ULA-ipv6-address-of-server1]:80/'

Dieser curl-Befehl ist jetzt erfolgreich. Das bedeutet, dass Sie eine End-to-End-Erreichbarkeit von der Clientinstanz zur ULA-Serverinstanz haben. Diese Verbindung ist jetzt nur durch die Verwendung benutzerdefinierter IPv6-Routen mit next-hop-ilb als nächsten Hop möglich.

Beispielausgabe

<user id>@client-instance:~$ curl -m 5.0 -g -6 'http://[fd20:3df:8d5c:0:0:0:0:0]:80/'

<!doctype html><html><body><h1>Hello World! From Server Instance!</h1></body></html>

Beenden Sie die SSH-Sitzung, um mit dem Codelab fortzufahren.

8. Routen zu Load-Balancern erstellen und testen (mit dem Namen des Load-Balancers)

Alternativ kann next-hop-ilb auch auf den Namen des Load-Balancers anstelle seiner IPv6-Adresse verweisen. In diesem Abschnitt wird beschrieben, wie Sie das tun und prüfen, ob die Verbindung zwischen Client und Server weiterhin besteht.

Vorherige Routen löschen

Setzen Sie die Umgebung auf den Zustand zurück, bevor Sie benutzerdefinierte Routen hinzugefügt haben, indem Sie die benutzerdefinierten Routen löschen, die den Instanznamen verwenden.

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute routes delete client-to-server-route --quiet --project=$projectname

gcloud compute routes delete server-to-client-route --quiet --project=$projectname

curl-Befehl vom Client zur ULA-Serverinstanz ausführen

Um zu bestätigen, dass die vorherigen Routen erfolgreich gelöscht wurden, führen Sie einen curl-Befehl von der Clientinstanz zur Serverinstanz 1 aus.

Melden Sie sich in Cloud Shell in der Clientinstanz an:

gcloud compute ssh client-instance \

--project=$projectname \

--zone=us-central1-a \

--tunnel-through-iap

Führen Sie in der Clientinstanz einen curl-Befehl mit der ULA-IPv6-Adresse der Serverinstanz 1 aus. Der Befehl legt ein kurzes Zeitlimit von 5 Sekunden fest, damit curl nicht zu lange wartet.

curl -m 5.0 -g -6 'http://[ULA-ipv6-address-of-server1]:80/'

Dieser curl-Befehl sollte eine Zeitüberschreitung verursachen, da die Client-VPC keine Route mehr zur Server-VPC hat.

Benutzerdefinierte Routen in den Client- und Server-VPCs hinzufügen

Fügen Sie die benutzerdefinierten Routen in beiden VPCs (Client und Server) noch einmal hinzu. Anstelle der Adresse des ILB verwenden Sie jedoch den Namen und die Region des ILB im Befehl.

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute routes create client-to-server-route \

--project=$projectname \

--destination-range=$server_subnet \

--network=client-vpc \

--next-hop-ilb=fr-ilb-clientvpc \

--next-hop-ilb-region=us-central1

gcloud compute routes create server-to-client-route \

--project=$projectname \

--destination-range=$client_subnet \

--network=server-vpc \

--next-hop-ilb=fr-ilb-servervpc \

--next-hop-ilb-region=us-central1

Stellen Sie wieder eine SSH-Verbindung zur Clientinstanz her:

gcloud compute ssh client-instance \

--project=$projectname \

--zone=us-central1-a \

--tunnel-through-iap

Versuchen Sie in der Clientinstanz noch einmal, den curl-Befehl an die Serverinstanz zu senden. Der Befehl legt ein kurzes Zeitlimit von 5 Sekunden fest, damit curl nicht zu lange wartet.

curl -m 5.0 -g -6 'http://[ULA-ipv6-address-of-server1]:80/'

Dieser curl-Befehl ist jetzt erfolgreich. Das bedeutet, dass Sie eine End-to-End-Erreichbarkeit von der Clientinstanz zur ULA-Serverinstanz haben.

9. Bereinigen

Benutzerdefinierte Routen bereinigen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute routes delete client-to-server-route --quiet --project=$projectname

gcloud compute routes delete server-to-client-route --quiet --project=$projectname

Load-Balancer-Komponenten bereinigen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute forwarding-rules delete fr-ilb-clientvpc --region us-central1 --quiet --project=$projectname

gcloud compute forwarding-rules delete fr-ilb-servervpc --region us-central1 --quiet --project=$projectname

gcloud compute backend-services delete bes-ilb-clientvpc --region us-central1 --quiet --project=$projectname

gcloud compute backend-services delete bes-ilb-servervpc --region us-central1 --quiet --project=$projectname

gcloud compute health-checks delete tcp-hc-22 --region us-central1 --quiet --project=$projectname

Instanzen und Instanzvorlage bereinigen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute instances delete client-instance --zone us-central1-a --quiet --project=$projectname

gcloud compute instances delete server-instance --zone us-central1-a --quiet --project=$projectname

gcloud compute instance-groups managed delete gateway-instance-group --zone us-central1-a --quiet --project=$projectname

gcloud compute instance-templates delete gateway-instance-template --region us-central1 --quiet --project=$projectname

Subnetze bereinigen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute networks subnets delete client-subnet --region=us-central1 --quiet --project=$projectname

gcloud compute networks subnets delete server-subnet --region=us-central1 --quiet --project=$projectname

Firewallregeln bereinigen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute firewall-rules delete allow-iap-client --quiet --project=$projectname

gcloud compute firewall-rules delete allow-iap-server --quiet --project=$projectname

gcloud compute firewall-rules delete allow-gateway-client --quiet --project=$projectname

gcloud compute firewall-rules delete allow-client-server --quiet --project=$projectname

VPCs bereinigen

Führen Sie in Cloud Shell die folgenden Schritte aus:

gcloud compute networks delete client-vpc --quiet --project=$projectname

gcloud compute networks delete server-vpc --quiet --project=$projectname

10. Glückwunsch

Sie haben statische benutzerdefinierte IPv6-Routen mit next-hop-ilb als nächsten Hop verwendet. Außerdem haben Sie die End-to-End-IPv6-Kommunikation mit diesen Routen validiert.

Nächste Schritte

Weitere Codelabs:

- Zugriff auf Google-APIs von lokalen Hosts über IPv6-Adressen

- Optionen für die IP-Adressierung in IPv4 und IPv6

- Statische IPv6-Routen mit Next-Hop-Instanz, Next-Hop-Adresse und Next-Hop-Gateway