1. Einführung

In diesem Codelab erstellen Sie einen regionalen internen Application Load Balancer der Schicht 7 und ein Private Service Connect-Backend, um den Zugriff auf Looker zu ermöglichen. Für den Northbound-Zugriff auf Looker muss die Nutzer-VPC auf der Zulassungsliste der Looker-PSC-Instanz stehen.

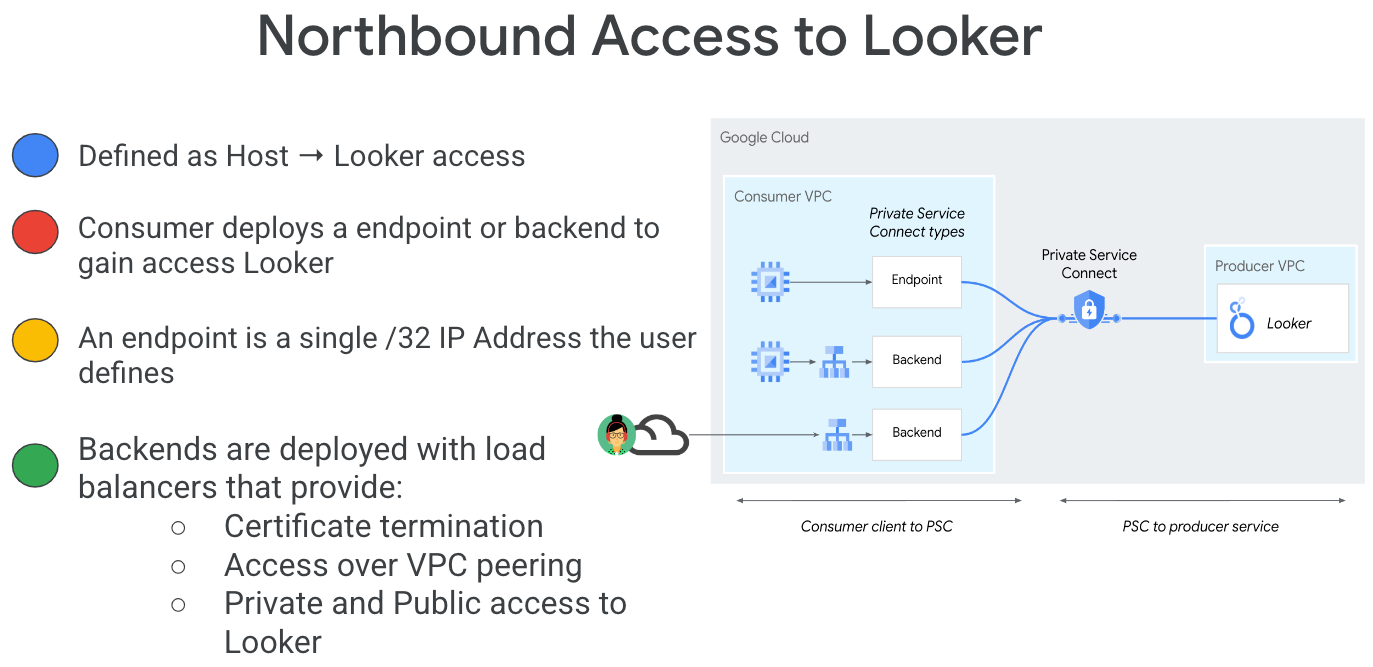

Private Service Connect ist eine Funktion des Google Cloud-Netzwerks, mit der Nutzer privat aus ihrem VPC-Netzwerk auf verwaltete Dienste zugreifen können. Ebenso können Ersteller verwalteter Dienste diese Dienste in ihren eigenen separaten VPC-Netzwerken hosten und ihren Nutzern eine private Verbindung bieten. Wenn Sie beispielsweise Private Service Connect für den Zugriff auf Looker verwenden, sind Sie der Dienstnutzer und Google der Dienstersteller, wie in Abbildung 1 dargestellt.

Abbildung 1:

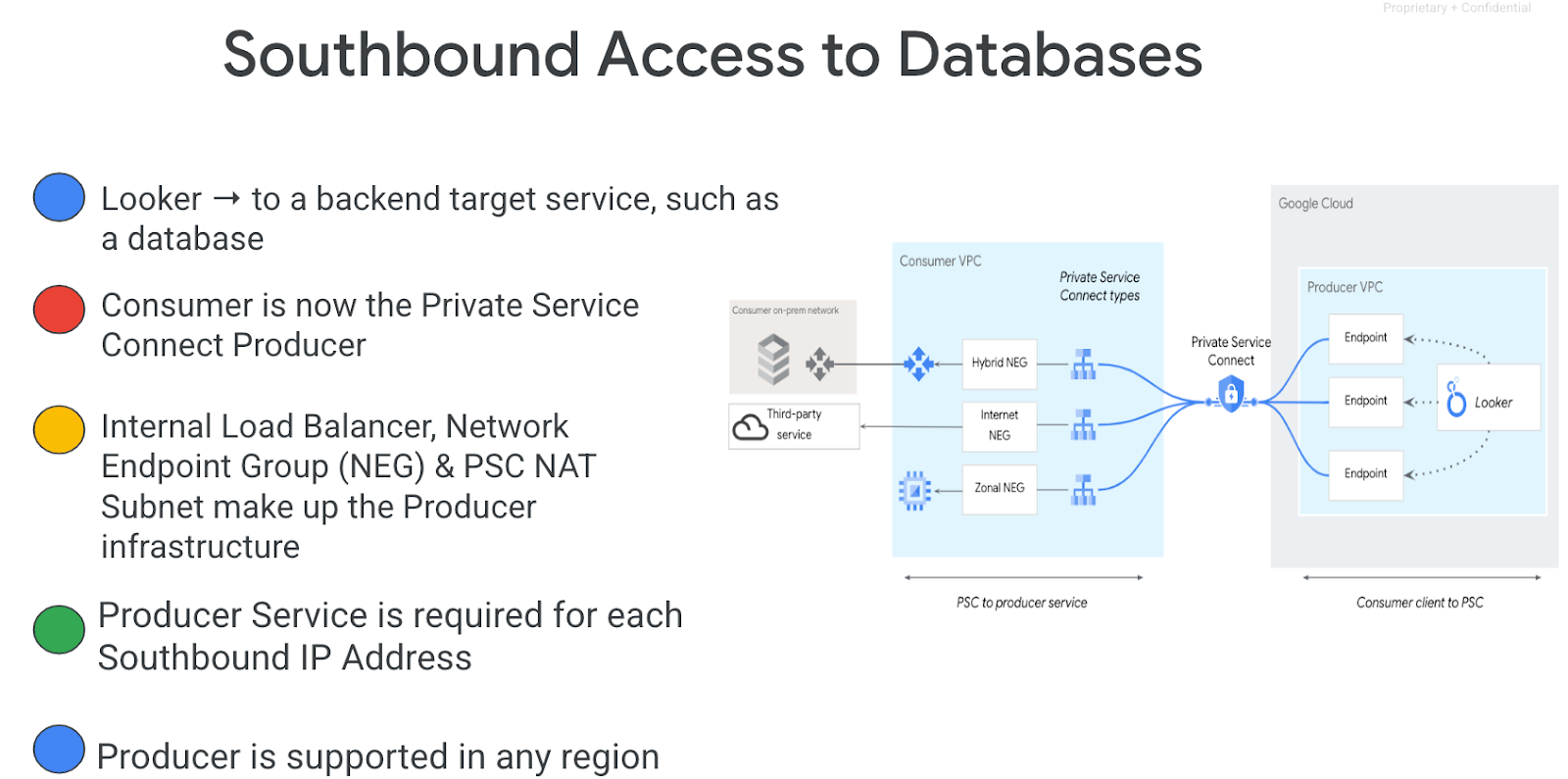

Der Southbound-Zugriff, auch als Reverse-PSC bezeichnet, ermöglicht es dem Nutzer, einen veröffentlichten Dienst als Ersteller zu erstellen, damit Looker auf Endpunkte lokal, in einer VPC, auf verwaltete Dienste und im Internet zugreifen kann. Southbound-Verbindungen können in jeder Region bereitgestellt werden, unabhängig davon, wo Looker PSC bereitgestellt wird, wie in Abbildung 2 dargestellt.

Abbildung 2.

Lerninhalte

- Netzwerkanforderungen

- Looker-Zulassungsliste für den Northbound-Zugriff aktualisieren

- Private Service Connect-Backend in der Nutzer-VPC erstellen

- Von Google signierte Zertifikate im Vergleich zu selbst signierten Zertifikaten

Voraussetzungen

- Google Cloud-Projekt mit Inhaberberechtigungen

- Registrierte Domain

- Bestehende Looker PSC-Instanz

2. Aufgaben

Sie richten ein zugelassenes Consumer-Netzwerk (looker-psc-demo) ein, um einen regionalen internen L7-Application Load Balancer und ein PSC-Backend-NEG bereitzustellen, für das ein von Google verwaltetes oder selbstverwaltetes Zertifikat erforderlich ist. Weitere Informationen finden Sie auf der Zusammenfassungsseite für Load Balancer und Zertifikate.

3. Netzwerkanforderungen

Im Folgenden finden Sie eine Aufschlüsselung der Netzwerkanforderungen:

Komponenten | Beschreibung |

VPC (looker-psc-demo) | VPC im benutzerdefinierten Modus |

PSC-NEG-Subnetz | Wird verwendet, um eine IP-Adresse für die Netzwerk-Endpunktgruppe zuzuweisen. |

Nur-Proxy-Subnetz | Jedem der Proxys des Load-Balancers wird eine interne IP-Adresse zugewiesen. Pakete, die von einem Proxy an eine Backend-VM oder einen Backend-Endpunkt gesendet werden, haben eine Quell-IP-Adresse aus dem Nur-Proxy-Subnetz. |

Backend-Dienst | Ein Back-End-Dienst fungiert als Brücke zwischen Ihrem Load-Balancer und Ihren Back-End-Ressourcen. Im Tutorial ist der Backend-Dienst mit der PSC-NEG verknüpft. |

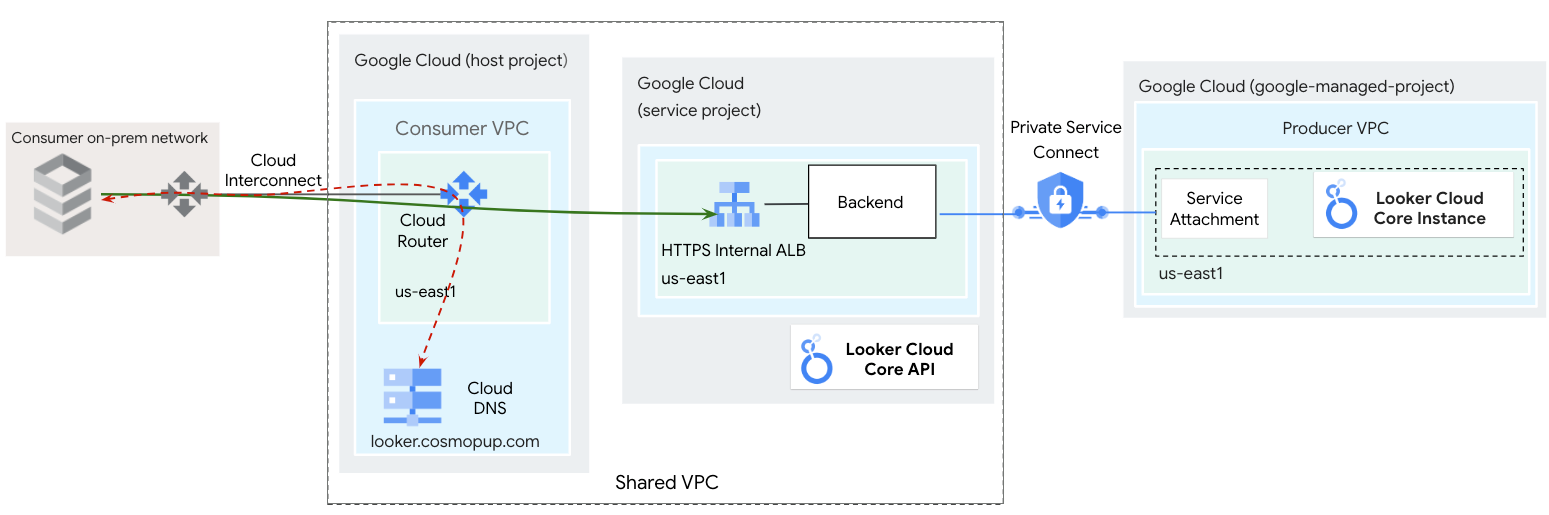

4. Codelab-Topologie

5. Einrichtung und Anforderungen

Umgebung zum selbstbestimmten Lernen einrichten

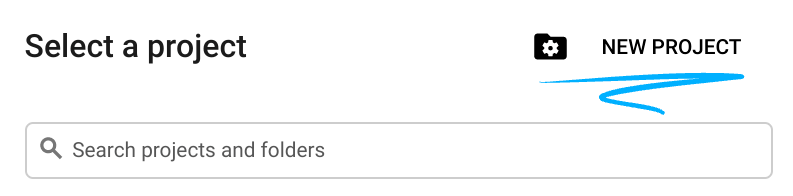

- Melden Sie sich in der Google Cloud Console an und erstellen Sie ein neues Projekt oder verwenden Sie ein vorhandenes. Wenn Sie noch kein Gmail- oder Google Workspace-Konto haben, müssen Sie eines erstellen.

- Der Projektname ist der Anzeigename für die Teilnehmer dieses Projekts. Es handelt sich um einen String, der nicht von Google APIs verwendet wird. Sie können sie jederzeit aktualisieren.

- Die Projekt-ID ist für alle Google Cloud-Projekte eindeutig und unveränderlich (kann nach dem Festlegen nicht mehr geändert werden). In der Cloud Console wird automatisch ein eindeutiger String generiert. Normalerweise ist es nicht wichtig, wie dieser String aussieht. In den meisten Codelabs müssen Sie auf Ihre Projekt-ID verweisen (in der Regel als

PROJECT_IDangegeben). Wenn Ihnen die generierte ID nicht gefällt, können Sie eine andere zufällige ID generieren. Alternativ können Sie es mit einem eigenen Namen versuchen und sehen, ob er verfügbar ist. Sie kann nach diesem Schritt nicht mehr geändert werden und bleibt für die Dauer des Projekts bestehen. - Zur Information: Es gibt einen dritten Wert, die Projektnummer, die von einigen APIs verwendet wird. Weitere Informationen zu diesen drei Werten

- Als Nächstes müssen Sie die Abrechnung in der Cloud Console aktivieren, um Cloud-Ressourcen/-APIs zu verwenden. Die Durchführung dieses Codelabs kostet wenig oder gar nichts. Wenn Sie Ressourcen herunterfahren möchten, um Kosten zu vermeiden, die über diese Anleitung hinausgehen, können Sie die erstellten Ressourcen oder das Projekt löschen. Neue Google Cloud-Nutzer können am kostenlosen Testzeitraum mit einem Guthaben von 300$ teilnehmen.

Cloud Shell starten

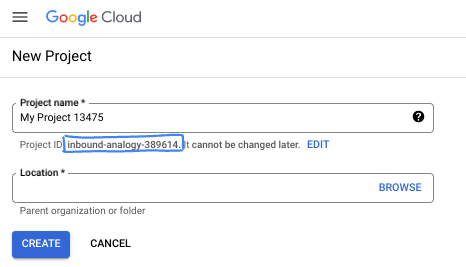

Während Sie Google Cloud von Ihrem Laptop aus per Fernzugriff nutzen können, wird in diesem Codelab Google Cloud Shell verwendet, eine Befehlszeilenumgebung, die in der Cloud ausgeführt wird.

Klicken Sie in der Google Cloud Console rechts oben in der Symbolleiste auf das Cloud Shell-Symbol:

Die Bereitstellung und Verbindung mit der Umgebung sollte nur wenige Augenblicke dauern. Anschließend sehen Sie in etwa Folgendes:

Diese virtuelle Maschine verfügt über sämtliche Entwicklertools, die Sie benötigen. Sie bietet ein Basisverzeichnis mit 5 GB nichtflüchtigem Speicher und läuft in Google Cloud, was die Netzwerkleistung und Authentifizierung erheblich verbessert. Alle Aufgaben in diesem Codelab können in einem Browser ausgeführt werden. Sie müssen nichts installieren.

6. Hinweis

APIs aktivieren

Prüfen Sie in Cloud Shell, ob Ihre Projekt-ID eingerichtet ist:

gcloud config list project

gcloud config set project [YOUR-PROJECT-ID]

project=[YOUR-PROJECT-ID]

region=[YOUR-REGION]

echo $project

echo $region

Aktivieren Sie alle erforderlichen Dienste:

gcloud services enable compute.googleapis.com

7. Verbrauchernetzwerk

Im folgenden Abschnitt erstellen Sie das Netzwerk des Nutzers, das in der Zulassungsliste der Looker PSC-VPC aktualisiert wird.

VPC-Netzwerk

Führen Sie in Cloud Shell folgende Schritte aus:

gcloud compute networks create looker-psc-demo --subnet-mode custom

Subnetze erstellen

Erstellen Sie in Cloud Shell das Subnetz der Nutzer-Netzwerk-Endpunktgruppe:

gcloud compute networks subnets create consumer-psc-neg-subnet --network looker-psc-demo --range 172.16.30.0/28 --region $region --enable-private-ip-google-access

Erstellen Sie in Cloud Shell das Subnetz für den internen Application Load Balancer:

gcloud compute networks subnets create consumer-ilb-subnet --network looker-psc-demo --range 172.16.40.0/28 --region $region --enable-private-ip-google-access

Erstellen Sie in Cloud Shell das regionale Nur-Proxy-Subnetz für den Producer:

gcloud compute networks subnets create $region-proxy-only-subnet \

--purpose=REGIONAL_MANAGED_PROXY \

--role=ACTIVE \

--region=$region \

--network=looker-psc-demo \

--range=10.10.10.0/24

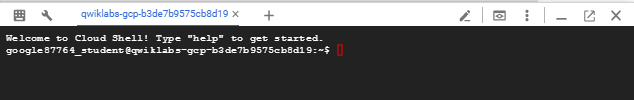

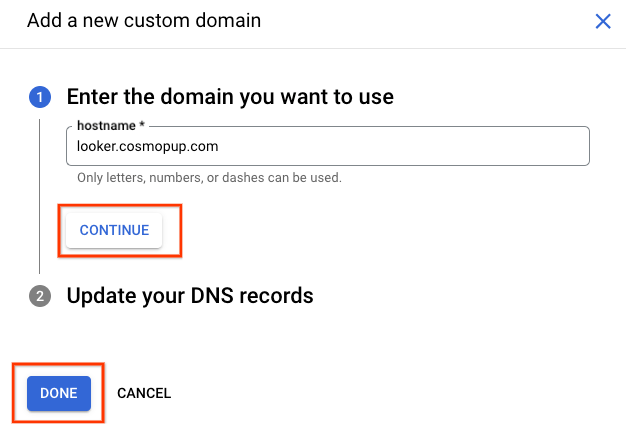

8. Benutzerdefinierte Domain erstellen

Für die Einrichtung einer benutzerdefinierten Domain sind folgende Schritte erforderlich:

Im folgenden Beispiel ist „looker.cosmopup.com“ die benutzerdefinierte Domain.

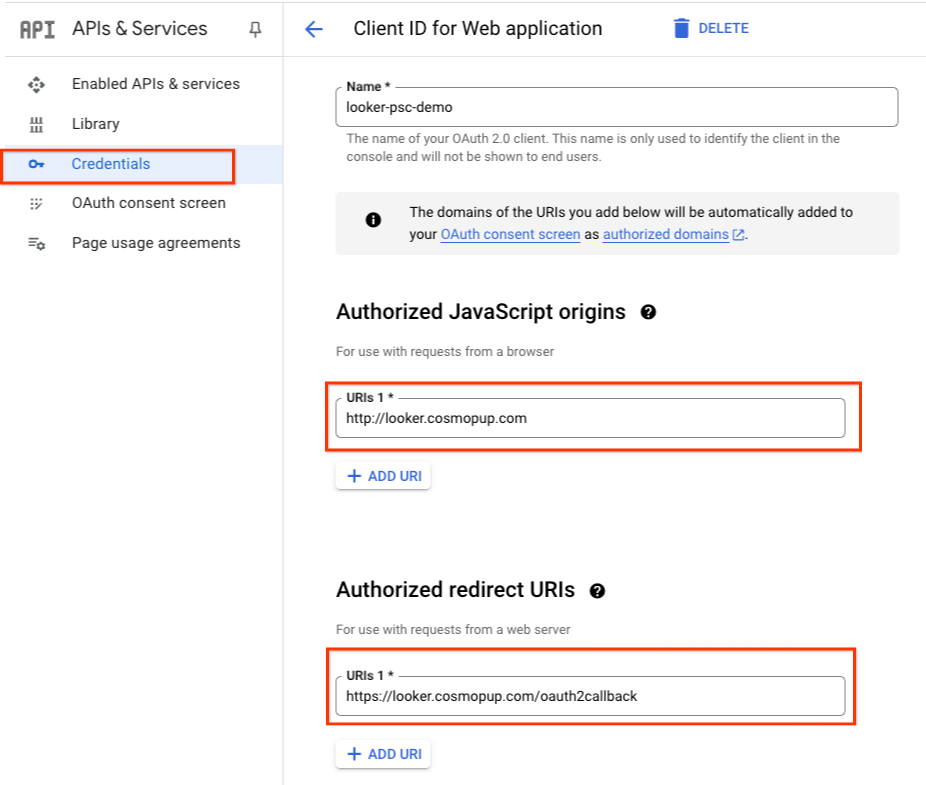

OAuth-Beispiel

Unten sehen Sie ein Beispiel für OAuth-Anmeldedaten für autorisierte Ursprünge und den Rückruf für die Subdomain „looker.cosmopup.com“.

9. Zertifikate

Sie können entweder Compute Engine- oder Zertifikatmanager-Zertifikate erstellen. Verwenden Sie eine der folgenden Methoden, um Zertifikate mit Certificate Manager zu erstellen:

- Selbstverwaltete regionale Zertifikate. Informationen zum Erstellen und Verwenden regionaler selbstverwalteter Zertifikate finden Sie unter Regionales selbstverwaltetes Zertifikat bereitstellen. Zertifikatszuordnungen werden nicht unterstützt.

- Regionale von Google verwaltete Zertifikate. Zertifikatszuordnungen werden nicht unterstützt. Die folgenden Typen von regionalen von Google verwalteten Zertifikaten werden von Certificate Manager unterstützt:

- Regionale von Google verwaltete Zertifikate mit DNS-Autorisierung pro Projekt. Weitere Informationen finden Sie unter Regionales von Google verwaltetes Zertifikat bereitstellen.

- Von Google verwaltete regionale (private) Zertifikate mit Certificate Authority Service. Weitere Informationen finden Sie unter Regionales, von Google verwaltetes Zertifikat mit CA Service bereitstellen.

10. Looker-VPC auf die Zulassungsliste setzen

Zulässige VPCs ansehen

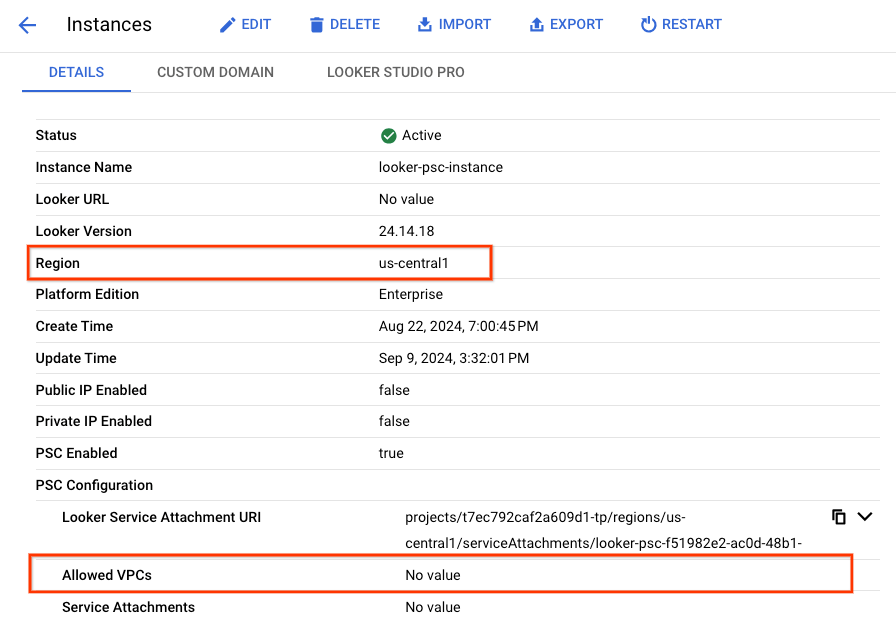

Im folgenden Abschnitt verwenden Sie die Cloud Console-UI, um die Liste der zulässigen VPCs für Looker aufzurufen.

Rufen Sie in der Cloud Console Folgendes auf:

„Looker“ → „Looker-Instanz“ → „Details“

Im folgenden Beispiel sind keine Einträge in der Liste „Zulässige VPCs“ vorhanden:

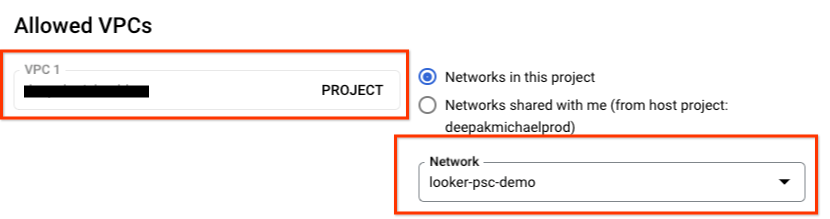

Zulässige VPCs aktualisieren

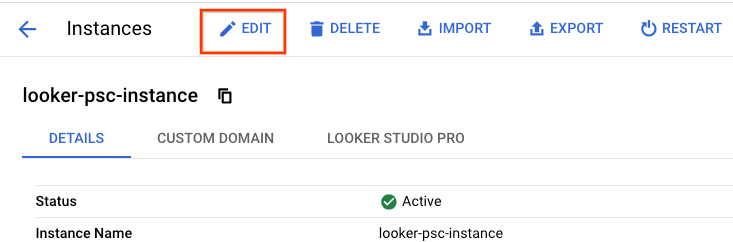

Aktualisieren Sie Ihre Looker-Instanz, um den Northbound-Zugriff zu unterstützen, indem Sie „looker-psc-demo“ als zulässige VPC hinzufügen.

Rufen Sie in der Cloud Console Folgendes auf:

„Looker“ → „Looker-Instanz“ → „Bearbeiten“

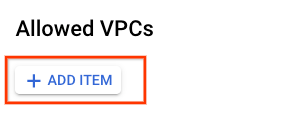

„Verbindungen“ → „Zulässige VPCs“

Wählen Sie das Projekt aus, in dem „looker-psc-demo“ bereitgestellt wird, gefolgt von der VPC „looker-psc-demo“, und klicken Sie dann auf „Weiter“.

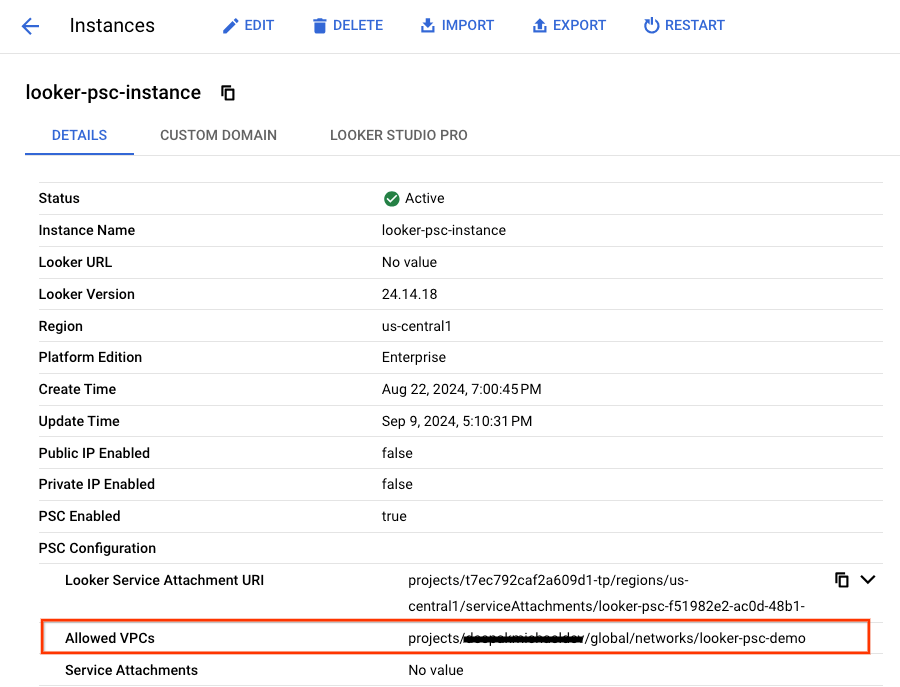

Zulässige VPCs validieren

Liste der zulässigen VPCs aktualisieren

Rufen Sie in der Cloud Console Folgendes auf:

„Looker“ → „Looker-Instanz“ → „Details“

11. PSC-Backend erstellen

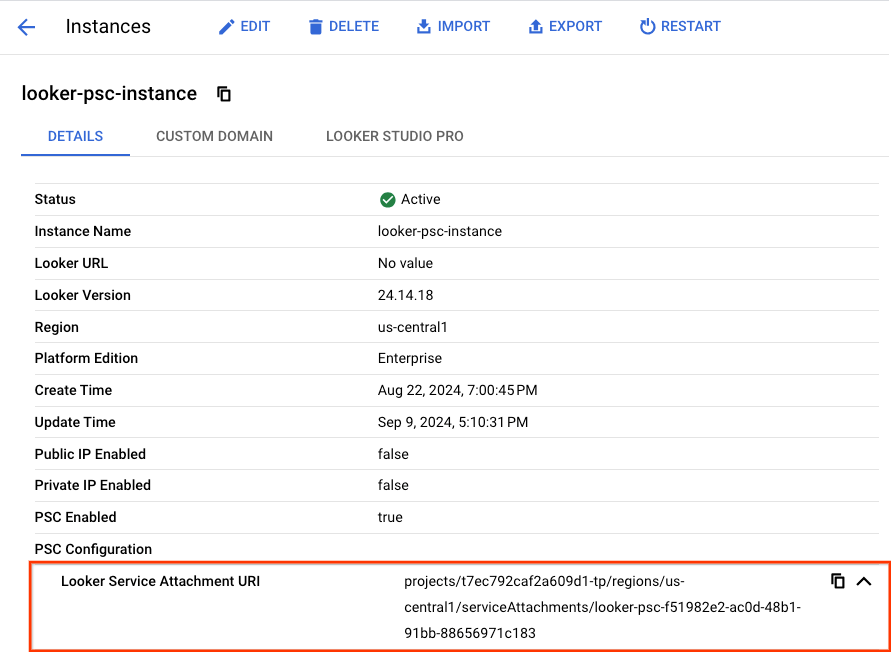

Looker PSC als Dienstersteller generiert einen Dienstanhangs-URI, der von Dienstnutzern verwendet wird, um Endpunkte und Backends bereitzustellen und so den Zugriff auf Looker zu ermöglichen. Im nächsten Schritt ermitteln Sie den URI des Looker PSC-Dienstanhangs und erstellen dann ein Private Service Connect-Backend (NEG) im VPC des Nutzers.

Looker-PSC-Service-Attachment identifizieren

Rufen Sie in der Cloud Console den Dienstanhang-URI auf und kopieren Sie ihn:

„Looker“ → „Looker-Instanz“ → „Details“

PSC-Netzwerk-Endpunktgruppe erstellen

Führen Sie in Cloud Shell die folgenden Schritte aus und aktualisieren Sie dabei „psc-target-service“:

gcloud compute network-endpoint-groups create looker-northbound-neg \

--network-endpoint-type=private-service-connect \

--psc-target-service=[UPDATE WITH YOU LOOKER SERVICE ATTACHMENT URI] \

--region=$region \

--network=looker-psc-demo \

--subnet=consumer-psc-neg-subnet

Beispiel:

gcloud compute network-endpoint-groups create looker-northbound-neg \

--network-endpoint-type=private-service-connect \

--psc-target-service=projects/t7ec792caf2a609d1-tp/regions/us-central1/serviceAttachments/looker-psc-f51982e2-ac0d-48b1-91bb-88656971c183 \

--region=$region \

--network=looker-psc-demo \

--subnet=consumer-psc-neg-subnet

Erstellung der PSC-Netzwerk-Endpunktgruppe validieren

Führen Sie in Cloud Shell die folgenden Schritte aus und achten Sie darauf, dass der pscConnectionStatus akzeptiert wird:

gcloud compute network-endpoint-groups describe looker-northbound-neg --region=$region | grep -i pscConnectionStatus:

Beispiel:

user@cloudshell$ gcloud compute network-endpoint-groups describe looker-northbound-neg --region=$region | grep -i pscConnectionStatus:

pscConnectionStatus: ACCEPTED

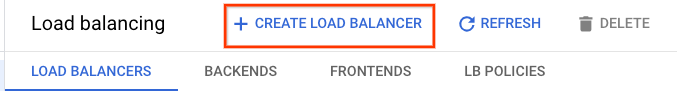

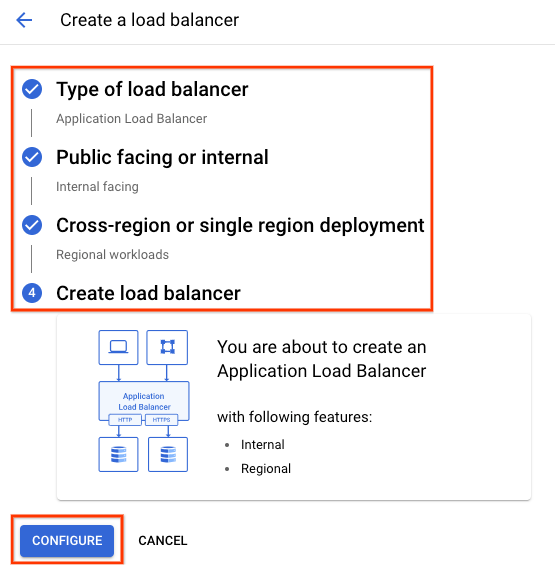

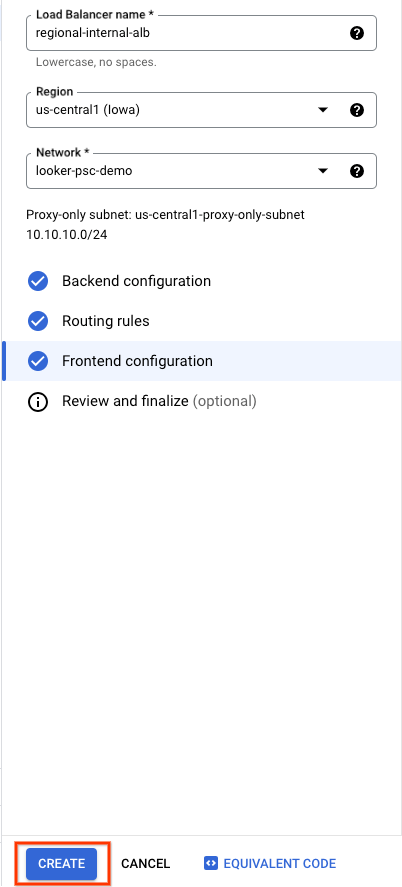

Regionalen internen Application Load Balancer erstellen

In den folgenden Schritten erstellen Sie den regionalen internen Application Load Balancer mit der Cloud Console und verknüpfen die generierten Zertifikate mit der Frontend-Konfiguration.

Rufen Sie in der Cloud Console Folgendes auf:

„Network Services“ → „Load Balancing“ → „Create Load Balancer“

Wählen Sie die folgenden Optionen aus:

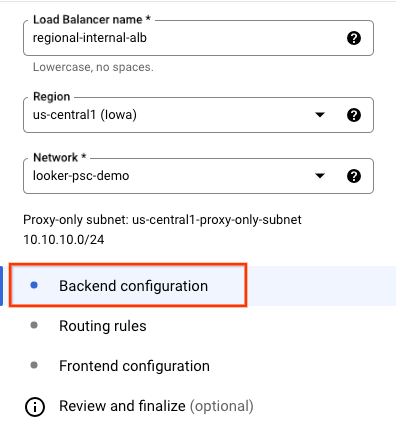

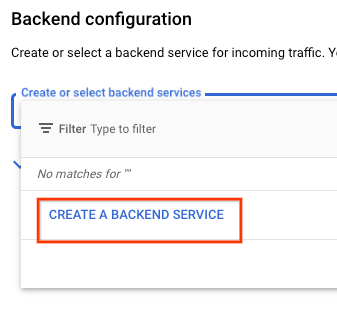

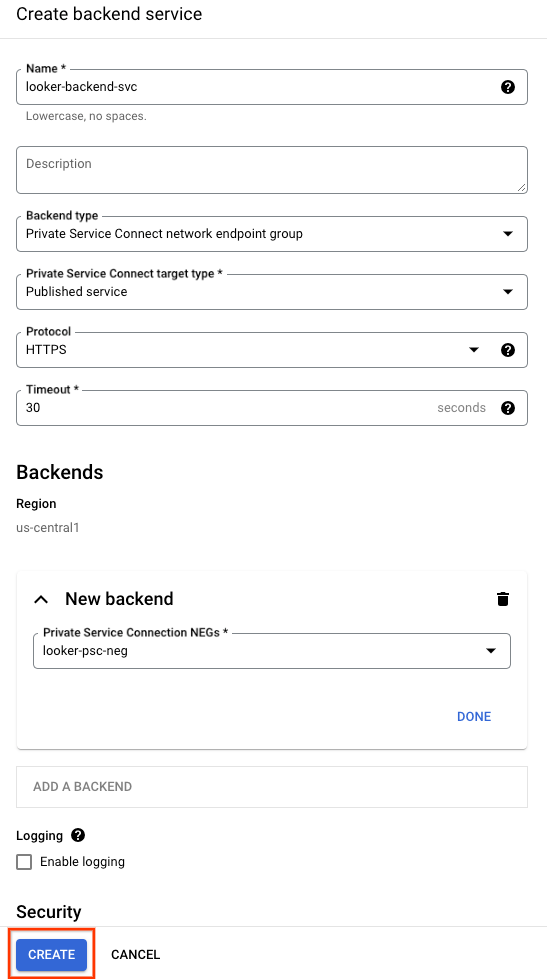

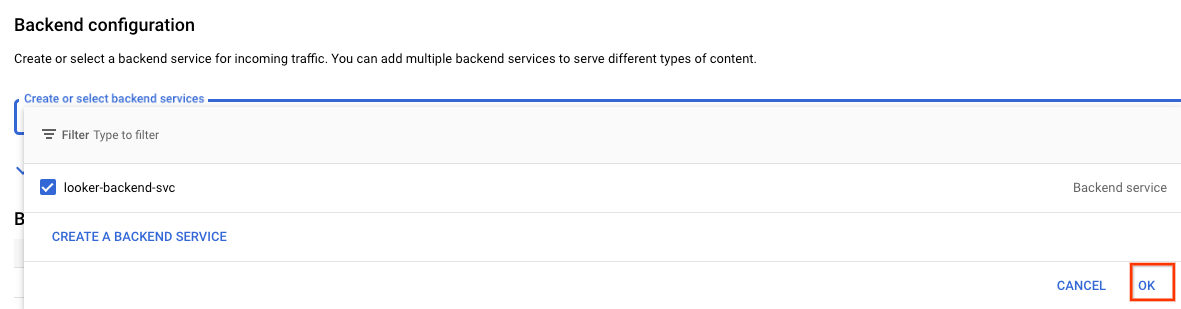

Back-End-Konfiguration erstellen

Wählen Sie die folgenden Optionen aus und passen Sie die Umgebung an Ihre Bereitstellung an:

- Region, die beim Bereitstellen der Netzwerkinfrastruktur verwendet wird

- Netzwerk: looker-psc-demo

- Das Nur-Proxy-Subnetz wird automatisch basierend auf Ihrer Region und Ihrem Netzwerk ausgefüllt.

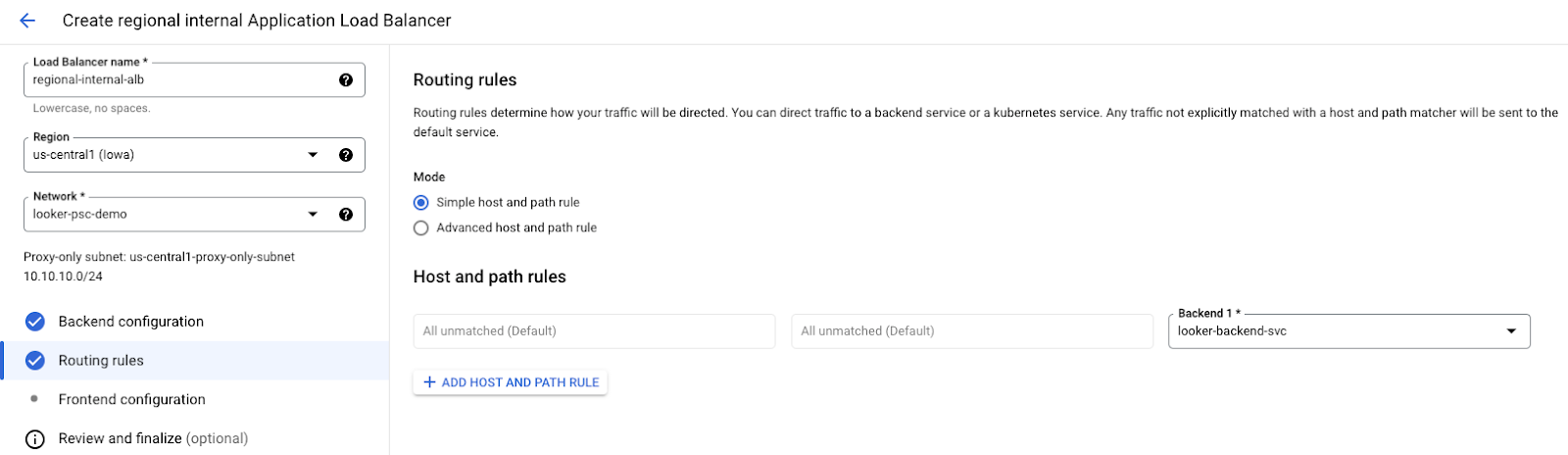

Routingregeln

Keine Konfiguration erforderlich

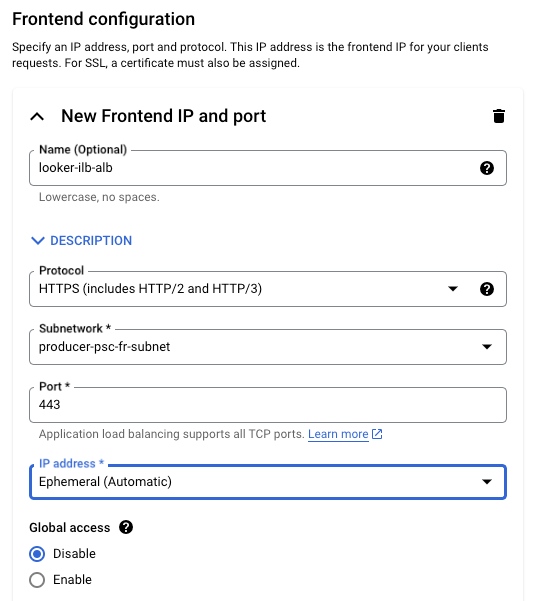

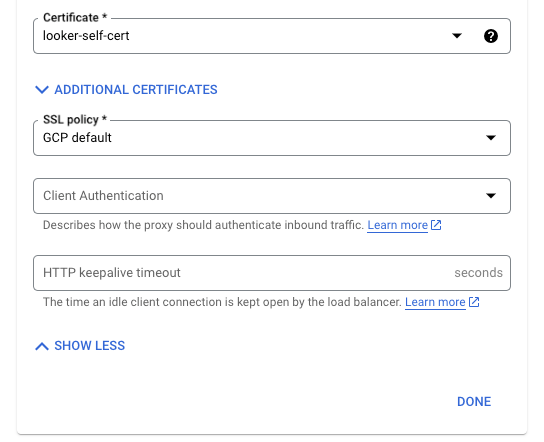

Frontend-Konfiguration

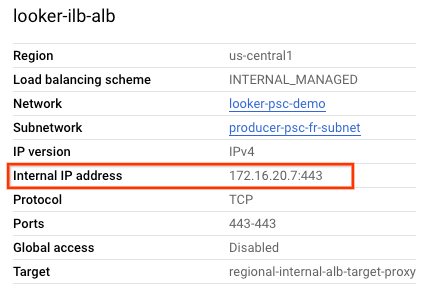

Prüfen Sie, ob der Load-Balancer aktiviert ist, und rufen Sie die IP-Adresse ab.

Cloud Console → Netzwerkdienste → Load-Balancing → looker-ilb-alb

12. DNS-Auflösung

Die DNS-Auflösung für die benutzerdefinierte Domain kann autoritativ lokal oder in Cloud DNS erfolgen. In diesem Tutorial definieren wir Cloud DNS als autoritativen Server für die benutzerdefinierte Looker-Domain. Wenn Sie die DNS-Auflösung von lokalen Systemen zu GCP aktivieren möchten, müssen Sie Serverrichtlinien für eingehenden Traffic aktivieren. Wenn Sie eine Serverrichtlinie für eingehenden Traffic erstellen, erstellt Cloud DNS Einstiegspunkte für Serverrichtlinien für eingehenden Traffic in dem VPC-Netzwerk, auf das die Serverrichtlinie angewendet wird. Einstiegspunkte für Serverrichtlinien für eingehenden Traffic sind interne IPv4-Adressen, die aus dem primären IPv4-Adressbereich jedes Subnetzes im entsprechenden VPC-Netzwerk stammen. Ausgenommen sind Nur-Proxy-Subnetze.

Im folgenden Abschnitt wird eine private DNS-Zone für die benutzerdefinierte Looker-Domain „looker.cosmopup.com“ und ein A-Eintrag mit der IP-Adresse des Load Balancers erstellt.

13. Private DNS-Zone erstellen

Erstellen Sie in Cloud Shell die private Cloud DNS-Zone.

gcloud dns --project=$projectid managed-zones create looker-cosmopup-dns --description="" --dns-name="looker.cosmopup.com." --visibility="private" --networks="https://compute.googleapis.com/compute/v1/projects/$projectid/global/networks/looker-psc-demo"

Erstellen Sie in Cloud Shell den A-Eintrag, der aus der im vorherigen Schritt abgerufenen IP-Adresse des Load-Balancers besteht.

gcloud dns --project=$projectid record-sets create looker.cosmopup.com. --zone="looker-cosmopup-dns" --type="A" --ttl="300" --rrdatas="<insert-your-ip>"

Beispiel:

gcloud dns --project=$projectid record-sets create looker.cosmopup.com. --zone="looker-cosmopup-dns" --type="A" --ttl="300" --rrdatas="172.16.20.7"

Als Nächstes muss Hybrid Networking (z.B. Interconnect, HA VPN) zwischen der VPC „looker-psc-demo“ und dem lokalen Netzwerk konfiguriert werden, um eine Verbindung zu ermöglichen.

Im Folgenden sind die Schritte aufgeführt, die erforderlich sind, um eine Hybrid-NEG-Verbindung zu lokalen Systemen herzustellen:

- Produkt für die Netzwerkverbindung auswählen | Google Cloud

- In einer Hub-and-Spoke-Architektur mit VPC-Peering wird das hybride NEG in derselben VPC wie der Cloud Router (Hub) bereitgestellt.

- Achten Sie darauf, dass die lokalen Firewalls für den Nur-Proxy-Subnetzbereich aktualisiert werden, da dieses Subnetz als Quell-IP-Adresse für die Kommunikation mit lokalen Arbeitslasten dient.

- Lokales DNS mit der IP-Adresse der eingehenden Weiterleitung als DNS-Resolver für looker.cosomopup.com aktualisieren

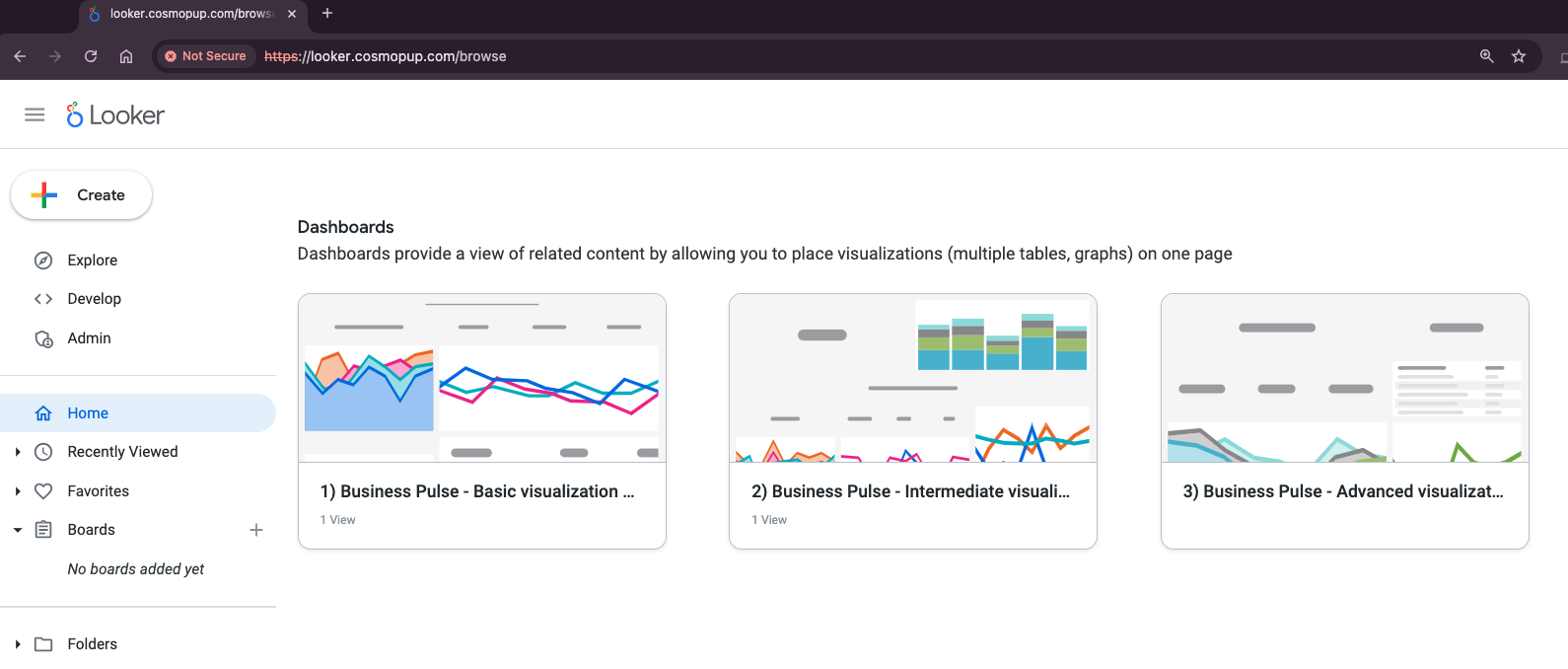

Auf die Looker-Benutzeroberfläche zugreifen

Nachdem der Load-Balancer in Betrieb ist, können Sie über einen Webbrowser auf Ihre benutzerdefinierte Looker-Domain zugreifen. Je nach Art des verwendeten Zertifikats, z. B. nicht vertrauenswürdiges oder vertrauenswürdiges Zertifikat, wird möglicherweise eine Warnung angezeigt.

Unten sehen Sie ein Beispiel für den Zugriff auf die benutzerdefinierte Looker-Domain „looker.cosmopup.com“ (nicht vertrauenswürdiges Zertifikat), über die der Zugriff auf die Looker-UI in Richtung Norden erfolgt:

14. Bereinigen

So löschen Sie Lab-Komponenten über ein einzelnes Cloud Shell-Terminal:

gcloud compute forwarding-rules delete regional-internal-alb-fr --region=$region -q

gcloud compute target-https-proxies delete regional-internal-alb-target-proxy --region=$region -q

gcloud compute url-maps delete regional-internal-alb --region=$region -q

gcloud compute backend-services delete looker-psc-neg-backend-svc --region=$region -q

gcloud compute addresses delete regional-alb-static-ip --region=$region -q

gcloud compute network-endpoint-groups delete looker-northbound-neg --region=$region -q

gcloud compute networks delete looker-psc-demo -q

15. Glückwunsch

Sie haben die Northbound-Verbindung zu Looker über eine Kundendomain und einen regionalen internen Application Load Balancer erfolgreich konfiguriert und validiert.

Sie haben die Consumer-Infrastruktur erstellt, gelernt, wie Sie eine PSC NEG und eine benutzerdefinierte Domain erstellen, und die verschiedenen Zertifikatsoptionen kennengelernt. Es gibt viele spannende Dinge, die Ihnen den Einstieg in Looker erleichtern.

Cosmopup findet Codelabs toll!!

Nächste Schritte

Hier finden Sie einige Codelabs:

- Private Service Connect zum Veröffentlichen und Nutzen von Diensten verwenden

- Über Hybrid Networking mit Private Service Connect und einem internen TCP-Proxy-Load-Balancer mit lokalen Diensten verbinden

- Zugriff auf alle veröffentlichten Private Service Connect-Codelabs

Weitere Informationen und Videos

Referenzdokumente

- Selbstverwaltete SSL-Zertifikate verwenden | Load Balancing | Google Cloud

- Regionales von Google verwaltetes Zertifikat bereitstellen

- Private Service Connect-Backend erstellen | VPC | Google Cloud

- Private Service Connect-Backend erstellen | VPC | Google Cloud

- Private Service Connect-Instanz für Looker (Google Cloud Core) erstellen

- Dienste mit Private Service Connect veröffentlichen