1. Pengantar

Dalam codelab ini, Anda akan membuat Backend Private Service Connect & Load Balancer Aplikasi Internal Regional L7 untuk mendapatkan akses ke Looker. Akses Northbound ke Looker memerlukan VPC Konsumen yang diizinkan ke instance Looker PSC.

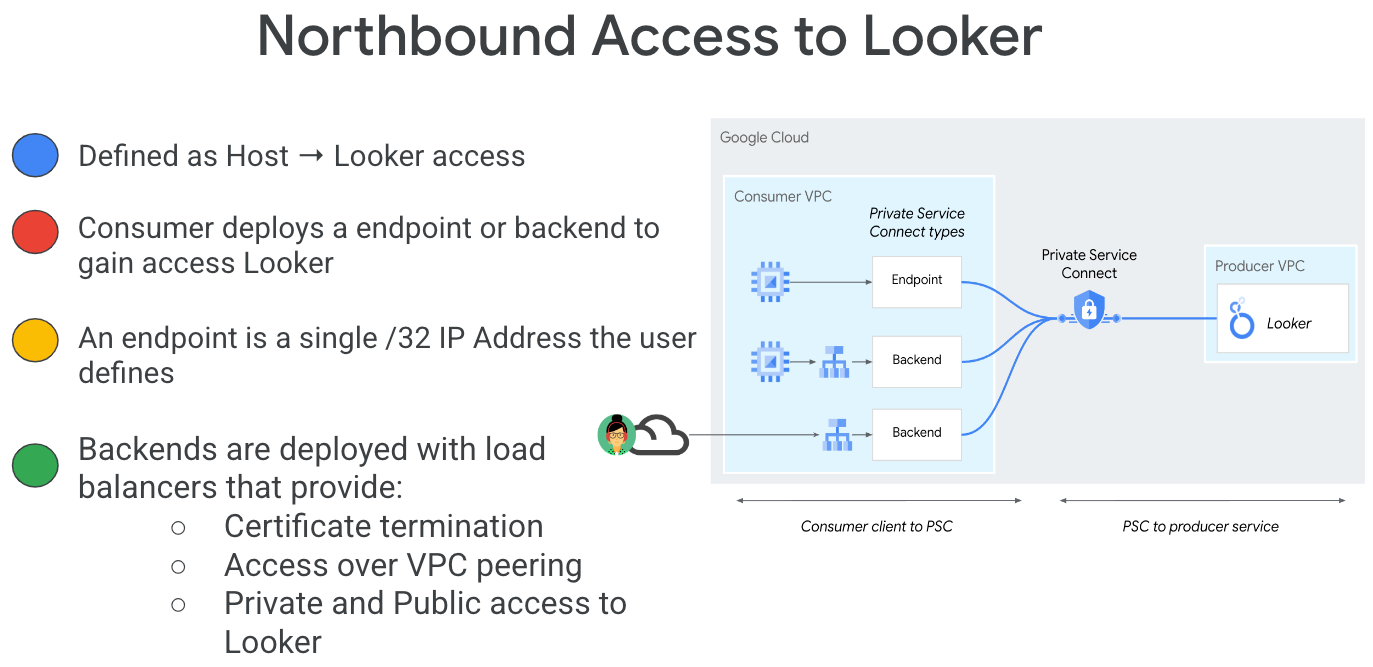

Private Service Connect adalah kemampuan jaringan Google Cloud yang memungkinkan konsumen mengakses layanan terkelola secara pribadi dari dalam jaringan VPC mereka. Demikian pula, hal ini memungkinkan produsen layanan terkelola untuk menghosting layanan ini di jaringan VPC masing-masing yang terpisah dan menawarkan koneksi pribadi kepada konsumen mereka. Misalnya, saat Anda menggunakan Private Service Connect untuk mengakses Looker, Anda adalah konsumen layanan, dan Google adalah produsen layanan, seperti yang ditunjukkan pada Gambar 1.

Gambar 1.

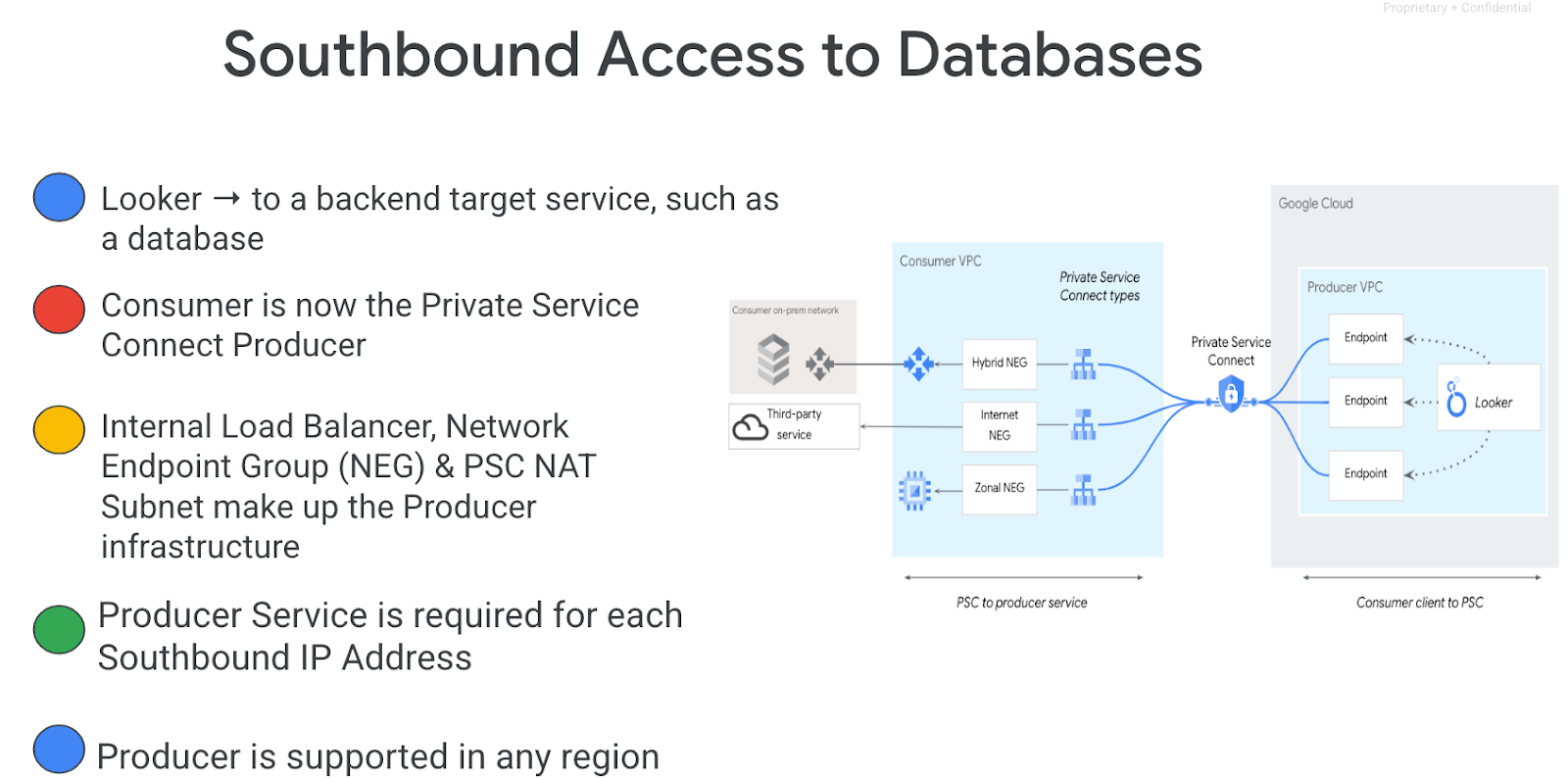

Akses ke arah selatan, juga dikenal sebagai PSC terbalik, memungkinkan Konsumen membuat Layanan yang Dipublikasikan sebagai Produsen untuk mengizinkan akses Looker ke endpoint di lokal, di VPC, ke layanan terkelola, dan ke Internet. Koneksi ke selatan dapat di-deploy di region mana pun, terlepas dari tempat Looker PSC di-deploy, seperti yang ditunjukkan pada Gambar 2.

Gambar 2.

Yang akan Anda pelajari

- Persyaratan jaringan

- Memperbarui daftar yang diizinkan Looker untuk akses ke utara

- Membuat backend Private Service Connect di VPC Konsumen

- Sertifikat yang Ditandatangani Sendiri vs. Sertifikat Google

Yang Anda butuhkan

- Project Google Cloud dengan izin Pemilik

- Domain Terdaftar

- Instance PSC Looker yang Ada

2. Yang akan Anda build

Anda akan membuat jaringan Konsumen yang diizinkan, looker-psc-demo, untuk men-deploy load balancer aplikasi L7 internal regional dan NEG backend PSC yang memerlukan sertifikat yang dikelola sendiri atau Google. Untuk melihat detail selengkapnya, lihat halaman ringkasan load balancer dan sertifikat.

3. Persyaratan jaringan

Berikut adalah perincian persyaratan jaringan:

Komponen | Deskripsi |

VPC (looker-psc-demo) | VPC mode kustom |

Subnet NEG PSC | Digunakan untuk mengalokasikan alamat IP untuk Network Endpoint Group |

Subnet Khusus Proxy | Setiap proxy load balancer diberi alamat IP internal. Paket yang dikirim dari proxy ke VM backend atau endpoint memiliki alamat IP sumber dari subnet khusus proxy. |

Layanan Backend | Layanan backend bertindak sebagai jembatan antara load balancer dan resource backend Anda. Dalam tutorial ini, layanan backend dikaitkan dengan PSC NEG. |

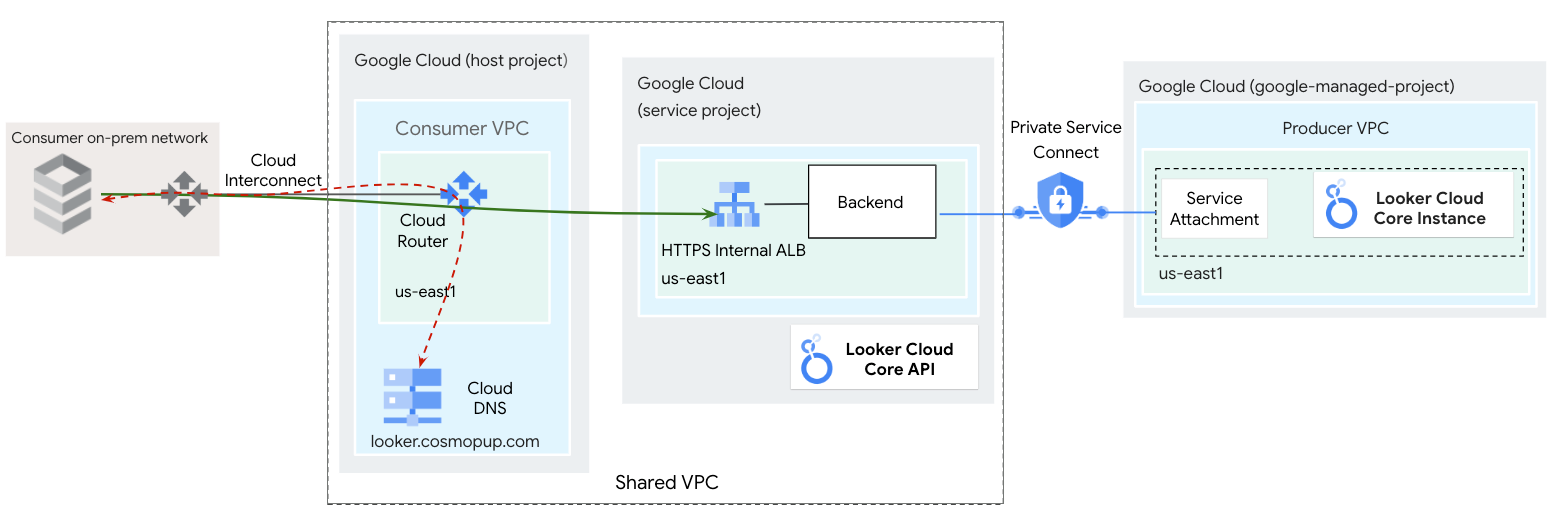

4. Topologi codelab

5. Penyiapan dan Persyaratan

Penyiapan lingkungan mandiri

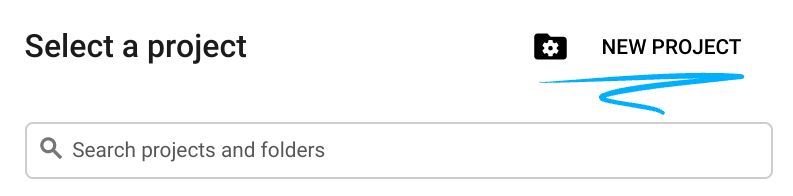

- Login ke Google Cloud Console dan buat project baru atau gunakan kembali project yang sudah ada. Jika belum memiliki akun Gmail atau Google Workspace, Anda harus membuatnya.

- Project name adalah nama tampilan untuk peserta project ini. String ini adalah string karakter yang tidak digunakan oleh Google API. Anda dapat memperbaruinya kapan saja.

- Project ID bersifat unik di semua project Google Cloud dan tidak dapat diubah (tidak dapat diubah setelah ditetapkan). Cloud Console otomatis membuat string unik; biasanya Anda tidak mementingkan kata-katanya. Di sebagian besar codelab, Anda harus merujuk Project ID-nya (umumnya diidentifikasi sebagai

PROJECT_ID). Jika tidak suka dengan ID yang dibuat, Anda dapat membuat ID acak lainnya. Atau, Anda dapat mencobanya sendiri, dan lihat apakah ID tersebut tersedia. ID tidak dapat diubah setelah langkah ini dan tersedia selama durasi project. - Sebagai informasi, ada nilai ketiga, Project Number, yang digunakan oleh beberapa API. Pelajari lebih lanjut ketiga nilai ini di dokumentasi.

- Selanjutnya, Anda harus mengaktifkan penagihan di Konsol Cloud untuk menggunakan resource/API Cloud. Menjalankan operasi dalam codelab ini tidak akan memakan banyak biaya, bahkan mungkin tidak sama sekali. Guna mematikan resource agar tidak menimbulkan penagihan di luar tutorial ini, Anda dapat menghapus resource yang dibuat atau menghapus project-nya. Pengguna baru Google Cloud memenuhi syarat untuk mengikuti program Uji Coba Gratis senilai $300 USD.

Mulai Cloud Shell

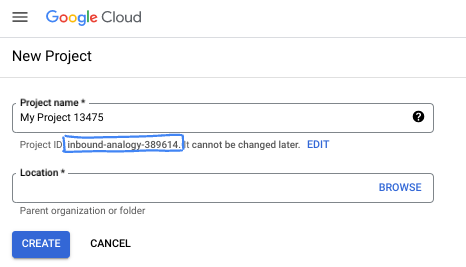

Meskipun Google Cloud dapat dioperasikan dari jarak jauh menggunakan laptop Anda, dalam codelab ini, Anda akan menggunakan Google Cloud Shell, lingkungan command line yang berjalan di Cloud.

Dari Google Cloud Console, klik ikon Cloud Shell di toolbar kanan atas:

Hanya perlu waktu beberapa saat untuk penyediaan dan terhubung ke lingkungan. Jika sudah selesai, Anda akan melihat tampilan seperti ini:

Mesin virtual ini berisi semua alat pengembangan yang Anda perlukan. Layanan ini menawarkan direktori beranda tetap sebesar 5 GB dan beroperasi di Google Cloud, sehingga sangat meningkatkan performa dan autentikasi jaringan. Semua pekerjaan Anda dalam codelab ini dapat dilakukan di browser. Anda tidak perlu menginstal apa pun.

6. Sebelum memulai

Mengaktifkan API

Di dalam Cloud Shell, pastikan project ID Anda sudah disiapkan:

gcloud config list project

gcloud config set project [YOUR-PROJECT-ID]

project=[YOUR-PROJECT-ID]

region=[YOUR-REGION]

echo $project

echo $region

Aktifkan semua layanan yang diperlukan:

gcloud services enable compute.googleapis.com

7. Jaringan konsumen

Di bagian berikutnya, Anda akan membuat jaringan konsumen yang akan diperbarui dalam daftar yang diizinkan VPC PSC Looker.

Jaringan VPC

Di dalam Cloud Shell, lakukan hal berikut:

gcloud compute networks create looker-psc-demo --subnet-mode custom

Buat Subnet

Di dalam Cloud Shell, buat subnet grup endpoint jaringan konsumen:

gcloud compute networks subnets create consumer-psc-neg-subnet --network looker-psc-demo --range 172.16.30.0/28 --region $region --enable-private-ip-google-access

Di dalam Cloud Shell, buat subnet load balancer aplikasi internal:

gcloud compute networks subnets create consumer-ilb-subnet --network looker-psc-demo --range 172.16.40.0/28 --region $region --enable-private-ip-google-access

Di dalam Cloud Shell, buat subnet khusus proxy regional produsen:

gcloud compute networks subnets create $region-proxy-only-subnet \

--purpose=REGIONAL_MANAGED_PROXY \

--role=ACTIVE \

--region=$region \

--network=looker-psc-demo \

--range=10.10.10.0/24

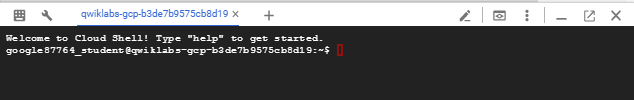

8. Membuat Domain Kustom

Langkah-langkah berikut diperlukan untuk membuat domain kustom:

Dalam contoh di bawah, looker.cosmopup.com adalah domain kustom

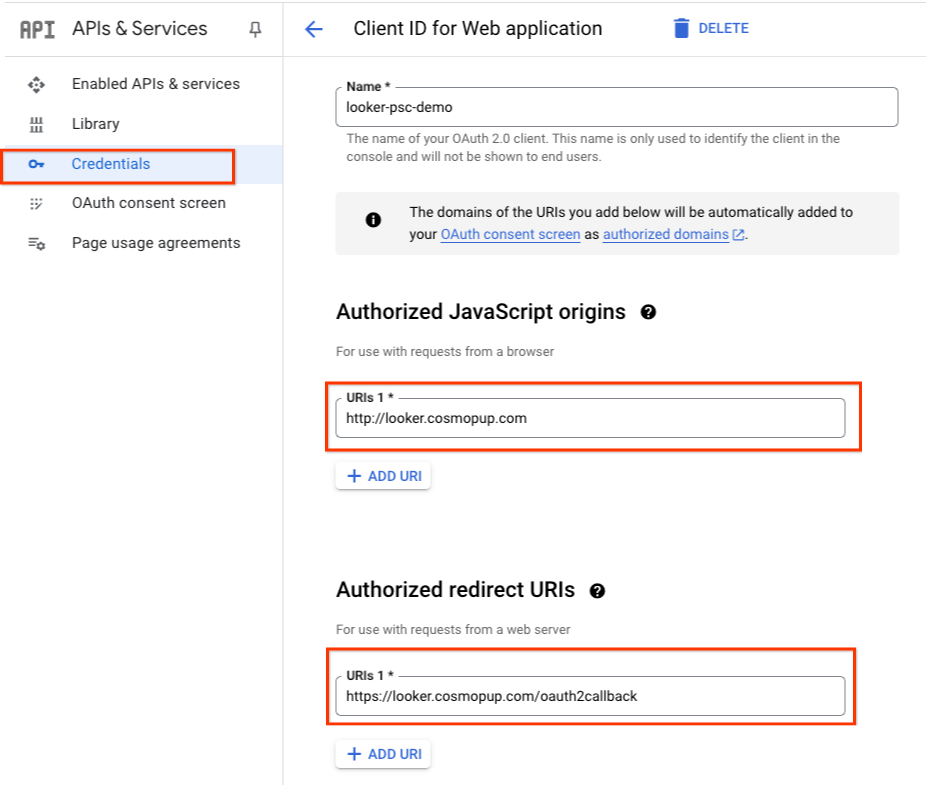

Contoh OAuth

Di bawah ini adalah contoh kredensial OAuth untuk Asal yang diizinkan dan callback untuk subdomain looker.cosmopup.com.

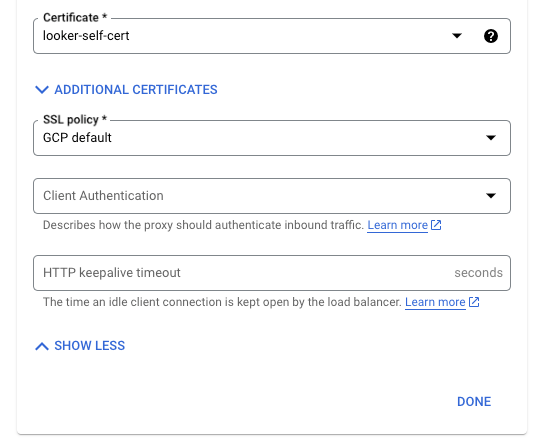

9. Sertifikat

Anda dapat membuat sertifikat Compute Engine atau Certificate Manager. Gunakan salah satu metode berikut untuk membuat sertifikat menggunakan Certificate Manager:

- Sertifikat yang dikelola sendiri secara regional. Untuk mengetahui informasi tentang cara membuat dan menggunakan sertifikat yang dikelola sendiri regional, lihat men-deploy sertifikat yang dikelola sendiri regional. Peta sertifikat tidak didukung.

- Sertifikat yang dikelola Google regional. Peta sertifikat tidak didukung. Jenis sertifikat yang dikelola Google regional berikut didukung oleh Certificate Manager:

- Sertifikat regional yang dikelola Google dengan otorisasi DNS per project. Untuk mengetahui informasi selengkapnya, lihat Men-deploy sertifikat yang dikelola Google regional.

- Sertifikat regional yang dikelola Google (pribadi) dengan Certificate Authority Service. Untuk mengetahui informasi selengkapnya, lihat Men-deploy sertifikat yang dikelola Google regional dengan Layanan CA.

10. Daftar yang disetujui VPC Looker

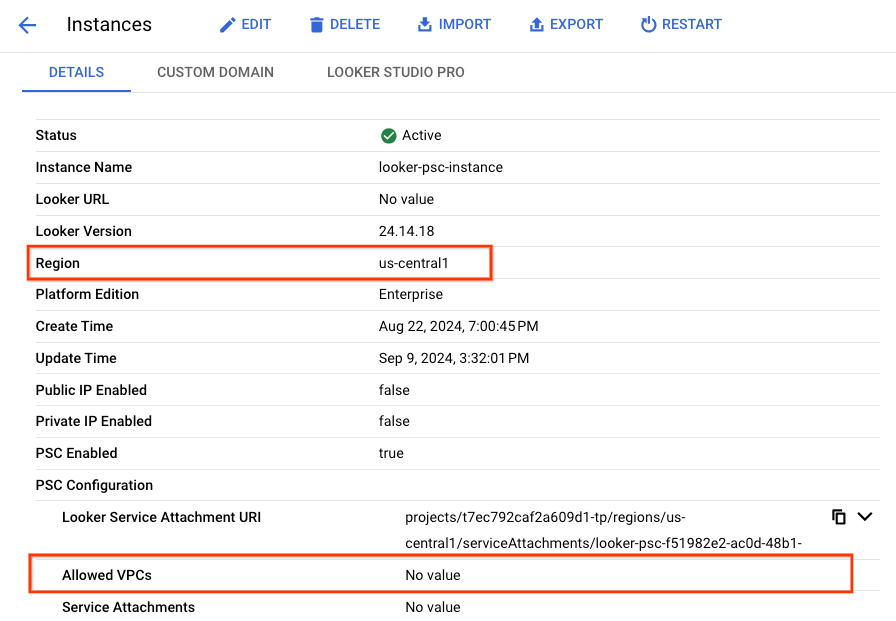

Melihat VPC yang Diizinkan

Di bagian berikut, Anda akan menggunakan UI Konsol Cloud untuk melihat daftar VPC yang Diizinkan Looker.

Di Konsol Cloud, buka:

Looker → Instance Looker → Detail

Contoh di bawah, tidak ada entri dalam daftar VPC yang Diizinkan:

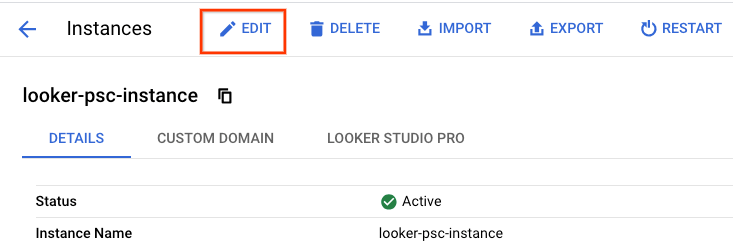

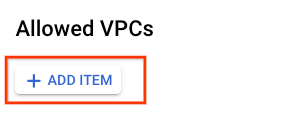

Perbarui VPC yang Diizinkan

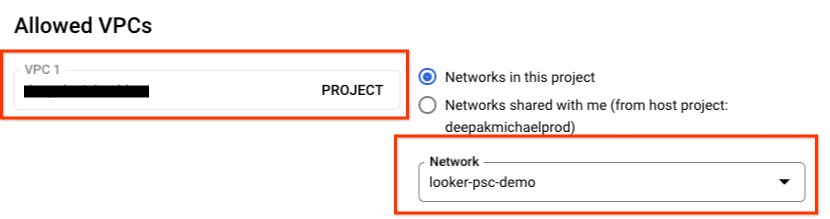

Perbarui instance Looker Anda untuk mendukung akses northbound dengan menambahkan looker-psc-demo sebagai VPC yang Diizinkan.

Di Konsol Cloud, buka:

Looker → Instance Looker → Edit

Koneksi → VPC yang Diizinkan

Pastikan untuk memilih project tempat looker-psc-demo di-deploy, diikuti dengan VPC looker-psc-demo, lalu klik Continue.

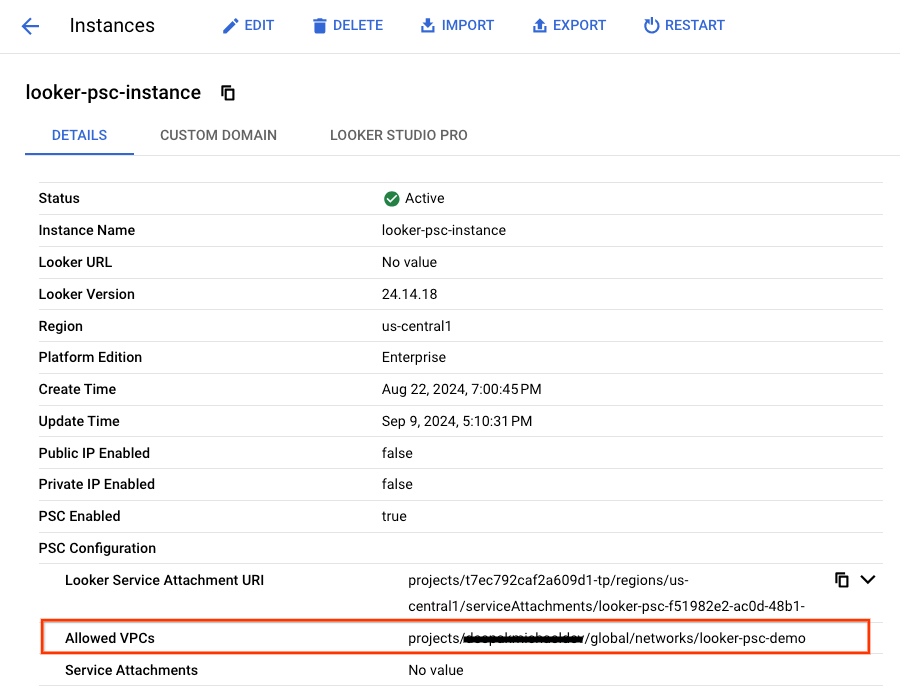

Memvalidasi VPC yang Diizinkan

Melihat daftar VPC yang Diizinkan untuk pembaruan

Di Konsol Cloud, buka:

Looker → Instance Looker → Detail

11. Buat Backend PSC

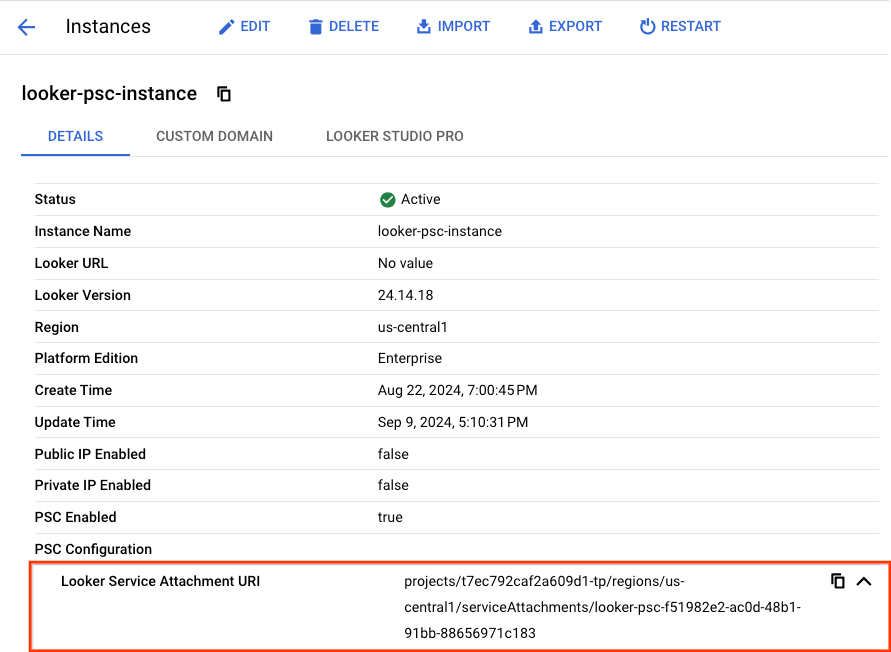

Looker PSC sebagai Produsen Layanan menghasilkan URI Lampiran Layanan yang digunakan oleh Konsumen Layanan untuk men-deploy endpoint dan backend guna mendapatkan akses ke Looker. Pada langkah berikutnya, Anda akan mengidentifikasi URI Lampiran Layanan PSC Looker, lalu membuat backend Grup Endpoint Jaringan (NEG) Private Service Connect di VPC Konsumen.

Mengidentifikasi Lampiran Layanan PSC Looker

Di Konsol Cloud, buka dan salin URI Lampiran Layanan:

Looker → Instance Looker → Detail

Buat grup endpoint jaringan PSC

Di dalam Cloud Shell, lakukan hal berikut dan pastikan untuk memperbarui psc-target-service:

gcloud compute network-endpoint-groups create looker-northbound-neg \

--network-endpoint-type=private-service-connect \

--psc-target-service=[UPDATE WITH YOU LOOKER SERVICE ATTACHMENT URI] \

--region=$region \

--network=looker-psc-demo \

--subnet=consumer-psc-neg-subnet

Contoh:

gcloud compute network-endpoint-groups create looker-northbound-neg \

--network-endpoint-type=private-service-connect \

--psc-target-service=projects/t7ec792caf2a609d1-tp/regions/us-central1/serviceAttachments/looker-psc-f51982e2-ac0d-48b1-91bb-88656971c183 \

--region=$region \

--network=looker-psc-demo \

--subnet=consumer-psc-neg-subnet

Memvalidasi pembuatan grup endpoint jaringan PSC

Di dalam Cloud Shell, lakukan hal berikut, pastikan pscConnectionStatus diterima:

gcloud compute network-endpoint-groups describe looker-northbound-neg --region=$region | grep -i pscConnectionStatus:

Contoh:

user@cloudshell$ gcloud compute network-endpoint-groups describe looker-northbound-neg --region=$region | grep -i pscConnectionStatus:

pscConnectionStatus: ACCEPTED

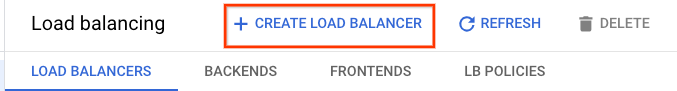

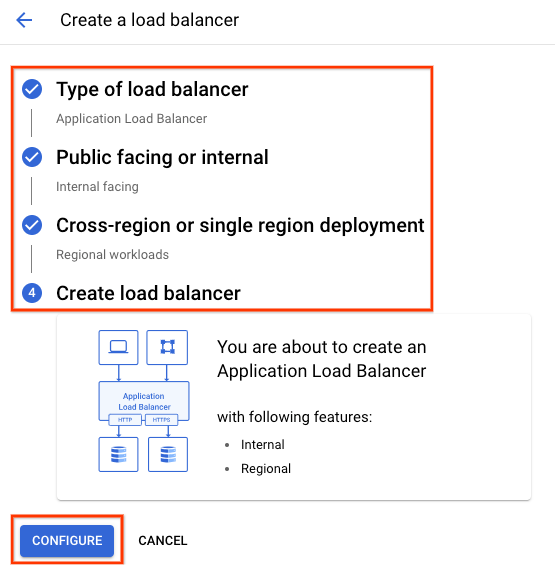

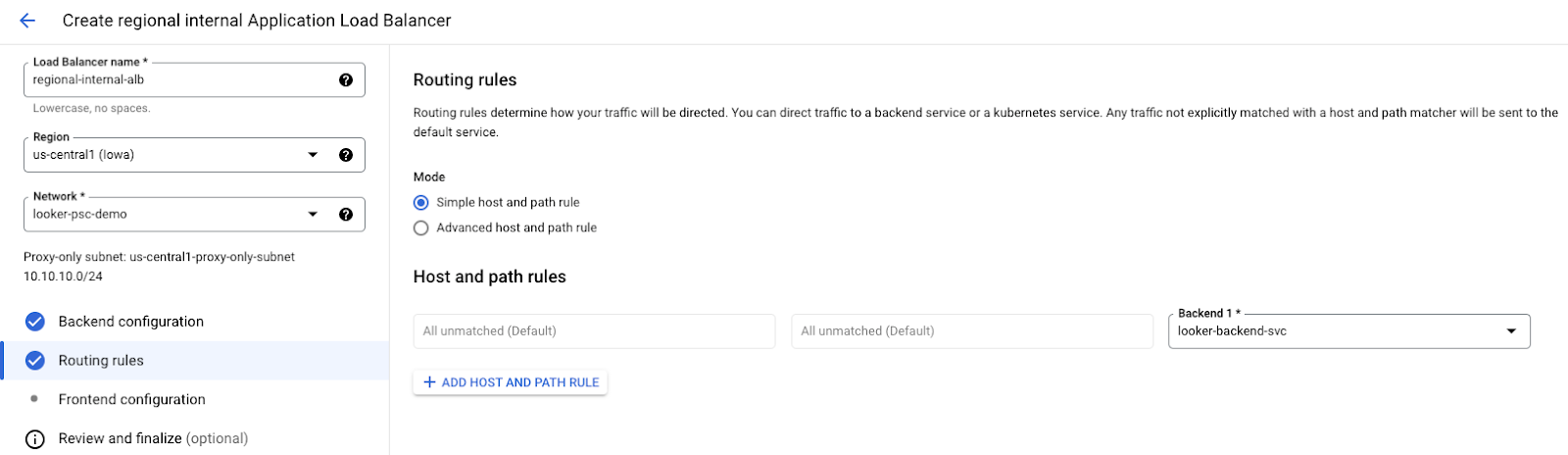

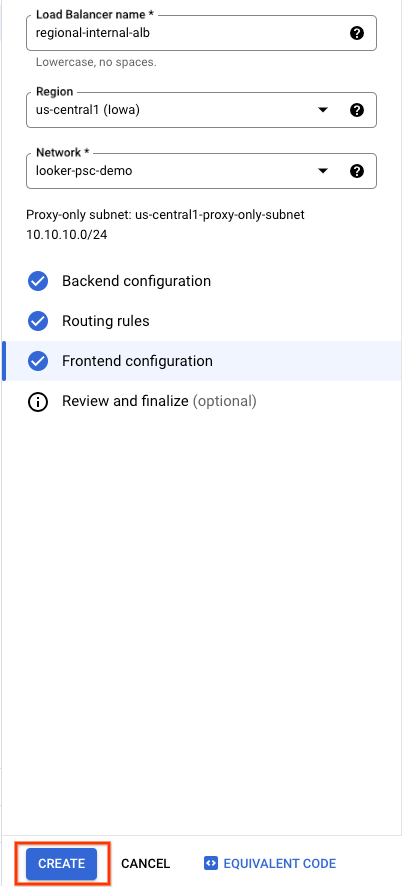

Membuat Load Balancer Aplikasi Internal regional

Pada langkah-langkah berikut, Anda akan menggunakan Konsol Cloud untuk membuat load balancer aplikasi internal regional sambil mengaitkan sertifikat yang dihasilkan ke konfigurasi frontend.

Di Konsol Cloud, buka:

Network Services → Load Balancing → Create Load Balancer

Pilih opsi berikut:

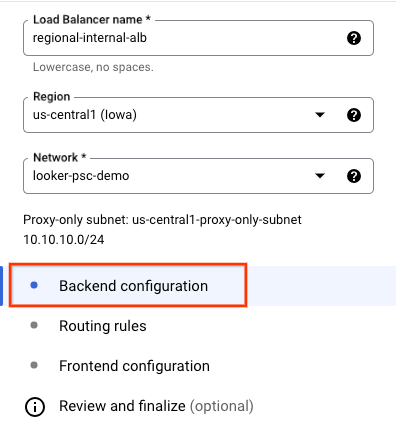

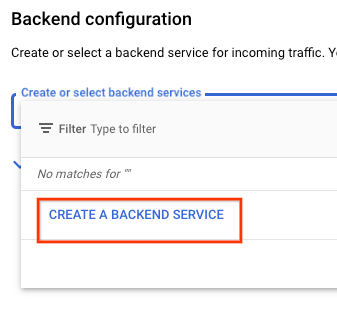

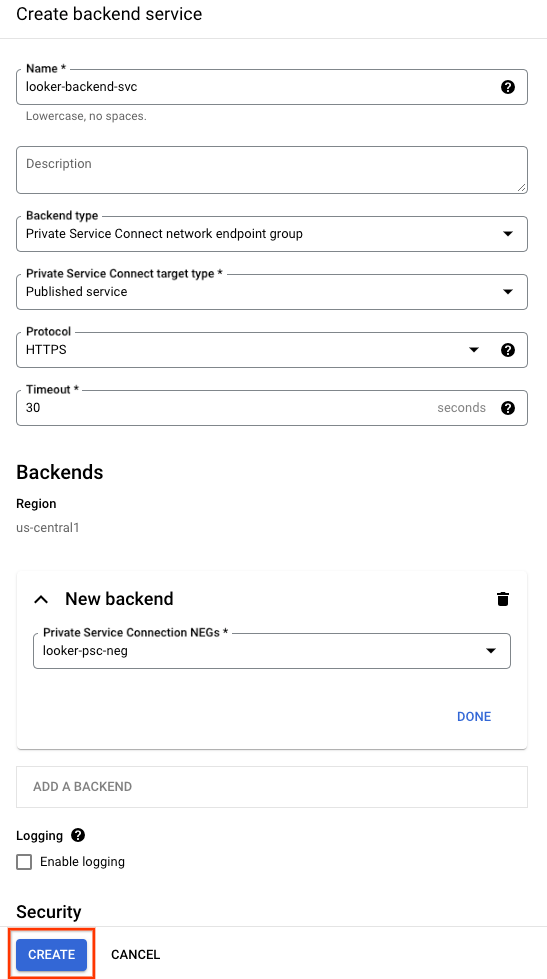

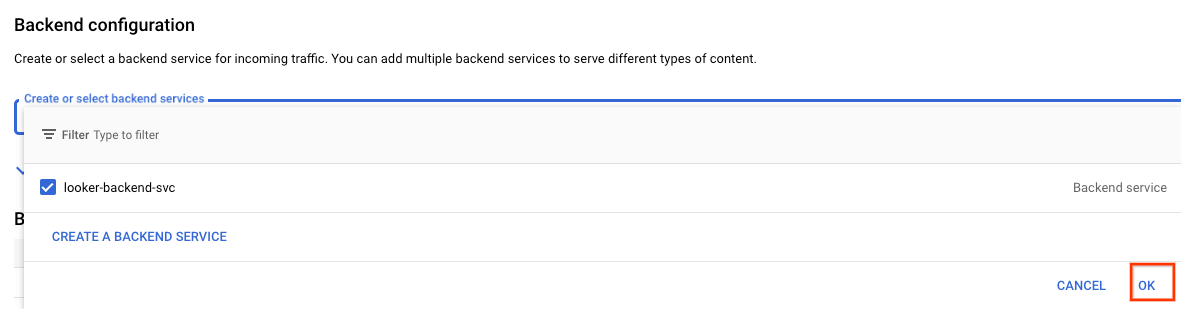

Buat konfigurasi backend

Pilih opsi berikut dan sesuaikan lingkungan berdasarkan deployment Anda:

- Region yang digunakan dalam men-deploy infrastruktur jaringan

- Jaringan: looker-psc-demo

- Subnet Khusus Proxy akan diisi otomatis berdasarkan region & jaringan Anda

Aturan Pemilihan Rute

Tidak perlu konfigurasi

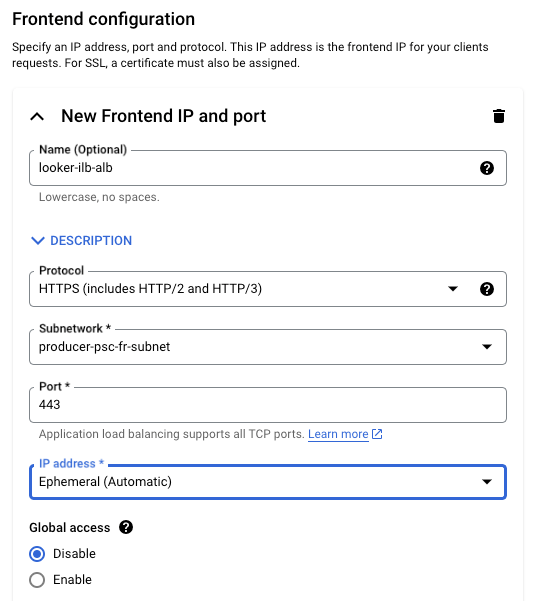

Konfigurasi frontend

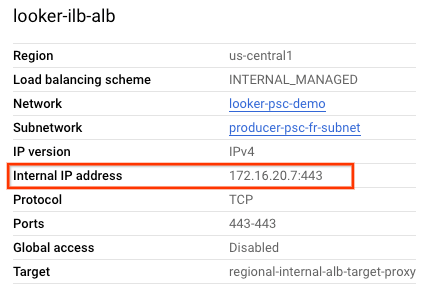

Pastikan load balancer diaktifkan dan dapatkan Alamat IP.

Di Konsol Cloud → Network Services → Load Balancing → looker-ilb-alb

12. resolusi DNS

Resolusi DNS ke domain kustom dapat bersifat otoritatif di lokal atau Cloud DNS. Dalam tutorial ini, kita akan menentukan Cloud DNS sebagai server otoritatif untuk Domain Kustom Looker. Mengaktifkan resolusi DNS lokal ke GCP memerlukan pengaktifan kebijakan Server Masuk. Saat Anda membuat kebijakan server masuk, Cloud DNS akan membuat titik entri kebijakan server masuk di jaringan VPC tempat kebijakan server diterapkan. Titik entri kebijakan server masuk adalah alamat IPv4 internal yang berasal dari rentang alamat IPv4 utama setiap subnet di jaringan VPC yang berlaku, kecuali untuk subnet khusus proxy.

Di bagian berikut, zona DNS Pribadi untuk Domain Kustom Looker, looker.cosmopup.com & data A dibuat yang terdiri dari alamat IP load balancer.

13. Membuat Zona DNS Pribadi

Di dalam Cloud Shell, buat Zona Pribadi Cloud DNS.

gcloud dns --project=$projectid managed-zones create looker-cosmopup-dns --description="" --dns-name="looker.cosmopup.com." --visibility="private" --networks="https://compute.googleapis.com/compute/v1/projects/$projectid/global/networks/looker-psc-demo"

Di dalam Cloud Shell, buat data A yang terdiri dari Alamat IP load balancer, yang diperoleh pada langkah sebelumnya.

gcloud dns --project=$projectid record-sets create looker.cosmopup.com. --zone="looker-cosmopup-dns" --type="A" --ttl="300" --rrdatas="<insert-your-ip>"

Contoh:

gcloud dns --project=$projectid record-sets create looker.cosmopup.com. --zone="looker-cosmopup-dns" --type="A" --ttl="300" --rrdatas="172.16.20.7"

Selanjutnya, jaringan hybrid (misalnya, Interconnect, HA-VPN) harus dikonfigurasi antara VPC looker-psc-demo dan jaringan lokal untuk mengaktifkan konektivitas.

Berikut adalah langkah-langkah yang diperlukan untuk membuat konektivitas NEG Hybrid ke lokal:

- Memilih produk Network Connectivity | Google Cloud

- Dalam arsitektur hub dan spoke dengan peering VPC, NEG Hybrid di-deploy di VPC yang sama dengan Cloud Router (hub)

- Pastikan firewall lokal diperbarui untuk mengakomodasi rentang subnet khusus proxy, karena subnet ini berfungsi sebagai alamat IP sumber untuk komunikasi dengan beban kerja lokal

- Perbarui DNS lokal dengan Alamat IP penerusan masuk sebagai DNS resolver untuk looker.cosomopup.com

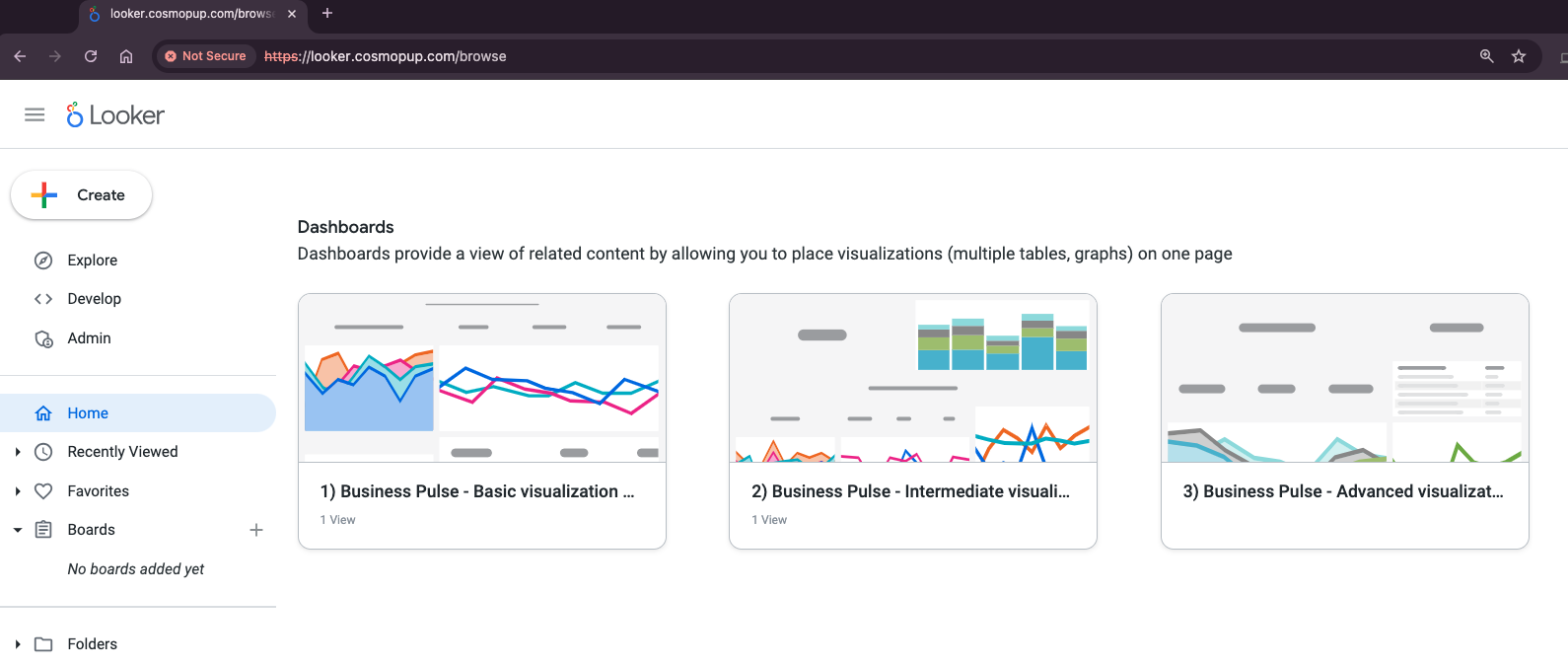

Mengakses UI Looker

Setelah load balancer beroperasi, Anda dapat mengakses domain Looker kustom melalui browser web. Penting untuk diperhatikan bahwa Anda mungkin akan melihat peringatan, bergantung pada jenis sertifikat yang Anda gunakan, misalnya sertifikat tidak tepercaya vs. tepercaya.

Di bawah ini adalah contoh (sertifikat tidak tepercaya) untuk mengakses domain kustom Looker looker.cosmopup.com yang mendapatkan akses ke utara ke UI Looker:

14. Pembersihan

Dari satu terminal Cloud Shell, hapus komponen lab:

gcloud compute forwarding-rules delete regional-internal-alb-fr --region=$region -q

gcloud compute target-https-proxies delete regional-internal-alb-target-proxy --region=$region -q

gcloud compute url-maps delete regional-internal-alb --region=$region -q

gcloud compute backend-services delete looker-psc-neg-backend-svc --region=$region -q

gcloud compute addresses delete regional-alb-static-ip --region=$region -q

gcloud compute network-endpoint-groups delete looker-northbound-neg --region=$region -q

gcloud compute networks delete looker-psc-demo -q

15. Selamat

Selamat, Anda telah berhasil mengonfigurasi dan memvalidasi konektivitas northbound ke Looker menggunakan domain pelanggan dan load balancer aplikasi internal regional.

Anda telah membuat infrastruktur konsumen, mempelajari cara membuat NEG PSC, domain kustom, dan mengetahui berbagai opsi sertifikat. Ada banyak hal menarik untuk memulai penggunaan Looker.

Cosmopup menganggap codelab itu luar biasa!!

Apa selanjutnya?

Lihat beberapa codelab ini...

- Menggunakan Private Service Connect untuk memublikasikan dan menggunakan layanan

- Menghubungkan ke layanan lokal melalui Jaringan Hybrid menggunakan Private Service Connect dan load balancer Proxy TCP internal

- Akses ke semua codelab Private Service Connect yang dipublikasikan

Bacaan lebih lanjut & Video

Dokumen referensi

- Menggunakan sertifikat SSL yang dikelola sendiri | Load Balancing | Google Cloud

- Men-deploy sertifikat yang dikelola Google regional

- Membuat backend Private Service Connect | VPC | Google Cloud

- Membuat backend Private Service Connect | VPC | Google Cloud

- Membuat instance Private Service Connect Looker (Google Cloud core)

- Cara memublikasikan layanan menggunakan Private Service Connect