1. Wprowadzenie

W tym ćwiczeniu utworzysz regionalny wewnętrzny system równoważenia obciążenia aplikacji warstwy 7 i backend Private Service Connect, aby uzyskać dostęp do Lookera w kierunku północnym. Dostęp do Lookera w kierunku północnym wymaga dodania sieci VPC konsumenta do listy dozwolonych w instancji Looker PSC.

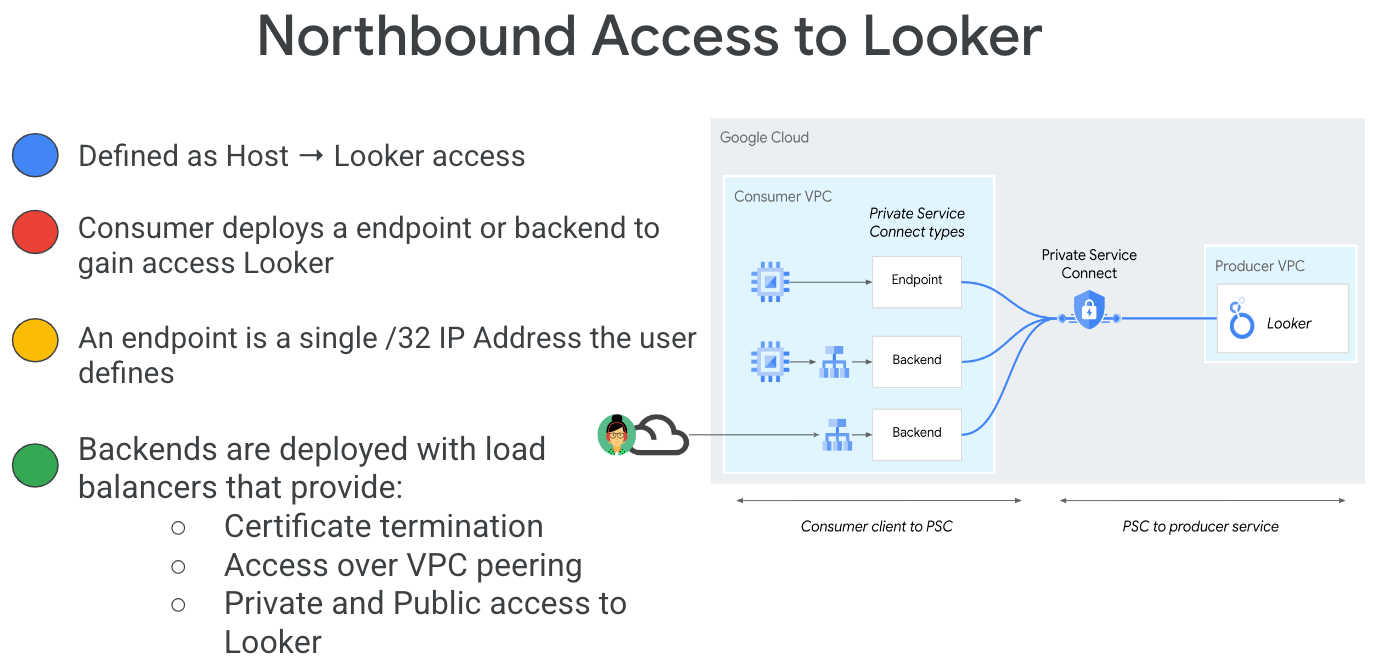

Private Service Connect to funkcja sieci Google Cloud, która umożliwia konsumentom prywatny dostęp do usług zarządzanych z poziomu sieci VPC. Podobnie umożliwia producentom usług zarządzanych hostowanie tych usług we własnych, oddzielnych sieciach VPC i oferowanie prywatnego połączenia z klientami. Na przykład gdy używasz Private Service Connect do uzyskiwania dostępu do Lookera, jesteś konsumentem usługi, a Google jest producentem usługi, jak pokazano na ilustracji 1.

Rysunek 1.

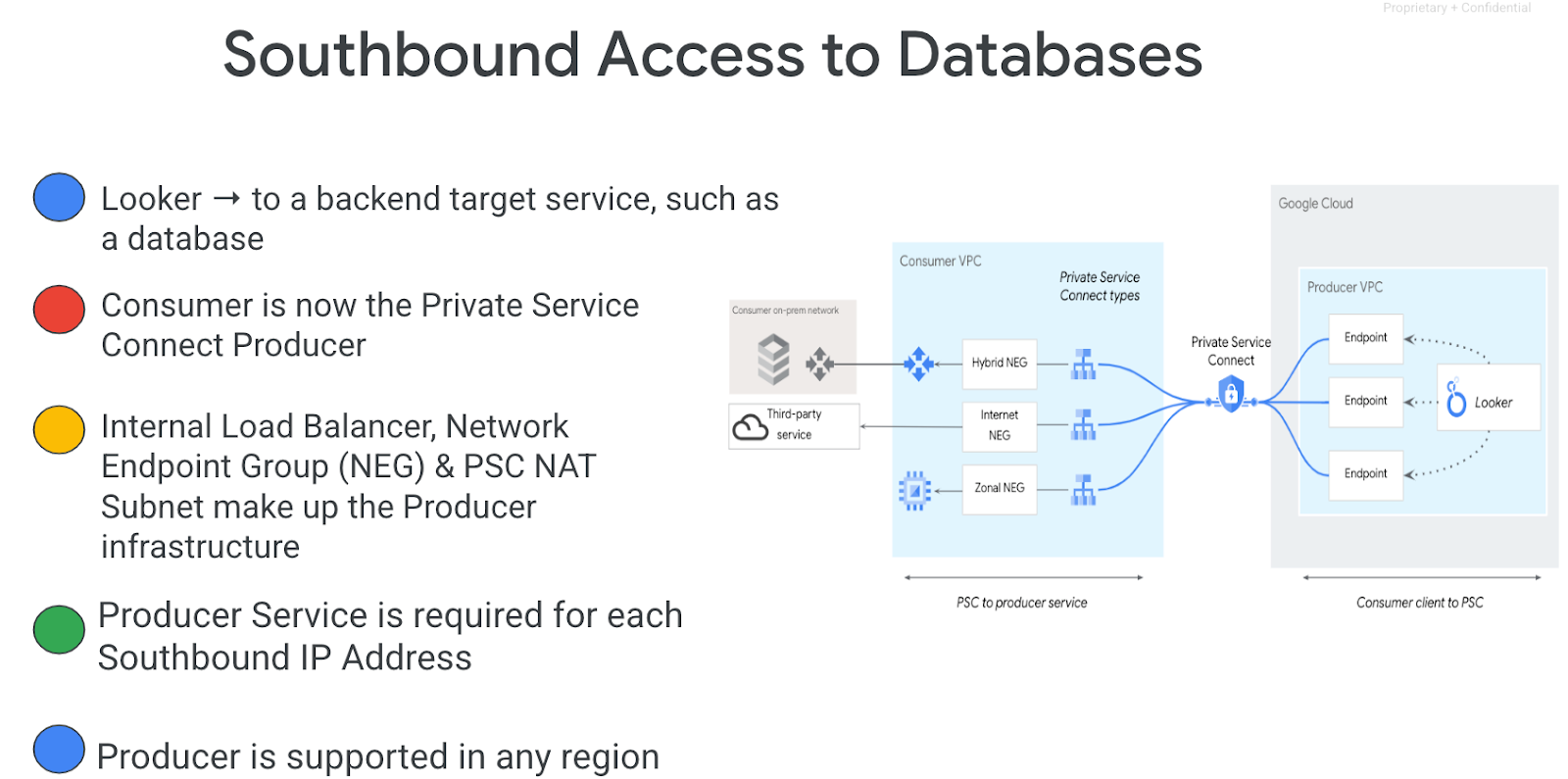

Dostęp wychodzący, zwany też odwrotnym PSC, umożliwia konsumentowi utworzenie opublikowanej usługi jako producenta, aby umożliwić Lookerowi dostęp do punktów końcowych lokalnie, w sieci VPC, do usług zarządzanych i internetu. Połączenia wychodzące można wdrażać w dowolnym regionie, niezależnie od tego, gdzie jest wdrożona usługa PSC Looker, jak pokazano na rysunku 2.

Rysunek 2.

Czego się nauczysz

- Wymagania związane z siecią

- Aktualizowanie listy dozwolonych Lookera na potrzeby dostępu wychodzącego

- Tworzenie backendu Private Service Connect w sieci VPC konsumenta

- Certyfikaty Google a certyfikaty podpisane samodzielnie

Czego potrzebujesz

- Projekt Google Cloud z uprawnieniami właściciela

- Zarejestrowana domena

- Istniejąca instancja Looker PSC

2. Co utworzysz

Utworzysz sieć konsumencką na liście dozwolonych, looker-psc-demo, aby wdrożyć regionalny wewnętrzny system równoważenia obciążenia aplikacji L7 i backend NEG usługi PSC, który wymaga certyfikatu Google lub certyfikatu zarządzanego samodzielnie. Więcej informacji znajdziesz na stronie podsumowania systemu równoważenia obciążenia i certyfikatu.

3. Wymagania związane z siecią

Poniżej znajdziesz zestawienie wymagań sieciowych:

Komponenty | Opis |

VPC (looker-psc-demo) | Sieć VPC w trybie niestandardowym |

Podsieć grupy punktów końcowych sieci PSC | Służy do przydzielania adresu IP grupie punktów końcowych sieci. |

Podsieć tylko-proxy | Każdy serwer proxy systemu równoważenia obciążenia ma przypisany wewnętrzny adres IP. Pakiety wysyłane z proxy do maszyny wirtualnej lub punktu końcowego backendu mają źródłowy adres IP z podsieci tylko-proxy. |

Usługa backendu | Usługa backendu pełni funkcję pomostu między systemem równoważenia obciążenia a zasobami backendu. W tym samouczku usługa backendu jest powiązana z grupą NEG usługi PSC. |

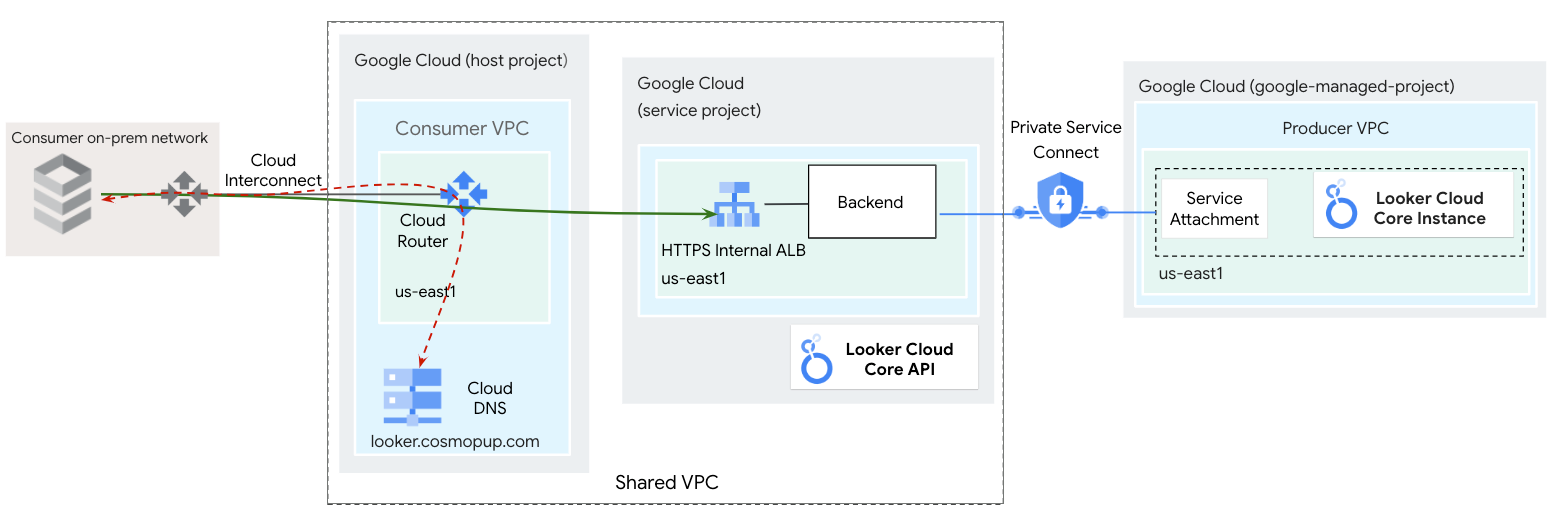

4. Topologia ćwiczeń z programowania

5. Konfiguracja i wymagania

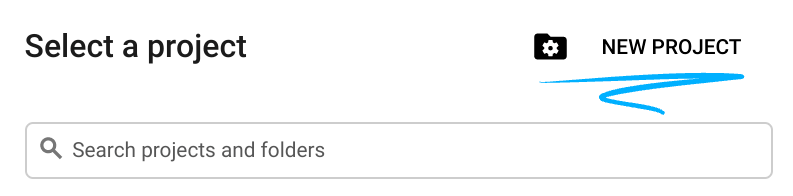

Samodzielne konfigurowanie środowiska

- Zaloguj się w konsoli Google Cloud i utwórz nowy projekt lub użyj istniejącego. Jeśli nie masz jeszcze konta Gmail ani Google Workspace, musisz je utworzyć.

- Nazwa projektu to wyświetlana nazwa uczestników tego projektu. Jest to ciąg znaków, który nie jest używany przez interfejsy API Google. Zawsze możesz ją zaktualizować.

- Identyfikator projektu jest unikalny we wszystkich projektach Google Cloud i nie można go zmienić po ustawieniu. Konsola Cloud automatycznie generuje unikalny ciąg znaków. Zwykle nie musisz się tym przejmować. W większości ćwiczeń z programowania musisz odwoływać się do identyfikatora projektu (zwykle oznaczanego jako

PROJECT_ID). Jeśli wygenerowany identyfikator Ci się nie podoba, możesz wygenerować inny losowy identyfikator. Możesz też spróbować własnej nazwy i sprawdzić, czy jest dostępna. Po tym kroku nie można go zmienić i pozostaje on taki przez cały czas trwania projektu. - Warto wiedzieć, że istnieje trzecia wartość, numer projektu, której używają niektóre interfejsy API. Więcej informacji o tych 3 wartościach znajdziesz w dokumentacji.

- Następnie musisz włączyć płatności w konsoli Cloud, aby korzystać z zasobów i interfejsów API Google Cloud. Wykonanie tego ćwiczenia nie będzie kosztować dużo, a może nawet nic. Aby wyłączyć zasoby i uniknąć naliczania opłat po zakończeniu tego samouczka, możesz usunąć utworzone zasoby lub projekt. Nowi użytkownicy Google Cloud mogą skorzystać z bezpłatnego okresu próbnego, w którym mają do dyspozycji środki w wysokości 300 USD.

Uruchamianie Cloud Shell

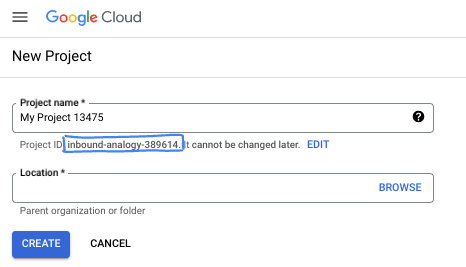

Z Google Cloud można korzystać zdalnie na laptopie, ale w tym ćwiczeniu użyjesz Google Cloud Shell, czyli środowiska wiersza poleceń działającego w chmurze.

W konsoli Google Cloud kliknij ikonę Cloud Shell na pasku narzędzi w prawym górnym rogu:

Uzyskanie dostępu do środowiska i połączenie się z nim powinno zająć tylko kilka chwil. Po zakończeniu powinno wyświetlić się coś takiego:

Ta maszyna wirtualna zawiera wszystkie potrzebne narzędzia dla programistów. Zawiera również stały katalog domowy o pojemności 5 GB i działa w Google Cloud, co znacznie zwiększa wydajność sieci i usprawnia proces uwierzytelniania. Wszystkie zadania w tym ćwiczeniu w Codelabs możesz wykonać w przeglądarce. Nie musisz niczego instalować.

6. Zanim zaczniesz

Włącz interfejsy API

W Cloud Shell sprawdź, czy identyfikator projektu jest skonfigurowany:

gcloud config list project

gcloud config set project [YOUR-PROJECT-ID]

project=[YOUR-PROJECT-ID]

region=[YOUR-REGION]

echo $project

echo $region

Włącz wszystkie niezbędne usługi:

gcloud services enable compute.googleapis.com

7. Sieć konsumencka

W następnej sekcji utworzysz sieć konsumenta, która zostanie zaktualizowana na liście dozwolonych sieci VPC usługi PSC Looker.

Sieć VPC

W Cloud Shell wykonaj te czynności:

gcloud compute networks create looker-psc-demo --subnet-mode custom

Tworzenie podsieci

W Cloud Shell utwórz podsieć grupy punktów końcowych sieci klienta:

gcloud compute networks subnets create consumer-psc-neg-subnet --network looker-psc-demo --range 172.16.30.0/28 --region $region --enable-private-ip-google-access

W Cloud Shell utwórz podsieć wewnętrznego systemu równoważenia obciążenia aplikacji:

gcloud compute networks subnets create consumer-ilb-subnet --network looker-psc-demo --range 172.16.40.0/28 --region $region --enable-private-ip-google-access

W Cloud Shell utwórz regionalną podsieć tylko-proxy producenta:

gcloud compute networks subnets create $region-proxy-only-subnet \

--purpose=REGIONAL_MANAGED_PROXY \

--role=ACTIVE \

--region=$region \

--network=looker-psc-demo \

--range=10.10.10.0/24

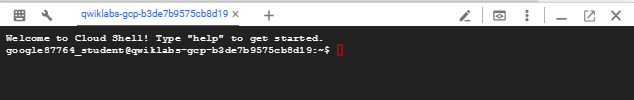

8. Tworzenie domeny niestandardowej

Aby skonfigurować własną domenę, wykonaj te czynności:

W przykładzie poniżej looker.cosmopup.com to własna domena.

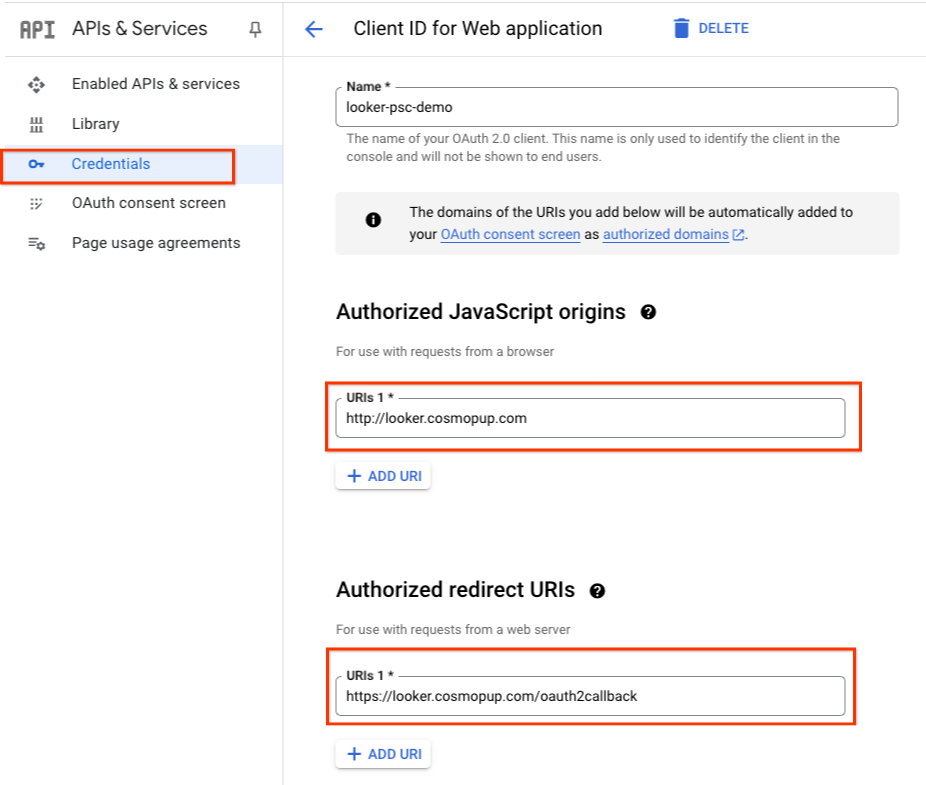

Przykład OAuth

Poniżej znajdziesz przykład danych uwierzytelniających OAuth dla autoryzowanych źródeł i wywołania zwrotnego w subdomenie looker.cosmopup.com.

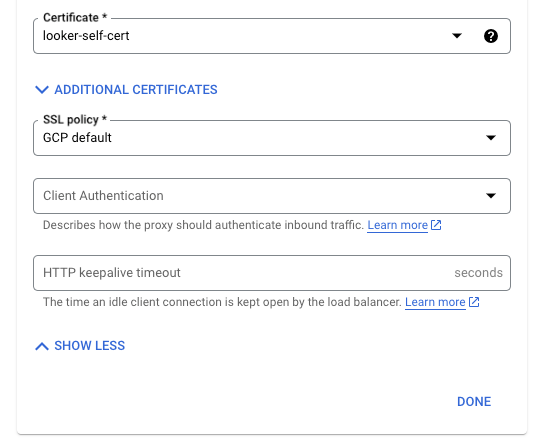

9. Certyfikaty

Możesz utworzyć certyfikaty Compute Engine lub menedżera certyfikatów. Aby utworzyć certyfikaty za pomocą usługi menedżer certyfikatów, użyj dowolnej z tych metod:

- Regionalne certyfikaty zarządzane samodzielnie. Informacje o tworzeniu i używaniu regionalnych certyfikatów zarządzanych samodzielnie znajdziesz w artykule Wdrażanie regionalnego certyfikatu zarządzanego samodzielnie. Mapy certyfikatów nie są obsługiwane.

- Regionalne certyfikaty zarządzane przez Google. Mapy certyfikatów nie są obsługiwane. Menedżer certyfikatów obsługuje te typy regionalnych certyfikatów zarządzanych przez Google:

- Regionalne certyfikaty zarządzane przez Google z autoryzacją DNS w poszczególnych projektach. Więcej informacji znajdziesz w artykule Wdrażanie regionalnego certyfikatu zarządzanego przez Google.

- Regionalne certyfikaty zarządzane przez Google (prywatne) z usługą Certificate Authority Service. Więcej informacji znajdziesz w artykule Wdrażanie regionalnego certyfikatu zarządzanego przez Google za pomocą usługi CA Service.

10. Dodawanie sieci VPC Lookera do listy dozwolonych

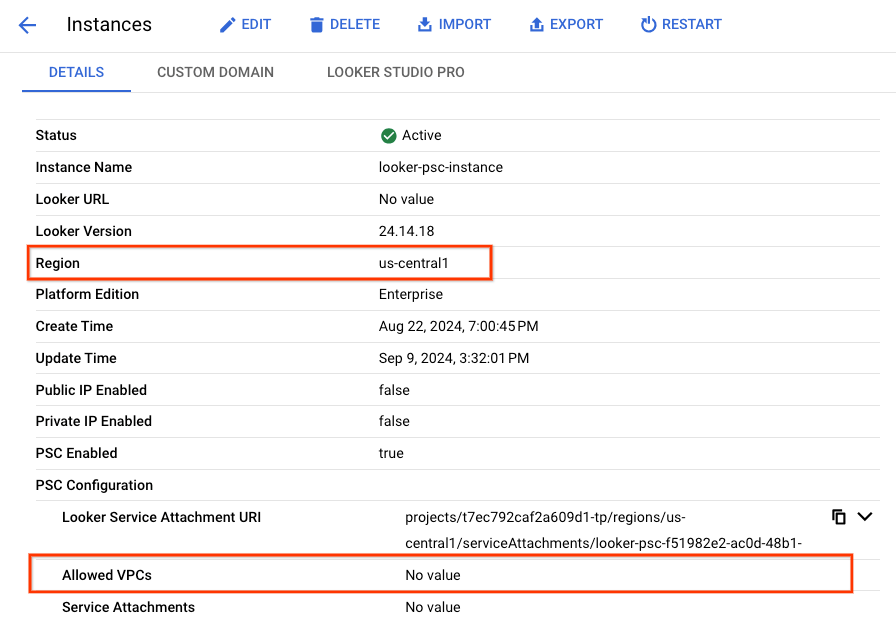

Wyświetlanie dozwolonych sieci VPC

W następnej sekcji użyjesz interfejsu Cloud Console, aby wyświetlić listę dozwolonych sieci VPC w Lookerze.

W konsoli Cloud otwórz:

Looker → Instancja Lookera → Szczegóły

Przykład poniżej: lista dozwolonych sieci VPC jest pusta:

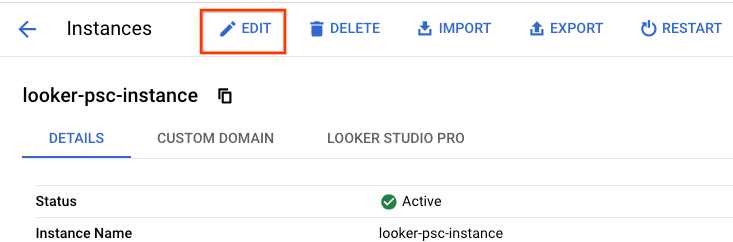

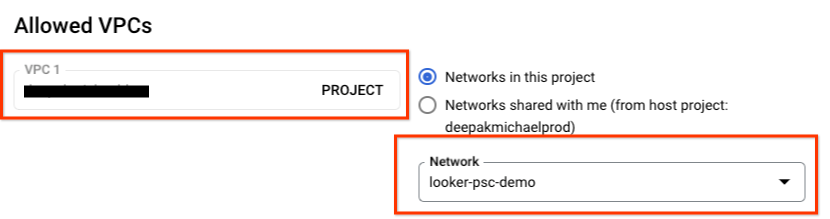

Aktualizowanie dozwolonych sieci VPC

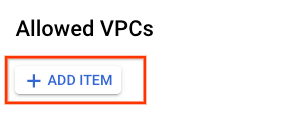

Zaktualizuj instancję Lookera, aby obsługiwała dostęp wychodzący, dodając looker-psc-demo jako dozwolone środowisko VPC.

W konsoli Cloud otwórz:

Looker → Instancja Lookera → Edytuj

Połączenia → Dozwolone sieci VPC

Wybierz projekt, w którym wdrożono looker-psc-demo, a następnie VPC looker-psc-demo i kliknij Dalej.

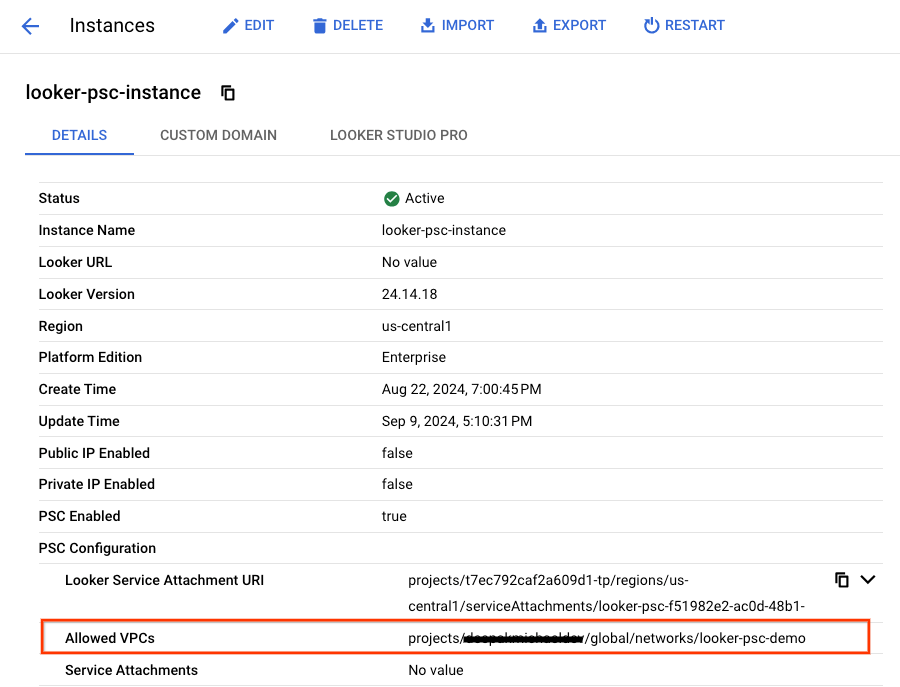

Weryfikowanie dozwolonych sieci VPC

Wyświetlanie zaktualizowanej listy dozwolonych sieci VPC

W konsoli Cloud otwórz:

Looker → Instancja Lookera → Szczegóły

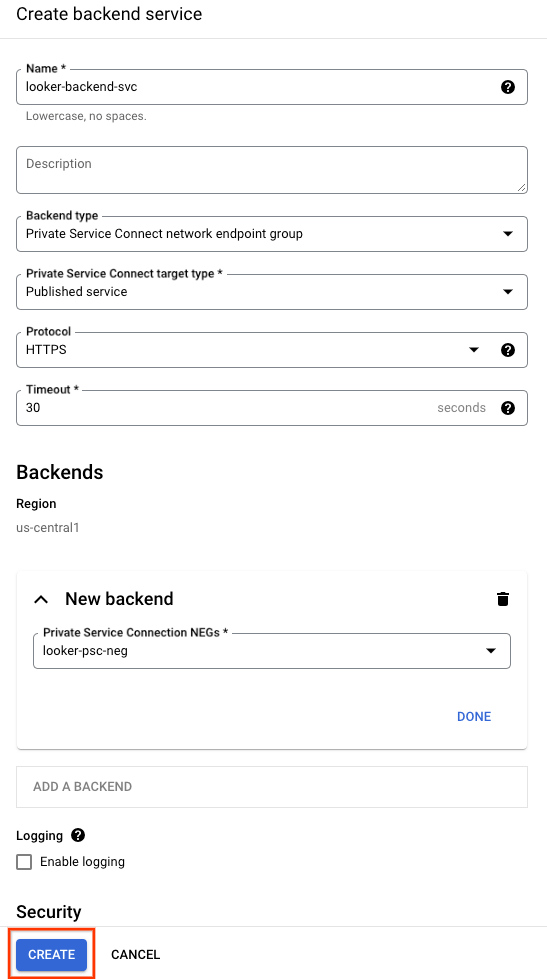

11. Tworzenie backendu PSC

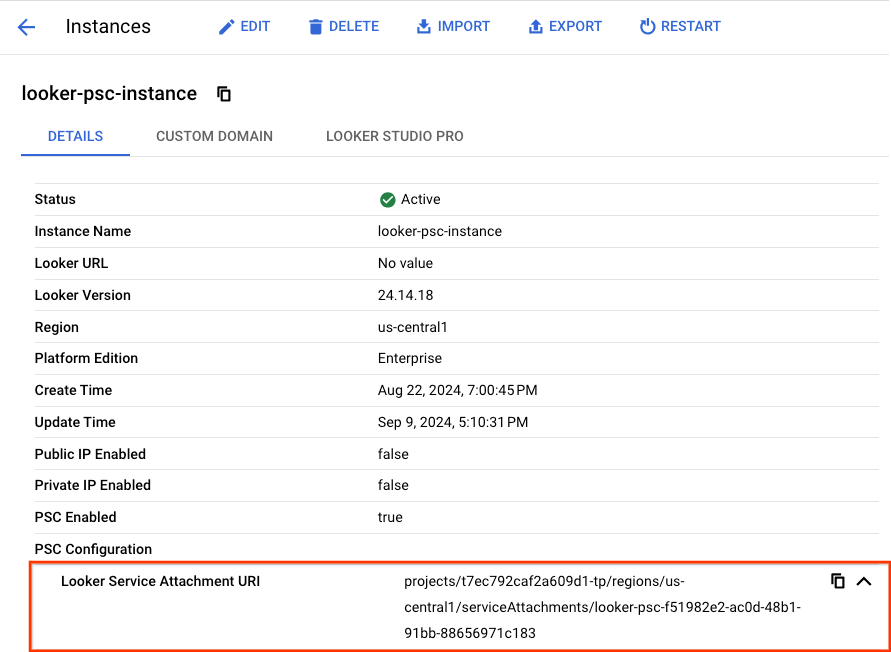

Looker PSC jako producent usługi generuje identyfikator URI przyłącza usługi, który jest używany przez konsumentów usługi do wdrażania punktów końcowych i backendów w celu uzyskania dostępu do Lookera w kierunku północnym. W następnym kroku określisz identyfikator URI przyłącza usługi PSC Looker, a następnie utworzysz backend grupy punktów końcowych sieci Private Service Connect (NEG) w sieci VPC konsumenta.

Określanie przyłącza usługi PSC Looker

W Cloud Console otwórz i skopiuj adres URI połączenia z usługą:

Looker → Instancja Lookera → Szczegóły

Utwórz grupę punktów końcowych sieci PSC

W Cloud Shell wykonaj te czynności, pamiętając o zaktualizowaniu psc-target-service:

gcloud compute network-endpoint-groups create looker-northbound-neg \

--network-endpoint-type=private-service-connect \

--psc-target-service=[UPDATE WITH YOU LOOKER SERVICE ATTACHMENT URI] \

--region=$region \

--network=looker-psc-demo \

--subnet=consumer-psc-neg-subnet

Przykład:

gcloud compute network-endpoint-groups create looker-northbound-neg \

--network-endpoint-type=private-service-connect \

--psc-target-service=projects/t7ec792caf2a609d1-tp/regions/us-central1/serviceAttachments/looker-psc-f51982e2-ac0d-48b1-91bb-88656971c183 \

--region=$region \

--network=looker-psc-demo \

--subnet=consumer-psc-neg-subnet

Weryfikowanie tworzenia grupy końcowej sieci PSC

W Cloud Shell wykonaj te czynności, upewniając się, że stan pscConnectionStatus to „accepted”:

gcloud compute network-endpoint-groups describe looker-northbound-neg --region=$region | grep -i pscConnectionStatus:

Przykład:

user@cloudshell$ gcloud compute network-endpoint-groups describe looker-northbound-neg --region=$region | grep -i pscConnectionStatus:

pscConnectionStatus: ACCEPTED

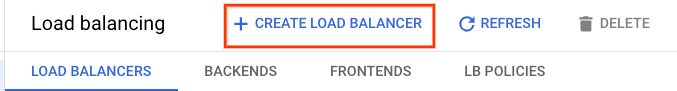

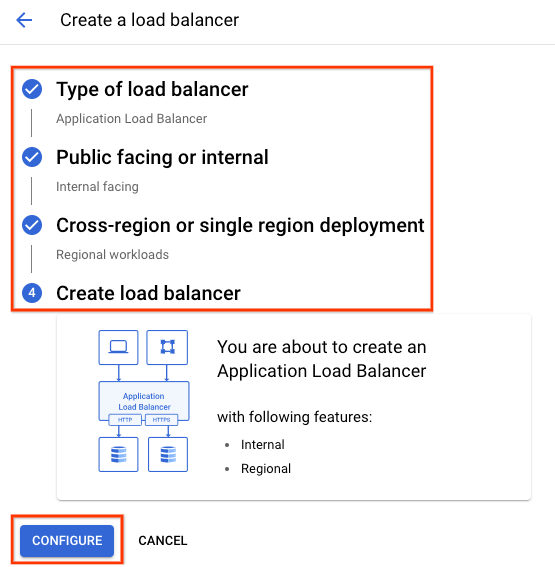

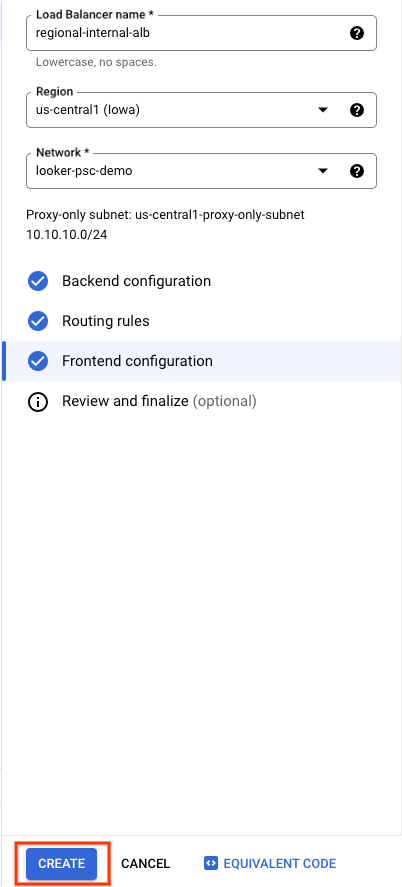

Tworzenie regionalnego wewnętrznego systemu równoważenia obciążenia aplikacji

W kolejnych krokach utworzysz w konsoli Cloud regionalny wewnętrzny system równoważenia obciążenia aplikacji, a wygenerowane certyfikaty powiążesz z konfiguracją interfejsu.

W konsoli Cloud otwórz:

Usługi sieciowe → Równoważenie obciążenia → Utwórz system równoważenia obciążenia

Wybierz te opcje:

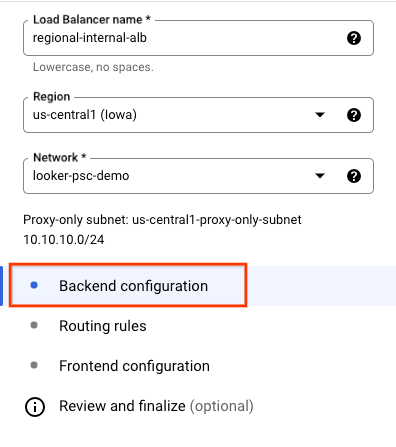

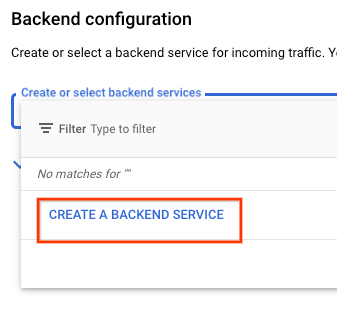

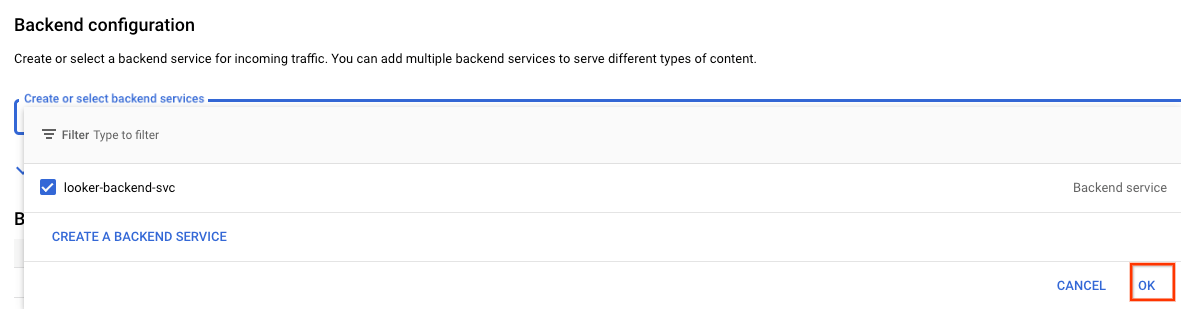

Tworzenie konfiguracji backendu

Wybierz te opcje i dostosuj środowisko do swojego wdrożenia:

- Region używany podczas wdrażania infrastruktury sieciowej.

- Sieć: looker-psc-demo

- Podsieć tylko-proxy jest wypełniana automatycznie na podstawie regionu i sieci

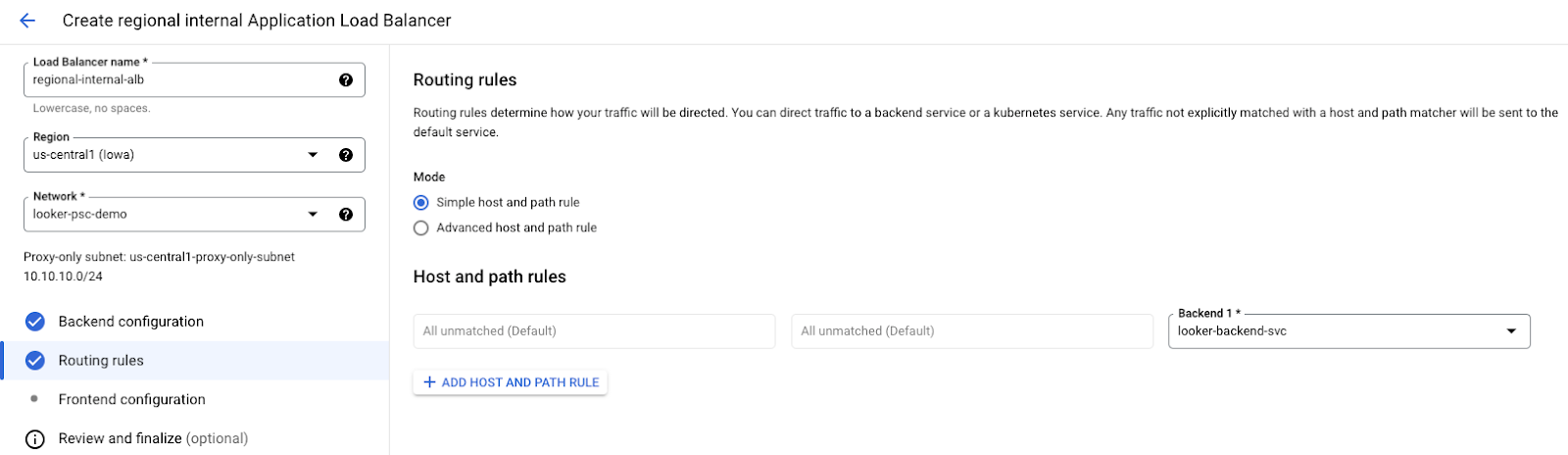

Reguły routingu

Nie wymaga konfiguracji

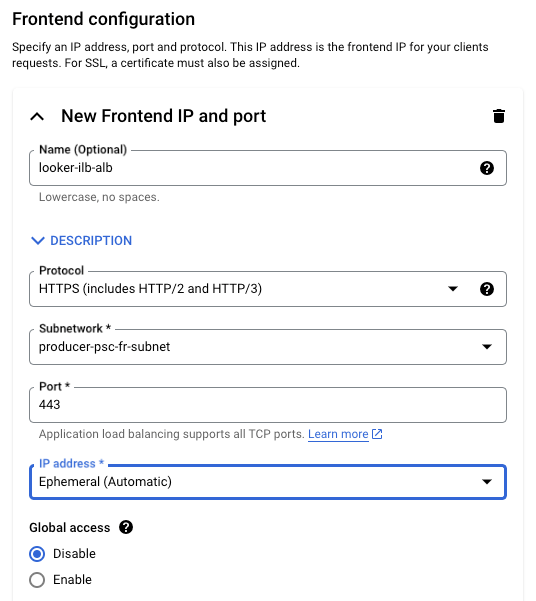

Konfiguracja frontendu

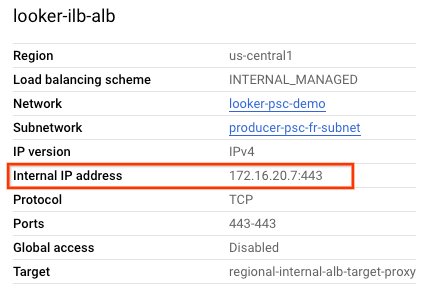

Sprawdź, czy system równoważenia obciążenia jest włączony, i uzyskaj adres IP.

W Cloud Console kliknij Usługi sieciowe → Równoważenie obciążenia → looker-ilb-alb.

12. rozpoznawanie nazw DNS

Rozpoznawanie nazw DNS dla własnej domeny może być autorytatywne w środowisku lokalnym lub w Cloud DNS. W tym samouczku zdefiniujemy Cloud DNS jako autorytatywny serwer dla niestandardowej domeny Lookera. Włączenie rozpoznawania nazw DNS z lokalnego środowiska do GCP wymaga włączenia zasad serwera przychodzącego. Gdy tworzysz zasadę serwera przychodzącego, Cloud DNS tworzy punkty wejścia zasady serwera przychodzącego w sieci VPC, do której jest stosowana zasada serwera. Punkty wejścia zasad serwera przychodzącego to wewnętrzne adresy IPv4 pochodzące z podstawowego zakresu adresów IPv4 każdej podsieci w odpowiedniej sieci VPC, z wyjątkiem podsieci tylko dla serwera proxy.

W sekcji poniżej utworzona jest prywatna strefa DNS dla domeny niestandardowej Lookera, looker.cosmopup.com, oraz rekord A zawierający adres IP modułu równoważenia obciążenia.

13. Tworzenie prywatnej strefy DNS

W Cloud Shell utwórz prywatną strefę Cloud DNS.

gcloud dns --project=$projectid managed-zones create looker-cosmopup-dns --description="" --dns-name="looker.cosmopup.com." --visibility="private" --networks="https://compute.googleapis.com/compute/v1/projects/$projectid/global/networks/looker-psc-demo"

W Cloud Shell utwórz rekord A zawierający adres IP systemu równoważenia obciążenia uzyskany w poprzednim kroku.

gcloud dns --project=$projectid record-sets create looker.cosmopup.com. --zone="looker-cosmopup-dns" --type="A" --ttl="300" --rrdatas="<insert-your-ip>"

Przykład:

gcloud dns --project=$projectid record-sets create looker.cosmopup.com. --zone="looker-cosmopup-dns" --type="A" --ttl="300" --rrdatas="172.16.20.7"

Następnie należy skonfigurować sieć hybrydową (np. połączenie międzysieciowe, sieć VPN o wysokiej dostępności) między siecią VPC looker-psc-demo a siecią lokalną, aby umożliwić łączność.

Aby nawiązać połączenie hybrydowej grupy punktów końcowych sieci z lokalną infrastrukturą, wykonaj te czynności:

- Wybór produktu połączenia sieciowe | Google Cloud

- W architekturze centrum i promieni z połączeniem równorzędnym VPC hybrydowa grupa NEG jest wdrażana w tej samej sieci VPC co Cloud Router (centrum).

- Sprawdź, czy lokalne zapory sieciowe są zaktualizowane, aby uwzględniać zakres podsieci tylko-proxy, ponieważ ta podsieć służy jako źródłowy adres IP do komunikacji z lokalnymi obciążeniami.

- Zaktualizuj lokalny DNS, używając adresu IP przekierowania przychodzącego jako resolvera DNS dla domeny looker.cosomopup.com.

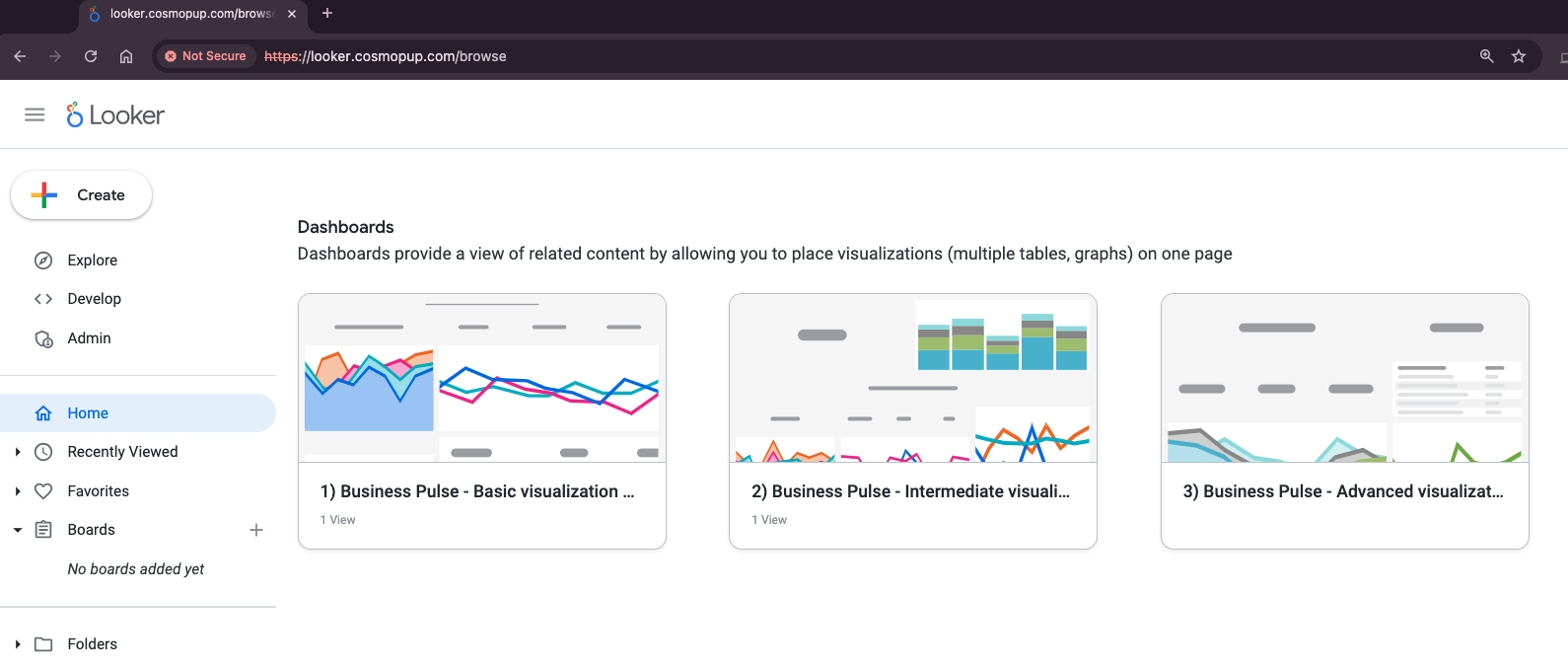

Dostęp do interfejsu Lookera

Gdy system równoważenia obciążenia będzie działać, możesz uzyskać dostęp do niestandardowej domeny Lookera w przeglądarce. Pamiętaj, że w zależności od typu używanego certyfikatu możesz zobaczyć ostrzeżenie, np. w przypadku certyfikatu niezaufanego.

Poniżej znajdziesz przykład (niezaufany certyfikat) uzyskiwania dostępu do własnej domeny Lookera looker.cosmopup.com, która umożliwia dostęp do interfejsu Lookera:

14. Czyszczenie danych

Usuń komponenty modułu z jednego terminala Cloud Shell:

gcloud compute forwarding-rules delete regional-internal-alb-fr --region=$region -q

gcloud compute target-https-proxies delete regional-internal-alb-target-proxy --region=$region -q

gcloud compute url-maps delete regional-internal-alb --region=$region -q

gcloud compute backend-services delete looker-psc-neg-backend-svc --region=$region -q

gcloud compute addresses delete regional-alb-static-ip --region=$region -q

gcloud compute network-endpoint-groups delete looker-northbound-neg --region=$region -q

gcloud compute networks delete looker-psc-demo -q

15. Gratulacje

Gratulacje. Udało Ci się skonfigurować i zweryfikować połączenie wychodzące z Looker przy użyciu domeny klienta i regionalnego wewnętrznego systemu równoważenia obciążenia aplikacji.

Poznałeś infrastrukturę konsumencką, nauczyłeś się tworzyć PSC NEG i domenę niestandardową oraz poznałeś różne opcje certyfikatów. Wiele ciekawych funkcji, które pomogą Ci zacząć korzystać z Lookera.

Cosmopup uważa, że ćwiczenia z programowania są świetne!!

Co dalej?

Sprawdź te ćwiczenia z programowania:

- Korzystanie z Private Service Connect do publikowania i używania usług

- Łączenie z usługami lokalnymi przez sieć hybrydową przy użyciu usługi Private Service Connect i wewnętrznego systemu równoważenia obciążenia serwera proxy TCP

- Dostęp do wszystkich opublikowanych ćwiczeń z kodem Private Service Connect

Więcej informacji i filmy

Dokumentacja

- Używanie samodzielnie zarządzanych certyfikatów SSL | Równoważenie obciążenia | Google Cloud

- Wdrażanie regionalnego certyfikatu zarządzanego przez Google

- Tworzenie backendu Private Service Connect | VPC | Google Cloud

- Tworzenie backendu Private Service Connect | VPC | Google Cloud

- Tworzenie instancji usługi Private Service Connect w Lookerze (podstawowej usłudze Google Cloud)

- Jak opublikować usługę za pomocą Private Service Connect