1. परिचय

इस कोडलैब में, आपको अपने GitLab Self-Managed एनवायरमेंट से साउथबाउंड एचटीटीपीएस कनेक्शन बनाना होगा. इसके लिए, आपको इंटरनल टीसीपी प्रॉक्सी लोड बैलेंसर और इंटरनेट नेटवर्क एंडपॉइंट ग्रुप (एनईजी) का इस्तेमाल करना होगा. इन्हें Looker PSC से सर्विस कंज्यूमर के तौर पर चालू किया जाएगा.

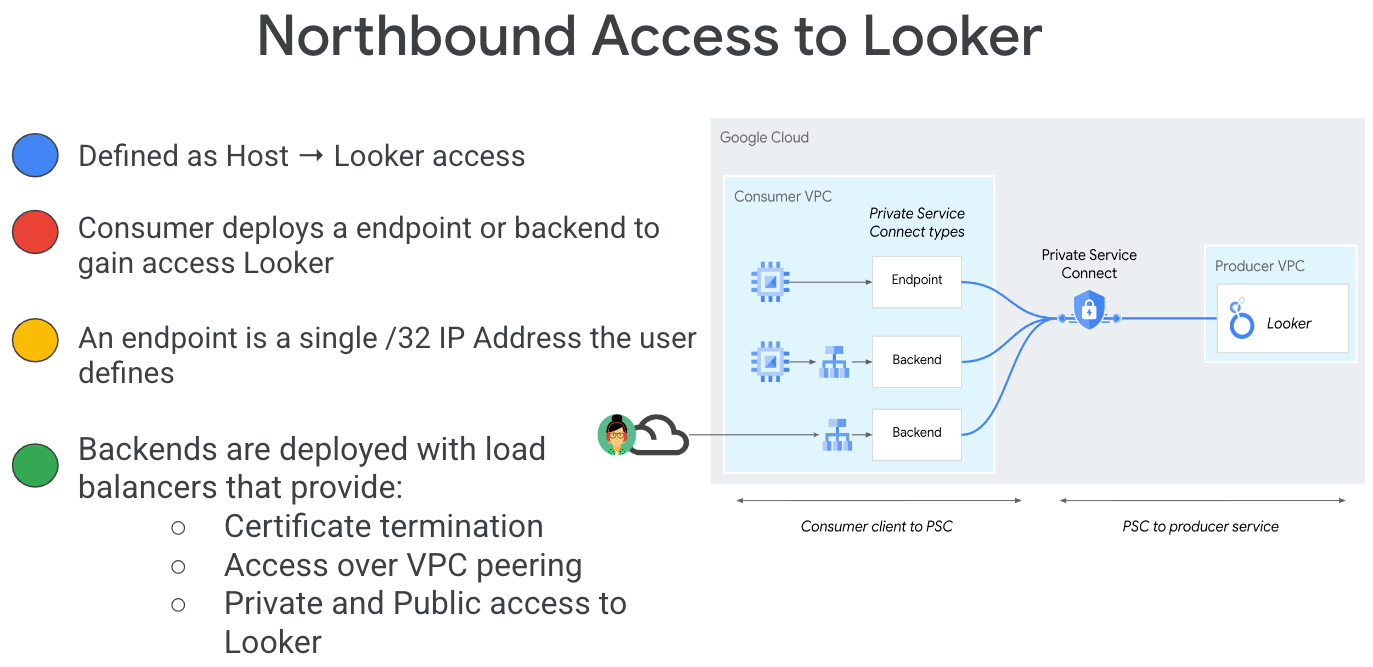

Private Service Connect, Google Cloud नेटवर्किंग की एक सुविधा है. इससे उपभोक्ता, मैनेज की गई सेवाओं को अपने वीपीसी नेटवर्क से निजी तौर पर ऐक्सेस कर सकते हैं. इसी तरह, मैनेज की गई सेवा देने वाली कंपनियां इन सेवाओं को अपने अलग-अलग वीपीसी नेटवर्क में होस्ट कर सकती हैं. साथ ही, अपने उपभोक्ताओं को निजी कनेक्शन उपलब्ध करा सकती हैं. उदाहरण के लिए, जब Looker को ऐक्सेस करने के लिए Private Service Connect का इस्तेमाल किया जाता है, तो आप सेवा का इस्तेमाल करने वाले व्यक्ति या कंपनी होते हैं और Google, सेवा देने वाली कंपनी होती है. जैसा कि इमेज 1 में दिखाया गया है.

इमेज 1.

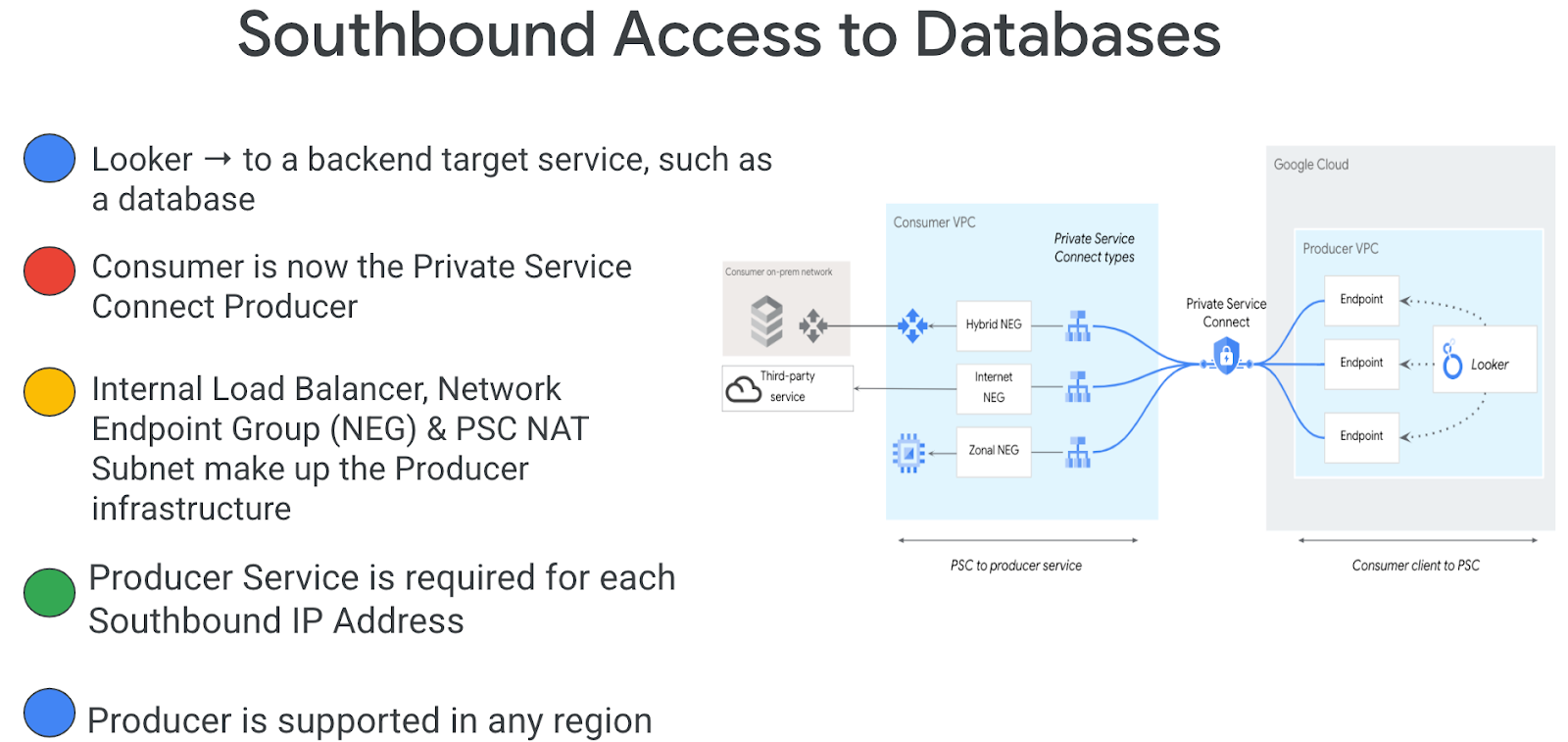

साउथबाउंड ऐक्सेस को रिवर्स पीएससी भी कहा जाता है. इसकी मदद से, उपभोक्ता पब्लिश की गई सेवा को प्रोड्यूसर के तौर पर बना सकता है. इससे Looker को ऑन-प्रिमाइसेस, वीपीसी, मैनेज की गई सेवाओं, और इंटरनेट पर मौजूद एंडपॉइंट को ऐक्सेस करने की अनुमति मिलती है. साउथबाउंड कनेक्शन को किसी भी इलाके में डिप्लॉय किया जा सकता है. इससे कोई फ़र्क़ नहीं पड़ता कि Looker PSC कहां डिप्लॉय किया गया है. इस बारे में, इमेज 2 में हाइलाइट किया गया है.

इमेज 2.

आपको क्या सीखने को मिलेगा

- नेटवर्क की ज़रूरी शर्तें

- Private Service Connect की प्रोड्यूसर सेवा बनाना

- Looker में Private Service Connect एंडपॉइंट बनाना

- GitLab Self-Managed इंस्टेंस से कनेक्टिविटी सेट अप करना

आपको इन चीज़ों की ज़रूरत होगी

- मालिक की अनुमतियों वाला Google Cloud प्रोजेक्ट

- GitLab खाता और रिपॉज़िटरी

- मौजूदा Looker PSC इंस्टेंस

2. आपको क्या बनाना है

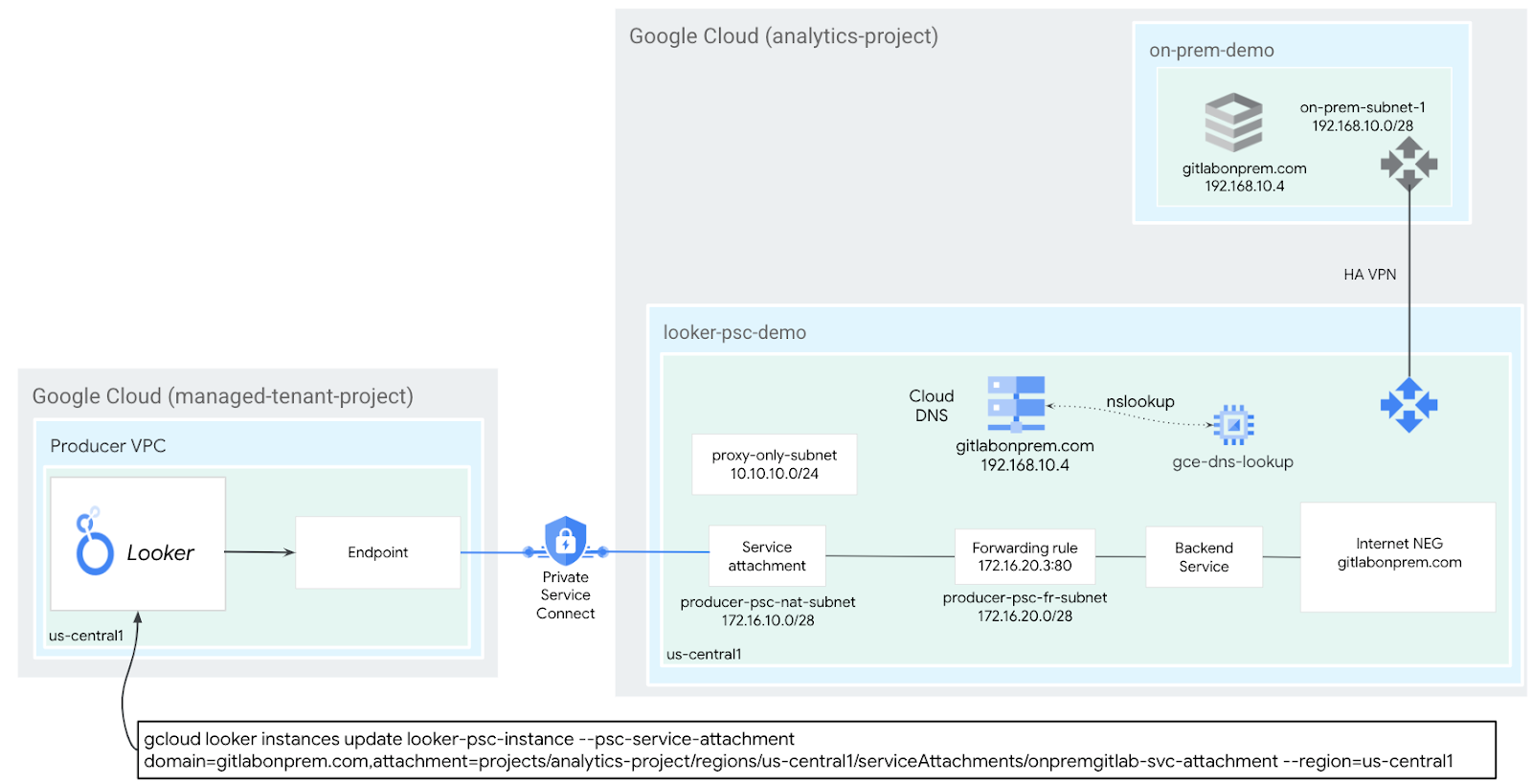

आपको एक प्रोड्यूसर नेटवर्क, looker-psc-demo बनाना होगा. इससे इंटरनल टीसीपी प्रॉक्सी लोड बैलेंसर और इंटरनेट एनईजी को Private Service Connect (PSC) के ज़रिए सेवा के तौर पर डिप्लॉय किया जा सकेगा. पब्लिश करने के बाद, Producer सेवा को ऐक्सेस करने की पुष्टि करने के लिए, ये कार्रवाइयां करें:

- Looker में, प्रोड्यूसर सर्विस अटैचमेंट से जुड़ा पीएससी एंडपॉइंट बनाएं

- Looker Console का इस्तेमाल करके, नया प्रोजेक्ट बनाएं. साथ ही, अपने GitLab Self-Managed एनवायरमेंट से एचटीटीपीएस कनेक्टिविटी की जांच करें.

3. नेटवर्क की ज़रूरी शर्तें

नीचे, प्रोड्यूसर नेटवर्क के लिए नेटवर्क से जुड़ी ज़रूरी शर्तों के बारे में बताया गया है. इस कोडलैब में, उपभोक्ता Looker PSC इंस्टेंस है.

घटक | ब्यौरा |

वीपीसी (looker-psc-demo) | कस्टम मोड वीपीसी |

पीएससी एनएटी सबनेट | उपयोगकर्ता के वीपीसी नेटवर्क से आने वाले पैकेट को सोर्स NAT (एसएनएटी) का इस्तेमाल करके ट्रांसलेट किया जाता है. इससे उनके ओरिजनल सोर्स आईपी पते, प्रोड्यूसर के वीपीसी नेटवर्क में मौजूद NAT सबनेट के सोर्स आईपी पतों में बदल जाते हैं. |

पीएसटी फ़ॉरवर्ड करने के नियम वाला सबनेट | इस कुकी का इस्तेमाल, रीजनल इंटरनल टीसीपी प्रॉक्सी लोड बैलेंसर के लिए आईपी पता असाइन करने के लिए किया जाता है |

पीएससी NEG सबनेट | इस कुकी का इस्तेमाल, नेटवर्क एंडपॉइंट ग्रुप के लिए आईपी पता असाइन करने के लिए किया जाता है |

सिर्फ़ प्रॉक्सी सबनेट | लोड बैलेंसर के हर प्रॉक्सी को एक इंटरनल आईपी पता असाइन किया जाता है. प्रॉक्सी से बैकएंड वीएम या एंडपॉइंट पर भेजे गए पैकेट में, सोर्स आईपी पता सिर्फ़ प्रॉक्सी वाले सबनेट का होता है. |

इंटरनेट NEG | इस संसाधन का इस्तेमाल, लोड बैलेंसर के लिए बाहरी बैकएंड तय करने के लिए किया जाता है. इसे एफ़क्यूडीएन के तौर पर कॉन्फ़िगर किया जाता है. यह Gitlab Self-Managed on-premesis एफ़क्यूडीएन को दिखाता है. इंटरनेट का एफ़क्यूडीएन, रिज़ॉल्यूशन के लिए वीपीसी में डीएनएस लुकअप करता है. |

बैकएंड सर्विस | बैकएंड सेवा, लोड बैलेंसर और बैकएंड संसाधनों के बीच एक पुल की तरह काम करती है. ट्यूटोरियल में, बैकएंड सेवा को इंटरनेट एनईजी से जोड़ा गया है. |

4. कोडलैब टोपोलॉजी

5. सेटअप और ज़रूरी शर्तें

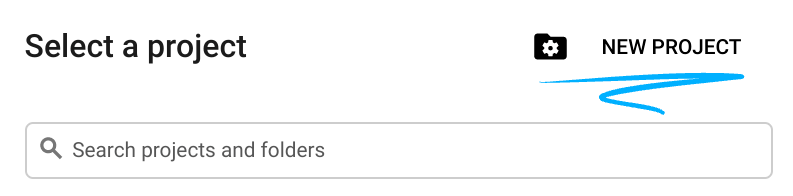

अपने हिसाब से एनवायरमेंट सेट अप करना

- Google Cloud Console में साइन इन करें और नया प्रोजेक्ट बनाएं या किसी मौजूदा प्रोजेक्ट का फिर से इस्तेमाल करें. अगर आपके पास पहले से कोई Gmail या Google Workspace खाता नहीं है, तो आपको एक खाता बनाना होगा.

- प्रोजेक्ट का नाम, इस प्रोजेक्ट में हिस्सा लेने वाले लोगों के लिए डिसप्ले नेम होता है. यह एक वर्ण स्ट्रिंग है, जिसका इस्तेमाल Google API नहीं करते. इसे कभी भी अपडेट किया जा सकता है.

- प्रोजेक्ट आईडी, सभी Google Cloud प्रोजेक्ट के लिए यूनीक होता है. साथ ही, इसे बदला नहीं जा सकता. Cloud Console, यूनीक स्ट्रिंग को अपने-आप जनरेट करता है. आम तौर पर, आपको इससे कोई फ़र्क़ नहीं पड़ता कि यह क्या है. ज़्यादातर कोडलैब में, आपको अपने प्रोजेक्ट आईडी (आम तौर पर

PROJECT_IDके तौर पर पहचाना जाता है) का रेफ़रंस देना होगा. अगर आपको जनरेट किया गया आईडी पसंद नहीं है, तो कोई दूसरा रैंडम आईडी जनरेट किया जा सकता है. इसके अलावा, आपके पास अपना नाम आज़माने का विकल्प भी है. इससे आपको पता चलेगा कि वह नाम उपलब्ध है या नहीं. इस चरण के बाद, इसे बदला नहीं जा सकता. यह प्रोजेक्ट की अवधि तक बना रहता है. - आपकी जानकारी के लिए बता दें कि एक तीसरी वैल्यू भी होती है, जिसे प्रोजेक्ट नंबर कहते हैं. इसका इस्तेमाल कुछ एपीआई करते हैं. इन तीनों वैल्यू के बारे में ज़्यादा जानने के लिए, दस्तावेज़ देखें.

- इसके बाद, आपको Cloud Console में बिलिंग चालू करनी होगी, ताकि Cloud संसाधनों/एपीआई का इस्तेमाल किया जा सके. इस कोडलैब को पूरा करने में ज़्यादा समय नहीं लगेगा. इस ट्यूटोरियल के बाद बिलिंग से बचने के लिए, संसाधनों को बंद किया जा सकता है. इसके लिए, बनाए गए संसाधनों को मिटाएं या प्रोजेक्ट को मिटाएं. Google Cloud के नए उपयोगकर्ताओं को, 300 डॉलर का क्रेडिट मिलेगा. वे इसे मुफ़्त में आज़मा सकते हैं.

Cloud Shell शुरू करें

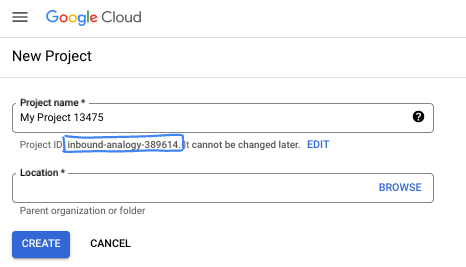

Google Cloud को अपने लैपटॉप से रिमोटली ऐक्सेस किया जा सकता है. हालांकि, इस कोडलैब में Google Cloud Shell का इस्तेमाल किया जाएगा. यह क्लाउड में चलने वाला कमांड लाइन एनवायरमेंट है.

Google Cloud Console में, सबसे ऊपर दाएं कोने में मौजूद टूलबार पर, Cloud Shell आइकॉन पर क्लिक करें:

इसे चालू करने और एनवायरमेंट से कनेक्ट करने में सिर्फ़ कुछ सेकंड लगेंगे. यह प्रोसेस पूरी होने के बाद, आपको कुछ ऐसा दिखेगा:

इस वर्चुअल मशीन में, डेवलपमेंट के लिए ज़रूरी सभी टूल पहले से मौजूद हैं. यह 5 जीबी की होम डायरेक्ट्री उपलब्ध कराता है. साथ ही, यह Google Cloud पर काम करता है. इससे नेटवर्क की परफ़ॉर्मेंस और पुष्टि करने की प्रोसेस बेहतर होती है. इस कोडलैब में मौजूद सभी टास्क, ब्राउज़र में किए जा सकते हैं. आपको कुछ भी इंस्टॉल करने की ज़रूरत नहीं है.

6. शुरू करने से पहले

एपीआई चालू करें

Cloud Shell में, पक्का करें कि आपका प्रोजेक्ट आईडी सेट अप हो:

gcloud config list project

gcloud config set project [YOUR-PROJECT-ID]

project=[YOUR-PROJECT-ID]

region=[YOUR-REGION]

echo $project

echo $region

सभी ज़रूरी सेवाएं चालू करें:

gcloud services enable compute.googleapis.com

7. प्रोड्यूसर वीपीसी नेटवर्क बनाना

VPC नेटवर्क

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute networks create looker-psc-demo --subnet-mode custom

सबनेट बनाना

नेटवर्क पता अनुवाद (एनएटी) के लिए, पीएससी सबनेट को पीएससी सेवा अटैचमेंट से जोड़ा जाएगा.

Cloud Shell में, पीएससी NAT सबनेट बनाएं:

gcloud compute networks subnets create producer-psc-nat-subnet --network looker-psc-demo --range 172.16.10.0/28 --region $region --purpose=PRIVATE_SERVICE_CONNECT

Cloud Shell में, प्रोड्यूसर फ़ॉरवर्डिंग नियम सबनेट बनाएं:

gcloud compute networks subnets create producer-psc-fr-subnet --network looker-psc-demo --range 172.16.20.0/28 --region $region --enable-private-ip-google-access

Cloud Shell में, प्रोड्यूसर के लिए प्रॉक्सी-ओनली वाला रीजनल सबनेट बनाएं:

gcloud compute networks subnets create $region-proxy-only-subnet \

--purpose=REGIONAL_MANAGED_PROXY \

--role=ACTIVE \

--region=$region \

--network=looker-psc-demo \

--range=10.10.10.0/24

लोड बैलेंसर का आईपी पता रिज़र्व करना

Cloud Shell में, लोड बैलेंसर के लिए इंटरनल आईपी पता रिज़र्व करें:

gcloud compute addresses create internet-neg-lb-ip \

--region=$region \

--subnet=producer-psc-fr-subnet

Cloud Shell में, रिज़र्व किया गया आईपी पता देखें.

gcloud compute addresses describe internet-neg-lb-ip \

--region=$region | grep -i address:

आउटपुट का उदाहरण:

user@cloudshell$ gcloud compute addresses describe internet-neg-lb-ip --region=$region | grep -i address:

address: 172.16.20.2

इंटरनेट NEG सेट अप करना

एक इंटरनेट एनईजी बनाएं और –network-endpoint-type को internet-fqdn-port पर सेट करें. यह वह होस्टनेम और पोर्ट होता है जहां आपके बाहरी बैकएंड तक पहुंचा जा सकता है.

Cloud Shell में, gitlabonprem.com पर मौजूद Gitlab Self-Managed इंस्टेंस को ऐक्सेस करने के लिए, इंटरनेट एनईजी बनाएं.

gcloud compute network-endpoint-groups create gitlab-self-managed-internet-neg \

--network-endpoint-type=INTERNET_FQDN_PORT \

--network=looker-psc-demo \

--region=$region

Cloud Shell में, gitlab-self-managed-internet-neg इंटरनेट एनईजी को FQDN gitlabonprem.com और पोर्ट 443 के साथ अपडेट करें

gcloud compute network-endpoint-groups update gitlab-self-managed-internet-neg \

--add-endpoint="fqdn=gitlabonprem.com,port=443" \

--region=$region

नेटवर्क फ़ायरवॉल के नियम बनाना

आईएपी को अपने वीएम इंस्टेंस से कनेक्ट करने की अनुमति देने के लिए, फ़ायरवॉल का ऐसा नियम बनाएं जो:

- यह उन सभी वीएम इंस्टेंस पर लागू होता है जिन्हें आपको आईएपी का इस्तेमाल करके ऐक्सेस करना है.

- इसकी मदद से, 35.235.240.0/20 आईपी रेंज से इन्ग्रेस ट्रैफ़िक को आने की अनुमति मिलती है. इस रेंज में वे सभी आईपी पते शामिल हैं जिनका इस्तेमाल IAP, टीसीपी फ़ॉरवर्डिंग के लिए करता है.

Cloud Shell में, IAP फ़ायरवॉल नियम बनाएं.

gcloud compute firewall-rules create ssh-iap-looker-psc-demo \

--network looker-psc-demo \

--allow tcp:22 \

--source-ranges=35.235.240.0/20

8. प्रोड्यूसर सेवा बनाना

लोड बैलेंसर कॉम्पोनेंट बनाना

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute backend-services create producer-backend-svc --protocol=tcp --region=$region --load-balancing-scheme=INTERNAL_MANAGED

gcloud compute backend-services add-backend producer-backend-svc --network-endpoint-group=gitlab-self-managed-internet-neg --network-endpoint-group-region=$region --region=$region

Cloud Shell में, अपने बैकएंड सेवा पर अनुरोधों को रूट करने के लिए, टारगेट टीसीपी प्रॉक्सी बनाएं:

gcloud compute target-tcp-proxies create producer-lb-tcp-proxy \

--backend-service=producer-backend-svc \

--region=$region

नीचे दिए गए सिंटैक्स में, फ़ॉरवर्डिंग का नियम (इंटरनल टीसीपी प्रॉक्सी लोड बैलेंसर) बनाएं.

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute forwarding-rules create producer-gitlab-self-managed-fr\

--load-balancing-scheme=INTERNAL_MANAGED \

--network-tier=PREMIUM \

--network=looker-psc-demo \

--subnet=producer-psc-fr-subnet \

--address=internet-neg-lb-ip \

--target-tcp-proxy=producer-lb-tcp-proxy \

--target-tcp-proxy-region=$region \

--region=$region \

--ports=443

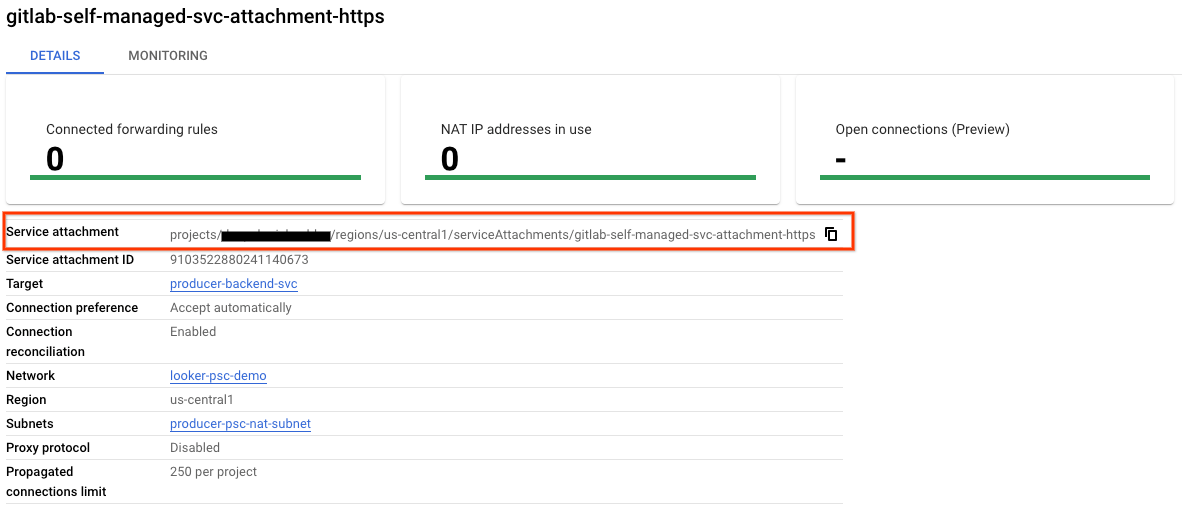

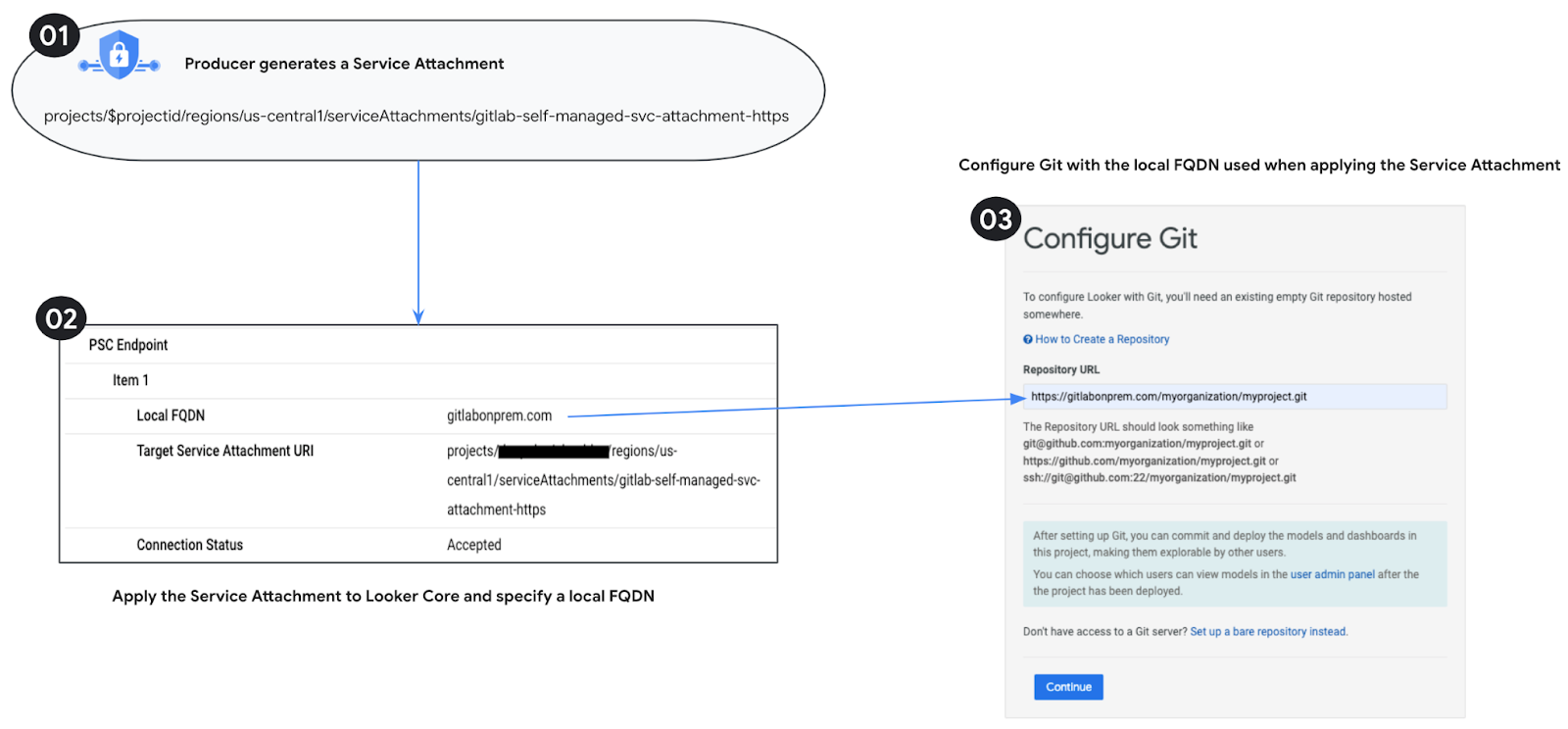

सेवा अटैचमेंट बनाएं

Cloud Shell में, gitlab-self-managed-svc-attachment-https नाम का सर्विस अटैचमेंट बनाएं. इसमें, अपने-आप मंज़ूरी मिलने की सुविधा चालू करें, ताकि Looker Core को सर्विस अटैचमेंट से कनेक्ट करने की अनुमति मिल सके. अगर आपको सेवा अटैचमेंट के ऐक्सेस को कंट्रोल करना है, तो अनुमति लेने की सुविधा उपलब्ध है.

gcloud compute service-attachments create gitlab-self-managed-svc-attachment-https --region=$region --producer-forwarding-rule=producer-gitlab-self-managed-fr --connection-preference=ACCEPT_AUTOMATIC --nat-subnets=producer-psc-nat-subnet

इसके बाद, Looker में पीएससी एंडपॉइंट को कॉन्फ़िगर करने के लिए, projects से शुरू होने वाले selfLink यूआरआई में मौजूद सेवा अटैचमेंट को हासिल करें और उसे नोट करें.

selfLink: projects/<your-project-id>/regions/<your-region>/serviceAttachments/gitlab-self-managed-svc-attachment-https

Cloud Shell में, यह तरीका अपनाएं:

gcloud compute service-attachments describe gitlab-self-managed-svc-attachment-https --region=$region

उदाहरण:

connectionPreference: ACCEPT_AUTOMATIC

creationTimestamp: '2025-03-04T18:55:42.254-08:00'

description: ''

enableProxyProtocol: false

fingerprint: MlY9GLLGsgE=

id: '9103522880241140673'

kind: compute#serviceAttachment

name: gitlab-self-managed-svc-attachment-https

natSubnets:

- https://www.googleapis.com/compute/v1/projects/$projectid/regions/us-central1/subnetworks/producer-psc-nat-subnet

pscServiceAttachmentId:

high: '115404658846991336'

low: '9103522880241140673'

reconcileConnections: false

region: https://www.googleapis.com/compute/v1/projects/$projectid/regions/us-central1

selfLink: https://www.googleapis.com/compute/v1/projects/$projectid/regions/us-central1/serviceAttachments/gitlab-self-managed-svc-attachment-https

targetService: https://www.googleapis.com/compute/v1/projects/$projectid/regions/us-central1/forwardingRules/producer-gitlab-self-managed-fr

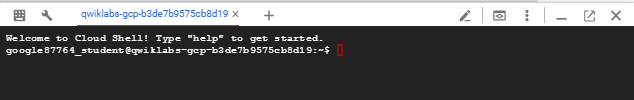

Cloud Console में, यहां जाएं:

नेटवर्क सेवाएं → Private Service Connect → पब्लिश की गई सेवाएं

9. Looker में पीएससी एंडपॉइंट कनेक्शन बनाना

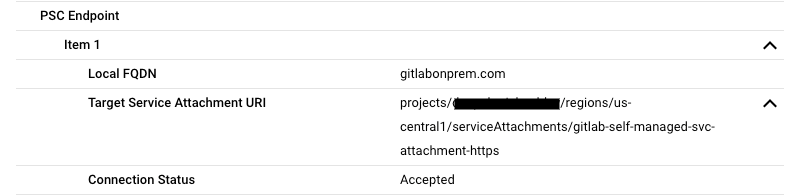

यहां दिए गए सेक्शन में, आपको एक डोमेन के लिए Cloud Shell में –psc-service-attachment फ़्लैग का इस्तेमाल करके, Producers Service Attachment को Looker Core PSC से जोड़ना होगा.

Cloud Shell में, पीएससी असोसिएशन बनाएं. इसके लिए, अपने एनवायरमेंट के हिसाब से इन पैरामीटर को अपडेट करें:

- INSTANCE_NAME: आपके Looker (Google Cloud core) इंस्टेंस का नाम.

- DOMAIN_1: gitlabonprem.com

- SERVICE_ATTACHMENT_1: यह यूआरआई, Service Attachment के बारे में बताते समय कैप्चर किया गया था. इसका नाम gitlab-self-managed-svc-attachment-https है.

- रीजन: वह रीजन जिसमें आपका Looker (Google Cloud core) इंस्टेंस होस्ट किया गया है.

Cloud Shell में, यह तरीका अपनाएं:

gcloud looker instances update INSTANCE_NAME \

--psc-service-attachment domain=DOMAIN_1,attachment=SERVICE_ATTACHMENT_URI_1 \

--region=REGION

उदाहरण:

gcloud looker instances update looker-psc-instance \

--psc-service-attachment domain=gitlabonprem.com,attachment=projects/$project/regions/$region/serviceAttachments/gitlab-self-managed-svc-attachment-https \

--region=$region

Cloud Shell में, पुष्टि करें कि serviceAttachments का connectionStatus "ACCEPTED" है. साथ ही, इसे अपने Looker PSC INSTANCE_NAME से अपडेट करें

gcloud looker instances describe [INSTANCE_NAME] --region=$region --format=json

उदाहरण:

gcloud looker instances describe looker-psc-instance --region=$region --format=json

उदाहरण:

{

"adminSettings": {},

"createTime": "2024-08-23T00:00:45.339063195Z",

"customDomain": {

"domain": "cosmopup.looker.com",

"state": "AVAILABLE"

},

"encryptionConfig": {},

"lookerVersion": "24.12.28",

"name": "projects/$project/locations/$region/instances/looker-psc-instance",

"platformEdition": "LOOKER_CORE_ENTERPRISE_ANNUAL",

"pscConfig": {

"allowedVpcs": [

"projects/$project/global/networks/looker-psc-demo"

],

"lookerServiceAttachmentUri": "projects/t7ec792caf2a609d1-tp/regions/$region/serviceAttachments/looker-psc-f51982e2-ac0d-48b1-91bb-88656971c183",

"serviceAttachments": [

{

"connectionStatus": "ACCEPTED",

"localFqdn": "gitlabonprem.com",

"targetServiceAttachmentUri": "projects/$project/regions/$region/serviceAttachments/gitlab-self-managed-svc-attachment-https"

}

]

},

"pscEnabled": true,

"state": "ACTIVE",

"updateTime": "2024-08-30T17:47:33.440271635Z"

}

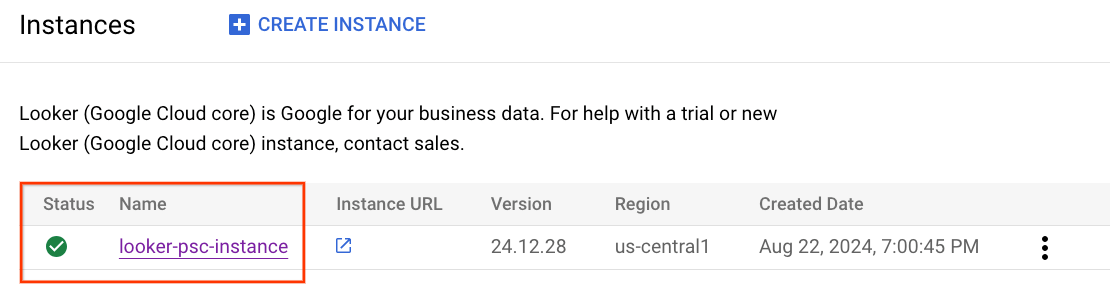

Cloud Console में पीएससी एंडपॉइंट की पुष्टि करना

Cloud Console से, पीएससी कनेक्शन की पुष्टि की जा सकती है

Cloud Console में, यहां जाएं:

Looker → Looker इंस्टेंस → जानकारी

10. डीएनएस रिज़ॉल्यूशन

नीचे दिए गए सेक्शन में, एक GCE इंस्टेंस बनाएं. साथ ही, PING करके gitlabonprem.com पर Gitlab Self-Managed इंस्टेंस के लिए, DNS रिज़ॉल्यूशन की पुष्टि करें. उम्मीद के मुताबिक, रिज़ॉल्यूशन पूरा नहीं होगा. इसके लिए, gitlabonprem.com के लिए निजी डीएनएस ज़ोन की ज़रूरत होगी.

11. GCE इंस्टेंस बनाना

Cloud Shell में, डीएनएस रिज़ॉल्यूशन की पुष्टि करने के लिए इस्तेमाल किया गया GCE इंस्टेंस बनाएं.

gcloud compute instances create gce-dns-lookup \

--project=$projectid \

--machine-type=e2-micro \

--image-family debian-11 \

--no-address \

--image-project debian-cloud \

--zone us-central1-a \

--subnet=producer-psc-fr-subnet

Cloud Shell में IAP का इस्तेमाल करके, उपभोक्ता-वीएम में लॉग इन करें. इसके बाद, curl करके यह पुष्टि करें कि प्रोड्यूसर सेवा से कनेक्टिविटी है. अगर समयसीमा खत्म हो गई है, तो फिर से कोशिश करें.

gcloud compute ssh gce-dns-lookup --project=$projectid --zone=us-central1-a --tunnel-through-iap

ओएस से gitlabonprem.com को पिंग करें. ऐसा करने पर, आपको गड़बड़ी का मैसेज दिखेगा.

ping gitlabonprem.com

उदाहरण:

user@gce-dns-lookup:~$ ping gitlabonprem.com

ping: gitlabonprem.com: Name or service not known

ओएस से बाहर निकलें. इससे आपको Cloud Shell टर्मिनल पर वापस ले जाया जाएगा.

exit

12. प्राइवेट डीएनएस ज़ोन बनाना

Cloud Shell में, Cloud DNS Private Zone बनाएं.

gcloud dns --project=$projectid managed-zones create gitlab-self-managed --description="" --dns-name="gitlabonprem.com." --visibility="private" --networks="https://compute.googleapis.com/compute/v1/projects/$projectid/global/networks/looker-psc-demo"

Cloud Shell में, Gitlab Self-Managed इंस्टेंस के आईपी पते 192.168.10.4 वाला A रिकॉर्ड बनाएं.

gcloud dns --project=$projectid record-sets create gitlabonprem.com. --zone="gitlab-self-managed" --type="A" --ttl="300" --rrdatas="192.168.10.4"

Cloud Shell में IAP का इस्तेमाल करके, उपभोक्ता-वीएम में लॉग इन करें. इसके बाद, curl करके यह पुष्टि करें कि प्रोड्यूसर सेवा से कनेक्टिविटी है. अगर समयसीमा खत्म हो गई है, तो फिर से कोशिश करें.

gcloud compute ssh gce-dns-lookup --project=$projectid --zone=us-central1-a --tunnel-through-iap

ओएस से gitlabonprem.com को पिंग करें. यह 192.168.10.4 पर हल होता है.

ping gitlabonprem.com

उदाहरण:

user@gce-dns-lookup:~$ ping gitlabonprem.com

PING gitlabonprem.com (192.168.10.4) 56(84) bytes of data

ओएस से बाहर निकलें. इससे आपको Cloud Shell टर्मिनल पर वापस ले जाया जाएगा.

exit

13. Hybrid Connectivity

अब gitlabonprem.com के FQDN को, निजी आईपी पते के साथ हल किया जा सकता है. यह निजी आईपी पता, ऑन-प्रिमाइसेस पर होस्ट किया जाता है. इसके बाद, कनेक्टिविटी चालू करने के लिए, looker-psc-demo वीपीसी और ऑन-प्रिमाइसेस नेटवर्क के बीच हाइब्रिड नेटवर्किंग (जैसे, इंटरकनेक्ट, HA-VPN) को कॉन्फ़िगर करना होगा.

हाइब्रिड कनेक्टिविटी वाले NEG को ऑन-प्रिमाइसेस से कनेक्ट करने के लिए, यहां दिया गया तरीका अपनाएं:

- नेटवर्क कनेक्टिविटी प्रॉडक्ट चुनना | Google Cloud

- VPC पीयरिंग वाले हब और स्पोक आर्किटेक्चर में, हाइब्रिड एनईजी को Cloud Router के साथ एक ही VPC (हब) में डिप्लॉय किया जाता है

- पक्का करें कि ऑन-प्रिमाइसेस फ़ायरवॉल को प्रॉक्सी-ओनली सबनेट की रेंज के हिसाब से अपडेट किया गया हो. ऐसा इसलिए, क्योंकि यह सबनेट, ऑन-प्रिमाइसेस वर्कलोड के साथ कम्यूनिकेट करने के लिए सोर्स आईपी पते के तौर पर काम करता है

- Cloud Router से सिर्फ़ प्रॉक्सी वाले सबनेट का विज्ञापन, कस्टम रूट के विज्ञापन के तौर पर दिखाएं

14. कनेक्टिविटी की जांच करना

यहां दिए गए चरणों में, Looker Console का इस्तेमाल करके एक प्रोजेक्ट बनाया जाएगा. इससे gitlabonprem.com से HTTPS कनेक्टिविटी की पुष्टि की जा सकेगी. इसके लिए, Git कनेक्शन सेट अप करना और उसकी जांच करना में बताया गया तरीका इस्तेमाल किया जाएगा.

15. व्यवस्थित करें

एक ही Cloud Shell टर्मिनल से लैब कॉम्पोनेंट मिटाना

gcloud compute service-attachments delete gitlab-self-managed-svc-attachment-https --region=$region -q

gcloud compute forwarding-rules delete producer-gitlab-self-managed-fr --region=$region -q

gcloud compute target-tcp-proxies delete producer-lb-tcp-proxy --region=$region -q

gcloud compute backend-services delete producer-backend-svc --region=$region -q

gcloud compute network-endpoint-groups delete gitlab-self-managed-internet-neg --region=$region -q

gcloud compute instances delete gce-dns-lookup --zone=us-central1-a -q

gcloud compute networks subnets delete producer-psc-fr-subnet producer-psc-nat-subnet $region-proxy-only-subnet --region=$region -q

gcloud dns --project=$projectid record-sets delete gitlabonprem.com. --zone="gitlab-sel

f-managed" --type="A"

gcloud dns --project=$projectid managed-zones delete gitlab-self-managed

gcloud compute networks delete looker-psc-demo -q

16. बधाई हो

बधाई हो! आपने Private Service Connect की मदद से, Looker Console का इस्तेमाल करके GitLab Self-Managed इंस्टेंस से कनेक्टिविटी को कॉन्फ़िगर और पुष्टि कर लिया है.

आपने प्रोड्यूसर इन्फ़्रास्ट्रक्चर बनाया. साथ ही, आपने इंटरनेट एनईजी, प्रोड्यूसर सेवा, और Looker पीएससी एंडपॉइंट बनाने का तरीका सीखा. इससे प्रोड्यूसर सेवा से कनेक्ट किया जा सकता है.

Cosmopup को कोडलैब बहुत पसंद हैं!!

आगे क्या करना है?

यहां दिए गए कुछ कोडलैब आज़माएं...

- सेवाओं को पब्लिश करने और उनका इस्तेमाल करने के लिए Private Service Connect का इस्तेमाल करना

- Private Service Connect और इंटरनल टीसीपी प्रॉक्सी लोड बैलेंसर का इस्तेमाल करके, हाइब्रिड नेटवर्किंग के ज़रिए ऑन-प्रेम सेवाओं से कनेक्ट करना

- पब्लिश किए गए सभी Private Service Connect कोडलैब का ऐक्सेस

ज़्यादा जानकारी और वीडियो

- Git कनेक्शन सेट अप करना और उसकी जांच करना | Looker | Google Cloud

- Private Service Connect के बारे में खास जानकारी