1. Introducción

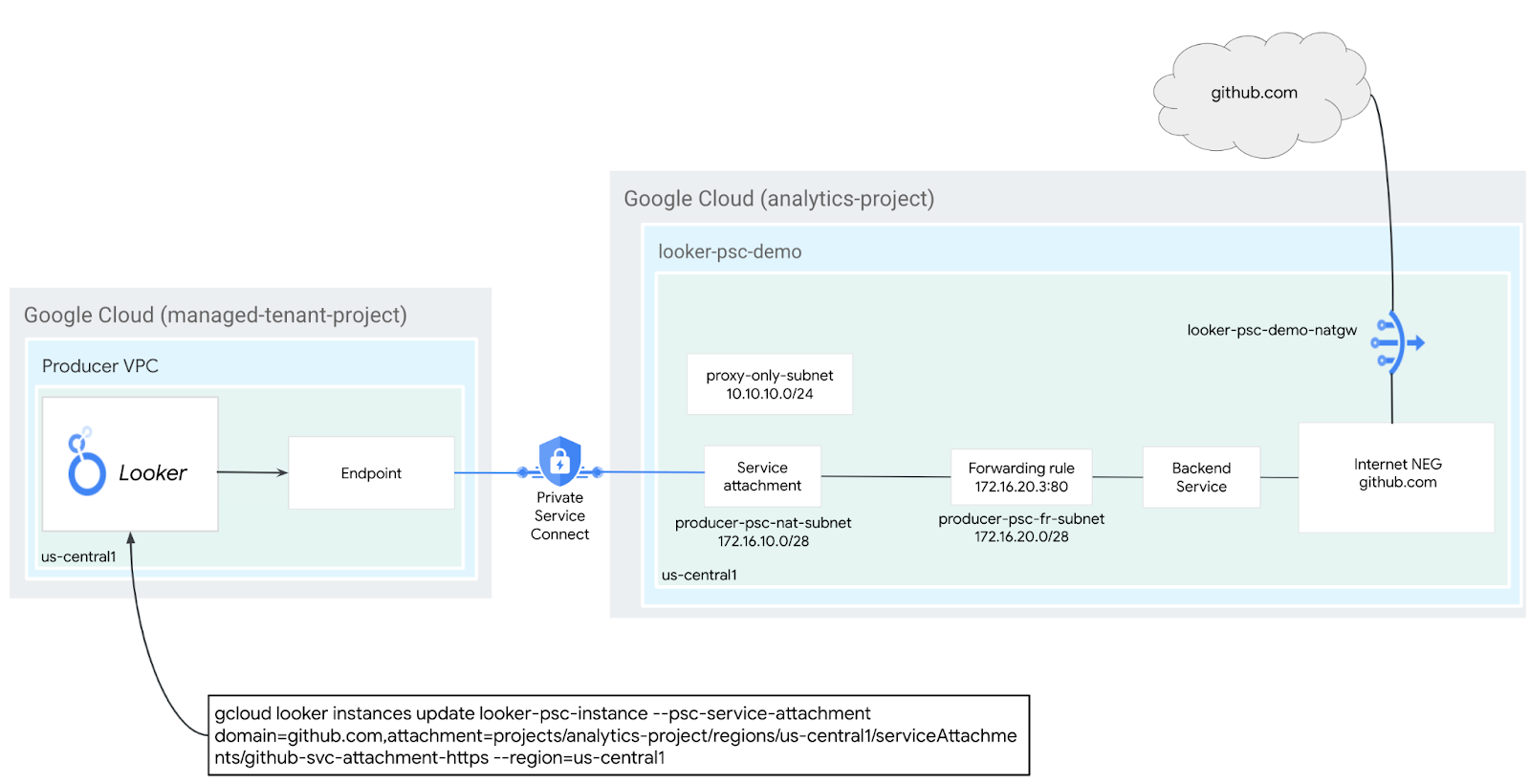

En este codelab, realizarás una conexión HTTPS con dirección sur a GitHub con un balanceador de cargas de proxy TCP interno y un grupo de extremos de red de Internet (NEG) invocados desde Looker PSC como consumidor del servicio.

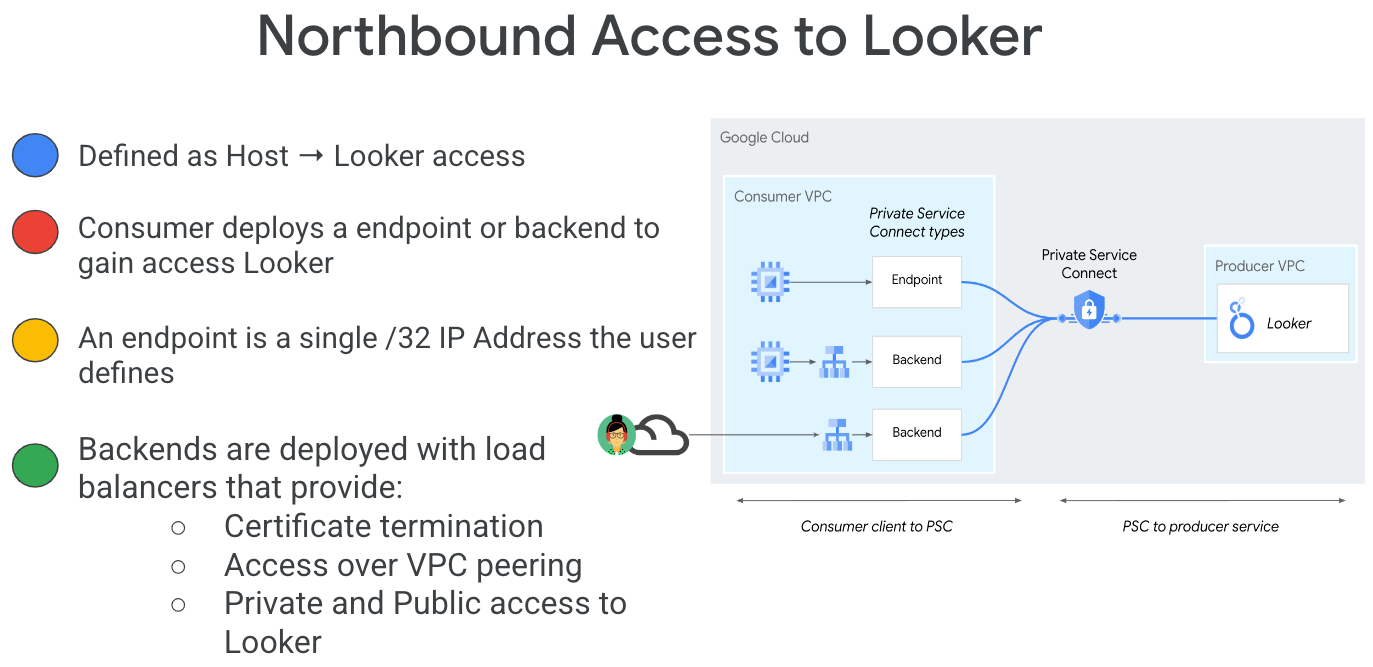

Private Service Connect es una función de las herramientas de redes de Google Cloud que permite a los consumidores acceder a servicios administrados de forma privada desde dentro de su red de VPC. De forma similar, permite que los productores de servicios administrados alojen estos servicios en sus propias redes de VPC independientes y ofrezcan una conexión privada a sus consumidores. Por ejemplo, cuando usas Private Service Connect para acceder a Looker, eres el consumidor del servicio y Google es el productor de servicios, como se destaca en la Figura 1.

Figura 1:

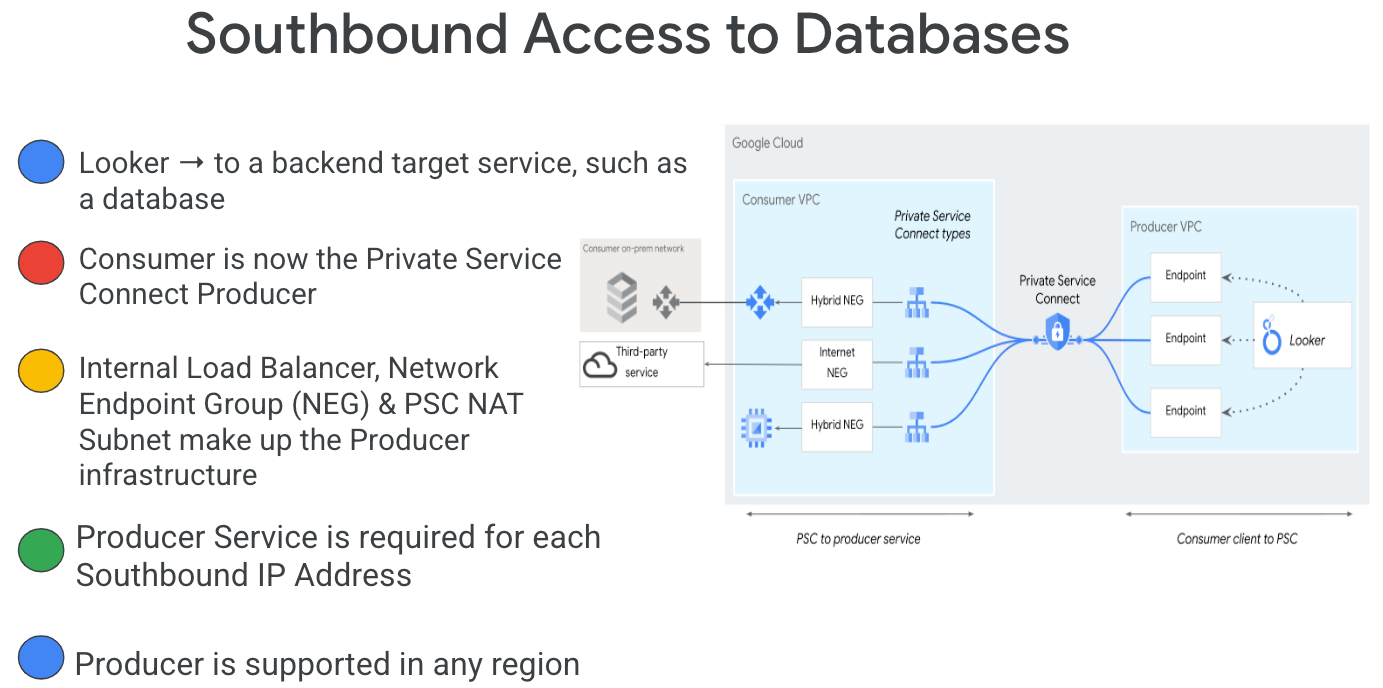

El acceso de salida, también conocido como PSC inverso, permite que el consumidor cree un servicio publicado como productor para permitir que Looker acceda a extremos locales, en una VPC, a servicios administrados y a Internet. Las conexiones hacia el sur se pueden implementar en cualquier región, independientemente de dónde se implemente Looker PSC, como se destaca en la Figura 2.

Figura 2:

Qué aprenderás

- Requisitos de red

- Crea un servicio de productor de Private Service Connect

- Crea un extremo de Private Service Connect en Looker

- Establece la conectividad a GitHub desde Looker con una conexión de prueba

Requisitos

- Proyecto de Google Cloud con permisos de propietario

- Cuenta y repositorio de GitHub

- Token de acceso personal de GitHub (clásico)

- Instancia existente de PSC de Looker

2. Qué compilarás

Establecerás una red de productor, looker-psc-demo, para implementar el balanceador de cargas de proxy TCP interno y el NEG de Internet publicado como servicio a través de Private Service Connect (PSC). Una vez publicado, realizarás las siguientes acciones para validar el acceso al servicio de Productor:

- Crea un extremo de PSC en Looker asociado con el adjunto de servicio de Producer

- Usa la consola de Looker para crear un proyecto nuevo y probar la conectividad HTTPS a GitHub.com

3. Requisitos de red

A continuación, se muestra el desglose de los requisitos de red para la red de Producer. El consumidor en este codelab es la instancia de PSC de Looker.

Componentes | Descripción |

VPC (looker-psc-demo) | VPC en modo personalizado |

Subred NAT de PSC | Los paquetes de la red de VPC del consumidor se traducen mediante NAT de origen (SNAT) para que sus direcciones IP de origen originales se conviertan en direcciones IP de origen de la subred NAT en la red de VPC del productor. |

Subred de la regla de reenvío de PSC | Se usa para asignar una dirección IP al balanceador de cargas de proxy TCP regional interno. |

Subred del PSC NEG | Se usa para asignar una dirección IP al grupo de extremos de red. |

Subred de solo proxy | A cada uno de los proxies del balanceador de cargas se le asigna una dirección IP interna. Los paquetes enviados desde un proxy a una VM o un extremo de backend tienen una dirección IP de origen de la subred de solo proxy. |

NEG de Internet | Es un recurso que se usa para definir un backend externo para el balanceador de cargas. No se puede acceder al extremo solo a través de Cloud VPN o Cloud Interconnect. |

Servicio de backend | Un servicio de backend actúa como un puente entre el balanceador de cargas y los recursos de backend. En el instructivo, el servicio de backend está asociado con el NEG de Internet. |

Cloud Router | Cloud NAT depende de los Cloud Routers para las capacidades del plano de control, pero no de la administración de sesiones de BGP. |

Cloud NAT | El NEG de Internet regional aprovecha Cloud NAT para la salida a Internet. |

4. Topología de codelabs

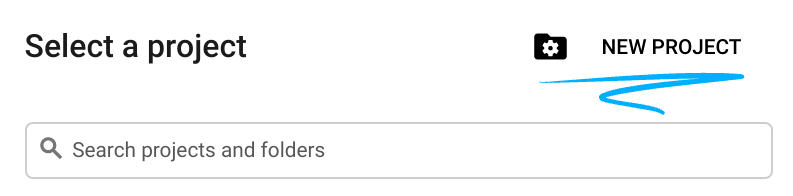

5. Configuración y requisitos

Configuración del entorno de autoaprendizaje

- Accede a Google Cloud Console y crea un proyecto nuevo o reutiliza uno existente. Si aún no tienes una cuenta de Gmail o de Google Workspace, debes crear una.

- El Nombre del proyecto es el nombre visible de los participantes de este proyecto. Es una cadena de caracteres que no se utiliza en las APIs de Google. Puedes actualizarla cuando quieras.

- El ID del proyecto es único en todos los proyectos de Google Cloud y es inmutable (no se puede cambiar después de configurarlo). La consola de Cloud genera automáticamente una cadena única. Por lo general, no importa cuál sea. En la mayoría de los codelabs, deberás hacer referencia al ID de tu proyecto (suele identificarse como

PROJECT_ID). Si no te gusta el ID que se generó, podrías generar otro aleatorio. También puedes probar uno propio y ver si está disponible. No se puede cambiar después de este paso y se usa el mismo durante todo el proyecto. - Recuerda que hay un tercer valor, un número de proyecto, que usan algunas APIs. Obtén más información sobre estos tres valores en la documentación.

- A continuación, deberás habilitar la facturación en la consola de Cloud para usar las APIs o los recursos de Cloud. Ejecutar este codelab no costará mucho, tal vez nada. Para cerrar recursos y evitar que se generen cobros más allá de este instructivo, puedes borrar los recursos que creaste o borrar el proyecto. Los usuarios nuevos de Google Cloud son aptos para participar en el programa Prueba gratuita de $300.

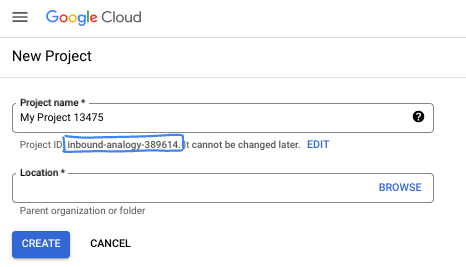

Inicia Cloud Shell

Si bien Google Cloud y Spanner se pueden operar de manera remota desde tu laptop, en este codelab usarás Google Cloud Shell, un entorno de línea de comandos que se ejecuta en la nube.

En Google Cloud Console, haz clic en el ícono de Cloud Shell en la barra de herramientas en la parte superior derecha:

El aprovisionamiento y la conexión al entorno deberían tomar solo unos minutos. Cuando termine el proceso, debería ver algo como lo siguiente:

Esta máquina virtual está cargada con todas las herramientas de desarrollo que necesitarás. Ofrece un directorio principal persistente de 5 GB y se ejecuta en Google Cloud, lo que permite mejorar considerablemente el rendimiento de la red y la autenticación. Todo tu trabajo en este codelab se puede hacer en un navegador. No es necesario que instales nada.

6. Antes de comenzar

Habilita las APIs

En Cloud Shell, asegúrate de que el ID del proyecto esté configurado:

gcloud config list project

gcloud config set project [YOUR-PROJECT-ID]

project=[YOUR-PROJECT-ID]

region=[YOUR-REGION]

echo $project

echo $region

Habilita todos los servicios necesarios con el siguiente comando:

gcloud services enable compute.googleapis.com

7. Crea la red de VPC del productor

Red de VPC

En Cloud Shell, haz lo siguiente:

gcloud compute networks create looker-psc-demo --subnet-mode custom

Crea subredes

La subred de PSC se asociará con el adjunto de servicio de PSC para la traducción de direcciones de red.

En Cloud Shell, crea la subred de PSC NAT:

gcloud compute networks subnets create producer-psc-nat-subnet --network looker-psc-demo --range 172.16.10.0/28 --region $region --purpose=PRIVATE_SERVICE_CONNECT

En Cloud Shell, crea la subred de la regla de reenvío del productor:

gcloud compute networks subnets create producer-psc-fr-subnet --network looker-psc-demo --range 172.16.20.0/28 --region $region --enable-private-ip-google-access

En Cloud Shell, crea la subred de solo proxy regional del productor:

gcloud compute networks subnets create $region-proxy-only-subnet \

--purpose=REGIONAL_MANAGED_PROXY \

--role=ACTIVE \

--region=$region \

--network=looker-psc-demo \

--range=10.10.10.0/24

Crea la puerta de enlace de NAT pública

El balanceador de cargas del proxy de TCP interno regional usa la puerta de enlace de NAT para la salida de Internet con la opción de configuración –endpoint-types=ENDPOINT_TYPE_MANAGED_PROXY_LB, por lo que la misma NATGW no admitirá la salida de Internet de GCE/GKE. Implementa una puerta de enlace de NAT adicional con el parámetro –endpoint-types=ENDPOINT_TYPE_VM para la salida a Internet de GCE/GKE.

En Cloud Shell, crea el Cloud Router:

gcloud compute routers create looker-psc-demo-cloud-router --network looker-psc-demo --region $region

En Cloud Shell, crea la puerta de enlace de Cloud NAT que habilita la salida a Internet para el balanceador de cargas de proxy TCP:

gcloud compute routers nats create looker-psc-demo-natgw \

--router=looker-psc-demo-cloud-router \

--endpoint-types=ENDPOINT_TYPE_MANAGED_PROXY_LB \

--nat-custom-subnet-ip-ranges=$region-proxy-only-subnet \

--auto-allocate-nat-external-ips \

--region=$region

Reserva la dirección IP del balanceador de cargas

En Cloud Shell, reserva una dirección IP interna para el balanceador de cargas:

gcloud compute addresses create internet-neg-lb-ip \

--region=$region \

--subnet=producer-psc-fr-subnet

En Cloud Shell, consulta la dirección IP reservada.

gcloud compute addresses describe internet-neg-lb-ip \

--region=$region | grep -i address:

Resultado de ejemplo:

user@cloudshell$ gcloud compute addresses describe internet-neg-lb-ip --region=$region | grep -i address:

address: 172.16.20.2

Configura el NEG de Internet

Crea un NEG de Internet y configura –network-endpoint-type como internet-fqdn-port (el nombre de host y el puerto donde se puede acceder al backend externo).

En Cloud Shell, crea un NEG de Internet que se usa para github.com.

gcloud compute network-endpoint-groups create github-internet-neg \

--network-endpoint-type=INTERNET_FQDN_PORT \

--network=looker-psc-demo \

--region=$region

En Cloud Shell, actualiza el NEG de Internet github-internet-neg con el FQDN en github.com y el puerto 443.

gcloud compute network-endpoint-groups update github-internet-neg \

--add-endpoint="fqdn=github.com,port=443" \

--region=$region

Crea una política de firewall de red y reglas de firewall

En Cloud Shell, haz lo siguiente:

gcloud compute network-firewall-policies create looker-psc-demo-policy --global

gcloud compute network-firewall-policies associations create --firewall-policy looker-psc-demo-policy --network looker-psc-demo --name looker-psc-demo --global-firewall-policy

La siguiente regla de firewall permite el tráfico del rango de subred de NAT de PSC a todas las instancias de la red.

En Cloud Shell, haz lo siguiente:

gcloud compute network-firewall-policies rules create 2001 --action ALLOW --firewall-policy looker-psc-demo-policy --description "allow traffic from PSC NAT subnet" --direction INGRESS --src-ip-ranges 172.16.10.0/28 --global-firewall-policy --layer4-configs=tcp

8. Crear servicio de productor

Crea componentes del balanceador de cargas

Dentro de Cloud Shell, realiza lo siguiente:

gcloud compute backend-services create producer-backend-svc --protocol=tcp --region=$region --load-balancing-scheme=INTERNAL_MANAGED

gcloud compute backend-services add-backend producer-backend-svc --network-endpoint-group=github-internet-neg --network-endpoint-group-region=$region --region=$region

En Cloud Shell, crea un proxy TCP de destino para enrutar las solicitudes a tu servicio de backend:

gcloud compute target-tcp-proxies create producer-lb-tcp-proxy \

--backend-service=producer-backend-svc \

--region=$region

En la siguiente sintaxis, cree una regla de reenvío (balanceador de cargas de proxy TCP interno).

En Cloud Shell, haz lo siguiente:

gcloud compute forwarding-rules create producer-github-fr \

--load-balancing-scheme=INTERNAL_MANAGED \

--network-tier=PREMIUM \

--network=looker-psc-demo \

--subnet=producer-psc-fr-subnet \

--address=internet-neg-lb-ip \

--target-tcp-proxy=producer-lb-tcp-proxy \

--target-tcp-proxy-region=$region \

--region=$region \

--ports=443

Crea un adjunto de servicio

En Cloud Shell, crea el adjunto de servicio github-svc-Attachment-https:

gcloud compute service-attachments create github-svc-attachment-https --region=$region --producer-forwarding-rule=producer-github-fr --connection-preference=ACCEPT_AUTOMATIC --nat-subnets=producer-psc-nat-subnet

A continuación, obtén y anota el archivo adjunto de servicio que aparece en el URI de selfLink que comienza con proyectos para configurar el extremo de PSC en Looker.

selfLink: projects/<your-project-id>/regions/<your-region>/serviceAttachments/github-svc-Attachment-https

En Cloud Shell, haz lo siguiente:

gcloud compute service-attachments describe github-svc-attachment-https --region=$region

Ejemplo:

connectionPreference: ACCEPT_AUTOMATIC

creationTimestamp: '2024-08-30T09:44:03.883-07:00'

description: ''

enableProxyProtocol: false

fingerprint: RfKh3blWZE0=

id: '2897904404386302012'

kind: compute#serviceAttachment

name: github-svc-attachment-https

natSubnets:

- https://www.googleapis.com/compute/v1/projects/$project/regions/$region/subnetworks/producer-psc-nat-subnet

pscServiceAttachmentId:

high: '19348441121424360'

low: '2897904404386302012'

reconcileConnections: false

region: https://www.googleapis.com/compute/v1/projects/$project/regions/$region

selfLink: https://www.googleapis.com/compute/v1/projects/$project/regions/$region/serviceAttachments/github-svc-attachment-https

targetService: https://www.googleapis.com/compute/v1/projects/$project/regions/$region/forwardingRules/producer-github-fr

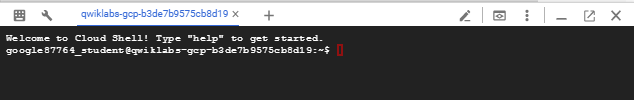

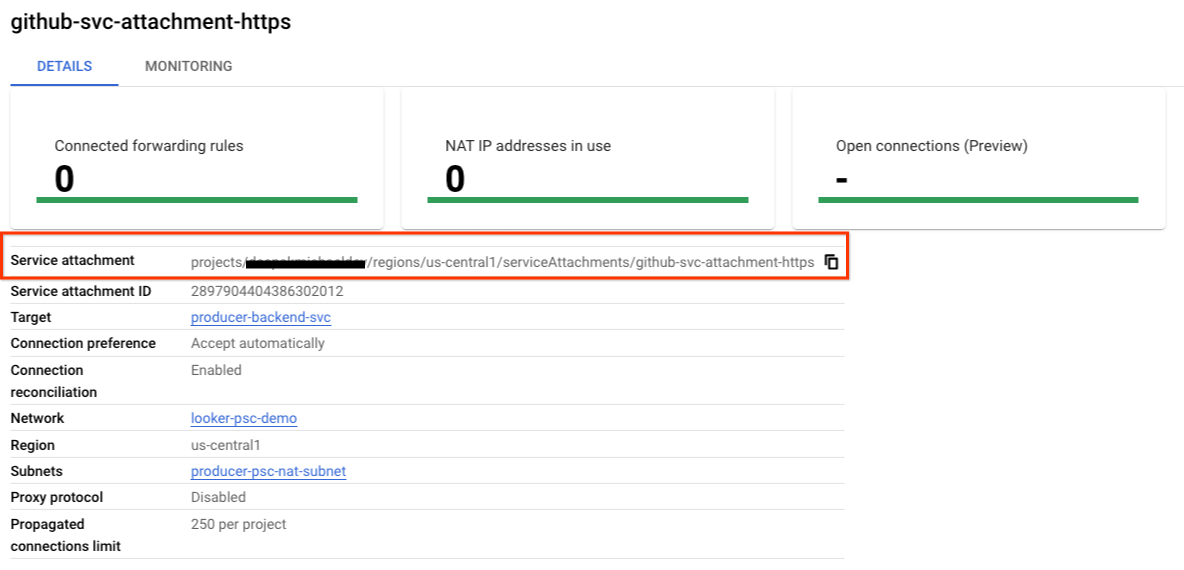

En la consola de Cloud, navega a:

Servicios de red → Private Service Connect → Servicios publicados

9. Establece una conexión de extremo de PSC en Looker

En la siguiente sección, asociarás el adjunto de servicio de productores con PSC de Looker Core a través de las marcas –psc-service-Attachment en Cloud Shell para un solo dominio.

En Cloud Shell, crea la asociación de psc actualizando los siguientes parámetros para que coincidan con tu entorno:

- INSTANCE_NAME: Es el nombre de tu instancia de Looker (Google Cloud Core).

- DOMINIO_1: github.com

- SERVICE_ATTACHMENT_1: Es el URI capturado cuando se describe el archivo adjunto de servicio, github-svc-attachment-https.

- REGION: Es la región en la que se aloja tu instancia de Looker (Google Cloud Core).

En Cloud Shell, haz lo siguiente:

gcloud looker instances update INSTANCE_NAME \

--psc-service-attachment domain=DOMAIN_1,attachment=SERVICE_ATTACHMENT_URI_1 \

--region=REGION

Ejemplo:

gcloud looker instances update looker-psc-instance \

--psc-service-attachment domain=github.com,attachment=projects/$project/regions/$region/serviceAttachments/github-svc-attachment-https \

--region=$region

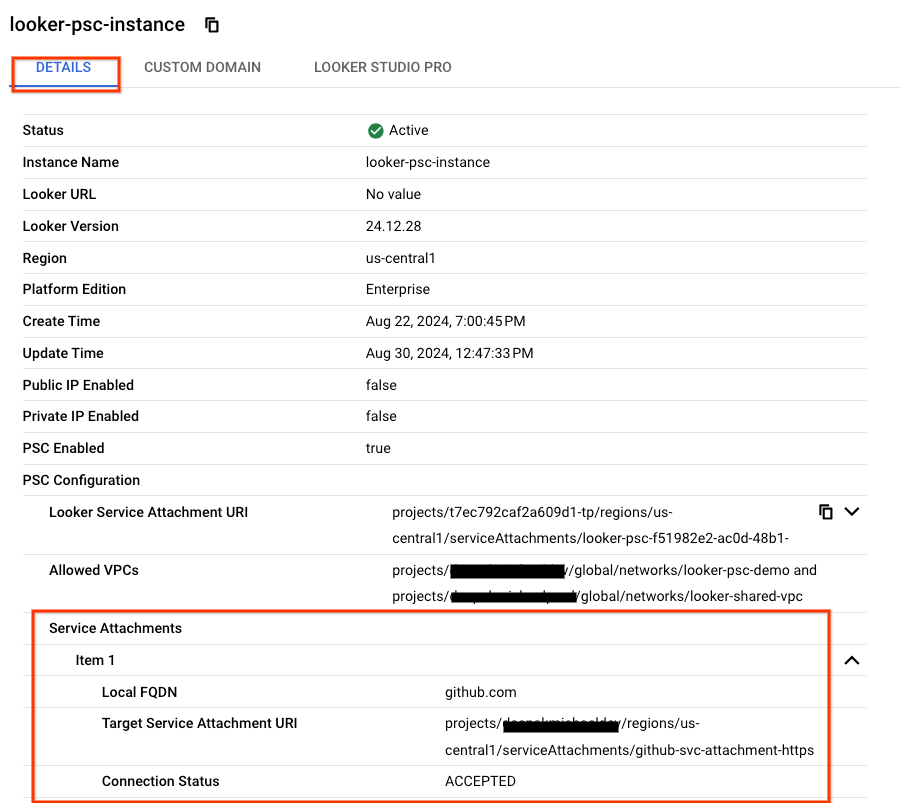

En Cloud Shell, valida que el estado de conexión de serviceAttachments sea "ACCEPTED" y actualízalo con el INSTANCE_NAME de PSC de Looker.

gcloud looker instances describe [INSTANCE_NAME] --region=$region --format=json

Ejemplo:

gcloud looker instances describe looker-psc-instance --region=$region --format=json

Ejemplo:

{

"adminSettings": {},

"createTime": "2024-08-23T00:00:45.339063195Z",

"customDomain": {

"domain": "cosmopup.com",

"state": "AVAILABLE"

},

"encryptionConfig": {},

"lookerVersion": "24.12.28",

"name": "projects/$project/locations/$region/instances/looker-psc-instance",

"platformEdition": "LOOKER_CORE_ENTERPRISE_ANNUAL",

"pscConfig": {

"allowedVpcs": [

"projects/$project/global/networks/looker-psc-demo",

"projects/$project/global/networks/looker-shared-vpc"

],

"lookerServiceAttachmentUri": "projects/t7ec792caf2a609d1-tp/regions/$region/serviceAttachments/looker-psc-f51982e2-ac0d-48b1-91bb-88656971c183",

"serviceAttachments": [

{

"connectionStatus": "ACCEPTED",

"localFqdn": "github.com",

"targetServiceAttachmentUri": "projects/$project/regions/$region/serviceAttachments/github-svc-attachment-https"

}

]

},

"pscEnabled": true,

"state": "ACTIVE",

"updateTime": "2024-08-30T17:47:33.440271635Z"

}

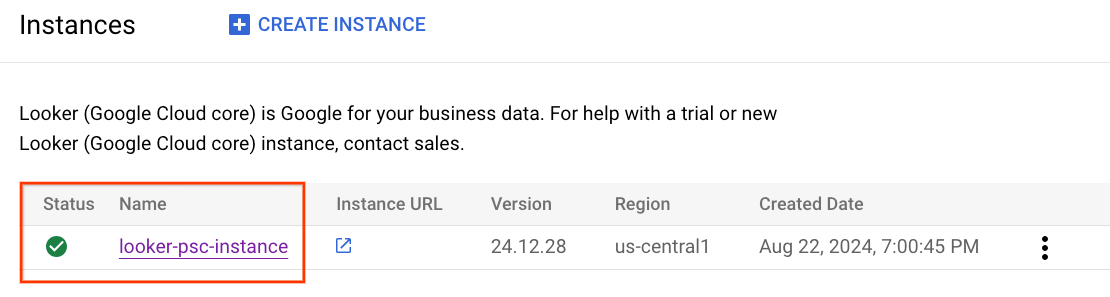

Valida el extremo de PSC en la consola de Cloud

En la consola de Cloud, puedes validar la conexión de PSC

En la consola de Cloud, navega a:

Looker → Instancia de Looker → Detalles

10. Prueba la conectividad con GitHub

En los siguientes pasos, usarás la consola de Looker para crear un proyecto que valide la conectividad HTTPS a github.com.

11. Crea un proyecto nuevo

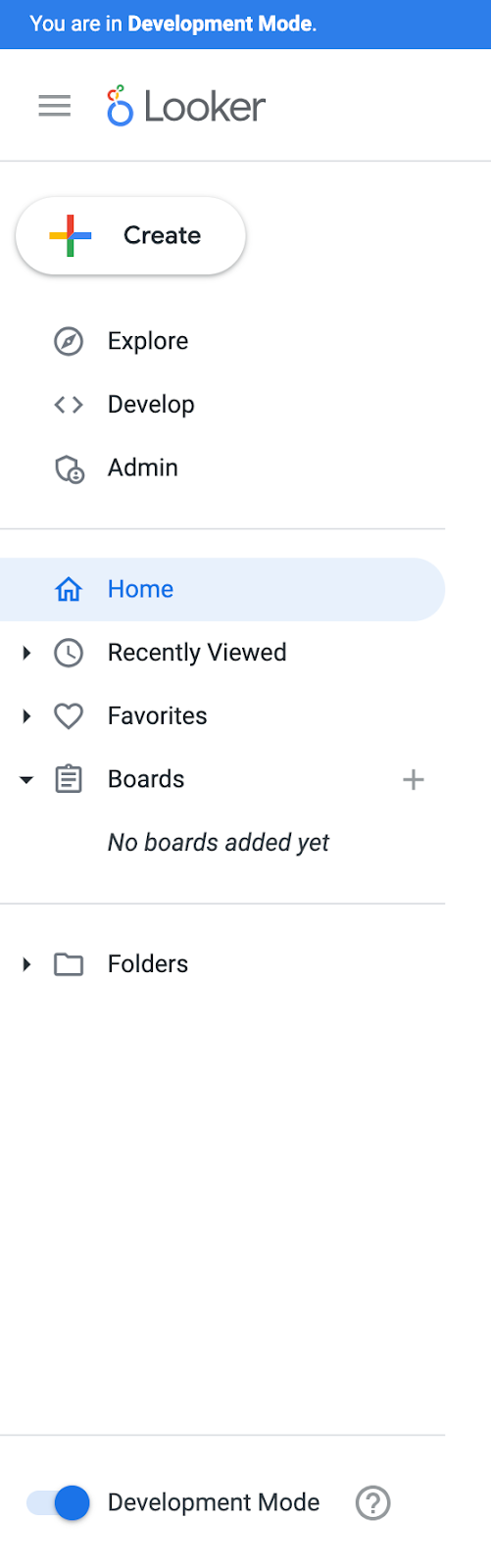

Habilita el Modo de desarrollo

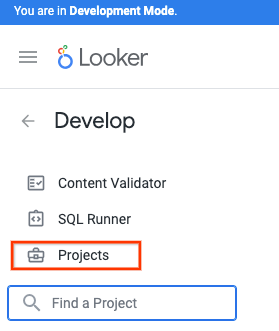

En Looker Console, navega a:

Habilita el modo de desarrollo (página inferior izquierda). Una vez que lo hagas, se mostrará el banner "Estás en modo de desarrollo".

Crea un proyecto nuevo

En la consola de Cloud, navega a:

Desarrollo → Proyectos

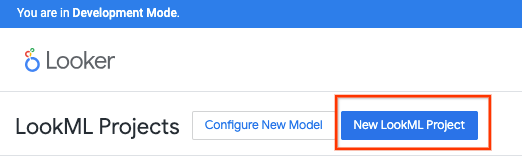

Selecciona Nuevo proyecto de LookML

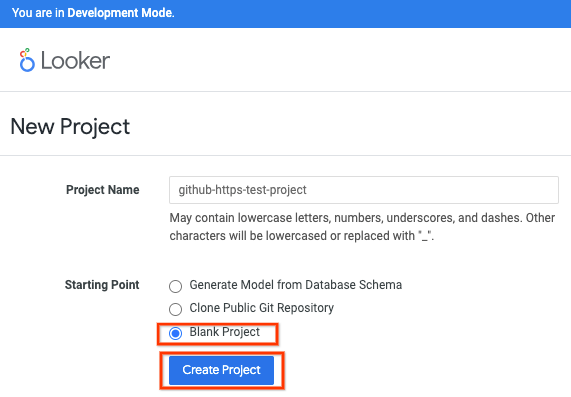

Proporciona un nombre para el proyecto, selecciona Proyecto en blanco y, luego, Crear proyecto.

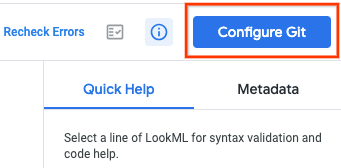

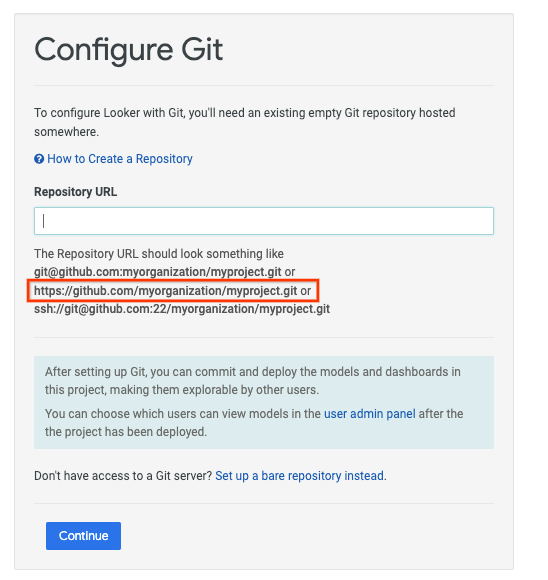

Selecciona Configurar Git.

Configura Git

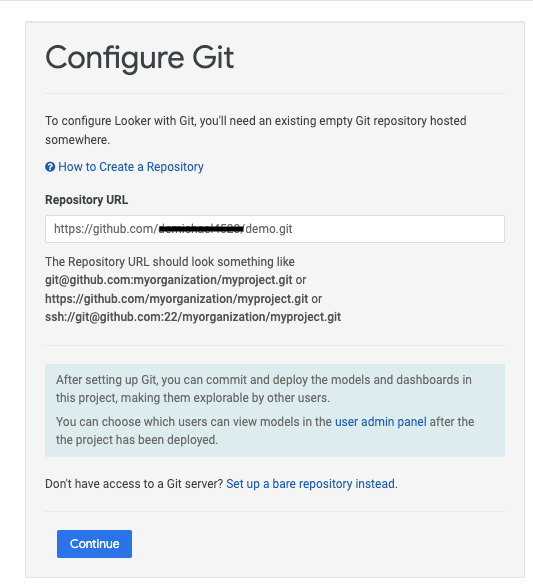

Actualiza la URL del repositorio con los detalles de GitHub HTTPS, asegúrate de agregar .git a la URL y, luego, selecciona Continuar.

Ejemplo:

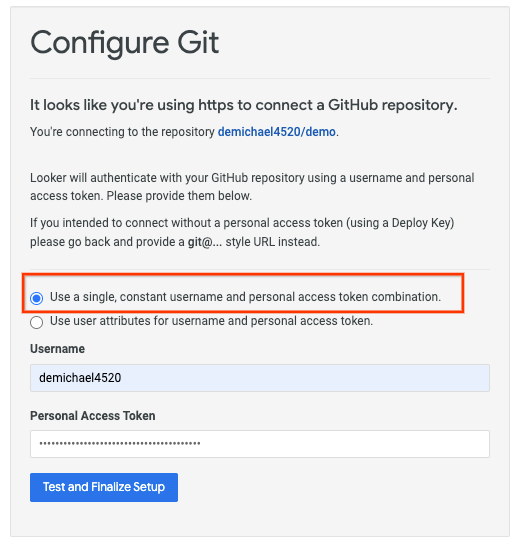

Actualiza la selección con tu nombre de usuario de GitHub y el token de acceso personal (clásico), luego, selecciona Test and Finalize Setup.

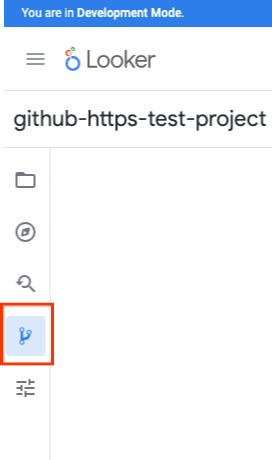

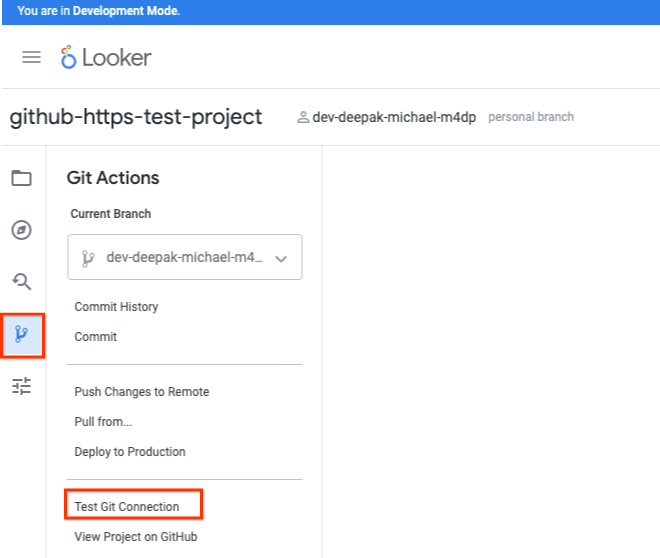

Seleccionar acciones de Git

Selecciona Probar conexión de Git

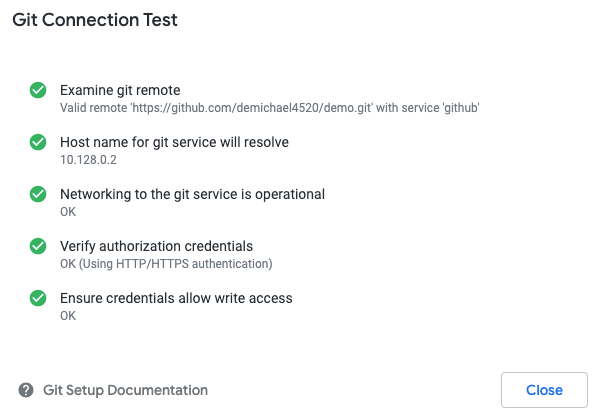

Valida la prueba de conexión de Git

Limpia

Borra componentes del lab desde una sola terminal de Cloud Shell

gcloud compute service-attachments delete github-svc-attachment-https --region=$region -q

gcloud compute forwarding-rules delete producer-github-fr --region=$region -q

gcloud compute target-tcp-proxies delete producer-lb-tcp-proxy --region=$region -q

gcloud compute backend-services delete producer-backend-svc --region=$region -q

gcloud compute network-firewall-policies rules delete 2001 --firewall-policy looker-psc-demo-policy --global-firewall-policy -q

gcloud compute network-firewall-policies associations delete --firewall-policy=looker-psc-demo-policy --name=looker-psc-demo --global-firewall-policy -q

gcloud compute network-firewall-policies delete looker-psc-demo-policy --global -q

gcloud compute routers nats delete looker-psc-demo-natgw --router=looker-psc-demo-cloud-router --router-region=$region -q

gcloud compute routers delete looker-psc-demo-cloud-router --region=$region -q

gcloud compute network-endpoint-groups delete github-internet-neg --region=$region -q

gcloud compute addresses delete internet-neg-lb-ip --region=$region -q

gcloud compute networks subnets delete producer-psc-fr-subnet producer-psc-nat-subnet $region-proxy-only-subnet --region=$region -q

gcloud compute networks delete looker-psc-demo -q

12. Felicitaciones

Felicitaciones, configuraste y validaste correctamente la conectividad a GitHub con la consola de Looker con la tecnología de Private Service Connect.

Creaste la infraestructura del productor y aprendiste a crear un NEG de Internet, Producer Service y un extremo de PSC de Looker que permitieron la conectividad al servicio de Productor.

Cosmopup piensa que los codelabs son geniales.

¿Qué sigue?

Consulta algunos codelabs sobre los siguientes temas:

- Usa Private Service Connect para publicar y consumir servicios

- Conéctate a servicios locales a través de redes híbridas con Private Service Connect y un balanceador de cargas de proxy TCP interno

- Acceso a todos los codelabs publicados de Private Service Connect

Lecturas adicionales y Videos

- Cómo configurar y probar una conexión de Git | Looker | Google Cloud

- Descripción general de Private Service Connect