1. はじめに

この Codelab では、Google Cloud Run に n8n を設定します。n8n は、さまざまなアプリケーションやサービスを接続して反復タスクを自動化できるオープンソースのワークフロー自動化ツールです。

この Codelab は、Google Cloud Run で n8n をホストする方法について説明する n8n ドキュメント ガイドに基づいています。ここでは、Cloud Run 上の n8n のより耐久性の高い本番環境グレードのデプロイである n8n のバージョンをインストールして構成します。これには、永続化用のデータベースやセンシティブ データ用の Secret Manager などのリソースが含まれます。

演習内容

- Google のインフラストラクチャ上でステートレス コンテナを実行するフルマネージドのサーバーレス コンピューティング プラットフォームである Google Cloud Run に n8n をデプロイします。

学習内容

- n8n インストールの永続的で耐久性のあるバージョンとして機能する Cloud SQL for PostgreSQL データベースのプロビジョニングとデータの入力。

- n8n コンテナ イメージを Google Cloud Run にプロビジョニングする。

- Google Cloud Run への n8n のインストールをテストする。

必要なもの

- Chrome ウェブブラウザ

- Gmail アカウント

- 課金が有効になっている Cloud プロジェクト

2. 始める前に

プロジェクトを作成する

- Google Cloud コンソールのプロジェクト選択ページで、Google Cloud プロジェクトを選択または作成します。

- Cloud プロジェクトに対して課金が有効になっていることを確認します。プロジェクトで課金が有効になっているかどうかを確認する方法をご覧ください。

- Cloud Shell(Google Cloud で動作するコマンドライン環境)を使用します。この環境には bq がプリロードされています。Google Cloud コンソールの上部にある「Cloud Shell をアクティブにする」アイコン をクリックします。

![[Cloud Shell をアクティブにする] ボタンの画像](https://codelabs.developers.google.com/static/n8n-cloud-run/img/91567e2f55467574.png?hl=ja)

- Cloud Shell に接続したら、次のコマンドを使用して、すでに認証済みであることと、プロジェクトがプロジェクト ID に設定されていることを確認します。

gcloud auth list

- Cloud Shell で次のコマンドを実行して、gcloud コマンドがプロジェクトを認識していることを確認します。

gcloud config list project

- プロジェクトが設定されていない場合は、次のコマンドを使用して設定します。

gcloud config set project <YOUR_PROJECT_ID>

- 次のコマンドを使用して、必要な API を有効にします。これには数分かかることがあります。

gcloud services enable run.googleapis.com \

sqladmin.googleapis.com \

secretmanager.googleapis.com

コマンドが正常に実行されると、次のようなメッセージが表示されます。

Operation "operations/..." finished successfully.

API が見つからない場合は、実装中にいつでも有効にできます。gcloud コマンドとその使用方法については、ドキュメントをご覧ください。

最後に、次の手順で実行するスクリプトで使用する環境変数をいくつか設定します。Cloud Shell ターミナルで次の 2 つのコマンドを実行します(GCP_PROJECT_ID と GCP_REGION は、プロジェクト ID と、このデプロイを行うリージョン(us-central1 など)のそれぞれの値に置き換えてください)。デプロイには us-central1 を使用します。

export PROJECT_ID=GCP_PROJECT_ID

export REGION=us-central1

3. Cloud SQL インスタンスを作成する

Google Cloud SQL for PostgreSQL インスタンスを使用します。これは、n8n インスタンスと実行データを保存するための永続化レイヤになります。これは、設定を永続化するために必要です。

Cloud SQL for PostgreSQL は、Google Cloud Platform 上のフルマネージド データベース サービスで、PostgreSQL リレーショナル データベースの設定、維持、管理、運営に役立ちます。

Cloud Shell で次のコマンドを実行してインスタンスを作成します。

gcloud sql instances create n8n-db \

--database-version=POSTGRES_15 \

--tier db-g1-small \

--region=us-central1 \

--edition=ENTERPRISE \

--root-password=postgres

このコマンドの実行には約 5 分 かかります。コマンドが正常に実行されると、コマンドが完了したことを示す出力と、Cloud SQL インスタンスの情報(名前、データベース バージョン、ロケーションなど)が表示されます。

root-password の値として postgres を使用しています。別の値に変更する場合は、その値をメモしておいてください。

4. n8n データベースとデータベース ユーザー認証情報を設定する

Cloud SQL for PostgreSQL インスタンスの準備ができたので、そのインスタンスに n8n データベースを作成し、データベース パスワードと暗号鍵を Google Cloud Secret Manager に保存します。

まず、作成した Cloud SQL インスタンス(n8n-db)に n8n という名前のデータベースを作成します。以下のコマンドはすべて、Google Cloud Shell ターミナルで実行します。

gcloud sql databases create n8n --instance=n8n-db

作成が成功すると、次のようなメッセージが表示されます。

Creating Cloud SQL database...done.

Created database [n8n].

instance: n8n-db

name: n8n

project: YOUR_GCP_PROJECT_ID

データベースが作成されたので、そのデータベースのユーザー アカウントを作成しましょう。次の認証情報を使用します。

- ユーザー ID :

n8n-user - パスワード :

n8n

注: より強力な別のパスワード(プロダクションにおすすめ)を使用する場合は、ここで選択したパスワード(n8n)の代わりにそのパスワードを使用してください。ただし、次のコマンドでも一貫して使用してください。

データベース ユーザーを作成するコマンドは次のとおりです。

gcloud sql users create n8n-user \

--instance=n8n-db \

--password="n8n"

この時点で、ユーザー データベースのパスワードと暗号鍵の認証情報を Google Cloud Secret Manager に保存することをおすすめします。これは、API キー、パスワード、証明書、その他のセンシティブ データを安全かつ手軽に保存できるストレージ システムです。

まず、使用したパスワード(n8n))を受け取り、gcloud secrets create コマンドにパイプ処理する次のコマンドを実行します。Secret キーは n8n-db-password になります。

printf "n8n" | gcloud secrets create n8n-db-password --replication-policy="automatic" --data-file=-

同様に、次のコマンドセットを使用して暗号鍵を生成し、その値を保持する Secret 変数 n8n-encryption-key を作成します。

openssl rand -base64 -out my-encryption-key 42

gcloud secrets create n8n-encryption-key \

--data-file=my-encryption-key \

--replication-policy="automatic"

5. Google Cloud Run のサービス アカウントを作成する

次のステップで、Google Cloud Run に n8n をデプロイします。その準備として、Cloud Run が n8n ワークフローの実行に使用するサービス アカウントを作成します。このため、作成するサービス アカウントには、Google Cloud で必要な最小限のロールと権限のみが付与されるようにします。

現在の要件では、作成するサービス アカウントに次のロールが必要です。

roles/cloudsql.client: サービス アカウントが Cloud SQL データベースにアクセスするために必要です。roles/secretAccessor:n8n-db-passwordとn8n-encryption-keyの両方の Secret Manager キーにアクセスするには、このロールを付与する必要があります。

それでは始めましょう。以下のコマンドはすべて、Google Cloud Shell で実行する必要があります。最初のコマンドでサービス アカウントを作成し、説明した必要なロールを付与します。各コマンドを順番に実行します。以下のコマンドの条件を指定するよう求められたら、"None" を選択します。

gcloud iam service-accounts create n8n-service-account \

--display-name="n8n Service Account"

export SA_NAME=n8n-service-account@$PROJECT_ID.iam.gserviceaccount.com

gcloud secrets add-iam-policy-binding n8n-db-password \

--member="serviceAccount:$SA_NAME" \

--role="roles/secretmanager.secretAccessor"

gcloud secrets add-iam-policy-binding n8n-encryption-key \

--member="serviceAccount:$SA_NAME" \

--role="roles/secretmanager.secretAccessor"

gcloud projects add-iam-policy-binding $PROJECT_ID \

--member="serviceAccount:$SA_NAME" \

--role="roles/cloudsql.client"

これで、n8n コンテナ イメージを Google Cloud Run にデプロイする準備ができました。

6. Google Cloud Run に n8n をデプロイする

Google Cloud Shell で次のコマンドを実行します。

gcloud run deploy n8n \

--image=n8nio/n8n:latest \

--command="/bin/sh" \

--args="-c,sleep 5;n8n start" \

--region=$REGION \

--allow-unauthenticated \

--port=5678 \

--memory=2Gi \

--no-cpu-throttling \--set-env-vars="N8N_PORT=5678,N8N_PROTOCOL=https,N8N_ENDPOINT_HEALTH=health,DB_TYPE=postgresdb,DB_POSTGRESDB_DATABASE=n8n,DB_POSTGRESDB_USER=n8n-user,DB_POSTGRESDB_HOST=/cloudsql/$PROJECT_ID:$REGION:n8n-db,DB_POSTGRESDB_PORT=5432,DB_POSTGRESDB_SCHEMA=public,GENERIC_TIMEZONE=UTC,QUEUE_HEALTH_CHECK_ACTIVE=true" \

--set-secrets="DB_POSTGRESDB_PASSWORD=n8n-db-password:latest,N8N_ENCRYPTION_KEY=n8n-encryption-key:latest" \

--add-cloudsql-instances=$PROJECT_ID:$REGION:n8n-db \

--service-account=$SA_NAME

デプロイには 1 分ほどかかります。デプロイが成功すると、次のようなメッセージが表示されます。

Deploying container to Cloud Run service [n8n] in project [YOUR_PROJECT_ID] region [us-central1]

Deploying new service...

Setting IAM Policy...done

Creating Revision...done

Routing traffic...done

Done.

Service [n8n] revision [n8n-00001-8nh] has been deployed and is serving 100 percent of traffic.

Service URL: https://n8n-<SOME_ID>.us-central1.run.app

上記の出力のサービス URL をメモしておきます。次のステップで n8n コンソールを起動するために使用します。

7. n8n ワークフローを実行する

ブラウザを起動し、前のステップで取得したサービス URL にアクセスします。サービス URL は、Cloud Run のホームページから取得することもできます。n8n はサービスの 1 つとして表示されます。

注: Cannot GET / 画面が表示されたり、n8n is starting up と表示されたりする場合は、通常、n8n がまだ起動中です。ページを更新すると、最終的に読み込まれます。

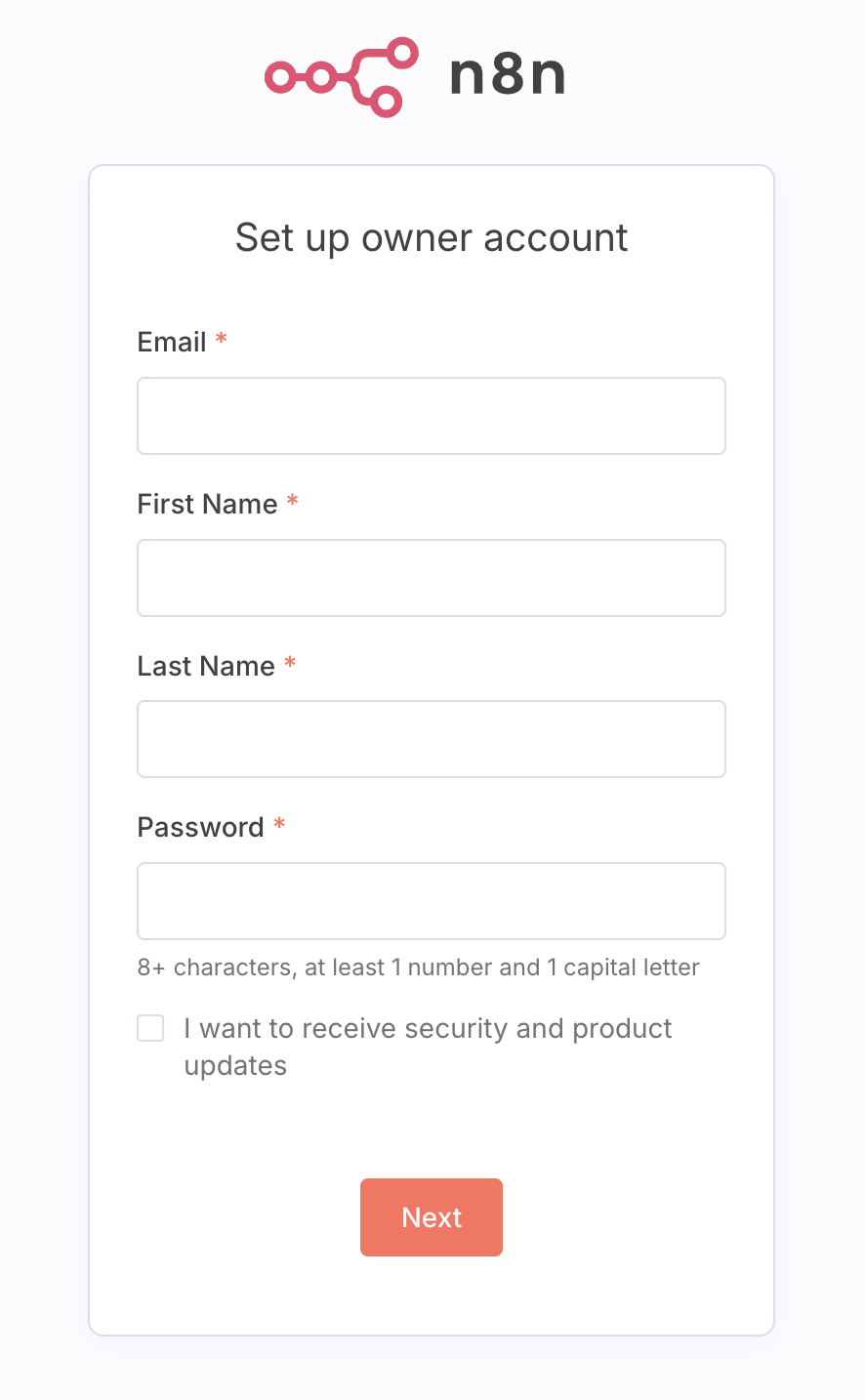

最終的に、次のような画面が表示されます。ここで、オーナー アカウントを設定できます。

必要な詳細を入力し、パスワードをメモして、設定を完了します。ライセンスキーの送信を求める手順など、一部の手順はスキップできます。

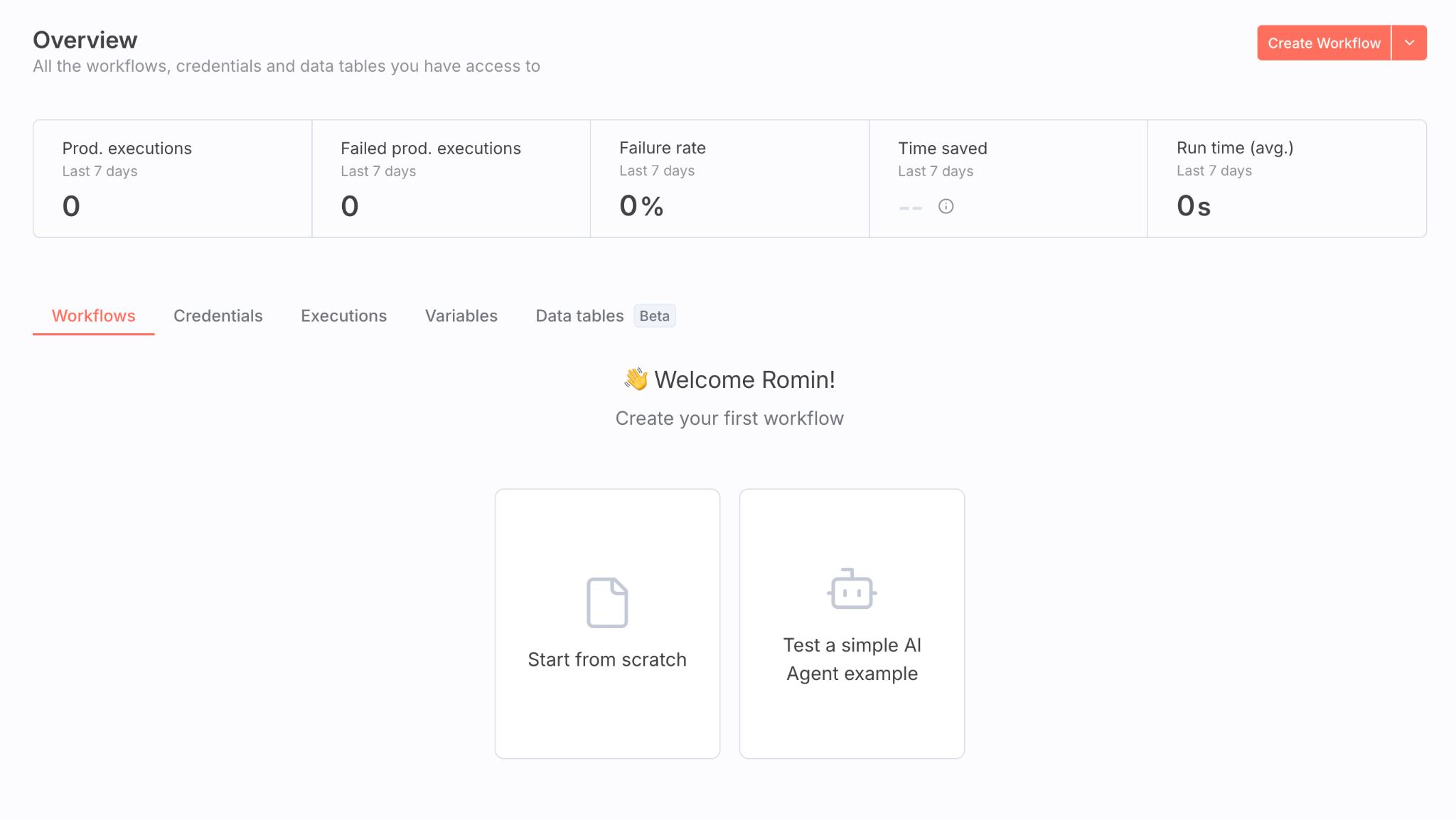

すべてうまくいけば、次のように n8n のホームページが表示されます。

n8n に慣れている場合は、この手順を進めてラボを完了できます。

n8n を試す場合は、次のワークフローを試してください。

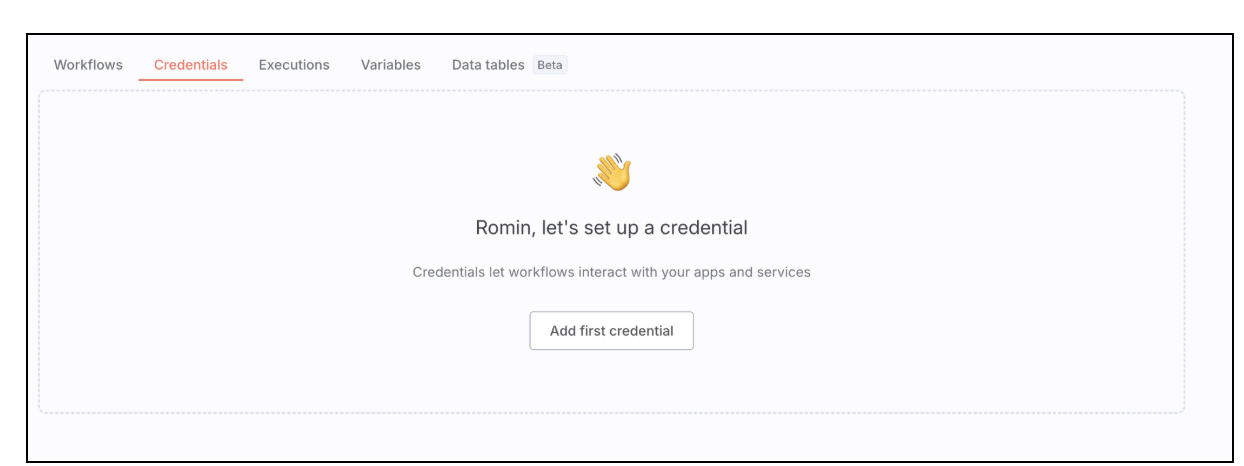

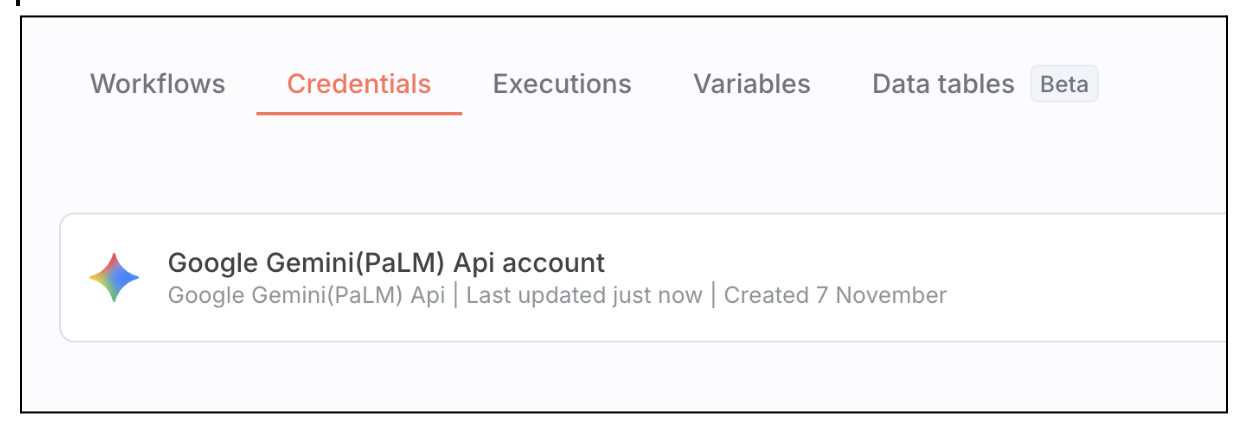

- [認証情報] をクリックし、[最初の認証情報を追加] をクリックします。

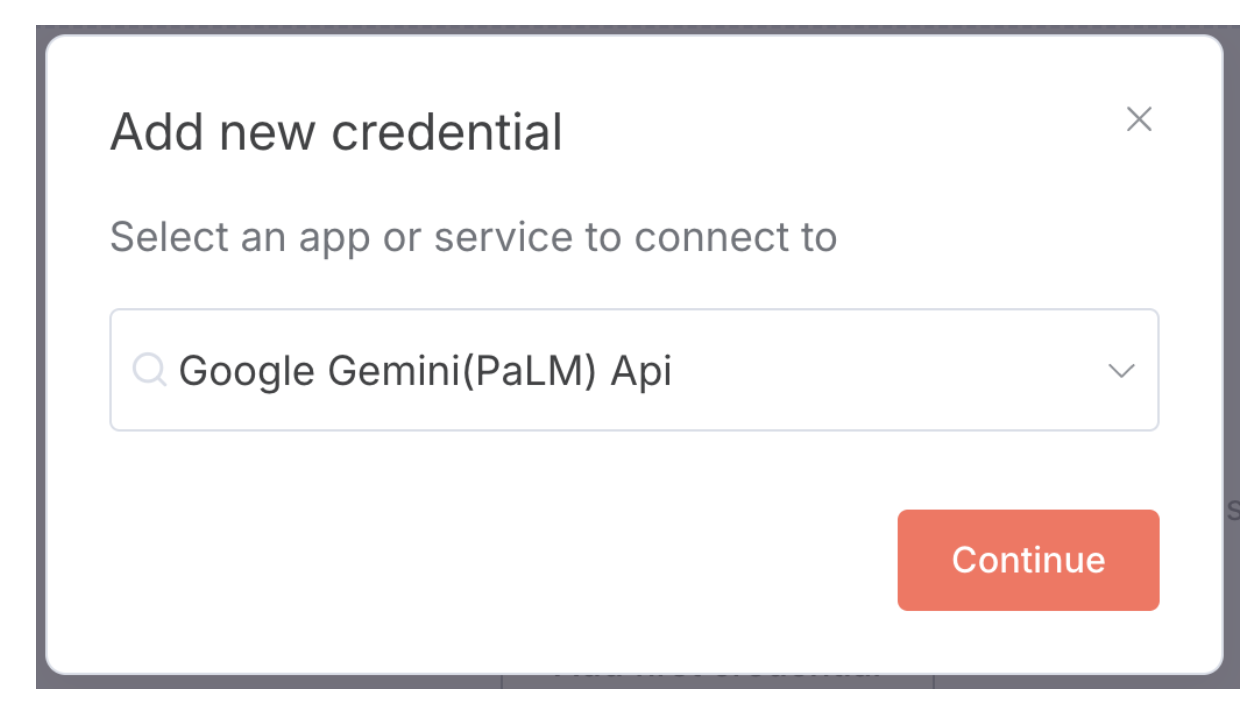

- Gemini API キーの認証情報を設定します。「gemini」と入力して Google Gemini(PaLM)API オプションを表示し、[続行] をクリックします。

- Gemini API キーは https://aistudio.google.com/app/api-keys から取得できます。

- キーを取得したら、貼り付けます。n8n がキーを検証し、認証情報が設定されます。

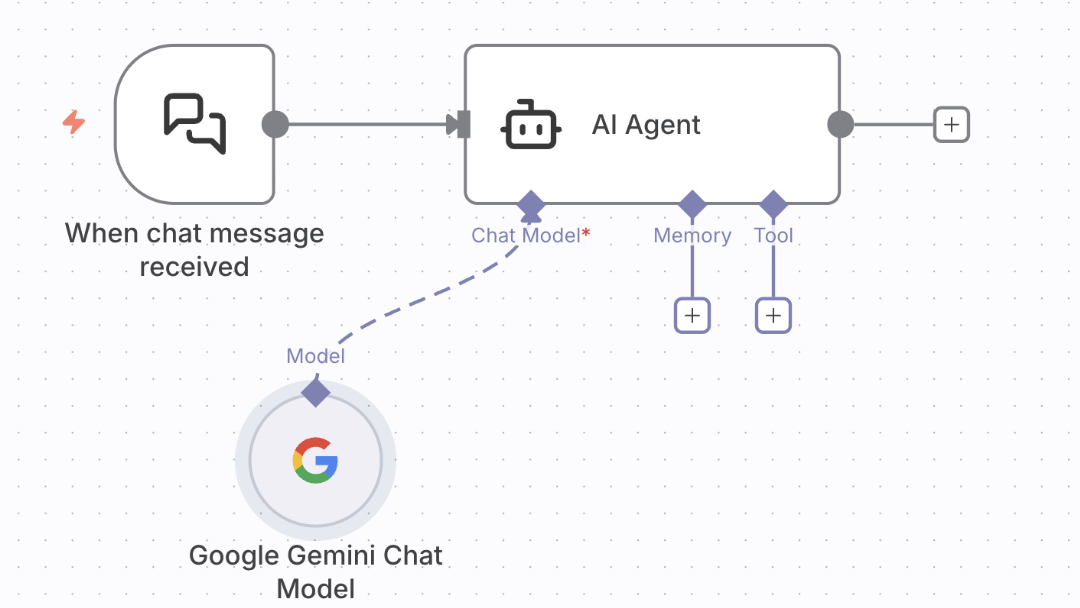

5. [ワークフロー] オプションに移動し、[最初から開始] または [新しいワークフローを作成] をクリックします。空白のキャンバスが表示されます。ここで、次の 2 つのノードを作成できます。1 つはトリガー(シンプルなチャット)、もう 1 つはエージェントです。作成した認証情報を設定して、エージェント モデルが Google Gemini になるようにします。最終的に、次のようなワークフローになります。

5. [ワークフロー] オプションに移動し、[最初から開始] または [新しいワークフローを作成] をクリックします。空白のキャンバスが表示されます。ここで、次の 2 つのノードを作成できます。1 つはトリガー(シンプルなチャット)、もう 1 つはエージェントです。作成した認証情報を設定して、エージェント モデルが Google Gemini になるようにします。最終的に、次のようなワークフローになります。

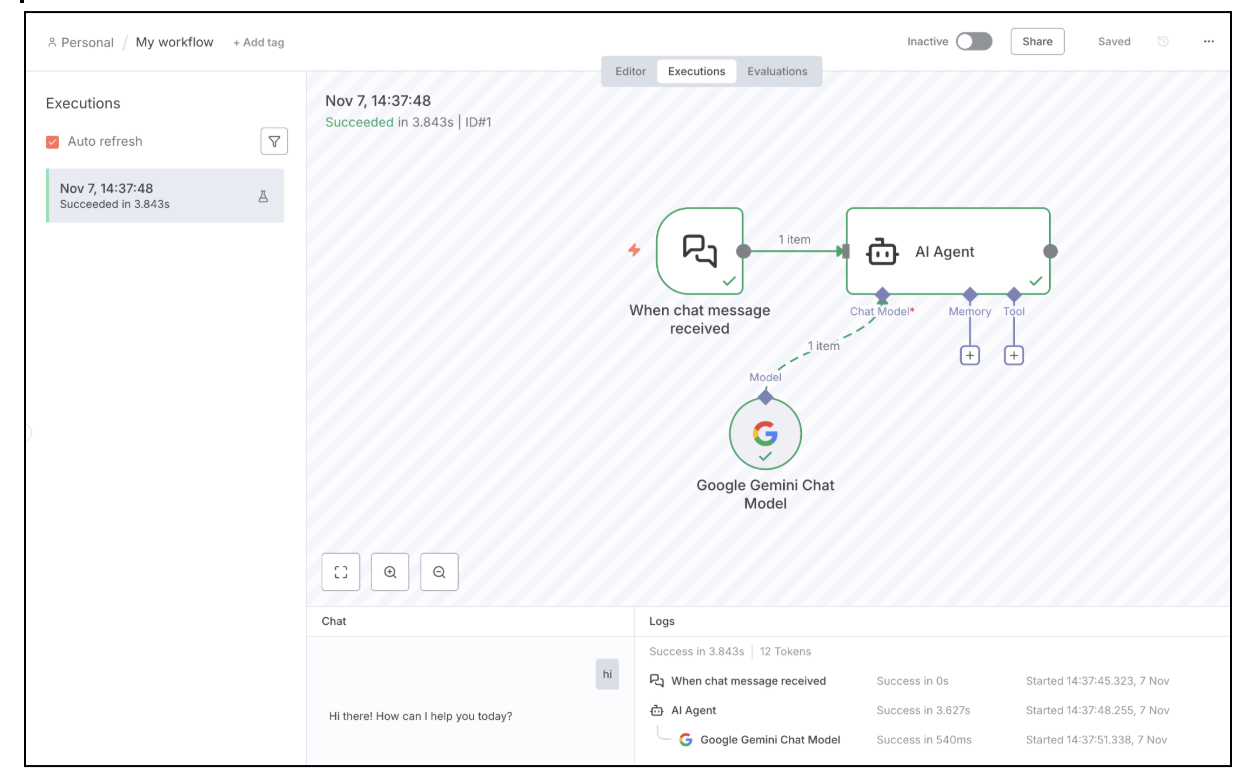

- このワークフローはチャットパネルから実行できます。すべてうまくいけば、プロンプトに対するレスポンスが返されます。実行画面の例を以下に示します。

これで、Google Cloud Run への n8n デプロイの検証が完了しました。

8. クリーンアップ

この Codelab を使用して、本番環境や永続的な要件ではなく、Google Cloud Run に n8n をインストールして実行する方法を学習する場合は、Google Cloud アカウントへの継続的な課金を回避するために、このワークショップで作成したリソースを削除することが重要です。

Cloud SQL インスタンスを削除し、デプロイした Cloud Run サービスを削除します。

プロジェクトとリージョンに応じて、次の環境変数が正しく設定されていることを確認します。

export PROJECT_ID="YOUR_PROJECT_ID"

export REGION="YOUR_REGION"

次の 2 つのコマンドは、デプロイした Cloud Run サービスを削除します。

gcloud run services delete n8n --platform=managed --region=${REGION} --project=${PROJECT_ID} --quiet

次のコマンドは、Cloud SQL インスタンスを削除します。

gcloud sql instances delete n8n-db

次の 2 つのコマンドは、作成した Secret Manager キーを削除します。

gcloud secrets delete n8n-db-password

gcloud secrets delete n8n-encryption-key

9. 完了

お疲れさまでした。Google Cloud Run に n8n をデプロイし、サンプル ワークフローで設定を検証できました。