1. परिचय

नेटवर्क फ़ायरवॉल की नीतियां

फ़ायरवॉल, सुरक्षित क्लाउड एनवायरमेंट के लिए बुनियादी बिल्डिंग ब्लॉक होते हैं. हमने पहले, संगठन और फ़ोल्डर लेवल पर फ़ायरवॉल की नीतियां लागू की थीं. हालांकि, वीपीसी फ़ायरवॉल में कोई बदलाव नहीं किया गया था. इस वर्शन में, हम फ़ायरवॉल नीति के स्ट्रक्चर को वीपीसी लेवल तक बढ़ाएंगे. साथ ही, फ़ायरवॉल नीति के मौजूदा सपोर्ट में कई सुधार करेंगे. इससे, Google Cloud के संसाधन के क्रम में फ़ायरवॉल का एक जैसा सपोर्ट मिल सकेगा. साथ ही, उपयोगकर्ता अपनी फ़ायरवॉल नीति के कंट्रोल को सुरक्षित, फ़्लेक्सिबल, और आसानी से बढ़ाया जा सकने वाले तरीके से मैनेज कर सकेंगे.

नेटवर्क फ़ायरवॉल की नीति, फ़ायरवॉल के नियमों के लिए कंटेनर के तौर पर काम करती है. नेटवर्क फ़ायरवॉल की नीति में तय किए गए नियम, तब तक कहीं भी लागू नहीं होते, जब तक नीति को किसी वीपीसी नेटवर्क से नहीं जोड़ा जाता. हर वीपीसी नेटवर्क से एक नेटवर्क फ़ायरवॉल नीति जुड़ी हो सकती है. नेटवर्क फ़ायरवॉल की नीतियां, फ़ायरवॉल के नियमों में IAM के तहत मैनेज किए जाने वाले टैग (या सिर्फ़ टैग) का इस्तेमाल करने की अनुमति देती हैं. ये टैग, मौजूदा नेटवर्क टैग की जगह लेते हैं और इनका इस्तेमाल वर्कलोड को पहचान देने के लिए किया जा सकता है.

नेटवर्क फ़ायरवॉल की नीति को अलग-अलग नेटवर्क के साथ शेयर किया जा सकता है. साथ ही, इसे आईएएम के तहत आने वाले टैग के साथ इंटिग्रेट किया जा सकता है. इससे फ़ायरवॉल को कॉन्फ़िगर और मैनेज करना बहुत आसान हो जाता है.

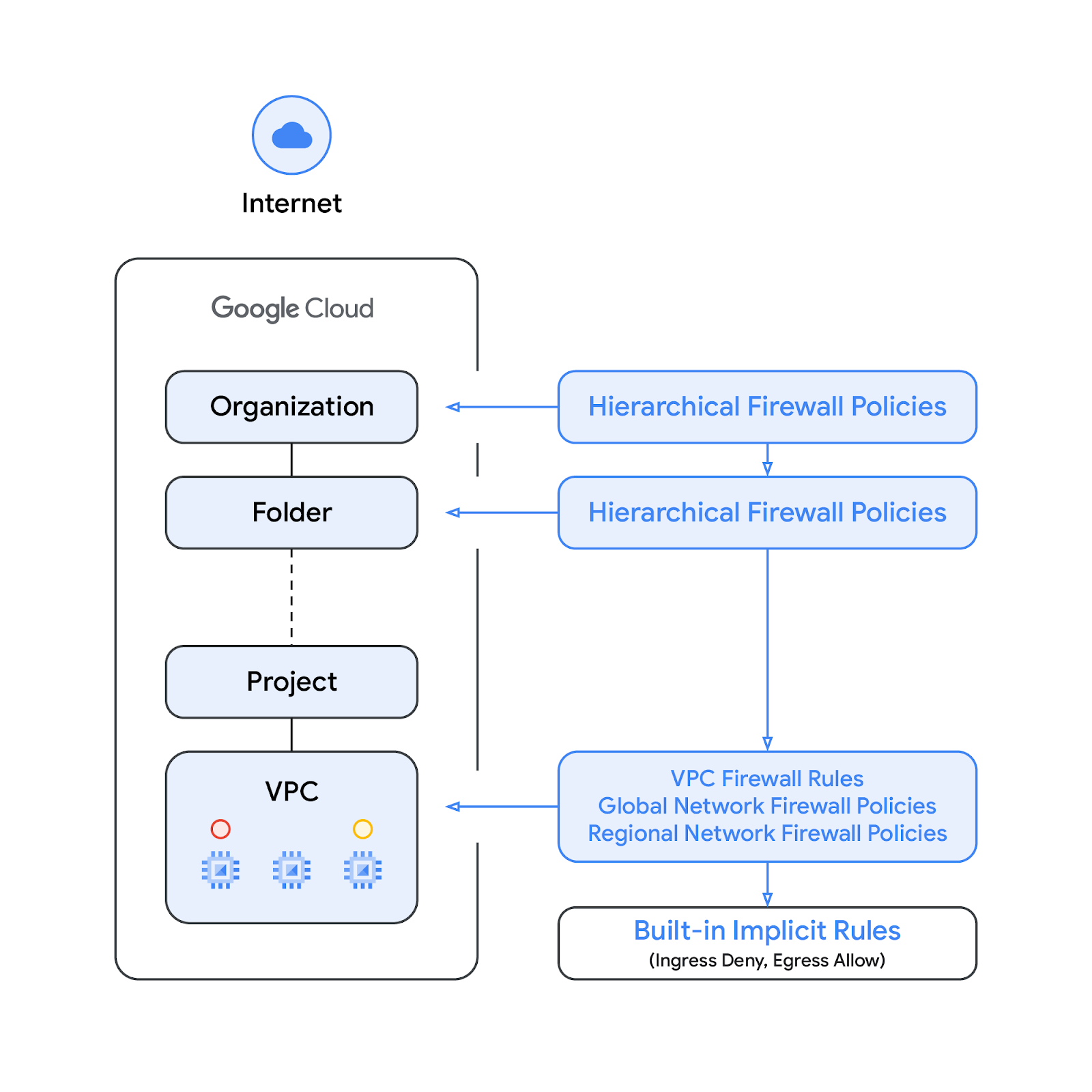

नेटवर्क फ़ायरवॉल नीति लागू होने के बाद, Google Cloud की फ़ायरवॉल नीतियों में अब ये कॉम्पोनेंट शामिल हैं:

- क्रमिक फ़ायरवॉल नीति

- वीपीसी फ़ायरवॉल के नियम

- नेटवर्क फ़ायरवॉल की नीति ( ग्लोबल और रीजनल)

क्रम के हिसाब से फ़ायरवॉल की नीतियां, संसाधन के क्रम में संगठन और फ़ोल्डर नोड पर लागू होती हैं. वहीं, वीपीसी फ़ायरवॉल के नियम और नेटवर्क फ़ायरवॉल की नीतियां, वीपीसी लेवल पर लागू होती हैं. VPC फ़ायरवॉल के नियमों और नेटवर्क फ़ायरवॉल की नीतियों के बीच एक बड़ा अंतर यह है कि VPC फ़ायरवॉल के नियमों को सिर्फ़ एक VPC नेटवर्क पर लागू किया जा सकता है. वहीं, नेटवर्क फ़ायरवॉल की नीतियों को एक VPC या VPC के ग्रुप से जोड़ा जा सकता है. इसके अलावा, बैच अपडेट जैसे अन्य फ़ायदे भी मिलते हैं.

आखिर में, हमारे पास इंप्लाइड फ़ायरवॉल के नियम भी हैं. ये हर वीपीसी नेटवर्क के साथ आते हैं:

- ऐसा इग्रेस नियम जिसकी कार्रवाई की अनुमति है और डेस्टिनेशन 0.0.0.0/0 है

- इनग्रेस का ऐसा नियम जिसमें कार्रवाई के तौर पर अनुमति नहीं दी गई है और सोर्स 0.0.0.0/0 है

नीचे दिए गए डायग्राम में, डिफ़ॉल्ट रूप से नीति उल्लंघन ठीक करने का क्रम दिखाया गया है:

कृपया ध्यान दें कि वीपीसी फ़ायरवॉल के नियमों और ग्लोबल नेटवर्क फ़ायरवॉल की नीति के बीच, लागू करने का क्रम बदला जा सकता है. ग्राहक, gcloud कमांड का इस्तेमाल करके, किसी भी समय नीति लागू करने का क्रम तय कर सकते हैं.

टैग

नेटवर्क फ़ायरवॉल की नीति के नियमों में इंटिग्रेट किए गए नए टैग, Google Cloud संसाधन के क्रम के संगठन लेवल पर तय किए गए की-वैल्यू पेयर संसाधन होते हैं. इस तरह के टैग में IAM ऐक्सेस कंट्रोल होता है. जैसा कि नाम से पता चलता है, यह तय करता है कि टैग पर कौन क्या कर सकता है. उदाहरण के लिए, IAM अनुमतियों की मदद से यह तय किया जा सकता है कि कौनसे मुख्य खाते, टैग को वैल्यू असाइन कर सकते हैं और कौनसे मुख्य खाते, रिसॉर्स में टैग जोड़ सकते हैं. किसी संसाधन पर टैग लागू होने के बाद, नेटवर्क फ़ायरवॉल के नियम इसका इस्तेमाल ट्रैफ़िक को अनुमति देने और अस्वीकार करने के लिए कर सकते हैं.

टैग, Google Cloud के इनहेरिटेंस रिसॉर्स मॉडल के मुताबिक काम करते हैं. इसका मतलब है कि टैग और उनकी वैल्यू, पैरंट से उनकी पूरी हैरारकी में पास की जाती हैं. इस वजह से, टैग एक जगह पर बनाए जा सकते हैं. इसके बाद, इनका इस्तेमाल संसाधन के पूरे क्रम में मौजूद अन्य फ़ोल्डर और प्रोजेक्ट में किया जा सकता है. टैग और ऐक्सेस से जुड़ी पाबंदी के बारे में ज़्यादा जानकारी के लिए, इस पेज पर जाएं.

टैग को नेटवर्क टैग के साथ भ्रमित नहीं किया जाना चाहिए. नेटवर्क टैग ऐसी स्ट्रिंग होती हैं जिन्हें Compute Engine इंस्टेंस में जोड़ा जा सकता है. ये इंस्टेंस से जुड़े होते हैं और इंस्टेंस के बंद होने पर गायब हो जाते हैं. VPC फ़ायरवॉल के नियमों में नेटवर्क टैग शामिल हो सकते हैं. हालांकि, इन्हें क्लाउड संसाधन नहीं माना जाता. इसलिए, इन पर IAM ऐक्सेस कंट्रोल लागू नहीं होता.

ध्यान दें कि इस दस्तावेज़ में, टैग और IAM से कंट्रोल किए जाने वाले टैग का इस्तेमाल एक-दूसरे की जगह पर किया जा रहा है.

आपको क्या बनाने को मिलेगा

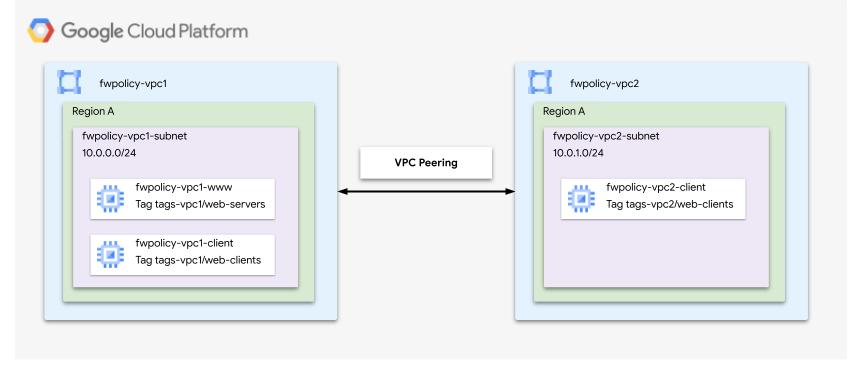

इस कोडलैब के दो हिस्से हैं. पहले हिस्से में, एक वीपीसी नेटवर्क का इस्तेमाल करके नेटवर्क फ़ायरवॉल की नीतियां और टैग दिखाए गए हैं. दूसरे हिस्से में, नीचे दिए गए डायग्राम के मुताबिक, पियर किए गए वीपीसी नेटवर्क में टैग इस्तेमाल करने का तरीका दिखाया गया है. इसलिए, इस कोडलैब के लिए एक प्रोजेक्ट और कई वीपीसी नेटवर्क बनाने की सुविधा की ज़रूरत होती है.

आपको क्या सीखने को मिलेगा

- नेटवर्क फ़ायरवॉल की नीति बनाने का तरीका

- नेटवर्क फ़ायरवॉल की नीति के साथ टैग बनाने और उनका इस्तेमाल करने का तरीका

- VPC नेटवर्क पीयरिंग पर टैग इस्तेमाल करने का तरीका

आपको इन चीज़ों की ज़रूरत होगी

- Google Cloud प्रोजेक्ट

- नेटवर्किंग कॉम्पोनेंट को कॉन्फ़िगर करने और इंस्टेंस डिप्लॉय करने की जानकारी

- VPC फ़ायरवॉल कॉन्फ़िगरेशन के बारे में जानकारी

2. शुरू करने से पहले

वैरिएबल बनाना/अपडेट करना

इस कोडलैब में, Cloud Shell में gcloud कॉन्फ़िगरेशन लागू करने में मदद करने के लिए, $variables का इस्तेमाल किया गया है.

Cloud Shell में, यह तरीका अपनाएं:

gcloud config set project [project-id] export project_id=`gcloud config list --format="value(core.project)"` export org_id=[org] export region=us-central1 export zone=us-central1-a export prefix=fwpolicy

3. वीपीसी नेटवर्क और सबनेट बनाना

VPC नेटवर्क

fwpolicy-vpc1 बनाएं:

gcloud compute networks create $prefix-vpc1 --subnet-mode=custom

सबनेट

चुने गए क्षेत्र में, इससे जुड़े सबनेट बनाएं:

gcloud compute networks subnets create $prefix-vpc1-subnet \ --range=10.0.0.0/24 --network=$prefix-vpc1 --region=$region

Cloud NAT

fwpolicy-pc1 के लिए, क्लाउड राऊटर और क्लाउड एनएटी गेटवे बनाएं:

gcloud compute routers create $prefix-vpc1-cr \ --region=$region --network=$prefix-vpc1 gcloud compute routers nats create $prefix-vpc1-cloudnat \ --router=$prefix-vpc1-cr --router-region=$region \ --auto-allocate-nat-external-ips \ --nat-all-subnet-ip-ranges

4. इंस्टेंस बनाना

अगर आईएपी सेटअप के हिस्से के तौर पर फ़ायरवॉल का नियम अब तक तय नहीं किया गया है, तो ऐसा नियम बनाएं जो आईएपी रेंज से आने वाले एसएसएच ट्रैफ़िक को अनुमति दे:

gcloud compute firewall-rules create allow-ssh-ingress-from-iap-vpc1 \ --direction=INGRESS \ --action=allow \ --network=$prefix-vpc1 \ --rules=tcp:22 \ --source-ranges=35.235.240.0/20

fwpolicy-vpc1 क्लाइंट और वेब-सर्वर इंस्टेंस बनाएं:

gcloud compute instances create $prefix-vpc1-www \

--subnet=$prefix-vpc1-subnet --no-address --zone $zone \

--metadata startup-script='#! /bin/bash

apt-get update

apt-get install apache2 -y

a2ensite default-ssl

a2enmod ssl

# Read VM network configuration:

md_vm="http://169.254.169.254/computeMetadata/v1/instance/"

vm_hostname="$(curl $md_vm/name -H "Metadata-Flavor:Google" )"

filter="{print \$NF}"

vm_network="$(curl $md_vm/network-interfaces/0/network \

-H "Metadata-Flavor:Google" | awk -F/ "${filter}")"

vm_zone="$(curl $md_vm/zone \

-H "Metadata-Flavor:Google" | awk -F/ "${filter}")"

# Apache configuration:

echo "Page on $vm_hostname in network $vm_network zone $vm_zone" | \

tee /var/www/html/index.html

systemctl restart apache2'

gcloud compute instances create $prefix-vpc1-client \

--subnet=$prefix-vpc1-subnet --no-address --zone $zone

इस सेक्शन की शुरुआत में बताए गए तरीके के मुताबिक, IAP को कॉन्फ़िगर करते समय SSH की अनुमति देने वाला नियम बनाया गया था. इसके अलावा, कोई और वीपीसी फ़ायरवॉल नियम तय नहीं किया गया है. साथ ही, डिफ़ॉल्ट रूप से सभी इनग्रेस ट्रैफ़िक को अस्वीकार कर दिया जाता है. इसलिए, क्लाइंट इंस्टेंस, संबंधित वेब सर्वर को ऐक्सेस नहीं कर पाएंगे. यह पुष्टि करने के लिए कि अनुरोध का समय खत्म हो जाएगा, एक नई विंडो खोलें और fwpolicy-vpc1-client इंस्टेंस के लिए एक SSH सेशन शुरू करें. इसके बाद, वेब सर्वर को कर्ल करने की कोशिश करें:

user@fwpolicy-vpc1-client$ curl fwpolicy-vpc1-www --connect-timeout 2

अनुमानित आउटपुट:

curl: (28) Connection timed out after 2001 milliseconds

इसके अलावा, यह भी पुष्टि करें कि Cloud Shell के ज़रिए fwpolicy-vpc1 के लिए, वीपीसी फ़ायरवॉल के कोई नियम तय नहीं किए गए हैं:

gcloud compute firewall-rules list --filter="network:$prefix-vpc1"

5. ग्लोबल नेटवर्क फ़ायरवॉल की नीति

ग्लोबल नेटवर्क फ़ायरवॉल की नीति बनाएं:

gcloud compute network-firewall-policies create \ $prefix-example --description \ "firewall-policy-description" --global

वेब ट्रैफ़िक की अनुमति देने वाला नियम जोड़ें:

gcloud compute network-firewall-policies rules create 500 \

--action allow \

--description "allow-web" \

--layer4-configs tcp:80,tcp:443 \

--firewall-policy $prefix-example \

--src-ip-ranges 10.0.0.0/16 \

--global-firewall-policy --enable-logging

नेटवर्क फ़ायरवॉल की नीति के बारे में बताएं और पुष्टि करें कि नियम लागू हो गया है added:

gcloud compute network-firewall-policies describe \

$prefix-example --global

अनुमानित आउटपुट (आउटपुट की शुरुआत तक स्क्रोल करें; ध्यान दें कि इसमें डिफ़ॉल्ट नियम भी दिखाए गए हैं):

creationTimestamp: '2022-09-23T12:46:53.677-07:00'

description: "firewall-policy-description"

fingerprint: Np1Rup09Amc=

id: '7021772628738421698'

kind: compute#firewallPolicy

name: fwpolicy-example

ruleTupleCount: 13

rules:

- action: allow

description: allow-web

direction: INGRESS

disabled: false

enableLogging: true

kind: compute#firewallPolicyRule

match:

layer4Configs:

- ipProtocol: tcp

ports:

- '80'

- ipProtocol: tcp

ports:

- '443'

srcIpRanges:

- 10.0.0.0/16

priority: 500

ruleTupleCount: 5

...

नेटवर्क फ़ायरवॉल की नीति को fwpolicy-vpc1 से जोड़ें:

gcloud compute network-firewall-policies associations create \

--firewall-policy $prefix-example \

--network $prefix-vpc1 \

--name $prefix-vpc1-association \

--global-firewall-policy

पुष्टि करें कि इसे fwpolicy-vpc1 नेटवर्क पर लागू किया गया है:

gcloud compute networks get-effective-firewalls $prefix-vpc1

अनुमानित आउटपुट (ध्यान दें कि अगर क्रम में सबसे ऊपर मौजूद फ़ायरवॉल की नीतियां लागू होती हैं, तो उनसे जुड़े नियम सबसे ऊपर दिखेंगे):

TYPE FIREWALL_POLICY_NAME PRIORITY ACTION DIRECTION IP_RANGES network-firewall-policy fwpolicy-example 500 ALLOW INGRESS 10.0.0.0/16 network-firewall-policy fwpolicy-example 2147483645 GOTO_NEXT INGRESS ::/0 network-firewall-policy fwpolicy-example 2147483647 GOTO_NEXT INGRESS 0.0.0.0/0 network-firewall-policy fwpolicy-example 2147483644 GOTO_NEXT EGRESS ::/0 network-firewall-policy fwpolicy-example 2147483646 GOTO_NEXT EGRESS 0.0.0.0/0

पुष्टि करें कि इसे fwpolicy-vpc1 वेब सर्वर पर भी लागू किया गया है:

gcloud compute instances network-interfaces \ get-effective-firewalls $prefix-vpc1-www --zone $zone

अनुमानित आउटपुट, पिछली कमांड (fwpolicy-vpc1 के लिए लागू फ़ायरवॉल) के जैसा ही है:

TYPE FIREWALL_POLICY_NAME PRIORITY ACTION DIRECTION IP_RANGES network-firewall-policy fwpolicy-example 500 ALLOW INGRESS 10.0.0.0/16 network-firewall-policy fwpolicy-example 2147483645 GOTO_NEXT INGRESS ::/0 network-firewall-policy fwpolicy-example 2147483647 GOTO_NEXT INGRESS 0.0.0.0/0 network-firewall-policy fwpolicy-example 2147483644 GOTO_NEXT EGRESS ::/0 network-firewall-policy fwpolicy-example 2147483646 GOTO_NEXT EGRESS 0.0.0.0/0

vpc1-client SSH सेशन पर वापस जाएं और फिर से कर्ल करने की कोशिश करें. ध्यान दें कि नीचे दिए गए निर्देश में, fwpolicy को प्रीफ़िक्स के तौर पर इस्तेमाल किया गया है. अगर आपने किसी दूसरे नाम का इस्तेमाल किया है, तो कृपया curl निर्देश में ज़रूरी बदलाव करें:

user@vpc1-client$ curl fwpolicy-vpc1-www --connect-timeout 2 Page on vpc1-www in network vpc1 zone us-central1-a

Cloud Shell से पुष्टि करें कि नेटवर्क फ़ायरवॉल की नीति, fwpolicy-vpc1 पर लागू की गई है:

gcloud compute network-firewall-policies describe \ $prefix-example --global

अनुमानित आउटपुट (आउटपुट की शुरुआत पर जाने के लिए, ऊपर की ओर स्क्रोल करें):

--- associations: - attachmentTarget: https://www.googleapis.com/compute/v1/projects/PROJECT_ID/global/networks/fwpolicy-vpc1 name: fwpolicy-vpc1-association ...

6. IAM के तहत मैनेज किए जाने वाले टैग

टैग एक की-वैल्यू पेयर होता है. इसे किसी संगठन, फ़ोल्डर या प्रोजेक्ट से जोड़ा जा सकता है. ज़्यादा जानकारी के लिए, टैग बनाना और मैनेज करना और ज़रूरी अनुमतियां लेख देखें.

tagAdmin की भूमिका से, नए टैग बनाए जा सकते हैं. साथ ही, मौजूदा टैग अपडेट और मिटाए जा सकते हैं. संगठन का एडमिन यह भूमिका असाइन कर सकता है. Cloud Shell से, आईएएम नीति को अपडेट करके, अपने उपयोगकर्ता को tagAdmin की भूमिका असाइन करें. अनुमतियों के रेफ़रंस पेज पर जाकर देखें कि पहले से तय की गई हर भूमिका में कौनसी अनुमतियां शामिल हैं.

gcloud organizations add-iam-policy-binding $org_id \ --member user:[user@example.com] --role roles/resourcemanager.tagAdmin

यह पुष्टि करने के लिए कि किन उपयोगकर्ताओं के पास resourcemanager.tagAdmin की भूमिका है, नीचे दी गई कमांड चलाएं:

gcloud organizations get-iam-policy $org_id --flatten=bindings \ --filter=bindings.role:roles/resourcemanager.tagAdmin

नई टैग कुंजी बनाने के लिए:

gcloud resource-manager tags keys create tags-vpc1 \ --parent organizations/$org_id \ --purpose GCE_FIREWALL \ --purpose-data network=$project_id/$prefix-vpc1

अनुमानित आउटपुट:

Waiting for TagKey [tags-vpc1] to be created...done. createTime: '2022-09-23T20:49:01.162228Z' etag: PwvmFuHO4wK1y6c5Ut2n5w== name: tagKeys/622132302133 namespacedName: ORGANIZATION_ID/tags-vpc1 parent: organizations/ORGANIZATION_ID purpose: GCE_FIREWALL purposeData: network: https://www.googleapis.com/compute/v1/projects/PROJECT_ID/global/networks/6749205358365096383 shortName: tags-vpc1 updateTime: '2022-09-23T20:49:03.873776Z'

नई टैग वैल्यू बनाएं:

gcloud resource-manager tags values create web-servers \ --parent=$org_id/tags-vpc1 gcloud resource-manager tags values create web-clients \ --parent=$org_id/tags-vpc1

पुष्टि करें कि टैग की वैल्यू सही तरीके से बनाई गई हैं:

gcloud resource-manager tags values list \ --parent=$org_id/tags-vpc1

अनुमानित आउटपुट:

NAME SHORT_NAME DESCRIPTION tagValues/349564376683 web-servers tagValues/780363571446 web-clients

Cloud Shell में जाकर, मौजूदा नेटवर्क फ़ायरवॉल नीति के नियम के बारे में बताएं. इससे यह पुष्टि की जा सकेगी कि टैग का इस्तेमाल नहीं किया जा रहा है:

gcloud compute network-firewall-policies rules describe 500 \

--firewall-policy $prefix-example \

--global-firewall-policy

अनुमानित आउटपुट:

---

action: allow

description: allow-web

direction: INGRESS

disabled: false

enableLogging: true

kind: compute#firewallPolicyRule

match:

layer4Configs:

- ipProtocol: tcp

ports:

- '80'

- ipProtocol: tcp

ports:

- '443'

srcIpRanges:

- 10.0.0.0/16

priority: 500

ruleTupleCount: 5

Cloud Shell से, नियम को अपडेट करें, ताकि सिर्फ़ vpc1-tags/web-clients टैग कुंजी से ट्रैफ़िक की अनुमति दी जा सके. साथ ही, vpc1-tags/web-servers टैग कुंजी वाले इंस्टेंस पर नियम इंस्टॉल करें.

gcloud compute network-firewall-policies rules update 500 \

--firewall-policy $prefix-example \

--src-secure-tags $org_id/tags-vpc1/web-clients \

--target-secure-tags $org_id/tags-vpc1/web-servers \

--global-firewall-policy

क्लाउड शेल से, मौजूदा नेटवर्क फ़ायरवॉल नीति के नियम के बारे में बताएं. इससे यह पुष्टि की जा सकेगी कि टैग सही तरीके से लागू किए गए हैं और उन्हें लागू है के तौर पर रिपोर्ट किया गया है:

gcloud compute network-firewall-policies rules describe 500 \

--firewall-policy $prefix-example \

--global-firewall-policy

अनुमानित आउटपुट:

---

action: allow

description: allow-web

direction: INGRESS

disabled: false

enableLogging: false

kind: compute#firewallPolicyRule

match:

layer4Configs:

- ipProtocol: tcp

ports:

- '80'

- ipProtocol: tcp

ports:

- '443'

srcIpRanges:

- 10.0.0.0/16

srcSecureTags:

- name: tagValues/479619031616

state: EFFECTIVE

priority: 500

ruleTupleCount: 7

targetSecureTags:

- name: tagValues/230424970229

state: EFFECTIVE

Cloud Shell से, आइए पुष्टि करें कि नियम को vpc1 पर लागू किया गया है या नहीं:

gcloud compute networks get-effective-firewalls $prefix-vpc1

अनुमानित आउटपुट:

network-firewall-policy fwpolicy-example 500 ALLOW INGRESS 10.0.0.0/16 network-firewall-policy fwpolicy-example 2147483645 GOTO_NEXT INGRESS ::/0 network-firewall-policy fwpolicy-example 2147483647 GOTO_NEXT INGRESS 0.0.0.0/0 network-firewall-policy fwpolicy-example 2147483644 GOTO_NEXT EGRESS ::/0 network-firewall-policy fwpolicy-example 2147483646 GOTO_NEXT EGRESS 0.0.0.0/0

पुष्टि करें कि नेटवर्क फ़ायरवॉल की नीति अब भी वीपीसी नेटवर्क से जुड़ी है. हालांकि, वेब ट्रैफ़िक की अनुमति देने वाला नियम अब वेब सर्वर पर लागू नहीं होता है, क्योंकि टैग को इंस्टेंस में नहीं जोड़ा गया था:

gcloud compute instances network-interfaces \ get-effective-firewalls $prefix-vpc1-www --zone $zone

अनुमानित आउटपुट (ध्यान दें कि प्राथमिकता 500 वाला फ़ायरवॉल नियम नहीं दिखाया गया है):

network-firewall-policy fwpolicy-example 2147483645 GOTO_NEXT INGRESS ::/0 network-firewall-policy fwpolicy-example 2147483647 GOTO_NEXT INGRESS 0.0.0.0/0 network-firewall-policy fwpolicy-example 2147483644 GOTO_NEXT EGRESS ::/0 network-firewall-policy fwpolicy-example 2147483646 GOTO_NEXT EGRESS 0.0.0.0/0

टैग और उपयोगकर्ता को टैग उपयोगकर्ता की भूमिका असाइन करें. अनुमतियों के रेफ़रंस पेज पर जाकर देखें कि पहले से तय की गई हर भूमिका में कौनसी अनुमतियां शामिल हैं.

gcloud resource-manager tags keys add-iam-policy-binding \ $org_id/tags-vpc1 \ --member user:[email] --role roles/resourcemanager.tagUser gcloud projects add-iam-policy-binding $project_id \ --member user:[email] --role roles/resourcemanager.tagUser

पुष्टि करें कि भूमिका जोड़ दी गई है:

gcloud resource-manager tags keys get-iam-policy $org_id/tags-vpc1 gcloud projects get-iam-policy $project_id --flatten=bindings \ --filter=bindings.role:roles/resourcemanager.tagUser

अनुमानित आउटपुट:

bindings: - members: - user:[user] role: roles/resourcemanager.tagUser ...

टैग को fwpolicy-vpc1-www इंस्टेंस पर लागू करें:

gcloud resource-manager tags bindings create \ --location $zone \ --tag-value $org_id/tags-vpc1/web-servers \ --parent \ //compute.googleapis.com/projects/$project_id/zones/$zone/instances/$prefix-vpc1-www

अनुमानित आउटपुट:

Waiting for TagBinding for parent [//compute.googleapis.com/projects/PROJECT_ID/zones/us-central1-a/instances/38369703403698502] and tag value [tagValues/34 9564376683] to be created with [operations/rctb.us-central1-a.6144808968019372877]...done. done: true metadata: '@type': type.googleapis.com/google.cloud.resourcemanager.v3.CreateTagBindingMetadata name: operations/rctb.us-central1-a.6144808968019372877 response: '@type': type.googleapis.com/google.cloud.resourcemanager.v3.TagBinding name: tagBindings/%2F%2Fcompute.googleapis.com%2Fprojects%2FPROJECT_NUMBER%2Fzones%2Fus-central1-a%2Finstances%2F38369703403698502/tagValues/349564376683 parent: //compute.googleapis.com/projects/PROJECT_NUMBER/zones/us-central1-a/instances/38369703403698502 tagValue: tagValues/349564376683

बाइंडिंग की पुष्टि करें:

gcloud resource-manager tags bindings list --location $zone --effective --parent //compute.googleapis.com/projects/$project_id/zones/$zone/instances/$prefix-vpc1-www

अनुमानित आउटपुट:

namespacedTagKey: ORGANIZATION_ID/tags-vpc1 namespacedTagValue: ORGANIZATION_ID/tags-vpc1/web-servers tagKey: tagKeys/622132302133 tagValue: tagValues/349564376683

लागू फ़ायरवॉल के नियमों की फिर से पुष्टि करें:

gcloud compute instances network-interfaces \ get-effective-firewalls $prefix-vpc1-www --zone $zone

अनुमानित आउटपुट:

network-firewall-policy fwpolicy-example 490 ALLOW INGRESS 10.0.0.0/16 network-firewall-policy fwpolicy-example 2147483645 GOTO_NEXT INGRESS ::/0 network-firewall-policy fwpolicy-example 2147483647 GOTO_NEXT INGRESS 0.0.0.0/0 network-firewall-policy fwpolicy-example 2147483644 GOTO_NEXT EGRESS ::/0 network-firewall-policy fwpolicy-example 2147483646 GOTO_NEXT EGRESS 0.0.0.0/0

fwpolicy-vpc1-client SSH सेशन टैब पर वापस जाएं और कर्ल करने की कोशिश करें:

user@fwpolicy-vpc1-client$ curl fwpolicy-vpc1-www --connect-timeout 2

क्या आपने कनेक्ट कर लिया?

इसकी पुष्टि करने के लिए, Cloud Shell के ज़रिए नियम को अपडेट करें, ताकि सोर्स सीआईडीआर की शर्त हट जाए.

gcloud compute network-firewall-policies rules update 500 \

--firewall-policy $prefix-example \

--src-ip-ranges "" \

--global-firewall-policy

gcloud compute network-firewall-policies rules describe 500 \

--firewall-policy $prefix-example \

--global-firewall-policy

action: allow

description: allow-web

direction: INGRESS

disabled: false

enableLogging: false

kind: compute#firewallPolicyRule

match:

layer4Configs:

- ipProtocol: tcp

ports:

- '80'

- ipProtocol: tcp

ports:

- '443'

srcSecureTags:

- name: tagValues/479619031616

state: EFFECTIVE

priority: 490

ruleTupleCount: 7

targetSecureTags:

- name: tagValues/230424970229

state: EFFECTIVE

fwpolicy-vpc1-client एसएसएच सेशन टैब पर वापस जाएं और फिर से कोशिश करें:

user@fwpolicy-vpc1-client$ curl fwpolicy-vpc1-www --connect-timeout 2

इस बार कनेक्शन का समय खत्म हो जाना चाहिए, क्योंकि टैग को fwpolicy-vpc1-client में नहीं जोड़ा गया था. Cloud Shell से इसे जोड़ें और फिर से कोशिश करें.

gcloud resource-manager tags bindings create \ --location $zone \ --tag-value $org_id/tags-vpc1/web-clients \ --parent \ //compute.googleapis.com/projects/$project_id/zones/$zone/instances/$prefix-vpc1-client

fwpolicy-vpc1-client SSH सेशन टैब पर वापस जाएं और फिर से कोशिश करें. अब यह काम करना चाहिए.

user@fwpolicy-vpc1-client$ curl fwpolicy-vpc1-www --connect-timeout 2

7. VPC नेटवर्क पीयरिंग पर IAM के कंट्रोल वाले टैग

Cloud Shell से, नया वीपीसी, सबनेट, और क्लाइंट बनाएं. साथ ही, नेटवर्क के बीच वीपीसी नेटवर्क पीयरिंग सेट अप करें:

gcloud compute networks create $prefix-vpc2 --subnet-mode=custom

gcloud compute networks subnets create $prefix-vpc2-subnet \

--range=10.0.1.0/24 --network=$prefix-vpc2 --region=$region

gcloud compute instances create $prefix-vpc2-client \

--subnet=$prefix-vpc2-subnet --no-address --zone $zone

gcloud compute networks peerings create vpc1-to-vpc2 \

--network=$prefix-vpc1 \

--peer-project $project_id \

--peer-network $prefix-vpc2

gcloud compute networks peerings create vpc2-to-vpc1 \

--network=$prefix-vpc2 \

--peer-project $project_id \

--peer-network $prefix-vpc1

अगर आईएपी सेटअप के हिस्से के तौर पर फ़ायरवॉल का नियम अब तक तय नहीं किया गया है, तो ऐसा नियम बनाएं जो आईएपी रेंज से आने वाले एसएसएच ट्रैफ़िक को अनुमति दे:

gcloud compute firewall-rules create allow-ssh-ingress-from-iap-vpc2 \ --direction=INGRESS \ --action=allow \ --network=$prefix-vpc2 \ --rules=tcp:22 \ --source-ranges=35.235.240.0/20

टैग, पूरे संगठन के लिए उपलब्ध ऑब्जेक्ट होते हैं. हालांकि, टैग कुंजियां किसी खास वीपीसी से जुड़ी होती हैं. इसलिए, इन्हें अलग-अलग नेटवर्क में मौजूद इंस्टेंस पर लागू नहीं किया जा सकता. इसलिए, vpc2 के लिए लागू होने वाली नई टैग कुंजी और वैल्यू बनाना ज़रूरी है:

gcloud resource-manager tags keys create tags-vpc2 \ --parent organizations/$org_id \ --purpose GCE_FIREWALL \ --purpose-data network=$project_id/$prefix-vpc2 gcloud resource-manager tags values create web-clients \ --parent=$org_id/tags-vpc2

fwpolicy-vpc2-client इंस्टेंस पर नया टैग लागू करें:

gcloud resource-manager tags bindings create \ --location $zone \ --tag-value $org_id/tags-vpc2/web-clients \ --parent \ //compute.googleapis.com/projects/$project_id/zones/$zone/instances/$prefix-vpc2-client

इसके अलावा, fwpolicy-vpc2-client के बाइंडिंग की सूची बनाएं:

gcloud resource-manager tags bindings list --location $zone --effective --parent //compute.googleapis.com/projects/$project_id/zones/$zone/instances/$prefix-vpc2-client

अनुमानित आउटपुट:

namespacedTagKey: ORGANIZATION_ID/tags-vpc2 namespacedTagValue: ORGANIZATION_ID/tags-vpc2/web-clients tagKey: tagKeys/916316350251 tagValue: tagValues/633150043992

Cloud Shell से, मौजूदा नेटवर्क फ़ायरवॉल नीति के नियम के बारे में बताएं. इससे यह पुष्टि की जा सकेगी कि नए टैग का इस्तेमाल नहीं किया जा रहा है:

gcloud compute network-firewall-policies rules describe 500 \

--firewall-policy $prefix-example \

--global-firewall-policy

अनुमानित आउटपुट:

---

action: allow

description: allow-web

direction: INGRESS

disabled: false

enableLogging: true

kind: compute#firewallPolicyRule

match:

layer4Configs:

- ipProtocol: tcp

ports:

- '80'

- ipProtocol: tcp

ports:

- '443'

srcSecureTags:

- name: tagValues/479619031616

state: EFFECTIVE

priority: 500

ruleTupleCount: 6

targetSecureTags:

- name: tagValues/230424970229

state: EFFECTIVE

पीयर किए गए वीपीसी नेटवर्क से टैग को अनुमति देने के लिए, मौजूदा फ़ायरवॉल के नियम को अपडेट करें:

gcloud compute network-firewall-policies rules update 500 \

--firewall-policy $prefix-example \

--src-secure-tags $org_id/tags-vpc1/web-clients,$org_id/tags-vpc2/web-clients \

--global-firewall-policy

फ़ायरवॉल के नियम के बारे में बताएं, ताकि यह पक्का किया जा सके कि इसे सही तरीके से लागू किया गया है और इसे लागू है के तौर पर रिपोर्ट किया गया है:

gcloud compute network-firewall-policies rules describe 500 \

--firewall-policy $prefix-example \

--global-firewall-policy

अनुमानित आउटपुट:

---

action: allow

description: allow-web

direction: INGRESS

disabled: false

enableLogging: false

kind: compute#firewallPolicyRule

match:

layer4Configs:

- ipProtocol: tcp

ports:

- '80'

- ipProtocol: tcp

ports:

- '443'

srcSecureTags:

- name: tagValues/479619031616

state: EFFECTIVE

- name: tagValues/633150043992

state: EFFECTIVE

priority: 500

ruleTupleCount: 7

targetSecureTags:

- name: tagValues/230424970229

state: EFFECTIVE

नीचे दिए गए gcloud कमांड का इस्तेमाल करके, fwpolicy-vpc1-www का आईपी पता ढूंढें:

gcloud compute instances list --filter=vpc1-www

एसएसएच के ज़रिए fwpolicy-vpc2-client से कनेक्ट करें और fwpolicy-vpc1 के आईपी को कर्ल करने की कोशिश करें:

user@fwpolicy-vpc2-client$ curl [fwpolicy-vpc1-www_IP] --connect-timeout 2

आपको fwpolicy-vpc1-www सर्वर से कनेक्ट करना होगा. डेटा को हटाने के तरीके के बारे में जानने के लिए, अगले सेक्शन पर जाएं.

8. क्लीनअप करने का तरीका

Cloud Shell से, इंस्टेंस, क्लाउड एनएटी, और क्लाउड राऊटर हटाएं:

gcloud -q compute instances delete $prefix-vpc2-client --zone=$zone gcloud -q compute instances delete $prefix-vpc1-client --zone=$zone gcloud -q compute instances delete $prefix-vpc1-www --zone=$zone gcloud -q compute routers nats delete $prefix-vpc1-cloudnat \ --router=$prefix-vpc1-cr --router-region=$region gcloud -q compute routers delete $prefix-vpc1-cr --region=$region

ग्लोबल नेटवर्क फ़ायरवॉल की नीति और टैग हटाएं:

gcloud -q resource-manager tags values delete \

$org_id/tags-vpc2/web-clients

gcloud -q resource-manager tags keys delete $org_id/tags-vpc2

gcloud -q resource-manager tags values delete \

$org_id/tags-vpc1/web-servers

gcloud -q resource-manager tags values delete \

$org_id/tags-vpc1/web-clients

gcloud -q resource-manager tags keys delete $org_id/tags-vpc1

gcloud -q compute network-firewall-policies associations delete \

--firewall-policy $prefix-example \

--name $prefix-vpc1-association \

--global-firewall-policy

gcloud -q compute network-firewall-policies delete \

$prefix-example --global

gcloud -q compute firewall-rules delete allow-ssh-ingress-from-iap-vpc1

gcloud -q compute firewall-rules delete allow-ssh-ingress-from-iap-vpc2

अगर tagAdmin और tagUsers की भूमिकाएं बदली गई हैं, तो यहां दिया गया तरीका अपनाएं:

gcloud organizations remove-iam-policy-binding $org_id \ --member user:[email] --role roles/resourcemanager.tagAdmin gcloud organizations remove-iam-policy-binding $org_id \ --member user:[email] --role roles/resourcemanager.tagUser

आखिर में, वीपीसी नेटवर्क पीयरिंग, सबनेट, और वीपीसी नेटवर्क हटाएं:

gcloud -q compute networks peerings delete vpc1-to-vpc2 \

--network $prefix-vpc1

gcloud -q compute networks peerings delete vpc2-to-vpc1 \

--network $prefix-vpc2

gcloud -q compute networks subnets delete $prefix-vpc1-subnet \

--region $region

gcloud -q compute networks subnets delete $prefix-vpc2-subnet \

--region $region

gcloud -q compute networks delete $prefix-vpc1

gcloud -q compute networks delete $prefix-vpc2

9. बधाई हो!

बधाई हो, आपने टैग कॉन्फ़िगरेशन की मदद से, ग्लोबल नेटवर्क फ़ायरवॉल की नीति को कॉन्फ़िगर और पुष्टि कर लिया है.