۱. مقدمه

در این آزمایشگاه کد، شما یک اتصال HTTPS به سمت جنوب به محیط خودمدیریتشدهی GitLab خود با استفاده از یک متعادلکنندهی بار پروکسی TCP داخلی و گروه نقطهی پایانی شبکهی اینترنت (NEG) که از Looker PSC به عنوان یک مصرفکنندهی سرویس فراخوانی میشود، برقرار خواهید کرد.

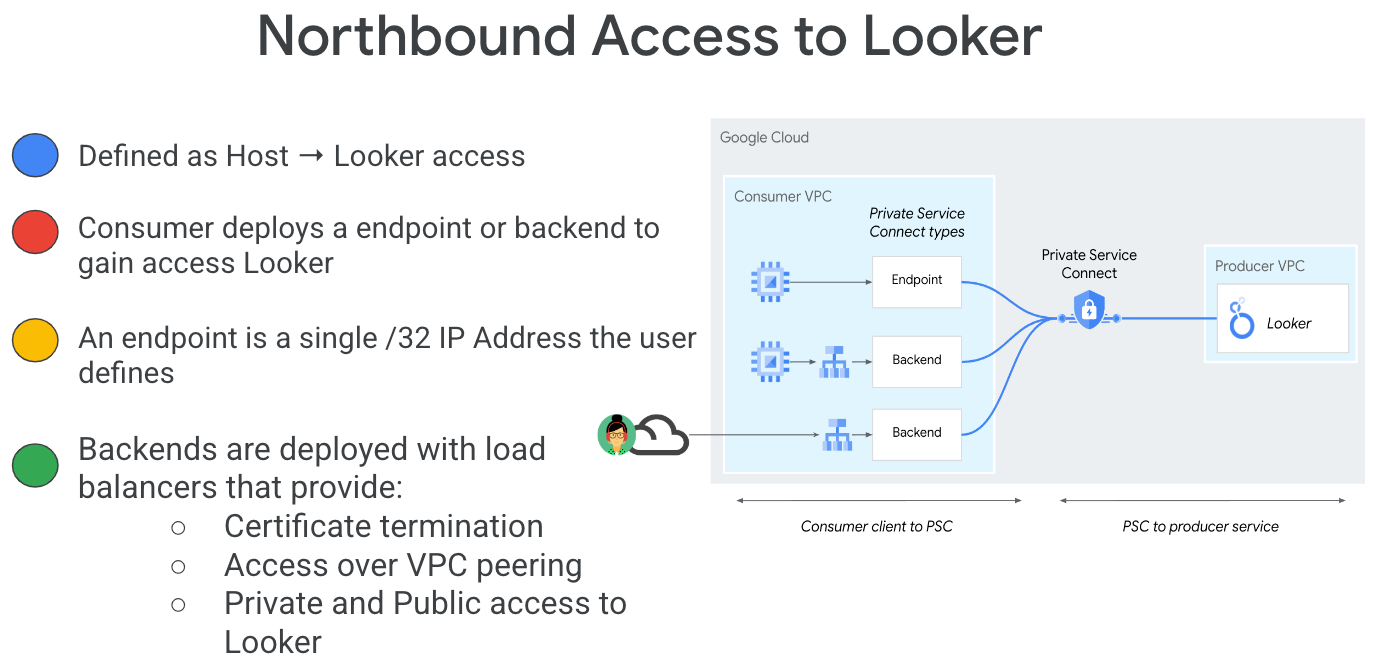

سرویس خصوصی اتصال (Private Service Connect) قابلیتی از شبکه گوگل کلود (Google Cloud) است که به مصرفکنندگان اجازه میدهد تا به صورت خصوصی از داخل شبکه VPC خود به سرویسهای مدیریتشده دسترسی داشته باشند. به طور مشابه، به تولیدکنندگان سرویس مدیریتشده نیز اجازه میدهد تا این سرویسها را در شبکههای VPC جداگانه خود میزبانی کنند و یک اتصال خصوصی به مصرفکنندگان خود ارائه دهند. به عنوان مثال، وقتی از سرویس خصوصی اتصال برای دسترسی به Looker استفاده میکنید، شما مصرفکننده سرویس هستید و گوگل، همانطور که در شکل 1 برجسته شده است، تولیدکننده سرویس است.

شکل ۱.

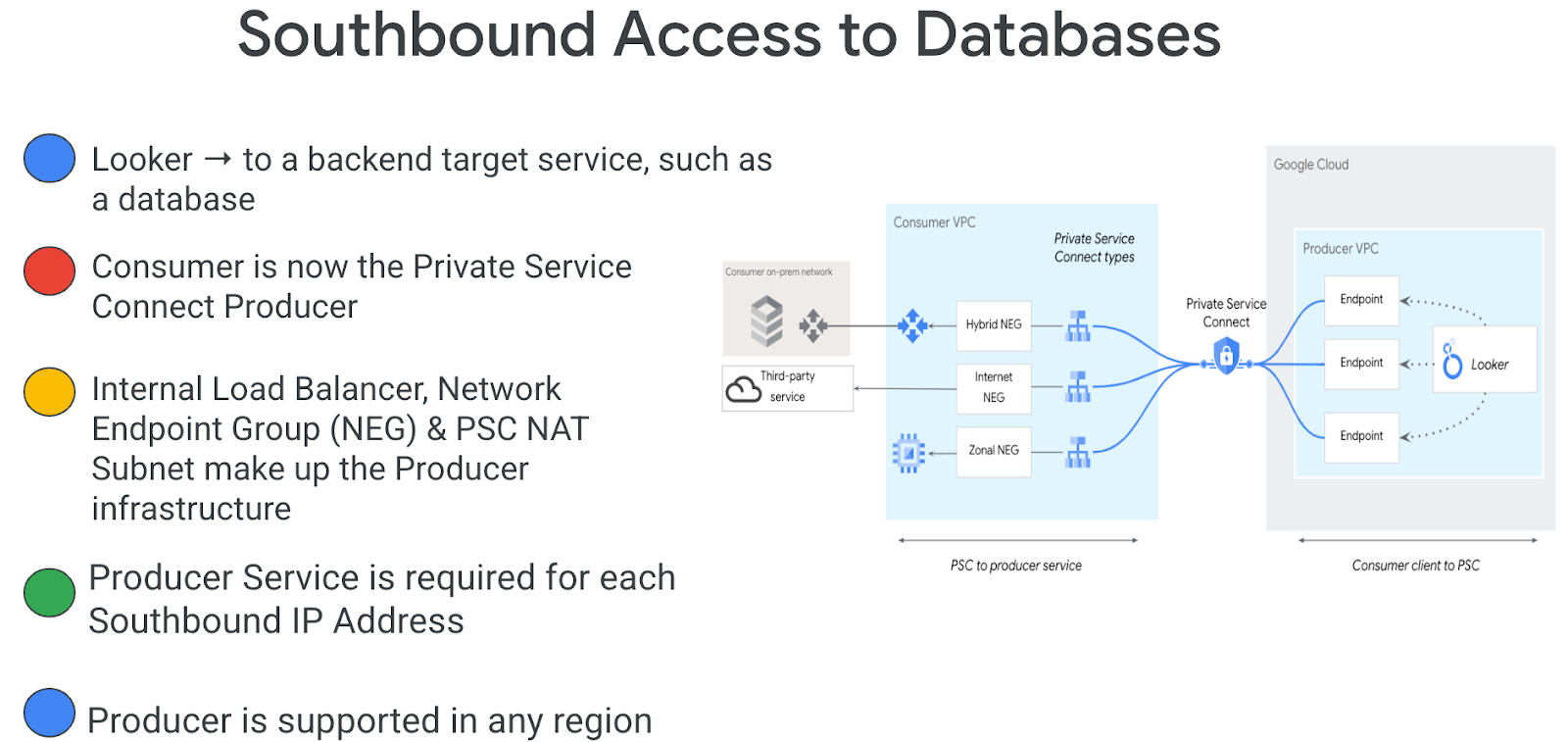

دسترسی به سمت جنوب، که با نام PSC معکوس نیز شناخته میشود، به مصرفکننده این امکان را میدهد که یک سرویس منتشر شده را به عنوان تولیدکننده ایجاد کند تا به Looker اجازه دسترسی به نقاط انتهایی در محل، در یک VPC، به سرویسهای مدیریت شده و اینترنت را بدهد. اتصالات به سمت جنوب میتوانند در هر منطقهای، صرف نظر از محل استقرار Looker PSC، همانطور که در شکل 2 برجسته شده است، مستقر شوند.

شکل ۲.

آنچه یاد خواهید گرفت

- الزامات شبکه

- ایجاد یک سرویس تولیدکننده Private Service Connect

- ایجاد یک نقطه پایانی اتصال سرویس خصوصی در Looker

- اتصال به نمونه خودمدیریتشده GitLab را برقرار کنید

آنچه نیاز دارید

- پروژه گوگل کلود با مجوزهای مالک

- حساب کاربری و مخزن GitLab

- نمونه PSC Looker موجود

۲. آنچه خواهید ساخت

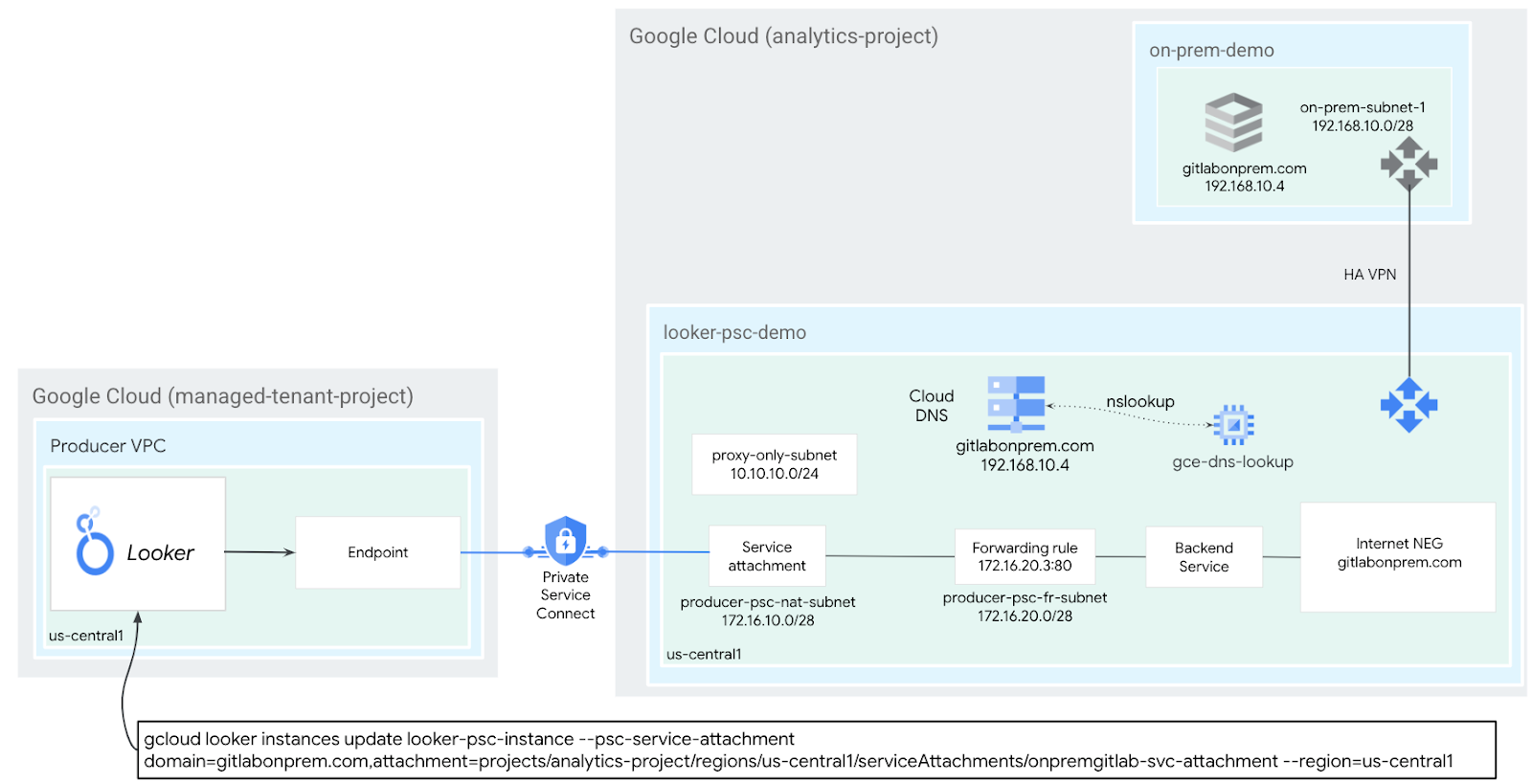

شما یک شبکه تولیدکننده، looker-psc-demo، برای استقرار متعادلکننده بار پروکسی TCP داخلی و NEG اینترنتی منتشر شده به عنوان یک سرویس از طریق Private Service Connect (PSC) ایجاد خواهید کرد. پس از انتشار، اقدامات زیر را برای تأیید دسترسی به سرویس تولیدکننده انجام خواهید داد:

- یک نقطه پایانی PSC در Looker مرتبط با پیوست سرویس تولیدکننده ایجاد کنید

- از کنسول Looker برای ایجاد یک پروژه جدید و آزمایش اتصال HTTPS به محیط GitLab Self-Managed خود استفاده کنید.

۳. الزامات شبکه

در زیر جزئیات الزامات شبکه برای شبکه تولیدکننده آمده است، مصرفکننده در این آزمایشگاه کد، نمونه Looker PSC است.

قطعات | توضیحات |

VPC (مشاهدهگر-psc-دمو) | حالت سفارشی VPC |

زیرشبکه PSC NAT | بستههای شبکه VPC مصرفکننده با استفاده از NAT مبدا (SNAT) ترجمه میشوند، به طوری که آدرسهای IP مبدا اصلی آنها به آدرسهای IP مبدا از زیرشبکه NAT در شبکه VPC تولیدکننده تبدیل میشوند. |

زیرشبکه قانون ارسال PSC | برای اختصاص آدرس IP به متعادلکننده بار پروکسی TCP داخلی منطقهای استفاده میشود. |

زیرشبکه PSC NEG | برای اختصاص آدرس IP به گروه نقاط پایانی شبکه استفاده میشود. |

زیرشبکه فقط پروکسی | به هر یک از پروکسیهای متعادلکننده بار، یک آدرس IP داخلی اختصاص داده میشود. بستههایی که از یک پروکسی به یک ماشین مجازی backend یا نقطه پایانی ارسال میشوند، دارای یک آدرس IP منبع از زیرشبکه فقط پروکسی هستند. |

اینترنت منفی | منبعی که برای تعریف یک backend خارجی برای متعادلکننده بار پیکربندی شده به عنوان FQDN که نشاندهنده FQDN داخلی Gitlab Self-Managed است، استفاده میشود. FQDN اینترنتی، جستجوی DNS را در VPC برای حل مشکل انجام میدهد. |

خدمات بکاند | یک سرویس backend به عنوان پلی بین متعادل کننده بار و منابع backend شما عمل میکند. در این آموزش، سرویس backend با NEG اینترنت مرتبط است. |

۴. توپولوژی Codelab

۵. تنظیمات و الزامات

تنظیم محیط خودتنظیم

- وارد کنسول گوگل کلود شوید و یک پروژه جدید ایجاد کنید یا از یک پروژه موجود دوباره استفاده کنید. اگر از قبل حساب جیمیل یا گوگل ورک اسپیس ندارید، باید یکی ایجاد کنید .

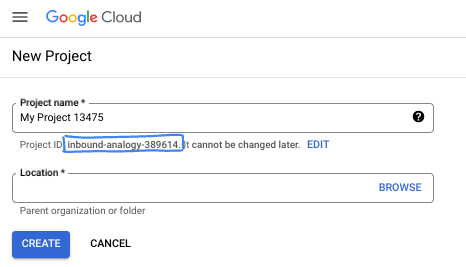

- نام پروژه، نام نمایشی برای شرکتکنندگان این پروژه است. این یک رشته کاراکتری است که توسط APIهای گوگل استفاده نمیشود. شما همیشه میتوانید آن را بهروزرسانی کنید.

- شناسه پروژه در تمام پروژههای گوگل کلود منحصر به فرد است و تغییرناپذیر است (پس از تنظیم، قابل تغییر نیست). کنسول کلود به طور خودکار یک رشته منحصر به فرد تولید میکند؛ معمولاً برای شما مهم نیست که چه باشد. در اکثر آزمایشگاههای کد، باید شناسه پروژه خود را (که معمولاً با عنوان

PROJECT_IDشناخته میشود) ارجاع دهید. اگر شناسه تولید شده را دوست ندارید، میتوانید یک شناسه تصادفی دیگر ایجاد کنید. به عنوان یک جایگزین، میتوانید شناسه خودتان را امتحان کنید و ببینید که آیا در دسترس است یا خیر. پس از این مرحله قابل تغییر نیست و در طول پروژه باقی میماند. - برای اطلاع شما، یک مقدار سوم، شماره پروژه ، وجود دارد که برخی از APIها از آن استفاده میکنند. برای کسب اطلاعات بیشتر در مورد هر سه این مقادیر، به مستندات مراجعه کنید.

- در مرحله بعد، برای استفاده از منابع/API های ابری، باید پرداخت صورتحساب را در کنسول ابری فعال کنید . اجرای این آزمایشگاه کد هزینه زیادی نخواهد داشت، اگر اصلاً هزینهای داشته باشد. برای خاموش کردن منابع به منظور جلوگیری از پرداخت صورتحساب پس از این آموزش، میتوانید منابعی را که ایجاد کردهاید یا پروژه را حذف کنید. کاربران جدید Google Cloud واجد شرایط برنامه آزمایشی رایگان ۳۰۰ دلاری هستند.

شروع پوسته ابری

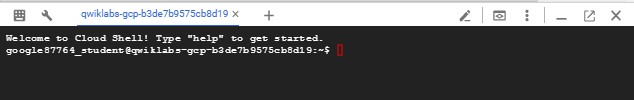

اگرچه میتوان از راه دور و از طریق لپتاپ، گوگل کلود را مدیریت کرد، اما در این آزمایشگاه کد، از گوگل کلود شل ، یک محیط خط فرمان که در فضای ابری اجرا میشود، استفاده خواهید کرد.

از کنسول گوگل کلود ، روی آیکون Cloud Shell در نوار ابزار بالا سمت راست کلیک کنید:

آمادهسازی و اتصال به محیط فقط چند لحظه طول میکشد. وقتی تمام شد، باید چیزی شبیه به این را ببینید:

این ماشین مجازی با تمام ابزارهای توسعهای که نیاز دارید، مجهز شده است. این ماشین مجازی یک دایرکتوری خانگی پایدار ۵ گیگابایتی ارائه میدهد و روی فضای ابری گوگل اجرا میشود که عملکرد شبکه و احراز هویت را تا حد زیادی بهبود میبخشد. تمام کارهای شما در این آزمایشگاه کد را میتوان در یک مرورگر انجام داد. نیازی به نصب چیزی ندارید.

۶. قبل از شروع

فعال کردن APIها

در داخل Cloud Shell، مطمئن شوید که شناسه پروژه شما تنظیم شده است:

gcloud config list project

gcloud config set project [YOUR-PROJECT-ID]

project=[YOUR-PROJECT-ID]

region=[YOUR-REGION]

echo $project

echo $region

فعال کردن تمام سرویسهای لازم:

gcloud services enable compute.googleapis.com

۷. ایجاد شبکه VPC تولیدکننده

شبکه VPC

درون Cloud Shell، موارد زیر را انجام دهید:

gcloud compute networks create looker-psc-demo --subnet-mode custom

ایجاد زیرشبکهها

زیرشبکه PSC به منظور ترجمه آدرس شبکه با پیوست سرویس PSC مرتبط خواهد شد.

درون Cloud Shell، زیرشبکه PSC NAT را ایجاد کنید:

gcloud compute networks subnets create producer-psc-nat-subnet --network looker-psc-demo --range 172.16.10.0/28 --region $region --purpose=PRIVATE_SERVICE_CONNECT

درون Cloud Shell، زیرشبکهی قانون ارسال تولیدکننده را ایجاد کنید:

gcloud compute networks subnets create producer-psc-fr-subnet --network looker-psc-demo --range 172.16.20.0/28 --region $region --enable-private-ip-google-access

درون Cloud Shell، زیرشبکه فقط پروکسی منطقهای تولیدکننده را ایجاد کنید:

gcloud compute networks subnets create $region-proxy-only-subnet \

--purpose=REGIONAL_MANAGED_PROXY \

--role=ACTIVE \

--region=$region \

--network=looker-psc-demo \

--range=10.10.10.0/24

آدرس IP متعادلکننده بار را رزرو کنید

در داخل Cloud Shell، یک آدرس IP داخلی برای متعادلکننده بار رزرو کنید:

gcloud compute addresses create internet-neg-lb-ip \

--region=$region \

--subnet=producer-psc-fr-subnet

در داخل Cloud Shell، آدرس IP رزرو شده را مشاهده کنید.

gcloud compute addresses describe internet-neg-lb-ip \

--region=$region | grep -i address:

خروجی مثال:

user@cloudshell$ gcloud compute addresses describe internet-neg-lb-ip --region=$region | grep -i address:

address: 172.16.20.2

اینترنت NEG را تنظیم کنید

یک NEG اینترنتی ایجاد کنید و –network-endpoint-type را روی internet-fqdn-port (نام میزبان و پورتی که از طریق آن میتوان به بکاند خارجی دسترسی پیدا کرد) تنظیم کنید.

درون Cloud Shell، یک Internet NEG ایجاد کنید که برای دسترسی به نمونهی خودمدیریتشدهی گیتلب، gitlabonprem.com، استفاده میشود.

gcloud compute network-endpoint-groups create gitlab-self-managed-internet-neg \

--network-endpoint-type=INTERNET_FQDN_PORT \

--network=looker-psc-demo \

--region=$region

درون Cloud Shell، Internet NEG gitlab-self-managed-internet-neg را با FQDN gitlabonprem.com و پورت ۴۴۳ بهروزرسانی کنید.

gcloud compute network-endpoint-groups update gitlab-self-managed-internet-neg \

--add-endpoint="fqdn=gitlabonprem.com,port=443" \

--region=$region

ایجاد قوانین فایروال شبکه

برای اینکه به IAP اجازه دهید به ماشینهای مجازی شما متصل شود، یک قانون فایروال ایجاد کنید که:

- برای تمام نمونههای ماشین مجازی که میخواهید با استفاده از IAP به آنها دسترسی داشته باشید، اعمال میشود.

- اجازه ورود ترافیک از محدوده IP 35.235.240.0/20 را میدهد. این محدوده شامل تمام آدرسهای IP است که IAP برای ارسال TCP استفاده میکند.

در داخل Cloud Shell، قانون فایروال IAP را ایجاد کنید.

gcloud compute firewall-rules create ssh-iap-looker-psc-demo \

--network looker-psc-demo \

--allow tcp:22 \

--source-ranges=35.235.240.0/20

۸. ایجاد سرویس تولیدکننده

ایجاد کامپوننتهای متعادلکننده بار

درون Cloud Shell، موارد زیر را انجام دهید:

gcloud compute backend-services create producer-backend-svc --protocol=tcp --region=$region --load-balancing-scheme=INTERNAL_MANAGED

gcloud compute backend-services add-backend producer-backend-svc --network-endpoint-group=gitlab-self-managed-internet-neg --network-endpoint-group-region=$region --region=$region

در Cloud Shell، یک پروکسی TCP هدف ایجاد کنید تا درخواستها را به سرویس backend خود هدایت کنید:

gcloud compute target-tcp-proxies create producer-lb-tcp-proxy \

--backend-service=producer-backend-svc \

--region=$region

در سینتکس زیر، یک قانون ارسال (متعادلکننده بار پروکسی داخلی tcp) ایجاد کنید.

در Cloud Shell، موارد زیر را انجام دهید:

gcloud compute forwarding-rules create producer-gitlab-self-managed-fr\

--load-balancing-scheme=INTERNAL_MANAGED \

--network-tier=PREMIUM \

--network=looker-psc-demo \

--subnet=producer-psc-fr-subnet \

--address=internet-neg-lb-ip \

--target-tcp-proxy=producer-lb-tcp-proxy \

--target-tcp-proxy-region=$region \

--region=$region \

--ports=443

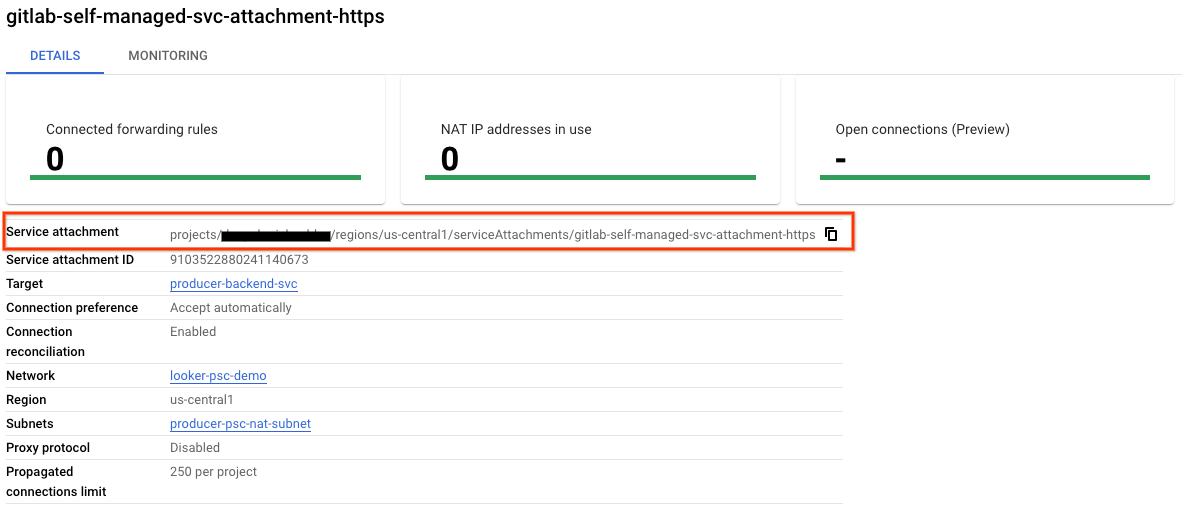

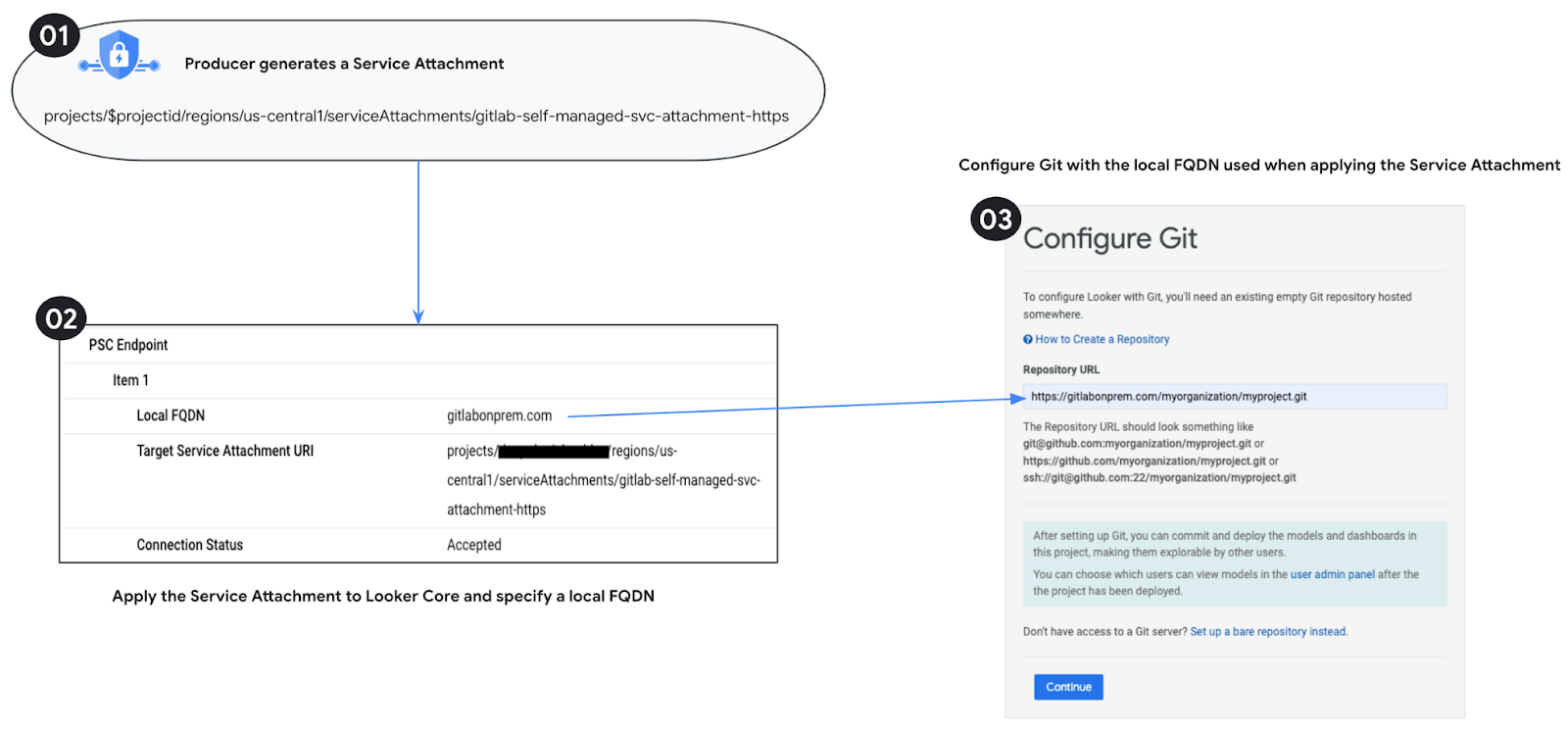

ایجاد پیوست سرویس

درون Cloud Shell، ضمیمه سرویس، gitlab-self-managed-svc-attachment-https، را با تأیید خودکار ایجاد کنید که امکان اتصال Looker Core به ضمیمه سرویس را فراهم میکند. اگر میخواهید دسترسی به ضمیمه سرویس را کنترل کنید، گزینه تأیید صریح پشتیبانی میشود.

gcloud compute service-attachments create gitlab-self-managed-svc-attachment-https --region=$region --producer-forwarding-rule=producer-gitlab-self-managed-fr --connection-preference=ACCEPT_AUTOMATIC --nat-subnets=producer-psc-nat-subnet

در مرحله بعد، پیوست سرویس ذکر شده در selfLink URI را که با پروژههای پیکربندی نقطه پایانی PSC در Looker شروع میشود، دریافت و یادداشت کنید.

selfLink: projects/<your-project-id>/regions/<your-region>/serviceAttachments/gitlab-self-managed-svc-attachment-https

درون Cloud Shell، موارد زیر را انجام دهید:

gcloud compute service-attachments describe gitlab-self-managed-svc-attachment-https --region=$region

مثال:

connectionPreference: ACCEPT_AUTOMATIC

creationTimestamp: '2025-03-04T18:55:42.254-08:00'

description: ''

enableProxyProtocol: false

fingerprint: MlY9GLLGsgE=

id: '9103522880241140673'

kind: compute#serviceAttachment

name: gitlab-self-managed-svc-attachment-https

natSubnets:

- https://www.googleapis.com/compute/v1/projects/$projectid/regions/us-central1/subnetworks/producer-psc-nat-subnet

pscServiceAttachmentId:

high: '115404658846991336'

low: '9103522880241140673'

reconcileConnections: false

region: https://www.googleapis.com/compute/v1/projects/$projectid/regions/us-central1

selfLink: https://www.googleapis.com/compute/v1/projects/$projectid/regions/us-central1/serviceAttachments/gitlab-self-managed-svc-attachment-https

targetService: https://www.googleapis.com/compute/v1/projects/$projectid/regions/us-central1/forwardingRules/producer-gitlab-self-managed-fr

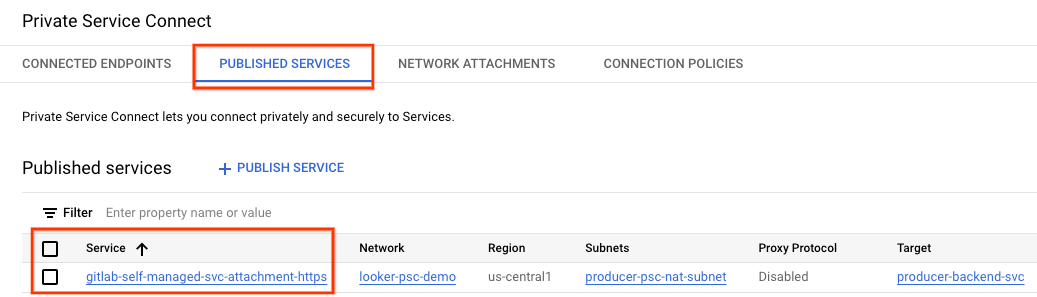

در کنسول ابری، به مسیر زیر بروید:

سرویسهای شبکه → اتصال سرویس خصوصی → سرویسهای منتشر شده

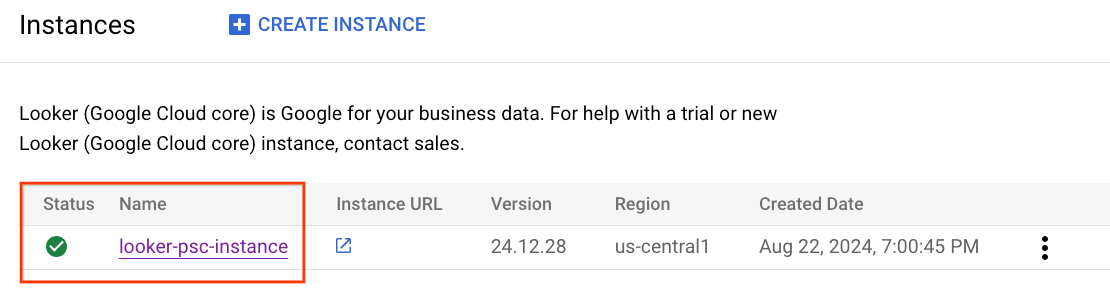

۹. ایجاد یک اتصال نقطه پایانی PSC در Looker

در بخش بعدی، شما از طریق استفاده از پرچمهای –psc-service-attachment در Cloud Shell برای یک دامنه واحد، پیوست سرویس تولیدکنندگان را با Looker Core PSC مرتبط خواهید کرد.

درون Cloud Shell، با بهروزرسانی پارامترهای زیر برای مطابقت با محیط خود، ارتباط psc را ایجاد کنید:

- INSTANCE_NAME: نام نمونه Looker (هسته Google Cloud) شما.

- دامنه_۱: gitlabonprem.com

- SERVICE_ATTACHMENT_1: آدرس اینترنتی (URI) هنگام توصیف پیوست سرویس، gitlab-self-managed-svc-attachment-https، ثبت شده است.

- منطقه: منطقهای که نمونه Looker (هسته گوگل کلود) شما در آن میزبانی میشود.

درون Cloud Shell، موارد زیر را انجام دهید:

gcloud looker instances update INSTANCE_NAME \

--psc-service-attachment domain=DOMAIN_1,attachment=SERVICE_ATTACHMENT_URI_1 \

--region=REGION

مثال:

gcloud looker instances update looker-psc-instance \

--psc-service-attachment domain=gitlabonprem.com,attachment=projects/$project/regions/$region/serviceAttachments/gitlab-self-managed-svc-attachment-https \

--region=$region

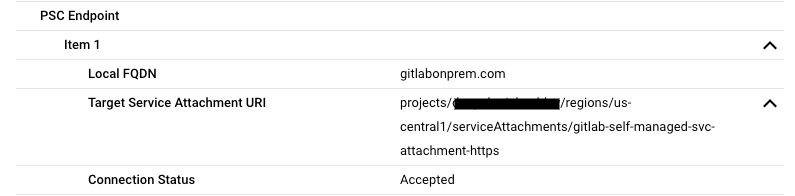

درون Cloud Shell، اعتبارسنجی کنید که وضعیت اتصال پیوستهای سرویس «پذیرفتهشده» باشد و با استفاده از INSTANCE_NAME PSC Looker خود بهروزرسانی کنید.

gcloud looker instances describe [INSTANCE_NAME] --region=$region --format=json

مثال:

gcloud looker instances describe looker-psc-instance --region=$region --format=json

مثال:

{

"adminSettings": {},

"createTime": "2024-08-23T00:00:45.339063195Z",

"customDomain": {

"domain": "cosmopup.looker.com",

"state": "AVAILABLE"

},

"encryptionConfig": {},

"lookerVersion": "24.12.28",

"name": "projects/$project/locations/$region/instances/looker-psc-instance",

"platformEdition": "LOOKER_CORE_ENTERPRISE_ANNUAL",

"pscConfig": {

"allowedVpcs": [

"projects/$project/global/networks/looker-psc-demo"

],

"lookerServiceAttachmentUri": "projects/t7ec792caf2a609d1-tp/regions/$region/serviceAttachments/looker-psc-f51982e2-ac0d-48b1-91bb-88656971c183",

"serviceAttachments": [

{

"connectionStatus": "ACCEPTED",

"localFqdn": "gitlabonprem.com",

"targetServiceAttachmentUri": "projects/$project/regions/$region/serviceAttachments/gitlab-self-managed-svc-attachment-https"

}

]

},

"pscEnabled": true,

"state": "ACTIVE",

"updateTime": "2024-08-30T17:47:33.440271635Z"

}

اعتبارسنجی نقطه پایانی PSC در Cloud Console

از طریق کنسول ابری میتوانید اتصال PSC را تأیید کنید

در کنسول ابری، به مسیر زیر بروید:

مشاهدهگر → نمونه مشاهدهگر → جزئیات

۱۰. وضوح DNS

در بخش بعدی، یک نمونه GCE ایجاد کنید و با انجام یک PING، اعتبارسنجی DNS را برای نمونه Gitlab Self-Managed، gitlabonprem.com، انجام دهید. همانطور که انتظار میرود، با نیاز به یک منطقه DNS خصوصی برای gitlabonprem.com، حل و فصل با شکست مواجه خواهد شد.

۱۱. ایجاد یک نمونه GCE

درون Cloud Shell، نمونه GCE مورد استفاده برای اعتبارسنجی وضوح DNS را ایجاد کنید.

gcloud compute instances create gce-dns-lookup \

--project=$projectid \

--machine-type=e2-micro \

--image-family debian-11 \

--no-address \

--image-project debian-cloud \

--zone us-central1-a \

--subnet=producer-psc-fr-subnet

با استفاده از IAP در Cloud Shell وارد consumer-vm شوید تا اتصال به سرویس تولیدکننده را با انجام یک curl تأیید کنید. در صورت وجود timeout دوباره امتحان کنید.

gcloud compute ssh gce-dns-lookup --project=$projectid --zone=us-central1-a --tunnel-through-iap

اگر سیستم عامل یک PING به gitlabonprem.com انجام دهد، انتظار میرود که با شکست مواجه شود.

ping gitlabonprem.com

مثال:

user@gce-dns-lookup:~$ ping gitlabonprem.com

ping: gitlabonprem.com: Name or service not known

از سیستم عامل خارج شوید و به ترمینال Cloud Shell بازگردید.

exit

۱۲. یک منطقه DNS خصوصی ایجاد کنید

درون Cloud Shell، منطقه خصوصی Cloud DNS را ایجاد کنید.

gcloud dns --project=$projectid managed-zones create gitlab-self-managed --description="" --dns-name="gitlabonprem.com." --visibility="private" --networks="https://compute.googleapis.com/compute/v1/projects/$projectid/global/networks/looker-psc-demo"

درون Cloud Shell، یک رکورد A شامل آدرس IP نمونهی خودمدیریتشدهی Gitlab، یعنی ۱۹۲.۱۶۸.۱۰.۴، ایجاد کنید.

gcloud dns --project=$projectid record-sets create gitlabonprem.com. --zone="gitlab-self-managed" --type="A" --ttl="300" --rrdatas="192.168.10.4"

با استفاده از IAP در Cloud Shell وارد consumer-vm شوید تا اتصال به سرویس تولیدکننده را با انجام یک curl تأیید کنید. در صورت وجود timeout دوباره امتحان کنید.

gcloud compute ssh gce-dns-lookup --project=$projectid --zone=us-central1-a --tunnel-through-iap

از طریق سیستم عامل، یک PING به gitlabonprem.com انجام دهید که به ۱۹۲.۱۶۸.۱۰.۴ تبدیل میشود.

ping gitlabonprem.com

مثال:

user@gce-dns-lookup:~$ ping gitlabonprem.com

PING gitlabonprem.com (192.168.10.4) 56(84) bytes of data

از سیستم عامل خارج شوید و به ترمینال Cloud Shell بازگردید.

exit

۱۳. اتصال ترکیبی

اکنون میتوان FQDN gitlabonprem.com را با آدرس IP خصوصی میزبانی شده در محل، برطرف کرد. در مرحله بعد، برای فعال کردن اتصال، باید شبکه ترکیبی (مانند Interconnect، HA-VPN) بین looker-psc-demo VPC و شبکه داخلی پیکربندی شود.

در زیر مراحل مورد نیاز برای برقراری اتصال Hybrid NEG به محل مورد نظر آمده است:

- انتخاب یک محصول اتصال به شبکه | گوگل کلود

- در معماری هاب و اسپوک با قابلیت اتصال VPC، دستگاه NEG هیبریدی در همان VPC که روتر ابری (هاب) در آن قرار دارد، مستقر میشود.

- اطمینان حاصل کنید که فایروالهای داخلی بهروزرسانی شدهاند تا با محدوده زیرشبکه فقط پروکسی سازگار شوند، زیرا این زیرشبکه به عنوان آدرس IP منبع برای ارتباط با بارهای کاری داخلی عمل میکند.

- زیرشبکه فقط پروکسی را از روتر ابری به عنوان یک مسیر سفارشی تبلیغ کنید

۱۴. تست اتصال

در مراحل بعدی، از کنسول Looker برای ایجاد یک پروژه جهت اعتبارسنجی اتصال HTTPS به gitlabonprem.com با استفاده از روشی که در بخش راهاندازی و آزمایش اتصال Git شرح داده شده است، استفاده خواهید کرد.

۱۵. تمیز کردن

از یک ترمینال Cloud Shell، اجزای آزمایشگاه را حذف کنید

gcloud compute service-attachments delete gitlab-self-managed-svc-attachment-https --region=$region -q

gcloud compute forwarding-rules delete producer-gitlab-self-managed-fr --region=$region -q

gcloud compute target-tcp-proxies delete producer-lb-tcp-proxy --region=$region -q

gcloud compute backend-services delete producer-backend-svc --region=$region -q

gcloud compute network-endpoint-groups delete gitlab-self-managed-internet-neg --region=$region -q

gcloud compute instances delete gce-dns-lookup --zone=us-central1-a -q

gcloud compute networks subnets delete producer-psc-fr-subnet producer-psc-nat-subnet $region-proxy-only-subnet --region=$region -q

gcloud dns --project=$projectid record-sets delete gitlabonprem.com. --zone="gitlab-sel

f-managed" --type="A"

gcloud dns --project=$projectid managed-zones delete gitlab-self-managed

gcloud compute networks delete looker-psc-demo -q

۱۶. تبریک

تبریک میگوییم، شما با موفقیت اتصال به یک نمونه GitLab Self-Managed را با استفاده از Looker Console که توسط Private Service Connect پشتیبانی میشود، پیکربندی و اعتبارسنجی کردید.

شما زیرساخت تولیدکننده را ایجاد کردید، یاد گرفتید که چگونه یک Internet NEG، سرویس تولیدکننده و نقطه پایانی Looker PSC ایجاد کنید که امکان اتصال به سرویس تولیدکننده را فراهم میکند.

کازموپاپ فکر میکند که کدلبها فوقالعاده هستند!!

بعدش چی؟

به برخی از این آزمایشگاههای کد نگاهی بیندازید...

- استفاده از Private Service Connect برای انتشار و مصرف سرویسها

- با استفاده از Private Service Connect و یک متعادلکننده بار داخلی TCP Proxy، از طریق شبکه ترکیبی به سرویسهای On-Premium متصل شوید.

- دسترسی به تمام آزمایشگاههای کد منتشر شدهی Private Service Connect